Kui me täna hommikul ärkasime, oli meie küberturvalisuse teabevoog tulvil "uudistega", et Apple oli just lappinud turvaaugu, mis kirjeldas erinevalt "närast viga", "kriitilist viga", mis võib jätta teie Maci "kaitsetuks" ja "Achilleuse". "macOS-i kand".

Arvestades, et me tavaliselt kontrollime oma erinevaid turvabülletäänide meililoendeid enne, kui isegi välja vaatame, et ilmastikuolukorda kontrollida, eelkõige selleks, et näha, kas Apple on üleöö salaja vallandanud uue nõuande…

…me olime üllatunud, kui mitte isegi ärevil, arvukate veateadete üle, mida me polnud veel näinud.

Tõepoolest, kajastus näis kutsuvat meid eeldama, et Apple oli just nädal pärast oma eelmist värskendust välja andnud järjekordse värskenduse.värskendus kõige jaoks“, ise vähem kui kaks nädalat pärast a salapärane värskendus iOS 16 jaoks, mis osutus nullpäevaseks rünnakuks, mida ilmselt kasutati pahavara siirdamiseks lõksu jäänud veebilehtede kaudu, kuigi Apple jättis toona selle mainimata:

Tänahommikused "uudised" näisid viitavat sellele, et Apple ei olnud mitte ainult järjekordset värskendust välja tõrjunud, vaid ka selle vaikselt välja andnud, jättes sellest teatamata e-kirjas ega pannud seda isegi ettevõtte enda loendisse. HT201222 turvaportaali leht.

(Hoidke see link alles HT201222 link mugav, kui olete Apple'i kasutaja – see on kasulik lähtepunkt, kui tekib segadus.)

See on viga, kuid mitte täiesti uus

Hea uudis on aga see, et kui sa järgis meie soovitust nädala eest, et kontrollida, kas teie Apple'i seadmed on värskendatud (isegi kui eeldasite, et nad teevad seda omal soovil), on teil juba kõik parandused, mida vajate, et kaitsta teid selle "Achilleuse" vea eest, täpsemalt tuntud kui CVE-2022-42821.

See ei ole uus viga, see on lihtsalt uus teave Apple'i vea kohta parandatud eelmisel nädalal.

Selguse huvides võib öelda, et kui Apple'i turvabülletäänides on see õige, ei kehti see viga ühegi Apple'i mobiilse operatsioonisüsteemi kohta ja seda ei rakendatud macOS 13 Ventura versioonis või see oli juba parandatud.

Teisisõnu, kirjeldatud viga puudutas ainult macOS 11 Big Suri ja macOS 12 Monterey kasutajaid, ei olnud kunagi nullpäev ja see on juba paigatud.

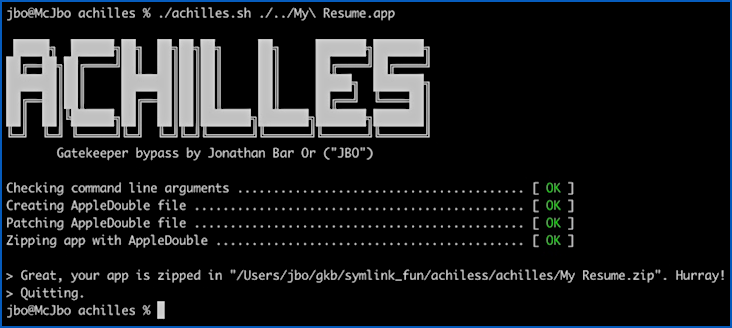

Kogu kära põhjuseks näib olevat Microsofti paberi, mille pealkiri on üsna dramaatiline, avaldamine eile, nüüd, mil plaaster on juba mitu päeva saadaval olnud. Väravavahi Achilleuse kand: MacOS-i haavatavuse avastamine.

Tõsi, Apple oli selle vea kohta andnud vaid põgusa kokkuvõtte nõuanded nädal tagasi:

Mõju: rakendus võib Gatekeeperi kontrollidest mööda minna Kirjeldus: loogikaprobleem lahendati täiustatud kontrollidega. CVE-2022-42821: Jonathan Bar Or Microsoftist

Selle vea ärakasutamine pole eriti keeruline, kui tead, mida teha, ja Microsofti aruanne selgitab üsna selgelt, mida vaja on.

Vaatamata mõnele pealkirjale ei jäta see teie Maci siiski kaitsetuks.

Lihtsamalt öeldes tähendab see allalaaditud rakendust, mis tavaliselt kutsuks esile hüpikakna hoiatuse, et see pole pärit usaldusväärsest allikast, ei oleks Apple'i poolt õigesti märgistatud. Gatekeeper süsteemi.

Gatekeeper ei salvesta rakendust allalaadimisena, nii et selle käivitamine jätaks tavapärase hoiatuse kõrvale.

(Iga aktiivne pahavaravastane ja ohupõhine käitumise jälgimise tarkvara teie Macis käivitub endiselt, nagu ka tulemüüri sätted või veebifiltri turvatarkvara, kui selle alla laadisite.)

See on viga, kuid mitte väga "kriitiline"

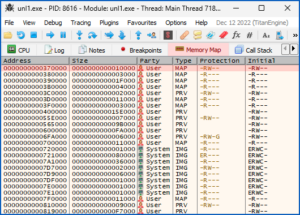

See pole ka "kriitiline viga", nagu ühes meediaaruandes soovitati, eriti kui arvestada, et Microsofti enda 2022. aasta detsembriks tehtud plaastriteisipäeva värskendused parandasid probleemi. väga sarnane viga mis oli hinnatud lihtsalt "mõõdukaks":

Tõepoolest, Microsofti sarnane haavatavus oli tegelikult nullpäeva auk, mis tähendab, et seda teati ja kuritarvitati väljaspool küberjulgeoleku kogukonda enne plaastri ilmumist.

Kirjeldasime Microsofti viga järgmiselt:

CVE-2022-44698: Windows SmartScreeni turbefunktsioonist möödaviimise haavatavus Seda viga on teadaolevalt kasutatud ka looduses. Ründaja pahatahtliku sisuga, mis tavaliselt provotseerib turvahoiatus võib sellest teatisest mööda minna ja seega nakatada isegi hästi informeeritud kasutajad ilma hoiatuseta.

Lihtsamalt öeldes põhjustas Windowsi turvalisuse ümbersõidu rike Microsofti nn Veebi märk (MOTW) süsteem, mis peaks lisama allalaaditud failidele laiendatud atribuute, mis näitavad, et need pärinevad ebausaldusväärsest allikast.

Apple'i turvalisuse ümbersõit ebaõnnestus sarnases, kuid erinevas versioonis Gatekeeper süsteem, mis peaks lisama allalaaditud failidele laiendatud atribuute, mis näitavad, et need pärinevad ebausaldusväärsest allikast.

Mida teha?

Et olla aus Microsofti suhtes, teadlane, kes avalikustas vastutustundlikult Apple'ile Gatekeeperi vea ja kirjutas äsja avaldatud aruanne, ei kasutanud sõnu "kriitiline" või "kaitsetu", et kirjeldada ei viga ega olukorda, millesse see teie Maci pani...

…kuigi veale nime andes Achilleuse ja pealkirjastades seda kui Achilleuse kand oli ilmselt metafoorne hüpe liiga kaugele.

Lõppude lõpuks oli Vana-Kreeka legendi kohaselt Achilleus peaaegu täielikult immuunne lahinguvigastuste suhtes, kuna ema kastis ta lapsena maagilisse Styxi jõkke.

Kuid naine pidi selle käigus mehe kannast kinni hoidma, jättes talle ühe haavatava koha, mida Pariis lõpuks Achilleuse tapmiseks ära kasutas – see on kindlasti ohtlik haavatavus ja kriitiline ärakasutamine (samuti nullpäeva viga, arvestades, et Näib, et Pariis teadis juba ette, kuhu sihtida).

Õnneks on mõlemal juhul – Microsofti enda nullpäevavea ja Microsofti leitud Apple’i vea puhul – turvavead nüüd parandatud.

Seega on mõlemast haavatavusest vabanemine (Achilleuse tõhus kastmine tagasi Styxi jõkke, hoides samal ajal tema teist kanda, mida oleks ilmselt pidanud tegema tema ema) sama lihtne kui lateti värskenduste olemasolu tagamine.

- Macidel, kasutage: Apple menüü > Selle Maci kohta > Tarkvaravärskendus…

- Windowsis: kasutage Seaded > Windows Update > Kontrolli uuendusi

Teate ette

Mida me ütleme

Mis on, "Ära viivita,

Lihtsalt parandage see täna."

- Achilleuse

- õun

- blockchain

- coingenius

- krüptovaluuta rahakotid

- krüptovahetus

- CVE-2022-42821

- küberturvalisus

- küberkurjategijad

- Küberturvalisus

- sisejulgeoleku osakond

- digitaalsed rahakotid

- tulemüüri

- Gatekeeper

- Kaspersky

- MacOS

- malware

- mcafee

- Microsoft

- MOTW

- Alasti turvalisus

- NexBLOC

- Platon

- plato ai

- Platoni andmete intelligentsus

- Platoni mäng

- PlatoData

- platogaming

- VPN

- haavatavus

- kodulehel turvalisus

- sephyrnet

![S3 Ep98: LastPassi saaga – kas peaksime lõpetama paroolihaldurite kasutamise? [Heli + tekst] S3 Ep98: LastPassi saaga – kas peaksime lõpetama paroolihaldurite kasutamise? [Heli + tekst] PlatoBlockchaini andmete luure. Vertikaalne otsing. Ai.](https://platoblockchain.com/wp-content/uploads/2022/09/bn-1200-300x157.png)