Avastatud on uus külgkanalite protsessori funktsioonide perekond. Teadlased nimetavad seda Hertzbleediks ja teoreetiliselt võib see mõjutada kõiki, kuigi enamasti peavad valvel olema krüptograafiainsenerid.

Intel on tegelikult vaielnud selle üle, kas see on praktiline oht enamikule inimestele. Sel põhjusel otsustas ettevõte seda mitte parandada, kuigi taotles enne uuringu avaldamist pikemat embargot.

Oleme varem käsitlenud külgkanalite rünnakuid, nagu Spetster ja Meltdown CPU kasutab ära, kuid see on täiesti uus kalakeetja (via IFL Science).

. uurimustöö (PDF-hoiatus) läbib haavatavuse paljastamise protsessi. See näitab, et võimsaid külgkanalite rünnakuid saab muuta ajastusrünnakuteks, mis tähendab, et häkkerid saavad analüüsida aega, mis teie protsessoril kulub krüptoalgoritmide täitmiseks, ja kasutada seda teie vastu.

Kuna protsessori dünaamiline sageduse skaleerimine sõltub töödeldavatest andmetest, on võimalik kasutada tänapäevaste Inteli ja AMD x86 protsessorite sageduse variatsioone, et kaugajastamise kaudu lekitada täielikke krüptograafilisi võtmeid. Põhimõtteliselt võivad protsessori sageduskella poolt jäetud signatuurid selle ära anda. Asjaolu, et seda sai isegi eemalt teostada, valmistas teadlastele suurt muret.

Kaasnev aru ütleb ette, et "halvimal juhul võivad need rünnakud lubada ründajal eraldada krüptovõtmed kaugserveritest, mida varem peeti turvaliseks."

Olles teavitatud võimalikest ohtudest, mis teadlaste sõnul on "olulised", ütles Intel, et "kuigi see küsimus on uurimistöö seisukohalt huvitav, ei usu me, et see rünnak oleks praktiline väljaspool laborikeskkonda." See on Inteli turvakommunikatsiooni ja intsidentidele reageerimise vanemdirektori Jerry Bryanti sõnul ja see on peamine põhjus, miks ettevõte ei kavatse seda parandada.

Uuring ise toetab seda väitega: "Vaatamata selle teoreetilisele jõule ei ole selge, kuidas sagedusepoolse kanali kaudu praktilisi ärakasutusi luua."

Küsisime Intelilt, miks ta küsis enne uuringu avaldamist pikemat embargot, vaatamata plaastri väljalükkamise plaanide puudumisele, ja meid suunati hiljutisele postitusele, mis sisaldas juhised külgkanalite rünnakute leevendamiseks.

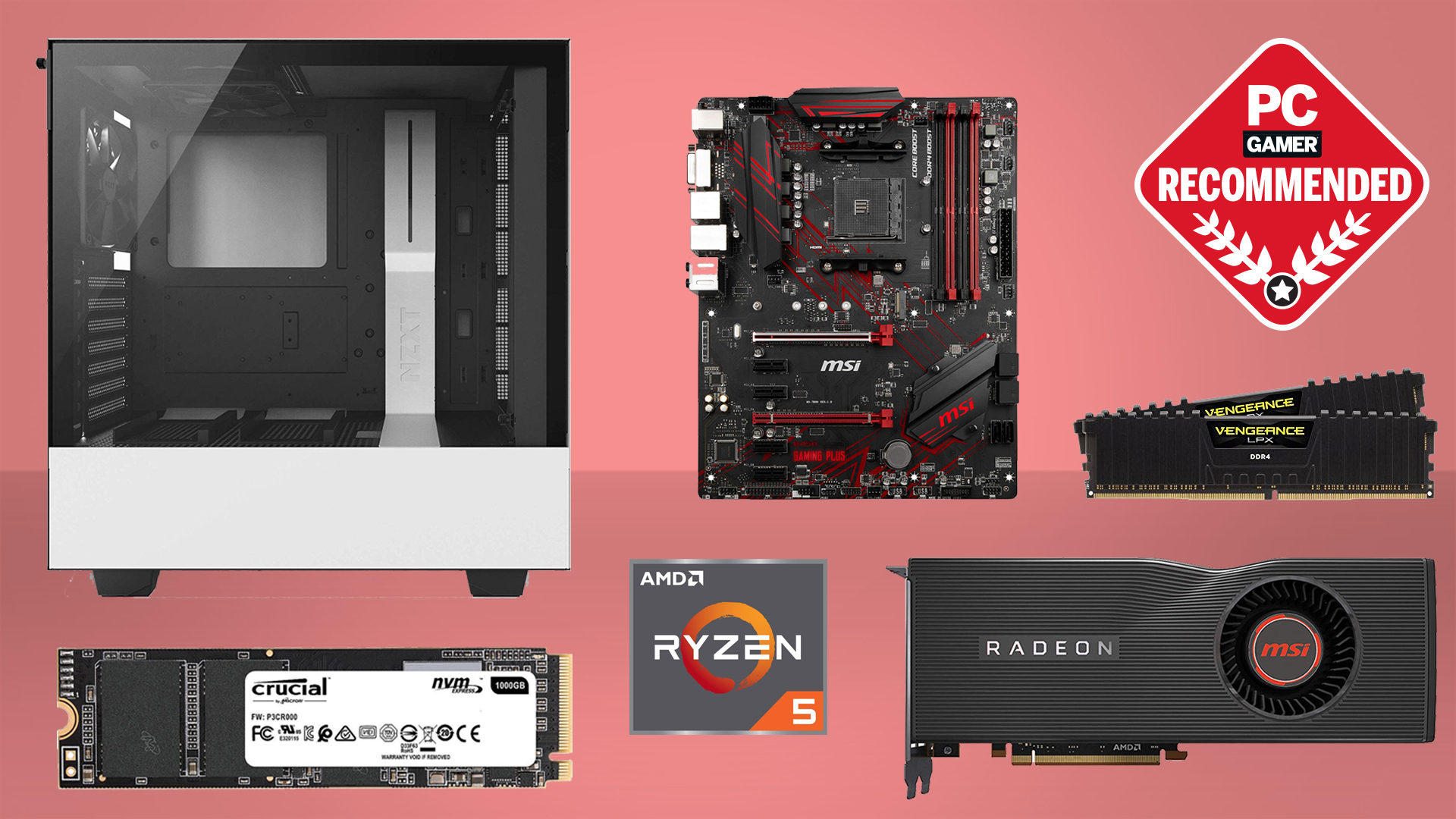

Parim CPU mängimiseks: Inteli ja AMD parimad kiibid

Parim mängude emaplaat: Õiged lauad

Parim graafikakaart: Sinu täiuslik pikslitõukur ootab

Parim SSD mängimiseks: Sisenege mängu teistest ees

Intel istus hiljuti teadlastega maha probleemi räsimiseks ja küsimusele, kas Turbo Boosti keelamine võib aidata, märgib ettevõte: "Dissliiva külgkanali põhjuseks on drossel, kui süsteemi võimsus / vool jõuab teatud reaktiivpiirini, olenemata sellest, kas turbovõimendus on lubatud või mitte."

2020. aastal otsustas Intel seda teha parandada oma protsessori turvalisust külgkanalite rünnakute eest kaitsmiseks, kuid uued isikuandmete dekrüpteerimise tehnikad muutuvad iga päevaga ekstravagantsemaks. Seetõttu on selliste suurettevõtete jaoks oluline teadlasi tähele panna ja leida viise rünnakute leevendamiseks enne, kui need aset leiavad.

Intel jagas oma leide ka teiste ränimüüjatega, arvatavasti AMD-ga ja teistega, et ka teised saaksid sellega hakkama.

- "

- 2020

- a

- Vastavalt

- mõjutada

- vastu

- eespool

- algoritme

- analüüsima

- keegi

- enne

- on

- juhul

- põhjustatud

- kindel

- laastud

- kell

- Side

- Ettevõtted

- ettevõte

- võiks

- krediit

- krüptograafia

- krüptograafia

- andmed

- päev

- arutelu

- otsustatud

- sõltub

- kirjeldus

- Vaatamata

- Juhataja

- avastasin

- alla

- dünaamiline

- Inseneride

- keskkond

- põhiliselt

- ärakasutamine

- pere

- Alates

- esi-

- täis

- tulevik

- mäng

- mäng

- saamine

- graafika

- näksima

- häkkerid

- käepide

- hash

- võttes

- aitama

- Kuidas

- Kuidas

- HTTPS

- pilt

- oluline

- teavitatakse

- Intel

- probleem

- IT

- ise

- võtmed

- labor

- suur

- lekkima

- LIMIT

- tähendus

- võib

- rohkem

- kõige

- järgmine

- märkused

- Ilmne

- Muu

- Plaaster

- Inimesed

- täiuslik

- isiklik

- isiklikud andmed

- perspektiiv

- plaanid

- võimalik

- potentsiaal

- võim

- protsess

- kaitsma

- avaldatud

- hiljuti

- hiljuti

- kauge

- teadustöö

- Teadlased

- vastus

- Ütlesin

- ketendamine

- kindlustama

- turvalisus

- jagatud

- märkimisväärne

- Räni

- So

- mõned

- Ühendriigid

- süsteem

- tehnikat

- .

- Läbi

- aeg

- ülemine

- kasutama

- müüjad

- haavatavus

- kuidas

- kas

- kuigi

- oleks

- Sinu