| Asjad teada: |

| – Kvantarvutus, tipptehnoloogia, omab tohutut potentsiaali arvutustes revolutsiooniliseks muutmiseks oma ületamatu arvutusvõimsusega.

– Vaatamata sellele, et suurest läbimurdest on kvantarvutust vähemalt mitu aastat, peetakse selle tohutute andmetöötlusvõimaluste tõttu krüptograafiale märkimisväärset ohtu. – Kvantarvutite võimalikku mõju krüptograafiale ja turvalistele süsteemidele, nagu Bitcoini töötõend, tuleb hoolikalt kaaluda. Kuna tegemist on maailma turvaliseima krüptoväravaga, väärivad sellised põhiküsimused Ledgeri täielikku tähelepanu. |

Kvantarvuti: järgmine suur tehniline hüpe

Arvutid, mida me igapäevaselt kasutame, töötlevad teavet "bittide" alusel. Bitil võib olla ainult üks järgmistest väärtustest: 0 või 1 ja selle saab kokku tõmmata, et luua kahendkoodi tükk. Tänapäeval on kõik, mida me arvutiga teeme, alates meilide saatmisest ja videote vaatamisest kuni muusika jagamiseni, tänu sellistele kahendnumbrite jadadele.

Traditsiooniliste arvutite binaarne olemus seab piirangud nende arvutusvõimsusele. Need arvutid sooritavad toiminguid ainult üks samm korraga ja neil on raskusi tegelike probleemide täpse simuleerimisega. Seevastu füüsiline maailm põhineb pigem amplituudidel kui kahendnumbritel, muutes selle palju keerulisemaks. Siin tulevad mängu kvantarvutid.

1981. aastal ütles Richard Feynman, et "loodus ei ole klassikaline ja kui soovite luua looduse simulatsiooni, tehke parem kvantmehaaniline". Bittide manipuleerimise asemel kasutab kvantarvutus "kvantbitte" või kubitte, võimaldades sellel andmeid palju tõhusamalt töödelda. Kubitid võivad olla null, üks ja, mis kõige tähtsam, kombinatsioon nullist ja ühest.

Kvantarvutus seisab füüsika ja arvutiteaduse ristteel. Asjade perspektiivi panemiseks vajaks 500-kubitine kvantarvuti rohkem klassikalisi bitte kui … aatomite arv kogu universumis.

Kas kvant on krüptograafiale oht?

Avaliku võtmega krüptograafia, mida nimetatakse ka asümmeetriliseks krüptograafiaks, moodustab krüptovaluuta turvalisuse aluse. See hõlmab avaliku võtme (juurdepääs kõigile) ja privaatvõtme kombinatsiooni. Kubitite kiire arvutusvõime suurendab krüptimise katkestamise ja krüptovaluutatööstuse turvalisuse häirimise võimalust, kui kvantarvuti areneb edasi.

Tähelepanelikult tuleb kaaluda kahte algoritmi: Shori ja Groveri. Mõlemad algoritmid on teoreetilised, kuna praegu pole ühtegi masinat nende rakendamiseks, kuid nagu näete, võib nende algoritmide potentsiaalne rakendamine krüptograafiale kahjulik olla.

Ühest küljest võimaldab Peter Shori nime saanud Shori (1994) kvantalgoritm suurte täisarvude faktoriseerimist või diskreetse logaritmi probleemi lahendamist polünoomses ajas. See algoritm võib piisavalt võimsa kvantarvutiga murda avaliku võtme krüptograafia. Shori algoritm purustaks enamiku tänapäeval kasutatavast asümmeetrilisest krüptograafiast, kuna see põhineb RSA-l (toetudes täisarvude faktoriseerimise probleemile) ja elliptilise kõvera krüptograafial (olenevalt diskreetse logaritmi probleemist elliptilise kõvera rühmas).

Teisest küljest on Groveri (1996) algoritm Lov Groveri poolt 1996. aastal välja töötatud kvantotsingu algoritm, mida saab kasutada struktureerimata otsinguprobleemide lahendamiseks. Groveri algoritm paneb sümmeetriliste primitiivide turvalisusele olulise mõlgi, kuid pole ületamatu. Tavaliselt soovitatakse võtme pikkust kahekordistada, et kompenseerida selle katkestuse ruutjuure keerukust. AES256 kasutamist AES128 asemel peetakse piisavaks, kuid tuleb märkida, et see rusikareegel võib ainult mõnikord kehtida kõigi šifrite jaoks[5]. Mis puudutab räsifunktsioone, mis on osa sümmeetrilise primitiivi maastikust, siis arvatakse, et see ei mõjuta kokkupõrkekindlust. Teadlased leidsid aga näiteid probleemist, kus see on vale[6] (näiteks mitme sihtmärgi eelpildiotsing).

Sisuliselt kujutavad mõlemad algoritmid krüptograafiale potentsiaalseid ohte. Shori algoritm lihtsustab suurte arvude faktoriseerimise protsessi, muutes avaliku võtmega ühendatud privaatvõtme leidmise lihtsamaks ning Groveri algoritm suudab krüptograafilist räsimist kahjustada tõhusamalt kui praegused arvutid.

Millal tekivad krüptimist purustavad kvantarvutid?

Jalutame läbi mõned viimased katsed ja vaatame, kui kiiresti uurimistöö kulgeb. Esimene tõeline kvantarvuti jääb kaugele, kuid see ei takista ülemaailmsel rassil jõudmast "kvantide ülemvõimuni". Kvantidele keskendunud riskikapitalifondi juhtivpartner Ayal Itzkovitz ütles, et kui kolm aastat tagasi ei teadnud me, kas sellist arvutit on üldse võimalik ehitada, siis nüüd teame juba, et on olemas kvantarvutid, mis suudavad tehke midagi klassikalistest arvutitest erinevat.

Üks sündmus, millest kõik on ilmselt kuulnud, oli Google'i 2019. aastal 54 kubitiga seadet kasutav "kvantülemuskatse". Aastal 2021, Hiina teaduse ja tehnoloogia ülikool lahendas keerukama arvutuse 56 kubiti abil, jõudes hiljem 60 kubitini. Selle eesmärk oli teostada arvutus, mis ei hõlmaks Shori algoritmi, mis näitaks samavõrra kvantkiirendust võrreldes klassikalise andmetöötlusega.

Definitsiooni järgi ei näita need katsed edusamme krüptograafia katkestamise suunas, kuna need loodi selleks, et vältida kvanttäisarvude faktoriseerimise teostamise suurust ja keerukust. Kuid need näitavad, et rohkemate kubittide ehitamine kvantarvutisse ei ole enam keeruline, kuna saadaval on erinevad riistvaralahendused, Google'i "Sycamore" kiibi kubitid erinevad USTC footonitest põhimõtteliselt. Järgmiseks oluliseks sammuks krüptimist rikkuva arvutini jõudmisel peetakse üldiselt tõrketaluvusega arvutuste ja veaparanduste kubittide loomist.

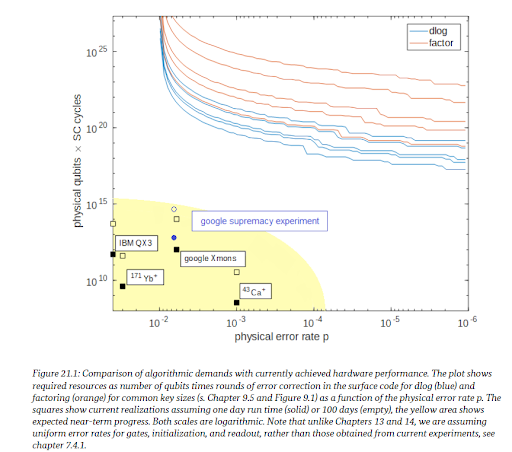

BSI kvantarvutite arendamise olek [1] näitab, kui kaugel on praegused kvantarvutid 160-bitise diskreetse logaritmi (madalaim sinine joon järgmisel pildil) purunemisest. Abstsiss näitab, kuidas veamäära vähendamine puhta riistvara täiustuste või tõrketaluvusega andmetöötluse abil aitab saavutada selliseid arvutustasemeid ilma saadaolevate kubitide arvu (y-telg) järsult skaleerimata.

Shori algoritmi skaleeritaval viisil rakendamine nõuab mõne tuhande loogilise kubiti tõrketaluvust arvutamist: vähemalt 2124 kubitit, et murda 256-bitine elliptiline kõver, nagu bitcoini secp256k1, Alates Täiustatud kvantahelad elliptilise kõvera diskreetsete logaritmide jaoks[7]. Sellise süsteemi „loogiline” kubit koosneb mitmest kubitist, mis on loodud töötama ühe kubiidi veaparandatud versioonina.

Tuhat loogilist kubitti tähendab umbkaudu mitu miljonit kubitti, mis katavad jalgpalliväljaku suuruse. Sellise tõrketaluva arvutuse praktiline demonstratsioon tehti hiljuti aastal Veaparandatud qubiti tõrketaluv juhtimine[2], kus üks loogiline kubit, mille vea tõenäosus on väiksem kui kubitidel, millest see koosneb. Eeldatakse, et selle valdkonna paranemine järgneb kiiresti, kuna see muutub tähelepanu keskpunktiks.

Edusammud selles suunas tähendavad otseselt konkreetset ohtu avaliku võtme krüptograafiale. Lõpuks võib veel üks võimalus kiireks edenemiseks tulla puhtalt algoritmiliste täiustuste või ainult riistvara avastuste kaudu. BSI kvantarvutite arendamise olek[1] selgitab: "Võib esineda häirivaid avastusi, mis muudavad [teadmiste hetkeseisu] dramaatiliselt. Peamised neist on krüptoalgoritmid, mida saab käivitada lähiajal vigadeta parandamata masinatel, või dramaatilised läbimurded veamääras mõnel platvormil. Teisisõnu, see ei ole ainult probleem suurte kubitidega suurte arvutite ehitamises (tegelikult pole peamine eesmärk usaldusväärselt rohkemate kubittide loomine, vaid tõrketaluv andmetöötlus), vaid ka algoritmiline ja võib-olla ka materjali uurimine. üks.

Selle artikli kirjutamise ajal avaldas IBM oma tulemused 127-kubitise kiibi kohta, mille veamäär on 0.001, ning kavatseb järgmisel aastal välja anda 433-kubitise kiibi ja 1121. aastal 2023-kubitise kiibi.

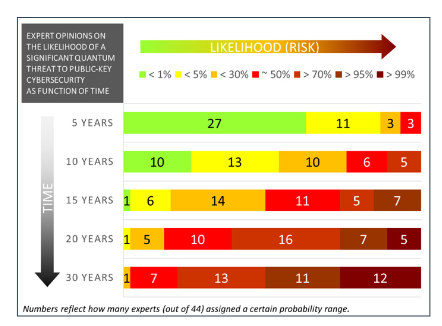

Kokkuvõttes on endiselt raske ennustada, kui kiiresti kvantarvuti ellu ärkab. Siiski võime selles küsimuses tugineda ekspertarvamusele: Ressursihinnangu raamistik krüptograafiliste funktsioonide vastu suunatud kvantrünnakute jaoks – hiljutised arengud[3] ja Ekspertküsitlus kvantriskide kohta[4] näitavad, et paljud eksperdid nõustuvad, et 15–20 aasta pärast peaks meil olema saadaval kvantarvuti.

Quotes Ressursihinnangu raamistik krüptograafiliste funktsioonide vastu suunatud kvantrünnakute jaoks – hiljutised arengud [3] kokkuvõttena:

„Praegu juurutatud avaliku võtme skeemid, nagu RSA ja ECC, on Shori algoritmi poolt täielikult katki. Seevastu sümmeetriliste meetodite ja räsifunktsioonide turvaparameetreid vähendavad teadaolevad ründed – Groveri otsingualgoritmi kasutades “toore jõu” otsingud – maksimaalselt kaks korda. Kõik need algoritmid nõuavad suuremahulisi, tõrkekindlaid kvantmasinaid, mis pole veel saadaval. Enamik ekspertide kogukonnast nõustub, et need saavad tõenäoliselt reaalsuseks 10–20 aasta jooksul.

Nüüd, kui oleme uurinud, miks kvantalgoritmid võivad krüptograafiat kahjustada, analüüsime olulisi riske, mis kaasnevad krüpto- ja Web3 väljadega.

Quantum: millised on krüptovaluutade riskid?

Bitcoini juhtum:

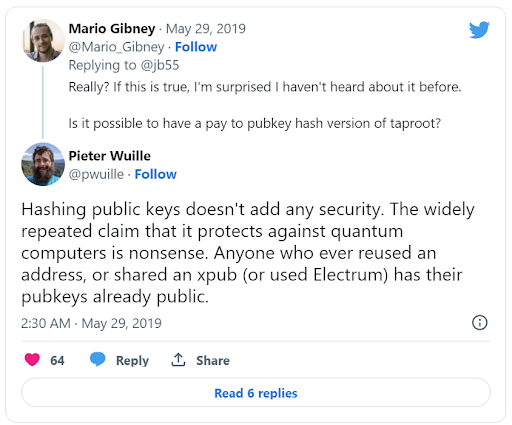

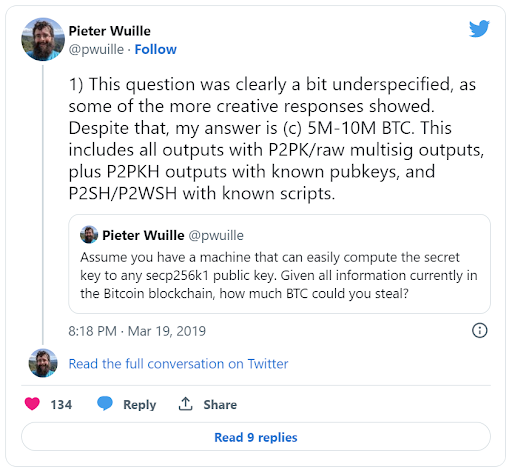

Alustame Pieter Wuille'i analüüsiga Bitcoini probleemi kohta, mida mõnikord peetakse "kvant-ohutuks" aadresside tõttu. räsi avalikke võtmeid ja seega neid mitte paljastada.

Kui Bitcoini privaatvõtit ei saa murda, tuginedes eeldusele, et räsid muudavad selle võimatuks, eeldab see, et oma avalikku võtit ei avaldata kunagi, olenemata vahenditest, mis on paljude kontode puhul juba vale.

Viidates teisele lõimele, annab Pieter Wuille aimu, milline mõju on umbes 37% (tol ajal) avatud fondide varastamisele. Tõenäoliselt paisub Bitcoin ja isegi valgustamata kaotavad kõik teised samuti.

Siin on ülioluline mainimine, et kvantarvuti ehitamisel edetakse kasvav: sellesse valdkonda investeeritakse avalikult miljardeid dollareid ja kõik täiustused kõlavad kogu maailmas, nagu näitas Google'i kvantülemvõimu eksperiment.

See tähendab, et riskifondidesse sattumine võtab aega ja alternatiivseid lahendusi saab õigesti välja töötada. Võib ette kujutada ahela hargi loomist, kasutades allkirjastamiseks kvantkrüptograafilisi algoritme ja lubades inimestel oma raha uude ahelasse üle kanda vanast, kunagisest uudisest üsna jõulisest kvantarvutist.

Ethereumi juhtum:

Ethereumi juhtum on huvitav, kuna ETH 2.0 sisaldab varuplaani katastroofilise rikke korral EIP-2333.

Juhul, kui ETH2 BLS-i signatuurid purunevad, mis juhtuks samal ajal kui ECDSA, kuna mõlemad on Shori algoritmi ees võrdselt haavatavad, käivitatakse plokiahela kõva hark enne, kui kahtlustatakse, et algoritm on ohus. Seejärel avaldavad kasutajad oma võtme eelkujutise, mida saavad omada ainult seaduslikud omanikud. See ei hõlma võtmeid, mis on hangitud BLS-i allkirja purustamisega. Selle eelpildiga allkirjastavad nad konkreetse tehingu, mis võimaldab neil liikuda kõva hargi juurde ja kasutada uusi kvantijärgseid algoritme.

See ei ole veel üleminek kvantijärgsele ahelale, kuid see pakub pääseluuki. Veidi rohkem infot siin.

Kvantjärgsed allkirjad:

Krüptovaluutas kasutatavale kvantallkirjajärgsele skeemile üleminekuga seoses saaks mõnda asja parandada. Praegustel NIST-i finalistidel on üsna suured mälunõuded. Kui allkirja suurus ei ole ebamõistlikult suurem kui ECDSA oma, suurendab avaliku võtme suurus plokkide suurust ja sellega seotud tasusid.

| Kandidaadi nimi | SUURUS |

| Rainbow | 58.3 kB |

| Diliitium | 3.5 kB |

| Pistrik | 1.5 kB |

| GeMSS | 352 kB |

| Piknik | 12 kB |

| SPHINCS+ | 7 kB |

Falconi algoritm loodi avaliku võtme ja allkirja suuruse minimeerimiseks. Selle 1563 baiti on aga endiselt kaugel 65 baidist, milleni ECDSA praegu jõuab.

Krüptograafilised tehnikad võivad plokkide suurust vähendada, näiteks mitme allkirja koondamine. See GeMSS-i allkirja [mitmesignatuuriskeem](https://eprint.iacr.org/2020/520) teeb just seda ja vähendab ühe allkirja salvestuskulusid millekski vastuvõetavaks, vaatamata GeMSS-i allkirja tohutule ühekordsele tasule. .

Ohud krüptograafilisele riistvarale:

Signatuuri suurused mõjutavad ka riistvarataskuid, kus mälu on väga piiratud: Ledger Nano S-il on saadaval 320 KB välkmälu ja ainult 10 kilobaiti RAM-i. Kui meil oleks äkki vaja kasutada Rainbow signatuure, poleks avaliku võtme loomine loomulikul viisil teostatav.

Kuna aga probleem mõjutab kogu krüptograafilist kogukonda, sealhulgas pangandus-, telekommunikatsiooni- ja identiteeditööstust, mis moodustavad suurema osa turvaliste kiipide turust, eeldame, et riistvara kohandub kiiresti kvantijärgse algoritmi vajadusega. sõbralik riistvara ja eemaldage see mälu (või mõnikord jõudlus) kõik koos õigeaegselt.

Nende katkestuste tagajärjeks on praeguse pangandussüsteemi, telekommunikatsiooni ja identiteedisüsteemide (nt passid) kokkuvarisemine. Mida teha sellise apokalüptilise tuleviku ees? Ärge kartke või natuke, sest krüptograafid on selle katnud.

Kas on ravi, doktor?

Kui meie praegused arvutid vajaksid avaliku võtme krüptograafia purustamiseks tuhandeid aastaid, siis täielikult arenenud kvantarvutid teeksid seda minutite või tundidega. Selle ohu vastu võitlemiseks ning meie tulevaste finantstehingute ja võrgusuhtluse turvalisuse tagamiseks on paratamatult vaja "kvantturbe" standardeid.

Töö on juba käimas selle kallal, mida tavaliselt nimetatakse "kvantjärgseks krüptograafiaks" see oleks võimalik olla "ühildub tänapäeva arvutitega, kuid suudab ka tulevikus vastu seista kvantarvutite ründajatele." Postkvantkrüptograafia viib algoritmid ja matemaatilised standardid järgmisele tasemele, võimaldades samal ajal ühilduvust praeguste arvutitega.

. NIST võistlus just selleks puhuks loodud on jõudnud juba kolmandasse vooru ja koostanud nimekirja potentsiaalsetest standardimiskandidaatidest. The Post-kvantturvalisuse konverents käivitati juba 2006. aastal, et uurida krüptoprimitiive, mis seistaksid vastu tuntud kvantrünnakutele.

Selle uurimistöö alused tulenevad ekspertide hoiatustest, et krüptitud andmed on juba ohus, kuna esimesed praktilised kvantarvutid ilmuvad eeldatavasti järgmise 15 aasta jooksul.

Seda tüüpi rünnet tuntakse kui "hoard data now, attack later", kus suur organisatsioon salvestab krüpteeritud teavet teistelt osapooltelt, mida ta soovib murda, ja ootab, kuni piisavalt võimas kvantarvuti seda võimaldab. See on sama mure selles artiklis, näiteks "USA on mures, et häkkerid varastavad täna andmeid, nii et kvantarvutid suudavad need kümne aasta pärast murda“, kuid see ei ütle, mida osariigi tasandi näitlejad võiksid samamoodi teha. Neil on palju rohkem ressursse ja salvestusruumi.

Sulgemise mõtted

Täpset kiirust, millega krüpteeritud side muutub kvantuuringute suhtes haavatavaks, on endiselt raske kindlaks teha.

Üks on kindel: kuigi kvantarvutite vallas on tehtud olulisi edusamme, pole meil veel kaugeltki võimalus krüptograafiat nende masinatega murda. Tõenäosus äkiliseks läbimurdeks, mille tulemuseks on sellise arvuti kujundus, on minimaalne, andes meile aega selle saabumiseks valmistuda. Kui see juhtuks üleöö, oleksid tagajärjed katastroofilised, mõjutades mitte ainult krüptovaluutasid, vaid paljusid sektoreid.

Õnneks on ohu kõrvaldamiseks saadaval lahendused, sealhulgas postkvantkrüptograafia, kuid krüptotööstus ei ole veel näinud, kui kiiresti nendesse meetmetesse investeerida.

Krüptovaluutaturg peab tähelepanelikult jälgima kvantarendusi. Riistvara osas pole põhjust muretsemiseks, kuna eeldame nõudluse rahuldamiseks uute turvaliste elementide väljatöötamist. Meie kasutajatele usaldusväärse rakendamise tagamiseks on ülioluline olla kursis nende algoritmide külgkanalite ja tõrkekindlate versioonide viimaste edusammudega.

viited:

[1]: BSI kvantarvutite arendamise olek

[2]: Veaparandatud qubiti tõrketaluv juhtimine

[4]: Ekspertküsitlus kvantriskide kohta

[5]: Peale ruutkiiruse sümmeetriliste skeemide kvantrünnakutes

[6]: Tõhus kvantkokkupõrkeotsingu algoritm ja tagajärjed sümmeetrilisele krüptograafiale

[7]: Täiustatud kvantahelad elliptilise kõvera diskreetsete logaritmide jaoks

- SEO-põhise sisu ja PR-levi. Võimenduge juba täna.

- Platoblockchain. Web3 metaversiooni intelligentsus. Täiustatud teadmised. Juurdepääs siia.

- Allikas: https://www.ledger.com/blog/should-crypto-fear-quantum-computing

- 1

- 10

- 15 aastat

- 1994

- 1996

- 20 aastat

- 2019

- 2021

- 2023

- 7

- a

- Võimalik

- MEIST

- vastuvõetav

- juurdepääsetav

- Kontod

- täpselt

- osalejad

- tegelikult

- kohandama

- aadress

- aadressid

- edendama

- edusammud

- mõjutades

- pärast

- vastu

- liitmine

- algoritm

- algoritmiline

- algoritme

- Materjal: BPA ja flataatide vaba plastik

- Lubades

- võimaldab

- juba

- alternatiiv

- Kuigi

- analüüs

- analüüsima

- ja

- Teine

- ennetada

- saabumine

- artikkel

- seotud

- eeldus

- rünnak

- Reageerib

- tähelepanu

- saadaval

- tagasi

- Varundamine

- Pangandus

- pangandussüsteem

- põhineb

- sest

- muutuma

- enne

- on

- Parem

- Suur

- suur tehnika

- miljardeid

- Natuke

- Bitcoin

- Blokeerima

- blockchain

- sinine

- Murdma

- Purustamine

- puruneb

- läbimurre

- läbimurdeid

- Toob

- Katki

- ehitama

- Ehitus

- kutsutud

- kandidaadid

- võimeid

- võimeline

- hoolikalt

- juhul

- katastroofiline

- Põhjus

- kett

- muutma

- kiip

- laastud

- klassika

- lähedalt

- kood

- kombinatsioon

- Tulema

- tavaliselt

- Side

- kogukond

- ühilduvus

- täiesti

- keeruline

- keerukus

- koostatud

- Kompromissitud

- kompromiteeriv

- arvutamine

- arvutusjõud

- arvuti

- Arvutiteadus

- arvutid

- arvutustehnika

- arvutusvõimsus

- Murettekitav

- seotud

- Tagajärjed

- kaaluda

- pidev

- kontrast

- kontrollida

- Maksma

- võiks

- Võidelda

- kaetud

- kattes

- pragu

- looma

- loodud

- Risttee

- otsustav

- krüpto

- Krüptohirm

- Krüptotööstus

- cryptocurrencies

- cryptocurrency

- Krüptovaluutade tööstus

- krüptokursuse turg

- krüptograafia

- krüptograafia

- ravi

- Praegune

- Praegune olek

- Praegu

- kõver

- viimase peal

- iga päev

- ohud

- andmed

- andmetöötlus

- Nõudlus

- näitama

- Olenevalt

- lähetatud

- Disain

- kavandatud

- Vaatamata

- Määrama

- arenenud

- & Tarkvaraarendus

- arenguid

- seade

- erinev

- raske

- numbrit

- suund

- otse

- katastroofiline

- Avalikustamine

- segav

- Arst

- Ei tee

- teeme

- dollarit

- kahekordistada

- allakäik

- dramaatiliselt

- dramaatiliselt

- lihtsam

- tõhus

- tõhusalt

- elemendid

- Elliptiline

- kirju

- võimaldab

- krüpteeritud

- krüpteerimist

- piisavalt

- tagama

- Kogu

- Võrdselt

- viga

- olemus

- ETH

- Eet 2.0

- ethereum

- Isegi

- sündmus

- igaüks

- kõik

- näide

- ootama

- oodatav

- eksperiment

- ekspert

- ekspertide

- Selgitab

- avatud

- nägu

- ebaedu

- KIIRE

- hirm

- teostatav

- tasu

- Tasud

- vähe

- väli

- Valdkonnad

- finalistid

- finants-

- esimene

- välklamp

- Keskenduma

- järgima

- Järel

- kahvel

- vormid

- avastatud

- Sihtasutus

- Sihtasutused

- Raamistik

- Alates

- täis

- täielikult

- funktsioonid

- fond

- põhiline

- põhimõtteliselt

- raha

- tulevik

- värav

- üldiselt

- teeniva

- saamine

- annab

- andmine

- Globaalne

- eesmärk

- läheb

- Grupp

- Grover

- häkkerid

- juhtuda

- Raske

- raske kahvel

- riistvara

- Riistvara rahakotid

- kahjulik

- hash

- räsimine

- võttes

- kuulnud

- aitab

- siin

- kõrgelt

- hoidma

- omab

- Lahtiolekuajad

- Kuidas

- aga

- HTML

- HTTPS

- IBM

- idee

- Identity

- pilt

- tohutu

- mõju

- rakendada

- täitmine

- mõjud

- kaudselt

- võimatu

- paranenud

- paranemine

- parandusi

- in

- Teistes

- hõlmab

- Kaasa arvatud

- Tõstab

- tööstus

- paratamatult

- info

- selle asemel

- huvitav

- investeerinud

- investeerimine

- väljaandmine

- IT

- Võti

- võtmed

- Laps

- Teadma

- teadmised

- teatud

- maastik

- suur

- suuremahuline

- suurem

- hiljemalt

- käivitatud

- pearaamat

- Ledger Nano

- Ledger Nano S

- Pikkus

- Tase

- taset

- elu

- Tõenäoliselt

- piirangud

- joon

- nimekiri

- vähe

- loogiline

- enam

- Kaotab

- Partii

- masin

- masinad

- tehtud

- põhiline

- peamine

- Enamus

- tegema

- Tegemine

- juhtiv

- juhtiv partner

- manipuleerimine

- palju

- Turg

- materjal

- matemaatiline

- küsimus

- max laiuse

- vahendid

- meetmed

- mehaaniline

- Vastama

- Mälu

- Väärtus

- meetodid

- võib

- miljon

- minimaalne

- miinimum

- protokoll

- Jälgida

- rohkem

- tõhusam

- kõige

- liikuma

- muusika

- Nimega

- nano

- emakeelena

- loodus

- Vajadus

- Uus

- uudised

- järgmine

- nst

- märkida

- number

- numbrid

- kord

- Vana

- ONE

- Internetis

- tegutseb

- Operations

- Arvamus

- et

- organisatsioon

- Muu

- üleöö

- omanikud

- parameetrid

- osa

- isikutele

- partner

- Inimesed

- tajutav

- täitma

- jõudlus

- esitades

- perspektiiv

- Peter

- Peter shor

- Footonid

- füüsiline

- Füüsika

- tükk

- kava

- plaanid

- Platvormid

- Platon

- Platoni andmete intelligentsus

- PlatoData

- mängima

- Punkt

- küsitlus

- võimalus

- võimalik

- potentsiaal

- võim

- võimas

- Praktiline

- ennustada

- Valmistama

- vältida

- era-

- Private Key

- tõenäoliselt

- Probleem

- probleeme

- protsess

- töötlemine

- Toodetud

- Edu

- Proof-of-töö

- anda

- annab

- avalik

- avaliku võtme

- avalikud võtmed

- avalikult

- avaldatud

- puhtalt

- panema

- Paneb

- Kvant

- kvantalgoritmid

- Kvantarvuti

- kvantarvutid

- kvantarvutus

- kvantuuringud

- Kvantülemus

- qubit

- kubitid

- Küsimused

- kiiresti

- Rass

- tõstma

- RAM

- valik

- kiire

- määr

- jõudma

- jõudis

- Jõuab

- jõuda

- reaalne

- päris maailm

- Reaalsus

- hiljuti

- hiljuti

- vähendama

- Lühendatud

- vähendab

- vähendamine

- nimetatud

- kohta

- osas

- usaldusväärne

- jäänused

- kõrvaldama

- nõudma

- Nõuded

- Vajab

- teadustöö

- Teadlased

- Vastupidavus

- resoneerib

- ressurss

- Vahendid

- tulemuseks

- Tulemused

- avalduma

- Revolutsiooniline

- Richard

- Oht

- riskide

- ligikaudu

- ümber

- RSA

- Eeskiri

- jooks

- Ütlesin

- sama

- skaalautuvia

- ketendamine

- kava

- skeemid

- teadus

- Teadus ja tehnoloogia

- Otsing

- otsimine

- Sektorid

- kindlustama

- turvalisus

- tundub

- saatmine

- kehtestamine

- mitu

- jagamine

- Shor

- peaks

- näitama

- Näitused

- kirjutama

- Allkirjad

- märkimisväärne

- allkirjastamine

- simuleerimine

- alates

- ühekordne

- SUURUS

- suurused

- So

- jalgpall

- Lahendused

- LAHENDAGE

- Lahendamine

- mõned

- midagi

- konkreetse

- kiirus

- standardite

- seisab

- algus

- riik

- olek

- jääma

- vars

- Samm

- Veel

- varastatud

- ladustamine

- kauplustes

- võitlus

- Uuring

- mahukas

- selline

- äkiline

- KOKKUVÕTE

- Lüliti

- süsteem

- süsteemid

- Võtma

- tech

- tehnikat

- Tehnoloogia

- elekterside

- telekommunikatsioon

- .

- oma

- teoreetiline

- asi

- asjad

- Kolmas

- arvasin

- tuhandeid

- oht

- kolm

- Läbi

- aeg

- et

- täna

- tänane

- kokku

- suunas

- suunas

- traditsiooniline

- tehing

- Tehingud

- üle

- tõlkima

- paljastama

- Käimas

- Universum

- võrreldamatu

- pakilisus

- us

- kasutama

- Kasutajad

- Väärtused

- suur

- VC

- versioon

- Videod

- tähtis

- Haavatav

- Rahakotid

- vaadates

- Web3

- M

- Mis on

- mis

- kuigi

- kogu

- lai

- Lai valik

- will

- jooksul

- ilma

- sõnad

- Töö

- maailm

- maailma

- ülemaailmne

- mures

- oleks

- kirjutamine

- Vale

- aasta

- aastat

- sa

- sephyrnet

- null