محققان ESET نسخه به روز شده نرم افزار جاسوسی GravityRAT اندروید را تجزیه و تحلیل کردند که فایل های پشتیبان WhatsApp را می دزدد و می تواند دستوراتی برای حذف فایل ها دریافت کند.

محققان ESET نسخه به روز شده نرم افزار جاسوسی GravityRAT Android را شناسایی کرده اند که به عنوان برنامه های پیام رسانی BingeChat و Chatico توزیع می شود. GravityRAT یک ابزار دسترسی از راه دور است که مورد استفاده قرار می گیرد حداقل از سال 2015 و قبلاً در حملات هدفمند علیه هند استفاده می شد. نسخههای Windows، Android و macOS در دسترس هستند، همانطور که قبلاً توسط آن مستند شده است سیسکو Talos, کسپرسکیو سایبل. بازیگر پشت GravityRAT ناشناخته است. ما گروه را در داخل به عنوان SpaceCobra دنبال می کنیم.

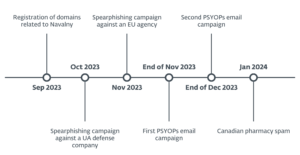

کمپین BingeChat که به احتمال زیاد از اوت 2022 فعال است، هنوز ادامه دارد. با این حال، کمپین با استفاده از Chatico دیگر فعال نیست. BingeChat از طریق وب سایتی که خدمات پیام رسانی رایگان را تبلیغ می کند، توزیع می شود. قابل توجه در کمپین تازه کشف شده، GravityRAT میتواند از نسخههای پشتیبان WhatsApp استخراج کرده و دستوراتی برای حذف فایلها دریافت کند. برنامه های مخرب همچنین عملکرد چت قانونی را بر اساس منبع باز ارائه می دهند برنامه پیام رسان فوری OMEMO.

- ما یک نسخه جدید از نرم افزار جاسوسی GravityRAT Android را کشف کردیم که به عنوان نسخه های تروجانیزه شده برنامه منبع باز قانونی OMEMO Instant Messenger Android توزیع می شود.

- برنامه تروجانیزه شده BingeChat برای دانلود از وب سایتی در دسترس است که آن را به عنوان یک سرویس پیام رسانی و اشتراک فایل رایگان ارائه می کند.

- این نسخه از GravityRAT با دو قابلیت جدید بهبود یافته است: دریافت دستورات برای حذف فایل ها و استخراج فایل های پشتیبان WhatsApp.

نمای کلی کمپین

ما در مورد این کمپین توسط MalwareHunterTeam، که هش نمونه GravityRAT را از طریق یک توییت به اشتراک گذاشت. بر اساس نام فایل APK، برنامه مخرب با نام BingeChat شناخته می شود و ادعا می کند که عملکرد پیام رسانی را ارائه می دهد. وب سایت را پیدا کردیم bingechat[.]net که ممکن است این نمونه از آن دانلود شده باشد (شکل 1 را ببینید).

وب سایت باید برنامه مخرب را پس از ضربه زدن روی دکمه DOWNLOAD APP ارائه دهد. با این حال، بازدیدکنندگان باید وارد شوند. این احتمال وجود دارد که اپراتورها فقط زمانی ثبت نام را باز کنند که انتظار دارند یک قربانی خاص، احتمالاً با یک آدرس IP خاص، موقعیت جغرافیایی، URL سفارشی یا در یک بازه زمانی خاص، از آن بازدید کند. بنابراین، ما معتقدیم که قربانیان احتمالی به شدت مورد هدف قرار می گیرند.

اگرچه نتوانستیم برنامه BingeChat را از طریق وب سایت دانلود کنیم، اما توانستیم یک URL در VirusTotal پیدا کنیم (https://downloads.bingechat[.]net/uploadA/c1d8bad13c5359c97cab280f7b561389153/BingeChat.zip) که حاوی برنامه مخرب BingeChat Android است. این برنامه همان هش برنامه در توییت ذکر شده قبلی را دارد، به این معنی که این URL یک نقطه توزیع برای این نمونه GravityRAT خاص است.

به همین نام دامنه در کد برنامه BingeChat نیز اشاره شده است - اشاره دیگری به آن bingechat[.]net برای توزیع استفاده می شود (شکل 3 را ببینید).

این برنامه مخرب هرگز در فروشگاه Google Play در دسترس قرار نگرفته است. این یک نسخه تروجانی شده از منبع باز قانونی است پیام رسان فوری OMEMO (IM) برنامه اندروید، اما با نام تجاری BingeChat شناخته می شود. OMEMO IM بازسازی کلاینت Android Jabber است گفتگو.

همانطور که در شکل 4 مشاهده می کنید، کد HTML سایت مخرب شامل شواهدی است که نشان می دهد از سایت قانونی کپی شده است. preview.colorlib.com/theme/BingeChat/ در ماه جولای 5th، 2022، با استفاده از ابزار خودکار HTTrack; colorlib.com یک وب سایت قانونی است که تم های وردپرس را برای دانلود ارائه می دهد، اما به نظر می رسد تم BingeChat دیگر در آنجا موجود نیست. این bingechat[.]net دامنه در 18 آگوست ثبت شدth، 2022.

ما نمی دانیم که قربانیان بالقوه چگونه به وب سایت مخرب اغوا شده اند یا به شکل دیگری کشف شده اند. با توجه به اینکه دانلود برنامه مشروط به داشتن حساب کاربری است و ثبت حساب جدید برای ما امکان پذیر نبود، معتقدیم قربانیان احتمالی به طور خاص هدف قرار گرفته اند. طرح مرور کلی حمله در شکل 5 نشان داده شده است.

قربانی سازی

دادههای تلهمتری ESET هیچ قربانی این کمپین BingeChat را ثبت نکرده است، و همچنین نشان میدهد که این کمپین احتمالاً هدف قرار گرفته است. با این حال، تله متری ما یک نمونه دیگر از Android GravityRAT را در هند شناسایی کرده است که در ژوئن 2022 رخ داد. در این مورد، GravityRAT به عنوان Chatico نامگذاری شد (شکل 6 را ببینید).

مانند BingeChat، Chatico بر اساس برنامه پیامرسان فوری OMEMO و با GravityRAT تروجانیزه شده است. Chatico به احتمال زیاد از طریق توزیع شده است chatico.co[.]UK وب سایت و همچنین با یک سرور C&C ارتباط برقرار کرد. دامنه های وب سایت و سرور C&C اکنون آفلاین هستند.

از اینجا به بعد، ما فقط بر روی کمپین فعال با استفاده از برنامه BingeChat تمرکز خواهیم کرد، که دارای عملکرد مخرب مشابه Chatico است.

تخصیص

گروه پشت این بدافزار ناشناخته باقی مانده است، حتی اگر محققان فیس بوک صفت GravityRAT به یک گروه مستقر در پاکستان، مانند گذشته حدس زد توسط Cisco Talos. ما گروه را به صورت داخلی تحت نام SpaceCobra ردیابی می کنیم و هر دو کمپین BingeChat و Chatico را به این گروه نسبت می دهیم.

عملکرد مخرب معمولی برای GravityRAT با یک قطعه کد خاص مرتبط است که در سال 2020 توسط کسپرسکی به گروهی که از انواع ویندوز GravityRAT استفاده می کند

در 2021، سایبل تجزیه و تحلیلی از یک کمپین GravityRAT دیگر منتشر کرد که الگوهای مشابه BingeChat را نشان میداد، مانند یک بردار توزیع مشابه برای تروجان که به عنوان یک برنامه چت قانونی پنهان شده بود، که در این مورد SoSafe Chat، استفاده از منبع باز بود. OMEMO IM کد، و همان عملکرد مخرب. در شکل 6، می توانید مقایسه کلاس های مخرب بین نمونه GravityRAT تجزیه و تحلیل شده توسط Cyble و نمونه جدید موجود در BingeChat را مشاهده کنید. بر اساس این مقایسه، میتوان با اطمینان گفت که کد مخرب موجود در BingeChat متعلق به خانواده بدافزار GravityRAT است.

شکل 7. مقایسه نامهای کلاس برای تروجان که به عنوان برنامههای SoSafe Chat (سمت چپ) و BingeChat (راست) تغییر شکل داده است.

تجزیه و تحلیل فنی

پس از راهاندازی، برنامه از کاربر میخواهد که اجازه دهد تمام مجوزهای لازم به درستی کار کنند، همانطور که در شکل 8 نشان داده شده است. به جز مجوز خواندن گزارش تماسها، سایر مجوزهای درخواستی برای هر برنامه پیامرسانی معمول است، بنابراین ممکن است کاربر دستگاه نتواند هنگامی که برنامه از آنها درخواست می کند، نگران باشید.

به عنوان بخشی از عملکرد قانونی برنامه، گزینه هایی برای ایجاد یک حساب کاربری و ورود به سیستم ارائه می دهد. قبل از اینکه کاربر وارد برنامه شود، GravityRAT شروع به تعامل با سرور C&C خود می کند، داده های کاربر دستگاه را استخراج می کند و منتظر اجرای دستورات می ماند. GravityRAT قادر به نفوذ به موارد زیر است:

- سیاهههای مربوط به تماس

- لیست مخاطبین

- پیام های SMS

- فایل هایی با پسوندهای خاص: jpg، jpeg، log، png، PNG، JPG، JPEG، txt، pdf، xml، doc، xls، xlsx، ppt، pptx، docx، opus، crypt14، crypt12، crypt13، crypt18، crypt32

- مکان دستگاه

- اطلاعات اولیه دستگاه

داده هایی که باید استخراج شوند در فایل های متنی در رسانه های خارجی ذخیره می شوند، سپس به سرور C&C استخراج می شوند و در نهایت حذف می شوند. مسیرهای فایل برای داده های مرحله بندی شده در شکل 9 فهرست شده است.

این نسخه از GravityRAT دارای دو به روز رسانی کوچک در مقایسه با نسخه های قبلی و عمومی GravityRAT است. اول، لیستی از فایلها را به فایلهایی که دارای آن هستند گسترش میدهد crypt14, crypt12, crypt13, crypt18و crypt32 پسوندها این فایل های رمزنگاری پشتیبان های رمزگذاری شده ای هستند که توسط پیام رسان واتس اپ ایجاد شده اند. دوم، می تواند سه دستور را از یک سرور C&C برای اجرا دریافت کند:

- DeleteAllFiles - فایل هایی با پسوند خاص را که از دستگاه استخراج شده اند حذف می کند

- DeleteAllContacts - لیست مخاطبین را حذف می کند

- DeleteAllCallLogs - گزارش تماس ها را حذف می کند

اینها دستورات بسیار خاصی هستند که معمولاً در بدافزار اندروید دیده نمی شوند. نسخه های قبلی Android GravityRAT به هیچ وجه نمی توانستند دستورات را دریافت کنند. آنها فقط می توانستند داده های استخراج شده را در یک زمان خاص در یک سرور C&C آپلود کنند.

GravityRAT شامل دو زیر دامنه C&C با کد سخت است که در شکل 10 نشان داده شده است. با این حال، برای استفاده از اولین مورد کدگذاری شده است (https://dev.androidadbserver[.]com).

با این سرور C&C تماس گرفته می شود تا یک دستگاه جدید در معرض خطر را ثبت کند و دو آدرس C&C اضافی را بازیابی کند: https://cld.androidadbserver[.]com و https://ping.androidadbserver[.]com هنگامی که آن را آزمایش کردیم، همانطور که در شکل 11 نشان داده شده است.

باز هم، تنها اولین سرور C&C استفاده می شود، این بار برای آپلود داده های کاربر دستگاه، همانطور که در شکل 12 مشاهده می شود.

نتیجه

شناخته شده است که فعال بوده است حداقل از سال 2015SpaceCobra GravityRAT را احیا کرده است تا قابلیتهای گستردهتری برای استخراج نسخههای پشتیبان پیامرسان واتساپ و دریافت دستورات از یک سرور C&C برای حذف فایلها داشته باشد. درست مانند قبل، این کمپین از برنامه های پیام رسانی به عنوان پوششی برای توزیع درب پشتی GravityRAT استفاده می کند. گروه پشت این بدافزار از کد OMEMO IM قانونی برای ارائه عملکرد چت برای برنامه های پیام رسانی مخرب BingeChat و Chatico استفاده می کند.

بر اساس تله متری ESET، یک کاربر در هند مورد هدف نسخه Chatico به روز شده RAT قرار گرفت، مشابه کمپین های قبلاً مستند شده SpaceCobra. نسخه BingeChat از طریق وبسایتی که نیاز به ثبت نام دارد توزیع میشود و احتمالاً تنها زمانی باز میشود که مهاجمان انتظار دارند قربانیان خاصی از آن بازدید کنند، احتمالاً با یک آدرس IP خاص، موقعیت جغرافیایی، URL سفارشی یا در یک بازه زمانی خاص. در هر صورت، ما معتقدیم که کمپین بسیار هدفمند است.

IoC ها

فایل ها

| SHA-1 | نام بسته | نام تشخیص ESET | توضیحات: |

|---|---|---|---|

| 2B448233E6C9C4594E385E799CEA9EE8C06923BD | eu.siacs.bingechat | Android/Spy.Gravity.A | GravityRAT جعل برنامه BingeChat. |

| 25715A41250D4B9933E3599881CE020DE7FA6DC3 | eu.siacs.bingechat | Android/Spy.Gravity.A | GravityRAT جعل برنامه BingeChat. |

| 1E03CD512CD75DE896E034289CB2F5A529E4D344 | eu.siacs.chatico | Android/Spy.Gravity.A | GravityRAT جعل هویت برنامه Chatico. |

شبکه ارتباطی

| IP | دامنه | ارائه دهنده میزبانی وب | اولین بار دیده شد | جزئیات |

|---|---|---|---|---|

| 75.2.37[.]224 | jre.jdklibraries[.]com | Amazon.com، Inc. | 2022-11-16 | سرور C&C Chatico. |

| 104.21.12[.]211 | cld.androidadbserver[.]com adb.androidadbserver[.]com |

Cloudflare ، Inc. | 2023-03-16 | سرورهای C&C BingeChat. |

| 104.21.24[.]109 | dev.jdklibraries[.]com | Cloudflare ، Inc. | N / A | سرور C&C Chatico. |

| 104.21.41[.]147 | chatico.co[.]UK | Cloudflare ، Inc. | 2021-11-19 | وب سایت توزیع چاتیکو. |

| 172.67.196[.]90 | dev.androidadbserver[.]com ping.androidadbserver[.]com |

Cloudflare ، Inc. | 2022-11-16 | سرورهای C&C BingeChat. |

| 172.67.203[.]168 | bingechat[.]net | Cloudflare ، Inc. | 2022-08-18 | وب سایت توزیع BingeChat. |

راه ها

داده ها برای استخراج در مکان های زیر مرحله بندی می شوند:

/storage/emulated/0/Android/ebc/oww.log

/storage/emulated/0/Android/ebc/obb.log

/storage/emulated/0/bc/ms.log

/storage/emulated/0/bc/cl.log

/storage/emulated/0/bc/cdcl.log

/storage/emulated/0/bc/cdms.log

/storage/emulated/0/bc/cs.log

/storage/emulated/0/bc/location.log

تکنیک های MITER ATT&CK

این جدول با استفاده از 13 نسخه چارچوب MITER ATT&CK.

| تاکتیک | ID | نام | توضیحات: |

|---|---|---|---|

| اصرار | T1398 | اسکریپت های راه اندازی اولیه یا ورود به سیستم | GravityRAT را دریافت می کند boot_completed قصد پخش برای فعال شدن در هنگام راه اندازی دستگاه. |

| T1624.001 | اجرای رویداد: گیرنده های پخش | اگر یکی از این رویدادها رخ دهد، عملکرد GravityRAT فعال می شود: USB_DEVICE_ATTACHED، ACTION_CONNECTION_STATE_CHANGED، USER_UNLOCKED، ACTION_POWER_CONNECTED، ACTION_POWER_DISCONNECTED، AIRPLANE_MODE، BATTERY_LOW، BATTERY_OKAY، DATE_CHANGED، راه اندازی مجدد، TIME_TICK، یا CONNECTIVITY_CHANGE. |

|

| فرار از دفاع | T1630.002 | حذف نشانگر در هاست: حذف فایل | GravityRAT فایل های محلی را که حاوی اطلاعات حساس استخراج شده از دستگاه هستند حذف می کند. |

| کشف | T1420 | کشف فایل و دایرکتوری | GravityRAT فایل های موجود در حافظه خارجی را فهرست می کند. |

| T1422 | کشف پیکربندی شبکه سیستم | GravityRAT IMEI، IMSI، آدرس IP، شماره تلفن و کشور را استخراج می کند. | |

| T1426 | کشف اطلاعات سیستم | GravityRAT اطلاعات مربوط به دستگاه، از جمله شماره سریال سیم کارت، شناسه دستگاه و اطلاعات رایج سیستم را استخراج می کند. | |

| مجموعه | T1533 | داده ها از سیستم محلی | GravityRAT فایل ها را از دستگاه استخراج می کند. |

| T1430 | پیگیری موقعیت مکانی | GravityRAT موقعیت دستگاه را ردیابی می کند. | |

| T1636.002 | اطلاعات کاربر محافظت شده: گزارش تماس | GravityRAT گزارش تماس ها را استخراج می کند. | |

| T1636.003 | اطلاعات کاربر محافظت شده: لیست مخاطبین | GravityRAT لیست مخاطبین را استخراج می کند. | |

| T1636.004 | اطلاعات کاربر محافظت شده: پیام های SMS | GravityRAT پیام های SMS را استخراج می کند. | |

| دستور و کنترل | T1437.001 | پروتکل لایه کاربردی: پروتکل های وب | GravityRAT از HTTPS برای ارتباط با سرور C&C خود استفاده می کند. |

| اکسفیلتراسیون | T1646 | خروج از کانال C2 | GravityRAT داده ها را با استفاده از HTTPS استخراج می کند. |

| تأثیر | T1641 | دستکاری داده | GravityRAT فایلهایی با پسوندهای خاص را از دستگاه حذف میکند و تمام گزارش تماسهای کاربر و لیست مخاطبین را حذف میکند. |

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- EVM Finance. رابط یکپارچه برای امور مالی غیرمتمرکز دسترسی به اینجا.

- گروه رسانه ای کوانتومی. IR/PR تقویت شده دسترسی به اینجا.

- PlatoAiStream. Web3 Data Intelligence دانش تقویت شده دسترسی به اینجا.

- منبع: https://www.welivesecurity.com/2023/06/15/android-gravityrat-goes-after-whatsapp-backups/

- : دارد

- :است

- :نه

- 1

- 10

- 11

- 12

- 16

- 2020

- 2021

- 2022

- 32

- 500

- 67

- 7

- 8

- 9

- a

- قادر

- درباره ما

- دسترسی

- حساب

- فعال

- فعالیت

- اضافی

- نشانی

- آدرس

- تبلیغات

- پس از

- در برابر

- زنگ زده

- معرفی

- اجازه دادن

- همچنین

- an

- تحلیل

- تجزیه و تحلیل

- و

- اندروید

- دیگر

- هر

- نرم افزار

- کاربرد

- برنامه های

- هستند

- AS

- مرتبط است

- At

- حمله

- حمله

- اوت

- خودکار

- در دسترس

- درپشتی

- پشتیبان گیری

- پشتیبان گیری

- مستقر

- BE

- بوده

- قبل از

- پشت سر

- بودن

- باور

- متعلق

- میان

- هر دو

- مارکدار

- پخش

- ساخته

- اما

- دکمه

- by

- صدا

- کمپین بین المللی حقوق بشر

- مبارزات

- CAN

- قابلیت های

- توانا

- مورد

- سیسکو

- ادعای

- کلاس

- کلاس ها

- مشتری

- بسته

- رمز

- کدگذاری شده

- COM

- مشترک

- ارتباط

- ارتباط

- مقایسه

- مقایسه

- در معرض خطر

- اعتماد به نفس

- پیکر بندی

- با توجه به

- تماس

- شامل

- موجود

- شامل

- میتوانست

- کشور

- پوشش

- ایجاد

- ایجاد شده

- مجوزها و اعتبارات

- کریپت

- در حال حاضر

- سفارشی

- داده ها

- کشف

- دستگاه

- کشف

- توزیع کردن

- توزیع شده

- توزیع

- do

- نمی کند

- دامنه

- نام دامنه

- حوزه

- دانلود

- کار می کند

- رمزگذاری

- افزایش

- حتی

- حوادث

- مدرک

- جز

- اجرا کردن

- اعدام

- استخراج

- منبسط

- انتظار

- گسترش می یابد

- گسترش

- ضمیمهها

- خارجی

- عصاره ها

- فیس بوک

- FB

- شکل

- پرونده

- فایل ها

- سرانجام

- پیدا کردن

- نام خانوادگی

- تمرکز

- پیروی

- برای

- یافت

- رایگان

- از جانب

- ویژگی های

- قابلیت

- بیشتر

- تولید

- می رود

- گوگل

- گوگل بازی

- بازی فروشگاه گوگل

- جاذبه زمین

- گروه

- مخلوط

- آیا

- داشتن

- اینجا کلیک نمایید

- زیاد

- خیلی

- میزبان

- چگونه

- اما

- HTML

- HTTPS

- ID

- شناسایی

- if

- in

- شامل

- شامل

- از جمله

- هندوستان

- اطلاعات

- اول

- فوری

- قصد

- تعامل

- داخلی

- به

- IP

- IP آدرس

- IT

- ITS

- JPG

- جولای

- ژوئن

- تنها

- دانستن

- شناخته شده

- راه اندازی

- لایه

- کمترین

- ترک کرد

- Legit

- قانونی

- احتمالا

- فهرست

- ذکر شده

- لیست

- محلی

- محل

- ورود به سیستم

- ورود

- دیگر

- MacOS در

- ساخته

- نرم افزارهای مخرب

- حداکثر عرض

- به معنی

- رسانه ها

- ذکر شده

- پیام

- پیام

- رسول

- قدرت

- اکثر

- نام

- نام

- لازم

- شبکه

- هرگز

- جدید

- به تازگی

- نه

- قابل توجه

- اکنون

- عدد

- رخ داده است

- of

- آنلاین نیست.

- on

- ONE

- مداوم

- فقط

- باز کن

- منبع باز

- اپراتور

- گزینه

- or

- دیگر

- در غیر این صورت

- ما

- خارج

- روی

- مروری

- پاکستان

- بخش

- ویژه

- الگوهای

- اجازه

- مجوز

- تلفن

- قطعه

- اماکن

- افلاطون

- هوش داده افلاطون

- PlatoData

- بازی

- بازی فروشگاه

- نقطه

- نقطه

- ممکن

- احتمالا

- پتانسیل

- هدیه

- قبلی

- قبلا

- شاید

- به درستی

- پروتکل

- ارائه

- فراهم می کند

- عمومی

- منتشر شده

- موش صحرایی

- خواندن

- گرفتن

- دریافت

- دریافت

- ثبت

- ثبت نام

- ثبت نام

- ثبت

- بقایای

- دور

- دسترسی از راه دور

- برداشت

- حذف شده

- درخواست

- نیاز

- محققان

- راست

- همان

- طرح

- پرده

- دوم

- دیدن

- به نظر می رسد

- مشاهده گردید

- حساس

- سریال

- سرور

- سرویس

- خدمات

- به اشتراک گذاشته شده

- اشتراک

- باید

- نشان داده شده

- نشانه ها

- سیم کارت

- مشابه

- پس از

- سایت

- کوچک

- SMS

- So

- خاص

- به طور خاص

- نرم افزارهای جاسوسی

- شروع می شود

- شروع

- دولت

- سرقت می کند

- هنوز

- ذخیره سازی

- opbevare

- ذخیره شده

- چنین

- سیستم

- جدول

- تالوس

- هدف قرار

- آزمایش

- که

- La

- آنها

- موضوع

- سپس

- آنجا.

- از این رو

- اینها

- آنها

- این

- کسانی که

- اگر چه؟

- سه

- از طریق

- زمان

- دوره زمانی

- به

- ابزار

- مسیر

- باعث شد

- تروجان

- صدای جیر جیر

- دو

- نوعی

- به طور معمول

- زیر

- ناشناخته

- به روز شده

- به روز رسانی

- URL

- us

- استفاده کنید

- استفاده

- کاربر

- استفاده

- با استفاده از

- نسخه

- بسیار

- از طريق

- قربانی

- قربانیان

- بازدید

- بازدید کنندگان

- منتظر

- بود

- we

- وب

- سایت اینترنتی

- بود

- واتساپ

- چه زمانی

- که

- وسیع

- اراده

- پنجره

- با

- در داخل

- وردپرس

- تم وردپرس

- مهاجرت کاری

- XML

- شما

- زفیرنت