گروههای ناشناس کاوشهایی را علیه آسیبپذیری روز صفر شناساییشده در چارچوب برنامهریزی منابع سازمانی (ERP) آپاچی راهاندازی کردهاند - یک استراتژی رو به افزایش محبوب برای تجزیه و تحلیل وصلهها برای راههایی برای دور زدن اصلاحات نرمافزاری.

آسیب پذیری 0 روزه (CVE-2023-51467) بر اساس تجزیه و تحلیل شرکت امنیت سایبری SonicWall، در آپاچی OFBiz، که در 26 دسامبر فاش شد، به مهاجم اجازه می دهد تا به اطلاعات حساس دسترسی پیدا کند و از راه دور کد را با استفاده از چارچوب ERP علیه برنامه ها اجرا کند. بنیاد نرمافزار آپاچی در ابتدا وصلهای را برای یک مشکل مرتبط به نام CVE-2023-49070 منتشر کرده بود، اما این اصلاح نتوانست در برابر سایر انواع حمله محافظت کند.

داگلاس مککی، مدیر اجرایی تحقیقات تهدید در SonicWall میگوید این رویداد استراتژی مهاجمان را برای بررسی دقیق هرگونه وصلههایی که برای آسیبپذیریهای با ارزش منتشر میشوند برجسته میکند - تلاشهایی که اغلب به یافتن راههایی برای رفع مشکلات نرمافزاری منجر میشود.

زمانی که کسی کار سخت گفتن "اوه، یک آسیب پذیری اینجا وجود دارد" را انجام داد، اکنون گروه کاملی از محققان یا بازیگران تهدید می توانند به آن نقطه باریک نگاه کنند و شما به نوعی خود را در معرض بررسی دقیق تری قرار داده اید. او می گوید. شما توجه خود را به آن ناحیه از کد جلب کردهاید، و اگر وصله شما کاملاً محکم نیست یا چیزی از قلم افتاده است، به احتمال زیاد پیدا میشود زیرا به آن توجه بیشتری دارید.»

Hasib Vhora، محقق SonicWall، وصله 5 دسامبر را تجزیه و تحلیل کرد و راههای دیگری برای بهرهبرداری از این مشکل کشف کرد که این شرکت در 14 دسامبر به بنیاد نرمافزار آپاچی گزارش داد.

Vhora "ما در هنگام تجزیه و تحلیل پچ برای CVE-2023-49070، شیفته کاهش انتخاب شده بودیم و مشکوک بودیم که بای پس احراز هویت واقعی همچنان وجود داشته باشد، زیرا این وصله به سادگی کد XML RPC را از برنامه حذف کرد." در تحلیل این موضوع بیان شده است. "در نتیجه، ما تصمیم گرفتیم کد را بررسی کنیم تا علت اصلی مشکل بای پس احراز هویت را کشف کنیم."

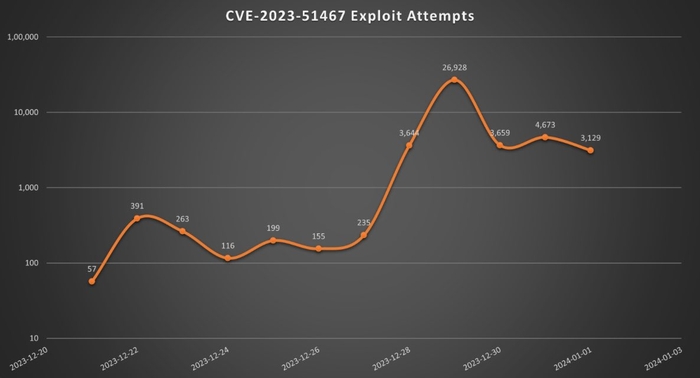

حملات آسیبپذیری Apache OfBiz را قبل از افشای آن در 26 دسامبر مورد هدف قرار دادند. منبع: Sonicwall

تا 21 دسامبر، پنج روز قبل از انتشار عمومی این موضوع، SonicWall قبلاً تلاشهایی را برای بهرهبرداری از این مشکل شناسایی کرده بود.

پچ ناقص

آپاچی در انتشار وصله ای که مهاجمان موفق به دور زدن آن شده اند، تنها نیست. در سال 2020، شش آسیبپذیری از 24 آسیبپذیری (25 درصد) مورد حمله با استفاده از اکسپلویتهای روز صفر، تغییراتی در مسائل امنیتی قبلاً اصلاحشده بودند. داده های منتشر شده توسط گروه تحلیل تهدیدات گوگل (TAG). تا سال 2022، 17 آسیبپذیری از 41 آسیبپذیری مورد حمله توسط بهرهبرداریهای روز صفر (41 درصد) انواعی از مشکلات قبلی وصلهشده بودند. در یک تحلیل به روز بیان شده است.

جارد سمراو، مدیر ارشد Google Mandiant میگوید دلایلی که شرکتها نمیتوانند به طور کامل یک مشکل را اصلاح کنند، بسیار زیاد است، از درک نکردن علت اصلی مشکل گرفته تا مقابله با انبوهی از آسیبپذیریهای نرمافزاری تا اولویت دادن به یک وصله فوری نسبت به یک اصلاح جامع. گروه آسیب پذیری و استثمارگر

او میگوید: «هیچ پاسخ ساده و واحدی برای اینکه چرا این اتفاق میافتد وجود ندارد. فاکتورهای متعددی وجود دارد که میتواند به [پچ ناقص] کمک کند، اما [محققان SonicWall] کاملاً درست میگویند – بسیاری از مواقع شرکتها فقط بردار حمله شناخته شده را اصلاح میکنند.»

گوگل انتظار دارد که سهم بهره برداری های روز صفر که آسیب پذیری های ناقص وصله شده را هدف قرار می دهند، عامل مهمی باقی بماند. از منظر مهاجم، یافتن آسیبپذیریها در یک برنامه دشوار است، زیرا محققان و عوامل تهدید باید ۱۰۰۰۰۰ یا میلیونها خط کد را بررسی کنند. با تمرکز بر آسیبپذیریهای امیدوارکنندهای که ممکن است بهدرستی اصلاح نشده باشند، مهاجمان میتوانند به جای شروع از صفر، به یک نقطه ضعف شناختهشده حمله کنند.

راه دور تعمیر OfBiz

از بسیاری جهات، این همان چیزی است که در مورد آسیبپذیری Apache OfBiz رخ داد. گزارش اولیه دو مشکل را تشریح کرد: یک نقص RCE که نیاز به دسترسی به رابط XML-RPC (CVE-2023-49070) داشت و یک مشکل بای پس احراز هویت که مهاجمان غیرقابل اعتماد را با این دسترسی فراهم می کرد. بنیاد نرم افزار آپاچی معتقد بود که حذف نقطه پایانی XML-RPC از سوء استفاده از هر دو مشکل جلوگیری می کند، تیم پاسخ امنیتی ASF پاسخی به سؤالات Dark Reading گفت.

تیم گفت: «متاسفانه ما فراموش کردیم که همان دور زدن احراز هویت بر سایر نقاط پایانی، نه فقط XML-RPC، تأثیر گذاشته است. هنگامی که ما مطلع شدیم، وصله دوم ظرف چند ساعت صادر شد.

این آسیبپذیری که توسط آپاچی بهعنوان OFBIZ-12873 ردیابی شده است، به مهاجمان اجازه میدهد تا احراز هویت را دور بزنند تا به جعل درخواستهای ساده سمت سرور (SSRF) دست یابند،» Deepak Dixit، عضو بنیاد نرمافزار آپاچی، در لیست پستی Openwall ذکر شده است. او به محقق تهدید SonicWall، Hasib Vhora و دو محقق دیگر - Gao Tian و L0ne1y - نسبت به یافتن این موضوع اعتبار داد.

از آنجایی که OfBiz یک چارچوب و در نتیجه بخشی از زنجیره تامین نرم افزار است، تأثیر آسیب پذیری می تواند گسترده باشد. بهعنوان مثال، پروژه محبوب Atlassian Jira و نرمافزار ردیابی مسئله، از کتابخانه OfBiz استفاده میکند، اما به گفته McKee از Sonicwall، هنوز مشخص نیست که آیا این اکسپلویت میتواند با موفقیت روی پلتفرم اجرا شود یا خیر.

او میگوید: «این بستگی به روشی دارد که هر شرکتی شبکه خود را طراحی میکند، به روشی که نرمافزار را پیکربندی میکند. من میگویم که یک زیرساخت معمولی دارای این اینترنت نیست، که به نوعی VPN یا دسترسی داخلی نیاز دارد.

تیم پاسخگویی امنیتی ASF گفت، در هر صورت، شرکتها باید اقداماتی را انجام دهند و برنامههای شناخته شده برای استفاده از OfBiz را به آخرین نسخه وصله کنند.

“توصیه ما به شرکتهایی که از Apache OFBiz استفاده میکنند این است که بهترین شیوههای امنیتی را دنبال کنند، از جمله تنها دادن دسترسی به سیستمها به کاربرانی که به آن نیاز دارند، اطمینان حاصل کنند که نرمافزار خود را بهطور منظم بهروزرسانی میکنند، و اطمینان حاصل کنند که به خوبی مجهز هستید تا در هنگام یک امنیت پاسخ دهید. مشاوره منتشر شده است.

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- PlatoHealth. هوش بیوتکنولوژی و آزمایشات بالینی. دسترسی به اینجا.

- منبع: https://www.darkreading.com/vulnerabilities-threats/apache-erp-0day-underscores-dangers-of-incomplete-patches

- :است

- :نه

- $UP

- 100

- 14

- 17

- 2020

- 2022

- 24

- ٪۱۰۰

- 41

- 7

- a

- کاملا

- دسترسی

- مطابق

- رسیدن

- بازیگران

- اضافی

- مشاوره

- تحت تاثیر قرار

- در برابر

- اجازه می دهد تا

- تنها

- قبلا

- همچنین

- an

- تحلیل

- تجزیه و تحلیل

- تجزیه و تحلیل

- و

- پاسخ

- هر

- آپاچی

- کاربرد

- برنامه های کاربردی

- معماران

- هستند

- محدوده

- دور و بر

- AS

- ASF

- At

- حمله

- تلاشها

- توجه

- تصدیق

- مطلع

- BE

- زیرا

- بوده

- قبل از

- بودن

- اعتقاد بر این

- بهترین

- بهترین شیوه

- هر دو

- دسته

- اما

- by

- گذرگاه

- CAN

- علت

- زنجیر

- چارت سازمانی

- برگزیده

- رمز

- شرکت

- شرکت

- جامع

- ادامه دادن

- کمک

- میتوانست

- امنیت سایبری

- خطرات

- تاریک

- تاریک خواندن

- روز

- معامله

- دسامبر

- مصمم

- دیپاک

- بستگی دارد

- شرح داده شده

- مشکل

- DIG

- مدیر

- افشاء

- کشف

- انجام شده

- داگلاس

- کشیده شده

- هر

- تلاش

- نقطه پایانی

- سرمایه گذاری

- ERP

- واقعه

- مثال

- اجرا کردن

- اجرایی

- مدیر اجرایی

- وجود دارد

- انتظار می رود

- بهره برداری

- بهره برداری

- سوء استفاده قرار گیرد

- سوء استفاده

- اضافی

- چشم ها

- عامل

- عوامل

- FAIL

- ناموفق

- شکل

- پیدا کردن

- شرکت

- پنج

- رفع

- ثابت

- نقص

- تمرکز

- به دنبال

- برای

- جعل اسناد

- یافت

- پایه

- چارچوب

- از جانب

- کاملا

- GAO

- دادن

- رفتن

- گوگل

- گروه

- گروه ها

- بود

- اتفاق افتاده است

- اتفاق می افتد

- سخت

- کار سخت

- آیا

- he

- اینجا کلیک نمایید

- های لایت

- ساعت ها

- HTML

- HTTPS

- بزرگ

- i

- شناسایی

- if

- تصویر

- فوری

- تأثیر

- in

- حادثه

- از جمله

- به طور فزاینده

- اطلاعات

- شالوده

- رابط

- داخلی

- به

- نیست

- موضوع

- صادر

- مسائل

- IT

- ITS

- JPG

- تنها

- نوع

- شناخته شده

- آخرین

- راه اندازی

- کتابخانه

- احتمالا

- خطوط

- نگاه کنيد

- خیلی

- ساخته

- پستی

- ساخت

- اداره می شود

- مدیر

- بسیاری

- ممکن است..

- عضو

- میلیون ها نفر

- از دست رفته

- کاهش

- بیش

- باریک

- نیاز

- شبکه

- نه

- اکنون

- متعدد

- of

- غالبا

- oh

- on

- یک بار

- ONE

- فقط

- باز

- or

- اصلی

- در اصل

- دیگر

- ما

- خارج

- روی

- بخش

- وصله

- پچ های

- پچ کردن

- چشم انداز

- برنامه ریزی

- سکو

- افلاطون

- هوش داده افلاطون

- PlatoData

- نقطه

- محبوب

- شیوه های

- در حال حاضر

- جلوگیری از

- قبلا

- قبلا

- اولویت بندی

- مشکل

- مشکلات

- پروژه

- امید بخش

- به درستی

- محافظت از

- ارائه

- عمومی

- منتشر شده

- سوالات

- نسبتا

- مطالعه

- واقعی

- دلایل

- توصیه

- به طور منظم

- مربوط

- منتشر شد

- آزاد

- ماندن

- از راه دور

- حذف شده

- از بین بردن

- گزارش

- گزارش

- درخواست

- نیاز

- ضروری

- تحقیق

- پژوهشگر

- محققان

- منابع

- پاسخ

- پاسخ

- نتیجه

- راست

- سنگ

- ریشه

- s

- سعید

- همان

- گفتن

- گفته

- می گوید:

- خراش

- بررسی موشکافانه

- دوم

- تیم امنیت لاتاری

- ارشد

- حساس

- چند

- اشتراک گذاری

- باید

- قابل توجه

- ساده

- به سادگی

- پس از

- تنها

- شش

- نرم افزار

- زنجیره تامین نرم افزار

- جامد

- برخی از

- کسی

- چیزی

- منبع

- Spot

- شروع

- مراحل

- هنوز

- استراتژی

- موفقیت

- عرضه

- زنجیره تامین

- مطمئن

- سیستم های

- TAG

- گرفتن

- هدف

- هدف قرار

- تیم

- نسبت به

- که

- La

- شان

- آنجا.

- آنها

- این

- کسانی که

- تهدید

- بازیگران تهدید

- از طریق

- بدین ترتیب

- بار

- به

- دو

- نوع

- نوعی

- تأکید

- درک

- متاسفانه

- ناشناخته

- بروزرسانی

- به روز شده

- استفاده کنید

- کاربران

- استفاده

- با استفاده از

- Ve

- نسخه

- VPN

- آسیب پذیری ها

- آسیب پذیری

- بود

- مسیر..

- راه

- we

- ضعیف

- بود

- چی

- چه زمانی

- چه

- که

- تمام

- چرا

- بطور گسترده

- با

- در داخل

- مهاجرت کاری

- خواهد بود

- XML

- شما

- شما

- خودت

- زفیرنت