بدافزار قدرتمند Chaos بار دیگر تکامل یافته و به تهدیدی چند پلتفرمی مبتنی بر Go تبدیل شده است که هیچ شباهتی به باج افزار قبلی خود ندارد. اکنون آسیبپذیریهای امنیتی شناختهشده را برای راهاندازی حملات انکار سرویس توزیعشده (DDoS) و انجام استخراج رمزنگاری هدف قرار میدهد.

محققان آزمایشگاه بلک لوتوس، بازوی اطلاعات تهدیدات Lumen Technologies، اخیراً نسخهای از Chaos را مشاهده کردند که به زبان چینی نوشته شده بود، از زیرساختهای مبتنی بر چین استفاده میکرد و رفتاری بسیار متفاوت از آخرین فعالیتی که سازنده باجافزار به همین نام مشاهده کرد، نشان میداد. آنها گفتند در یک پست وبلاگ 28 سپتامبر منتشر شد.

در واقع، تمایز بین انواع قبلی Chaos و 100 خوشه متمایز و اخیر Chaos که محققان مشاهده کردند، به قدری متفاوت است که میگویند یک تهدید کاملاً جدید است. در واقع، محققان بر این باورند که آخرین نوع در واقع تکامل آن است بات نت DDoS Kaiji و شاید "متمایز از سازنده باج افزار Chaos" که قبلا در طبیعت دیده شده بود، آنها گفتند.

Kaiji که در سال 2020 کشف شد، در ابتدا سرورهای AMD مبتنی بر لینوکس و i386 را با استفاده از SSH brute-forcing برای آلوده کردن رباتهای جدید و سپس راهاندازی حملات DDoS هدف قرار داد. به گفته محققان، Chaos قابلیتهای اصلی Kaiji را برای گنجاندن ماژولهایی برای معماریهای جدید - از جمله ویندوز - و همچنین اضافه کردن ماژولهای انتشار جدید از طریق بهرهبرداری CVE و برداشت کلید SSH تکامل داده است.

فعالیت آشوب اخیر

در فعالیت اخیر، Chaos با موفقیت یک سرور GitLab را به خطر انداخت و مجموعه ای از حملات DDoS را که بازی، خدمات مالی و فناوری، و صنایع رسانه و سرگرمی، همراه با ارائه دهندگان DDoS-as-a-service و یک صرافی ارزهای رمزنگاری شده را هدف قرار می داد، گسترش داد.

محققان گفتند که Chaos اکنون نه تنها سازمانها و سازمانهای بزرگ، بلکه «دستگاهها و سیستمهایی که بهعنوان بخشی از مدل امنیتی سازمانی بهطور معمول نظارت نمیشوند، مانند روترهای SOHO و سیستمعامل FreeBSD را نیز هدف قرار داده است».

به گفته محققان، در حالی که آخرین باری که Chaos در طبیعت مشاهده شد، بیشتر به عنوان باجافزار معمولی عمل میکرد که با هدف رمزگذاری فایلها وارد شبکهها میشد، به گفته محققان، بازیگران پشت آخرین نوع انگیزههای بسیار متفاوتی در ذهن دارند.

به نظر میرسد که عملکرد چند پلتفرمی و دستگاه آن و همچنین نمایه پنهانی زیرساخت شبکه در پشت آخرین فعالیت Chaos نشان میدهد که هدف این کمپین ایجاد شبکهای از دستگاههای آلوده برای استفاده از دسترسی اولیه، حملات DDoS و استخراج رمزنگاری است. به گفته محققان.

تفاوت های کلیدی و یک شباهت

در حالی که نمونه های قبلی Chaos در دات نت نوشته شده بود، آخرین بدافزار در Go نوشته شده است، که به سرعت در حال تبدیل شدن به یک زبان انتخابی به گفته محققان، به دلیل انعطاف پذیری بین پلتفرم، نرخ پایین تشخیص آنتی ویروس و دشواری در مهندسی معکوس، برای بازیگران تهدید.

و در واقع، یکی از دلایلی که آخرین نسخه Chaos بسیار قدرتمند است این است که در چندین پلتفرم از جمله نه تنها سیستم عامل های ویندوز و لینوکس بلکه همچنین ARM، Intel (i386)، MIPS و PowerPC کار می کند.

همچنین به روشی بسیار متفاوت از نسخه های قبلی بدافزار منتشر می شود. محققان خاطرنشان کردند در حالی که محققان قادر به تعیین بردار دسترسی اولیه آن نبودند، به محض اینکه سیستمی را در دست گرفت، جدیدترین گونه های Chaos از آسیب پذیری های شناخته شده به گونه ای سوء استفاده می کنند که توانایی چرخش سریع را نشان می دهد.

در میان نمونه هایی که ما آنالیز کردیم گزارش شد CVE برای هواوی (CVE-2017-17215) و Zyxel (CVE-2022-30525فایروالهای شخصی، که هر دو از آسیبپذیریهای تزریق خط فرمان راه دور تأیید نشده استفاده میکنند،» آنها در پست خود مشاهده کردند. با این حال، فایل CVE برای بهروزرسانی برای بازیگر بیاهمیت به نظر میرسد، و ما ارزیابی میکنیم که به احتمال زیاد بازیگر از سایر CVEها استفاده میکند.»

به گفته محققان، آشوب در واقع از زمان ظهورش در ژوئن 2021، تجسم های متعددی را پشت سر گذاشته است و این آخرین نسخه احتمالا آخرین نسخه آن نیست. اولین نسخه آن، Chaos Builder 1.0-3.0، ظاهرا سازنده نسخه دات نت باج افزار Ryuk بود، اما محققان به زودی متوجه شدند که آن شباهت کمی به Ryuk دارد و در واقع یک پاک کننده است.

این بدافزار در چندین نسخه تکامل یافت تا اینکه نسخه چهار سازنده Chaos که در اواخر سال 2021 منتشر شد و زمانی که یک گروه تهدید به نام Onyx باجافزار خود را ایجاد کرد، تقویت شد. این نسخه به سرعت به رایجترین نسخه Chaos تبدیل شد که مستقیماً در طبیعت مشاهده میشود، برخی از فایلها را رمزگذاری میکند اما بازنویسی میشود و بیشتر فایلهای موجود در مسیر خود را از بین میبرد.

اوایل امسال در ماه مه، سازنده آشوب قابلیت های برف پاک کن خود را با رمزگذاری معاوضه کرد، با یک باینری تغییر نامگذاری شده به نام Yashma که دارای قابلیتهای باجافزار کاملاً پیشرفته بود، ظاهر شد.

محققان گفتند در حالی که آخرین تکامل آشوب که توسط آزمایشگاههای لوتوس سیاه مشاهده شد بسیار متفاوت است، اما یک شباهت قابل توجه با پیشینیان خود دارد - رشد سریعی که بعید است به این زودیها کند شود.

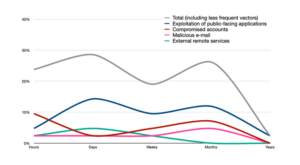

اولین گواهی آخرین نوع Chaos در 16 آوریل تولید شد. متعاقباً این زمانی است که محققان معتقدند بازیگران تهدید گونه جدید را در طبیعت راه اندازی کرده اند.

به گفته محققان، از آن زمان، تعداد گواهینامههای خودامضای Chaos "رشد قابل توجهی" را نشان داده است که در ماه می بیش از دو برابر شد و به 39 رسید و سپس به 93 در ماه آگوست افزایش یافت. آنها گفتند که از 20 سپتامبر، ماه جاری با تولید 94 گواهینامه Chaos از کل ماه قبل پیشی گرفته است.

کاهش ریسک در سراسر هیئت

از آنجایی که آشوب اکنون قربانیان را از کوچکترین دفاتر خانگی گرفته تا بزرگترین شرکت ها مورد حمله قرار می دهد، محققان توصیه های خاصی برای هر نوع هدف ارائه کردند.

برای کسانی که از شبکهها دفاع میکنند، آنها توصیه کردند که مدیران شبکه برای آسیبپذیریهای تازه کشفشده در راس مدیریت وصله باشند، زیرا این یک راه اصلی گسترش آشوب است.

محققان توصیه کردند: «از IoCهای ذکر شده در این گزارش برای نظارت بر عفونت Chaos و همچنین اتصالات به زیرساختهای مشکوک استفاده کنید».

مصرفکنندگانی که روترهای اداری و خانگی کوچک دارند، باید بهترین شیوههای راهاندازی مجدد منظم روترها و نصب بهروزرسانیها و وصلههای امنیتی، و همچنین استفاده از راهحلهای EDR بهدرستی پیکربندی و بهروزرسانی شده را در میزبانها دنبال کنند. این کاربران همچنین باید بهطور منظم نرمافزار را با اعمال بهروزرسانیهای فروشندگان در صورت لزوم، وصله کنند.

کارگران از راه دور محققان توصیه کردند - سطح حمله ای که در دو سال گذشته همه گیری به طور قابل توجهی افزایش یافته است - نیز در معرض خطر هستند و باید با تغییر رمزهای عبور پیش فرض و غیرفعال کردن دسترسی ریشه از راه دور در ماشین هایی که به آن نیاز ندارند، آن را کاهش داد. چنین کارگرانی همچنین باید کلیدهای SSH را به صورت ایمن و فقط در دستگاه هایی که به آنها نیاز دارند ذخیره کنند.

برای همه مشاغل، آزمایشگاههای بلک لوتوس استفاده از لبه خدمات دسترسی ایمن جامع (SASE) و حفاظتهای کاهش DDoS را برای تقویت وضعیت امنیتی کلی آنها و امکان تشخیص قوی در ارتباطات مبتنی بر شبکه را در نظر میگیرد.