دگرگونی دیجیتال یک سفر است و مانند هر ماجراجویی، کمی آمادگی میتواند تا حد زیادی به یک نتیجه موفقیتآمیز کمک کند. آماده شدن برای هر ماجراجویی شامل تعیین جایی که می خواهید بروید، تصمیم گیری در مورد بهترین راه برای رسیدن به آنجا و جمع آوری تجهیزات، خدمات و لوازم مورد نیاز در طول مسیر می باشد.

سفر تحول فناوری اطلاعات معمولاً با تبدیل برنامه شروع می شود، جایی که برنامه ها را از مرکز داده و به فضای ابری منتقل می کنید. سپس، تبدیل شبکه برای قادر ساختن کاربران برای دسترسی به برنامههایی که اکنون به طور گسترده پراکنده شدهاند، ضروری میشود - حرکت از معماری شبکه هاب و اسپیک به رویکرد اتصال مستقیم. این به نوبه خود نیاز به تحول امنیتی را ایجاد می کند، جایی که شما از رویکرد امنیتی قلعه و خندق به یک رویکرد امنیتی تغییر مکان می دهید. معماری بدون اعتماد.

در حالی که ترتیب فوق معمولی است، چند راه مختلف برای دستیابی به نتایج مشابه وجود دارد. شما باید سفر خود را به سمت آغاز کنید اعتماد صفر هر جا که احساس راحتی یا آمادگی بیشتری می کنید. اگر برای سازمان شما منطقی تر است که قبل از تغییر برنامه با تحول امنیتی شروع کند، می توانید.

تجهیزات خود را ارزیابی کنید

معماریهای امنیتی قلعه و خندق، استفاده از فایروالها، VPNها و وسایل امنیتی متمرکز، زمانی که برنامهها در مرکز داده زندگی میکردند و کاربران در دفتر کار میکردند، به خوبی کار میکردند. در آن زمان تجهیزات مناسبی برای کار بود. اما امروزه، نیروی کار شما از همه جا کار می کند و برنامه های کاربردی از مرکز داده خارج شده و به ابرهای عمومی، SaaS و سایر بخش های اینترنت منتقل شده اند. آن فایروالها، VPNها و پشتههای سختافزار امنیتی قدیمی برای پاسخگویی به نیازهای کسبوکار بسیار پراکنده امروزی طراحی نشدهاند و عمر مفید خود را از دست دادهاند.

برای اعطای دسترسی کاربران به برنامه ها، VPN ها و فایروال ها باید کاربران را به شبکه شما متصل کنند و اساساً شبکه را به همه کاربران، دستگاه ها و مکان های راه دور شما گسترش دهند. این امر با دادن فرصتهای بیشتر به مهاجمان برای به خطر انداختن کاربران، دستگاهها و حجم کاری و راههای بیشتری برای حرکت جانبی برای دستیابی به داراییهای با ارزش بالا، استخراج دادههای حساس و آسیب رساندن به کسبوکار شما، سازمان شما را در معرض خطر بیشتری قرار میدهد. محافظت از کاربران، داده ها و برنامه های کاربردی بسیار پراکنده نیاز به یک رویکرد جدید دارد - یک رویکرد بهتر.

نقشه برداری بهترین مسیر

وقتی صحبت از تحول امنیتی می شود، رهبران نوآور به اعتماد صفر روی می آورند. برخلاف رویکردهای امنیتی مبتنی بر محیط که به دیوارهای آتش و اعتماد ضمنی متکی هستند و پس از ایجاد اعتماد، دسترسی گسترده ای را فراهم می کنند، اعتماد صفر رویکردی جامع به امنیت است که بر اساس اصل دسترسی کمترین امتیاز و این ایده که هیچ کاربر، دستگاه یا حجم کاری وجود ندارد. ذاتا باید اعتماد کرد با این فرض شروع میشود که همه چیز خصمانه است و تنها پس از تأیید هویت و زمینه و اجرای بررسیهای خطمشی، به آن دسترسی میدهد.

دستیابی به اعتماد صفر واقعی به چیزی بیش از فشار دادن فایروال ها به فضای ابری نیاز دارد. برای اتصال ایمن کاربران، دستگاه ها و بارهای کاری به برنامه ها بدون اتصال به شبکه، به معماری جدیدی نیاز دارد که در فضای ابری متولد شده و به صورت بومی از طریق ابر ارائه می شود.

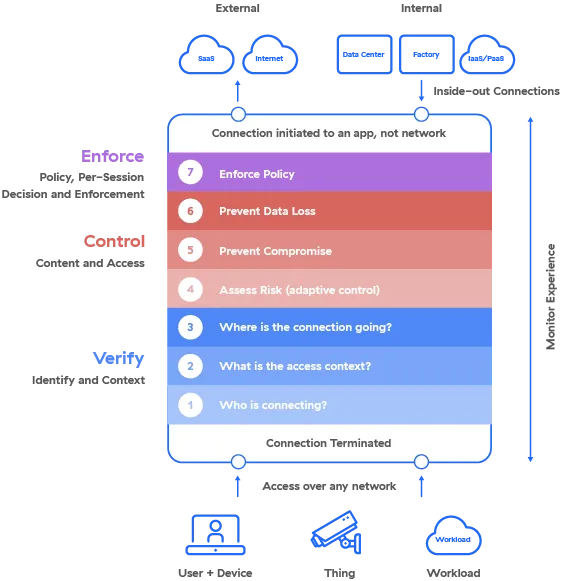

مانند هر سفر مهمی، مفید است که سفر خود را به سمت عدم اعتماد به پاهای مختلف تقسیم کنید که به وضوح مسیر را مشخص می کنند و در عین حال مقصد نهایی را در ذهن دارند. هنگامی که رویکرد خود را در نظر می گیرید، هفت عنصر ضروری شما را قادر می سازد تا به صورت پویا و مستمر ریسک را ارزیابی کنید و ارتباطات ایمن را بر روی هر شبکه، از هر مکان، واسطه کنید.

با استفاده از این عناصر، سازمان شما می تواند اعتماد صفر واقعی را برای از بین بردن سطح حمله شما، جلوگیری از حرکت جانبی تهدیدات و محافظت از کسب و کار شما در برابر خطرات و از دست دادن داده ها پیاده سازی کند.

این عناصر را می توان در سه بخش دسته بندی کرد:

- هویت و زمینه را تأیید کنید

- کنترل محتوا و دسترسی

- سیاست را اجرا کنید

بیایید نگاه دقیق تری داشته باشیم.

هویت و زمینه را تأیید کنید

ماجرا زمانی شروع می شود که اتصال درخواست شود. معماری اعتماد صفر با پایان دادن به اتصال و تأیید هویت و زمینه آغاز می شود. به چه کسی، چه چیزی و کجای اتصال درخواستی نگاه می کند.

1. چه کسی در حال اتصال است؟-اولین عنصر ضروری تأیید هویت کاربر/دستگاه، دستگاه اینترنت اشیا/OT یا حجم کاری است. این امر از طریق ادغام با ارائه دهندگان هویت شخص ثالث (IdPs) به عنوان بخشی از یک ارائه دهنده مدیریت دسترسی هویت سازمانی (IAM) به دست می آید.

2. زمینه دسترسی چیست؟—در مرحله بعد، راه حل باید زمینه درخواست کننده اتصال را با بررسی جزئیاتی مانند نقش، مسئولیت، زمان روز، مکان، نوع دستگاه و شرایط درخواست تأیید کند.

3. اتصال به کجا می رود؟-راه حل بعدی باید تأیید کند که مالک هویت دارای حقوق و شرایط لازم برای دسترسی به برنامه یا منبع بر اساس قوانین بخشبندی نهاد به منبع است - سنگ بنای اعتماد صفر.

کنترل محتوا و دسترسی

پس از تأیید هویت و زمینه، معماری اعتماد صفر ریسک مرتبط با اتصال درخواستی را ارزیابی میکند و ترافیک را برای محافظت در برابر تهدیدات سایبری و از دست دادن دادههای حساس بررسی میکند.

4. ریسک را ارزیابی کنید- راه حل باید از هوش مصنوعی برای محاسبه پویا امتیاز ریسک استفاده کند. عواملی از جمله وضعیت دستگاه، تهدیدها، مقصد، رفتار و خط مشی باید به طور مستمر در طول عمر اتصال ارزیابی شوند تا اطمینان حاصل شود که امتیاز ریسک به روز باقی می ماند.

5. جلوگیری از سازش- برای شناسایی و مسدود کردن محتوای مخرب و جلوگیری از به خطر افتادن، یک معماری بدون اعتماد موثر باید ترافیک درون خطی را رمزگشایی کند و از بازرسی محتوای عمیق ترافیک موجودیت به منبع در مقیاس استفاده کند.

6. جلوگیری از دست دادن اطلاعات- ترافیک خروجی باید رمزگشایی و بازرسی شود تا دادههای حساس شناسایی شود و از نفوذ آن با استفاده از کنترلهای درون خطی یا جدا کردن دسترسی در یک محیط کنترلشده جلوگیری شود.

سیاست را اجرا کنید

قبل از رسیدن به پایان سفر و در نهایت برقراری ارتباط با برنامه داخلی یا خارجی درخواستی، یک عنصر نهایی باید اجرا شود: اجرای سیاست.

7. اجرای سیاست- با استفاده از خروجی های عناصر قبلی، این عنصر تعیین می کند که چه اقدامی در رابطه با اتصال درخواستی انجام شود. هدف نهایی یک تصمیم ساده برای پاس/عدم پاس نیست. در عوض، راه حل باید به طور مداوم و یکنواخت خط مشی را بر اساس هر جلسه - بدون توجه به مکان یا نقطه اجرا - اعمال کند تا کنترلهای دانهای را ارائه دهد که در نهایت منجر به یک مجوز مشروط یا تصمیم بلوک شرطی شود.

هنگامی که یک تصمیم مجاز به دست آمد، به کاربر یک اتصال امن به اینترنت، برنامه SaaS یا برنامه داخلی اعطا می شود.

ایمن به مقصد خود برسید

اگر بخواهید با تجهیزات قدیمی که برای آن طراحی نشده اند به آنجا برسید، سفر شما به سمت اعتماد صفر می تواند خطرناک باشد. در حالی که یافتن راه حلی که اعتماد صفر واقعی را امکان پذیر می کند ممکن است در ابتدا دلهره آور به نظر برسد، از جایی شروع کنید که برای سازمان شما منطقی تر است و اجازه دهید هفت عنصر ذکر شده در اینجا به عنوان راهنمای شما باشد.

ادامه مطلب دیدگاه های شریک از Zscaler.