افراد را با قوانین ترکیب رمز عبور بسیار پیچیده شکنجه نکنید، اما گذرواژههای رایج مورد استفاده را در لیست سیاه قرار دهید، به علاوه راههای دیگری برای کمک به افراد برای کمک به خود و کل سازمان شما

هنگامی که مهندس بیل بور از موسسه ملی استاندارد و فناوری ایالات متحده (NIST) در سال 2003 نوشت آنچه به زودی به جهانی تبدیل خواهد شد. استاندارد طلایی برای امنیت رمز عبوراو به مردم و سازمانها توصیه کرد که با ابداع خطوط طولانی و «آشوب» از کاراکترها، اعداد و نشانهها از حسابهای خود محافظت کنند و مرتباً آنها را تغییر دهند.

چهارده سال بعد، بور اعتراف کرد که از توصیه های گذشته خود پشیمان است. او میگوید: «این فقط باعث میشود مردم از موز استفاده کنند و هر کاری که میکنید پسوردهای خوبی انتخاب نمیکنند به وال استریت ژورنال گفت.

یا به قول معروف کمیک xkcd قرار داده است: "در طی 20 سال تلاش، ما با موفقیت همه را آموزش دادیم تا از رمزهای عبوری استفاده کنند که به خاطر سپردن آنها برای انسان سخت است، اما حدس زدن آن برای رایانه ها آسان است."

این روزها یک فرد متوسط تا 100 کلمه عبور برای به خاطر سپردن دارد، با رشد سریع این تعداد در سال های اخیر (اگرچه در واقع برخی از مردم از حدود 50 رمز عبور استفاده کرده استاز جمله تعدادی از کدهای آفلاین، حتی سالها پیش و برخی از کارشناسان امنیتی اشاره کردهاند که چنین عادتها و خطمشیهای رمز عبور قابل دوام نیستند.)

در واقع، مطالعات نشان داده اند که مردم معمولاً به یاد می آورند فقط تا پنج رمز عبور و با ایجاد میانبرها را انتخاب کنید رمزهای عبور آسان برای حدس زدن و پس از آن آنها را در حساب های مختلف آنلاین بازیافت کنید. برخی ممکن است در واقع اعداد و کاراکترهای خاص را به جای حروف جایگزین کنند (به عنوان مثال، "رمز عبور" به "P4??WØrd" تبدیل می شود)، اما این همچنان رمز عبوری را ایجاد می کند که به راحتی شکسته می شود.

در سالهای اخیر، سازمانهای پیشرو مانند پروژه امنیت برنامههای وب باز (OWASP) و البته خود NIST سیاست ها و توصیه های خود را تغییر دادند به سمت یک رویکرد کاربر پسندتر - همه اینها در حالی که امنیت رمز عبور را افزایش می دهد.

در عین حال غول های فناوری مانند مایکروسافت و گوگل همه را تشویق می کنند که رمزهای عبور را به طور کلی حذف کنند و بدون رمز عبور بجای. با این حال، اگر کسب و کار کوچک یا متوسط شما هنوز آماده جدایی با رمزهای عبور نیست، در اینجا راهنمایی هایی وجود دارد که در سال 2023 به شما و کارمندانتان کمک می کند.

از تحمیل قوانین پیچیده ترکیب رمز عبور غیر ضروری خودداری کنید

هر گونه قوانین ترکیبی بسیار پیچیده (مانند الزام کاربران به گنجاندن نویسه های بزرگ و کوچک، حداقل یک عدد و یک کاراکتر خاص) دیگر ضروری نیست. این به این دلیل است که چنین قوانینی به ندرت کاربران را تشویق به تنظیم رمزهای عبور قویتر میکند و در عوض آنها را تشویق میکند تا به طور قابل پیشبینی عمل کنند و پسوردهایی را ایجاد کنند که "دوباره" هستند - آنها هم ضعیف هستند و هم به خاطر سپردن آنها دشوار است.

به عبارات عبور بروید

به جای رمزهای عبور کوتاه تر اما دشوار، به سراغ عبارات عبور بروید. آنها طولانی تر و پیچیده تر هستند اما هنوز به راحتی قابل یادآوری هستند. به عنوان مثال، ممکن است یک جمله کامل باشد که به دلایلی در سر شما گیر کرده باشد و با حروف بزرگ، کاراکترهای خاص و ایموجی ها پاشیده شده باشد. در حالی که بسیار پیچیده نیست، هنوز هم زمان زیادی طول می کشد تا ابزارهای خودکار آن را شکست دهند.

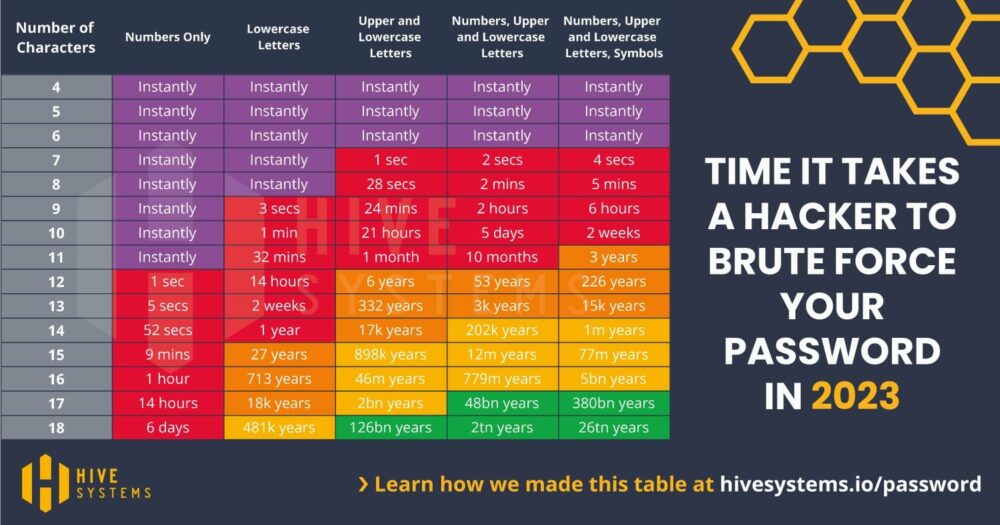

چند سال پیش، حداقل طول یک رمز عبور خوب هشت کاراکتر بود که شامل حروف کوچک و بزرگ، علائم و اعداد بود. امروزه ابزارهای خودکار شکستن رمز عبور می توانند چنین رمز عبوری را در چند دقیقه حدس بزنند، به خصوص اگر با عملکرد هش MD5 ایمن شده باشد.

این مطابق است تست های اجرا شده توسط Hive Systems و در آوریل 2023 منتشر شد. برعکس، یک رمز عبور ساده که فقط شامل کاراکترهای کوچک و بزرگ است اما 18 کاراکتر طول دارد، شکستن آن بسیار بسیار طولانی تر است.

منبع: سیستم های کندو

حداقل طول 12 کاراکتر را هدف قرار دهید - هر چه بیشتر، بهتر!

دستورالعملهای NIST طول را بهعنوان عامل کلیدی در قدرت رمز عبور تأیید میکنند و حداقل طول مورد نیاز 12 کاراکتر را معرفی میکنند که پس از ترکیب چند فاصله، حداکثر به 64 کاراکتر میرسد. همه چیز برابر باشد، هر چه بیشتر بهتر است.

انواع کاراکترها را فعال کنید

وقتی کاربران رمزهای عبور خود را تنظیم میکنند، باید از بین همه کاراکترهای ASCII و UNICODE قابل چاپ، از جمله ایموجیها، آزاد باشند. آنها همچنین باید این گزینه را داشته باشند که از فضاها استفاده کنند، که بخشی طبیعی از عبارات عبور هستند - جایگزینی که اغلب برای رمزهای عبور سنتی توصیه می شود.

استفاده مجدد از رمز عبور را کاهش دهید

این عقل متعارف در حال حاضر است مردم نباید از رمز عبور خود استفاده مجدد کنند در حسابهای آنلاین مختلف، زیرا نقض یک حساب به راحتی میتواند منجر به در معرض خطر قرار گرفتن حسابهای دیگر شود.

با این حال، بسیاری از عادات به سختی می میرند، و حدود نیمی از پاسخ دهندگان در یک مطالعه موسسه پونمون در سال 2019 پذیرفته اند که به طور متوسط از پنج رمز عبور در حساب های تجاری و/یا شخصی خود استفاده مجدد کرده اند.

تاریخ «استفاده تا» را برای گذرواژهها تعیین نکنید

NIST همچنین توصیه می کند که نیاز به تغییر رمز عبور منظم نداشته باشید، مگر اینکه توسط کاربر درخواست شود یا مدرکی دال بر مصالحه وجود نداشته باشد. منطق این است که کاربران فقط برای اینکه دائماً به رمزهای عبور نسبتاً قوی جدید فکر کنند، صبر زیادی دارند. در نتیجه، واداشتن آنها به انجام این کار در فواصل زمانی منظم، میتواند بیش از آنکه مفید باشد، ضرر داشته باشد.

زمانی که مایکروسافت سه سال پیش اعلام کرد که سیاستهای انقضای رمز عبور را کنار میگذارد، کل ایده انقضای رمز عبور را زیر سوال برد.

«اگر احتمال دزدیده شدن رمز عبور وجود دارد، چند روز زمان قابل قبولی برای ادامه دادن به سارق برای استفاده از آن رمز عبور دزدیده شده وجود دارد؟ پیش فرض ویندوز 42 روز است. به نظر نمی رسد این مدت زمان بسیار طولانی باشد؟ خوب، اینطور است، و با این حال خط پایه فعلی ما می گوید 60 روز - و قبلاً می گفت 90 روز - زیرا انقضای مکرر اجباری مشکلات خود را ایجاد می کند. وبلاگ مایکروسافت را می خواند.

به خاطر داشته باشید که این فقط یک توصیه کلی است. اگر برنامه ای را ایمن می کنید که برای تجارت شما حیاتی است و برای مهاجمان جذاب است، هنوز هم می توانید کارمندان خود را مجبور کنید که رمزهای عبور را به صورت دوره ای تغییر دهند.

نکات حفر شده و احراز هویت مبتنی بر دانش

نکات رمز عبور و سؤالات تأیید مبتنی بر دانش نیز منسوخ شده است. در حالی که اینها ممکن است در واقع به کاربران در جستجوی رمزهای عبور فراموش شده کمک کنند، اما می توانند برای مهاجمان نیز ارزش زیادی داشته باشند. همکار ما جیک مور در موارد متعدد نشان داده است که چگونه هکرها می توانند از صفحه "گذرواژه فراموش شده" برای نفوذ به حساب های دیگران سوء استفاده کنند، به عنوان مثال در پی پال و اینستاگرام.

به عنوان مثال، سؤالی مانند "نام اولین حیوان خانگی شما" را می توان با کمی تحقیق یا مهندسی اجتماعی به راحتی حدس زد و واقعاً تعداد بی پایانی از احتمالات وجود ندارد که یک ابزار خودکار باید از آن عبور کند.

لیست سیاه رمزهای عبور رایج

به جای تکیه بر قوانین ترکیبی که قبلاً استفاده شده است، رمزهای عبور جدید را در مقابل «لیست سیاه» بررسی کنید بیشترین استفاده و/یا گذرواژههایی که قبلاً به خطر افتادهاند و تلاشهای تطبیقی را غیرقابل قبول ارزیابی کنید.

در 2019، مایکروسافت اسکن کرد حسابهای کاربران آن، نامهای کاربری و رمزهای عبور را با پایگاه دادهای از بیش از سه میلیارد مجموعه اطلاعات فاش شده مقایسه میکنند. 44 میلیون کاربر با گذرواژههای در معرض خطر را پیدا کرد و گذرواژه را بازنشانی کرد.

از مدیران و ابزارهای رمز عبور پشتیبانی کنید

اطمینان حاصل کنید که عملکرد «کپی و چسباندن»، ابزارهای رمز عبور مرورگر، و مدیران گذرواژه خارجی مجاز به مدیریت دردسر ایجاد و حفظ گذرواژههای کاربران هستند.

کاربران همچنین باید به طور موقت کل رمز عبور پوشانده شده یا آخرین نویسه تایپ شده رمز عبور را مشاهده کنند. طبق دستورالعمل OWASP، ایده این است که قابلیت استفاده از ورود اعتبار را بهبود بخشد، به ویژه در مورد استفاده از رمزهای عبور طولانی تر، عبارات عبور و مدیریت رمز عبور.

مدت زمان ماندگاری کوتاهی را برای رمزهای عبور اولیه تعیین کنید

هنگامی که کارمند جدید شما یک حساب کاربری ایجاد می کند، رمز عبور اولیه یا کد فعال سازی ایجاد شده توسط سیستم باید به صورت تصادفی، حداقل شش کاراکتر، و ممکن است حاوی حروف و اعداد باشد.

اطمینان حاصل کنید که پس از مدت کوتاهی منقضی می شود و نمی تواند به رمز عبور واقعی و طولانی مدت تبدیل شود.

کاربران را از تغییرات رمز عبور آگاه کنید

هنگامی که کاربران رمز عبور خود را تغییر می دهند، باید از آنها خواسته شود که ابتدا رمز عبور قدیمی خود را وارد کرده و در حالت ایده آل، احراز هویت دو مرحله ای (2FA) را فعال کنند. پس از اتمام، آنها باید یک اعلان دریافت کنند.

مراقب فرآیند بازیابی رمز عبور خود باشید

فرآیند بازیابی نه تنها نباید رمز عبور فعلی را نشان دهد، بلکه در مورد اطلاعات مربوط به وجود یا عدم وجود حساب واقعی نیز صدق می کند. به عبارت دیگر، اطلاعات (غیر ضروری) را در اختیار مهاجمان قرار ندهید!

از CAPTCHA و سایر کنترل های ضد اتوماسیون استفاده کنید

از کنترلهای ضد اتوماسیون برای کاهش تست اعتبار نقض شده، خشونت بیرحمانه و حملات قفل حساب استفاده کنید. چنین کنترلهایی شامل مسدود کردن رایجترین رمزهای عبور نقضشده، قفلهای نرمافزار، محدود کردن نرخ، CAPTCHA، تاخیرهای روزافزون بین تلاشها، محدودیتهای آدرس IP یا محدودیتهای مبتنی بر ریسک مانند مکان، اولین ورود به سیستم در دستگاه، تلاشهای اخیر برای باز کردن قفل حساب است. ، یا مشابه

با توجه به استانداردهای فعلی OWASP، باید حداکثر 100 تلاش ناموفق در ساعت در یک حساب واحد وجود داشته باشد.

تکیه نکن فقط روی رمزهای عبور

صرف نظر از اینکه یک رمز عبور چقدر قوی و منحصر به فرد است، همچنان یک مانع است که مهاجم و داده های ارزشمند شما را جدا می کند. وقتی برای حسابهای امن هدف قرار میگیرید، یک لایه تأیید هویت اضافی باید به عنوان یک الزام مطلق در نظر گرفته شود.

به همین دلیل است که باید در صورت امکان از احراز هویت دو عاملی (2FA) یا چند عاملی (MFA) استفاده کنید.

با این حال، همه گزینه های 2FA برابر نیستند. پیامهای اس ام اس، اگرچه به مراتب بهتر از عدم وجود 2FA هستند، اما در معرض تهدیدات متعددی هستند. جایگزینهای امنتر شامل استفاده از دستگاههای سختافزاری اختصاصی و تولیدکنندههای رمز عبور یکبار مصرف (OTP) مبتنی بر نرمافزار، مانند برنامههای ایمن نصبشده در دستگاههای تلفن همراه است.

توجه: این مقاله نسخه به روز شده و توسعه یافته این مقاله است که در سال 2017 منتشر کردیم: دیگر نیازی به رمز عبور بی معنی نیست

شاید بررسی کنید مولد رمز عبور ESET?

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoAiStream. Web3 Data Intelligence دانش تقویت شده دسترسی به اینجا.

- ضرب کردن آینده با آدرین اشلی. دسترسی به اینجا.

- خرید و فروش سهام در شرکت های PRE-IPO با PREIPO®. دسترسی به اینجا.

- منبع: https://www.welivesecurity.com/2023/05/04/creating-strong-user-friendly-passwords-tips-business-password-policy/

- : دارد

- :است

- :نه

- $UP

- 1

- 100

- 12

- 20

- سال 20

- 2017

- 2019

- 2023

- 2F به

- 50

- 7

- 9

- a

- درباره ما

- مطلق

- سو استفاده کردن

- قابل قبول

- مطابق

- حساب

- حساب ها

- اذعان

- در میان

- عمل

- فعال سازی

- واقعا

- اضافی

- نشانی

- پذیرفته

- نصیحت

- پس از

- در برابر

- قرون

- پیش

- هدف

- معرفی

- اجازه دادن

- همچنین

- جایگزین

- جایگزین

- هر چند

- در مجموع

- an

- و

- اعلام کرد

- هر

- نرم افزار

- کاربرد

- امنیت نرم افزار

- روش

- برنامه های

- آوریل

- هستند

- دور و بر

- مقاله

- AS

- At

- حمله

- تلاشها

- جالب

- تصدیق

- خودکار

- میانگین

- سد

- خط مقدم

- BE

- زیرا

- شدن

- بوده

- بودن

- بهتر

- میان

- لایحه

- بیلیون

- بیت

- انسداد

- بلاگ

- متولد

- هر دو

- شکاف

- شکستن

- مرورگر

- نیروی بی رحم

- کسب و کار

- اما

- by

- CAN

- نمی توان

- دقیق

- مورد

- موارد

- تغییر دادن

- تبادل

- شخصیت

- کاراکتر

- بررسی

- را انتخاب کنید

- رمز

- هم قطار

- ترکیب

- بیا

- مشترک

- عموما

- مقایسه

- پیچیده

- سازش

- در معرض خطر

- کامپیوتر

- در نظر گرفته

- به طور مداوم

- شامل

- شامل

- ادامه دادن

- مخالف

- گروه شاهد

- معمولی

- دوره

- ترک

- ایجاد

- اعتبار

- مجوزها و اعتبارات

- بسیار سخت

- جاری

- داده ها

- پایگاه داده

- تاریخ

- روز

- اختصاصی

- به طور پیش فرض

- تاخیر

- دستگاه

- دستگاه ها

- مردن

- مختلف

- مشکل

- نمایش دادن

- do

- نمی کند

- انجام شده

- آیا

- پایین

- رها کردن

- e

- به آسانی

- ساده

- تلاش

- هر دو

- کارمند

- کارکنان

- قادر ساختن

- تشویق

- دلگرم کننده

- بی پایان

- مهندس

- مهندسی

- وارد

- تمام

- ورود

- برابر

- به خصوص

- ایجاد می کند

- ارزیابی

- حتی

- روزافزون

- هر کس

- مدرک

- مثال

- وجود دارد

- کارشناسان

- انقضاء

- خارجی

- عامل

- ناموفق

- معروف

- بسیار

- کمی از

- نام خانوادگی

- برای

- استحکام

- یافت

- رایگان

- مکرر

- از جانب

- تابع

- قابلیت

- سوالات عمومی

- تولید

- ژنراتور

- گرفتن

- داده

- Go

- خوب

- بزرگ

- در حال رشد

- حدس زده

- راهنمایی

- دستورالعمل ها

- هکرها

- نیم

- دسته

- سخت

- سخت افزار

- دستگاه های سخت افزاری

- صدمه

- حس کردن

- آیا

- داشتن

- he

- سر

- کمک

- پنهان

- نکات

- خود را

- کندو

- ساعت

- چگونه

- اما

- HTML

- HTTPS

- انسان

- اندیشه

- if

- تحمیل

- بهبود

- in

- در دیگر

- شامل

- از جمله

- افزایش

- اطلاعات

- اول

- نصب شده

- در عوض

- موسسه

- به

- معرفی

- معرفی می کند

- شامل

- IP

- IP آدرس

- IT

- ITS

- خود

- JPG

- تنها

- کلید

- عامل کلیدی

- نام

- بعد

- لایه

- رهبری

- برجسته

- کمترین

- طول

- زندگی

- پسندیدن

- احتمالا

- خطوط

- کوچک

- محل

- حبس

- ورود

- طولانی

- مدت زمان طولانی

- دراز مدت

- دیگر

- کاهش

- باعث می شود

- مدیران

- بسیاری

- مطابق

- ماده

- حداکثر عرض

- بیشترین

- ممکن است..

- MD5

- پیام

- MFA

- مایکروسافت

- قدرت

- میلیون

- ذهن

- حد اقل

- دقیقه

- کاهش

- موبایل

- دستگاه های تلفن همراه

- بیش

- اکثر

- بسیار

- چندگانه

- باید

- ملی

- طبیعی

- جدید

- نیست

- نه

- اخطار

- اکنون

- عدد

- تعداد

- متعدد

- منسوخ

- موارد

- of

- آنلاین نیست.

- قدیمی

- on

- یک بار

- ONE

- آنلاین

- فقط

- باز کن

- گزینه

- گزینه

- or

- سفارش

- سازمان های

- دیگر

- ما

- خارج

- خود

- با ما

- بخش

- ویژه

- کلمه عبور

- تنظیم مجدد رمز عبور

- کلمه عبور

- گذشته

- صبر

- مردم

- مردم

- دوره

- شخص

- شخصی

- انتخاب کنید

- افلاطون

- هوش داده افلاطون

- PlatoData

- به علاوه

- سیاست

- سیاست

- فرصت

- ممکن

- قبلا

- مشکلات

- روند

- پروژه

- محافظت از

- ارائه

- منتشر شده

- قرار دادن

- سوال

- مورد سوال

- سوالات

- به طور تصادفی ایجاد شده است

- سریع

- نرخ

- منطق

- رسیدن به

- اماده

- واقعا

- دلیل

- گرفتن

- اخیر

- توصیه می کند

- بهبود

- منظم

- به طور منظم

- تکیه

- بقایای

- به یاد داشته باشید

- ضروری

- تحقیق

- پاسخ دهندگان

- محدودیت های

- نتیجه

- استفاده مجدد

- فاش کردن

- قوانین

- دویدن

- s

- همان

- گفتن

- می گوید:

- جستجو

- امن

- امن

- ایمن

- امنیت

- تیم امنیت لاتاری

- به نظر می رسد

- جمله

- جدا کردن

- تنظیم

- مجموعه

- چند

- تاقچه

- کوتاه

- باید

- نشان داده شده

- نشانه ها

- مشابه

- ساده

- تنها

- شش

- کوچک

- SMS

- So

- آگاهی

- مهندسی اجتماعی

- نرم

- برخی از

- فضاها

- ویژه

- ایستادن

- استاندارد

- استانداردهای

- هنوز

- به سرقت رفته

- خیابان

- استحکام

- قوی

- قوی

- مطالعات

- موفقیت

- چنین

- فوق العاده

- پشتیبانی

- مناسب

- گرفتن

- طول می کشد

- فن آوری

- غول های فناوری

- پیشرفته

- تست

- نسبت به

- که

- La

- شان

- آنها

- خودشان

- سپس

- آنجا.

- اینها

- آنها

- اشیاء

- فکر می کنم

- این

- تهدید

- سه

- از طریق

- زمان

- نکات

- به

- امروز

- ابزار

- ابزار

- طرف

- سنتی

- آموزش دیده

- درست

- تبدیل

- به طور معمول

- ما

- منحصر به فرد

- باز

- بدون نیاز

- ناپایدار

- به روز شده

- قابلیت استفاده

- استفاده کنید

- استفاده

- کاربر

- کاربر پسند

- کاربران

- با استفاده از

- ارزشمند

- ارزش

- تنوع

- مختلف

- تایید

- نسخه

- چشم انداز

- دیوار

- وال استریت

- بود

- راه

- we

- وب

- برنامه تحت وب

- خوب

- چی

- چه زمانی

- هر زمان که

- چه

- که

- در حین

- تمام

- چرا

- وسیع

- عرض

- اراده

- پنجره

- خرد

- با

- کلمات

- جهان

- خواهد بود

- وال استریت ژورنال

- سال

- هنوز

- شما

- شما

- یوتیوب

- زفیرنت