زمان خواندن: 3 دقیقه

زمان خواندن: 3 دقیقه

بدتر از این، اینکه شبکه شما توسط یک هکر به خطر بیفتد یا شبکه شما توسط یک هکر به خطر بیفتد و از آن اطلاعی نداشته باشید؟

تهدیدهای مداوم پیشرفته و حملات روز صفر میتواند برای روزها و هفتهها مورد توجه قرار نگیرد، حتی در شبکههای شرکتهایی که سرمایهگذاری هنگفتی روی نرمافزارهای امنیتی انجام دادهاند و تهدیدی فاجعهبار برای دادههای حساس کارکنان و سیستمهای اطلاعاتی حیاتی کسبوکار است.

مدیران شبکه امروزی با وظیفه غیر قابل رغبتی روبرو هستند که اطمینان حاصل کنند که کارکنان در برابر موجی از بدافزارها، حملات هک، مهندسی اجتماعی و فیشینگ ایمن نگه داشته می شوند. این یک محیط غیرقابل پیش بینی و مسموم است که حتی بهترین مدیران آماده را با چالشی منحصر به فرد روزانه مواجه می کند.

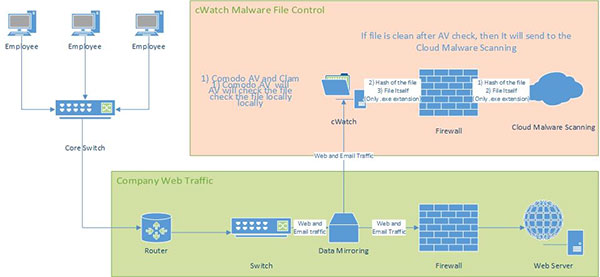

Comodo cWatch با ارائه اعلان و مشاهده فوری در مورد شیوع بدافزار در تمام ترافیک شبکه و ایمیل با این چالش روبرو می شود. پس از نصب و پیکربندی برنامه بر روی یک سرور محلی، cWatch از ترکیب اختصاصی ابر و مبتنی بر محلی استفاده میکند. اسکن ویروستجزیه و تحلیل رفتار در زمان واقعی، جستجوی خودکار فایل و بررسی لیست سیاه متعدد برای شناسایی سریع و دقیق شناخته شده و تهدیدهای ناشناخته.

پس از پیکربندی، تمام ترافیک شبکه توسط فناوریهای cWatch زیر بررسی میشود:

سرویس جستجوی فایل مبتنی بر ابر – سرویس شهرت فایل که فوراً امضای فایل را در آخرین پایگاه داده بررسی می کند تا مطمئن شود که آیا مورد اعتماد، مخرب یا ناشناخته است یا خیر.

کومودو خودکار تجزیه و تحلیل بدافزار (CAMAS) -A تجزیه و تحلیل رفتار مبتنی بر ابر سرویسی که تشخیص تهدیدات روز صفر را با آزمایش دقیق اقدامات زمان اجرا فایل های ناشناخته بهبود می بخشد.

ClamAV درحال - ClamAV برای اسکن دروازه های ایمیل برای فایل های مخرب طراحی شده است و لایه دیگری از محافظت را در بالای آنتی ویروس Comodo ارائه می دهد.

چک کردن لیست سیاه – بررسی بیدرنگ این موضوع که آیا دامنهها، نشانیهای اینترنتی و آدرسهای IP بازدید شده توسط کاربران شما توسط سرویسهای اصلی فهرست سیاه بهعنوان مخرب پرچمگذاری میشوند.

cWatch یک راه حل نوآورانه و کاملاً بهینه است که تجزیه و تحلیل تقریباً فوری ترافیک را بدون از دست دادن سرعت شبکه به کاربران نهایی ارائه می دهد. cWatch آینهای از ترافیک شبکه را تجزیه و تحلیل میکند و از فناوریهای نظارت مبتنی بر ابری که دائماً به روز میشوند استفاده میکند که از کسری از منابع و پهنای باند اسکنرهای سنتی مبتنی بر میزبان استفاده میکند.

فرض کنید یک کارمند به یک صفحه وب متصل می شود و سعی می کند یک فایل اجرایی را دانلود کند

- cWatch فایل اجرایی را در سرور cWatch دانلود می کند و یک بررسی بلادرنگ در سرور جستجوی فایل (FLS) ما برای اطمینان از قابل اعتماد بودن فایل اجرا می کند.

- اگر فایل در لیست سفید (خوب شناخته شده) باشد، دانلود مجاز است ادامه یابد

- اگر فایل در لیست سیاه (بد شناخته شده) باشد، یک هشدار به کاربر نشان داده می شود و دانلود مسدود می شود

- اگر فایل ناشناخته است، cWatch فایل اجرایی را با فناوری محفظه ما بسته بندی می کند و نسخه اصلاح شده را به کاربر نهایی تحویل می دهد.

از این نقطه، فایل اجرایی روی نقطه پایانی داخل ظرف/سندباکس خودش اجرا میشود. در یک محیط ایزوله اجرا می شود که نمی تواند سایر فرآیندهای در حال اجرا در نقطه پایانی را تغییر دهد و به داده های کاربر دسترسی ندارد. این تضمین می کند که دانلود ایمن است زیرا امکان آلوده کردن فایل به نقطه پایانی وجود ندارد، حتی اگر ظاهراً مخرب باشد.

به طور همزمان، فایل در آزمایشگاه های Comodo بارگذاری می شود که در آنجا تحت آزمایش های خودکار و دستی قرار می گیرد. این شامل اسکن ویروس، تحلیل رفتاری، تحلیل اکتشافی و بازرسی دستی.

برای کسب اطلاعات بیشتر با Comodo تماس بگیرید در enterprisesolutions@comodo.com

منابع مرتبط:

اعتماد صفر

بدافزار Zero Day چیست؟

تجزیه و تحلیل بدافزار

آزمایش رایگان را شروع کنید کارت امتیازی امنیتی فوری خود را به صورت رایگان دریافت کنید

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoAiStream. Web3 Data Intelligence دانش تقویت شده دسترسی به اینجا.

- ضرب کردن آینده با آدرین اشلی. دسترسی به اینجا.

- خرید و فروش سهام در شرکت های PRE-IPO با PREIPO®. دسترسی به اینجا.

- منبع: https://blog.comodo.com/it-security/cwatch-delivers-umatched-awareness-zero-day-threats-malware/

- : دارد

- :است

- :نه

- :جایی که

- a

- درباره ما

- در مورد IT

- دسترسی

- به درستی

- اقدامات

- آدرس

- مدیران

- پس از

- در برابر

- معرفی

- an

- تجزیه و تحلیل

- تحلیل

- و

- دیگر

- کاربرد

- هستند

- AS

- At

- حمله

- تلاشها

- خودکار

- اتوماتیک

- اطلاع

- بد

- پهنای باند

- مستقر

- اساس

- BE

- زیرا

- بوده

- بهترین

- بلاگ

- by

- CAN

- نمی توان

- مصیبت بار

- به چالش

- بررسی

- چک

- کلیک

- ابر

- ترکیب

- اخبار کومودو

- شرکت

- در معرض خطر

- متصل

- به طور مداوم

- مهار

- به طور مداوم

- روزانه

- داده ها

- پایگاه داده

- روز

- روز

- ارائه

- قابل اعتماد

- طراحی

- کشف

- حوزه

- دانلود

- دانلود

- کارمند

- کارکنان

- پایان

- نقطه پایانی

- مهندسی

- تضمین می کند

- محیط

- حتی

- واقعه

- چهره

- پرونده

- فایل ها

- پرچم گذاری شده

- پیروی

- برای

- کسر

- رایگان

- از جانب

- دریافت کنید

- Go

- خوب

- هکر

- هک

- آیا

- داشتن

- به شدت

- HTTP

- HTTPS

- شناسایی

- if

- فوری

- in

- شامل

- اطلاعات

- سیستم های اطلاعاتی

- ابتکاری

- نصب شده

- فوری

- فورا

- اینترنت

- امنیت اینترنت

- سرمایه گذاری

- IP

- آدرس های IP

- جدا شده

- IT

- ITS

- JPG

- نگه داشته شد

- دانا

- شناخته شده

- آزمایشگاه

- آخرین

- لایه

- اهرم ها

- محلی

- مراجعه

- خاموش

- عمده

- ساخت

- نرم افزارهای مخرب

- کتابچه راهنمای

- ملاقات

- آینه

- اصلاح شده

- تغییر

- نظارت بر

- بیش

- چندگانه

- شبکه

- ترافیک شبکه

- شبکه

- اخبار

- نه

- اخطار

- of

- on

- or

- دیگر

- ما

- روی

- خود

- فیشینگ

- پی اچ پی

- افلاطون

- هوش داده افلاطون

- PlatoData

- نقطه

- ممکن

- آماده شده

- فرآیندهای

- اختصاصی

- حفاظت

- فراهم می کند

- ارائه

- به سرعت

- واقعی

- زمان واقعی

- شهرت

- منابع

- دویدن

- در حال اجرا

- اسکن

- کارت امتیازی

- امن

- تیم امنیت لاتاری

- ارسال

- حساس

- سلسله

- سرویس

- خدمات

- نشان داده شده

- آگاهی

- مهندسی اجتماعی

- نرم افزار

- راه حل

- مزایا

- سرعت

- سیستم های

- کار

- فن آوری

- پیشرفته

- تست

- تست

- شکر گزاری

- که

- La

- سپس

- اینها

- این

- تهدید

- تهدید

- جریان

- زمان

- به

- بالا

- سنتی

- ترافیک

- مورد اعتماد

- منحصر به فرد

- ناشناخته

- غیرقابل پیش بینی

- به روز شده

- آپلود شده

- استفاده کنید

- کاربر

- کاربران

- استفاده

- نسخه

- بسیار

- دید

- بازدید

- هشدار

- هفته

- چه

- که

- لیست سفید

- اراده

- با

- بدتر

- شما

- زفیرنت

- صفر

- روز صفر