بازیگران تهدید در اقدامی جدید کاربران اینستاگرام را هدف قرار داده اند کمپین فیشینگ که از تغییر مسیر URL برای کنترل حساب ها یا سرقت اطلاعات حساس استفاده می کند که می تواند در حملات آینده استفاده شود یا در Dark Web فروخته شود.

به عنوان یک فریب، این کمپین از پیشنهادی استفاده میکند مبنی بر اینکه کاربران ممکن است مرتکب نقض حق نسخهبرداری شوند - یک نگرانی بزرگ در میان تأثیرگذار در رسانه های اجتماعیمحققان از Trustwave SpiderLabs نشان دادند، مشاغل و حتی دارندگان حساب متوسط در اینستاگرام تجزیه و تحلیل در 27 اکتبر با دارک ریدینگ به اشتراک گذاشته شد.

این نوع «فیشینگ تخلف» در اوایل سال جاری نیز در کمپین جداگانهای مشاهده شد هدف قرار دادن کاربران فیسبوک پژوهشگران گفتند: برندی که تحت شرکت مادر اینستاگرام Meta نیز قرار دارد.

هومر پکاگ، محقق امنیتی Trustwave SpiderLabs، در این پست نوشت: «این موضوع جدید نیست، و ما هر از چند گاهی آن را در سال گذشته دیدهایم. "این دوباره همان حقه های نقض حق چاپ است، اما این بار، مهاجمان اطلاعات شخصی بیشتری از قربانیان خود به دست می آورند و از تکنیک های فرار برای پنهان کردن URL های فیشینگ استفاده می کنند."

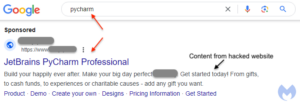

این فرار به شکل تغییر مسیر URL است، یک تاکتیک نوظهور در میان عوامل تهدید در حال توسعه تکنیک های فیشینگ خود هستند به عنوان زیرک تر و گریزان تر به عنوان کاربران اینترنت باهوش تر.

به جای پیوست کردن یک فایل مخرب که کاربر باید روی آن کلیک کند تا به یک صفحه فیشینگ برسد — چیزی که بسیاری از افراد قبلاً میدانند مشکوک به نظر میرسد — تغییر مسیر URL در پیامی شامل یک URL جاسازی شده است که قانونی به نظر میرسد اما در نهایت منجر به صفحه مخربی میشود که اعتبارنامهها را میدزدد. بجای.

گزارش کپی رایت جعلی

کمپین اینستاگرامی که محققان کشف کردند با ایمیلی به کاربر شروع میشود که به او اطلاع میدهد که شکایتهایی در مورد نقض حق نسخهبرداری حساب دریافت شده است، و اگر کاربر نمیخواهد حساب را از دست بدهد، درخواست تجدیدنظر در اینستاگرام ضروری است.

هر کسی می تواند یک فایل را ثبت کند گزارش کپی رایت با اینستاگرام اگر مالک حساب متوجه شود که عکسها و ویدیوهایش توسط سایر کاربران اینستاگرام استفاده میشود — چیزی که اغلب در پلتفرم رسانههای اجتماعی اتفاق میافتد. Pacag نوشت، مهاجمان در کمپین از این سوء استفاده میکنند و سعی میکنند قربانیان را فریب دهند تا اعتبار کاربری و اطلاعات شخصی خود را در اختیارشان بگذارند.

ایمیلهای فیشینگ شامل دکمهای با پیوند به «فرم تجدیدنظر» است که به کاربران اطلاع میدهد میتوانند روی پیوند برای پر کردن فرم کلیک کنند و بعداً نماینده اینستاگرام با آنها تماس خواهد گرفت.

محققان ایمیل را در یک ویرایشگر متن تجزیه و تحلیل کردند و دریافتند که به جای هدایت کاربران به سایت اینستاگرام برای پر کردن یک گزارش قانونی، از تغییر مسیر URL استفاده می کند. به طور خاص، این پیوند از یک URL بازنویسی یا تغییر مسیر به سایتی که متعلق به WhatsApp است استفاده می کند — hxxps://l[.]wl[.]co/l?u= — به دنبال آن نشانی اینترنتی فیشینگ واقعی — hxxps://helperlivesback[. Pacag توضیح داد: ]ml/5372823 — در قسمت جستجوی URL یافت میشود.

او نوشت: «این یک ترفند فیشینگ رایجتر است که از دامنههای قانونی برای تغییر مسیر به آدرسهای اینترنتی دیگر به این روش استفاده میکند.

به گفته محققان، اگر کاربر روی دکمه کلیک کند، مرورگر پیشفرض خود را باز میکند و کاربر را به صفحه فیشینگ مورد نظر هدایت میکند و در نهایت چند مرحله را طی میکند تا در صورت پیگیری قربانی، دادههای کاربر و رمز عبور را بدزدد.

برداشت گام به گام داده ها

به گفته محققان، ابتدا، اگر قربانی نام کاربری خود را وارد کند، داده ها از طریق پارامترهای فرم "POST" به سرور ارسال می شود. از کاربر خواسته میشود روی دکمه «ادامه» کلیک کند، و اگر این کار انجام شد، صفحه نام کاربری تایپشده را نشان میدهد که اکنون با علامت «@» معمولی که برای نشان دادن نام کاربری اینستاگرام استفاده میشود، پیشوند شده است. محققان گفتند، سپس صفحه یک رمز عبور میخواهد، که در صورت وارد کردن، به سرور تحت کنترل مهاجم نیز ارسال میشود.

Pacag گفت، در این مرحله از حمله است که چیزها کمی از یک صفحه فیشینگ معمولی منحرف می شوند، که معمولاً زمانی که شخص نام کاربری و رمز عبور خود را در فیلدهای مناسب وارد می کند، ارضا می شود.

مهاجمان در کمپین اینستاگرام در این مرحله متوقف نمی شوند. در عوض، آنها از کاربر می خواهند یک بار دیگر رمز عبور خود را تایپ کند و سپس یک فیلد سؤال را پر کند و بپرسد که فرد در کدام شهر زندگی می کند. Pacag توضیح داد که این داده ها، مانند بقیه، از طریق "POST" به سرور بازگردانده می شوند.

به گفته محققان، آخرین مرحله از کاربر میخواهد شماره تلفن خود را پر کند، که احتمالاً مهاجمان میتوانند از آن برای عبور از احراز هویت دو مرحلهای (2FA) استفاده کنند، اگر این شماره در حساب اینستاگرام فعال باشد. آنها خاطرنشان کردند که مهاجمان همچنین می توانند این اطلاعات را در دارک وب بفروشند، در این صورت می توان از آن برای کلاهبرداری های بعدی که از طریق تماس های تلفنی آغاز می شود استفاده کرد.

هنگامی که تمام این اطلاعات شخصی توسط مهاجمان جمع آوری می شود، قربانی در نهایت به صفحه کمک واقعی اینستاگرام هدایت می شود و شروع فرآیند گزارش دهی معتبر حق چاپ که برای شروع کلاهبرداری استفاده می شود.

شناسایی تاکتیک های جدید فیشینگ

با تغییر مسیر URL و موارد دیگر تاکتیک های فراری تر محققان گفتند که توسط بازیگران تهدید در کمپینهای فیشینگ گرفته میشود، تشخیص این که چه برای راهحلهای امنیتی ایمیل و چه برای کاربران بهطور یکسان، سختتر میشود.

Pacag گفت: "شناسایی این روش فریبنده برای اکثر سیستم های تشخیص URL می تواند دشوار باشد، زیرا URL های فیشینگ مورد نظر عمدتا در پارامترهای جستجوی URL تعبیه شده اند."

به گفته محققان، تا زمانی که فناوری با تاکتیکهای دائماً در حال تغییر فیشرها مطابقت نداشته باشد، خود کاربران ایمیل - به خصوص در یک محیط شرکتی - باید در هنگام پیامهایی که به هر نحوی مشکوک به نظر میرسند، هشدار بیشتری داشته باشند تا فریب نخورند.

راه هایی که کاربران می توانند این کار را انجام دهند این است که بررسی کنند URL های موجود در پیام ها با آدرس های قانونی شرکت یا سرویسی که ادعا می کند آنها را ارسال می کند مطابقت دارد. فقط روی پیوندهایی در ایمیلهایی که از کاربران قابل اعتمادی که قبلاً افراد با آنها ارتباط برقرار کردهاند کلیک کنید. و قبل از کلیک بر روی هر پیوند تعبیه شده یا پیوست شده در ایمیل، با پشتیبانی IT چک کنید.