در حالی که روندهای منتشر شده در حملات باجافزار متناقض بوده است – با ردیابی برخی از شرکتها حوادث بیشتر و سایر موارد کمتر – حملات به خطر انداختن ایمیل تجاری (BEC) همچنان در برابر سازمانها موفقیتآمیز بوده است.

موارد BEC، به عنوان سهمی از تمام موارد واکنش به حادثه، در سه ماهه دوم سال بیش از دو برابر شده و از 34 درصد در سه ماهه اول 17 به 2022 درصد رسیده است. این بر اساس Arctic Wolf است.بینش واکنش به حادثه 1H 2022این شرکت گفت، گزارشی که در 29 سپتامبر منتشر شد، نشان داد که صنایع خاص - از جمله مالی، بیمه، خدمات بازرگانی، و شرکتهای حقوقی و همچنین سازمانهای دولتی - بیش از دو برابر تعداد قبلی خود را تجربه کردهاند.

به طور کلی، تعداد حملات BEC که به ازای هر باکس ایمیل مواجه میشوند، در نیمه اول سال 84 2022 درصد افزایش یافته است. بر اساس داده های شرکت امنیت سایبری Abnormal Security.

در همین حال، تا کنون در سال جاری، گزارشهای تهدید منتشر شده توسط سازمانها روندهای متناقضی را برای باجافزارها نشان دادهاند. Arctic Wolf و Identity Theft Resource Center (ITRC) دیده اند تعداد حملات موفق باج افزار کاهش می یابد، در حالی که به نظر می رسد مشتریان تجاری کمتر با باج افزار مواجه می شوند، طبق گفته شرکت امنیتی Trellix. در همان زمان، شرکت امنیت شبکه WatchGuard نظر مخالف داشت و اشاره کرد که حملات باج افزار را شناسایی کرده است. در سه ماهه اول سال 80 2022 درصد افزایش یافت، در مقایسه با تمام سال گذشته.

Gleam of BEC از باج افزار پیشی گرفته است

دانیل ثانوس، معاون آزمایشگاه Arctic Wolf Labs میگوید که وضعیت رو به رشد چشمانداز BEC جای تعجب ندارد، زیرا حملات BEC به مجرمان سایبری برتری نسبت به باجافزار میدهد. به طور خاص، دستاوردهای BEC به ارزش ارز دیجیتال متکی نیست و حملات اغلب در فرار از توجه در حین انجام موفقیت آمیزتر هستند.

او میگوید: «تحقیقات ما نشان میدهد که عوامل تهدید متأسفانه بسیار فرصتطلب هستند.

به همین دلیل، BEC - که از مهندسی اجتماعی و سیستمهای داخلی برای سرقت وجوه از مشاغل استفاده میکند - همچنان منبع درآمد قویتری برای مجرمان سایبری است. در سال 2021، حملات BEC 35٪ یا 2.4 میلیارد دلار از 6.9 میلیارد دلار ضرر احتمالی را به خود اختصاص دادند. ردیابی شده توسط مرکز شکایات جرایم اینترنتی FBI (IC3)، در حالی که باج افزار بخش کوچکی (0.7٪) از کل باقی مانده است.

از نظر درآمد ناشی از حملات انفرادی به مشاغل، تجزیه و تحلیل گرگ قطبی اشاره کرد که میانگین باج برای سه ماهه اول حدود 450,000 دلار بود، اما تیم تحقیقاتی میانگین ضرر قربانیان حملات BEC را ارائه نکرد.

تغییر تاکتیک های سایبری با انگیزه مالی

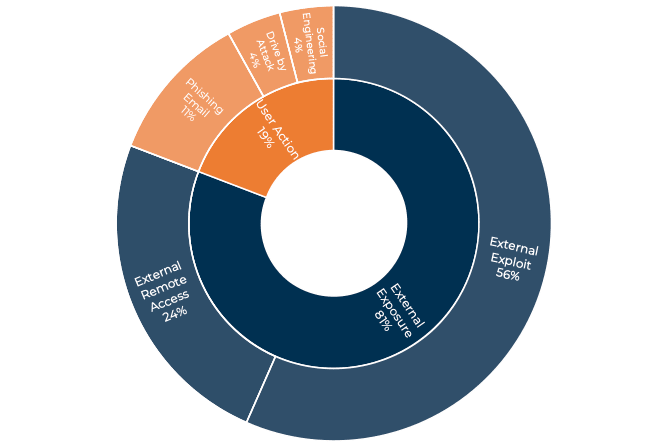

امنیت غیر عادی پیدا شد در گزارش تهدید خود در اوایل سال جاری، اکثریت قریب به اتفاق تمام حوادث سایبری (81٪) شامل آسیبپذیریهای خارجی در چند محصول بسیار هدفمند - یعنی سرور Exchange مایکروسافت و نرمافزار دسکتاپ مجازی Horizon VMware - و همچنین سرویسهای راه دور با پیکربندی ضعیف، مانند مایکروسافت بود. پروتکل دسکتاپ از راه دور (RDP).

بهویژه نسخههای اصلاحنشده Microsoft Exchange در برابر اکسپلویت ProxyShell آسیبپذیر هستند (و اکنون اشکالات ProxyNotShell) که از سه آسیب پذیری برای دسترسی مدیریتی مهاجمان به یک سیستم Exchange استفاده می کند. در حالی که مایکروسافت بیش از یک سال پیش این مشکلات را اصلاح کرد، این شرکت تا چند ماه بعد این آسیبپذیریها را عمومی نکرد.

VMware Horizon یک محصول محبوب دسکتاپ مجازی و اپلیکیشن است در برابر حمله Log4Shell آسیب پذیر است که از آسیب پذیری های بدنام Log4j 2.0 سوء استفاده کرد.

هر دو راه به کمپین های BEC دامن می زنند به طور خاص، محققان اشاره کرده اند.

علاوه بر این، بسیاری از باندهای سایبری از داده ها یا اعتبارنامه های سرقت شده از مشاغل در طول حملات باج افزار استفاده می کنند. سوخت کمپین های BEC.

همانطور که سازمانها و کارمندان از یک تاکتیک آگاهتر میشوند، عوامل تهدید استراتژیهای خود را در تلاشی برای ماندن یک قدم جلوتر از پلتفرمهای امنیتی ایمیل و آموزشهای آگاهی امنیتی تنظیم میکنند. امنیت غیر عادی گفت اوایل امسال "تغییرات ذکر شده در این تحقیق تنها برخی از شاخصهایی است که نشان میدهد این تغییرات در حال حاضر رخ دادهاند و سازمانها باید انتظار داشته باشند در آینده شاهد بیشتری باشند."

مهندسی اجتماعی نیز مانند همیشه محبوب است. به گفته تانوس Arctic Wolf، در حالی که حملات خارجی به آسیبپذیریها و پیکربندیهای نادرست رایجترین راه برای دسترسی مهاجمان به سیستمها هستند، کاربران انسانی و اعتبار آنها همچنان یک هدف محبوب در حملات BEC هستند.

او میگوید: «موارد BEC اغلب نتیجه مهندسی اجتماعی هستند، در مقایسه با موارد باجافزار، که اغلب به دلیل بهرهبرداری از آسیبپذیریهای اصلاح نشده یا ابزارهای دسترسی از راه دور ایجاد میشوند». «بر اساس تجربه ما، عوامل تهدید احتمال بیشتری برای حمله به یک شرکت از طریق بهره برداری از راه دور دارند تا فریب دادن یک انسان.

چگونه از سازش BEC جلوگیری کنیم

Arctic Wolf دریافت که برای جلوگیری از قربانی شدن، اقدامات اولیه امنیتی می تواند راه زیادی را برای شما ایجاد کند. این شرکت در تحلیل خود اعلام کرد در واقع، بسیاری از شرکتهایی که طعمه حملات BEC میشوند، کنترلهای امنیتی ندارند که به طور بالقوه میتوانست از آسیب جلوگیری کند.

به عنوان مثال، این تحقیق نشان داد که 80٪ از آن شرکت هایی که از یک حادثه BEC رنج می برند، احراز هویت چند عاملی در محل خود ندارند. علاوه بر این، سایر کنترلها، مانند تقسیمبندی شبکه و آموزش آگاهی امنیتی، میتوانند به جلوگیری از پرهزینه بودن حملات BEC کمک کنند، حتی پس از اینکه مهاجم با موفقیت یک سیستم خارجی را به خطر انداخت.

تانوس میگوید: «شرکتها باید دفاع کارکنان خود را از طریق آموزشهای امنیتی تقویت کنند، اما آنها همچنین باید آسیبپذیریهایی را که عوامل تهدید روی آن تمرکز میکنند، برطرف کنند.»