دو گروه تحقیقاتی مستقل پروتکلی را برای توزیع کلیدهای رمزگذاری شده کوانتومی از طریق روشی نشان داده اند که مطمئناً هکرهای شبکه را در تاریکی رها می کند. این پروتکل که توزیع کلید کوانتومی مستقل از دستگاه نامیده میشود، اولین بار سه دهه پیش ارائه شد، اما به دلیل محدودیتهای فنی که اکنون محققان بر آن غلبه کردهاند، قبلاً به صورت آزمایشی محقق نشده بود.

اکثر مردم به طور مرتب از رمزگذاری استفاده می کنند تا اطمینان حاصل کنند که اطلاعاتی که از طریق اینترنت منتقل می کنند (مانند جزئیات کارت اعتباری) در دستان اشتباه قرار نمی گیرد. مبانی ریاضی رمزگذاری امروزی به اندازهای قوی است که «کلیدهای» رمزگذاری شده حتی با سریعترین ابررایانهها نمیتوانند شکسته شوند. با این حال، این رمزگذاری کلاسیک ممکن است در معرض خطر رایانه های کوانتومی آینده باشد.

یک راه حل برای این مشکل توزیع کلید کوانتومی (QKD) است که از خواص کوانتومی فوتون ها به جای الگوریتم های ریاضی به عنوان مبنای رمزگذاری استفاده می کند. به عنوان مثال، اگر فرستنده ای از فوتون های درهم تنیده برای انتقال کلید به گیرنده استفاده کند، هر هکری که سعی در جاسوسی از این ارتباط داشته باشد به راحتی قابل شناسایی خواهد بود زیرا مداخله آنها درهم تنیدگی را مختل می کند. بنابراین QKD به دو طرف اجازه می دهد تا کلیدهای امن و سری تولید کنند که می توانند از آنها برای اشتراک گذاری اطلاعات استفاده کنند.

دستگاه های آسیب پذیر

اما یک گرفتاری وجود دارد. حتی اگر اطلاعات به روش ایمن ارسال شود، باز هم شخصی می تواند با هک کردن دستگاه های فرستنده و/یا گیرنده، اطلاعات کلید را به دست آورد. از آنجایی که QKD به طور کلی فرض میکند که دستگاهها کالیبراسیون کامل را حفظ میکنند، تشخیص هرگونه انحراف میتواند دشوار باشد و آنها را در معرض خطر قرار دهد.

یک جایگزین QKD مستقل از دستگاه (DIQKD) است که همانطور که از نامش پیداست مستقل از وضعیت دستگاه عمل می کند. DIQKD به شرح زیر عمل می کند. دو کاربر به نامهای سنتی آلیس و باب، هر کدام یک ذره از یک جفت درهم تنیده دارند. آنها ذرات را به طور مستقل با استفاده از مجموعه ای سخت از شرایط تجربی اندازه گیری می کنند. این اندازهگیریها به اندازههایی تقسیم میشوند که برای تولید کلید برای رمزگذاری استفاده میشوند و اندازهگیریهایی که برای تأیید درهم تنیدگی استفاده میشوند. اگر ذرات در هم پیچیده باشند، مقادیر اندازهگیری شده شرایطی را که به نام نابرابریهای بل شناخته میشوند، نقض میکنند. ایجاد این تخلف تضمین می کند که فرآیند تولید کلید دستکاری نشده است.

درهم تنیدگی با وفاداری بالا، نرخ خطای بیت کم

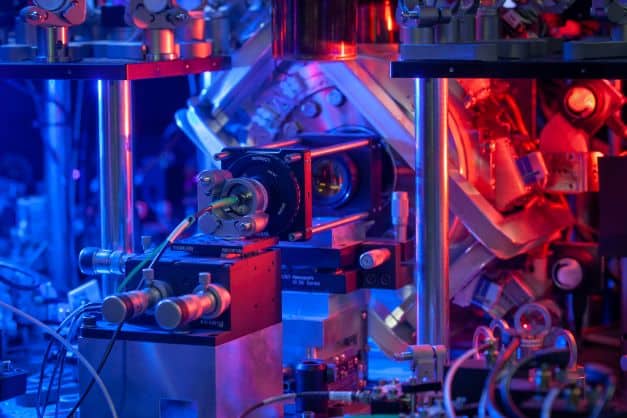

در تحقیق جدید، که در طبیعتیک تیم بینالمللی از دانشگاه آکسفورد (بریتانیا)، CEA (فرانسه) و EPFL، دانشگاه ژنو و ETH (همه در سوئیس) اندازهگیریهای خود را بر روی یک جفت یون استرانسیوم-88 به دام افتاده در فاصله دو متری از هم انجام دادند. وقتی این یونها به حالت الکترونیکی بالاتر برانگیخته میشوند، خود به خود تجزیه میشوند و یک فوتون ساطع میکنند. سپس یک اندازهگیری حالت زنگ (BSM) روی هر دو فوتون انجام میشود تا یونها را در هم ببندد. برای اطمینان از حفظ تمام اطلاعات در تنظیمات، یونها سپس به مکان دیگری هدایت میشوند که در آنجا برای اجرای پروتکل اندازهگیری DIQKD استفاده میشوند. پس از این، دنباله تکرار می شود.

در طی یک دوره تقریباً هشت ساعته، تیم 1.5 میلیون جفت بل درهم تنیده ایجاد کرد و از آنها برای تولید یک کلید مشترک به طول 95 بیت استفاده کرد. این امکان پذیر بود زیرا وفاداری درهم تنیدگی بالا بود، در 884٪، در حالی که نرخ خطای بیت کوانتومی پایین، در 96٪ بود. در همین حال، اندازهگیریهای نابرابری بل، مقدار 1.44 را تولید کردند، بسیار بالاتر از حد کلاسیک 2.64، به این معنی که درهمتنیدگی مانعی نداشت.

در یک آزمایش جداگانه، همچنین شرح داده شده در طبیعت, محققان دانشگاه لودویگ-ماکسیمیلیان آلمان (LMU) و دانشگاه ملی سنگاپور (NUS) از یک جفت اتم روبیدیم 87 که در آزمایشگاههایی با فاصله 400 متری از هم قرار دارند و توسط یک فیبر نوری 700 متری به هم متصل شدهاند، استفاده کردند. مشابه پروتکل تیم دیگر، اتمها برانگیخته میشوند و فوتونهایی که از خود ساطع میکنند در حالی که به حالت پایه خود بازمیگردند برای انجام یک BSM استفاده میشوند که دو اتم را در هم میپیچد. حالات اتم سپس با یونیزه کردن آنها به یک حالت خاص اندازه گیری می شوند. از آنجایی که اتم های یونیزه شده از تله گم می شوند، اندازه گیری فلورسانس برای بررسی وجود اتم پروتکل را تکمیل می کند.

تیم LMU-NUS این توالی را 3 بار در یک دوره اندازه گیری 342 ساعته تکرار کرد و وفاداری درهم تنیدگی 75 درصد و نرخ خطای بیت کوانتومی 89.2 درصد را در کل حفظ کرد. اندازه گیری نابرابری بل نتیجه 7.8 را به همراه داشت، که دوباره ثابت کرد درهم تنیدگی در طول دوره اندازه گیری دست نخورده باقی مانده است.

حالا آن را عملی کنید

برای اینکه DIQKD به یک روش رمزگذاری عملی تبدیل شود، هر دو تیم موافق هستند که نرخ تولید کلید باید افزایش یابد. فاصله بین آلیس و باب نیز همینطور خواهد بود. یکی از راه های بهینه سازی سیستم ممکن است استفاده از حفره ها برای بهبود نرخ جمع آوری فوتون باشد. گام دیگر می تواند موازی کردن فرآیند تولید درهم تنیدگی با استفاده از آرایه هایی از اتم ها/یون های منفرد به جای جفت باشد. علاوه بر این، هر دو تیم فوتونهایی را در طول موجهایی با تلفات زیاد در داخل فیبرهای نوری تولید میکنند: 422 نانومتر برای استرانسیم و 780 نانومتر برای روبیدیم. این را می توان از طریق تبدیل فرکانس کوانتومی، که فوتون ها را به ناحیه مادون قرمز نزدیک منتقل می کند، جایی که فیبرهای نوری مورد استفاده برای مخابرات تلفات بسیار کمتری را نشان می دهند، حل می شود.

تیم ون لنت، یک دانشجوی دکترا در LMU و یکی از نویسندگان ارشد مقاله LMU-NUS، خاطرنشان می کند که کلیدهایی که تیم Oxford-CEA-Switzerland تولید کرده اند تحت فرضیات امنیتی به اصطلاح کلید محدود ایمن بودند، که او آن را "یک دستاورد بزرگ" می نامد. ". او می افزاید که کار تیم دیگر روی اجرای تمام مراحل لازم در پروتکل QKD یک سابقه مهم ایجاد می کند و اشاره می کند که کیفیت درهم تنیدگی گزارش شده در این آزمایش تا کنون بالاترین کیفیت بین حافظه های کوانتومی مبتنی بر ماده دور است.

سیستم رمزنگاری کوانتومی هک شد

نیکلاس سنگواردیک فیزیکدان در CEA که یکی از محققین اصلی این پروژه است، میگوید که محققان LMU-NUS موفق شدند نشان دهند که حالتهای درهمتنیده را میتوان در صدها متر با کیفیتی توزیع کرد که اصولاً به اندازه کافی برای اجرای دستگاه است. توزیع کلید کوانتومی مستقل او میافزاید که مشکلاتی که باید بر آنها غلبه کنند، بهعنوان مثال خوبی از چالشهایی است که QKD مستقل از دستگاه هنوز برای پلتفرمهای شبکههای کوانتومی ایجاد میکند. او می افزاید که استخراج یک کلید از داده های خام بسیار دشوار است، زیرا تعداد تکرارهای آزمایشی برای استخراج کلید از نتایج اندازه گیری کافی نیست.