زمان خواندن: 6 دقیقهتیم امنیت سایبری Comodo عملکرد درونی آخرین گونه از این تهدید مداوم را فاش می کند.

تیم امنیت سایبری Comodo دائماً آخرین باجافزار را بررسی میکند تا به محافظت بهتر از کاربرانمان کمک کند و یافتههای خود را با جوامع گستردهتر نتسک و آنتیویروس به اشتراک بگذارد. امروز می خواهیم در مورد یک نسخه جدیدتر به شما بگوییم باجافزار نام دارما نسخه 2.0.

این بدافزار اولین بار در سال 2016 با نام CrySIS ظاهر شد. سیستمهای ویندوز را هدف قرار داده و فایلهای قربانی را با الگوریتمهای قوی AES-256 و RSA-1024 رمزگذاری میکند، قبل از اینکه بیتکوین باج بگیرد. مانند تقریباً همه گونههای باجافزار، فایلها بدون کلید رمزگشایی کاملاً غیرقابل بازیابی هستند و قربانی باید برای دریافت کلید باج را بپردازد.

تروجان دارما با اعمال گذرواژههای ضعیف بر روی اتصالات RDP یا با واداشتن قربانی به باز کردن یک پیوست ایمیل مخرب ارائه میشود. روش اول شامل اسکن مهاجم پورت 3389 برای اتصالاتی است که از پروتکل RDP استفاده می کنند. هنگامی که یک هدف پیدا شد، مهاجم سعی میکند با استفاده از خودکار رمزهای عبور مختلف از یک کتابخانه عظیم رمزهای عبور شناختهشده، وارد اتصال شود تا زمانی که یکی از آنها کار کند. از آنجا، مهاجم کنترل کاملی بر ماشین هدف دارد و آن را اجرا می کند باج افزار دارما به صورت دستی روی فایل های کاربر

روش دوم یک حمله ایمیل کلاسیک است. قربانی ایمیلی دریافت می کند که به نظر می رسد از طرف ارائه دهنده آنتی ویروس واقعی آنها آمده است. این شامل یک هشدار در مورد بدافزار در دستگاه آنها است و به آنها دستور می دهد که فایل آنتی ویروس پیوست شده را برای حذف تهدید نصب کنند. البته، پیوست یک برنامه آنتی ویروس نیست، Dharma 2.0 است، که سپس فایل های کاربر را رمزگذاری می کند و برای باز کردن آنها باج می خواهد.

در فوریه 2020 ، امنیت سایبری کومودو تیم آخرین تکامل این را کشف کرد بدافزار، دارما 2.0. این نسخه شامل عملکرد اصلی رمزگذاری و سپس باج گیری نسخه های قبلی است، اما همچنین حاوی یک درب پشتی اضافی است که قابلیت های مدیریت از راه دور را اعطا می کند. بیایید با کمک تیم امنیت سایبری Comodo نگاهی دقیق به جزئیات Dharma 2.0 بیندازیم.

سلسله مراتب اجرای فرآیند دارما 2.0

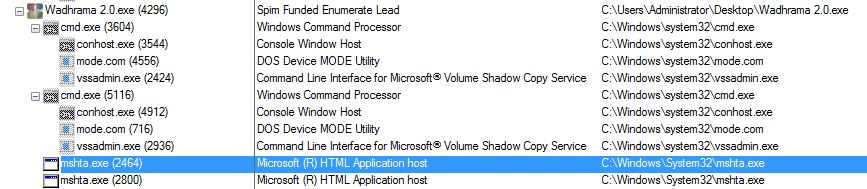

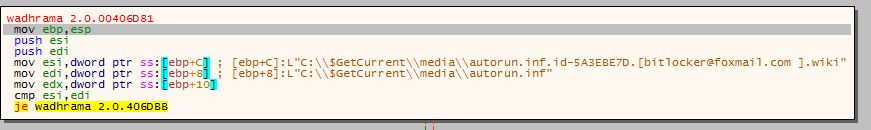

درخت اجرای بدافزار در تصویر زیر نشان داده شده است و «Wadhrama 2.0.exe» در سر فهرست قرار دارد:

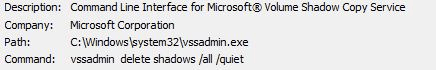

این بدافزار از ابزار حالت دستگاه DOS برای جمعآوری اطلاعات در مورد صفحهکلید قربانی استفاده میکند و هرگونه کپی سایهای از فایلهای او را حذف میکند. دستور 'vssadmin delete shadows /all /quiet' معمولاً در باج افزار برای حذف نقاط بازیابی ویندوز موجود استفاده می شود و کاربر را از نسخه پشتیبان از فایل های خود ربوده است:

با از بین رفتن کپی های سایه، کاربران نمی توانند فایل های خود را بازیابی کنند، مگر اینکه یک نسخه پشتیبان خارجی و شخص ثالث در محل خود داشته باشند. بسیاری از کسبوکارها چنین پشتیبانهایی در اختیار دارند، اما تعداد هشداردهندهای ندارند.

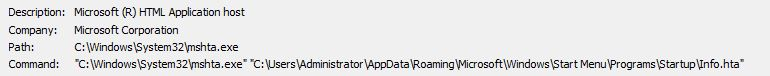

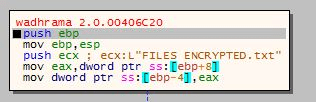

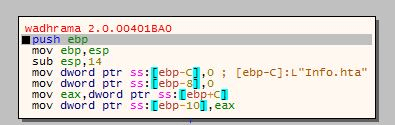

پس از رمزگذاری تمام فایلها روی رایانه، مهاجم اکنون به راهی برای انتقال دستورالعملهای خود به قربانی نیاز دارد. این کار را با استفاده از "mshta.exe" برای باز کردن "Info.hta" به عنوان یک اجرای خودکار با دستور انجام می دهد.

'C:UsersAdministratorAppDataRoamingMicrosoftWindowsStartMenuProgramsStartupInfo.hta'.

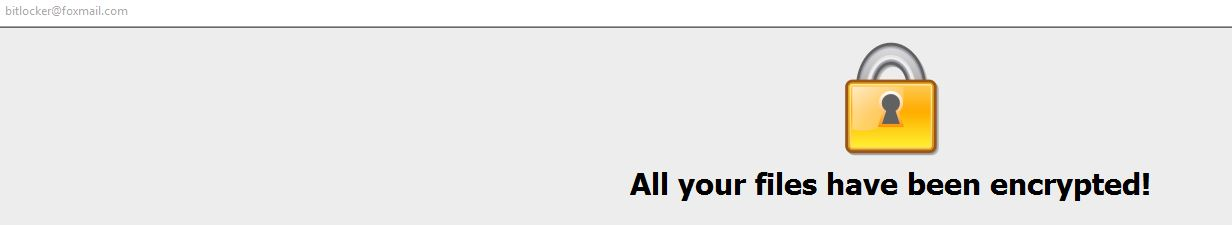

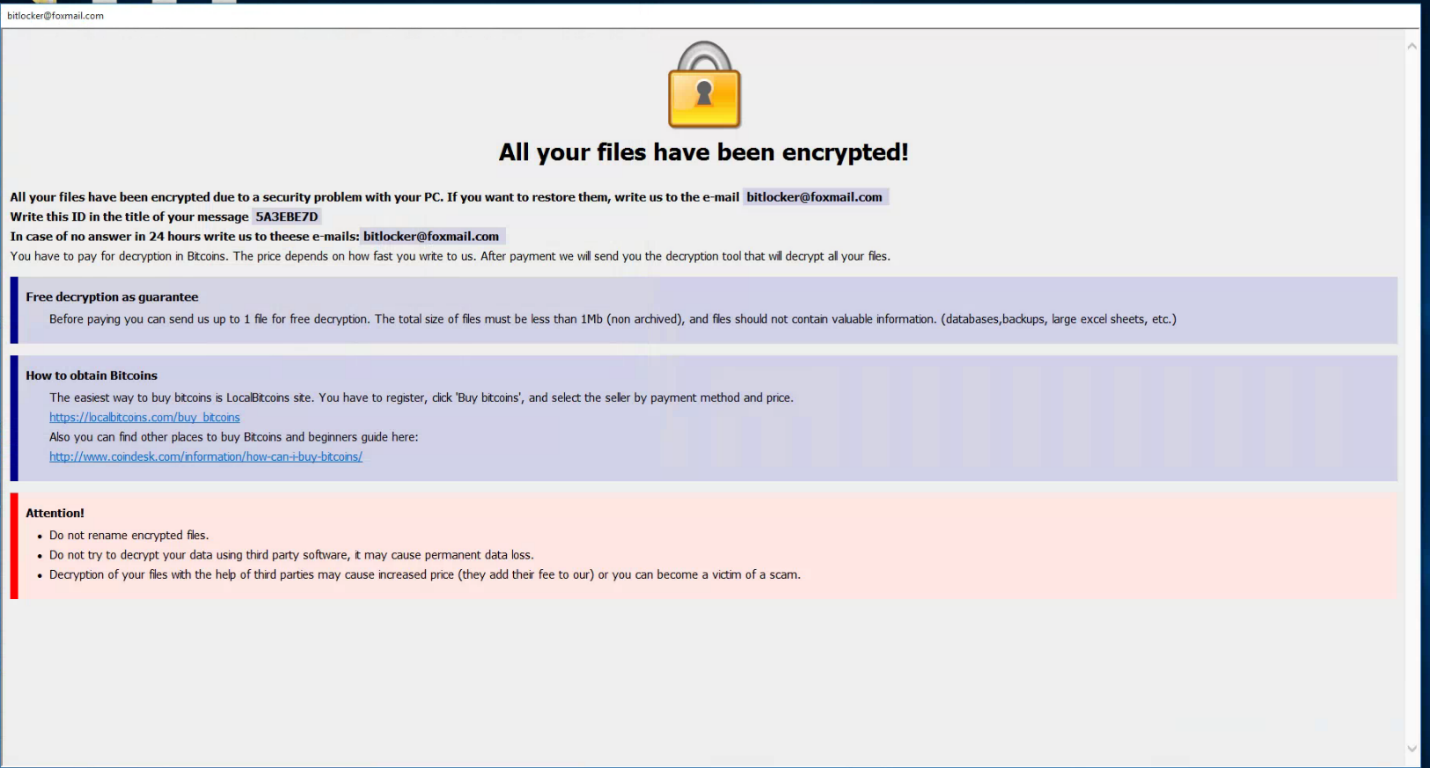

'Info.hta' فایلی است که حاوی یادداشت باج است:

"همه فایل های شما رمزگذاری شده اند!"

تجزیه و تحلیل دینامیک دارما 2.0

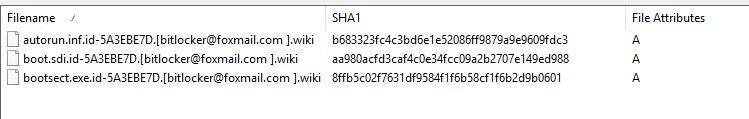

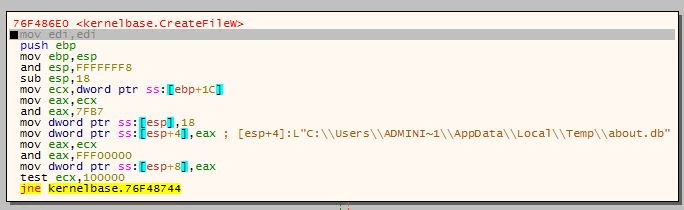

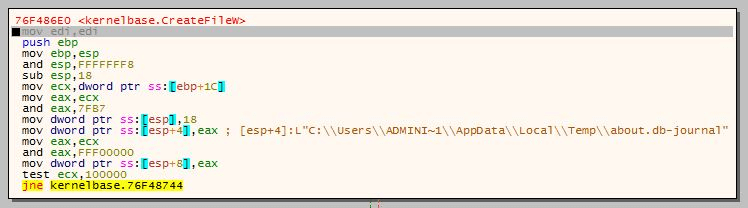

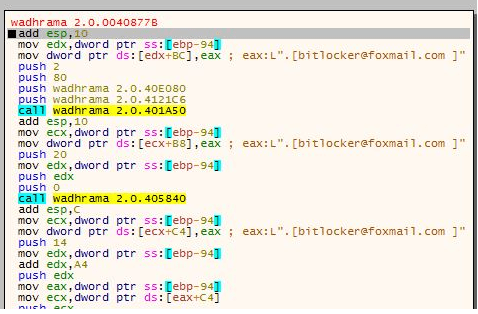

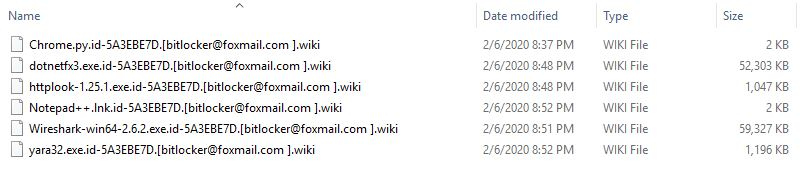

Wadhrama 2.0.exe دو فایل sql، "about.db" و "about.db-journal" را در <%usersadministratorappdatalocaltemp%> ایجاد می کند. یک کپی از خود در <%system32%>، <%startup%> ایجاد می کند و پسوند "[bitlocker@foxmail.com ].wiki" را به انتهای همه فایل های رمزگذاری شده اضافه می کند:

c:usersadministratorappdatalocaltemabout.db

c:usersadministratorappdatalocaltemabout.db-journal

c:windowssystem32Wadhrama 2.0.exe

c:usersadministratorappdataroamingmicrosoftwindowsstart menuprogramsstartupWadhrama 2.0.exe

c:programdatamicrosoftwindowsstart menuprogramsstartupWadhrama 2.0.exe

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500desktop.ini.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:bootbootstat.dat.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:bootsect.bak.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:msocacheall users{90120000-0012-0000-0000-0000000ff1ce}-coffice64ww.xml.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:config.sys.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:msocacheall users{90120000-0012-0000-0000-0000000ff1ce}-csetup.xml.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:autoexec.bat.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500$r1vq4s7.exe.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500$i1vq4s7.exe.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

تجزیه و تحلیل استاتیک دارما 2.0

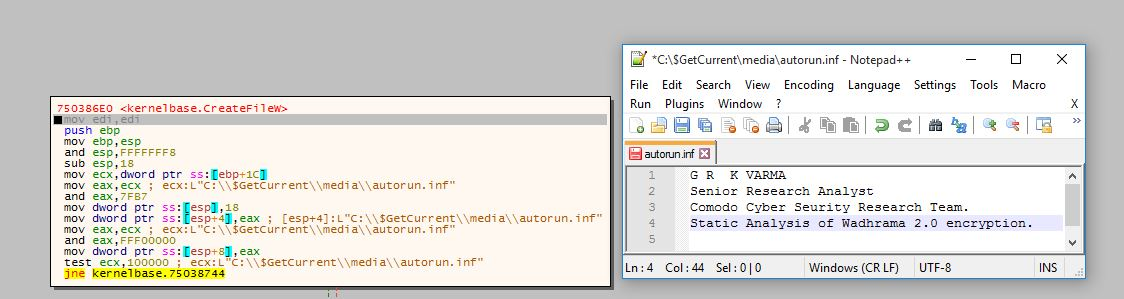

تیم امنیت سایبری پیچیدگی رمزگذاری Dharma 2.0 را با ایجاد سه فایل متنی 5 خطی یکسان با محتوای زیر آزمایش کرد:

ما این سه فایل را بهعنوان «autorun.inf»، «boot.sdi» و «bootsect.exe» نامگذاری کردیم و هر کدام را به مکان دیگری منتقل کردیم. از آنجایی که فایلها همگی از نوع، اندازه و محتوای یکسان هستند، همه آنها دارای امضای SHA1 یکسان هستند - 9ea0e7343beea0d319bc03e27feb6029dde0bd96.

این یک اسکرین شات از فایل ها قبل از رمزگذاری توسط دارما است:

پس از رمزگذاری، هر کدام اندازه و امضای فایل متفاوتی دارند:

Dharma 2.0 محموله

- دارما 2.0 دو فایل پایگاه داده به نامهای «about.db» و «about.db-journal» را در «<%AppData%>\local\temp» ایجاد میکند. فایل ها فایل های SQLite هستند و حاوی موارد زیر هستند

جداول - "تنظیم" و "نقشه کلید". پایگاه داده ها دستورات مدیریت از راه دور مانند /eject/eject را می دهند ، /runas/runas ، /syserr/syserr ، /url/url ،

/runscreensaver/runscreensaverd، /shutdisplay/shutdisplayd، /edithost/edithostsd،

/restart/restard، /shutdown/shutdownd/logoff/logoffd، /lock/lockd،/quit/quitd،/config/configd

/درباره/درباره.

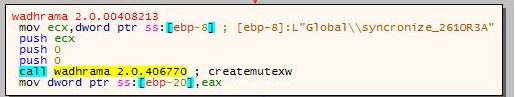

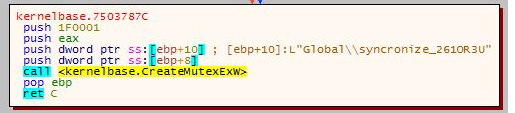

• Dharma 2.0 دو شیء mutex به نامهای «Global\syncronize_261OR3A» و «Global\syncronize_261OR3U» ایجاد میکند. اشیاء Mutex مقدار فرآیندهایی را که می توانند به یک قطعه خاص از داده دسترسی داشته باشند محدود می کنند. این به طور موثر داده ها را از سایر فرآیندها قفل می کند تا رمزگذاری بدون وقفه انجام شود.

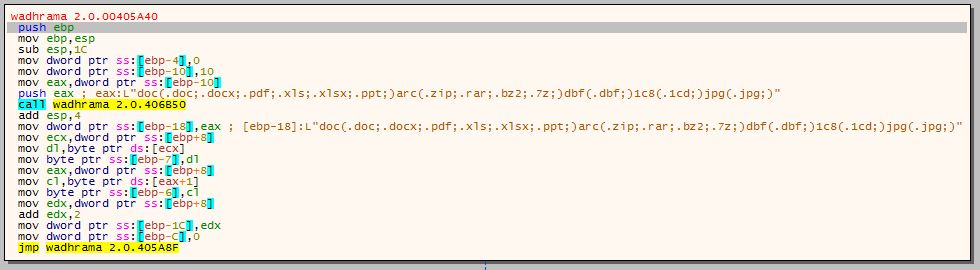

• Dharma 2.0 پسوندهای فایل زیر را برای رمزگذاری جستجو می کند:

◦ فرمت های فایل اسناد شخصی: 'doc(.doc;.docx,.pdf;.xls;.xlss;.ppt;)'

◦ فرمت فایل های آرشیو: 'arc(.zip;.rar;.bz2;.7z;)'

◦ فرمت فایل های پایگاه داده: 'dbf(.dbf;)'

◦ فرمت فایل رمزگذاری SafeDis: '1c8(.1cd;)'

◦ فرمت فایل تصویر: 'jpg(.jpg;)'

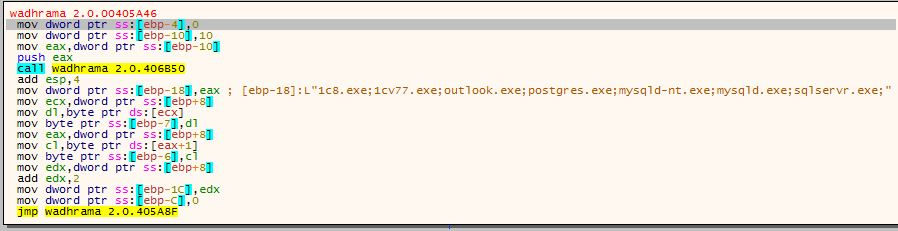

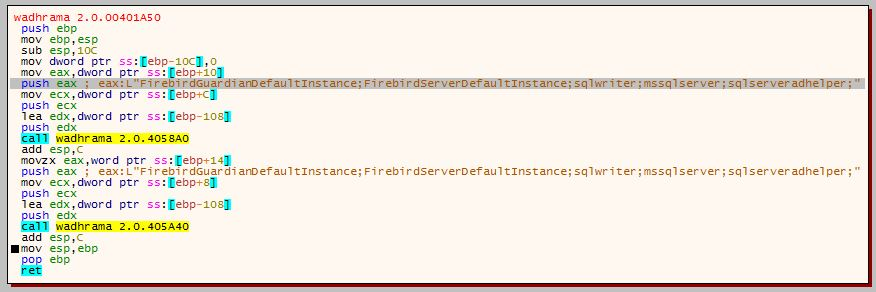

• همچنین پایگاه داده معروف، ایمیل و نرم افزار سرور را جستجو می کند:

◦'1c8.exe;1cv77.exe;outlook.exe;postgres.exe;mysqld-nt.exe;mysqld.exe;sqlservr.exe;'

◦'FirebirdGuardianDefaultInstance;FirebirdServerDefaultInstance;sqlwriter;mssqlserver;Sqlserveradhelper;'

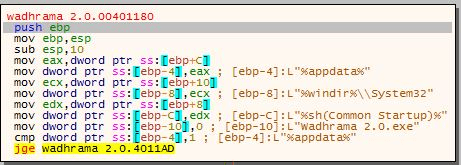

• Dhama 2.0 خود را در سه مکان مختلف کپی می کند

◦ '%appdata%'

◦ '%windir%\system32'

◦ '%sh(راه اندازی)%'

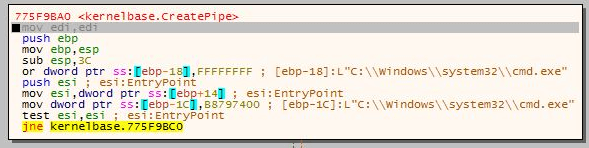

• یک لوله، '%comspec%'، با دستور 'C:\windows\system32\cmd.exe' ایجاد می کند:

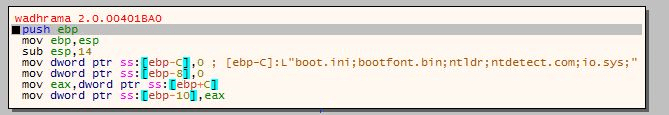

• جزئیات مربوط به فایل های بوت مانند 'boot.ini'، 'bootfont.bin' و موارد دیگر را جمع آوری می کند:

• متن یادداشت باج در فایلی به نام «FILES ENCRYPTED.txt» ذخیره میشود:

• 'Info.hta' برای نمایش پیام باج به قربانی:

• پسوند رمزگذاری از بافر ".[bitlocker@foxmail.com]" گرفته شده است.

Dharma سپس یک نسخه رمزگذاری شده از فایل اصلی با پسوند جدید ایجاد می کند:

• متعاقباً فایل اصلی را حذف می کند و حلقه را تا زمانی که هر درایو و فایل رمزگذاری شود تکرار می کند. فایل های رمزگذاری شده نهایی به صورت زیر هستند:

• این پیام باجگیری است که هنگام راهاندازی بعدی رایانه خود به قربانی نشان داده میشود:

منابع مرتبط

پست باجافزار Dharma 2.0 همچنان با نسخه جدید ویران میکند به نظر می رسد برای اولین بار در اخبار Comodo و اطلاعات امنیت اینترنت.

- "

- 2016

- 2020

- 70

- a

- درباره ما

- دسترسی

- اضافی

- مدیر سایت

- پیش

- الگوریتم

- معرفی

- مقدار

- تحلیل

- آنتی ویروس

- بایگانی

- بطور خودکار

- درپشتی

- پشتیبان گیری

- پشتیبان گیری

- BAT

- زیرا

- قبل از

- در زیر

- مسدود کردن

- کسب و کار

- قابلیت های

- کلاسیک

- ارتباط

- جوامع

- کامل

- به طور کامل

- کامپیوتر

- ارتباط

- اتصالات

- به طور مداوم

- شامل

- محتوا

- ادامه

- کنترل

- هسته

- ایجاد

- ایجاد

- سایبر

- امنیت سایبری

- امنیت سایبری

- داده ها

- پایگاه داده

- پایگاه های داده

- تحویل داده

- تقاضا

- جزئیات

- دستگاه

- دارما

- مختلف

- کشف

- نمایش دادن

- صفحه نمایش

- راندن

- هر

- به طور موثر

- پست الکترونیک

- رمزگذاری

- تکامل

- اعدام

- موجود

- ضمیمهها

- فوریه 2020

- نام خانوادگی

- پیروی

- به دنبال آن است

- قالب

- یافت

- از جانب

- قابلیت

- گرفتن

- کمک های مالی

- سر

- کمک

- سلسله مراتب

- HTTPS

- بزرگ

- تصویر

- اطلاعات

- نصب

- اینترنت

- امنیت اینترنت

- IT

- خود

- کلید

- شناخته شده

- آخرین

- کتابخانه

- محدود

- لاین

- فهرست

- محل

- قفل

- نگاه کنيد

- دستگاه

- نرم افزارهای مخرب

- دستی

- نیازهای

- اخبار

- بعد

- عدد

- باز کن

- دیگر

- چشم انداز

- حزب

- کلمه عبور

- پرداخت

- شخصی

- قطعه

- لوله

- نقطه

- قبلی

- درآمد حاصل

- فرآیندهای

- برنامه

- محافظت از

- حفاظت

- پروتکل

- ارائه دهنده

- فدیه

- باجافزار

- دور

- فاش می کند

- ایمنی

- همان

- پویش

- تیم امنیت لاتاری

- سایه

- اشتراک گذاری

- نشان داده شده

- اندازه

- So

- نرم افزار

- برخی از

- خاص

- شروع

- فشارها

- قوی

- متعاقبا

- سیستم های

- هدف

- هدف قرار

- تیم

- La

- سه

- زمان

- امروز

- تروجان

- زیر

- باز

- استفاده کنید

- کاربران

- سودمندی

- نسخه

- سایت اینترنتی

- گسترده تر

- پنجره

- بدون

- با این نسخهها کار

- XML

- شما

![دفاع باجافزار: چگونه از قربانی شدن «WannaCry» بعدی جلوگیری کنیم [وبینار] دفاع باجافزار: چگونه از قربانی شدن «WannaCry» بعدی جلوگیری کنیم [وبینار]](https://platoblockchain.com/wp-content/uploads/2023/03/ransomware-defense-how-to-avoid-falling-victim-to-the-next-wannacry-webinar.jpg)