تحقیقات ESET

بسته شدن بردارهای نفوذ، مجرمان سایبری را مجبور میکند تا از راههای حمله قدیمی بازدید کنند، اما همچنین به دنبال راههای جدیدی برای حمله به قربانیان خود باشند.

12 سپتامبر 2023

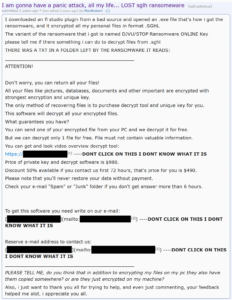

ایمیلهای اخاذی و سایر تهدیدات مبتنی بر متن در نیمه اول سال 1 افزایش زیادی داشته است و این سوال باقی میماند که چرا. آیا جنایتکاران فقط تنبل هستند؟ آیا آنها سعی می کنند در روزهای تعطیل خود به راحتی درآمد کسب کنند؟ یا این بخشی از چیزی بزرگتر است که به طور بالقوه شامل هوش مصنوعی مولد می شود؟

و این فقط خراش دادن سطح روندهای مشاهده شده در است آخرین گزارش تهدید ESET، تمرکز این قسمت. یکی دیگر از عوامل نفوذی که توجه مجرمان سایبری را افزایش داده است سرورهای MS SQL بودند که مجبور بودند در برابر افزایش مجدد حملات brute force مقاومت کنند.

آه، و بیایید عمل مجرمانه ربا را فراموش نکنیم که در قالب برنامه های مخرب اندروید ظاهر می شود. در شکار قربانیان در کشورهای اطراف استوا و در نیمکره جنوبی، مجرمان سایبری سعی میکنند قربانیان را تحت فشار قرار دهند و آنها را تهدید به پرداخت نرخهای سود گزاف وامهای کوتاهمدت کنند - که گاهی اوقات حتی آنها را هم نمیدهند.

با این حال، در نیمه اول 1 همه چیز بد نبود. یک خبر خوب این بود که بات نت بدنام Emotet فعالیت کمی نشان داد و تنها چند کمپین کوچک و غیرمعمول ناکارآمد هرزنامه را در ماه مارس اجرا کرد. بعد از تمام شدن آن ها ساکت شد. چیزی که توجه محققان را به خود جلب کرد یک عملکرد جدید شبیه به خروجی اشکال زدایی بود. این موضوع به شایعاتی مبنی بر فروخته شدن Emotet - حداقل تا حدی - به گروه تهدید دیگری که از نحوه کارکرد آن مطمئن نیست، منعکس می کند.

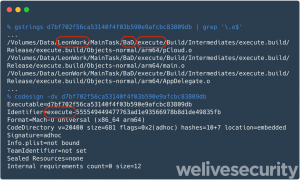

یک داستان مثبت دیگر در مورد دزد Redline رخ داد. این بدافزار بدنام به عنوان یک سرویس (MaaS) که توسط مجرمان برای سرقت اطلاعات قربانی و ارائه بدافزارهای دیگر استفاده میشود، توسط محققان ESET و دوستانشان در سیستمهای Flare مختل شده است. این اختلال، زنجیره ای از مخازن GitHub را که برای اجرای کنترل پنل های RedLine برای شرکت های وابسته ضروری بود، از بین برد. از آنجایی که کانال پشتیبان وجود نداشت، اپراتورهای پشتیبان MaaS باید مسیر دیگری را برای اجرای «سرویس» خود بیابند.

برای همه آن موضوعات و موارد دیگر از گزارش تهدید ESET، به آخرین قسمت پادکست تحقیقات ESET، به میزبانی آریه گورتسکی گوش دهید. او این بار سوالات خود را به یکی از نویسندگان گزارش، آندری کوبووی، متخصص آگاهی امنیتی، رساند.č.

برای گزارش کامل H1 2023، از جمله موضوعات دیگری مانند تغییرات در تهدیدات ارزهای دیجیتال، فایلهای مخرب OneNote، اولین حمله زنجیره تامین دوگانه – با حسن نیت از گروه Lazarus – یا آخرین پیشرفتها در صحنه باجافزار، اینجا کلیک کنید.

بحث شد:

- اخاذی و تهدیدات مبتنی بر متن 1:46

- حملات Brute Force به سرورهای MS SQL 7:10

- ربا در برنامه های اندروید 9:20

- فعالیت Emotet 13:25

- اختلال RedLine Stealer 16:45

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. خودرو / خودروهای الکتریکی، کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- PlatoHealth. هوش بیوتکنولوژی و آزمایشات بالینی. دسترسی به اینجا.

- ChartPrime. بازی معاملاتی خود را با ChartPrime ارتقا دهید. دسترسی به اینجا.

- BlockOffsets. نوسازی مالکیت افست زیست محیطی. دسترسی به اینجا.

- منبع: https://www.welivesecurity.com/en/podcasts/eset-research-podcast-sextortion-digital-usury-sql-brute-force/

- : دارد

- :است

- :نه

- 1

- 13

- 16

- 2023

- 32

- 7

- 77

- 9

- a

- فعالیت

- وابستگان

- پس از

- AI

- معرفی

- همچنین

- و

- اندروید

- دیگر

- ظاهر می شود

- برنامه های

- هستند

- دور و بر

- AS

- At

- حمله

- حمله

- توجه

- نویسندگان

- راه ها

- اطلاع

- پشتیبان گیری

- بد

- بوده

- پشت سر

- بزرگتر

- بات نت

- نیروی بی رحم

- اما

- by

- آمد

- مبارزات

- دسته بندی

- گرفتار

- زنجیر

- تبادل

- کانال

- کنترل

- کشور

- کیفری

- جنایتکاران

- کریپتو کارنسی (رمز ارزها )

- مجرمان سایبری

- روز

- ارائه

- تحولات

- مختلف

- دیجیتال

- جهت دار

- مختل شد

- قطع

- آیا

- دو برابر

- پایین

- در طی

- کسب درآمد

- ساده

- ایمیل

- قسمت

- تحقیقات ESET

- حتی

- کمی از

- فایل ها

- پیدا کردن

- نام خانوادگی

- از جا در رفتن

- تمرکز

- برای

- استحکام

- فرم

- دوستان

- از جانب

- کامل

- گزارش کامل

- قابلیت

- مولد

- هوش مصنوعی مولد

- GitHub

- خوب

- گروه

- بود

- آیا

- he

- خود را

- میزبانی

- چگونه

- HTTPS

- صید

- in

- از جمله

- افزایش

- افزایش

- اطلاعات

- علاقه

- نرخ بهره

- به

- شامل

- IT

- تنها

- آخرین

- آخرین تحولات

- جذامی

- گروه لازاروس

- کمترین

- کوچک

- وام

- نگاه کنيد

- نرم افزارهای مخرب

- بدافزار به عنوان سرویس (MaaS)

- مارس

- عظیم

- حداکثر عرض

- خردسال

- پول

- بیش

- MS

- لازم

- جدید

- اخبار

- نه

- بدنام

- of

- خاموش

- قدیمی

- on

- ONE

- فقط

- اپراتور

- or

- دیگر

- تولید

- روی

- پانل

- بخش

- پرداخت

- قطعه

- افلاطون

- هوش داده افلاطون

- PlatoData

- پادکست

- مثبت

- بالقوه

- تمرین

- فشار

- ارائه

- سوال

- سوالات

- باجافزار

- نرخ

- با توجه

- بقایای

- تجدید

- گزارش

- تحقیق

- محققان

- شبیه

- مسیر

- شایعات

- دویدن

- در حال اجرا

- صحنه

- تیم امنیت لاتاری

- آگاهی از امنیت

- مشاهده گردید

- سرور

- کوتاه مدت

- نشان داد

- فروخته شده

- چیزی

- جنوبی

- اسپم

- متخصص

- داستان

- چنین

- سطح

- سیستم های

- که

- La

- شان

- آنجا.

- آنها

- اشیاء

- این

- کسانی که

- تهدید

- گزارش تهدید

- تهدید کن

- تهدید

- زمان

- به

- در زمان

- تاپیک

- روند

- امتحان

- تلاش

- استفاده

- قربانیان

- بود

- راه

- رفت

- بود

- چی

- که

- چرا

- اراده

- مهاجرت کاری

- زفیرنت