زمان خواندن: 3 دقیقهتصور دنیایی که در آن یک حمله هک تقریباً هر 39 ثانیه یکبار اتفاق می افتد، سخت است. اما تحقیقات نشان می دهد که این دنیایی است که ما در آن زندگی می کنیم.

برخی از سازمانها در حالت دفاعی دائمی میمانند، اسکنها را اجرا میکنند و بهطور دیوانهوارانه وصلههای امنیتی را در صورت نیاز نصب میکنند. در حالی که اینها راه های خوبی برای جلوگیری از حمله سایبری هستند، اما در محیط امروزی کافی نیستند.

اما، اگر بتوانید نبرد را به سمت مهاجمان ببرید، چه؟

اگر بتوانید «بدترین سناریویی» را که میتوانید تصور کنید شبیهسازی کنید - و بینشهای عملی را از تمرین جمعآوری کنید - بدون تأثیر منفی واقعی تجاری یا وقفه کاربر؟ اگر به یک محیط با امنیت بالا نیاز دارید – چه سازمان های اطلاعاتی، نظامی و مجری قانون، موسسات مالی، پزشکی و حقوقی، یا یک سازمان تجاری بزرگ – پس نمی توانید ریسک وقوع «بدترین حالت» را بپذیرید.

اینجاست که تست نفوذ پیشرفته Comodo وارد میشود. Comodo یک تیم جهانی متشکل از هکرهای داخلی است که استعداد، دانش و تجربه زیادی را برای کمک به شما برای مقابله با چالشهای امنیت سایبری در سازمانتان به ارمغان میآورد. یک ابزار مهم در این مبارزه، تست نفوذ است.

تست نفوذ پیشرفته چیست؟

در حالی که اکثر مردم فکر می کنند هکرها به سیستم های اطلاعاتی یا سخت افزار حمله می کنند، این تنها یک نوع حمله است. سیستمها در واقع یک هدف مکرر هستند، و ایمیل وسیله نقلیه ترجیحی برای بسیاری از حملات باقی میماند، زیرا سیستمها جایی هستند که دادهها در آن قرار دارند. در مورد سیستمها، تست نفوذ صرفاً یک حمله سایبری مجاز و شبیهسازی شده به سیستمهای شما برای شناسایی آسیبپذیریها است.

اگر داده های شما توسط مهاجمان بسیار ماهر و مصمم هدف قرار می گیرند، آنها لزوماً فقط پشت یک صفحه نمایش نمی نشینند. آنها ممکن است برای ورود فیزیکی به محل کار شما تلاش کنند. و وقتی این کار را انجام دهند، در را نمی کوبند. آنها از وسایل بسیار ظریف تری استفاده خواهند کرد. در این سناریو، بسته به شرایط خاص شما، تست نفوذ می تواند اشکال مختلفی داشته باشد.

چرا تست نفوذ پیشرفته انجام می شود؟

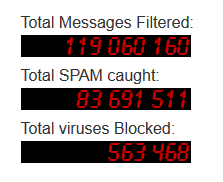

- شناسایی فوری تهدید. تقریباً 37 درصد از مشتریان Comodo از قبل بدافزار فعالی در سیستم خود دارند - و از آن اطلاعی ندارند. با کمک Comodo، این تهدیدها شناسایی و حذف می شوند.

- افزایش مدیریت ریسک. مردم می خواهند برای حفظ امنیت داده های شخصی خود و مخفی نگه داشتن اسرار حساس به مؤسسات خود اعتماد کنند. هنگامی که اعتماد آنها از بین رفت، دوباره به دست آوردن آن بسیار سخت است.

- تکامل تهدید پویا. اگر دشمنان در یک مسیر مسدود شوند، تسلیم نمی شوند. آنها دیگری را امتحان می کنند. سازمان ها با یک جهان بازیگر تهدید کننده دائما در حال تحول روبرو هستند. آنچه امروز کار می کند ممکن است فردا کار نکند.

- یادگیری. حمله(های) شبیه سازی شده و نتایج آن می تواند و باید برای هوشمندتر کردن سازمان شما و آمادگی بهتر برای حملات آینده استفاده شود.

حملات به اشکال مختلف انجام می شود و همچنین آزمایش های نفوذ شما نیز باید انجام شود

تعداد زیادی از رویکردها وجود دارد که یک مهاجم می تواند از آن استفاده کند. و تست نفوذ پیشرفته Comodo می تواند همه آنها را شبیه سازی کند.

- تست نفوذ خارجی اگر در اینترنت حضور دارید، Comodo می تواند تست نفوذ شبکه جامع را انجام دهد.

- تست نرم افزار تحت وب این شامل تلاش برای دسترسی غیرمجاز به یک برنامه وب و همچنین آزمایش آسیبپذیریها در زمانی که شخصی یک کاربر دارای اعتبار است، میشود. این کار به صورت دستی توسط کارشناسان Comodo انجام می شود، نه توسط یک راه حل اسکن خودکار.

- تست نفوذ بی سیم اگر دسترسی عمومی، مهمان یا موقت به وایفای دارید، Comodo راههایی را شبیهسازی میکند که یک بازیگر مخرب ممکن است سعی کند به شبکه داخلی شما دسترسی پیدا کند.

- تست نفوذ داخلی این شامل ارسال یک شخص واقعی به مرکز شما برای تلاش برای دسترسی به شبکه های داخلی یا اتاق های سرور است. فکر می کنید کومودو فقط هکر کامپیوتر است؟ دوباره فکر کن آنها بازیگرانی نیز دارند و میتوانند در فریب دادن کارمندان ناآگاه به افشای چیزهایی که نباید انجام میدهند بسیار مؤثر باشند.

- مهندسی اجتماعی. اگر داده ها برای یک دشمن مصمم به اندازه کافی ارزشمند باشد، آنها ممکن است به اشکال مختلف مهندسی اجتماعی روی آورند تا کارمندان شما را برای افشای اطلاعات محرمانه دستکاری کنند. فیشینگ، فیشینگ نیزه ای و حتی یک تماس تلفنی هوشمندانه و کاملاً تحقیق شده از جمله روش های مورد استفاده هستند.

- نفوذ فیزیکی تست. اگر اطلاعات شما برای دشمنان دارای منابع خوب بسیار جذاب است، آنها ممکن است از هیچ تلاشی برای ترکیب دانش خود در مورد نحوه هک کردن سیستم های کنترل دسترسی با استفاده از افراد بسیار ماهر که می توانند در برخوردهای رو در رو بسیار متقاعد کننده باشند، دریغ نکنند. Comodo می تواند این نوع رویکردها را با پرسنل خود (غیر مخرب) شبیه سازی کند.

- اسکادا. اگر سیستمهای کنترل نظارتی و جمعآوری دادهها دارید، ممکن است یک شرکت ابزار، مرکز حملونقل، مرکز پزشکی یا نهاد دیگری باشید که در صورت هک شدن، اقدامات آن میتواند بر تعداد زیادی از افراد تأثیر بگذارد. Comodo تجزیه و تحلیل تجاری، انتخاب هدف و نقض های شبیه سازی شده را در محیط های کنترل کننده انجام می دهد تا به شما کمک کند قدرت دفاعی خود را واقعا ارزیابی کنید.

ضرب المثل قدیمی "یک اونس پیشگیری ارزش یک پوند درمان را دارد" امروز نمی تواند درست تر باشد. آیا آماده اید تا امنیت خود را آزمایش کنید؟

اگر می خواهید بدانید که امنیت شما واقعاً چقدر خوب است - نه فقط اینکه چقدر امیدوارید که خوب باشد، پس کلیک کنید تا با Comodo Cybersecurity تماس بگیرید برای مشاوره تست نفوذ بدون هزینه.

منابع مرتبط

![]()

پست هدفمند هک می شوید؟ چگونه تست نفوذ می تواند از شما در برابر یک حمله واقعی محافظت کند به نظر می رسد برای اولین بار در اخبار Comodo و اطلاعات امنیت اینترنت.

- "

- 39

- a

- دسترسی

- اکتساب

- اقدامات

- فعال

- پیشرفته

- اثر

- معرفی

- قبلا

- در میان

- تحلیل

- دیگر

- نرم افزار

- کاربرد

- رویکردها

- خودکار

- زیرا

- مسدود کردن

- نقض

- به ارمغان بیاورد

- کسب و کار

- صدا

- مورد

- چالش ها

- مشتریان

- بیا

- تجاری

- جامع

- کامپیوتر

- به طور مداوم

- کنترل

- کنترل کننده

- میتوانست

- سایبر

- حمله سایبری

- امنیت سایبری

- داده ها

- دفاعی

- بستگی دارد

- مختلف

- نمایش دادن

- پایین

- موثر

- تلاش

- پست الکترونیک

- کارکنان

- مهندسی

- موجودیت

- محیط

- در حال تحول

- ورزش

- گسترش

- تجربه

- کارشناسان

- چهره

- امکان

- مالی

- نام خانوادگی

- اشکال

- از جانب

- آینده

- جهانی

- خوب

- بزرگ

- مهمان

- هک

- هک

- هکرها

- رخ دادن

- سخت افزار

- داشتن

- کمک

- خیلی

- امید

- چگونه

- چگونه

- HTTPS

- شناسایی

- تأثیر

- مهم

- شامل

- اطلاعات

- بینش

- موسسات

- اطلاعات

- اینترنت

- امنیت اینترنت

- IT

- نگهداری

- دست کشیدن

- دانستن

- دانش

- بزرگ

- قانون

- اجرای قانون

- قانونی

- زنده

- ساخت

- نرم افزارهای مخرب

- دستکاری کردن

- دستی

- به معنی

- پزشکی

- روش

- قدرت

- نظامی

- بیش

- اکثر

- لزوما

- منفی

- شبکه

- شبکه

- اخبار

- عدد

- کدام سازمان ها

- سازمان های

- دیگر

- خود

- پچ های

- مردم

- دائمي

- شخص

- شخصی

- اطلاعات شخصی

- پرسنل

- فیشینگ

- تماس تلفنی

- فیزیکی

- حضور

- پیشگیری

- محافظت از

- عمومی

- هدف

- بقایای

- نیاز

- تحقیق

- نتایج

- خطر

- اتاق

- در حال اجرا

- پویش

- پرده

- ثانیه

- تیم امنیت لاتاری

- انتخاب

- So

- آگاهی

- مهندسی اجتماعی

- راه حل

- کسی

- نیزه فیشینگ

- خاص

- ماندن

- استحکام

- سیستم های

- استعداد

- هدف

- هدف قرار

- تیم

- موقت

- آزمون

- تست

- La

- جهان

- اشیاء

- تهدید

- زمان

- امروز

- امروز

- فردا

- ابزار

- حمل و نقل

- اعتماد

- جهان

- استفاده کنید

- سودمندی

- مختلف

- وسیله نقلیه

- آسیب پذیری ها

- راه

- ثروت

- وب

- چی

- چه

- در حین

- WHO

- وای فای

- بدون

- مهاجرت کاری

- در محل کار

- با این نسخهها کار

- جهان

- با ارزش

- شما