اگه ساکت بودی تعقیب کردن اشکالات رمزنگاری در یک سیستم رادیویی اختصاصی پلیس از سال 2021، اما باید تا نیمه دوم سال 2023 منتظر بمانید تا تحقیقات خود را در معرض دید عموم قرار دهید، چگونه با افشاگری مقابله می کنید؟

شما احتمالاً همان کاری را که محققان در بوتیک مشاوره امنیت سایبری هلند انجام می دهند، انجام می دهید نیمه شب آبی انجام داد: یک تور جهانی از حضور در کنفرانس ها در ایالات متحده، آلمان و دانمارک (Black Hat، Usenix، DEF CON، CCC و ISC) ترتیب دهید و یافته های خود را به BWAIN تبدیل کنید.

کلمه BWAIN، اگر قبلاً آن را ندیدهاید، مخفف خودمان است که مخفف آن است. اشکال با نام چشمگیر، معمولا با آرم خاص خود، وب سایت مناسب روابط عمومی و نام دامنه سفارشی.

(یک BWAIN بدنام، به نام یک ساز موسیقی افسانه ای، لیر اورفئوس، حتی یک آهنگ تم داشت، البته با یک یوکلل نواخته می شد.)

معرفی TETRA:BURST

این تحقیق دوبله شده است تترا: انفجار، با حرف "A" طوری طراحی شده است که شبیه یک دکل انتقال رادیویی شکسته شده است.

TETRA، اگر شما هرگز قبلا از آن شنیده بود، کوتاه شده است رادیو ترانکد زمینی، در ابتدا رادیو ترانکد فرا اروپاییو به طور گسترده ای (حداقل در خارج از آمریکای شمالی) توسط مجریان قانون، خدمات اضطراری و برخی سازمان های تجاری استفاده می شود.

TETRA قبلا در Naked Security نمایش داده شده بود، زمانی که یک دانش آموز اسلوونیایی یک دریافت کرد محکومیت کیفری برای هک کردن شبکه TETRA در کشور خود پس از اینکه تصمیم گرفت گزارش های آسیب پذیری خود را به اندازه کافی جدی نگرفته است:

رادیو ترانکد به ایستگاههای پایه کمتری نیاز دارد و برد بیشتری نسبت به شبکههای تلفن همراه دارد که در مناطق دورافتاده کمک میکند و از ارتباطات نقطه به نقطه و پخش پشتیبانی میکند، که هنگام هماهنگی اجرای قانون یا تلاشهای امدادی مطلوب است.

سیستم TETRA، در واقع، در سال 1995، زمانی که دنیای رمزنگاری بسیار متفاوت بود، استاندارد شد.

در آن زمان، ابزارهای رمزنگاری شامل رمزهای DES و RC4، و الگوریتم خلاصه پیام MD5، هنوز در حال استفاده گسترده بودند، اگرچه همه آنها اکنون به طور خطرناکی ناامن در نظر گرفته می شوند.

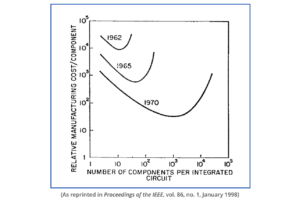

DES در آغاز دهه 2000 جایگزین شد زیرا از کلیدهای رمزگذاری فقط 56 بیت استفاده می کند.

رایانههای مدرن به اندازهای سریع و ارزان هستند که کریپتوکرها میتوانند به راحتی تمام ۲ مورد ممکن را امتحان کنند56 کلیدهای مختلف (چیزی که به عنوان a حمله بی رحمانه، به دلایل واضح) در برابر پیام های رهگیری شده.

RC4، که قرار است دادههای ورودی با الگوهای قابل تشخیص را تبدیل کند (حتی یک رشته متن از همان کاراکتر که بارها و بارها تکرار میشود) به کلم خرد شده دیجیتال تصادفی، دارای نقصهای قابل توجهی است.

از اینها می توان برای پاک کردن ورودی متن ساده با اجرا استفاده کرد تحلیل آماری از خروجی متن رمز شده

MD5 که قرار است 16 بایت شبه تصادفی تولید کند پیام هضم از هر فایل ورودی، در نتیجه ایجاد اثر انگشت غیرقابل جعل برای فایلهای با هر اندازه، نیز ناقص بود.

مهاجمان به راحتی می توانند الگوریتم را فریب دهند تا اثر انگشت یکسانی را برای دو فایل مختلف به دست آورد و ارزش آن را به عنوان یک ابزار تشخیص دستکاری از بین ببرد.

رمزگذاری سرتاسری برای تراکنشهای آنلاین فردی، که اکنون به لطف HTTP ایمن (HTTPS، بر اساس TLS، مخفف آن) در وب بدیهی است. امنیت لایه حمل و نقل) در سال 1995 هم جدید و هم غیرمعمول بود.

حفاظت مبتنی بر تراکنش متکی به پروتکل کاملاً جدید در سطح شبکه است که به نام SSL شناخته می شود.لایه سوکت های امن) ، اکنون به اندازه کافی ناامن در نظر گرفته می شود که برای یافتن آن در هر کجای آنلاین به سختی می توانید آن را پیدا کنید.

مهمانی مثل سال 1995

برخلاف DES، RC4، MD5، SSL و دوستان، رمزگذاری TETRA در دوره 1995 تا به امروز در حال استفاده گسترده است، اما ظاهراً به دو دلیل اصلی توجه تحقیقاتی زیادی را به خود جلب نکرده است.

اولاً، با وجود اینکه در سراسر جهان از آن استفاده میشود، این یک سرویس روزمره نیست که در تمام زندگی ما مانند تلفنهای همراه و تجارت وب ظاهر میشود.

ثانیاً، الگوریتمهای رمزنگاری زیربنایی اختصاصی هستند و به عنوان اسرار تجاری تحت توافقنامههای سختگیرانه عدم افشا (NDA) محافظت میشوند، بنابراین به سادگی از سطوح بررسی ریاضی عمومی مانند الگوریتمهای رمزنگاری منبع باز و بدون اختراع برخوردار نبوده است.

در مقابل، سیستمهای رمزنگاری مانند AES (که جایگزین DES)، SHA-256 (که جایگزین MD5 شد)، ChaCha20 (که جایگزین RC4 شد)، و تکرارهای مختلف TLS (که جایگزین SSL شد) همگی تجزیه و تحلیل، تجزیه، بحث و بررسی، هک شدهاند. سالها مورد حمله و انتقاد عمومی قرار گرفت، به دنبال آنچه در این تجارت به عنوان شناخته میشود اصل کرکهوف.

آگوست کرکهوف یک زبان شناس هلندی الاصل بود که در نهایت به استادی زبان آلمانی در پاریس رسید.

او یک جفت مقاله مهم را در دهه 1880 تحت عنوان منتشر کرد رمزنگاری نظامی، که در آن او پیشنهاد کرد که هیچ سیستم رمزنگاری نباید به چیزی که اکنون به آن اشاره می کنیم تکیه کند امنیت از طریق گمنامی.

به زبان ساده، اگر نیاز به مخفی نگه داشتن الگوریتم و همچنین کلید رمزگشایی برای هر پیام دارید، دچار مشکل شدید.

دشمنان شما در نهایت و به ناچار به آن الگوریتم دست خواهند یافت…

... و برخلاف کلیدهای رمزگشایی که می توانند به دلخواه تغییر کنند، شما در الگوریتمی که از آن کلیدها استفاده می کند گیر کرده اید.

از NDA برای تجارت استفاده کنید، نه برای رمزنگاری

NDA های تجاری برای حفظ اسرار رمزنگاری، به ویژه برای محصولات موفقی که در نهایت با شرکای بیشتری که تحت NDA ثبت نام کرده اند، بی هدف هستند.

در اینجا چهار مشکل آشکار وجود دارد که عبارتند از:

- افراد بیشتر و بیشتری رسماً این فرصت را پیدا می کنند که اشکالات قابل بهره برداری را کشف کنند. اگر به روحیه NDA خود پایبند باشند هرگز آن را فاش نخواهند کرد.

- به هر حال فروشندگان بیشتری این شانس را دارند که الگوریتم ها را فاش کنند. اگر هر یک از آنها NDA خود را نقض کند، چه تصادفی یا طراحی. همانطور که بنجامین فرانکلین، یکی از شناخته شده ترین و شناخته شده ترین دانشمندان آمریکایی، قرار است گفته باشد، سه نفر ممکن است رازی را حفظ کنند، اگر دو نفر از آنها مرده باشند..

- دیر یا زود، کسی الگوریتم را به صورت قانونی و بدون NDA الزام آور خواهد دید. سپس آن شخص آزاد است که آن را بدون شکستن نامه NDA و بدون زیر پا گذاشتن روحیه آن در صورتی که با اصل کرکهوف موافق باشد، افشا کند.

- کسی که زیر نظر NDA نباشد، در نهایت الگوریتم را با مشاهده کشف خواهد کرد. جالب است که اگر این کلمه درست باشد، مهندسان معکوس رمزنگاری میتوانند با مقایسه رفتار پیادهسازی ادعایی خود با چیز واقعی، کاملاً مطمئن شوند که تحلیلشان درست است. حتی ناهماهنگیهای کوچک نیز احتمالاً منجر به خروجیهای رمزنگاری بسیار متفاوت میشود، اگر الگوریتم، ورودیهای خود را بهصورت شبه تصادفی بهاندازه کافی مخلوط، خرد، خرد، پخش و درهم کند.

محققان هلندی در این داستان آخرین رویکرد را در پیش گرفتند، بهطور قانونی دستهای از دستگاههای سازگار با TETRA را به دست آوردند و چگونگی کار آنها را بدون استفاده از هیچ اطلاعاتی که توسط NDA پوشش میداد، کشف کردند.

ظاهراً، آنها پنج آسیبپذیری را کشف کردند که به شمارههای CVE ختم میشدند که به سال 2022 بازمیگردد، زیرا به دلیل زمان درگیر در ارتباط با فروشندگان TETRA در مورد چگونگی رفع مشکلات بود: CVE-2022-24400 به CVE-2022-24404 شامل.

بدیهی است که آنها اکنون با اولین مقاله عمومی خود، جزئیات کامل را برای حداکثر تأثیر روابط عمومی حفظ کرده اند برنامه ریزی برای 2023-08-09 در کنفرانس کلاه سیاه 2023 در لاس وگاس، ایالات متحده.

چه کاری انجام دهید؟

اطلاعات قبلی ارائه شده توسط محققان کافی است تا سه قانون رمزنگاری را که باید فوراً رعایت کنیم را به ما یادآوری کند:

- اصل کرکهوف را نقض نکنید. اگر میخواهید از مالکیت معنوی خود محافظت کنید یا سعی کنید هزینههای صدور مجوز خود را به حداکثر برسانید، از NDA یا سایر ابزارهای قانونی استفاده کنید. اما هرگز از "محرمانه بودن تجارت" به امید بهبود امنیت رمزنگاری استفاده نکنید. به الگوریتمهای قابل اعتمادی که قبلاً از بررسی جدی عمومی جان سالم به در بردهاند، بچسبید.

- به داده هایی که نمی توانید تأیید کنید تکیه نکنید. CVE-2022-24401 به نحوه توافق ایستگاه های پایه و گوشی های TETRA در مورد نحوه رمزگذاری هر انتقال به طوری که هر انفجار داده به طور منحصر به فرد رمزگذاری می شود، مربوط می شود. این بدان معناست که نمیتوانید کلیدهایی را برای بازکردن دادههای قدیمی پیدا کنید، حتی اگر قبلاً آنها را رهگیری کرده باشید، یا کلیدهای دادههای آینده را پیشبینی کنید تا بعداً در زمان واقعی آنها را جابجا کنند. TETRA ظاهراً تنظیم کلید خود را بر اساس مهرهای زمانی ارسال شده توسط ایستگاه پایه انجام می دهد، بنابراین یک ایستگاه پایه به درستی برنامه ریزی شده هرگز نباید کلیدهای رمزگذاری قبلی را تکرار کند. اما هیچ فرآیند احراز هویت داده ای وجود ندارد که از ارسال مُهرهای زمانی جعلی توسط یک ایستگاه پایه سرکش و در نتیجه فریب دادن یک گوشی هدفمند برای استفاده مجدد از داده های جریان کلید دیروز یا افشای جریان کلیدی که فردا استفاده خواهد کرد، جلوگیری کند.

- درهای پشتی یا سایر نقاط ضعف عمدی را ایجاد نکنید. CVE-2022-24402 یک ترفند کاهش عمدی امنیتی را پوشش میدهد که میتواند در دستگاههای TETRA با استفاده از کد رمزگذاری سطح تجاری راهاندازی شود (این امر ظاهراً در مورد دستگاههایی که بهطور رسمی برای اجرای قانون یا استفاده از اولین واکنشدهنده خریداری شدهاند اعمال نمیشود). ظاهراً این اکسپلویت رمزگذاری 80 بیتی را تبدیل می کند، جایی که جاسوسان باید 2 را امتحان کنند.80 کلیدهای رمزگشایی مختلف در یک حمله brute-force، به 32-بیتی رمزگذاری با توجه به اینکه DES بیش از 20 سال پیش به دلیل استفاده از رمزگذاری 56 بیتی حذف شد، می توانید مطمئن باشید که 32 بیت کلید برای سال 2023 بسیار کوچک است.

خوشبختانه، به نظر می رسد که CVE-2022-24401 قبلاً با به روز رسانی سیستم عامل لغو شده است (با فرض اینکه کاربران آنها را اعمال کرده باشند).

در مورد بقیه آسیبپذیریها…

ما باید منتظر بمانیم تا تور TETRA:BURST برای جزئیات کامل و اقدامات کاهشی آغاز شود.

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. خودرو / خودروهای الکتریکی، کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- BlockOffsets. نوسازی مالکیت افست زیست محیطی. دسترسی به اینجا.

- منبع: https://nakedsecurity.sophos.com/2023/07/24/hacking-police-radios-30-year-old-crypto-flaws-in-the-spotlight/

- : دارد

- :است

- :نه

- :جایی که

- $UP

- 1

- ٪۱۰۰

- 20

- سال 20

- 2021

- 2022

- 2023

- 25

- 32

- 700

- a

- مطلق

- تصادف

- کسب

- پیشرفت

- AES

- پس از

- در برابر

- پیش

- موافقت نامه

- الگوریتم

- الگوریتم

- معرفی

- ادعا شده است

- ادعا شده

- قبلا

- امریکا

- an

- تحلیل

- و

- هر

- هر جا

- حضور

- اعمال می شود

- درخواست

- روش

- هستند

- مناطق

- دور و بر

- AS

- At

- حمله

- توجه

- تصدیق

- نویسنده

- خودکار

- دور

- به عقب

- پشتيباني

- تصویر پس زمینه

- پایه

- مستقر

- BE

- زیرا

- بوده

- قبل از

- بنیامین

- الزام آور

- سیاه پوست

- کلاه سیاه

- کلاه سیاه

- مرز

- هر دو

- پایین

- خریداری شده

- شکستن

- پخش

- اشکالات

- ساخته

- دسته

- اما

- by

- CAN

- CCC

- مرکز

- شانس

- تغییر

- شخصیت

- ارزان

- رمز

- رنگ

- تجارت

- تجاری

- ارتباطات

- مقایسه

- موافق

- کامپیوتر

- کنفرانس

- در نظر گرفته

- مشاوره

- کنتراست

- اصلاح

- میتوانست

- کشور

- پوشش

- پوشش داده شده

- را پوشش می دهد

- نقد

- عضو سازمانهای سری ومخفی

- رمزنگاری

- سفارشی

- cve

- امنیت سایبری

- داده ها

- دوستیابی

- روز

- مرده

- مقدار

- تصمیم گیری

- عمیق

- دانمارک

- طرح

- جزئیات

- مشخص

- دستگاه ها

- DID

- مختلف

- هضم

- دیجیتال

- افشای

- کشف

- بحث کردیم

- نمایش دادن

- do

- میکند

- نمی کند

- دامنه

- نام دامنه

- جمع و جور کردن

- دوبله شده

- هلندی

- هر

- به آسانی

- اثر

- تلاش

- هر دو

- اورژانس

- رمزگذاری

- رمزگذاری

- پایان

- دشمنان

- اجرای

- مورد تأیید

- کافی

- به خصوص

- حتی

- در نهایت

- تا کنون

- هر روز

- بهره برداری

- منصفانه

- بسیار

- FAST

- ویژه

- هزینه

- کمتر

- شکل

- پرونده

- فایل ها

- پیدا کردن

- یافته ها

- اثر انگشت

- نام خانوادگی

- رفع

- ناقص

- معایب

- پیروی

- برای

- یافت

- چهار

- فرد ازاده

- رایگان

- دوستان

- از جانب

- کامل

- آینده

- مولد

- آلمانی

- آلمان

- دریافت کنید

- داده

- Go

- اعطا شده

- هک

- هک

- بود

- نیم

- رخ دادن

- است

- آیا

- he

- ارتفاع

- کمک می کند

- اینجا کلیک نمایید

- خود را

- نگه داشتن

- برگزاری

- امید

- در تردید بودن

- چگونه

- چگونه

- HTTP

- HTTPS

- if

- پیاده سازی

- موثر

- بهبود

- in

- از جمله

- شامل

- در واقع

- فرد

- به ناچار

- اطلاعات

- ورودی

- ناامن

- سند

- ابزار

- فکری

- مالکیت معنوی

- به

- گرفتار

- مسائل

- IT

- تکرار

- ITS

- تنها

- نگاه داشتن

- نگهداری

- کلید

- کلید

- ضربات

- شناخته شده

- زبان

- LAS

- لاس وگاس

- نام

- بعد

- قانون

- اجرای قانون

- لایه

- نشت

- کمترین

- ترک کرد

- قانونی

- قانونا

- افسانهای

- نامه

- سطح

- صدور مجوز

- پسندیدن

- احتمالا

- لاین

- زندگی

- آرم

- طولانی

- دیگر

- نگاه کنيد

- شبیه

- مطالب

- اصلی

- حاشیه

- ریاضی

- حداکثر عرض

- بیشترین

- ممکن است..

- MD5

- به معنی

- پیام

- پیام

- مخلوط کردن

- موبایل

- تلفن همراه

- بیش

- بسیار

- موسیقی

- امنیت برهنه

- نام

- تحت عنوان

- از جمله

- نیاز

- نیازهای

- شبکه

- شبکه

- هرگز

- جدید

- نه

- طبیعی

- شمال

- شمال امریکا

- بدنام

- اکنون

- تعداد

- واضح

- of

- خاموش

- رسما

- قدیمی

- on

- ONE

- آنلاین

- منبع باز

- فرصت

- or

- سازمان های

- در اصل

- دیگر

- ما

- خارج

- تولید

- خارج از

- روی

- خود

- جفت

- مقاله

- اوراق

- پاریس

- شرکای

- الگوهای

- پل

- مردم

- انجام

- شخص

- تلفن

- افلاطون

- هوش داده افلاطون

- PlatoData

- بازی

- پلیس

- پاپ

- موقعیت

- ممکن

- پست ها

- pr

- پیش بینی

- زیبا

- جلوگیری از

- قبلی

- اصل

- شاید

- مشکلات

- روند

- تولید کردن

- محصولات

- معلم

- برنامهریزی شده

- به درستی

- ویژگی

- پیشنهاد شده

- اختصاصی

- محافظت از

- حفاظت

- پروتکل

- ارائه

- عمومی

- منتشر شده

- قرار دادن

- ملایم

- رادیو

- تصادفی

- محدوده

- واقعی

- زمان واقعی

- دلایل

- اخذ شده

- قابل تشخیص

- نسبی

- تکیه

- بقایای

- دور

- تکرار

- مکرر

- جایگزین

- گزارش ها

- نجات

- تحقیق

- محققان

- REST

- نتیجه

- فاش کردن

- معکوس

- راست

- قوانین

- سعید

- همان

- دانشمندان

- بررسی موشکافانه

- دوم

- راز

- امن

- تیم امنیت لاتاری

- دیدن

- مشاهده گردید

- در حال ارسال

- جدی

- به طور جدی

- سرویس

- خدمات

- برپایی

- کوتاه

- باید

- امضاء شده

- به سادگی

- پس از

- اندازه

- اسلوونی

- کوچک

- جاسوس

- So

- جامد

- برخی از

- کسی

- روح

- نور افکن

- SSL

- شروع

- ایستگاه

- ایستگاه ها

- هنوز

- داستان

- سخت

- رشته

- مبارزه

- دانشجو

- موفق

- چنین

- پشتیبانی از

- مفروض

- مطمئن

- زنده ماند

- SVG

- سیستم

- گرفتن

- صورت گرفته

- هدف قرار

- نسبت به

- با تشکر

- که

- La

- جهان

- شان

- آنها

- موضوع

- سپس

- در نتیجه

- آنها

- چیز

- این

- کسانی که

- اگر چه؟

- سه

- از طریق

- بدین ترتیب

- زمان

- عنوان

- به

- فردا

- هم

- در زمان

- ابزار

- ابزار

- بالا

- سفر

- تجارت

- معاملات

- انتقال

- شفاف

- باعث شد

- زحمت

- مورد اعتماد

- امتحان

- دور زدن

- تبدیل

- تبدیل

- دو

- به طور معمول

- در نهایت

- زیر

- اساسی

- منحصر به فرد

- بر خلاف

- تا

- به روز رسانی

- URL

- us

- ایالات متحده

- استفاده کنید

- استفاده

- کاربران

- استفاده

- با استفاده از

- ارزش

- مختلف

- وگاس

- فروشندگان

- بررسی

- بسیار

- آسیب پذیری ها

- آسیب پذیری

- صبر کنيد

- می خواهم

- بود

- مسیر..

- we

- وب

- سایت اینترنتی

- خوب

- بود

- چی

- چه زمانی

- چه

- که

- WHO

- به طور گسترده ای

- بطور گسترده

- عرض

- اراده

- با

- بدون

- کلمه

- مهاجرت کاری

- کار کردن

- مشغول به کار

- جهان

- خواهد بود

- سال

- دیروز

- شما

- شما

- زفیرنت

![S3 Ep125: وقتی سخت افزار امنیتی دارای حفره های امنیتی است [صوت + متن] S3 Ep125: وقتی سخت افزار امنیتی دارای حفره های امنیتی است [صوت + متن]](https://platoblockchain.com/wp-content/uploads/2023/03/s3-ep125-when-security-hardware-has-security-holes-audio-text-300x156.png)

![S3 Ep120: وقتی رمزنگاری dud به سادگی رها نمی شود [صوت + متن] S3 Ep120: وقتی رمزنگاری dud به سادگی رها نمی شود [صوت + متن]](https://platoblockchain.com/wp-content/uploads/2023/02/s3-ep120-when-dud-crypto-simply-wont-let-go-audio-text-300x157.png)

![S3 Ep110: توجه به تهدیدات سایبری - یک متخصص صحبت می کند [صوت + متن] S3 Ep110: توجه به تهدیدات سایبری - یک متخصص صحبت می کند [صوت + متن] هوش داده PlatoBlockchain. جستجوی عمودی Ai.](https://platoblockchain.com/wp-content/uploads/2022/11/tr-readnow-640-360x169.png)