شباهتها با بدافزار لینوکس تازه کشفشده مورد استفاده در عملیات DreamJob این نظریه را تأیید میکند که گروه بدنام همسو با کره شمالی در پشت حمله زنجیره تامین 3CX قرار دارد.

محققان ESET یک کمپین جدید Lazarus Operation DreamJob را کشف کرده اند که کاربران لینوکس را هدف قرار می دهد. Operation DreamJob نام مجموعهای از کمپینها است که در آن گروه از تکنیکهای مهندسی اجتماعی برای به خطر انداختن اهداف خود استفاده میکند و پیشنهادهای شغلی جعلی به عنوان فریبنده است. در این مورد، ما توانستیم زنجیره کامل را از فایل ZIP که یک پیشنهاد شغلی جعلی HSBC را به عنوان یک طعمه ارائه میکند، تا زمان بارگیری نهایی بازسازی کنیم: درب پشتی SimplexTea Linux که از طریق یک توزیع شده است. OpenDrive حساب ذخیره سازی ابری تا آنجا که ما می دانیم، این اولین اشاره عمومی به این عامل تهدید بزرگ همسو با کره شمالی است که از بدافزار لینوکس به عنوان بخشی از این عملیات استفاده می کند.

علاوه بر این، این کشف به ما کمک کرد تا با اطمینان بالایی تأیید کنیم که حمله اخیر زنجیره تامین 3CX در واقع توسط لازاروس انجام شده است - پیوندی که از همان ابتدا مشکوک بود و از آن زمان توسط چندین محقق امنیتی نشان داده شد. در این وبلاگ، ما این یافته ها را تایید می کنیم و شواهد بیشتری در مورد ارتباط لازاروس و حمله زنجیره تامین 3CX ارائه می دهیم.

حمله زنجیره تامین 3CX

3CX یک توسعه دهنده و توزیع کننده نرم افزار VoIP بین المللی است که خدمات سیستم تلفنی را به بسیاری از سازمان ها ارائه می دهد. بر اساس وب سایت آن، 3CX بیش از 600,000 مشتری و 12,000,000 کاربر در بخش های مختلف از جمله هوافضا، مراقبت های بهداشتی و مهمان نوازی دارد. این نرم افزار مشتری را برای استفاده از سیستم های خود از طریق یک مرورگر وب، برنامه تلفن همراه یا یک برنامه دسکتاپ فراهم می کند. اواخر مارس 2023، مشخص شد که برنامه دسکتاپ هم برای ویندوز و هم برای macOS حاوی کدهای مخربی است که گروهی از مهاجمان را قادر میسازد تا کد دلخواه را در همه ماشینهایی که برنامه نصب شده است دانلود و اجرا کنند. به سرعت مشخص شد که این کد مخرب چیزی نیست که خود 3CX اضافه کرده باشد، بلکه 3CX به خطر افتاده است و نرم افزار آن در یک حمله زنجیره تامین که توسط عوامل تهدید خارجی هدایت می شود برای توزیع بدافزار اضافی به مشتریان خاص 3CX استفاده می شود.

این حادثه سایبری در روزهای اخیر خبرساز شده است. ابتدا در 29 مارس گزارش شدth، 2023 در یک ق موضوع توسط یک مهندس CrowdStrike و به دنبال آن یک گزارش رسمی توسط CrowdStrike، با اطمینان بالا اظهار داشت که LABIRINTH CHOLLIMA، نام رمز شرکت برای لازاروس، پشت این حمله بوده است (اما هیچ مدرکی برای اثبات این ادعا حذف شده است). به دلیل جدی بودن حادثه، چندین شرکت امنیتی شروع به ارائه خلاصههای خود از رویدادها کردند شرکت Sophos, Check Point است., Broadcom, ترند میکرو، و بیشتر.

علاوه بر این، بخشی از حمله که بر سیستمهای در حال اجرا macOS تأثیر میگذارد به تفصیل در یک مورد پوشش داده شد توییتر نخ و الف پست وبلاگ توسط پاتریک واردل

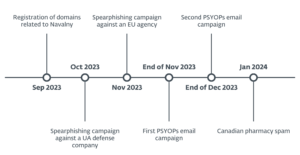

جدول زمانی وقایع

جدول زمانی نشان می دهد که عاملان این حملات مدت ها قبل از اعدام برنامه ریزی کرده بودند. در اوایل دسامبر 2022. این نشان می دهد که آنها در اواخر سال گذشته در شبکه 3CX جای پایی داشتند.

در حالی که برنامه macOS 3CX تروجانیزه شده نشان می دهد که در اواخر ژانویه امضا شده است، ما تا 14 فوریه شاهد این برنامه بد در تله متری خود نبودیم.th، 2023. مشخص نیست که آیا به روز رسانی مخرب برای macOS قبل از آن تاریخ توزیع شده است یا خیر.

اگرچه تلهمتری ESET وجود محموله مرحله دوم macOS را در اوایل فوریه نشان میدهد، ما خود نمونه یا ابرداده را در اختیار نداشتیم تا از مخرب بودن آن مطلع شویم. ما این اطلاعات را برای کمک به مدافعان در نظر می گیریم که سیستم های عقب را تا چه حد ممکن است در معرض خطر قرار دهند.

چند روز قبل از افشای عمومی این حمله، یک دانلودر مرموز لینوکس به VirusTotal ارسال شد. یک بارگیری مخرب جدید Lazarus را برای لینوکس دانلود می کند و در ادامه در متن رابطه آن را با حمله توضیح می دهیم.

انتساب حمله زنجیره تامین 3CX به لازاروس

آنچه قبلاً منتشر شده است

یک دامنه وجود دارد که نقش مهمی در استدلال انتساب ما ایفا می کند: journalide[.]org. در برخی از گزارشهای فروشنده مرتبط با بالا ذکر شده است، اما وجود آن هرگز توضیح داده نشده است. جالب توجه است، مقالات توسط SentinelOne و ObjectiveSee این دامنه را ذکر نکنید همچنین یک پست وبلاگی توسط ولکسیتی، که حتی از ارائه انتساب خودداری کرد، بیان کرد "Volexity در حال حاضر نمی تواند فعالیت افشا شده را به هیچ عامل تهدید کننده ای ترسیم کند". تحلیلگران آن جزو اولین کسانی بودند که این حمله را عمیقا بررسی کردند و ابزاری برای استخراج لیستی از سرورهای C&C از نمادهای رمزگذاری شده در GitHub ایجاد کردند. این ابزار مفید است، زیرا مهاجمان سرورهای C&C را مستقیماً در مراحل میانی تعبیه نکردهاند، بلکه از GitHub بهعنوان یک حلکننده دراپ مرده استفاده میکنند. مراحل میانی دانلودکنندهها برای Windows و macOS هستند که بهعنوان IconicLoader نامگذاری میکنیم، و بارهایی که بهترتیب بهعنوان IconicStealer و UpdateAgent دریافت میکنند.

در ماه مارس 30th، جو دسیمون، محقق امنیتی از امنیت الاستیک، جزو اولین کسانی بود که در الف توییتر سرنخهای قابل توجهی مبنی بر اینکه سازشهای مبتنی بر 3CX احتمالاً به Lazarus مرتبط هستند. او مشاهده کرد که یک پوسته خرد به محموله از d3dcompiler_47.dll شبیه به خرد لودر AppleJeus منسوب به لازاروس توسط CISA بازگشت در ماه آوریل 2021

در ماه مارس 31st بود بودن گزارش که 3CX Mandiant را برای ارائه خدمات واکنش به حادثه مربوط به حمله زنجیره تامین حفظ کرده است.

در آوریل 3rd, کسپرسکی، از طریق تله متری خود، یک رابطه مستقیم بین قربانیان زنجیره تامین 3CX و استقرار یک درب پشتی به نام Gopuram را نشان داد که هر دو شامل محموله هایی با نام مشترک است. guard64.dll. دادههای کسپرسکی نشان میدهد که Gopuram به Lazarus متصل است زیرا در ماشینهای قربانی در کنار هم وجود داشت. AppleJeus، بدافزاری که قبلاً به لازاروس نسبت داده شده بود. هر دو Gopuram و AppleJeus در حملات علیه یک شرکت ارزهای دیجیتال مشاهده شدند.

سپس در 11 آوریلth، CISO 3CX یافته های موقت Mandiant را در a پست وبلاگ. بر اساس آن گزارش، دو نمونه بدافزار ویندوز، یک لودر پوسته به نام TAXHAUL و یک دانلود کننده پیچیده به نام COLDCAT در به خطر انداختن 3CX دخیل بودند. هیچ هشی ارائه نشده است، اما قانون YARA Mandiant، به نام TAXHAUL، روی نمونههای دیگری که قبلاً در VirusTotal بودند نیز فعال میشود:

- SHA-1: 2ACC6F1D4656978F4D503929B8C804530D7E7CF6 (ualapi.dll),

- SHA-1: DCEF83D8EE080B54DC54759C59F955E73D67AA65 (wlbsctrl.dll)

نام فایلها، اما نه MD5، این نمونهها با نامهای وبلاگ پست کسپرسکی منطبق است. با این حال، 3CX به صراحت بیان می کند که COLDCAT با Gopuram متفاوت است.

بخش بعدی شامل توضیحات فنی بارگذاری مخرب لینوکس جدید Lazarus است که اخیراً تجزیه و تحلیل کردیم، و همچنین اینکه چگونه به ما کمک کرد پیوند موجود بین Lazarus و سازش 3CX را تقویت کنیم.

عملیات DreamJob با باری لینوکس

عملیات DreamJob گروه Lazarus شامل نزدیک شدن به اهداف از طریق لینکدین و وسوسه کردن آنها با پیشنهادهای شغلی از سوی رهبران صنعت است. این نام توسط ClearSky در یک ابداع شد مقاله در آگوست 2020 منتشر شد. این مقاله یک کمپین جاسوسی سایبری لازاروس را توصیف می کند که شرکت های دفاعی و هوافضا را هدف قرار می دهد. این فعالیت با آنچه ما عملیات In(ter)ception می نامیم همپوشانی دارد، مجموعه ای از حملات جاسوسی سایبری که حداقل از آن زمان تاکنون ادامه دارد. سپتامبر 2019. شرکتهای هوافضا، نظامی و دفاعی را هدف قرار میدهد و از ابزارهای مخرب خاصی استفاده میکند که در ابتدا فقط مبتنی بر ویندوز بودند. در طول جولای و آگوست 2022، ما دو مورد از عملیات In(ter)ception را پیدا کردیم که macOS را هدف قرار میداد. یک نمونه بدافزار ارسال شد VirusTotal از برزیل، و حمله دیگری یک کاربر ESET را در آرژانتین هدف قرار داد. چند هفته پیش، یک پیلود بومی لینوکس در VirusTotal با فریب PDF با مضمون HSBC پیدا شد. این توانایی لازاروس برای هدف قرار دادن تمام سیستم عامل های اصلی دسکتاپ را تکمیل می کند.

در ماه مارس 20th، یک کاربر در کشور گرجستان بایگانی ZIP را به VirusTotal ارسال کرد پیشنهاد شغلی HSBC.pdf.zip. با توجه به سایر کمپین های DreamJob توسط Lazarus، این محموله احتمالاً از طریق spearphishing یا پیام های مستقیم در LinkedIn توزیع شده است. آرشیو حاوی یک فایل است: یک باینری لینوکس 64 بیتی اینتل که در Go نوشته شده و نامگذاری شده است پیشنهاد شغلی HSBC.pdf.

جالب اینجاست که پسوند فایل نیست پی دی اف. این به این دلیل است که کاراکتر نقطه ظاهری در نام فایل a است نقطه رهبر نشان داده شده توسط نویسه U+2024 Unicode. استفاده از نقطه رهبر در نام فایل احتمالاً تلاشی برای فریب مدیر فایل است تا فایل را به جای PDF به عنوان یک فایل اجرایی در نظر بگیرد. این می تواند باعث شود که فایل به جای باز کردن آن با یک نمایشگر PDF، هنگام دوبار کلیک کردن اجرا شود. در هنگام اجرا، یک PDF فریبنده با استفاده از آن به کاربر نمایش داده می شود xdg-open، که سند را با استفاده از نمایشگر PDF ترجیحی کاربر باز می کند (شکل 3 را ببینید). ما تصمیم گرفتیم این دانلود کننده ELF را OdicLoader بنامیم، زیرا نقشی مشابه با IconicLoader در سایر پلتفرم ها دارد و بارگیری از OpenDrive دریافت می شود.

OdicLoader یک سند PDF فریبنده را رها می کند، آن را با استفاده از نمایشگر PDF پیش فرض سیستم نمایش می دهد (شکل 2 را ببینید)، و سپس یک درب پشتی مرحله دوم را از OpenDrive سرویس ابری فایل دانلود شده در ~/.config/guiconfigd (SHA-1: 0CA1723AFE261CD85B05C9EF424FC50290DCE7DF). ما این درب پشتی مرحله دوم را SimplexTea می نامیم.

به عنوان آخرین مرحله از اجرای خود، OdicLoader تغییر می دهد ~ / .bash_profile، بنابراین SimplexTea با Bash راه اندازی می شود و خروجی آن قطع می شود (~/.config/guiconfigd >/dev/null 2>&1).

SimplexTea یک درب پشتی لینوکس است که به زبان C++ نوشته شده است. همانطور که در جدول 1 مشخص شده است، نام کلاس آن بسیار شبیه به نام توابع موجود در یک نمونه، با نام فایل است. sysnetd، ارسال شده به VirusTotal از رومانی (SHA-1: F6760FB1F8B019AF2304EA6410001B63A1809F1D). به دلیل شباهت در نام کلاس ها و نام توابع بین SimplexTea و sysnetd، ما معتقدیم SimplexTea یک نسخه به روز شده است که از C به C++ بازنویسی شده است.

جدول 1. مقایسه نام نمادهای اصلی از دو درب پشتی لینوکس ارسال شده به VirusTotal

|

guiconfigd |

sysnetd |

| CMsgCmd::شروع (باطل) | MSG_Cmd |

| CMsgامناز::شروع (باطل) | MSG_Del |

| CMsgDir::شروع (باطل) | MSG_Dir |

| CMsgDown::شروع (باطل) | MSG_Down |

| CMsgExit::شروع (باطل) | MSG_Exit |

| CMsgReadConfig::شروع (باطل) | MSG_ReadConfig |

| CMsgRun::شروع (باطل) | MSG_Run |

| CMsgSetPath::شروع (باطل) | MSG_SetPath |

| CMsgSleep::شروع (باطل) | MSG_Sleep |

| CMsgTest::شروع (باطل) | MSG_Test |

| CMsgUp::شروع (باطل) | MSG_Up |

| CMsgWriteConfig::شروع (باطل) | MSG_WriteConfig |

| MSG_GetComInfo | |

| CMsgHibernate::Start(void) | |

| CMsgKeepCon::Start(void) | |

| CMsgZipDown::شروع (باطل) | |

| CMsgZip::StartZip(void *) | |

| CMsgZip::شروع (باطل) | |

| CHttpWrapper::RecvData(uchar *&,uint *,uint,signed char) | |

| RecvMsg | |

| CHttpWrapper::ارسال پیام(_MSG_STRUCT *) | ارسال پیام |

| CHttpWrapper::SendData(uchar *,uint,uint) | |

| CHttpWrapper::SendMsg(uint,uint,uchar *,uint,uint) | |

| CHttpWrapper::SendLoginData(uchar *,uint,uchar *&,uint *) |

چطور است sysnetd مربوط به لازاروس؟ بخش زیر شباهت هایی را با درب پشتی ویندوز Lazarus به نام BADCALL نشان می دهد.

BADCALL برای لینوکس

نسبت می دهیم sysnetd به Lazarus به دلیل شباهت آن با دو فایل زیر (و ما معتقدیم که sysnetd یک نوع لینوکس از درب پشتی گروه برای ویندوز به نام BADCALL است:

- P2P_DLL.dll (SHA-1: 65122E5129FC74D6B5EBAFCC3376ABAE0145BC14) که شباهت های کد را نشان می دهد sysnetd به شکل دامنه هایی که به عنوان جلویی برای اتصال TLS جعلی استفاده می شود (شکل 4 را ببینید). در سال CISA به لازاروس نسبت داده شد دسامبر 2017. از سپتامبر 2019، CISA شروع به فراخوانی نسخه های جدیدتر این بدافزار BADCALL کرد (SHA-1: D288766FA268BC2534F85FD06A5D52264E646C47).

شکل 4. شباهتهای بین یک نسخه ویندوز و لینوکس از BADCALL (لیستی از دامنههایی که به عنوان جلویی برای اتصال TLS جعلی استفاده میشوند)

- پرتسپول (SHA-1: 58B0516D28BD7218B1908FB266B8FE7582E22A5F) که شباهت های کد را نشان می دهد sysnetd (شکل 5 را ببینید). توسط ایلعازر نسبت داده شد CISA در فوریه 2021. همچنین توجه داشته باشید که SIMPLESEA، یک درب پشتی macOS که در پاسخ حادثه 3CX یافت شد، A5 / 1 رمز جریان

این نسخه لینوکس از درپشتی BADCALL، sysnetd، پیکربندی خود را از فایلی به نام بارگیری می کند /tmp/vgauthsvclog. از آنجایی که اپراتورهای Lazarus قبلاً محموله های خود را پنهان کرده بودند، استفاده از این نام که توسط سرویس VMware Guest Authentication استفاده می شود، نشان می دهد که سیستم مورد نظر ممکن است یک ماشین مجازی Linux VMware باشد. جالب اینجاست که کلید XOR در این مورد همان کلیدی است که در SIMPLESEA از تحقیقات 3CX استفاده شده است.

با نگاهی به سه عدد صحیح 32 بیتی، 0xC2B45678, 0x90ABCDEFو 0xFE268455 از شکل 5، که یک کلید برای پیاده سازی سفارشی رمز A5/1 را نشان می دهد، متوجه شدیم که از همان الگوریتم و کلیدهای یکسان در بدافزار ویندوز استفاده شده است که به پایان سال 2014 بازمی گردد و در یکی از بیشترین موارد درگیر است. موارد بدنام Lazarus: خرابکاری سایبری Sony Pictures Entertainment (SHA-1: 1C66E67A8531E3FF1C64AE57E6EDFDE7BEF2352D).

نقاط داده انتساب اضافی

برای خلاصه کردن آنچه که تاکنون پوشش دادهایم، حمله زنجیره تامین 3CX را با سطح بالایی از اطمینان به گروه Lazarus نسبت میدهیم. این بر اساس عوامل زیر است:

- بدافزار (مجموعه نفوذ):

- IconicLoader (samcli.dll) از همان نوع رمزگذاری قوی - AES-GCM - مانند SimplexTea استفاده می کند (که انتساب آن به Lazarus از طریق شباهت با BALLCALL برای لینوکس ایجاد شد). فقط کلیدها و بردارهای اولیه متفاوت هستند.

- بر اساس PE Rich Header، هر دو IconicLoader (samcli.dll) و IconicStealer (sechost.dll) پروژه هایی با اندازه مشابه هستند و در همان محیط ویژوال استودیو با فایل های اجرایی کامپایل شده اند. iertutil.dll (SHA-1: 5B03294B72C0CAA5FB20E7817002C600645EB475) و iertutil.dll (SHA-1: 7491BD61ED15298CE5EE5FFD01C8C82A2CDB40EC) در کمپین های ارز دیجیتال Lazarus توسط ولکسیتی و مایکروسافت. ما در زیر قانون YARA را درج می کنیم RichHeaders_Lazarus_NukeSped_IconicPayloads_3CX_Q12023، که همه این نمونهها را پرچمگذاری میکند، و هیچ فایل مخرب یا پاک نامربوطی، همانطور که در پایگاههای داده فعلی ESET و ارسالهای اخیر VirusTotal آزمایش شده است.

- SimplexTea payload پیکربندی خود را به روشی بسیار شبیه به بدافزار SIMPLESEA از پاسخ حادثه رسمی 3CX بارگیری می کند. کلید XOR متفاوت است (0x5E در مقابل 0x7E)، اما پیکربندی دارای همین نام است: apdl.cf (شکل 8 را ببینید).

- زیر ساخت:

- زیرساخت شبکه مشترک با SimplexTea وجود دارد، همانطور که از آن استفاده می کند https://journalide[.]org/djour.php همانطور که C&C، که دامنه آن در گزارش شده است نتایج رسمی از پاسخ حادثه سازش 3CX توسط Mandiant.

نتیجه

سازش 3CX از زمان افشای آن در 29 مارس توجه زیادی را از سوی جامعه امنیتی به خود جلب کرده است.th. این نرمافزار آسیبدیده، مستقر در زیرساختهای مختلف فناوری اطلاعات، که امکان دانلود و اجرای هر نوع باری را فراهم میکند، میتواند اثرات مخربی داشته باشد. متأسفانه، هیچ ناشر نرم افزاری از در معرض خطر قرار گرفتن و توزیع ناخواسته نسخه های تروجانی شده برنامه های خود مصون نیست.

مخفی بودن یک حمله زنجیره تامین این روش توزیع بدافزار را از دیدگاه مهاجم بسیار جذاب می کند. لازاروس قبلاً استفاده کرده است این تکنیک در گذشته، هدف قرار دادن کاربران کره جنوبی نرمافزار WIZVERA VeraPort در سال 2020. شباهتها با بدافزارهای موجود از مجموعه ابزار Lazarus و با تکنیکهای معمولی این گروه، قویاً نشان میدهد که سازش اخیر 3CX نیز کار لازاروس است.

همچنین جالب است بدانید که Lazarus می تواند بدافزار را برای همه سیستم عامل های اصلی دسکتاپ تولید و استفاده کند: Windows، macOS و Linux. هر دو سیستم ویندوز و macOS در طول حادثه 3CX مورد هدف قرار گرفتند، با نرم افزار VoIP 3CX برای هر دو سیستم عامل تروجانیزه شد تا شامل کدهای مخرب برای دریافت بارهای دلخواه باشد. در مورد 3CX، هر دو نسخه بدافزار مرحله دوم ویندوز و macOS وجود دارد. این مقاله وجود یک درب پشتی لینوکس را نشان میدهد که احتمالاً مربوط به بدافزار SIMPLESEA macOS است که در حادثه 3CX دیده میشود. ما این مؤلفه لینوکس را SimplexTea نامیدیم و نشان دادیم که بخشی از عملیات DreamJob، کمپین پرچمدار لازاروس است که از پیشنهادات شغلی برای فریب دادن و به خطر انداختن قربانیان بی خبر استفاده می کند.

ESET Research گزارش های اطلاعاتی خصوصی APT و فیدهای داده را ارائه می دهد. برای هرگونه سوال در مورد این سرویس، به آدرس زیر مراجعه کنید ESET Threat Intelligence احتمال برد مراجعه کنید.

IoC ها

فایل ها

| SHA-1 | نام فایل | نام تشخیص ESET | توضیحات: |

|---|---|---|---|

| 0CA1723AFE261CD85B05C9EF424FC50290DCE7DF | guiconfigd | Linux/NukeSped.E | SimplexTea برای لینوکس. |

| 3A63477A078CE10E53DFB5639E35D74F93CEFA81 | HSBC_job_offer.pdf | Linux/NukeSped.E | OdicLoader، یک دانلود کننده 64 بیتی برای لینوکس، که در Go نوشته شده است. |

| 9D8BADE2030C93D0A010AA57B90915EB7D99EC82 | HSBC_job_offer.pdf.zip | Linux/NukeSped.E | یک بایگانی ZIP با بارگذاری لینوکس، از VirusTotal. |

| F6760FB1F8B019AF2304EA6410001B63A1809F1D | sysnetd | Linux/NukeSped.G | BADCALL برای لینوکس. |

| اولین بار دیده شد | 2023-03-20 12:00:35 |

|---|---|

| MD5 | CEDB9CDBAD254F60CFB215B9BFF84FB9 |

| SHA-1 | 0CA1723AFE261CD85B05C9EF424FC50290DCE7DF |

| SHA-256 | EEBB01932DE0B5605DD460CC82844D8693C00EA8AB5FFDF8DBEDE6528C1C18FD |

| نام فایل | guiconfigd |

| توضیحات: | SimplexTea برای لینوکس. |

| C&C | https://journalide[.]org/djour.php |

| دانلود شده از | https://od[.]lk/d/NTJfMzg4MDE1NzJf/vxmedia |

| کشف | Linux/NukeSped.E |

| مهر زمانی تدوین PE | N / A |

| اولین بار دیده شد | 2023-03-16 07:44:18 |

|---|---|

| MD5 | 3CF7232E5185109321921046D039CF10 |

| SHA-1 | 3A63477A078CE10E53DFB5639E35D74F93CEFA81 |

| SHA-256 | 492A643BD1EFDACA4CA125ADE1B606E7BBF00E995AC9115AC84D1C4C59CB66DD |

| نام فایل | HSBC_job_offer.pdf |

| توضیحات: | OdicLoader، یک دانلود کننده 64 بیتی برای لینوکس، در Go. |

| C&C | https://od[.]lk/d/NTJfMzg4MDE1NzJf/vxmedia |

| دانلود شده از | N / A |

| کشف | Linux/NukeSped.E |

| مهر زمانی تدوین PE | N / A |

| اولین بار دیده شد | 2023-03-20 02:23:29 |

|---|---|

| MD5 | FC41CB8425B6432AF8403959BB59430D |

| SHA-1 | 9D8BADE2030C93D0A010AA57B90915EB7D99EC82 |

| SHA-256 | F638E5A20114019AD066DD0E856F97FD865798D8FBED1766662D970BEFF652CA |

| نام فایل | HSBC_job_offer.pdf.zip |

| توضیحات: | یک بایگانی ZIP با بارگذاری لینوکس، از VirusTotal. |

| C&C | N / A |

| دانلود شده از | N / A |

| کشف | Linux/NukeSped.E |

| مهر زمانی تدوین PE | N / A |

| اولین بار دیده شد | 2023-02-01 23:47:05 |

|---|---|

| MD5 | AAC5A52B939F3FE792726A13FF7A1747 |

| SHA-1 | F6760FB1F8B019AF2304EA6410001B63A1809F1D |

| SHA-256 | CC307CFB401D1AE616445E78B610AB72E1C7FB49B298EA003DD26EA80372089A |

| نام فایل | sysnetd |

| توضیحات: | BADCALL برای لینوکس. |

| C&C | tcp://23.254.211[.]230 |

| دانلود شده از | N / A |

| کشف | Linux/NukeSped.G |

| مهر زمانی تدوین PE | N / A |

شبکه ارتباطی

| آدرس آیپی | دامنه | ارائه دهنده میزبانی وب | اولین بار دیده شد | جزئیات |

|---|---|---|---|---|

| 23.254.211[.]230 | N / A | Hostwinds LLC. | N / A | سرور C&C برای BADCALL برای لینوکس |

| 38.108.185[.]79 38.108.185[.]115 |

od[.]lk | ارتباطات همگن | 2023-03-16 | ذخیره سازی از راه دور OpenDrive حاوی SimplexTea (/d/NTJfMzg4MDE1NzJf/vxmedia) |

| 172.93.201[.]88 | journalide[.]org | Nexeon Technologies, Inc. | 2023-03-29 | سرور C&C برای SimplexTea (/djour.php) |

تکنیک های MITER ATT&CK

| تاکتیک | ID | نام | توضیحات: |

|---|---|---|---|

| شناسایی | T1593.001 | جستجو در وب سایت ها/دامنه های باز: رسانه های اجتماعی | مهاجمان لازاروس احتمالاً با یک پیشنهاد شغلی جعلی با مضمون HSBC که متناسب با علایق هدف است، به هدف نزدیک شدند. این کار در گذشته بیشتر از طریق لینکدین انجام می شد. |

| توسعه منابع | T1584.001 | زیرساخت ها را بدست آورید: دامنه ها | برخلاف بسیاری از موارد قبلی C&Cهای به خطر افتاده که در Operation DreamJob استفاده شده بودند، اپراتورهای Lazarus دامنه خود را برای هدف لینوکس ثبت کردند. |

| T1587.001 | توسعه قابلیت ها: بدافزار | ابزارهای سفارشی از حمله به احتمال زیاد توسط مهاجمان توسعه یافته است. | |

| T1585.003 | ایجاد حساب ها: حساب های ابری | مهاجمان مرحله نهایی را در سرویس ابری OpenDrive میزبانی کردند. | |

| T1608.001 | قابلیت های مرحله: آپلود بدافزار | مهاجمان مرحله نهایی را در سرویس ابری OpenDrive میزبانی کردند. | |

| اعدام | T1204.002 | اجرای کاربر: فایل مخرب | OdicLoader برای فریب دادن هدف به صورت یک فایل PDF ظاهر می شود. |

| دسترسی اولیه | T1566.002 | فیشینگ: پیوند Spearphishing | هدف احتمالاً پیوندی به ذخیرهسازی راه دور شخص ثالث با بایگانی ZIP مخرب دریافت کرده است که بعداً به VirusTotal ارسال شد. |

| اصرار | T1546.004 | اجرای رویداد: اصلاح پیکربندی پوسته یونیکس | OdicLoader نمایه Bash قربانی را تغییر می دهد، بنابراین SimplexTea هر بار که Bash خیره می شود راه اندازی می شود و خروجی آن قطع می شود. |

| فرار از دفاع | T1134.002 | دستکاری توکن دسترسی: ایجاد فرآیند با توکن | SimplexTea می تواند یک فرآیند جدید ایجاد کند، اگر توسط سرور C&C خود دستور داده شود. |

| T1140 | Deobfuscate/Decode فایل ها یا اطلاعات | SimplexTea پیکربندی خود را به صورت رمزگذاری شده ذخیره می کند apdl.cf. | |

| T1027.009 | فایل ها یا اطلاعات مبهم: بارهای جاسازی شده | قطره چکان تمام زنجیره های مخرب حاوی یک آرایه داده جاسازی شده با یک مرحله اضافی است. | |

| T1562.003 | نقص دفاع: اختلال در ثبت تاریخچه فرمان | OdicLoader نمایه Bash قربانی را تغییر می دهد، بنابراین پیام های خروجی و خطا از SimplexTea بی صدا می شوند. SimplexTea فرآیندهای جدید را با همین تکنیک اجرا می کند. | |

| T1070.004 | حذف اندیکاتور: حذف فایل | SimplexTea توانایی حذف امن فایل ها را دارد. | |

| T1497.003 | مجازی سازی/گریز از جعبه شنی: فرار مبتنی بر زمان | SimplexTea چندین تاخیر خواب سفارشی را در اجرای خود پیاده سازی می کند. | |

| کشف | T1083 | کشف فایل و دایرکتوری | SimplexTea می تواند محتوای دایرکتوری را همراه با نام، اندازه و مهر زمانی فهرست کند (تقلید از ls-la فرمان). |

| دستور و کنترل | T1071.001 | پروتکل لایه کاربردی: پروتکل های وب | SimplexTea میتواند از HTTP و HTTPS برای برقراری ارتباط با سرور C&C خود، با استفاده از یک کتابخانه Curl که به صورت ایستا مرتبط است، استفاده کند. |

| T1573.001 | کانال رمزگذاری شده: رمزنگاری متقارن | SimplexTea ترافیک C&C را با استفاده از الگوریتم AES-GCM رمزگذاری می کند. | |

| T1132.001 | رمزگذاری داده ها: رمزگذاری استاندارد | SimplexTea ترافیک C&C را با استفاده از base64 رمزگذاری می کند. | |

| T1090 | نماینده | SimplexTea می تواند از یک پروکسی برای ارتباطات استفاده کند. | |

| اکسفیلتراسیون | T1041 | خروج از کانال C2 | SimplexTea می تواند داده ها را به عنوان آرشیو ZIP به سرور C&C خود استخراج کند. |

ضمیمه

این قانون YARA، خوشهای را که شامل IconicLoader و IconicStealer است، و همچنین بارهای ارسال شده در کمپینهای ارزهای دیجیتال از دسامبر 2022 را علامتگذاری میکند.

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 |

/* The following rule will only work with YARA version >= 3.11.0 */ import “pe” rule RichHeaders_Lazarus_NukeSped_IconicPayloads_3CX_Q12023 { meta: description = ” Rich Headers-based rule covering the IconicLoader and IconicStealer from the 3CX supply chain incident, and also payloads from the cryptocurrency campaigns from 2022-12″ author = “ESET Research” date = “2023-03-31” hash = “3B88CDA62CDD918B62EF5AA8C5A73A46F176D18B” hash = “CAD1120D91B812ACAFEF7175F949DD1B09C6C21A” hash = “5B03294B72C0CAA5FB20E7817002C600645EB475” hash = “7491BD61ED15298CE5EE5FFD01C8C82A2CDB40EC” condition: pe.rich_signature.toolid(259, 30818) == 9 and pe.rich_signature.toolid(256, 31329) == 1 and pe.rich_signature.toolid(261, 30818) >= 30 and pe.rich_signature.toolid(261, 30818) <= 38 and pe.rich_signature.toolid(261, 29395) >= 134 and pe.rich_signature.toolid(261, 29395) <= 164 and pe.rich_signature.toolid(257, 29395) >= 6 and pe.rich_signature.toolid(257, 29395) <= 14 } |

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- پلاتوبلاک چین. Web3 Metaverse Intelligence. دانش تقویت شده دسترسی به اینجا.

- ضرب کردن آینده با آدرین اشلی. دسترسی به اینجا.

- منبع: https://www.welivesecurity.com/2023/04/20/linux-malware-strengthens-links-lazarus-3cx-supply-chain-attack/

- : دارد

- :است

- :نه

- $UP

- 000

- 000 مشتری

- 1

- 11

- 20

- 2014

- 2020

- 2021

- 2022

- 2023

- 39

- 7

- 8

- 9

- a

- توانایی

- قادر

- درباره ما

- بالاتر

- مطابق

- حساب

- حساب ها

- فعالیت

- بازیگران

- اضافه

- اضافی

- هوافضا

- موثر بر

- در برابر

- الگوریتم

- معرفی

- اجازه می دهد تا

- در کنار

- قبلا

- همچنین

- در میان

- an

- تحلیلگران

- و

- دیگر

- هر

- نرم افزار

- ظاهر

- جذاب

- کاربرد

- برنامه های کاربردی

- نزدیک شدن

- آوریل

- APT

- بایگانی

- هستند

- آرژانتین

- صف

- مقاله

- مقالات

- AS

- At

- حمله

- حمله

- توجه

- اوت

- تصدیق

- نویسنده

- به عقب

- درپشتی

- پشتيباني

- حمایت

- بد

- مستقر

- بر هم زدن

- BE

- خرس

- زیرا

- بوده

- قبل از

- شروع

- پشت سر

- بودن

- باور

- در زیر

- میان

- هر دو

- برزیل

- مرورگر

- by

- ++C

- صدا

- نام

- کمپین بین المللی حقوق بشر

- مبارزات

- CAN

- نمی توان

- قابلیت های

- مورد

- موارد

- علت

- زنجیر

- زنجیر

- کانال

- شخصیت

- رمز

- CISO

- ادعا

- کلاس

- مشتری

- ابر

- فضای ذخیره ابری

- خوشه

- رمز

- مشتاق

- COM

- مشترک

- ارتباط

- ارتباطات

- انجمن

- شرکت

- شرکت

- شرکت

- مقایسه

- تکمیل شده

- پیچیده

- جزء

- سازش

- در معرض خطر

- شرط

- انجام

- اعتماد به نفس

- پیکر بندی

- تکرار

- متصل

- ارتباط

- تماس

- شامل

- شامل

- محتوا

- کمک

- مطابقت دارد

- تایید می کند

- میتوانست

- کشور

- پوشش داده شده

- پوشش

- ایجاد

- ایجاد شده

- کریپتو کارنسی (رمز ارزها )

- جاری

- در حال حاضر

- سفارشی

- مشتریان

- داده ها

- پایگاه های داده

- تاریخ

- تاریخ

- روز

- مرده

- دسامبر

- مصمم

- به طور پیش فرض

- مدافعان

- دفاع

- تاخیر

- ارائه

- نشان

- نشان می دهد

- مستقر

- گسترش

- عمق

- شرح

- دسکتاپ

- جزئیات

- کشف

- مشخص کردن

- مشخص

- ویرانگر

- توسعه

- توسعه دهنده

- DID

- متفاوت است

- مستقیم

- مستقیما

- افشاء

- کشف

- کشف

- صفحه نمایش

- توزیع کردن

- توزیع شده

- توزیع

- توزیع

- سند

- دامنه

- حوزه

- DOT

- دانلود

- دانلود

- رانده

- قطره

- قطره

- دوبله شده

- در طی

- هر

- در اوایل

- جاسازی شده

- فعال

- رمزگذاری

- رمزگذاری

- مهندس

- مهندسی

- سرگرمی

- محیط

- خطا

- تحقیقات ESET

- تاسیس

- حتی

- حوادث

- مدرک

- اجرا می کند

- اعدام

- موجود

- توضیح دهید

- توضیح داده شده

- گسترش

- خارجی

- عصاره

- عوامل

- جعلی

- فوریه

- وصله

- کمی از

- شکل

- پرونده

- فایل ها

- نهایی

- نام خانوادگی

- مناسب

- پرچم ها

- کشتی دریادار

- به دنبال

- پیروی

- برای

- فرم

- قالب

- یافت

- از جانب

- جلو

- کامل

- تابع

- گرجستان

- دریافت کنید

- GitHub

- داده

- Go

- گروه

- گروه ها

- مهمان

- مخلوط

- آیا

- he

- هدر

- عناوین

- بهداشت و درمان

- کمک

- کمک کرد

- پنهان شدن

- زیاد

- برجسته

- تاریخ

- مهمان نوازی

- میزبانی

- چگونه

- اما

- HSBC

- HTML

- HTTP

- HTTPS

- یکسان

- اثرات

- پیاده سازی

- پیاده سازی می کند

- واردات

- in

- حادثه

- پاسخ حادثه

- شامل

- از جمله

- صنعت

- ننگین

- اطلاعات

- شالوده

- شالوده

- در ابتدا

- سوالات

- نصب شده

- در عوض

- اینتل

- اطلاعات

- علاقه

- جالب

- بین المللی

- به

- بررسی

- تحقیق

- گرفتار

- IT

- ITS

- خود

- ژانویه

- کار

- JOE

- جولای

- کسپرسکی

- کلید

- کلید

- نوع

- دانش

- کره ای

- نام

- پارسال

- دیر

- راه اندازی

- لایه

- جذامی

- گروه لازاروس

- رهبر

- رهبران

- سطح

- کتابخانه

- احتمالا

- ارتباط دادن

- مرتبط

- لینک

- لینک ها

- لینوکس

- فهرست

- LLC

- بارکننده

- بارگیری

- بارهای

- طولانی

- نگاه کنيد

- خیلی

- دستگاه

- ماشین آلات

- MacOS در

- ساخته

- عمده

- باعث می شود

- نرم افزارهای مخرب

- مدیر

- دست کاری

- بسیاری

- نقشه

- مارس

- حداکثر عرض

- ممکن است..

- ذکر شده

- پیام

- متا

- متاداده

- روش

- مایکروسافت

- قدرت

- نظامی

- موبایل

- برنامه موبایل

- بیش

- اکثر

- چندگانه

- مرموز

- نام

- تحت عنوان

- از جمله

- نام

- بومی

- نه

- شبکه

- جدید

- بعد

- شمال

- بدنام

- of

- ارائه

- پیشنهادات

- رسمی

- on

- ONE

- مداوم

- فقط

- باز کن

- افتتاح

- عملیاتی

- سیستم های عامل

- عمل

- اپراتور

- or

- سفارش

- سازمان های

- اصلی

- دیگر

- ما

- تولید

- روی

- خود

- پلی اتیلن

- با ما

- مقاله

- بخش

- گذشته

- چشم انداز

- تلفن

- تصاویر

- برنامه ریزی

- سیستم عامل

- افلاطون

- هوش داده افلاطون

- PlatoData

- لطفا

- مرجح

- حضور

- قبلی

- قبلا

- قبلا

- خصوصی

- شاید

- روند

- فرآیندهای

- تولید کردن

- مشخصات

- پروژه ها

- پروتکل

- ارائه

- ارائه

- فراهم می کند

- ارائه

- پروکسی

- عمومی

- عمومی

- منتشر شده

- ناشر

- سریعا

- نسبتا

- متوجه

- خلاصه

- اخذ شده

- اخیر

- تازه

- ق

- ثبت نام

- مربوط

- ارتباط

- دور

- برداشت

- گزارش

- گزارش

- گزارش ها

- نشان دادن

- نمایندگی

- تحقیق

- پژوهشگر

- محققان

- پاسخ

- نشان داد

- غنی

- نقش

- رومانی

- قانون

- دویدن

- در حال اجرا

- همان

- ثانیه

- بخش

- بخش ها

- ایمن

- تیم امنیت لاتاری

- سلسله

- سرور

- سرویس

- خدمات

- تنظیم

- چند

- به اشتراک گذاشته شده

- صدف

- نشان می دهد

- امضاء شده

- قابل توجه

- مشابه

- شباهت ها

- پس از

- تنها

- اندازه

- اندازه

- خواب

- So

- تا حالا

- آگاهی

- مهندسی اجتماعی

- نرم افزار

- برخی از

- چیزی

- سونی

- جنوب

- کره جنوبی

- خاص

- صحنه

- مراحل

- استاندارد

- آغاز شده

- ایالات

- گام

- ذخیره سازی

- ذخیره شده

- پرده

- جریان

- تقویت

- تقویت می کند

- قوی

- به شدت

- استودیو

- مطالب ارسالی

- ارسال

- قابل توجه

- حاکی از

- عرضه

- زنجیره تامین

- نماد

- نحو

- سیستم

- سیستم های

- جدول

- هدف

- هدف قرار

- هدف گذاری

- اهداف

- فنی

- تکنیک

- فن آوری

- نسبت به

- که

- La

- شان

- آنها

- خودشان

- اینها

- شخص ثالث

- این

- تهدید

- بازیگران تهدید

- سه

- از طریق

- زمان

- جدول زمانی

- نوک

- به

- با هم

- رمز

- ابزار

- ابزار

- ترافیک

- درمان

- باعث شد

- نوعی

- تایپوگرافی

- یونیکس

- بروزرسانی

- به روز شده

- URL

- us

- استفاده کنید

- استفاده

- کاربر

- کاربران

- استفاده کنید

- نوع دیگر

- مختلف

- فروشنده

- نسخه

- از طريق

- قربانی

- قربانیان

- مجازی

- ماشین مجازی

- بازدید

- آموزش VMware

- vs

- بند

- بود

- مسیر..

- we

- وب

- مرورگر وب

- سایت اینترنتی

- هفته

- خوب

- بود

- چی

- چه

- که

- وسیع

- ویکیپدیا

- اراده

- پنجره

- با

- مهاجرت کاری

- خواهد بود

- بسته بندی کردن

- کتبی

- سال

- زفیرنت

- زیپ