معرفی

La کارآیی های ایمنی تیم امنیتی یک نقض داده را کشف کردند که بر وب سایت تجارت الکترونیک مد کودکان فرانسوی melijoe.com تأثیر گذاشته است.

Melijoe یک خردهفروشی رده بالای مد کودکان در فرانسه است. یک سطل آمازون S3 متعلق به این شرکت بدون کنترلهای احراز هویت در دسترس قرار گرفت و اطلاعات حساس و شخصی صدها هزار مشتری را در معرض دید قرار داد.

Melijoe دامنه جهانی دارد و در نتیجه، این حادثه بر مشتریان واقع در سراسر جهان تأثیر می گذارد.

ملیجو چیست؟

melijoe.com که در سال 2007 تأسیس شد، یک خردهفروش مد تجارت الکترونیک است که در لباسهای لوکس کودکان تخصص دارد. این شرکت پوشاک دخترانه، پسرانه و نوزادی را ارائه می دهد. Melijoe.com همچنین دارای برندهای برتر مانند Ralph Lauren، Versace، Tommy Hilfiger و Paul Smith Junior است.

"Melijoe" توسط شرکتی که به طور رسمی با نام BEBEO ثبت شده است، اداره می شود که مقر آن در پاریس، فرانسه است. طبق MELIJOE.COM، BEBEO دارای سرمایه ثبت شده حدود 950,000 یورو (تقریبا 1.1 میلیون دلار آمریکا) است. سرویس Melijoe 12.5 میلیون یورو (تقریبا 14 میلیون دلار آمریکا) در 2 دور بودجه (بر اساس Crunchbase) تولید کرده است.

Melijoe در اواخر سال 2020 با گروه برجسته مد کودکان سوئدی Babyshop Group (BSG) ادغام شد - شرکتی با گردش مالی سالانه 1 میلیارد کرون (113 میلیون دلار آمریکا) در طیف وسیعی از فروشگاههای خیابانی و تجارت الکترونیک.

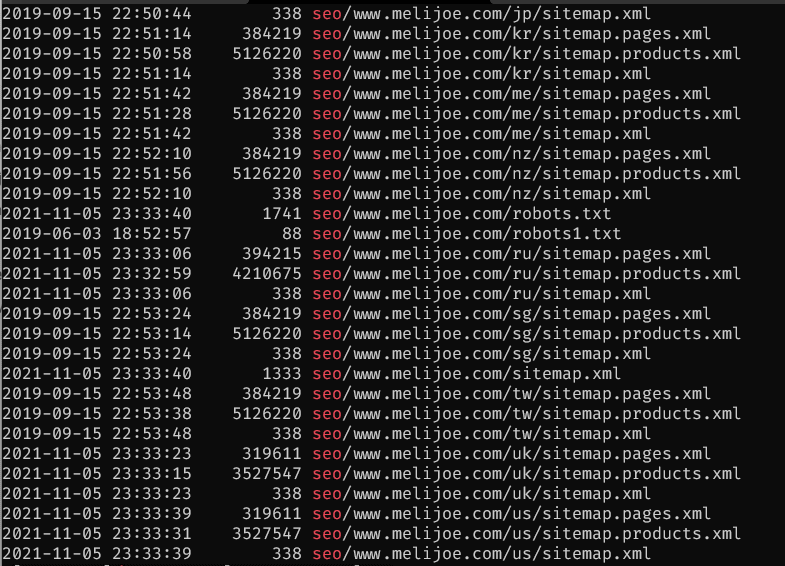

چندین شاخص تایید می کنند که Melijoe/BEBEO بر سطل باز آمازون S3 تأثیر دارد. در حالی که مارکها، تاریخ تولد و سایر محتویات موجود در سطل نشان میدهند که صاحب آن یک خردهفروش مد کودکان فرانسوی است، اما در سرتاسر هم اشارههایی به «Bebeo» وجود دارد. مهمتر از همه، سطل حاوی نقشه های سایت برای melijoe.com است:

نقشه های سایت موجود در مرجع سطل باز melijoe.com

چه چیزی افشا شد؟

در مجموع، سطل آمازون S3 با پیکربندی اشتباه melijoe.com تقریباً 2 میلیون فایل را در معرض دید قرار داده است که در مجموع حدود 200 گیگابایت داده است.

چند فایل روی سطل صدها هزار لاگ حاوی آن را در معرض دید قرار دادند اطلاعات حساس و اطلاعات قابل شناسایی شخصی (PII) of مشتریان ملیجو.

این فایل ها حاوی مجموعه داده های مختلفی بودند: اولویتها، فهرستهای خواستهها، و خرید

انواع فایل های دیگری نیز در سطل وجود داشت، از جمله برچسب های حمل و نقل و برخی از داده های مربوط به موجودی محصول melijoe.com.

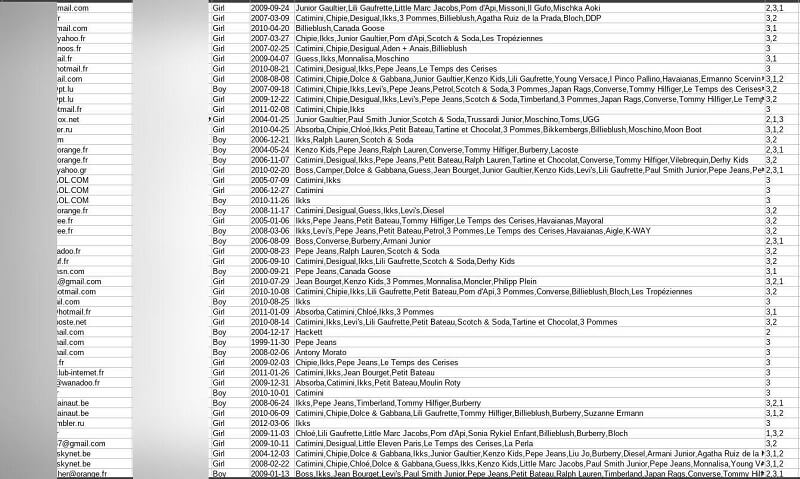

تنظیمات

تنظیمات داده ها از حساب های مشتری صادر شد. دادهها جزئیات سلایق، علاقهمندیها و ناپسندیهای مصرفکنندگان را در مورد تصمیمات خریدشان نشان میدهد. وجود داشت ده ها هزار سیاهههای مربوط در یک فایل پیدا شد

تنظیمات اشکال در معرض از PII مشتری و داده های حساس مشتری، شامل:

- آدرس ایمیل

- نام بچه ها

- جنسیت ها

- تاریخ تولد

- ترجیحات برندها

داده های ترجیحی را می توان از طریق داده های خرید و کلیک های روی سایت جمع آوری کرد. ترجیحات اغلب برای شخصی سازی توصیه های محصول هر مشتری استفاده می شود.

شما می توانید شواهدی از ترجیحات را ببینید زیر کلیک کنید.

سیاهههای مربوط به ترجیحات مشتری در سطل بود

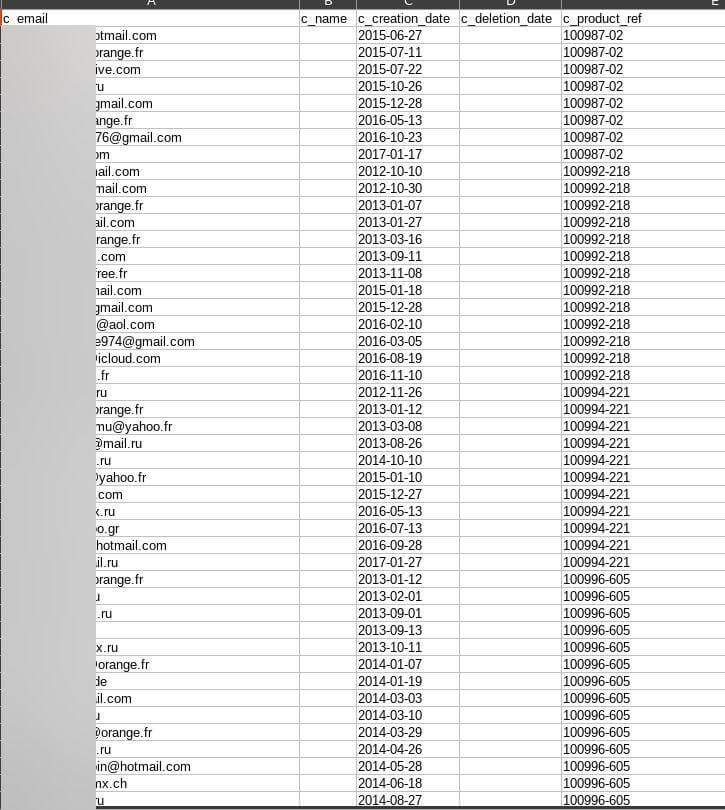

لیست آرزوها

لیست آرزوها دادهها جزئیاتی را در مورد لیست علاقه مندیهای مشتریان در محل نشان میدهد - مجموعهای از محصولات مورد نظر که توسط هر مشتری تنظیم شده است. باز هم، به نظر می رسد که این اطلاعات از حساب های مشتریان گرفته شده است. وجود داشت بیش از 750,000 سیاهههای مربوط در یک فایل با داده های متعلق به بیش از آدرس ایمیل 63,000 کاربر منحصر به فرد.

لیست آرزوها اشکال در معرض از PII مشتری و داده های حساس مشتری:

- آدرس ایمیل

- محصولات خرما به لیست علاقه مندی ها اضافه شد

- محصولات تاریخ از لیست علاقه مندی ها حذف شدند (در صورت حذف)

- کد اقلام، برای شناسایی داخلی محصولات استفاده می شود

لیست های خواسته ها توسط خود مشتریان ایجاد شده است و نه از طریق ردیابی رفتار در محل. لیست علاقه مندی ها از یک مورد تا هزاران مورد متفاوت بود. فهرستهای خواستههای طولانیتر میتوانند به فرد اجازه دهند اطلاعات بیشتری در مورد اقلام مورد علاقه مشتریان بدانند.

اسکرین شات های زیر شواهدی از لیست علاقه مندی ها را نشان می دهد.

سیاهههای مربوط به لیست های خواسته های مشتری که در یک فایل نمایش داده شده است

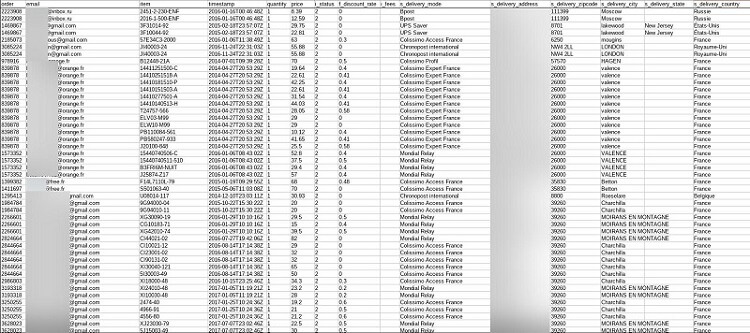

خرید

خرید داده ها نشان داده شد 1.5 میلیون مورد خریداری شده در صدها هزار سفارش. دستوراتی از طرف بود بیش از 150,000 آدرس ایمیل منحصر به فرد روی یک فایل

خرید قرار گرفتن در معرض PII مشتری و داده های حساس مشتری، از جمله:

- آدرس ایمیل

- کد SKU اقلام سفارش داده شده

- زمان ثبت سفارش

- جزئیات مالی سفارشات، شامل قیمت های پرداختی و ارز

- روش های پرداخت، یعنی ویزا، پی پال و غیره

- اطلاعات تحویل، شرکت آدرس های تحویل و تاریخ تحویل

- آدرس های صورتحساب

خرید به نظر می رسد داده ها بیشترین تعداد کاربران را در مقایسه با دو مجموعه داده دیگر تحت تأثیر قرار داده است. این گزارشها به طور گسترده رفتار خرید مشتریان Melijoe را شرح میدهند. باز هم، این اطلاعات خصوصی را نشان می دهد که می تواند علیه مصرف کنندگان استفاده شود.

برخی از مشتریان تعداد زیادی از محصولات را خریداری کردند، در حالی که مشتریان دیگر فقط یک یا دو کالا خریدند. مانند لیست علاقه مندی ها، مشتریانی که اقلام بیشتری سفارش داده بودند، اطلاعات بیشتری در مورد محصولات مورد علاقه خود در معرض دید قرار دادند.

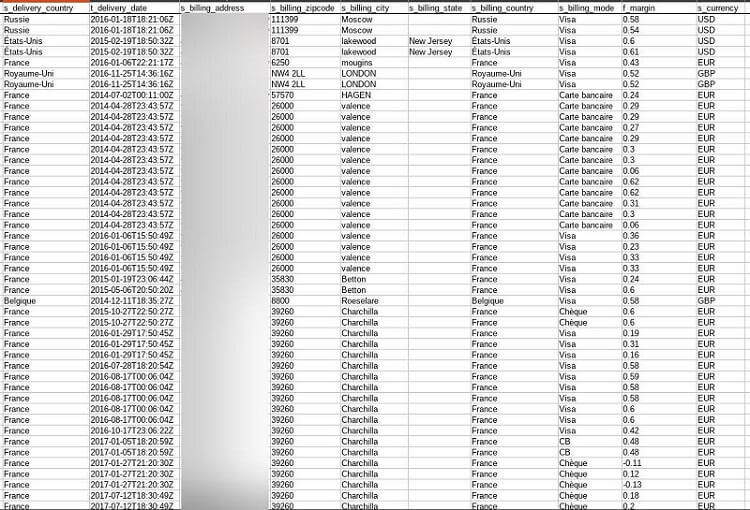

اسکرین شات های زیر شواهدی از گزارش خرید را نشان می دهد.

سیاهههای مربوط به خرید انواع مختلفی از داده ها را در معرض دید قرار دادند

اطلاعات تحویل، صورتحساب و ارز نیز در لاگها یافت شد

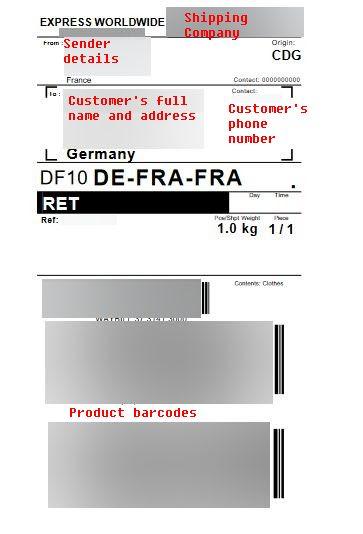

برچسب های حمل و نقل

سطل AWS S3 Melijoe حاوی برچسب های حمل و نقل. برچسب های حمل و نقل با سفارشات مشتریان Melijoe مرتبط بودند. بیش از 300 مورد از این پرونده ها در سطل وجود داشت.

برچسب های حمل و نقل چندین نمونه از PII مشتری:

- نام کامل

- شماره تلفن ها

- آدرس های تحویل

- بارکد محصولات

در زیر می توانید برچسب حمل و نقل را برای سفارش یک مشتری مشاهده کنید.

یک برچسب حمل و نقل روی سطل پیدا شده است

علاوه بر اطلاعات ذکر شده در بالا، سطل ملیجو همچنین حاوی اطلاعاتی در مورد ملیجو بود. کاتالوگ محصول و سطوح سهام

ما فقط توانستیم نمونه ای از محتویات سطل را به دلایل اخلاقی تجزیه و تحلیل کنیم. با توجه به تعداد زیاد فایل های ذخیره شده در سطل، ممکن است چندین شکل دیگر از داده های حساس در معرض نمایش قرار گیرند.

سطل آمازون S3 ملیجو در زمان کشف زنده بود و در حال به روز رسانی بود.

توجه به این نکته مهم است که آمازون سطل Melijoe را مدیریت نمی کند و بنابراین، مسئولیتی در مورد پیکربندی نادرست آن ندارد.

Melijoe.com محصولات را به یک پایگاه مشتری جهانی می فروشد و به همین دلیل، مشتریان از سراسر جهان در سطل ناامن قرار گرفته اند. در درجه اول، مشتریانی از فرانسه، روسیه، آلمان، بریتانیا و ایالات متحده تحت تأثیر قرار می گیرند.

ما تخمین می زنیم که تا 200,000 نفر اطلاعات خود را در سطل ناامن آمازون S3 Melijoe افشا کرده اند. این رقم بر اساس تعداد آدرسهای ایمیل منحصربهفردی است که در سطل مشاهده کردیم.

در جدول زیر می توانید تفکیک کاملی از قرار گرفتن در معرض داده های Melijoe را مشاهده کنید.

| تعداد فایل های افشا شده | نزدیک به 2 میلیون فایل |

| تعداد کاربران آسیب دیده | تا 200,000 |

| مقدار داده در معرض | حدود 200 گیگ |

| محل شرکت | فرانسه |

این سطل حاوی فایلهایی بود که بین اکتبر 2016 و تاریخی که آن را کشف کردیم - 8 نوامبر 2021 بارگذاری شدهاند.

بر اساس یافتههای ما، دادههای مربوط به فایلهای مربوط به خریدها و لیستهای علاقهمندیها که طی چندین سال ساخته شدهاند. خریدهای دقیق در سطل ملیجو بین مه 2013 و اکتبر 2017 انجام شده است، در حالی که لیست علاقه مندی ها بین اکتبر 2012 و اکتبر 2017 ایجاد شده است.

در 12 نوامبر 2021، ما به Melijoe در مورد سطل باز آن پیام دادیم و در 22 نوامبر 2021، پیامی را برای برخی از مخاطبین قدیمی و جدید Melijoe ارسال کردیم. در 25 نوامبر 2021، با تیم واکنش اضطراری رایانه ای فرانسه (CERT) و AWS تماس گرفتیم و پیام های بعدی را در 15 دسامبر 2021 به هر دو سازمان ارسال کردیم. CERT فرانسه پاسخ داد و ما به طور مسئولانه نقض را فاش کردیم. CERT فرانسه گفت که آنها با ملیجو تماس خواهند گرفت، اما ما دیگر هیچ پاسخی از آنها دریافت نکردیم.

در 5 ژانویه 2022، با CNIL تماس گرفتیم و در 10 ژانویه 2022 پیگیری کردیم. CNIL یک روز بعد پاسخ داد و به ما اطلاع داد که "این پرونده توسط خدمات ما در حال رسیدگی است." ما همچنین در 10 ژانویه 2022 با CERT فرانسه تماس گرفتیم که به ما گفت: "متأسفانه پس از یادآوری های فراوان، صاحب سطل به پیام های ما پاسخ نداد."

سطل در 18 فوریه 2022 ایمن شد.

هم melijoe.com و هم مشتریان آن ممکن است با تأثیرات این قرار گرفتن در معرض داده ها روبرو شوند.

تأثیر نقض داده ها

ما نمی توانیم و نمی دانیم که آیا عوامل مخرب به فایل های ذخیره شده در سطل باز آمازون S3 Melijoe دسترسی پیدا کرده اند یا خیر. با این حال، بدون محافظت از رمز عبور، سطل melijoe.com به راحتی برای هر کسی که ممکن است URL آن را پیدا کرده باشد، در دسترس بود.

این بدان معناست که یک هکر یا مجرم می توانست فایل های سطل را خوانده یا دانلود کرده باشد. اگر چنین بود، بازیگران بد می توانستند مشتریان افشا شده Melijoe را با انواع جرایم سایبری هدف قرار دهند.

Melijoe ممکن است به دلیل نقض حفاظت از داده ها نیز مورد بررسی قرار گیرد.

تاثیر بر مشتریان

مشتریان افشا شده melijoe.com به دلیل این نقض داده ها در معرض خطر جرایم سایبری هستند. مشتریان نمونه های گسترده ای از داده های شخصی و حساس را در سطل در معرض دید دارند.

همانطور که گفته شد، مشتریانی که لیست خواسته های بزرگتر یا سابقه خرید بزرگتر دارند، اطلاعات بیشتری در مورد محصولات مورد علاقه خود در معرض دید قرار داده اند. این افراد ممکن است با حملات دقیقتر و دقیقتری روبرو شوند زیرا هکرها میتوانند اطلاعات بیشتری در مورد علاقه و ناپسندیهای خود کسب کنند. این مشتریان همچنین می توانند بر اساس این فرض که ثروتمند هستند و توانایی خرید بسیاری از محصولات گران قیمت را دارند مورد هدف قرار گیرند.

فیشینگ و بدافزار

هکرها می توانند مشتریان افشا شده Melijoe را هدف قرار دهند حملات فیشینگ و بدافزارها اگر به فایل های سطل دسترسی پیدا کردند.

سطل آمازون S3 Melijoe حاوی تقریباً 200,000 آدرس ایمیل مشتری منحصر به فرد بود که می توانست لیست بلندبالایی از اهداف بالقوه را در اختیار هکرها قرار دهد.

هکرها می توانند با این مشتریان تماس بگیرند در حالی که به عنوان یک کارمند قانونی melijoe.com ظاهر می شوند. هکرها می توانند به هر یک از چندین جزئیات افشا شده برای ساختن روایتی پیرامون ایمیل اشاره کنند. به عنوان مثال، هکر میتواند به اولویتها/لیست خواستههای یک فرد اشاره کند تا مشتری را متقاعد کند که معاملهای به او پیشنهاد میشود.

هنگامی که قربانی به هکر اعتماد کند، بازیگر بد می تواند اقدام به فیشینگ و بدافزار کند.

در یک حمله فیشینگ، یک هکر از اعتماد استفاده می کند تا اطلاعات حساس و شخصی بیشتری را از قربانی دریافت کند. هکر ممکن است قربانی را متقاعد کند که برای مثال اعتبار کارت اعتباری خود را افشا کند یا روی یک پیوند مخرب کلیک کند. پس از کلیک کردن، چنین پیوندهایی میتوانند بدافزار را روی دستگاه قربانی دانلود کنند.

کلاهبرداری و کلاهبرداری

هکرها همچنین می توانند مشتریان افشا شده را هدف قرار دهند کلاهبرداری و کلاهبرداری اگر به فایل های سطل دسترسی پیدا کردند.

یک مجرم سایبری میتواند مشتریان افشا شده را از طریق ایمیل، با استفاده از اطلاعات موجود در سطل هدف قرار دهد تا به عنوان یک فرد قابل اعتماد ظاهر شود و دلیل معتبری برای ارتباط برقرار کند.

هکرها می توانند از اعتماد یک هدف برای انجام کلاهبرداری و کلاهبرداری سوء استفاده کنند - طرح هایی که برای فریب قربانی برای تحویل پول طراحی شده اند. به عنوان مثال، هکر می تواند از جزئیات سفارش و اطلاعات تحویل برای انجام یک کلاهبرداری تحویل استفاده کند. در اینجا، یک هکر می تواند از قربانیان بخواهد که هزینه تحویل جعلی را برای دریافت کالای خود بپردازند.

تاثیر بر melijoe.com

Melijoe ممکن است در نتیجه رویداد داده های خود، هم از اثرات قانونی و هم کیفری متحمل شود. سطل آمازون S3 با پیکربندی نادرست این شرکت ممکن است قوانین حفاظت از داده ها را نقض کرده باشد، در حالی که سایر مشاغل ممکن است با هزینه melijoe.com به محتوای سطل دسترسی پیدا کنند.

نقض حفاظت از داده ها

Melijoe ممکن است مقررات عمومی حفاظت از داده های اتحادیه اروپا (GDPR) را نقض کرده باشد زیرا سطل شرکت به درستی پیکربندی شده بود و اطلاعات مشتریانش را در معرض دید قرار می داد.

GDPR از داده های حساس و شخصی شهروندان اتحادیه اروپا محافظت می کند. GDPR بر شرکتها در مورد جمعآوری، ذخیره و استفاده از دادههای مشتریان حکومت میکند و هرگونه مدیریت نادرست دادهها طبق مقررات مجازات میشود.

کمیسیون ملی اطلاعات و آزادیها (CNIL) مرجع حفاظت از دادههای فرانسه است و مسئول اجرای GDPR است. ملیجو ممکن است تحت نظارت CNIL قرار گیرد. CNIL می تواند حداکثر 20 میلیون یورو (23 میلیون دلار آمریکا) یا 4 درصد از گردش مالی سالانه شرکت (هر کدام بیشتر باشد) را برای نقض GDPR صادر کند.

سطل باز Melijoe آمازون S3 نه تنها اطلاعات شهروندان اتحادیه اروپا، بلکه مشتریان کشورهای سراسر جهان را افشا کرده است. بنابراین، melijoe.com میتواند علاوه بر CNIL، مشمول مجازاتهایی از چندین حوزه قضایی دیگر نیز باشد. به عنوان مثال، کمیسیون تجارت فدرال (FTC) ایالات متحده ممکن است تصمیم بگیرد که melijoe.com را به دلیل نقض احتمالی قانون FTC بررسی کند، و دفتر کمیسر اطلاعات بریتانیا (ICO) می تواند melijoe.com را برای نقض احتمالی این قانون بررسی کند. قانون حفاظت از داده ها 2018.

با وجود مشتریانی که از قاره های مختلف دیگر در سطل Melijoe هستند، تعداد زیادی از مقامات حفاظت از داده ها می توانند در مورد melijoe.com تحقیق کنند.

جاسوسی رقابت

اطلاعات افشا شده را میتوان توسط هکرها جمعآوری کرد و به اشخاص ثالثی که به دادهها علاقه دارند فروخت. این ممکن است شامل مشاغلی باشد که رقبای melijoe.com هستند، مانند سایر خرده فروشان لباس. آژانسهای بازاریابی نیز ممکن است ارزشی را در دادههای سطل ببینند.

کسب و کارهای رقیب می توانند از داده ها برای انجام کار استفاده کنند جاسوسی رقابتی به طور خاص، رقبا می توانند به لیست مشتریان melijoe.com دسترسی داشته باشند تا مشتریان بالقوه را برای کسب و کار خود بیابند. کسبوکارهای رقیب میتوانند با مشتریانی که در معرض دید قرار گرفتهاند، با پیشنهادات تماس بگیرند تا تجارت را از Melijoe بدزدند و پایگاه مشتریان خود را تقویت کنند.

جلوگیری از قرار گرفتن در معرض داده ها

برای ایمن نگه داشتن داده های خود و کاهش خطر قرار گرفتن در معرض چه کاری می توانیم انجام دهیم؟

در اینجا چند نکته برای جلوگیری از قرار گرفتن در معرض داده ها وجود دارد:

- اطلاعات شخصی خود را فقط در اختیار افراد، سازمان ها و نهادهایی قرار دهید که کاملاً به آنها اعتماد دارید.

- فقط از وبسایتهای دارای دامنه امن (یعنی وبسایتهایی که دارای «https» و/یا نماد قفل بسته در ابتدای نام دامنه خود هستند، بازدید کنید.

- هنگام ارائه حساس ترین فرم های داده مانند شماره تامین اجتماعی، به ویژه مراقب باشید.

- رمزهای عبور نشکن ایجاد کنید که از ترکیبی از حروف، اعداد و نمادها استفاده می کنند. رمزهای عبور موجود خود را به طور منظم به روز کنید.

- روی پیوندی در ایمیل، پیام یا هر جای دیگری در اینترنت کلیک نکنید، مگر اینکه مطمئن باشید منبع قانونی است.

- تنظیمات حریم خصوصی خود را در سایت های رسانه های اجتماعی ویرایش کنید تا فقط دوستان و کاربران قابل اعتماد بتوانند محتوای شما را ببینند.

- از نمایش یا تایپ اشکال مهم داده ها (مانند شماره کارت اعتباری یا رمز عبور) هنگام اتصال به شبکه WiFi ناامن خودداری کنید.

- خود را در مورد جرایم سایبری، حفاظت از داده ها و روش هایی که احتمال قربانی شدن در حملات فیشینگ و بدافزارها را کاهش می دهد، آموزش دهید.

درباره ما

SafetyDetectives.com بزرگترین وب سایت بررسی آنتی ویروس در جهان است.

آزمایشگاه تحقیقاتی SafetyDetectives یک سرویس رایگان است که با هدف کمک به جامعه آنلاین در دفاع از خود در برابر تهدیدات سایبری و آموزش سازمان ها در مورد نحوه حفاظت از داده های کاربران خود ، کمک می کند. هدف اصلی پروژه نقشه برداری وب ما این است که اینترنت را به مکانی امن برای همه کاربران تبدیل کنیم.

گزارشهای قبلی ما چندین آسیبپذیری با مشخصات بالا و نشت دادهها را آشکار کرده است، از جمله 2.6 میلیون کاربر که توسط پلتفرم تحلیل اجتماعی آمریکایی IGBlade، و همچنین نقض در a پلت فرم ادغام کننده بازار برزیل Hariexpress.com.br که بیش از 610 گیگابایت اطلاعات به بیرون درز کرد.

برای بررسی کامل گزارشات امنیت سایبری SafetyDetectives در 3 سال گذشته، دنبال کنید تیم امنیت سایبری SafetyDetectives.

- &

- 000

- 2016

- 2020

- 2021

- 2022

- درباره ما

- دسترسی

- مطابق

- در میان

- عمل

- معرفی

- آمازون

- علم تجزیه و تحلیل

- سالیانه

- آنتی ویروس

- هر جا

- دور و بر

- تصدیق

- قدرت

- AWS

- شروع

- بودن

- صدور صورت حساب

- بیلیون

- مارک های

- شکاف

- ساختن

- کسب و کار

- کسب و کار

- خرید

- سرمایه

- شانس

- فرزندان

- بسته

- تن پوش

- مجموعه

- کمیسیون

- انجمن

- شرکت

- شرکت

- شرکت

- مقایسه

- رقبای

- مصرف کنندگان

- شامل

- محتوا

- محتویات

- میتوانست

- مجوزها و اعتبارات

- اعتبار

- کارت اعتباری

- کیفری

- CrunchBase

- واحد پول

- مشتریان

- سایبر

- جرایم اینترنتی

- امنیت سایبری

- داده ها

- نقض داده ها

- حفاظت از داده ها

- روز

- مقدار

- تحویل

- جزئیات

- DID

- مختلف

- کشف

- کشف

- نمی کند

- دامنه

- نام دامنه

- تجارت الکترونیک

- آموزش

- پست الکترونیک

- به خصوص

- جاسوسی

- تخمین زدن

- EU

- مثال

- بهره برداری

- چهره

- جعلی

- روش

- ویژه

- امکانات

- فدرال

- کمیسیون تجارت فدرال

- شکل

- پایان

- به دنبال

- پیروی

- اشکال

- یافت

- فرانسه

- تقلب

- فرانسوی

- FTC

- کامل

- بودجه

- GDPR

- سوالات عمومی

- مقررات حفاظت از اطلاعات عمومی

- آلمان

- دختران

- جهانی

- مغازه

- گروه

- هکر

- هکرها

- اداره

- کمک

- اینجا کلیک نمایید

- زیاد

- چگونه

- چگونه

- HTTPS

- صدها نفر

- ICO

- مهم

- شامل

- از جمله

- اطلاعات

- علاقه

- اینترنت

- فهرست

- بررسی

- موضوع

- ژانویه

- حوزه قضایی

- برچسب ها

- بزرگ

- بزرگتر

- راه اندازی

- قوانین

- نشت

- یاد گرفتن

- قانونی

- قدرت نفوذ

- سبک

- ارتباط دادن

- لینک ها

- فهرست

- طولانی

- نرم افزارهای مخرب

- بازار یابی (Marketing)

- بازار

- رسانه ها

- میلیون

- پول

- اکثر

- شبکه

- تعداد

- متعدد

- پیشنهادات

- آنلاین

- باز کن

- سفارش

- سفارشات

- سازمان های

- دیگر

- مالک

- پرداخت

- پاریس

- کلمه عبور

- کلمه عبور

- پرداخت

- پی پال

- مردم

- شخصی

- اطلاعات شخصی

- شخصی کردن

- فیشینگ

- حمله فیشینگ

- حملات فیشینگ

- سکو

- ممکن

- خلوت

- خصوصی

- در هر

- محصول

- محصولات

- پروژه

- برجسته

- محافظت از

- حفاظت

- ارائه

- خرید

- خریداری شده

- خرید

- خرید

- هدف

- محدوده

- دلایل

- گرفتن

- كاهش دادن

- ثبت نام

- تنظیم

- گزارش ها

- تحقیق

- پاسخ

- مسئوليت

- خرده فروش

- خرده فروشان

- نشان داد

- این فایل نقد می نویسید:

- خطر

- رقیب

- دور

- روسیه

- سعید

- کلاهبرداری

- امن

- تیم امنیت لاتاری

- سرویس

- خدمات

- حمل

- سایت

- سایت

- So

- آگاهی

- رسانه های اجتماعی

- نرم افزار

- فروخته شده

- تخصص دارد

- ایالات

- ذخیره سازی

- پرده

- خیابان

- هدف

- تیم

- منبع

- جهان

- اشخاص ثالث

- هزاران نفر

- تهدید

- از طریق

- سراسر

- زمان

- نکات

- بالا

- پیگردی

- تجارت

- اعتماد

- منحصر به فرد

- متحد

- انگلستان

- ایالات متحده

- نا امن

- بروزرسانی

- us

- استفاده کنید

- کاربران

- ارزش

- ویزا

- آسیب پذیری ها

- وب

- سایت اینترنتی

- وب سایت

- چه

- WHO

- فای

- در داخل

- بدون

- جهان

- جهان

- در سرتاسر جهان

- سال