یک مطالعه جدید نشان میدهد که تقریباً هر برنامه حداقل یک آسیبپذیری یا پیکربندی نادرست دارد که بر امنیت تأثیر میگذارد و یک چهارم آزمایشهای برنامه یک آسیبپذیری شدید یا بسیار شدید را نشان میدهد.

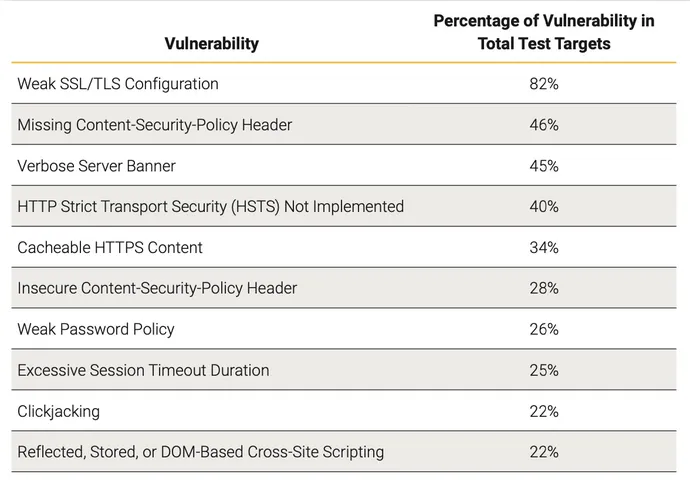

بر اساس یافتههای موجود در مجموعه ابزارهای سختافزاری و نرمافزاری، گزارش جدید آسیبپذیریهای نرمافزار Snapshot 2022 که امروز منتشر شد، پیکربندی ضعیف SSL و TLS، هدر خطمشی امنیت محتوا (CSP) و نشت اطلاعات از طریق بنرهای سرور در صدر فهرست مشکلات نرمافزاری با پیامدهای امنیتی قرار دارند. . در حالی که بسیاری از پیکربندیهای نادرست و آسیبپذیریها با شدت متوسط یا کمتر در نظر گرفته میشوند، حداقل ۲۵ درصد آنها به شدت یا بسیار شدید رتبهبندی میشوند.

ری کلی، یکی از همکاران گروه یکپارچگی نرم افزار در سینوپسیس، می گوید: مشکلات پیکربندی اغلب در یک سطل با شدت کمتر قرار می گیرند، اما مسائل مربوط به پیکربندی و کدگذاری به یک اندازه خطرناک هستند.

او میگوید: «این واقعاً نشان میدهد که [در حالی که] سازمانها ممکن است در انجام اسکنهای استاتیک برای کاهش تعداد آسیبپذیریهای کدگذاری کار خوبی انجام دهند، پیکربندی را در نظر نمیگیرند، زیرا ممکن است دشوارتر باشد». متأسفانه، اسکنهای تست امنیت برنامه استاتیک (SAST) نمیتوانند بررسیهای پیکربندی را انجام دهند زیرا [آنها] از محیط تولید که در آن کد مستقر میشود اطلاعی ندارند.»

داده ها در مورد مزایای استفاده از ابزارهای متعدد برای تجزیه و تحلیل نرم افزار برای آسیب پذیری ها و پیکربندی های نادرست بحث می کنند.

به عنوان مثال، تست های نفوذ، 77 درصد از مشکلات پیکربندی ضعیف SSL/TLS را شناسایی کردند، در حالی که تست امنیت برنامه های کاربردی پویا (DAST) این مشکل را در 81 درصد از تست ها شناسایی کرد. هر دوی این فناوریها، بهعلاوه تست امنیت برنامههای تلفن همراه (MAST)، منجر به کشف این مشکل در 82٪ از آزمایشها شد. بر اساس گزارش سینوپسیس.

سایر شرکت های امنیتی برنامه ها نتایج مشابهی را ثبت کرده اند. به عنوان مثال، در طول دهه گذشته، سه برابر برنامه های کاربردی بیشتر اسکن شده اند، و هر یک 20 برابر بیشتر اسکن شده اند. در گزارش "وضعیت امنیت نرم افزار" خود در ماه فوریه بیان کرد. در حالی که آن گزارش نشان داد که 77٪ از کتابخانه های شخص ثالث هنوز یک آسیب پذیری فاش شده را سه ماه پس از گزارش مشکل حذف نکرده اند، کد وصله شده سه برابر سریعتر اعمال شد.

شرکت های نرم افزاری که از اسکن پویا و ایستا در کنسرت استفاده می کنند، نیمی از نقص ها را 24 روز سریعتر برطرف کردند.

"آزمایش و ادغام مداوم، که شامل اسکن امنیتی در خطوط لوله است، در حال تبدیل شدن به یک امر عادی است." این شرکت در آن زمان در یک پست وبلاگ اعلام کرد.

نه فقط SAST، نه فقط DAST

Synopsys دادههایی را از انواع آزمایشهای مختلف منتشر کرد که هر کدام دارای مجرمان اصلی مشابه بودند. پیکربندیهای ضعیف فناوری رمزگذاری - یعنی لایه سوکتهای ایمن (SSL) و امنیت لایه حمل و نقل (TLS) - برای مثال در آزمونهای امنیتی برنامههای کاربردی استاتیک، پویا و تلفن همراه در صدر جدول قرار گرفتند.

با این حال، این مسائل در فهرست ها بیشتر از هم متمایز می شوند. تستهای نفوذ سیاستهای رمز عبور ضعیف را در یک چهارم برنامهها و اسکریپتهای متقابل سایتی را در ۲۲٪ شناسایی کردند، در حالی که DAST برنامههایی را شناسایی کرد که در ۳۸٪ از تستها، برنامههایی را فاقد زمانبندی کافی و در ۳۰٪ آزمایشها آنهایی را که در معرض کلیک جک هستند، شناسایی کرد.

به گفته کلی سینوپسیس، تست استاتیک و پویا و همچنین تجزیه و تحلیل ترکیب نرم افزار (SCA) همگی مزیت هایی دارند و باید با هم استفاده شوند تا بیشترین شانس را برای شناسایی پیکربندی های اشتباه و آسیب پذیری های احتمالی داشته باشند.

او میگوید: «با این حال، یک رویکرد کلنگر به زمان، منابع و پول نیاز دارد، بنابراین ممکن است این امر برای بسیاری از سازمانها امکانپذیر نباشد». وقت گذاشتن برای طراحی امنیت در این فرآیند همچنین میتواند به یافتن و حذف هر چه بیشتر آسیبپذیریها - هر نوع آنها - در طول مسیر کمک کند تا امنیت فعال باشد و خطر کاهش یابد.

به طور کلی این شرکت دادههای نزدیک به 4,400 آزمایش را روی بیش از 2,700 برنامه جمعآوری کرد. اسکریپت بین سایتی بالاترین آسیب پذیری پرخطر بود که 22٪ از آسیب پذیری های کشف شده را به خود اختصاص داد، در حالی که تزریق SQL با 4٪ مهم ترین آسیب پذیری بود.

خطرات زنجیره تامین نرم افزار

با نرم افزار منبع باز شامل نزدیک به 80 درصد از پایگاه های کدجای تعجب نیست که 81 درصد از پایگاههای کد حداقل یک آسیبپذیری دارند و 85 درصد دیگر دارای یک مؤلفه منبع باز هستند که چهار سال قدیمی است.

با این حال، سینوپسیس دریافت که، علیرغم این نگرانیها، آسیبپذیریها در امنیت زنجیره تامین و اجزای نرمافزار منبع باز تنها حدود یک چهارم مشکلات را تشکیل میدهند. در این گزارش آمده است که دسته ضعفهای امنیتی کتابخانههای شخص ثالث آسیبپذیر در استفاده در 21 درصد از تستهای نفوذ و 27 درصد از تستهای تحلیل استاتیک کشف شده است.

به گفته کلی، بخشی از دلیل آسیب پذیری های کمتر از حد انتظار در اجزای نرم افزار ممکن است به این دلیل باشد که تجزیه و تحلیل ترکیب نرم افزار (SCA) به طور گسترده ای مورد استفاده قرار گرفته است.

او میگوید: «این نوع مسائل را میتوان در مراحل اولیه چرخه عمر توسعه نرمافزار (SDLC)، مانند فازهای توسعه و DevOps یافت که تعداد تولیدکنندگان آن را کاهش میدهد.