یک هفته دیگر، یک BWAIN دیگر!

همانطور که می دانید اگر هفته گذشته را گوش کرده باشید پادکست (تذکر, تذکر!)، BWAIN کوتاه شده است اشکال با نام چشمگیر:

این نام مستعاری است که وقتی یابندههای یک حمله جدید امنیت سایبری آنقدر از کشف خود هیجان زده میشوند به کار میبریم که به آن نامی مناسب برای روابط عمومی میدهند، نام دامنهای برای آن ثبت میکنند، آن را یک وبسایت سفارشی میسازند و برای آن یک لوگوی خاص طراحی میکنند.

این بار، نام برخورد + قدرت شامل یک کاراکتر علامت گذاری مزاحم است که در نامگذاری باگ مزیت محسوب می شود، اما در هنگام ثبت دامنه اینترنتی منفی است. (از قضا، نام دامنه مجاز به استفاده است -، اما نه +).

بنابراین، نام دامنه باید کمی به اختصار می شد https://collidepower.com، اما به هر حال وب سایت یک نمای کلی از مشکل را به شما ارائه می دهد، حتی با کم شدن علامت جمع.

داده های ذخیره شده را با هم برخورد کنید و توان مورد نیاز را اندازه گیری کنید

محققان پشت این جدید مقاله آندریاس کوگلر، یوناس جوفینگر، لوکاس گینر، مارتین شوارتزل، دانیل گروس و استفان مانگارد از دانشگاه گراتس اتریش، و لوکاس گرلاخ و مایکل شوارتز از مرکز امنیت اطلاعات سیسپا هلمهولتز در آلمان هستند.

ما سعی نمی کنیم اشکال مختلف این حمله را به طور طولانی توضیح دهیم، زیرا جزئیات فنی نحوه اندازه گیری، و مدل سازی ریاضی مورد استفاده برای استنتاج از این اندازه گیری ها، پیچیده است.

اما هسته اصلی مشکل، اگر جناس جزئی را ببخشید، این است که حافظه پنهانی که در تراشههای پردازنده مدرن مدفون شده است، قصد دارد عملکرد نامرئی و خودکار را افزایش دهد…

... همیشه آنطور که فکر می کنید نامرئی نیست، و گاهی ممکن است برخی یا تمام محتوای آن، حتی برای فرآیندهایی که نمی توانند آن را ببینند، به بیرون درز کند.

همانطور که از نام آن پیداست، حافظه کش (تلفظ می شود پول نقد، همانطور که در دلار و سنت، نه تمبراگر تا به حال فکر کرده اید، مانند احترام و اعتبار، کپی های ویژه ای از مقادیر داده ها را از RAM معمولی در مکان های مخفی داخل خود تراشه CPU نگه می دارد.

اگر CPU آدرسهای RAM (مکانهای حافظه) را که اخیراً استفاده کردهاید ردیابی کند و بتواند بهخوبی حدس بزند که احتمالاً به زودی از کدام یک از آنها استفاده میکنید، میتواند آنها را به طور موقت در حافظه پنهان خود نگه دارد و در نتیجه سرعت زیادی را افزایش دهد. دسترسی دوم شما به آن مقادیر، و دسترسی سوم، چهارم، و غیره.

به عنوان مثال، اگر به دنبال یک سری مقادیر داده در یک جدول برای تبدیل پیکسل های تصویر از یک فرمت رنگی به فرمت دیگر هستید، ممکن است دریابید که در بیشتر مواقع جدول جستجو به شما می گوید که به آدرس RAM 0x06ABCC00 مراجعه کنید (که ممکن است جایی باشد که کد ویژه «پیکسل سیاه» ذخیره شده است) یا آدرس 0x3E00A040 (که ممکن است محل کد «پیکسل شفاف» باشد).

CPU با نگه داشتن خودکار مقادیر از آن دو آدرس حافظه که معمولاً مورد نیاز است در حافظه پنهان خود، میتواند تلاشهای آینده را برای دسترسی به آن آدرسها (به صورت مجازی، نه به معنای واقعی کلمه!) اتصال کوتاه کند، به طوری که نیازی به ارسال سیگنالهای الکتریکی به خارج از پردازنده نباشد. در سراسر مادربرد، و به تراشه های RAM واقعی برای خواندن نسخه اصلی داده هایی که در آنجا ذخیره شده است.

بنابراین، دسترسی به داده های کش معمولاً بسیار سریعتر از داده های موجود در رم مادربرد است.

به طور کلی، با این حال، شما نمی توانید انتخاب کنید که کدام رجیسترهای حافظه پنهان برای ذخیره آدرس های RAM استفاده شوند، و زمانی که CPU تصمیم می گیرد از کش کردن مقدار "کد شفاف پیکسل" شما جلوگیری کند و شروع به ذخیره سازی حافظه های یک برنامه دیگر کند، نمی توانید انتخاب کنید. در عوض "کلید رمزنگاری فوق سری".

در واقع، حافظه پنهان ممکن است حاوی ترکیبی لیبرال از مقادیر باشد، از ترکیبی لیبرال از آدرسهای RAM، متعلق به ترکیبی لیبرال از حسابهای کاربری مختلف و سطوح امتیاز، همه در یک زمان.

به همین دلیل، همراه با دلایل کارایی و عملکرد، حتی برنامههای سطح مدیریت نمیتوانند مستقیماً به فهرست آدرسهایی که در حال حاضر در حافظه پنهان هستند، نگاهی بیندازند یا مقادیر آنها را برای محافظت از دادههای ذخیرهشده در برابر جاسوسی خارجی بررسی کنند.

به عنوان یک برنامه نویس، شما همچنان از دستورالعمل کد ماشین "خواندن کد پیکسل شفاف از آدرس 0x3E00A040" استفاده می کنید، و سیستم عامل همچنان تصمیم می گیرد که آیا قرار است بر اساس آدرس عددی 0x3E00A040 به آن داده ها دسترسی داشته باشید، حتی اگر دادهها در نهایت مستقیماً از حافظه پنهان به جای آدرس RAM واقعی 0x3E00A040 میآیند.

قیمت یک بیت تلنگر

چیزی که محققان Collide+Power کشف کردند، بسیار ساده شده است، این است که اگرچه نمیتوانید مستقیماً به دادههای موقت موجود در حافظه پنهان نگاه کنید، و بنابراین نمیتوانید از حفاظت از حافظه که در صورت استفاده از آدرس RAM رسمی آن استفاده میشد، چشم پوشی کنید. …

... می توانید حدس بزنید که چه زمانی مقادیر داده های خاص در حال نوشتن در رجیسترهای ذخیره سازی کش خاص هستند.

و هنگامی که یک عدد از قبل ذخیره شده با شماره دیگری جایگزین می شود، شما می توانید با اندازه گیری میزان مصرف انرژی CPU در مورد هر دو مقدار استنباط کنید در این فرآیند است.

(پردازندههای مدرن معمولاً شامل رجیسترهای داخلی ویژهای هستند که خوانش مصرف انرژی را برای شما فراهم میکنند، بنابراین نیازی به باز کردن کیس کامپیوتر و وصل کردن سیم پروب فیزیکی در جایی روی مادربرد ندارید.)

جالب است که مصرف انرژی خود CPU، زمانی که یک مقدار کش را با یک مقدار جدید بازنویسی می کند، به تعداد بیت های تغییر بین اعداد بستگی دارد.

اگر موضوعات را به تک بایت ها ساده کنیم، مقدار باینری را بازنویسی می کنیم 0b00000000 با 0b11111111 (تغییر اعشار 0 به اعشار 255) نیاز به چرخاندن تمام بیت های بایت دارد که بیشترین مصرف انرژی را دارد.

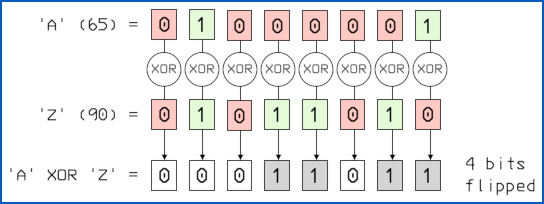

بازنویسی کاراکتر ASCII A (65 در اعشار) با Z (90 در اعشار) به معنی تغییر است 0b01000001 به 0b01011010، که در آن چهار موقعیت بیت تغییر می کند، بنابراین مقدار متوسطی از توان مصرف می شود

و اگر اعداد یکسان باشند، هیچ بیتی نیاز به ورق زدن ندارد، که کمترین انرژی را مصرف می کند.

به طور کلی، اگر دو عدد را با هم XOR کنید و تعداد 1 بیت های پاسخ را بشمارید، تعداد تلنگرها را پیدا می کنید، زیرا 0 XOR 0 = 0 و 1 XOR 1 = 0 (بنابراین صفر نشان دهنده عدم تلنگر است)، در حالی که 0 XOR 1 = 1 و 1 XOR 0 = 1 (نشان دهنده یک تلنگر).

به عبارت دیگر، اگر بتوانید به دستهای از آدرسهای انتخابشده خود دسترسی داشته باشید به گونهای که مجموعه خاصی از رجیسترهای کش را در داخل CPU ایجاد کند، و سپس وقتی کد شخص دیگری دادههای خود را به آن حافظههای کش اختصاص میدهد، مصرف انرژی را با دقت کافی کنترل کنید. مکان ها به جای…

…سپس شما می توانید استنباط هایی در مورد چند بیت ورق بزنید بین محتویات کش قدیمی و جدید.

البته، شما میتوانید مقادیر ذخیره شده در آدرسهایی را انتخاب کنید که با آنها رجیسترهای حافظه پنهان را پر کردهاید، بنابراین نه تنها میدانید که احتمالاً چند بیت برگشته است، بلکه میدانید که مقادیر شروع آن بیتها قبل از گرفتن فلیپها چه بوده است. محل.

این به شما داده های آماری بیشتری می دهد تا با توجه به اینکه قبلاً چه چیزی وجود داشت و تعداد بیت هایی که اکنون متفاوت هستند، می توانید مقادیر جدید احتمالی را در حافظه پنهان پیش بینی کنید.

ممکن است نتوانید دقیقاً بفهمید که فرآیند قربانی شما از چه دادههایی استفاده میکند، اما حتی اگر بتوانید برخی از الگوهای بیت را حذف کنید، فقط چیزی را یاد گرفتهاید که قرار نیست بدانید.

و اگر آن دادهها، مثلاً، نوعی کلید رمزگذاری باشد، ممکن است بتوانید یک حمله brute force غیرقابل اجرا را به حملهای تبدیل کنید که در آن ممکن است موفق شوید.

برای مثال، اگر بتوانید 70 بیت را در یک کلید رمزگذاری 128 بیتی پیشبینی کنید، به جای امتحان کردن همه ترکیبهای 128 بیتی، که کار غیرممکنی است، باید 2 بیت را امتحان کنید.58 در عوض کلیدهای مختلف (128 - 70 = 58)، که ممکن است بسیار امکان پذیر باشد.

نیازی به وحشت نیست

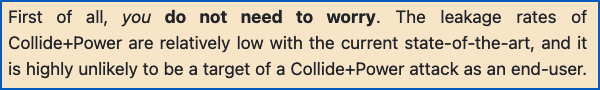

خوشبختانه، این "آسیب پذیری" (اکنون دوبله شده است CVE-2023-20583) بعید است به این زودی علیه شما استفاده شود.

بر اساس این حقیقت که حملات امنیت سایبری «فقط بهتر و سریعتر میشوند» بیشتر از یک حفره قابل بهرهبرداری که امروزه میتوان از آن استفاده کرد، بیشتر یک موضوع تئوری است که تولیدکنندگان تراشه باید آن را در نظر بگیرند.

در واقع، محققین تقریباً با خجالت اعتراف می کنند که «شما نیازی به نگرانی نیست"

آنها واقعاً نوشتند شما با حروف مورب، و ابطال نگران نباشید با حروف درشت:

در پایان مقاله، محققان با تأسف خاطرنشان میکنند که برخی از بهترین نتایج در دنیای واقعی آنها با این حمله، در شرایط آزمایشگاهی ایدهآل، تنها 5 بیت در ساعت نشت میکردند.

برای یکی از سناریوهای حمله خود، در واقع، آنها اعتراف کردند که با "محدودیت های عملی که منجر به نرخ نشت بیش از [یک] سال در هر بیت می شود" مواجه شده اند.

بله، شما آن را به درستی خواندید - ما آن را چندین بار در روزنامه بررسی کردیم تا مطمئن شویم که تصورش را نمی کنیم.

و این، البته، این سوال را ایجاد می کند، "چه مدت باید مجموعه ای از تست های انتقال داده را در حال اجرا بگذارید تا بتوانید به طور قابل اعتماد نرخ های انتقال را اندازه گیری کنید؟"

با محاسبات ما، یک بیت در سال حدود 125 بایت در هر هزاره به شما می دهد. با این سرعت، دانلود فیلم پرفروش سه ساعته اخیرا منتشر شده است اوپنهایمر با کیفیت IMAX، که ظاهراً حدود نیم ترابایت را اشغال می کند، تقریباً 4 میلیارد سال طول می کشد. اگر بخواهیم این واقعیت عجیب و غریب را در نظر بگیریم، خود زمین تنها حدود 4.54 میلیارد سال سن دارد، چند صد میلیون ماه زمان بگذرد.

چه کاری انجام دهید؟

ساده ترین راه برای مقابله با CVE-2023-20538 در حال حاضر این است که هیچ کاری انجام ندهید، با توجه به اینکه خود محققان به شما توصیه کرده اند که نگران نباشید.

اگر احساس میکنید که باید کاری انجام دهید، پردازندههای اینتل و AMD راههایی برای کاهش دقت ابزار اندازهگیری توان خود با اضافه کردن نویز تصادفی به خوانشهای قدرت دارند.

این باعث میشود میانگینهای شما درست باشد، اما خوانشهای فردی به اندازه کافی تغییر میکند تا انجام این حمله که واقعاً امکانپذیر نیست، حتی سختتر شود.

کاهش قدرت اندازه گیری اینتل به عنوان شناخته شده است فیلتر محدودیت توان متوسط در حال اجرا (RAPL).; AMD به عنوان نامیده می شود حالت جبر عملکرد.

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. خودرو / خودروهای الکتریکی، کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- BlockOffsets. نوسازی مالکیت افست زیست محیطی. دسترسی به اینجا.

- منبع: https://nakedsecurity.sophos.com/2023/08/03/performance-and-security-clash-yet-again-in-collidepower-attack/

- :است

- :نه

- :جایی که

- $UP

- 1

- ٪۱۰۰

- 25

- 70

- 700

- a

- قادر

- درباره ما

- مطلق

- دسترسی

- حساب

- حساب ها

- دقت

- به درستی

- در میان

- واقعی

- اضافه کردن

- اضافه

- نشانی

- آدرس

- اقرار کردن

- پذیرفته

- از نو

- در برابر

- معرفی

- مجاز

- در امتداد

- قبلا

- همچنین

- هر چند

- همیشه

- AMD

- مقدار

- an

- و

- دیگر

- پاسخ

- هر

- اعمال می شود

- درخواست

- تقریبا

- هستند

- AS

- اختصاص داده

- At

- ضمیمه کردن

- حمله

- حمله

- تلاشها

- اتریش

- نویسنده

- خودکار

- اتوماتیک

- بطور خودکار

- میانگین

- تصویر پس زمینه

- مستقر

- اساس

- BE

- زیرا

- قبل از

- پشت سر

- بودن

- بهترین

- بهتر

- میان

- بیلیون

- بیت

- بمب دارای قدرت تخریبی زیاد

- جسور

- مرز

- هر دو

- پایین

- نیروی بی رحم

- اشکال

- ساختن

- دسته

- اما

- by

- مخزن

- محاسبات

- CAN

- مورد

- مرکز

- تغییر

- متغیر

- شخصیت

- بررسی شده

- تراشه

- چیپس

- را انتخاب کنید

- برگزیده

- برخورد

- رمز

- مجموعه

- رنگ

- COM

- ترکیب

- می آید

- پیچیده

- کامپیوتر

- نتیجه

- شرایط

- مصرف

- مصرف

- شامل

- محتوا

- محتویات

- معمولی

- تبدیل

- هسته

- اصلاح

- میتوانست

- دوره

- پوشش

- ترک

- در حال حاضر

- سفارشی

- امنیت سایبری

- دانیل

- داده ها

- مقدار

- نشان می دهد

- بستگی دارد

- طرح

- جزئیات

- DID

- مختلف

- مستقیما

- کشف

- کشف

- نمایش دادن

- do

- دلار

- دامنه

- نام دامنه

- نام های دامنه

- آیا

- دوبله شده

- زمین

- بهره وری

- هر دو

- از بین بردن

- دیگر

- رمزگذاری

- کافی

- حتی

- تا کنون

- کاملا

- مثال

- برانگیخته

- توضیح دهید

- خارجی

- واقعیت

- سریعتر

- امکان پذیر است

- احساس

- کمی از

- شکل

- پیدا کردن

- فلیپ

- فلیپس

- برای

- استحکام

- قالب

- اشکال

- چهار

- چهارم

- از جانب

- آینده

- سوالات عمومی

- آلمان

- دریافت کنید

- دادن

- داده

- می دهد

- رفتن

- تا حد زیادی

- بود

- نیم

- رخ دادن

- سخت تر

- آیا

- ارتفاع

- پنهان

- سوراخ

- ساعت

- در تردید بودن

- چگونه

- چگونه

- اما

- HTML

- HTTPS

- صد

- دلخواه

- if

- تصویر

- غیر ممکن

- موثر

- in

- شامل

- شامل

- فرد

- اطلاعات

- امنیت اطلاعات

- داخل

- در عوض

- اینتل

- مورد نظر

- داخلی

- اینترنت

- به

- طعنه آمیز

- IT

- ITS

- خود

- تنها

- نگاه داشتن

- نگهداری

- کلید

- کلید

- دانستن

- شناخته شده

- آزمایشگاه

- نام

- برجسته

- نشت

- آموخته

- کمترین

- ترک کردن

- ترک کرد

- طول

- سطح

- احتمالا

- محدود

- محدودیت

- فهرست

- محل

- مکان

- آرم

- طولانی

- به دنبال

- مراجعه

- کم

- دستگاه

- ساخت

- تولید کنندگان

- بسیاری

- حاشیه

- مارتین

- استاد

- ریاضی

- ماده

- مسائل

- حداکثر عرض

- ممکن است..

- به معنی

- اندازه

- اندازه گیری

- اندازه گیری

- اندازه گیری

- حافظه

- مایکل

- قدرت

- هزاره

- میلیون

- کاهش

- مخلوط

- مخلوط

- مدل سازی

- مدرن

- مانیتور

- ماه

- بیش

- اکثر

- سینما

- بسیار

- نام

- نام

- نامگذاری

- نیاز

- جدید

- نه

- سر و صدا

- هیچ

- طبیعی

- هیچ چی

- اکنون

- عدد

- تعداد

- of

- خاموش

- رسمی

- قدیمی

- on

- ONE

- آنهایی که

- فقط

- باز کن

- عملیاتی

- سیستم عامل

- or

- دیگر

- ما

- خارج

- خارج از

- مروری

- خود

- مقاله

- الگوهای

- پل

- برای

- کارایی

- چشم انداز

- فیزیکی

- پیکسل

- محل

- افلاطون

- هوش داده افلاطون

- PlatoData

- به علاوه

- موقعیت

- پست ها

- قدرت

- پیش بینی

- اعتبار

- قیمت

- امتیاز

- شاید

- کاوشگر

- مشکل

- روند

- فرآیندهای

- پردازنده

- پردازنده ها

- برنامهنویس

- برنامه ها

- تلفظ شده

- محافظت از

- حفاظت

- ارائه

- هدف

- قرار دادن

- کیفیت

- سوال

- افزایش

- رم

- تصادفی

- نرخ

- نرخ

- خواندن

- دنیای واقعی

- واقعا

- دلیل

- دلایل

- تازه

- كاهش دادن

- اشاره

- ثبت نام

- ثبت نام

- ثبت

- نسبی

- منتشر شد

- جایگزین

- نیاز

- محققان

- احترام

- نتایج

- راست

- در حال اجرا

- همان

- گفتن

- سناریوها

- سیاه

- دوم

- تیم امنیت لاتاری

- دیدن

- ارسال

- سلسله

- تنظیم

- چند

- کوتاه

- امضاء

- سیگنال

- ساده شده

- ساده کردن

- سایت

- snooping را

- So

- جامد

- برخی از

- کسی

- چیزی

- یک جایی

- بزودی

- صحبت کردن

- ویژه

- خاص

- سرعت

- شروع

- راه افتادن

- آماری

- هنوز

- توقف

- ذخیره سازی

- opbevare

- ذخیره شده

- موفق شدن

- حاکی از

- مفروض

- مطمئن

- SVG

- سیستم

- جدول

- گرفتن

- طول می کشد

- کار

- فنی

- می گوید

- موقت

- تست

- نسبت به

- که

- La

- شان

- آنها

- خودشان

- سپس

- نظری

- آنجا.

- از این رو

- آنها

- فکر می کنم

- سوم

- این

- کسانی که

- بدین ترتیب

- زمان

- به

- امروز

- با هم

- در زمان

- ابزار

- بالا

- مسیر

- انتقال

- انتقال

- شفاف

- درست

- امتحان

- دو

- در نهایت

- زیر

- دانشگاه

- بعید

- URL

- استفاده

- استفاده کنید

- استفاده

- کاربر

- با استفاده از

- معمولا

- ارزش

- ارزشها

- بیهودگی

- مختلف

- بسیار

- از طريق

- بازدید

- بود

- مسیر..

- راه

- we

- سایت اینترنتی

- هفته

- خوب

- رفت

- بود

- چی

- چه زمانی

- چه

- که

- در حین

- عرض

- اراده

- سیم

- با

- کلمات

- نگرانی

- خواهد بود

- نوشتن

- کتبی

- سال

- سال

- هنوز

- شما

- شما

- زفیرنت

- صفر