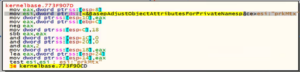

پس از بررسی روال رمزگذاری بدافزار مورد استفاده به عنوان بخشی از حملات Petya/ExPetr، کارشناسان متوجه شدند که نویسنده بدافزار نمی تواند حلقه قربانیان را رمزگشایی کند – صرف نظر از احتمال اینکه قسط شده باشد. همانطور که مشخص است، این حمله بدافزار بیشتر شبیه یک پاککن است اما از یک باجافزار تقلید میکند.

گزارش هایی در مورد یک آواتار جدید از حملات ransomware از 27 ژوئن 2017 به طور نگران کننده ای متداول شده اند. با نسخه های مختلفی از نام ها رونمایی شد - Petya، NotPetya. Petrwrap و exPetr - باعث ایجاد یک شکاف در فضای مجازی در سراسر جهان. عمدتاً حملات خود را بر سازمانهای اوکراین، روسیه و اروپای غربی متمرکز کرد.

کارشناسان امنیتی آستین های خود را بالا زده اند تا طوفان چنین حملات باج افزاری را از بین ببرند. تضمین می کند بررسی منظم به روز رسانی سیستم و با ترغیب کاربر به هرگونه سوء استفاده مخرب قابل اجرا.

باج افزار چگونه منتشر می شود؟

باج افزار کار کثیفی را با سیستم های ویندوزی انجام می دهد اسیب پذیر. کاربران باید پای خود را زمین بگذارند تا اطمینان حاصل کنند که «بهروزرسانیهای سیستم» جلوتر از تهدیدها میمانند. با این حال، سناریو متفاوت است، سازمانهای تجاری ما را با سیستم آسیبپذیر ویندوز منسوخ شده غافلگیر میکنند، حتی پس از هشدار در مورد ضربه سنگین در جدیدترین حمله بینظیر. سیستمهای آسیبپذیر ویندوزی که از حمله wanna cry جان سالم به در بردند، مطمئناً اکنون مستعد حملات باجافزاری هستند.

پتیا چه می کند؟

پتیا روی چهار چیز کار می کند.

1. کرمی است که از طریق آن وارد می شود سیستم ویندوز آسیب پذیر محلی برای آلوده کردن شبکه محلی

2. آن است باجافزار که عمل می کند به Master Boot Record را رمزگذاری کنید این شرکت را از راه اندازی درست فلج می کند.

3. همچنین روی فایلهای دیگر کار میکند و وقتی Master Boot Record از کار میافتد، سیستم باقی میماند کنترل نشده و با جزء چهارم

4. برای دزدیدن نام های کاربری، رمز عبور و موارد دیگر کار می کند اعتبار ورود از سیستم آلوده. این بدن مخرب را به حرکت در اطراف و دسترسی به سیستم های دیگر در شبکه محلی با اعتبار غارت شده هدایت می کند.

چه کسی در معرض خطر است؟

کامپیوترهای شخصی هر چند با آخرین به روز رسانی ویندوز وصله شده اند و حتی اگر به شبکه های تجاری متصل نباشند به همین ترتیب آسیب پذیر به کرم پتیا همچنین شانس دیگری برای در معرض خطر قرار گرفتن وجود دارد، یعنی زمانی که سیستم فردی به VPN متصل می شود. Petya دستگاه های مک، اندروید و لینوکس را آلوده نمی کند در حالی که فقط برای هدف قرار دادن سیستم های ویندوز کار می کند.

چگونه از باج افزار Petya جلوتر بمانیم؟

نصب صحیح و قدرتمند حفاظت از نقطه پایانی این سیستم با انباشت مازاد اقدامات امنیتی سازگار به امنیت سیستم کمک می کند. همچنین بهروزرسانیهای خودکار وصله را قادر میسازد تا از تبدیل شدن سیستم ویندوز به یک سوءاستفاده در پیشخوان جلوگیری کند. از فراخوانی اطمینان حاصل کنید ضد تروجان, فایروال ویژگی ها و سایر تکنیک های جلوگیری از نفوذ برای سرورها و دسکتاپ ها.

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- پلاتوبلاک چین. Web3 Metaverse Intelligence. دانش تقویت شده دسترسی به اینجا.

- منبع: https://blog.comodo.com/endpoint-security/petya-ransomware-how-it-spreads-and-how-to-stay-ahead/

- :است

- $UP

- 2017

- 27th

- a

- درباره ما

- دسترسی

- پس از

- پیش

- و

- اندروید

- دیگر

- هستند

- دور و بر

- AS

- At

- حمله

- حمله

- نویسنده

- اتوماتیک

- نماد

- اجتناب از

- BE

- بودن

- فوت

- بدن

- کسب و کار

- by

- باعث می شود

- قطعا

- شانس

- چک

- شرکت

- کامپیوتر

- متصل

- استوار

- مقابله با

- مجوزها و اعتبارات

- مختلف

- پایین

- را قادر می سازد

- رمزگذاری

- نقطه پایانی

- اطمینان حاصل شود

- حصول اطمینان از

- اروپا

- حتی

- کارشناسان

- بهره برداری

- سوء استفاده

- نتواند

- امکانات

- پا

- فایل ها

- متمرکز شده است

- برای

- چهارم

- مکرر

- از جانب

- افزایش

- آیا

- سنگین

- چگونه

- چگونه

- اما

- HTTPS

- in

- فرد

- IT

- ITS

- کار

- JPG

- آخرین

- پسندیدن

- لینوکس

- محلی

- مک

- ساخته

- نرم افزارهای مخرب

- حمله بدافزار

- استاد

- حداکثر عرض

- معیارهای

- بیش

- حرکت

- نام

- شبکه

- شبکه

- جدید

- of

- on

- عمل می کند

- سازمان های

- دیگر

- بخش

- کلمه عبور

- وصله

- پی اچ پی

- افلاطون

- هوش داده افلاطون

- PlatoData

- امکان

- قوی

- پیشگیری

- حفاظت

- قرار دادن

- باجافزار

- حملات باج افزار

- رکورد

- بدون در نظر گرفتن

- خطر

- رول

- مسیرها

- روسیه

- سناریو

- تیم امنیت لاتاری

- سرور

- پس از

- فضا

- گسترش

- گسترش

- راه افتادن

- ماندن

- چنین

- مازاد

- تعجب آور

- زنده ماند

- سیستم

- سیستم های

- هدف

- تکنیک

- که

- La

- شان

- اشیاء

- تهدید

- از طریق

- به

- روند

- اوکراین

- فهمیدن

- پرده برداری کرد

- به روز رسانی

- us

- کاربر

- کاربران

- استفاده

- قابل اعتماد

- مجازی

- فضای مجازی

- VPN

- آسیب پذیر

- مسیر..

- غربی

- اروپای غربی

- در حین

- پنجره

- با

- با این نسخهها کار

- کرم

- خواهد بود

- زفیرنت