یک تروجان پروکسی پیچیده که macOS را هدف قرار میدهد، کشف شده است و از طریق نسخههای غیرقانونی نرمافزارهای تجاری واقعی، از جمله ابزارهای ویرایش، نرمافزار بازیابی اطلاعات، و برنامههای اسکن شبکه توزیع میشود.

با توجه به گزارش کسپرسکی این هفته. این سرور مخفی عوامل تهدید را قادر میسازد تا درب پشتی سیستم را حفظ کنند، اما همچنین ترافیک شبکه را از طریق دستگاه در معرض خطر هدایت میکند.

سرگئی پوزان، کارشناس امنیت سایبری در کسپرسکی، توضیح میدهد که وجود چنین تروجان پروکسی میتواند پیامدهایی با شدت متفاوت برای قربانیان داشته باشد. به عنوان مثال، اگر از پروکسی برای مسیریابی ترافیک سایر کاربران استفاده شود، احتمالاً توسط VPN های بی پروا، که می تواند به طور قابل توجهی شبکه کاربر را بارگیری کند، در نتیجه عملکرد آن را کند می کند یا از هر محدودیت ترافیکی تعیین شده استفاده می کند.

سناریوهای احتمالی دیگر میتواند نشان دهد که بازیگران مخرب از رایانههای قربانیان برای افزایش بازدیدهای تبلیغاتی استفاده میکنند. سازماندهی یک بات نت به منظور حملات DDoS بیشتر به سایت ها، سازمان ها یا سایر کاربران مختلف؛ یا برای فعالیت های غیرقانونی، مانند خرید سلاح، مواد مخدر، یا توزیع اطلاعات مخرب یا سایر برنامه های مخرب.

در صورت انجام فعالیتهای غیرقانونی در اینترنت، خطرات مستقیم قابل توجهی برای کاربر وجود دارد، زیرا هر گونه اقدامی از آدرس IP آن کاربر انجام میشود - و این یعنی از طرف کاربر.

استفاده از DoH برای ترکیب

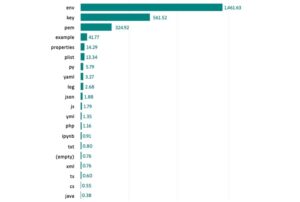

در بخش فنی، گزارش کسپرسکی اشاره کرد که علاوه بر نسخه macOS، نمونههایی برای اندروید و ویندوز کشف شد که به همان سرور فرمان و کنترل (C2) متصل هستند. برای هر سه، محققان استفاده از DNS-over-HTTPS (DoH) را برای پنهان کردن ارتباطات C2 از ابزارهای نظارت بر ترافیک برجسته کردند.

به طور خاص، DoH میتواند به آن اجازه دهد راهحلهای امنیتی اولیه را تنها بر اساس تجزیه و تحلیل درخواستهای DNS دور بزند، زیرا این درخواست مانند یک درخواست HTTPS معمولی برای سروری که DoH را پیادهسازی میکند، به نظر میرسد.

پوزان می گوید: «البته راهبرد اصلی حفاظت برای کاربران عادی، نصب یک راه حل امنیتی مانند یک آنتی ویروس با عملکردهای تحلیل ترافیک شبکه خواهد بود. کافی است بر حرکت ترافیک و تغییرات در سیستم فایل نظارت کنید.

وی اضافه می کند: در این صورت می توانید آدرس IP سرور C2 را به لیست سیاه اضافه کنید، سپس تروجان قادر به اتصال به سرور نخواهد بود و بلافاصله حضور آن را در سیستم تشخیص خواهید داد.

این پروکسی همچنین از طریق برنامههای کرک شده از وبسایتهای غیرمجاز پخش میشود و کاربرانی را که به دنبال ابزارهای نرمافزار رایگان هستند و آنها را در معرض نصب بدافزارهای بالقوه قرار میدهند، هدف قرار میدهد – بنابراین یک راه ساده برای جلوگیری از آلودگی، اجتناب از دانلود نرمافزار دزدی است.

کاربران مک: اهداف ثابت برای باتنتها

کن دانهام، مدیر تهدیدات سایبری در Qualys، خاطرنشان می کند که کاربران مک ممکن است تصور نادرستی داشته باشند که در دید مجرمان سایبری نیستند، اما برعکس این موضوع صادق است.

به عنوان مثال، طرفداران اپل دارند مدت ها مورد هدف قرار گرفته است توسط بازیگران بات نت، با توجه به لایه مک برای کاربران و لایه پایه کد BSD در زیر، که می تواند بی سر و صدا مورد سوء استفاده قرار گیرد کاربران مخرب که یک نقطه پایانی را به خطر می اندازد.

دانهام توضیح میدهد: «برای سالها، بسیاری از کاربران مک احساس میکردند که به دلیل حجم زیاد حملاتی که در دنیای ویندوز دیده میشود، در برابر حمله آسیبپذیر نیستند. در حالی که سطح حمله ویندوز به وضوح بسیار بزرگتر است، تمام سیستم عامل ها و سطوح حمله نرم افزاری در سال 2023 مورد حمله قرار می گیرند، جایی که مهاجمان سنگ تمام نمی گذارند.

داده های خاص این را نشان می دهد: در ماه اکتبر، Accenture گزارشی را منتشر کرد افزایش ده برابری عوامل تهدید دارک وب که macOS را هدف قرار داده اند از سال 2019 - با این روند که احتمالاً ادامه خواهد داشت.

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- PlatoHealth. هوش بیوتکنولوژی و آزمایشات بالینی. دسترسی به اینجا.

- منبع: https://www.darkreading.com/vulnerabilities-threats/proxy-trojan-targets-macos-users-traffic-redirection

- : دارد

- :است

- :نه

- :جایی که

- $UP

- 2019

- 2023

- 7

- a

- قادر

- مطابق

- عمل

- فعالیت ها

- بازیگران

- اضافه کردن

- اضافه

- نشانی

- می افزاید:

- تبلیغات

- معرفی

- اجازه دادن

- همچنین

- an

- تحلیل

- و

- اندروید

- آنتی ویروس

- هر

- اپل

- برنامه های کاربردی

- هستند

- AS

- At

- حمله

- حمله

- اجتناب از

- درپشتی

- مستقر

- BE

- خرس

- بوده

- از طرف

- بودن

- مخلوط

- بات نت

- کسب و کار

- اما

- خریداری کردن

- by

- CAN

- مورد

- تبادل

- به وضوح

- پایه کد

- ارتباطات

- سازش

- در معرض خطر

- کامپیوتر

- پنهان کردن، پوشاندن

- اتصال

- متصل

- عواقب

- ثابت

- ادامه دادن

- میتوانست

- دوره

- ترک خورده

- ایجاد

- سایبر

- مجرمان سایبری

- امنیت سایبری

- تاریک

- وب سایت تیره

- داده ها

- نقاط داده

- از DDoS

- تشخیص

- دستگاه

- مستقیم

- مدیر

- کشف

- توزیع شده

- توزیع

- دی ان اس

- پایین

- دانلود

- مواد مخدر

- دو

- در طی

- را قادر می سازد

- نقطه پایانی

- کافی

- کارشناس

- توضیح می دهد

- طرفداران

- خطا

- پرونده

- برای

- رایگان

- نرم افزار رایگان

- از جانب

- جلو

- توابع

- بیشتر

- واقعی

- آیا

- پنهان

- برجسته

- HTML

- HTTPS

- if

- غیر مجاز

- بلافاصله

- پیاده سازی می کند

- in

- از جمله

- افزایش

- اطلاعات

- نصب

- نصب و راه اندازی

- نمونه

- اینترنت

- IP

- IP آدرس

- IT

- ITS

- JPG

- کسپرسکی

- بزرگ

- بزرگتر

- لایه

- ترک کردن

- قانونی

- پسندیدن

- احتمالا

- محدود

- بار

- نگاه کنيد

- شبیه

- مک

- MacOS در

- اصلی

- حفظ

- نرم افزارهای مخرب

- بسیاری

- به معنی

- قدرت

- مانیتور

- جنبش

- بسیار

- شبکه

- ترافیک شبکه

- نه

- اشاره کرد

- یادداشت

- اکتبر

- of

- on

- فقط

- عمل می کند

- عملیاتی

- سیستم های عامل

- عمل

- مقابل

- or

- عادی

- سازمان های

- سازماندهی

- دیگر

- خارج

- انجام

- شاید

- افلاطون

- هوش داده افلاطون

- PlatoData

- نقطه

- ممکن

- پتانسیل

- حضور

- بدوی

- برنامه

- برنامه ها

- حفاظت

- پروکسی

- منتشر شده

- هدف

- بهبود

- تغییر مسیر

- منظم

- گزارش

- درخواست

- درخواست

- محققان

- آشکار

- طلوع

- خطرات

- مسیر

- s

- همان

- می گوید:

- پویش

- سناریوها

- تیم امنیت لاتاری

- دیدن

- به دنبال

- مشاهده گردید

- سرور

- تنظیم

- مناظر

- قابل توجه

- به طور قابل توجهی

- ساده

- پس از

- سایت

- کند شدن

- So

- نرم افزار

- راه حل

- مزایا

- مصنوعی

- گسترش

- STONE

- استراتژی

- متعاقبا

- چنین

- سطح

- سیستم

- سیستم های

- هدف گذاری

- اهداف

- فنی

- که

- La

- آنها

- سپس

- آنجا.

- در نتیجه

- این

- این هفته

- تهدید

- بازیگران تهدید

- سه

- از طریق

- به

- ابزار

- ترافیک

- روند

- تروجان

- درست

- غیر مجاز

- زیر

- در زیر

- بی پروا

- استفاده کنید

- استفاده

- کاربر

- کاربران

- با استفاده از

- مختلف

- متفاوت است

- نسخه

- نسخه

- از طريق

- قربانیان

- نمایش ها

- حجم

- VPN ها

- مسیر..

- تسلیحات

- وب

- وب سایت

- هفته

- بود

- که

- در حین

- اراده

- پنجره

- با

- در داخل

- جهان

- سال

- شما

- زفیرنت