1دانشگاه واترلو، دانشکده علوم کامپیوتر دیوید آر چریتون

2دانشگاه بن گوریون نقف، گروه علوم کامپیوتر

این مقاله را جالب می دانید یا می خواهید بحث کنید؟ SciRate را ذکر کنید یا در SciRate نظر بدهید.

چکیده

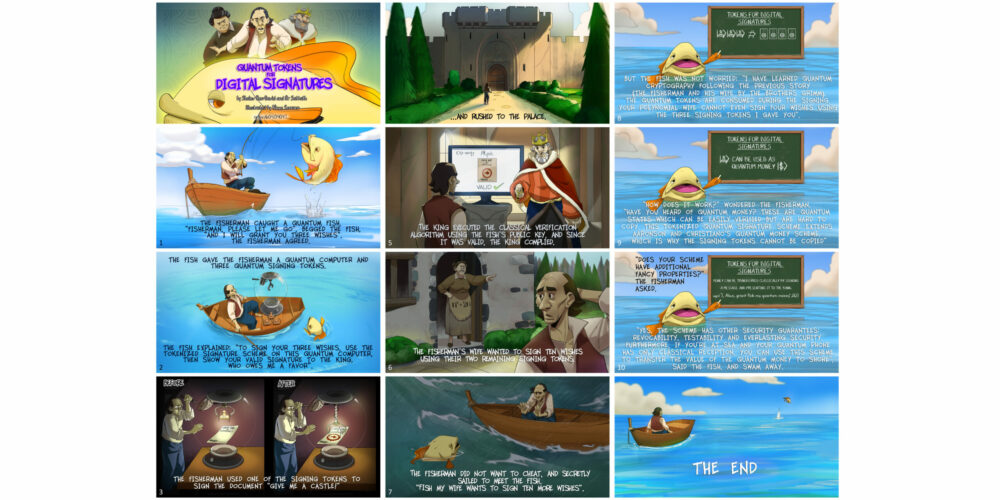

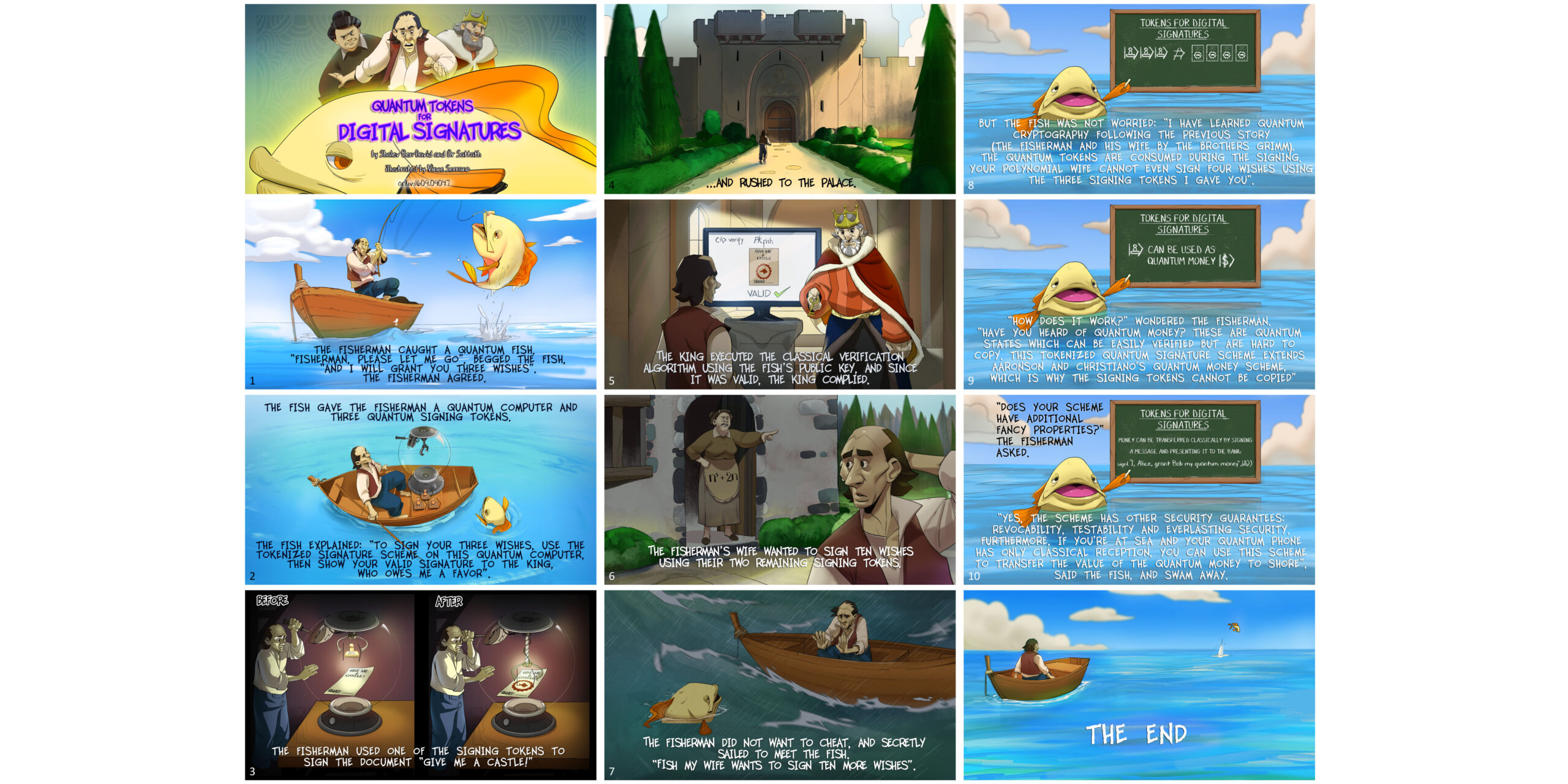

ماهیگیر یک ماهی کوانتومی گرفت. ماهی التماس کرد: "ماهیگیر، لطفا مرا رها کن" و من سه آرزو را برآورده خواهم کرد. ماهیگیر قبول کرد. ماهی یک کامپیوتر کوانتومی، سه نشانه کوانتومی و کلید عمومی کلاسیک خود را به ماهیگیر داد. ماهی توضیح داد: "برای امضای سه آرزوی خود، از طرح امضای توکن شده در این کامپیوتر کوانتومی استفاده کنید، سپس امضای معتبر خود را به پادشاه نشان دهید که به من لطف دارد."

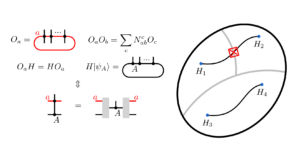

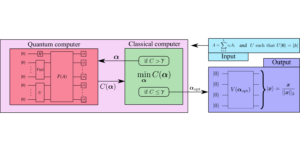

ماهیگیر از یکی از ژتون های امضا برای امضای سند استفاده کرد: "به من یک قلعه بده!" و با عجله به سمت قصر رفت. پادشاه الگوریتم تأیید کلاسیک را با استفاده از کلید عمومی ماهی اجرا کرد و از آنجایی که معتبر بود، پادشاه از آن پیروی کرد.

همسر ماهیگیر میخواست ده آرزو را با استفاده از دو علامت امضای باقیمانده امضا کند. ماهیگیر نمی خواست تقلب کند و مخفیانه برای ملاقات با ماهی قایقرانی کرد. "ماهی، همسرم می خواهد ده آرزوی دیگر را امضا کند." اما ماهی نگران نبود: "من رمزنگاری کوانتومی را به دنبال داستان قبلی (ماهیگیر و همسرش توسط برادران گریم) یاد گرفتم. توکن های کوانتومی در حین امضا مصرف می شوند. همسر چند جمله ای شما حتی نمی تواند با استفاده از سه نشانه امضایی که به شما داده ام، چهار آرزو را امضا کند.

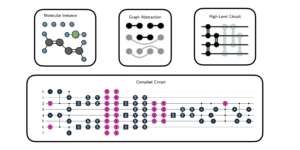

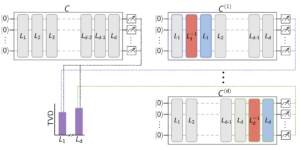

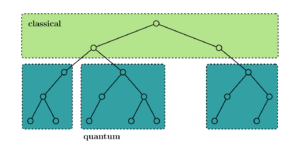

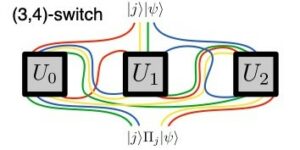

"چگونه کار می کند؟" ماهیگیر تعجب کرد. «آیا در مورد پول کوانتومی چیزی شنیده اید؟ این ها حالت های کوانتومی هستند که به راحتی قابل تایید هستند اما کپی کردنشان سخت است. این طرح امضای کوانتومی توکن شده، طرح پول کوانتومی آرونسون و کریستیانو را گسترش میدهد، به همین دلیل است که توکنهای امضا قابل کپی نیستند.

"آیا طرح شما دارای ویژگی های فانتزی اضافی است؟" ماهیگیر پرسید. بله، این طرح دارای ضمانتهای امنیتی دیگری است: قابلیت ابطال، آزمایشپذیری و امنیت ابدی. علاوه بر این، اگر در دریا هستید و تلفن کوانتومی شما فقط دریافت کلاسیک دارد، می توانید از این طرح برای انتقال ارزش پول کوانتومی به ساحل استفاده کنید.» ماهی گفت و شنا کرد.

[محتوای جاسازی شده]

► داده های BibTeX

◄ مراجع

[1] اس. آرونسون. حفاظت از کپی کوانتومی و پول کوانتومی. در مجموعه مقالات بیست و چهارمین کنفرانس سالانه IEEE در مورد پیچیدگی محاسباتی، CCC 24، پاریس، فرانسه، 2009-15 جولای 18، صفحات 2009-229، 242.

https://doi.org/10.1109/CCC.2009.42

[2] Y. Aharonov، J. Anandan، و L. Vaidman. معنی تابع موج فیزیک Rev. A, 47:4616-4626, 1993.

https://doi.org/10.1103/PhysRevA.47.4616

[3] S. Aaronson و P. Christiano. پول کوانتومی از زیرفضاهای پنهان در مجموعه مقالات چهل و چهارمین سمپوزیوم کنفرانس تئوری محاسبات، STOC 44، نیویورک، نیویورک، ایالات متحده آمریکا، 2012 تا 19 مه 22، صفحات 2012 تا 41، 60.

https://doi.org/10.1145/2213977.2213983

[4] S. Aaronson و P. Christiano. پول کوانتومی از زیر فضاهای پنهان نظریه محاسبات، 9:349-401، 2013.

https://doi.org/10.4086/toc.2013.v009a009

[5] آر. آموس، ام. جورجیو، آ. کیایاس و م. ژاندری. امضاها و برنامه های کاربردی برای احراز هویت ترکیبی کوانتومی/کلاسیک. در K. Makarychev, Y. Makarychev, M. Tulsiani, G. Kamath, and J. Chuzhoy, ویراستاران, Proccedings of Annual ACM SIGACT Symposium on Theory of Computing, صفحات 255-268. ACM، 2020، بایگانی ePrint Cryptology: گزارش 2020/107.

https://doi.org/10.1145/3357713.3384304

[6] Y. Aharonov و L. Vaidman. اندازه گیری موج شرودینگر یک ذره. Physics Letters A, 178(1):38 – 42, 1993.

https://doi.org/10.1016/0375-9601(93)90724-E

[7] ب. باراک. امیدها، ترس ها و ابهامات نرم افزاری. اشتراک. ACM، 59 (3): 88-96، 2016.

https://doi.org/10.1145/2757276

[8] CH Bennett، G. Brassard، S. Breidbart، و S. Wiesner. رمزنگاری کوانتومی یا توکن های غیرقابل جعل مترو. در Advances in Cryptology، صفحات 267-275. اسپرینگر، 1983.

https://doi.org/10.1007/978-1-4757-0602-4_26

[9] N. Bitansky، Z. Brakerski، و YT Kalai. کاهش های پس کوانتومی سازنده در Y. Dodis و T. Shrimpton، ویراستاران، Advances in Cryptology – CRYPTO 2022 – 42nd Annual International Cryptology Conference, CRYPTO 2022, Santa Barbara, CA, USA, 15-18 اوت 2022، مجموعه مقالات، قسمت III13509 جلد654 یادداشت هایی در علوم کامپیوتر، صفحات 683-2022. اسپرینگر، XNUMX.

https://doi.org/10.1007/978-3-031-15982-4_22

[10] N. Bitansky، R. Canetti، H. Cohn، S. Goldwasser، YT Kalai، O. Paneth و A. Rosen. عدم امکان مبهم سازی با ورودی کمکی یا شبیه ساز جهانی. در JA Garay و R. Gennaro، ویراستاران، Advances in Cryptology – CRYPTO 2014 – 34th Annual Cryptology Conference، سانتا باربارا، کالیفرنیا، ایالات متحده آمریکا، 17-21 اوت 2014، مجموعه مقالات، قسمت دوم، جلد 8617 از سخنرانی های علوم، یادداشت ها در کامپیوتر صفحات 71-89. اسپرینگر، 2014.

https://doi.org/10.1007/978-3-662-44381-1_5

[11] B. Barak، O. Goldreich، R. Impagliazzo، S. Rudich، A. Sahai، SP Vadhan و K. Yang. در مورد (عدم) امکان برنامه های مبهم. J. ACM، 59 (2): 6، 2012.

https://doi.org/10.1145/2160158.2160159

[12] H. Bombin. دروازه های کلیفورد با تغییر شکل کد. مجله جدید فیزیک، 13(4):043005، 2011.

https://doi.org/10.1088/1367-2630/13/4/043005

http://stacks.iop.org/1367-2630/13/i=4/a=043005

[13] جی. براسارد. جستجو در دفترچه تلفن کوانتومی علم، 275 (5300): 627-628، 1997.

https://doi.org/10.1126/science.275.5300.627

[14] A. Behera، O. Sattath، و U. Shinar. توکن های کوانتومی مقاوم به نویز برای MAC، 2021.

https://doi.org/10.48550/ARXIV.2105.05016

[15] د.بونه و م.ژاندری. کدهای احراز هویت پیام کوانتومی امن در T. Johansson و PQ Nguyen، ویراستاران، Advances in Cryptology – EUROCRYPT 2013، سی و دومین کنفرانس بین المللی سالانه در نظریه و کاربردهای تکنیک های رمزنگاری، آتن، یونان، 32-26 می 30. مجموعه مقالات، جلد 2013 یادداشت های کامپیوتری علوم، صفحات 7881-592. اسپرینگر، 608.

https://doi.org/10.1007/978-3-642-38348-9_35

[16] R. Cleve و D. Gottesman. محاسبات کارآمد از رمزگذاری برای تصحیح خطای کوانتومی. فیزیک Rev. A، 56:76-82، ژوئیه 1997.

https://doi.org/10.1103/PhysRevA.56.76

[17] K. Chung، M. Georgiou، C. Lai، و V. Zikas. رمزنگاری با درهای پشتی یکبار مصرف. Cryptogr., 3(3):22, 2019, Cryptology ePrint Archive: Report 2018/352.

https://doi.org/10.3390/cryptography3030022

[18] پی کریستیانو. ارتباطات شخصی، 2015.

[19] A. Coladangelo، J. Liu، Q. Liu، و M. Zhandry. Cosets پنهان و برنامه های کاربردی برای رمزنگاری غیرقابل کلون، 2021، arXiv: 2107.05692.

arXiv: 2107.05692

[20] S. Chakraborty، J. Radhakrishnan، و N. Raghunathan. محدودیت هایی برای کاهش خطا با پرس و جوهای کوانتومی کمی. در تقریب ، تصادفی و بهینه سازی ترکیبی ، الگوریتم ها و تکنیک ها ، هشتمین کارگاه بین المللی در مورد الگوریتم های تقریب برای مشکلات بهینه سازی ترکیبی ، تقریباً 8 و تصادفی 2005 ، برکلی ، کالیفرنیا ، ایالات متحده ، 2005-22 اوت ، 24 ، مجموعه مقالات ، صفحات 2005-245 ، 256 .

https://doi.org/10.1007/11538462_21

[21] R. Canetti، GN Rothblum، و M. Varia. مبهم سازی عضویت Hyperplane. در D. Micciancio، ویراستار، نظریه رمزنگاری، هفتمین کنفرانس تئوری رمزنگاری، TCC 7، زوریخ، سوئیس، 2010-9 فوریه، 11. مجموعه مقالات، جلد 2010 از یادداشت های سخنرانی در علوم کامپیوتر، صفحات 5978-72. اسپرینگر، 89.

https://doi.org/10.1007/978-3-642-11799-2_5

[22] W. Diffie و ME Hellman. مسیرهای جدید در رمزنگاری IEEE Trans. نظریه اطلاعات، 22(6):644-654، 1976.

https://doi.org/10.1109/TIT.1976.1055638

[23] YZ Ding و MO Rabin. رمزگذاری بیش از حد و امنیت ابدی در H. Alt و A. Ferreira، ویراستاران، STACS 2002، نوزدهمین سمپوزیوم سالانه جنبه های نظری علوم کامپیوتر، آنتیب – Juan les Pins، فرانسه، 19-14 مارس، 16، مجموعه مقالات، جلد 2002 از یادداشت های سخنرانی در علوم کامپیوتر، صفحات 2285-1. اسپرینگر، 26.

https://doi.org/10.1007/3-540-45841-7_1

[24] E. Farhi، D. Gosset، A. Hassidim، A. Lutomirski، D. Nagaj و P. Shor. بازسازی حالت کوانتومی و توموگرافی تک کپی برای ایالت های زمینی همیلتونی ها. فیزیک Rev. Lett., 105:190503، نوامبر 2010.

https://doi.org/10.1103/PhysRevLett.105.190503

[25] E. Farhi، D. Gosset، A. Hassidim، A. Lutomirski و P. Shor. پول کوانتومی از گره ها. در مجموعه مقالات سومین کنفرانس نوآوری در علم کامپیوتر نظری، صفحات 3-276. ACM، 289.

https://doi.org/10.1145/2090236.2090260

[26] دی. گاوینسکی. پول کوانتومی با تأیید کلاسیک. در IEEE 27th Annual Conference on Computational Complexity، صفحات 42-52. IEEE، 2012.

https://doi.org/10.1109/CCC.2012.10

[27] S. Goldwasser و YT Kalai. در مورد عدم امکان مبهم سازی با ورودی کمکی. در چهل و ششمین سمپوزیوم سالانه IEEE در مبانی علوم کامپیوتر (FOCS 46)، 2005-23 اکتبر 25، پیتسبورگ، PA، ایالات متحده، مجموعه مقالات، صفحات 2005-553، 562.

https://doi.org/10.1109/SFCS.2005.60

[28] M. Georgiou و I. Kerenidis. ساخت و سازهای جدید برای پول کوانتومی. در S. Beigi and R. König، ویراستاران، دهمین کنفرانس نظریه محاسبات کوانتومی، ارتباطات و رمزنگاری، TQC 10، 2015-20 مه 22، بروکسل، بلژیک، جلد 2015 از LIPIcs، صفحات 44-92. Schloss Dagstuhl – Leibniz-Zentrum fuer Informatik، 110.

https://doi.org/10.4230/LIPIcs.TQC.2015.92

[29] O. Goldreich. مبانی رمزنگاری – جلد. 2، برنامه های کاربردی اساسی. انتشارات دانشگاه کمبریج، 2004.

[30] M. Grassl، M. Rötteler، و T. Beth. مدارهای کوانتومی کارآمد برای کدهای تصحیح کننده خطای کوانتومی غیر کیوبیت. بین المللی J. پیدا شد. محاسبه کنید. Sci., 14 (5): 757-776، 2003.

https://doi.org/10.1142/S0129054103002011

[31] J. Katz و Y. Lindell. مقدمه ای بر رمزنگاری مدرن، ویرایش دوم. CRC Press، 2014.

[32] NA لینچ. الگوریتم های توزیع شده مورگان کافمن، 1996.

[33] M. Mosca و D. Stebila. سکه های کوانتومی جلد 523 Contemp. ریاضی، صفحات 35-47. عامر ریاضی. Soc.، 2010.

[34] MC Pena، RD Díaz، J. Faugère، LH Encinas، و L. Perret. رمزنگاری غیرکوانتومی نسخه نویزدار طرح پول کوانتومی آرونسون-کریستیانو. امنیت اطلاعات IET، 13 (4): 362-366، 2019.

https://doi.org/10.1049/iet-ifs.2018.5307

[35] MC Pena، J. Faugère، و L. Perret. تحلیل جبری یک طرح پول کوانتومی مورد بدون نویز. در J. Katz، ویراستار، رمزنگاری کلید عمومی - PKC 2015 - هجدهمین کنفرانس بین المللی IACR در مورد عمل و نظریه در رمزنگاری کلید عمومی، Gaithersburg، MD، ایالات متحده، 18 مارس - 30 آوریل 1، مجموعه مقالات، جلد 2015 یادداشت سخنرانی در علوم کامپیوتر، صفحات 9020-194. اسپرینگر، 213.

https://doi.org/10.1007/978-3-662-46447-2_9

[36] A. Prasad. شمارش زیرفضاهای یک فضای برداری محدود - 1. رزونانس، 15(11):977-987، 2010.

https://doi.org/10.1007/s12045-010-0114-5

[37] F. Pastawski، NY Yao، L. Jiang، MD Lukin، و JI Cirac. توکن های کوانتومی مقاوم در برابر نویز غیرقابل جعل. مجموعه مقالات آکادمی ملی علوم، 109(40):16079–16082، 2012.

https://doi.org/10.1073/pnas.1203552109

[38] R. Radian و O. Sattath. پول نیمه کوانتومی در مجموعه مقالات اولین کنفرانس ACM در مورد پیشرفتها در فناوریهای مالی، AFT 1، زوریخ، سوئیس، 2019-21 اکتبر 23، صفحات 2019-132. ACM، 146، arXiv: 2019.

https://doi.org/10.1145/3318041.3355462

arXiv: 1908.08889

[39] R. Radian و O. Sattath. پول نیمه کوانتومی مجله رمز شناسی، 35 (2)، ژانویه 2022، arXiv: 1908.08889.

https://doi.org/10.1007/s00145-021-09418-8

arXiv: 1908.08889

[40] او. ساتث. قراردادهای کوانتومی محتاطانه با کاربردهای بیت کوین، 2022.

https://doi.org/10.48550/ARXIV.2204.12806

[41] او. ساتث. رمزنگاری uncloneable، 2022.

https://doi.org/10.48550/ARXIV.2210.14265

[42] O. Shmueli. پول کوانتومی کلید عمومی با یک بانک کلاسیک. در S. Leonardi و A. Gupta، ویراستاران، STOC '22: 54th Annual ACM SIGACT Symposium on Theory of Computing، رم، ایتالیا، 20 تا 24 ژوئن 2022، صفحات 790-803. ACM، 2022.

https://doi.org/10.1145/3519935.3519952

[43] O. Shmueli. امضاهای توکنیزه شده نیمه کوانتومی در Y. Dodis و T. Shrimpton، ویراستاران، Advances in Cryptology – CRYPTO 2022 – چهل و دومین کنفرانس بین المللی رمز شناسی سالانه، CRYPTO 42، سانتا باربارا، کالیفرنیا، ایالات متحده، 2022-15 اوت 18، مجموعه مقالات، قسمت اول، جلد 2022 یادداشت هایی در علوم کامپیوتر، صفحات 13507-296. اسپرینگر، 319.

https://doi.org/10.1007/978-3-031-15802-5_11

[44] T. Tulsi، LK Grover، و A. Patel. الگوریتم جدیدی برای جستجوی کوانتومی نقطه ثابت اطلاعات و محاسبات کوانتومی، 6 (6): 483-494، 2006.

http://portal.acm.org/citation.cfm?id=2011693

[45] Y. Tokunaga، T. Okamoto، و N. Imoto. پول نقد کوانتومی ناشناس در کنفرانس ERATO در علم اطلاعات کوانتومی، 2003.

[46] D. Unruh. رمزگذاری با زمان انتشار کوانتومی قابل برگشت. J. ACM, 62(6):49:1–49:76، 2015.

https://doi.org/10.1145/2817206

[47] D. Unruh. محاسبات چند جانبه ابدی J. Cryptol., 31 (4): 965-1011، 2018.

https://doi.org/10.1007/s00145-018-9278-z

[48] اس. ویزنر. کدگذاری مزدوج ACM Sigact News، 15 (1): 78-88، 1983.

https://doi.org/10.1145/1008908.1008920

[49] WK Wootters و WH Zurek. یک کوانتوم واحد را نمی توان شبیه سازی کرد. طبیعت، 299 (5886): 802-803، 1982.

[50] M. Zhong، MP Hedges، RL Ahlefeldt، JG Bartholomew، SE Beavan، SM Wittig، JJ Longdell، و MJ Sellars. چرخش های هسته ای آدرس پذیر نوری در یک جامد با زمان انسجام شش ساعته. Nature، 517(7533):177-180، ژانویه 2015.

https://doi.org/10.1038/nature14025

[51] م. ژاندری. رعد و برق کوانتومی هرگز دو بار به یک حالت برخورد نمی کند، 2017، arXiv: 1711.02276.

arXiv: 1711.02276

[52] م. ژاندری. رعد و برق کوانتومی هرگز دو بار به یک حالت برخورد نمی کند. یا: پول کوانتومی از فرضیات رمزنگاری. J. Cryptol.، 34(1):6، 2021، arXiv: 1711.02276.

https://doi.org/10.1007/s00145-020-09372-x

arXiv: 1711.02276

ذکر شده توسط

[1] S. Pirandola، UL Andersen، L. Banchi، M. Berta، D. Bunandar، R. Colbeck، D. Englund، T. Gehring، C. Lupo، C. Ottaviani، JL Pereira، M. Razavi، J. شمسول شعاری، ام. تومیکل، وی سی یوسنکو، جی. والونه، پی ویلورسی و پی. والدن، «پیشرفت در رمزنگاری کوانتومی»، پیشرفتها در اپتیک و فوتونیک 12 4، 1012 (2020).

[2] داگلاس اسکات، "حقه های علمی، شوخی های فیزیک و نجومی"، arXiv: 2103.17057.

[3] توماس ویدیک و تینا ژانگ، "اثبات کلاسیک دانش کوانتومی"، arXiv: 2005.01691.

[4] یا ساتث، "قراردادهای کوانتومی محتاطانه با کاربردهای بیت کوین"، arXiv: 2204.12806.

[5] اسکات آرونسون، جیاهوی لیو، کیپنگ لیو، مارک ژاندری، و رویژه ژانگ، "رویکردهای جدید برای حفاظت از کپی کوانتومی"، arXiv: 2004.09674.

[6] روی رادیان و یا ساتث، "پول نیمه کوانتومی"، arXiv: 1908.08889.

[7] آندریا کولادانجلو، شافی گلدواسر و اومش وزیرانی، «رمزگذاری انکارپذیر در دنیای کوانتومی»، arXiv: 2112.14988.

[8] Prabhanjan Ananth و Rolando L. La Placa، "اجاره نرم افزار امن"، arXiv: 2005.05289.

[9] یا Sattath و Shai Wyborski، "رمزگشاهای غیرقابل کلون از محافظت از کپی کوانتومی"، arXiv: 2203.05866.

[10] Andrea Coladangelo و Or Sattath، "راه حل کوانتومی پول برای مشکل مقیاس پذیری بلاک چین"، arXiv: 2002.11998.

[11] جیاهوی لیو، هارت مونتگومری و مارک ژاندری، "دوره ای دیگر از شکستن و به دست آوردن پول کوانتومی: چگونه آن را از شبکه ها نسازیم، و بیشتر" arXiv: 2211.11994.

[12] Andrea Coladangelo، Jiahui Liu، Qipeng Liu، و Mark Zhandry، "Cosets پنهان و برنامه های کاربردی برای رمزنگاری غیرقابل کلون"، arXiv: 2107.05692.

[13] یا ساتث، "رمز نگاری غیرقابل شبیه سازی"، arXiv: 2210.14265.

[14] آمیت بهرا و اور ساتث، "سکه های کوانتومی تقریبا عمومی"، arXiv: 2002.12438.

[15] آن برودبنت، سواگ قریبیان، و هونگ شنگ ژو، "به سوی خاطرات کوانتومی یکباره از سخت افزار بدون دولت"، arXiv: 1810.05226.

[16] نیراج کومار، «پول کوانتومی قوی عملاً امکان پذیر با تأیید کلاسیک»، arXiv: 1908.04114.

[17] یا ساتث و اوریل شینار، "فراموشی کوانتومی یادگارهای رمزنگاری بر جای می گذارد: یادداشتی در مورد شک کوانتومی". arXiv: 2212.08750.

[18] نیر بیتانسکی، زویکا براکرسکی، و یائل تائومان کالای، "کاهش های سازنده پسا کوانتومی"، arXiv: 2203.02314.

نقل قول های بالا از SAO/NASA Ads (آخرین به روز رسانی با موفقیت 2023-01-20 14:01:05). فهرست ممکن است ناقص باشد زیرا همه ناشران داده های استنادی مناسب و کاملی را ارائه نمی دهند.

On سرویس استناد شده توسط Crossref هیچ داده ای در مورد استناد به آثار یافت نشد (آخرین تلاش 2023-01-20 14:01:00).

این مقاله در Quantum تحت عنوان منتشر شده است Creative Commons Attribution 4.0 International (CC BY 4.0) مجوز. حق چاپ نزد دارندگان حق چاپ اصلی مانند نویسندگان یا مؤسسات آنها باقی می ماند.

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- پلاتوبلاک چین. Web3 Metaverse Intelligence. دانش تقویت شده دسترسی به اینجا.

- منبع: https://quantum-journal.org/papers/q-2023-01-19-901/

- 1

- 10

- 11

- 1996

- 2011

- 2012

- 2014

- 2016

- 2017

- 2018

- 2019

- 2020

- 2021

- 2022

- 27th

- 28

- 39

- 7

- 9

- a

- بالاتر

- چکیده

- دانشگاه

- دسترسی

- ACM

- اضافی

- پیشرفت

- وابستگی ها

- الگوریتم

- الگوریتم

- معرفی

- و

- سالیانه

- ناشناس

- دیگر

- برنامه های کاربردی

- رویکردها

- آوریل

- بایگانی

- جنبه

- اوت

- تصدیق

- نویسنده

- نویسندگان

- پشتيباني

- بانک

- اساسی

- بلژیک

- برکلی

- بیت کوین

- بلاکچین

- مقیاس پذیری بلوکچین

- کتاب

- شکستن

- شکستن

- برادران

- بروکسل

- ساختن

- CA

- کمبریج

- نمی توان

- مورد

- پول دادن و سكس - پول دادن و كس كردن

- گرفتار

- CCC

- رمز

- برنامه نویسی

- سکه

- توضیح

- مردم عادی

- ارتباط

- کامل

- پیچیدگی

- محاسبه

- محاسبات

- کامپیوتر

- علم کامپیوتر

- محاسبه

- کنفرانس

- مصرف

- محتوا

- قرارداد

- حق چاپ

- CRC

- عضو سازمانهای سری ومخفی

- رمزنگاری

- رمزنگاری

- داده ها

- داود

- DID

- دیجیتال

- بحث و تبادل نظر

- توزیع شده

- سند

- در طی

- به آسانی

- چاپ

- سردبیر

- موثر

- جاسازی شده

- رمزگذاری

- خطا

- حتی

- توضیح داده شده

- توجه

- ترس

- امکان پذیر است

- کمی از

- مالی

- فن آوری های مالی

- ماهی

- ثابت

- پیروی

- یافت

- مبانی

- فرانسه

- از جانب

- تابع

- بعلاوه

- گیتس

- دادن

- Go

- اعطا کردن

- یونان

- زمین

- استیفن گراور

- تضمین می کند

- سخت

- سخت افزار

- دانشگاه هاروارد

- شنیده

- پنهان

- دارندگان

- امیدوار

- چگونه

- چگونه

- HTTPS

- ترکیبی

- IEEE

- in

- اطلاعات

- امنیت اطلاعات

- نوآوری

- ورودی

- موسسات

- جالب

- بین المللی

- معرفی

- IT

- ایتالیا

- ژان

- ژانویه

- جاوا اسکریپت

- روزنامه

- جولای

- کلید

- پادشاه

- دانش

- نام

- آموخته

- دروغ گویی

- ترک کردن

- قرائت

- مجوز

- رعد و برق

- فهرست

- مک

- ساخت

- مارس

- علامت

- ریاضی

- حداکثر عرض

- معنی

- دیدار

- عضویت

- خاطرات

- پیام

- مدرن

- پول

- ماه

- بیش

- مورگان

- چند حزبی

- ملی

- طبیعت

- جدید

- نیویورک

- اخبار

- نگوین

- یادداشت

- هستهای

- NY

- اکتبر

- ONE

- باز کن

- اپتیک

- اپتیک و فوتونیک

- بهینه سازی

- اصلی

- دیگر

- مقاله

- پاریس

- بخش

- شخصی

- تلفن

- فیزیک

- پین

- افلاطون

- هوش داده افلاطون

- PlatoData

- لطفا

- نقطه

- عملا

- تمرین

- فشار

- قبلی

- مشکل

- مشکلات

- اقدامات

- برنامه ها

- اثبات

- املاک

- ارائه

- عمومی

- کلید عمومی

- منتشر شده

- ناشر

- ناشران

- کوانتومی

- کامپیوتر کوانتومی

- رمزنگاری کوانتومی

- تصحیح خطای کوانتومی

- اطلاعات کوانتومی

- تصادفی

- RE

- پذیرش

- منابع

- باقی مانده

- بقایای

- گزارش

- تشدید

- ترمیم

- تنومند

- دور

- سعید

- همان

- سانتا

- مقیاس پذیری

- طرح

- مدرسه

- SCI

- علم

- علوم

- اسکات آرونسون

- SEA

- جستجو

- جستجو

- دوم

- امن

- تیم امنیت لاتاری

- شور

- نشان

- امضاء

- امضا

- امضای

- شبیه ساز

- پس از

- تنها

- سوگواری

- نرم افزار

- جامد

- راه حل

- فضا

- می چرخد

- STACS

- دولت

- ایالات

- داستان

- اعتصاب

- موفقیت

- چنین

- مناسب

- سویس

- بزم پس از شام

- تکنیک

- فن آوری

- ده

- La

- شان

- نظری

- سه

- زمان

- عنوان

- به

- نشانه گذاری شده است

- نشانه

- طرف

- انتقال

- زیر

- جهانی

- دانشگاه

- به روز شده

- URL

- ایالات متحده

- استفاده کنید

- ارزش

- تایید

- تایید

- نسخه

- حجم

- W

- خواسته

- موج

- که

- WHO

- زن

- اراده

- مهاجرت کاری

- با این نسخهها کار

- کارگاه

- جهان

- نگران

- سال

- شما

- شما

- یوتیوب

- زفیرنت

- زونگ

- زوریخ