بازیابی باج افزار خط لوله استعماری

در 7 ژوئن 2021، وزارت دادگستری ایالات متحده اعلام کرد آنها 63.69 بیت کوین از باج 75 بیت کوین استعماری که خط لوله استعماری به دارک ساید پرداخت کرده بود، ضبط کرده بودند. این بازیابی باج اولین موردی است که اخیراً توسط باج افزار DOJ و گروه ویژه اخاذی دیجیتال انجام شده است.

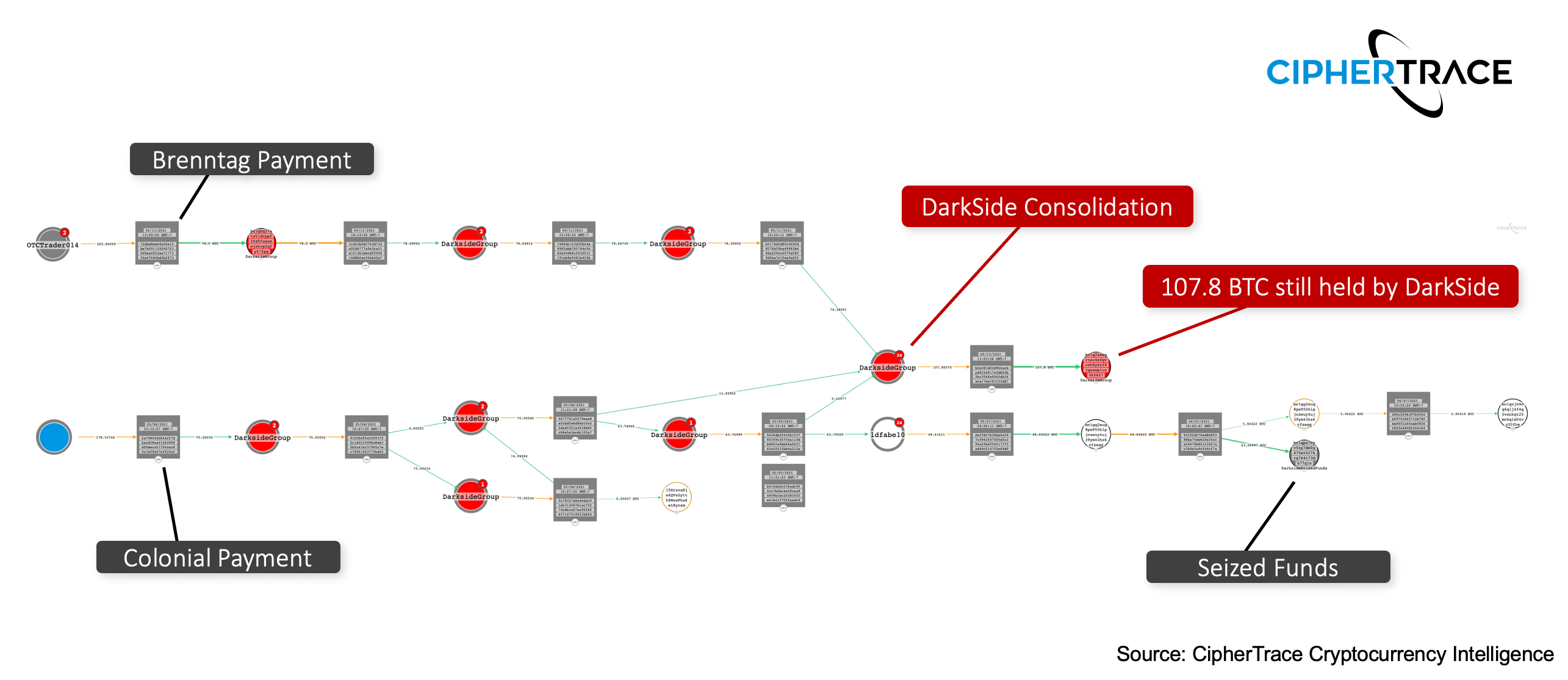

در حالی که FBI توانست حدود 85 درصد از این موارد را بازیابی کند بیت کوین بیت کوین یک ارز دیجیتال است (که به آن ارز دیجیتال نیز گفته می شود) … بیشتر به DarkSide پرداخت می شود، این تنها تقریباً نیمی از معادل دلاری است که در ابتدا به دلیل کاهش قیمت بیت کوین از زمان پرداخت باج پرداخت شده است. 11.3 بیت کوین باقی مانده در یک آدرس دیگر تحت کنترل DarkSide یا DarkSide وابسته باقی مانده است که در نمودار زیر نشان داده شده است. بر اساس تجزیه و تحلیل جریان وجوه و عملکرد DarkSide به عنوان یک مدل Ransomware-as-a-Service (RaaS)، وجوه توقیف نشده می تواند توسط اپراتورهای DarkSide نگهداری شود در حالی که وجوه ضبط شده متعلق به شرکت های وابسته به RaaS است که هک را انجام داده اند. . برای اپراتورهای باج افزار معمول است که 15 تا 30 درصد از باج را کاهش دهند و بقیه را به وابستگان RaaS (آنهایی که حمله را انجام می دهند) واگذار کنند.

بیت کوین یک ارز دیجیتال است (که به آن ارز دیجیتال نیز گفته می شود) … بیشتر به DarkSide پرداخت می شود، این تنها تقریباً نیمی از معادل دلاری است که در ابتدا به دلیل کاهش قیمت بیت کوین از زمان پرداخت باج پرداخت شده است. 11.3 بیت کوین باقی مانده در یک آدرس دیگر تحت کنترل DarkSide یا DarkSide وابسته باقی مانده است که در نمودار زیر نشان داده شده است. بر اساس تجزیه و تحلیل جریان وجوه و عملکرد DarkSide به عنوان یک مدل Ransomware-as-a-Service (RaaS)، وجوه توقیف نشده می تواند توسط اپراتورهای DarkSide نگهداری شود در حالی که وجوه ضبط شده متعلق به شرکت های وابسته به RaaS است که هک را انجام داده اند. . برای اپراتورهای باج افزار معمول است که 15 تا 30 درصد از باج را کاهش دهند و بقیه را به وابستگان RaaS (آنهایی که حمله را انجام می دهند) واگذار کنند.

اپراتورهای دارکساید باقیمانده وجوه خط لوله استعماری را با پرداختهای باجهای متعدد دیگر، از جمله با پرداخت شرکت جهانی توزیع مواد شیمیایی برنتاگ، که چند روز قبل مورد حمله قرار گرفته بود، تجمیع کردند. این ادغام 107.8 بیت کوین از وجوه DarkSide هنوز توسط وزارت دادگستری توقیف نشده است و از 13 مه غیر فعال بوده است.

با توجه به حکم توقیف DarkSide، تیم جرایم سایبری بخش میدانی سانفرانسیسکو FBI از تجزیه و تحلیل بلاک چین برای تعیین جریان وجوه پرداخت باج از خط لوله استعماری استفاده کرد. در این حکم، FBI همچنین اعلام کرد که آنها کلید خصوصی آدرس ارز دیجیتال مرتبط با 63.7 BTC را در اختیار دارند که مستقیماً قابل ردیابی با باجگیری استعماری Pipeline است. این کلیدهای خصوصی احتمالاً در نتیجه توقیف اخیر سرورهای DarkSide در یا حوالی 13 می به دست آمده اند. توسط پیام های ارسال شده به شرکت های وابسته گزارش شده است از عملیات DarkSide RaaS.

تشنج از کریپتو کارنسی (رمز ارزها ) ارز دیجیتال (یا ارز رمزنگاری شده) یک دارایی دیجیتالی است که … بیشتر از طریق مستقیم، دسترسی فیزیکی به کیف پول رایج نیست. برای توقیف رمزارزها، مجریان قانون باید به کلید خصوصی دسترسی داشته باشند یا به فردی که می تواند به کلید خصوصی دسترسی داشته باشد، دسترسی داشته باشد. به همین دلیل است که اکثر رمزارزها یا از طریق یک صرافی توقیف میشوند، زیرا صرافیها کلیدهای خصوصی را نگه میدارند، یا پس از دستگیری فردی که کیف پولی روی آنها یا در میان وسایل خود دارد.

ارز دیجیتال (یا ارز رمزنگاری شده) یک دارایی دیجیتالی است که … بیشتر از طریق مستقیم، دسترسی فیزیکی به کیف پول رایج نیست. برای توقیف رمزارزها، مجریان قانون باید به کلید خصوصی دسترسی داشته باشند یا به فردی که می تواند به کلید خصوصی دسترسی داشته باشد، دسترسی داشته باشد. به همین دلیل است که اکثر رمزارزها یا از طریق یک صرافی توقیف میشوند، زیرا صرافیها کلیدهای خصوصی را نگه میدارند، یا پس از دستگیری فردی که کیف پولی روی آنها یا در میان وسایل خود دارد.

حمله باج افزار خط لوله استعماری

در 7 می 2021، گروه جرایم سایبری دارک ساید مستقر در روسیه به خط لوله استعماری - بخشی از بخش زیرساخت های حیاتی ایالات متحده حمله کرد. به عنوان بخشی از باجافزار، بازیگران DarkSide دستگاههای موجود در شبکه را رمزگذاری کردند و فایلهای رمزگذاری نشده را سرقت کردند و تهدید کردند که اگر شرکت پرداخت نکند، آنها را برای عموم منتشر خواهند کرد. مطابق با بلاکچین یک بلاک چین – فناوری زیربنایی بیت کوین و سایر موارد… بیشتر تجزیه و تحلیل، روز بعد استعمار Pipeline باج 75 BTC را پرداخت کرد که در آن زمان بیش از 4.2 میلیون دلار ارزش داشت. پس از این حمله، کاخ سفید دستوری اجرایی در مورد بهبود امنیت سایبری ایالات متحده در برابر "کمپین های سایبری مخرب مداوم و پیچیده که بخش عمومی، بخش خصوصی و در نهایت امنیت و حریم خصوصی مردم آمریکا را تهدید می کند" صادر کرد.

یک بلاک چین – فناوری زیربنایی بیت کوین و سایر موارد… بیشتر تجزیه و تحلیل، روز بعد استعمار Pipeline باج 75 BTC را پرداخت کرد که در آن زمان بیش از 4.2 میلیون دلار ارزش داشت. پس از این حمله، کاخ سفید دستوری اجرایی در مورد بهبود امنیت سایبری ایالات متحده در برابر "کمپین های سایبری مخرب مداوم و پیچیده که بخش عمومی، بخش خصوصی و در نهایت امنیت و حریم خصوصی مردم آمریکا را تهدید می کند" صادر کرد.

حمله باج افزار برنتاگ

چهار روز پس از حمله به خط لوله استعماری، شرکت جهانی توزیع مواد شیمیایی برنتاگ مورد حمله باج افزاری قرار گرفت که بخش آمریکای شمالی آنها را هدف قرار داد. در 11 می، این شرکت 78.5 بیت کوین به ارزش تقریبی 4.4 میلیون دلار در آن زمان به اپراتورهای باج افزار پرداخت کرد. مشابه حمله Colonial Pipeline، به عنوان بخشی از این حمله، بازیگران DarkSide دستگاههای موجود در شبکه را رمزگذاری کردند و فایلهای رمزگذاری نشده را سرقت کردند. با این حال، بر خلاف خط لوله استعماری، وجوه برنتاگ هنوز بازیابی نشده است.

Ransomware-as-a-service چیست؟

DarkSide یک عملیات Ransomware-as-a-Service (RaaS) است. در مدلهای عملیات RaaS، توسعهدهندگان بدافزار با شرکتهای وابسته یا هکرهای شخص ثالث، که مسئول دسترسی به شبکه، رمزگذاری دستگاهها و مذاکره در مورد پرداخت باج با قربانی هستند، شریک میشوند. در نتیجه این مدل نسبتاً جدید، باجافزار اکنون میتواند توسط بازیگران بدی که فاقد توانایی فنی برای ایجاد بدافزار هستند، اما بیش از حد مایل و قادر به نفوذ به یک هدف هستند، به راحتی مورد استفاده قرار گیرد.

سپس پرداخت باج بین شرکت وابسته و اپراتور (توسعه دهنده) تقسیم می شود. این شکاف بین اپراتورهای باج افزار و شرکت وابسته که باعث عفونت شده است، اغلب نشانه ای از مدل های Ransomware-as-a-Service است. در اکثر مدلهای RaaS، این تقسیم بین 15 تا 30 درصد برای اپراتور و 70 تا 85 درصد برای شرکت وابسته است.

مبارزه با باجافزار - بعد چه میشود؟

رشد سریع عملیاتهای باجافزار بهعنوان یک سرویس مانند NetWalker و Darkside به یک تجارت پرسود برای عوامل تهدید تبدیل شده است. این حملات اخیر علیه زیرساخت های حیاتی ثابت می کند که باج افزار تنها بر افراد تأثیر نمی گذارد. به همین دلیل است که در 3 ژوئن وزارت دادگستری یک یادداشت برای همه دادستان های فدرال منتشر کرد دادستانهای اعلامشده اکنون باید حوادث باجافزار را به همان شیوهای که ما تهدیدهای حیاتی علیه امنیت ملی خود را گزارش میکنیم، گزارش کنند. به منظور مقابله مناسب با باج افزارها، اشتراک گذاری اطلاعات کلیدی است. در اواسط ژوئن، اپراتور RaaS REvil اعلام کرد که اخلاق و رفتار مورد انتظار خود را بهروزرسانی کرده است تا در انتخاب قربانیان باجافزار در نظر گرفته شود، از جمله اینکه مدارس و بیمارستانها را برای حملات ممنوع اعلام کرده است. این روش به روز شده به احتمال زیاد تلاشی برای کاهش مشخصات REvil بود تا به هدف اولویتی برای وزارت دادگستری ایالات متحده تبدیل نشود.

تجزیه و تحلیل بلاک چین، اطلاعات حیاتی ارزهای دیجیتال مورد نیاز برای ردیابی بازیگران باج افزار را فراهم می کند. تنها با همکاری با یکدیگر از طریق گروههایی مانند Ransomware Task Force، شرکتهای اطلاعاتی ارزهای دیجیتال میتوانند با این عوامل تهدید فراملی مقابله کنند. نه تنها ردیابی درآمدهای باجافزار برای یافتن و متوقف کردن اپراتورها، بلکه سختتر کردن سیستمها و آموزش عموم در مورد نحوه وقوع این خطرات برای کاهش صحیح اختلال بسیار مهم است. شرکتهای واکنش به حوادث پایگاههای اطلاعاتی گستردهای از پرداختهای باج از مشتریان خود دارند. شناسایی و ردیابی این وجوه می تواند به ایجاد نمایه کامل گروه باج افزار کمک کند.

از آنجایی که بازیگران باجافزار از بلاکچینهای عمومی برای دریافت پرداختها استفاده میکنند، همه تراکنشها را میتوان در زنجیره مشاهده کرد و مجری قانون (یا هر کسی) را قادر میسازد تا جریان وجوه را ردیابی کند. استفاده از ابزار تجزیه و تحلیل بلاک چین مانند CipherTrace Inspector حتی اطلاعات بیشتری را برای ردیابی و بررسی فراهم می کند، مانند شناسایی زمانی که وجوه در یک صرافی واریز شده است. هنگامی که وجوه به یک صرافی متمرکز رسید، مجری قانون میتواند با درخواست از صرافی که حساب را مسدود کند، حرکت وجوه را متوقف کند و اگر کاربران مجبور به انجام فرآیند KYC شوند، میتوان فرد پشت آدرس را شناسایی کرد.

- 11

- 7

- دسترسی

- حساب

- اضافی

- وابسته

- معرفی

- تمام معاملات

- امریکا

- امریکایی

- تحلیل

- علم تجزیه و تحلیل

- اعلام کرد

- دور و بر

- بازداشت

- دارایی

- بیت کوین

- بلاکچین

- BTC

- بنا

- کسب و کار

- مبارزات

- ایجاد می شود

- شیمیایی

- CipherTrace

- مشترک

- شرکت

- تثبیت

- جنایات

- عضو سازمانهای سری ومخفی

- کریپتو کارنسی (رمز ارزها )

- واحد پول

- سایبر

- جرایم اینترنتی

- امنیت سایبری

- پایگاه های داده

- روز

- وزارت دادگستری

- توسعه دهنده

- توسعه دهندگان

- دستگاه ها

- دیجیتال

- دارایی دیجیتال

- ارز دیجیتال

- قطع

- دوجانبه

- اخلاق

- تبادل

- مبادلات

- اجرایی

- دستور اجرایی

- اخاذی

- اف بی آی

- فدرال

- نام خانوادگی

- جریان

- فرانسیسکو

- منجمد

- کامل

- بودجه

- جهانی

- گروه

- رشد

- هک

- هکرها

- نگه داشتن

- بیمارستان ها

- خانه

- چگونه

- HTTPS

- شناسایی

- تأثیر

- از جمله

- اطلاعات

- شالوده

- اطلاعات

- تحقیق

- IT

- عدالت

- وزارت دادگستری

- کلید

- کلید

- KYC

- قانون

- اجرای قانون

- نرم افزارهای مخرب

- میلیون

- مدل

- امنیت ملی

- شبکه

- شمال

- شمال امریکا

- عملیات

- سفارش

- دیگر

- شریک

- پرداخت

- پرداخت

- مبلغ پرداختی

- در اختیار داشتن

- قیمت

- خلوت

- خصوصی

- کلید خصوصی

- کلیدهای خصوصی

- مشخصات

- عمومی

- فدیه

- باجافزار

- حمله باج افزار

- بهبود یافتن

- بهبود

- گزارش

- پاسخ

- شیطان

- سان

- سان فرانسیسکو

- دانشکده ها

- تیم امنیت لاتاری

- تصاحب کردن

- کشف و ضبط

- So

- انشعاب

- ایالات

- دزدیده شد

- سیستم های

- هدف

- نیروی کار

- فنی

- پیشرفته

- بازیگران تهدید

- تهدید

- زمان

- پیگردی

- معاملات

- متحد

- ایالات متحده

- us

- دلار آمریکا

- کاربران

- کیف پول

- کاخ سفید

- WHO

- با ارزش