مهاجمان از یک نرم افزار جاسوسی جدید علیه دستگاه های اندرویدی سازمانی استفاده می کنند که RatMilad نامیده می شود و به عنوان یک برنامه مفید برای دور زدن محدودیت های اینترنت برخی کشورها پنهان شده است.

به گفته محققان Zimperium zLabs، در حال حاضر، این کمپین در تلاشی گسترده برای جمع آوری اطلاعات شخصی و شرکتی قربانیان در خاورمیانه فعالیت می کند.

محققان نشان دادند که نسخه اصلی RatMilad پشت یک برنامه جعل VPN و شماره تلفن به نام Text Me پنهان شده بود. یک پست وبلاگ که چهارشنبه منتشر شد.

ظاهراً عملکرد این برنامه این است که کاربر را قادر می سازد تا حساب رسانه اجتماعی را از طریق تلفن خود تأیید کند - Zimperium zLabs "یک تکنیک رایج که توسط کاربران رسانه های اجتماعی در کشورهایی که ممکن است دسترسی محدود شده باشد یا ممکن است نیاز به یک حساب تایید شده دوم داشته باشند استفاده می شود." محقق نیپون گوپتا در این پست نوشت.

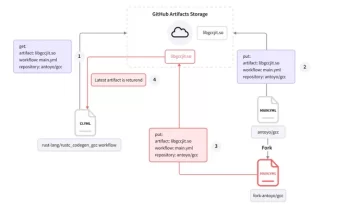

او گفت، با این حال، اخیراً محققان نمونهای زنده از نرمافزار جاسوسی RatMilad را کشف کردهاند که از طریق NumRent، یک نسخه تغییر نام یافته و گرافیکی بهروزرسانی شده Text Me، از طریق یک کانال تلگرام توزیع میشود. توسعهدهندگان آن همچنین یک وبسایت محصول برای تبلیغات و توزیع برنامه ایجاد کردهاند تا سعی کنند قربانیان را فریب دهند تا آن را مشروع بدانند.

گوپتا نوشت: "ما معتقدیم که عوامل مخرب مسئول RatMilad این کد را از گروه AppMilad دریافت کرده و آن را در یک برنامه جعلی ادغام کرده اند تا بین قربانیان ناشناس توزیع کنند."

گوپتا افزود، مهاجمان از کانال تلگرام برای "تشویق بارگذاری جانبی برنامه جعلی از طریق مهندسی اجتماعی" و فعال کردن "مجوزهای قابل توجه" در دستگاه استفاده می کنند.

به گفته محققان، پس از نصب، و پس از اینکه کاربر برنامه را برای دسترسی به چندین سرویس فعال می کند، RatMilad بارگیری می شود و به مهاجمان کنترل تقریباً کاملی بر دستگاه می دهد. گوپتا نوشت، سپس میتوانند به دوربین دستگاه برای گرفتن عکس، ضبط ویدیو و صدا، دریافت مکانهای GPS دقیق، و مشاهده تصاویر از دستگاه و سایر اقدامات دسترسی داشته باشند.

RatMilad دریافت RAT-ty: اطلاعات قدرتمند

به گفته محققان، پس از استقرار، RatMilad مانند یک تروجان دسترسی از راه دور پیشرفته (RAT) دسترسی پیدا می کند که دستورات را برای جمع آوری و استخراج انواع داده ها و انجام طیف وسیعی از اقدامات مخرب دریافت و اجرا می کند.

گوپتا نوشت: «مشابه سایر نرمافزارهای جاسوسی موبایلی که دیدهایم، دادههای به سرقت رفته از این دستگاهها میتوانند برای دسترسی به سیستمهای شرکتهای خصوصی، باجگیری از یک قربانی و موارد دیگر مورد استفاده قرار گیرند. سپس بازیگران مخرب میتوانند یادداشتهایی درباره قربانی تهیه کنند، مطالب دزدیده شده را دانلود کنند و اطلاعاتی را برای سایر اقدامات شرور جمعآوری کنند.»

به گفته محققان، از منظر عملیاتی، RatMilad درخواستهای مختلفی را بر اساس jobID و requestType به یک سرور فرمان و کنترل انجام میدهد و سپس برای کارهای مختلفی که میتواند روی دستگاه اجرا کند، به طور نامحدود منتظر میماند.

از قضا، محققان در ابتدا زمانی متوجه این جاسوس افزار شدند که نتوانست دستگاه سازمانی مشتری را آلوده کند. آنها یک اپلیکیشن را شناسایی کردند که محموله را تحویل میداد و به تحقیق پرداختند، در طی آن یک کانال تلگرامی را کشف کردند که برای توزیع گستردهتر نمونه RatMilad استفاده میشود. آنها گفتند که این پست بیش از 4,700 بار با بیش از 200 اشتراک خارجی مشاهده شده است که قربانیان بیشتر در خاورمیانه هستند.

آن نمونه خاص از کمپین رت میلاد در زمان نگارش پست وبلاگ دیگر فعال نبود، اما میتوانست کانالهای تلگرام دیگری نیز وجود داشته باشد. خبر خوب این است که تا کنون، محققان هیچ مدرکی از RatMilad در فروشگاه رسمی برنامه Google Play پیدا نکردهاند.

معضل جاسوس افزار

درست به نام خود، نرم افزارهای جاسوسی طوری طراحی شده اند که در سایه ها کمین کرده و بی سر و صدا بر روی دستگاه ها اجرا شوند تا قربانیان را بدون جلب توجه نظارت کنند.

با این حال، نرم افزارهای جاسوسی خود را از حاشیه استفاده مخفیانه قبلی خود خارج کرده و وارد جریان اصلی شده است، عمدتاً به لطف اخبار پرفروشی که سال گذشته منتشر شد مبنی بر اینکه نرم افزار جاسوسی Pegasus توسط گروه NSO مستقر در اسرائیل ساخته شده است. توسط دولت های مستبد مورد سوء استفاده قرار می گرفت برای جاسوسی از روزنامه نگاران، گروه های حقوق بشر، سیاستمداران و وکلا.

دستگاههای اندرویدی بهویژه در برابر کمپینهای جاسوسافزار آسیبپذیر بودهاند. محققان سوفوس کشف کردند انواع جدید نرم افزارهای جاسوسی اندروید در نوامبر 2021 به یک گروه APT خاورمیانه مرتبط شد. تجزیه و تحلیل از Google TAG منتشر شده در ماه می نشان می دهد که حداقل هشت دولت از سراسر جهان در حال خرید اکسپلویت های روز صفر اندروید برای اهداف نظارت مخفیانه هستند.

حتی اخیراً، محققان یک خانواده نرم افزارهای جاسوسی مدولار اندروید در سطح سازمانی را کشف کردند ملقب به زاهد نظارت بر شهروندان قزاقستان توسط دولت آنها.

معضل موجود در مورد نرم افزارهای جاسوسی این است که می تواند توسط دولت ها و مقامات در عملیات نظارتی تحریم شده برای نظارت بر فعالیت های مجرمانه استفاده قانونی داشته باشد. در واقع، cشرکت هایی که در حال حاضر در فضای خاکستری فروش نرم افزارهای جاسوسی فعالیت می کنند - از جمله RCS Labs، NSO Group، گروه Gamma خالق FinFisher، شرکت اسرائیلی Candiru و Positive Technologies روسیه - معتقدند که آنها آن را فقط به سازمان های اطلاعاتی و اجرایی قانونی می فروشند.

با این حال، اکثراً این ادعا را رد می کنند، از جمله دولت ایالات متحده که اخیرا تحریم شده است تعدادی از این سازمان ها به دلیل مشارکت در نقض حقوق بشر و هدف قرار دادن روزنامه نگاران، مدافعان حقوق بشر، مخالفان، سیاستمداران مخالف، رهبران تجاری و دیگران.

وقتی دولتهای مستبد یا بازیگران تهدید به نرمافزارهای جاسوسی دست پیدا میکنند، میتوانند در واقع به تجارت بسیار بدی تبدیل شوند - به طوری که بحثهای زیادی در مورد اینکه در مورد ادامه وجود و فروش نرمافزارهای جاسوسی چه باید کرد، وجود داشته است. برخی معتقدند که دولت ها باید تصمیم بگیرند چه کسی می تواند آن را بخرد - که بسته به انگیزه دولت برای استفاده از آن، می تواند مشکل ساز باشد.

برخی از شرکتها برای کمک به محافظت از تعداد محدودی از کاربرانی که ممکن است توسط نرمافزارهای جاسوسی هدف قرار بگیرند، این موضوع را به دست خود میگیرند. اپل – که دستگاههای آیفون آن از جمله دستگاههایی بودند که در کمپین Pegasus به خطر افتادند – اخیراً یک ویژگی جدید در iOS و macOS به نام حالت قفل این شرکت گفت که به طور خودکار هر عملکرد سیستمی را که می تواند توسط پیچیده ترین نرم افزارهای جاسوسی مزدور تحت حمایت دولتی برای به خطر انداختن یک دستگاه کاربر ربوده شود، قفل می کند.

علیرغم تمام این تلاشها برای سرکوب نرمافزارهای جاسوسی، به نظر میرسد اکتشافات اخیر RatMilad و Hermit نشان میدهد که تاکنون عوامل تهدیدکننده را از توسعه و ارائه نرمافزارهای جاسوسی در سایهها، جایی که اغلب ناشناخته در کمین خود ادامه میدهد، منصرف نکردهاند.