سرویسهای دسترسی از راه دور پیکربندی نادرست همچنان به بازیگران بد مسیر دسترسی آسان به شبکههای شرکت را میدهد – در اینجا نحوه کاهش قرار گرفتن در معرض حملات با استفاده نادرست از پروتکل دسکتاپ از راه دور آورده شده است.

با گسترش همهگیری COVID-19 در سراسر جهان، بسیاری از ما، از جمله من، به کار تمام وقت از خانه روی آوردیم. بسیاری از کارمندان ESET قبلاً عادت داشتند که بخشی از زمان را از راه دور کار کنند، و تا حد زیادی موضوع افزایش منابع موجود برای کنترل هجوم کارگران راه دور جدید، مانند خرید چند لپتاپ دیگر و مجوزهای VPN بود.

با این حال، نمیتوان همین را برای بسیاری از سازمانها در سراسر جهان گفت، که یا باید دسترسی برای نیروی کار راه دور خود را از ابتدا تنظیم میکردند یا حداقل به طور قابلتوجهی سرورهای پروتکل دسکتاپ از راه دور (RDP) خود را افزایش میدادند تا دسترسی از راه دور را برای بسیاری قابل استفاده کنند. کاربران همزمان.

برای کمک به آن بخشهای فناوری اطلاعات، بهویژه آنهایی که نیروی کار از راه دور برایشان چیز جدیدی بود، با بخش محتوای خود کار کردم تا مقالهای درباره انواع حملاتی که ESET مشاهده میکرد و بهطور خاص RDP را هدف قرار میدادند، و برخی گامهای اساسی برای ایمن سازی در برابر آنها ایجاد کنیم. . اون کاغذ پیدا میشه اینجا در وبلاگ شرکتی ESET، در صورتی که کنجکاو هستید

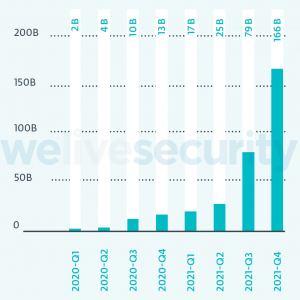

تقریباً همزمان با وقوع این تغییر، ESET دوباره جهانی ما را معرفی کرد گزارش های تهدیدو یکی از مواردی که به آن اشاره کردیم این بود که حملات RDP همچنان در حال رشد بودند. با توجه به ما گزارش تهدید برای چهار ماه اول سال 2022، بیش از 100 بیلیون چنین حملاتی انجام شد که بیش از نیمی از آنها به بلوکهای آدرس IP روسیه بازمیگردد.

بدیهی است که نیاز به نگاهی دوباره به اکسپلویتهای RDP توسعهیافته و حملاتی که آنها در چند سال گذشته ایجاد کردهاند، برای گزارش آنچه ESET از طریق اطلاعات تهدید و تلهمتری خود میبیند، وجود داشت. بنابراین، ما دقیقاً این کار را انجام دادیم: نسخه جدیدی از مقاله 2020 ما که اکنون عنوان شده است پروتکل دسکتاپ از راه دور: پیکربندی دسترسی از راه دور برای نیروی کار ایمن، برای به اشتراک گذاری آن اطلاعات منتشر شده است.

با RDP چه اتفاقی افتاده است؟

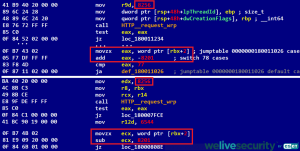

در بخش اول این مقاله تجدید نظر شده، به چگونگی تکامل حملات طی دو سال گذشته می پردازیم. یکی از مواردی که من می خواهم به اشتراک بگذارم این است که هر حمله ای در حال افزایش نبوده است. برای یک نوع آسیبپذیری، ESET شاهد کاهش قابل توجهی در تلاشهای بهرهبرداری بود:

- تشخیص BlueKeep (CVE-2019-0708) اکسپلویت wormable در سرویسهای دسکتاپ از راه دور نسبت به اوج خود در سال 44 2020 درصد کاهش یافته است. ما این کاهش را به ترکیبی از روشهای وصلهسازی برای نسخههای آسیبدیده ویندوز بهعلاوه حفاظت از اکسپلویت در محیط شبکه نسبت میدهیم.

یکی از شکایات اغلب شنیده شده در مورد شرکت های امنیت رایانه این است که آنها زمان زیادی را صرف صحبت در مورد اینکه چگونه امنیت همیشه بدتر می شود و بهبود نمی یابد، می گذرانند، و اینکه هر خبر خوب نادر و گذرا است. برخی از این انتقادات معتبر است، اما امنیت همیشه یک روند مداوم است: تهدیدهای جدید همیشه در حال ظهور هستند. در این مثال، مشاهده تلاشها برای بهرهبرداری از آسیبپذیری مانند BlueKeep در طول زمان کاهش مییابد، خبر خوبی به نظر میرسد. RDP همچنان به طور گسترده مورد استفاده قرار می گیرد، و این بدان معنی است که مهاجمان به انجام تحقیقات در مورد آسیب پذیری هایی که می توانند از آنها سوء استفاده کنند ادامه می دهند.

برای ناپدید شدن دستهای از اکسپلویتها، هر چیزی که در برابر آنها آسیبپذیر است، باید استفاده از آن را متوقف کند. آخرین باری که یادم میآید چنین تغییر گستردهای را دیدم زمانی بود که مایکروسافت ویندوز 7 را در سال 2009 منتشر کرد. ویندوز 7 با پشتیبانی از AutoRun (AUTORUN.INF) غیرفعال شد. سپس مایکروسافت این تغییر را به تمام نسخههای قبلی ویندوز گزارش داد، البته نه کاملاً اولین بار. قابلیتی که از زمان انتشار ویندوز 95 در سال 1995، AutoRun به شدت برای انتشار کرم هایی مانند کرم Conficker. در یک مقطع، کرمهای مبتنی بر AUTORUN.INF تقریباً یک چهارم تهدیداتی را تشکیل میدادند که نرمافزار ESET با آن مواجه میشد. امروزه آنها زیر یک یک دهم درصد از تشخیص ها

برخلاف AutoPlay، RDP همچنان یکی از ویژگیهایی است که به طور منظم مورد استفاده قرار میگیرد و فقط به این دلیل که استفاده از یک اکسپلویت در برابر آن کاهش مییابد، به این معنی نیست که حملات علیه آن به طور کلی کاهش مییابد. در واقع، حملات علیه آسیبپذیریهای آن بهشدت افزایش یافتهاند، که احتمال دیگری را برای کاهش شناساییهای BlueKeep ایجاد میکند: سایر اکسپلویتهای RDP ممکن است بسیار مؤثرتر باشند که مهاجمان به آنها روی آورند.

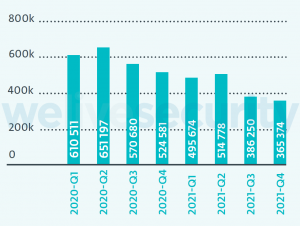

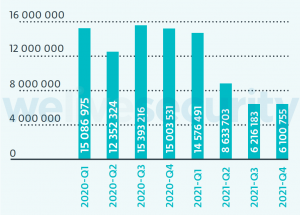

به نظر می رسد با نگاهی به داده های دو ساله از ابتدای سال 2020 تا پایان سال 2021 با این ارزیابی موافق است. در طی آن دوره، تله متری ESET افزایش گسترده ای در تلاش برای اتصال RDP مخرب نشان می دهد. اندازه پرش چقدر بود؟ در سه ماهه اول سال 2020، ما شاهد 1.97 میلیارد تلاش برای اتصال بودیم. در سه ماهه چهارم سال 2021، این تعداد به 166.37 میلیارد تلاش برای اتصال افزایش یافته بود که افزایشی بیش از 8,400٪!

شکل 2. تلاش برای اتصال RDP مخرب در سراسر جهان شناسایی شده است (منبع: ESET telemetry). اعداد مطلق گرد می شوند

واضح است که مهاجمان در اتصال به رایانههای سازمانها ارزش پیدا میکنند، خواه برای انجام جاسوسی، کاشت باجافزار یا هر عمل مجرمانه دیگری. اما دفاع در برابر این حملات نیز امکان پذیر است.

بخش دوم مقاله تجدید نظر شده راهنمایی به روز شده در مورد دفاع در برابر حملات به RDP ارائه می دهد. در حالی که این توصیه بیشتر برای آن دسته از متخصصان فناوری اطلاعات است که ممکن است به سختتر کردن شبکه خود عادت نداشته باشند، حاوی اطلاعاتی است که حتی ممکن است برای کارکنان با تجربهتر مفید باشد.

داده های جدید در مورد حملات SMB

با مجموعه ای از داده ها در مورد حملات RDP، افزایش غیرمنتظره ای از تله متری از تلاش برای حملات بلاک پیام سرور (SMB) ایجاد شد. با توجه به این امتیاز اضافی، نمیتوانستم به دادهها نگاه نکنم، و احساس کردم که به اندازه کافی کامل و جالب است که میتوان بخش جدیدی در مورد حملات SMB و دفاع در برابر آنها به مقاله اضافه کرد.

SMB را می توان به عنوان یک پروتکل همراه برای RDP در نظر گرفت، زیرا اجازه می دهد تا فایل ها، چاپگرها و سایر منابع شبکه از راه دور در طول یک جلسه RDP قابل دسترسی باشند. سال 2017 شاهد انتشار عمومی EternalBlue (CVE-2017-0144) اکسپلویت کرمی. استفاده از اکسپلویت به رشد خود ادامه داد 2018, 2019، و به 2020بر اساس تله متری ESET.

آسیب پذیری مورد سوء استفاده EternalBlue فقط در SMBv1 وجود دارد، نسخه ای از پروتکل که قدمت آن به دهه 1990 باز می گردد. با این حال، SMBv1 برای چندین دهه به طور گسترده در سیستم عامل ها و دستگاه های شبکه پیاده سازی شد و تا سال 2017 بود که مایکروسافت شروع به ارسال نسخه های ویندوز با SMBv1 غیرفعال به طور پیش فرض کرد.

در پایان سال 2020 و تا سال 2021، ESET شاهد کاهش قابل توجهی در تلاشها برای بهرهبرداری از آسیبپذیری EternalBlue بود. همانند BlueKeep، ESET این کاهش در تشخیصها را به شیوههای وصلهسازی، بهبود حفاظت در محیط شبکه و کاهش استفاده از SMBv1 نسبت میدهد.

افکار نهایی

ذکر این نکته ضروری است که این اطلاعات ارائه شده در این مقاله اصلاح شده از تله متری ESET جمع آوری شده است. هر زمان که شخصی با داده های تله متری تهدید کار می کند، شرایط خاصی وجود دارد که باید برای تفسیر آن اعمال شود:

- به اشتراک گذاری تله متری تهدید با ESET اختیاری است. اگر مشتری به سیستم LiveGrid® ESET متصل نشود یا دادههای آماری ناشناس را با ESET به اشتراک نگذارد، ما هیچ دادهای در مورد آنچه نصب نرمافزار ESET با آنها مواجه شده است، نخواهیم داشت.

- شناسایی فعالیت های مخرب RDP و SMB از طریق چندین لایه محافظ ESET انجام می شود فن آوری، از جمله محافظت از بات نت, حفاظت از حمله نیروی Brute Force, حفاظت از حملات شبکه، و غیره. همه برنامه های ESET دارای این لایه های حفاظتی نیستند. به عنوان مثال، آنتی ویروس ESET NOD32 سطح اولیه ای از محافظت در برابر بدافزار را برای کاربران خانگی فراهم می کند و این لایه های محافظ را ندارد. آنها در ESET Internet Security و ESET Smart Security Premium و همچنین در برنامه های محافظت از نقطه پایانی ESET برای کاربران تجاری وجود دارند.

- اگرچه در تهیه این مقاله از آن استفاده نشده است، گزارش های تهدید ESET داده های جغرافیایی را در سطح منطقه یا کشور ارائه می دهد. تشخیص GeoIP ترکیبی از علم و هنر است و عواملی مانند استفاده از VPN و تغییر سریع مالکیت بلوکهای IPv4 میتواند بر دقت مکان تأثیر بگذارد.

- به همین ترتیب، ESET یکی از مدافعان بسیاری در این فضا است. تله متری به ما می گوید که نصب نرم افزار ESET از چه چیزی جلوگیری می کند، اما ESET هیچ بینشی در مورد آنچه مشتریان سایر محصولات امنیتی با آن مواجه می شوند ندارد.

به دلیل این عوامل، تعداد مطلق حملات بیشتر از آن چیزی است که می توانیم از تله متری ESET یاد بگیریم. با این حال، ما معتقدیم که تله متری ما نمایشی دقیق از وضعیت کلی است. افزایش و کاهش کلی در تشخیص حملات مختلف، از نظر درصدی، و همچنین روند حملات ذکر شده توسط ESET، احتمالاً در سراسر صنعت امنیتی مشابه است.

تشکر ویژه از همکارانم بروس پی. بورل، جاکوب فیلیپ، توماش فولتین، رنه هولت، الود کیرونسکی، اوندری کوبوویچ، گابریل لادوسر-دسپین، زوزانا پاردوبسکا، لیندا اسکروکانا و پیتر استانچیک برای کمکشان در بازنگری این مقاله.

آریه گورتسکی، ZCSE، rMVP

محقق محترم، ESET