بازیگران تهدید مرتبط با روسیه از PysOps و نیزه فیشینگ هدف قرار دادن کاربران طی چند ماه در پایان سال 2023 در یک کمپین چند موجی با هدف انتشار اطلاعات نادرست در اوکراین و سرقت اعتبارنامه مایکروسافت 365 در سراسر اروپا.

محققان ESET کشف کردند که این عملیات - که عملیات Texonto نام گرفت - در دو موج مجزا انجام شد، اولی در اکتبر تا نوامبر 2023 و دومی در نوامبر تا دسامبر 2023. آنها فاش کردند که این کمپین از طیف متنوعی از تاکتیک های pysop و ایمیل های هرزنامه به عنوان روش اصلی توزیع خود استفاده می کرد. در یک پست وبلاگ منتشر شده در 22 فوریه.

از نظر زمانی، اولین کمپین یک حمله فیشینگ نیزه ای بود که یک شرکت دفاعی اوکراینی را در اکتبر 2023 و یک آژانس اتحادیه اروپا را در نوامبر 2023 هدف قرار داد. دومی یک کمپین اطلاعات نادرست بود که عمدتاً بر اهداف اوکراینی متمرکز بود و از موضوعات مرتبط با قطع گرمایش، کمبود دارو، و به گفته محققان، کمبود مواد غذایی - «موضوعات معمول کارزار تبلیغاتی روسیه».

اگرچه آنها اهداف متفاوتی داشتند، اما هر دو از زیرساخت شبکه مشابه استفاده می کردند، به این ترتیب ESET این دو را به هم مرتبط کرد. سپس، در یک پیچ و تاب، یک URL مرتبط با عملیات Texonto برای ارسال هرزنامههای معمولی داروخانههای کانادایی در یک کمپین جداگانه که در ژانویه رخ داد، ارسال میشد.

جنگ هیبریدی روسیه و اوکراین

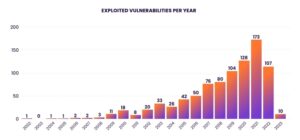

کمپین های تهدید توسط بازیگران تهدید همسو با روسیه مانند کرم ماسه ای و گاماردون in یک جنگ سایبری با اوکراین که همزمان اجرا شود به گفته ESET، با عملیات زمینی دو ساله. به ویژه کرم شنی برف پاک کن های استفاده شده به زیرساخت های فناوری اطلاعات اوکراین را مختل کند در اوایل جنگ، در حالی که گاماردون اخیراً عملیات جاسوسی سایبری را افزایش داده است.

محققان در این پست نوشتند: «عملیات Texonto استفاده دیگری از فناوریها را برای تأثیرگذاری بر جنگ نشان میدهد»، اگرچه آنها این عملیات را به بازیگر خاصی نسبت ندادند. ما چند صفحه لاگین جعلی معمولی مایکروسافت پیدا کردیم، اما مهمتر از همه، دو موج از pysops از طریق ایمیلها وجود داشت که احتمالاً تلاش میکردند بر شهروندان اوکراینی تأثیر بگذارند و آنها را باور کنند که روسیه پیروز خواهد شد.»

متیو فاو، محقق ESET که این تحقیقات را رهبری میکند، در ایمیلی به Dark Reading خاطرنشان میکند که عملیات Texonto همچنین انحرافات قابلتوجه دیگری از فعالیتهای مخرب معمولی را نشان میدهد.

او میگوید: «آنچه در پرونده «عملیات تکسونتو» جالب است این است که یک عامل تهدید هم درگیر اطلاعات نادرست و هم در کمپینهای فیشینگ است، در حالی که بیشتر عوامل تهدید یکی یا دیگری را انجام میدهند. "به این ترتیب، واضح است که این یک pysop برنامه ریزی شده است و نه فقط کسی که اطلاعات نادرست را در اینترنت منتشر می کند."

محققان خاطرنشان کردند که این کمپین همچنین نشان می دهد که از کانال های رایج مانند تلگرام یا وب سایت های جعلی برای انتقال پیام های مخرب فاصله گرفته است.

دو موج متمایز

اولین نشانه این عملیات در ماه اکتبر زمانی رخ داد که کارمندانی که در یک شرکت دفاعی بزرگ اوکراینی کار می کردند، دریافت کردند ایمیل فیشینگ ظاهراً از بخش فناوری اطلاعات این پیام هشدار داد که صندوق پستی آنها ممکن است حذف شود و برای ورود به سیستم، آنها باید روی پیوندی به یک نسخه وب صندوق پستی کلیک کنند و با استفاده از اطلاعات کاربری خود وارد سیستم شوند.

پیوند به جای آن به یک صفحه فیشینگ منتهی میشود، که محققان ESET از دامنه دیگری متعلق به عملیات ارسال شده به VirusTotal حدس زدند که این یک صفحه ورود جعلی مایکروسافت برای سرقت اطلاعات کاربری مایکروسافت 365 است، اگرچه آنها قادر به بازیابی خود صفحه فیشینگ نبودند.

موج بعدی کمپین اولین عملیات pysops بود که ارسال شد اطلاعات غلط ایمیل هایی با پیوست پی دی اف به حداقل چند صد نفر که برای دولت اوکراین و شرکت های انرژی کار می کنند و همچنین شهروندان فردی.

با این حال، برخلاف کمپین فیشینگ که قبلاً توضیح داده شد، به نظر میرسد هدف این ایمیلها صرفاً اطلاعات نادرست برای ایجاد شک و تردید در ذهن اوکراینیها به جای انتشار پیوندهای مخرب باشد.

ایمیلهای موجود در این کمپین، دریافتکنندگان را از کمبود احتمالی غذا، گرمایش و دارو مطلع میکردند، به طوری که یکی از آنها تا آنجا پیش میرفت که به آنها پیشنهاد میداد «ریزوتوی کبوتر» بخورند و حتی عکسهایی از یک کبوتر زنده و یک کبوتر پخته ارائه میداد که «نشان میدهد این اسناد عمدا ایجاد شدهاند. محققان خاطرنشان کردند تا خوانندگان را آزار دهند.

آنها نوشتند: «به طور کلی، پیام ها با مضامین رایج تبلیغاتی روسیه همخوانی دارند. آنها در تلاشند تا مردم اوکراین را به این باور برسانند که به دلیل جنگ روسیه و اوکراین، دارو، غذا و وسایل گرمایشی نخواهند داشت.

مرحله دوم موج pysops در دسامبر رخ داد و به سایر کشورهای اروپایی گسترش یافت، با مجموعهای تصادفی از چند صد هدف از دولت اوکراین گرفته تا یک تولیدکننده کفش ایتالیایی، اما همچنان به زبان اوکراینی نوشته میشود. محققان دو الگوی ایمیل مختلف را در این کمپین کشف کردند که در تلاشی دیگر برای تحقیر و دلسرد کردن اوکراینیها، تبریکهای طعنهآمیز تعطیلات را برای اوکراینیها ارسال میکردند.

دامنه های مخرب و تاکتیک های دفاعی

محققان عمدتاً دامنهها را دنبال میکردند تا با مجرمان سایبری درگیر در عملیات Texonto، که آنها را در مسیرهای جالبی قرار میداد، همراهی کنند. یکی از آنها مربوط به یک کمپین اسپم داروخانه ای به ظاهر نامرتبط اما معمولی در کانادا بود که از سرور ایمیلی استفاده می کرد که توسط مهاجمان اداره می شد، "مقوله ای از تجارت غیرقانونی [که] در جامعه جرایم سایبری روسیه بسیار محبوب بوده است."

سایر نام های دامنه مرتبط با این کمپین منعکس کننده رویدادهای جاری اخیر مانند مرگ الکسی ناوالنی، رهبر معروف مخالفان روسیه است که در 16 فوریه در زندان درگذشت. وجود این دامنهها - از جمله navalny-votes[.]net، navalny-votesmart[.]net، و navalny-voting[.]net «به این معنی است که عملیات Texonto احتمالاً شامل عملیاتهای فیشینگ یا اطلاعاتی است که مخالفان روسی را هدف قرار میدهند.» محققان نوشتند.

ESET طیف وسیعی از شاخصهای سازش (IOC) از جمله دامنهها، آدرسهای ایمیل و تکنیکهای MITER ATT&CK را در گزارش خود گنجانده است. محققان همچنین توصیه می کنند که سازمان ها توانمندسازی قوی را داشته باشند احراز هویت دو عامل فاو میگوید - مانند یک برنامه احراز هویت تلفن یا یک کلید فیزیکی - برای دفاع در برابر حملات spear-phishing که Office 365 را هدف قرار میدهند.

او می افزاید: در مورد دفاع در برابر تلاش های عوامل مخرب برای انتشار اطلاعات نادرست آنلاین، "بهترین محافظت استفاده از طرز فکر انتقادی و اعتماد نکردن به اطلاعات موجود در اینترنت است."

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- PlatoHealth. هوش بیوتکنولوژی و آزمایشات بالینی. دسترسی به اینجا.

- منبع: https://www.darkreading.com/remote-workforce/russian-cyberattackers-launch-multi-phase-psyops-campaign

- : دارد

- :است

- :نه

- $UP

- 16

- 2023

- 22

- 7

- a

- قادر

- مطابق

- در میان

- فعالیت

- بازیگران

- آدرس

- می افزاید:

- در برابر

- نمایندگی

- هدف

- اهداف

- تراز

- همچنین

- an

- و

- دیگر

- هر

- نرم افزار

- به نظر می رسد

- هستند

- صف

- AS

- مرتبط است

- At

- حمله

- حمله

- تلاشها

- دور

- BE

- زیرا

- بوده

- باور

- متعلق به

- بهترین

- بیت

- بلاگ

- هر دو

- کسب و کار

- اما

- by

- آمد

- کمپین بین المللی حقوق بشر

- مبارزات

- کانادایی

- مورد

- دسته بندی

- کانال

- شهروندان

- واضح

- کلیک

- مشترک

- انجمن

- شرکت

- شرکت

- سازش

- پخته شده

- کشور

- ایجاد شده

- مجوزها و اعتبارات

- بحرانی

- جاری

- سایبر

- جرایم اینترنتی

- مجرمان سایبری

- تاریک

- تاریک خواندن

- مرگ

- دسامبر

- دفاع از

- دفاع

- نشان می دهد

- بخش

- شرح داده شده

- DID

- درگذشت

- مختلف

- کشف

- اطلاعات غلط

- تحقیر کردن

- متمایز

- توزیع

- مختلف

- do

- اسناد و مدارک

- دامنه

- نام های دامنه

- حوزه

- شک

- پایین

- دارو

- مواد مخدر

- دوبله شده

- در اوایل

- خوردن

- تلاش

- پست الکترونیک

- ایمیل

- به کار گرفته شده

- کارکنان

- قادر ساختن

- پایان

- انرژی

- مشغول

- جاسوسی

- EU

- اروپا

- اروپایی

- کشورهای اروپایی

- حتی

- حوادث

- وجود

- منبسط

- جعلی

- بسیار

- فوریه

- کمی از

- نام خانوادگی

- متمرکز شده است

- غذا

- برای

- یافت

- از جانب

- هدف

- رفتن

- دولت

- سلام

- زمین

- بود

- آیا

- he

- روز تعطیل

- چگونه

- اما

- HTTPS

- صد

- ترکیبی

- غیر مجاز

- مهمتر

- in

- مشمول

- شامل

- از جمله

- شاخص ها

- فرد

- نفوذ

- اطلاعات

- اطلاع

- شالوده

- در عوض

- جالب

- اینترنت

- تحقیق

- گرفتار

- IT

- ایتالیایی

- ITS

- خود

- ژانویه

- تنها

- نگاه داشتن

- کلید

- راه اندازی

- رهبری

- رهبر

- منجر می شود

- کمترین

- رهبری

- ارتباط دادن

- مرتبط

- لینک ها

- زندگی

- ورود به سیستم

- ورود

- اصلی

- عمدتا

- عمده

- ساخت

- مخرب

- سازنده

- ممکن است..

- به معنی

- پیام

- پیام

- روش

- مایکروسافت

- ذهن

- ذهنیت

- اطلاعات غلط

- ماه

- بیش

- اکثر

- حرکت

- باید

- نام

- شبکه

- بعد

- قابل توجه

- به ویژه

- اشاره کرد

- یادداشت

- نوامبر

- مشاهده می کند

- رخ داده است

- اکتبر

- of

- دفتر

- on

- ONE

- آنلاین

- عمل

- عمل

- عملیات

- مخالفت

- or

- سفارش

- سازمان های

- دیگر

- ما

- روی

- به طور کلی

- با ما

- صفحات

- راه ها

- مردم

- فاز

- فیشینگ

- کمپین فیشینگ

- تلفن

- عکس

- فیزیکی

- برنامه ریزی

- افلاطون

- هوش داده افلاطون

- PlatoData

- طرح

- محبوب

- پست

- پتانسیل

- قبلا

- زندان

- شاید

- تبلیغات

- حفاظت

- ارائه

- صرفا

- تصادفی

- محدوده

- اعم

- نسبتا

- خوانندگان

- مطالعه

- اخذ شده

- اخیر

- تازه

- گیرندگان

- توصیه

- منعکس شده

- مربوط

- حذف شده

- گزارش

- پژوهشگر

- محققان

- نشان داد

- روسیه

- جنگ روسیه و اوکراین

- روسی

- s

- سعید

- همان

- می گوید:

- دوم

- ظاهرا

- ارسال

- فرستاده

- جداگانه

- سرور

- چند

- کمبود

- نشان می دهد

- امضاء

- مشابه

- So

- تا حالا

- برخی از

- کسی

- کاشت

- اسپم

- خاص

- حمایت مالی

- گسترش

- گسترش

- هنوز

- قوی

- ارسال

- چنین

- نشان می دهد

- تاکتیک

- هدف

- هدف قرار

- هدف گذاری

- اهداف

- تکنیک

- فن آوری

- تلگرام

- قالب

- نسبت به

- که

- La

- شان

- آنها

- تم

- سپس

- آنجا.

- اینها

- آنها

- کسانی که

- اگر چه؟

- تهدید

- بازیگران تهدید

- به

- تاپیک

- اعتماد

- امتحان

- تلاش

- پیچ

- دو

- نوعی

- اوکراین

- اوکراین

- اوکراین

- URL

- استفاده کنید

- استفاده

- کاربران

- با استفاده از

- نسخه

- بسیار

- از طريق

- جنگ

- هشدار داد

- بود

- موج

- امواج

- we

- وب

- وب سایت

- خوب

- معروف

- بود

- بودند

- چی

- چه شده است

- چه زمانی

- که

- در حین

- WHO

- اراده

- پیروزی

- با

- در داخل

- برنده شد

- کارگر

- کتبی

- نوشت

- هنوز

- زفیرنت