هکرهای دولتی روسیه کمپین های فیشینگ هدفمند را در حداقل نه کشور در چهار قاره انجام می دهند. ایمیلهای آنها تجارت رسمی دولتی را تبلیغ میکنند و در صورت موفقیت، نه تنها دادههای حساس سازمانی، بلکه اطلاعات ژئوپلیتیک با اهمیت استراتژیک را نیز تهدید میکنند.

چنین طرح پیچیده و چند وجهی تنها می تواند توسط گروهی به اندازه خرس فانتزی (با نام مستعار APT28، Forest Blizzard، Frozenlake، Sofacy Group، Strontium، UAC-028، و بسیاری از نامهای مستعار دیگر هنوز)، که IBM X-Force آنها را بهعنوان ITG05 دنبال میکند. یک گزارش جدید.

علاوه بر فریبهای متقاعدکننده با مضمون دولتی و سه نوع جدید از درهای پشتی سفارشی، این کمپین بیشتر از همه برای اطلاعاتی که هدف قرار میدهد برجسته میشود: به نظر میرسد Fancy Bear به دنبال اطلاعات بسیار خاص برای استفاده دولت روسیه است.

فریب های فیشینگ دولتی

Fancy Bear از حداقل 11 فریب منحصر به فرد در کمپین هایی که سازمان ها را در آرژانتین، اوکراین، گرجستان، بلاروس، قزاقستان، لهستان، ارمنستان، آذربایجان و ایالات متحده هدف قرار می دهد، استفاده کرده است.

این فریب ها مانند اسناد رسمی مرتبط با دولت های بین المللی به نظر می رسد که موضوعات گسترده ای مانند امور مالی، زیرساخت های حیاتی، تعهدات اجرایی، امنیت سایبری، امنیت دریایی، مراقبت های بهداشتی و تولید صنعتی دفاعی را پوشش می دهد.

برخی از این اسناد مشروع و در دسترس عموم هستند. برخی دیگر، به طور جالبی، به نظر می رسد داخلی برای سازمان های دولتی خاص هستند، و این سوال را مطرح می کنند که چگونه Fancy Bear در وهله اول به آنها دست پیدا کرد.

Claire Zaboeva، شکارچی تهدید برای IBM X-Force میگوید: «X-Force بینشی در مورد اینکه آیا ITG05 با موفقیت سازمانهای جعل هویت شده را به خطر انداخته است، ندارد. «از آنجایی که ممکن است ITG05 از دسترسی غیرمجاز برای جمعآوری اسناد داخلی استفاده کند، ما به عنوان بخشی از خطمشی افشای مسئولانه خود، قبل از انتشار به همه طرفهای تقلید اطلاع دادهایم.»

از طرف دیگر، Fancy Bear/ITGO5 ممکن است صرفاً فایلهای واقعی را تقلید کرده باشد. او گفت: «به عنوان مثال، برخی از اسناد کشف شده دارای اشتباهات قابل توجهی مانند غلط املایی نام طرف های اصلی در قراردادهای رسمی دولتی هستند.

یک انگیزه بالقوه؟

یکی دیگر از ویژگی های مهم این لول ها این است که کاملاً خاص هستند.

نمونههای زبان انگلیسی شامل یک مقاله خطمشی امنیت سایبری از یک سازمان غیردولتی گرجستان، و یک برنامه سفر ژانویه است که جزئیات نشست و تمرین بل بویه 2024 (XBB24) برای شرکتکنندگان گروه کاری کشتیرانی اقیانوس هند (PACIOSWG) نیروی دریایی ایالات متحده را نشان میدهد.

و فریب هایی با مضمون مالی وجود دارد: یک سند بلاروسی با توصیه هایی برای ایجاد شرایط تجاری برای تسهیل بنگاه های بین دولتی تا سال 2025، همسو با ابتکار اتحادیه اقتصادی اوراسیا، یک سند سیاست بودجه ای وزارت اقتصاد آرژانتین که "رهنمودهای استراتژیک" را برای کمک به رئیس جمهور با سیاست اقتصادی ملی، و بیشتر در این راستا.

X-Force در گزارش خود در مورد این کمپین گفت: "به احتمال زیاد جمع آوری اطلاعات حساس در مورد نگرانی های بودجه و وضعیت امنیتی نهادهای جهانی یک هدف با اولویت بالا با توجه به فضای ماموریت ایجاد شده ITG05 است."

به عنوان مثال، آرژانتین اخیراً دعوت برای پیوستن به سازمان تجاری BRICS (برزیل، روسیه، هند، چین، آفریقای جنوبی) را رد کرده است، بنابراین «این امکان وجود دارد که ITG05 به دنبال دستیابی به دسترسی هایی باشد که ممکن است بینشی در مورد اولویت های دولت آرژانتین ایجاد کند. X-Force گفت.

فعالیت پس از بهره برداری

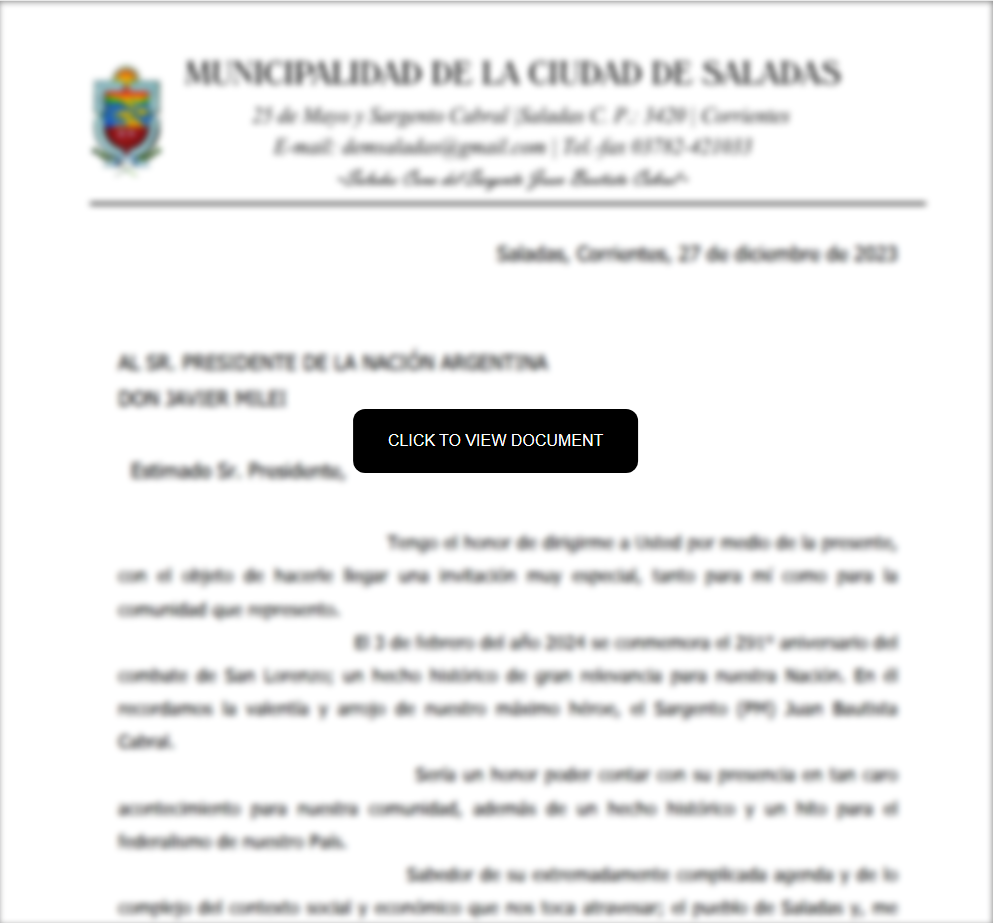

علاوه بر ویژگی و ظاهر مشروعیت، مهاجمان از یک ترفند روانشناختی دیگر برای به دام انداختن قربانیان استفاده میکنند: ارائه در ابتدا تنها با نسخهای مبهم از سند. مانند تصویر زیر، گیرندگان می توانند جزئیات کافی را ببینند تا متوجه شوند که این اسناد رسمی و مهم به نظر می رسند، اما نه به اندازه ای که مجبور نباشند روی آنها کلیک کنند.

نمونه سند فریب؛ منبع: IBM

هنگامی که قربانیان در سایتهای تحت کنترل مهاجم کلیک میکنند تا اسناد فریبنده را مشاهده کنند، یک درب پشتی پایتون به نام «Masepie» را دانلود میکنند. برای اولین بار در دسامبر کشف شد، این قابلیت را دارد که پایداری را در یک ماشین ویندوز ایجاد کند و بارگیری و آپلود فایل ها و اجرای دستور دلخواه را ممکن کند.

یکی از فایلهایی که Masepie در ماشینهای آلوده دانلود میکند، «Oceanmap» است، یک ابزار مبتنی بر سی شارپ برای اجرای دستورات از طریق پروتکل دسترسی به پیامهای اینترنتی (IMAP). نوع اصلی Oceanmap - نه مورد استفاده شده در اینجا - دارای قابلیت سرقت اطلاعات بود که از آن زمان جدا شده و به "Steelhook"، دیگر محموله بارگیری شده توسط Masepie مرتبط با این کمپین منتقل شده است.

Steelhook یک اسکریپت PowerShell است که وظیفه آن استخراج داده ها از Google Chrome و Microsoft Edge از طریق یک وب هوک است.

قابل توجه تر از بدافزار آن، بی واسطه بودن عمل Fancy Bear است. مانند اولین بار توصیف توسط تیم واکنش اضطراری کامپیوتری اوکراین (CERT-UA)، عفونت خرس فانتزی با اولین ساعت فرود بر روی ماشین قربانی، دانلود درب های پشتی و انجام شناسایی و حرکت جانبی از طریق هش های NTLMv2 به سرقت رفته برای حملات رله.

بنابراین قربانیان بالقوه باید سریع عمل کنند یا بهتر است از قبل برای عفونت خود آماده شوند. آنها میتوانند این کار را با پیروی از لیست توصیههای IBM انجام دهند: نظارت بر ایمیلهای دارای آدرسهای اینترنتی ارائهشده توسط ارائهدهنده میزبانی Fancy Bear، FirstCloudIT، و ترافیک مشکوک IMAP به سرورهای ناشناس، و رفع آسیبپذیریهای مورد علاقه آن - مانند CVE-2024-21413، CVE-2024. -21410، CVE-2023-23397، CVE-2023-35636 - و خیلی بیشتر.

محققان نتیجه گرفتند: «ITG05 به حملات اهرمی علیه دولتهای جهانی و دستگاه سیاسی آنها ادامه خواهد داد تا بینش پیشرفتهای را درباره تصمیمهای سیاستی اضطراری به روسیه ارائه دهد».

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- PlatoHealth. هوش بیوتکنولوژی و آزمایشات بالینی. دسترسی به اینجا.

- منبع: https://www.darkreading.com/threat-intelligence/russian-intelligence-targets-victims-worldwide-in-rapid-fire-cyberattacks

- : دارد

- :است

- :نه

- 11

- 2024

- 2025

- 7

- a

- دسترسی

- پروتکل دسترسی

- در دسترس

- در میان

- عمل

- عمل

- فعالیت

- خطاب به

- پیشرفت

- پیشرفته

- افریقا

- در برابر

- سازمان

- هدف

- نام

- هم ترازی

- معرفی

- در امتداد

- همچنین

- an

- و

- ظاهر شدن

- ظاهر می شود

- دلخواه

- هستند

- آرژانتین

- نقره

- AS

- کمک کردن

- مرتبط است

- At

- حمله

- رسیدن

- اجتناب از

- آذربایجان

- درپشتی

- پشتيباني

- BE

- خرس

- بوده

- بلاروس

- ناقوس

- در زیر

- بهتر

- برزیل

- brics

- پهن

- بودجه

- کسب و کار

- اما

- by

- نام

- کمپین بین المللی حقوق بشر

- مبارزات

- CAN

- توانا

- چین

- کروم

- کلیک

- جمع آوری

- مجموعه

- تجاری

- در معرض خطر

- کامپیوتر

- نگرانی ها

- به این نتیجه رسیدند

- شرایط

- رفتار

- قاره ها

- ادامه دادن

- قرارداد

- میتوانست

- کشور

- پوشش

- ایجاد

- بحرانی

- زیرساخت های بحرانی

- سفارشی

- حملات سایبری

- امنیت سایبری

- داده ها

- دسامبر

- تصمیم گیری

- دفاع

- جزئیات

- جزئیات

- افشاء

- کشف

- do

- سند

- اسناد و مدارک

- میکند

- دانلود

- دانلود

- دانلود

- اقتصادی

- سیاست اقتصادی

- اقتصاد

- لبه

- ایمیل

- اورژانس

- را قادر می سازد

- درگیری

- کافی

- سرمایه گذاری

- اشخاص

- خطاهای

- تاسیس

- ایجاد

- مثال

- مثال ها

- اعدام

- اجرایی

- ورزش

- تسهیل کردن

- علاقه داشتن به

- ویژگی

- فایل ها

- سرمایه گذاری

- نام خانوادگی

- پیروی

- برای

- جنگل

- چهار

- از جانب

- قابلیت

- جغرافیای سیاسی

- گرجستان

- گرجی

- داده

- جهانی

- گوگل

- گوگل کروم

- کردم

- دولت

- سازمان های دولتی

- دولت ها

- گروه

- دستورالعمل ها

- هکرها

- بود

- دست ها

- آیا

- داشتن

- بهداشت و درمان

- اینجا کلیک نمایید

- خیلی

- میزبانی وب

- ساعت

- چگونه

- HTTPS

- شکارچی

- آی بی ام

- if

- تصویر

- اهمیت

- مهم

- in

- شامل

- هندوستان

- هندی

- صنعتی

- تولید صنعتی

- عفونی

- عفونت

- اطلاعات

- شالوده

- در ابتدا

- ابتکار عمل

- بینش

- نمونه

- اطلاعات

- داخلی

- بین المللی

- اینترنت

- به

- دعوت

- IT

- ITS

- ژانویه

- کار

- پیوستن

- تنها

- قزاقستان

- فرود

- زبان

- کمترین

- مشروعیت

- قانونی

- قدرت نفوذ

- اهرم

- پسندیدن

- احتمالا

- خطوط

- فهرست

- نگاه کنيد

- شبیه

- دستگاه

- ماشین آلات

- ساخت

- نرم افزارهای مخرب

- بسیاری

- دریایی

- ممکن است..

- نشست

- صرفا - فقط

- پیام

- مایکروسافت

- مایکروسافت لبه

- وزارتخانه

- وزارت اقتصاد

- ماموریت

- نظارت بر

- بیش

- اکثر

- انگیزه

- جنبش

- بسیار

- نام

- ملی

- نیاز

- جدید

- نگو

- نه نفر

- قابل توجه

- یادداشت

- اقیانوس

- of

- ارائه

- رسمی

- on

- ONE

- فقط

- or

- کدام سازمان ها

- سازمانی

- سازمان های

- اصلی

- دیگر

- دیگران

- ما

- خارج

- ارام

- مقاله

- بخش

- شرکت کنندگان

- احزاب

- انجام

- اصرار

- فیشینگ

- محل

- افلاطون

- هوش داده افلاطون

- PlatoData

- طرح

- لهستان

- سیاست

- سیاسی

- ممکن

- پتانسیل

- PowerShell را

- آماده

- ارائه

- رئيس جمهور

- اصلی

- قبلا

- تولید

- پربار

- پروتکل

- ارائه

- ارائه دهنده

- روانی

- انتشار

- عمومی

- پــایتــون

- کیفیت

- سوال

- به سرعت

- کاملا

- بالا بردن

- واقعی

- تازه

- گیرندگان

- توصیه

- با توجه

- رد شد..

- گزارش

- محققان

- پاسخ

- مسئوليت

- روسیه

- روسی

- s

- سعید

- خط

- تیم امنیت لاتاری

- دیدن

- جستجو می کند

- حساس

- خدمت کرده است

- سرور

- او

- حمل

- پس از

- سایت

- So

- برخی از

- مصنوعی

- منبع

- جنوب

- آفریقای جنوبی

- فضا

- خاص

- اختصاصی

- گسترش

- می ایستد

- دولت

- ایالات

- هنوز

- به سرقت رفته

- استراتژیک

- موفق

- موفقیت

- چنین

- مشکوک

- هدف

- هدف قرار

- هدف گذاری

- اهداف

- تیم

- نسبت به

- که

- La

- اطلاعات

- شان

- آنها

- تم

- آنجا.

- اینها

- آنها

- این

- تهدید

- تهدید کن

- سه

- به

- ابزار

- آهنگ

- تجارت

- ترافیک

- منتقل

- فوت و فن

- اوکراین

- غیر مجاز

- کشف

- اتحادیه

- منحصر به فرد

- متحد

- ایالات متحده

- ناشناخته

- آپلود

- us

- استفاده کنید

- استفاده

- استفاده

- نوع دیگر

- نسخه

- از طريق

- قربانی

- قربانیان

- چشم انداز

- آسیب پذیری ها

- we

- چی

- چه

- که

- که

- اراده

- پنجره

- با

- کارگر

- گروه کاری

- جهان

- در سرتاسر جهان

- هنوز

- بازده

- زفیرنت