![S3 Ep119: رخنه ها، وصله ها، نشت ها و ترفندها! [صوت + متن] S3 Ep119: رخنه ها، وصله ها، نشت ها و ترفندها! [صوت + متن] هوش داده PlatoBlockchain. جستجوی عمودی Ai.](https://platoblockchain.com/wp-content/uploads/2023/01/s3-ep119-breaches-patches-leaks-and-tweaks-audio-text.jpg)

نقض، وصله، نشت و ترفند

آخرین اپیدود - اکنون گوش کنید.

برای پرش به هر نقطه، روی امواج صوتی زیر کلیک کنید و بکشید. شما همچنین می توانید مستقیم گوش کن در Soundcloud

با داگ آموت و پل داکلین

موسیقی مقدماتی و بیرونی توسط ادیت ماج.

شما می توانید به ما گوش دهید Soundcloud, پادکست های اپل, پادکست های Google, Spotify, Stitcher به و هر جایی که پادکست های خوب پیدا می شود. یا فقط رها کنید URL فید RSS ما به پادکچر مورد علاقه شما

رونوشت را بخوانید

دوغ. رخنه ها، بریچ ها، وصله ها و تایپیوها.

همه اینها و بیشتر در پادکست Naked Security.

[مودم موزیکال]

به پادکست خوش آمدید، همه.

من داگ آموت هستم. او داول پوکلین است…

... متاسفم، پل!

اردک. فکر می کنم آن را حل کرده ام، داگ.

"Typios" یک اشتباه تایپی صوتی است.

دوغ. دقیقا!

اردک. بله... آفرین، آن مرد!

دوغ. بنابراین، اشتباهات تایپی چه ربطی به امنیت سایبری دارد؟

وارد آن می شویم…

اما اول - ما دوست داریم با خودمان شروع کنیم این هفته در تاریخ فناوری بخش.

این هفته، 23 ژانویه 1996، نسخه 1.0 کیت توسعه جاوا گفت:Hello, world."

شعار آن، «یک بار بنویس، هر جا اجرا کن» و انتشار آن درست در زمانی که محبوبیت وب واقعاً به اوج رسیده بود، آن را به یک پلتفرم عالی برای برنامههای مبتنی بر وب تبدیل کرد.

به سرعت به امروز، و ما در نسخه 19، پل هستیم.

اردک. ما هستیم!

جاوا، نه؟

یا "بلوط".

من معتقدم این نام اصلی آن بود، زیرا فردی که این زبان را اختراع کرد، درخت بلوط بیرون از دفترش رشد می کرد.

اجازه دهید از این فرصت استفاده کنیم، داگ، تا یک بار برای همیشه این موضوع را روشن کنیم گیجی که بسیاری از افراد بین جاوا و جاوا اسکریپت دارند.

دوغ. اوووووه…

اردک. بسیاری از مردم فکر می کنند که آنها با هم مرتبط هستند.

آنها ربطی ندارند، داگ.

آنها *دقیقاً یکسان هستند* - یکی فقط کوتاه شده است... نه، من کاملاً با شما شوخی می کنم!

دوغ. گفتم: "این کجا می رود؟" [می خندد]

اردک. جاوا اسکریپت اساساً این نام را گرفت زیرا کلمه جاوا جالب بود…

... و برنامه نویسان با قهوه کار می کنند، چه در جاوا یا جاوا اسکریپت برنامه نویسی کنند.

دوغ. باشه خیلی خوبه

از شما برای روشن کردن آن متشکرم

و در مورد پاک کردن همه چیز، GoTo، شرکت تولید محصولاتی مانند GoToMyPC، GoToWebinar، LogMeIn، و (سرفه، سرفه) محصولات دیگر می گوید که آنها "فعالیت غیرعادی را در محیط توسعه ما و سرویس ذخیره سازی ابری شخص ثالث شناسایی کرده اند."

پل، ما چه می دانیم؟

GoTo اذعان دارد: پشتیبانگیریهای ابری مشتریان همراه با کلید رمزگشایی به سرقت رفته است

اردک. این در آخرین روز نوامبر 2022 بود.

و (سرفه، سرفه) که قبلاً ذکر کردید، البته، شرکت وابسته/فرعی GoTo، یا شرکتی است که بخشی از گروه آنها، LastPass است.

البته، داستان بزرگ در کریسمس بود نقض LastPass.

اکنون، به نظر می رسد این نقض با آنچه که گوتو در حال حاضر بیان کرده و گفته است، متفاوت است.

آنها اعتراف می کنند که سرویس ابری که در نهایت نقض شد، همان سرویسی است که با LastPass به اشتراک گذاشته شده است.

اما مواردی که نقض شده اند، حداقل از نحوه نوشتن آن، به نظر می رسد که به شکل دیگری نقض شده است.

و تا این هفته - نزدیک به دو ماه بعد - طول کشید تا GoTo با ارزیابی از آنچه که پیدا کرده بود بازگردد.

و این خبر اصلا خوب نیست، داگ.

چون تعداد زیادی از محصولات... من آنها را خواهم خواند: Central، Pro، join.me، Hamachi و RemotelyAnywhere.

برای همه این محصولات، پشتیبانهای رمزگذاری شده از چیزهای مشتری، از جمله اطلاعات حساب، به سرقت رفتند.

و متأسفانه، کلید رمزگشایی حداقل برخی از آن نسخههای پشتیبان به سرقت رفته است.

بنابراین این بدان معنی است که آنها اساساً وقتی در دست کلاهبرداران قرار می گیرند * رمزگذاری نمی شوند.

و دو محصول دیگر، Rescue و GoToMyPC بودند که به اصطلاح "تنظیمات MFA" به سرقت رفتند، اما حتی رمزگذاری نشدند.

بنابراین، در هر دو مورد، ظاهراً داریم: گذرواژههای هششده و سالتشده گم شدهاند، و این تنظیمات مرموز «MFA (تأیید هویت چند عاملی») را داریم.

با توجه به اینکه به نظر میرسد این دادههای مربوط به حساب کاربری است، مشخص نیست که آن "تنظیمات MFA" چیست، و حیف است که GoTo کمی صریحتر نبود.

و سوال داغ من این است که…

.. آیا این تنظیمات شامل مواردی مانند شماره تلفنی است که ممکن است کدهای SMS 2FA به آن ارسال شود؟

پایه اولیه کدهای 2FA مبتنی بر برنامه؟

و/یا آن کدهای پشتیبان که بسیاری از سرویسها به شما اجازه میدهند تعدادی از آنها را ایجاد کنید، فقط در صورتی که تلفن یا گوشی خود را گم کنید سیم کارت عوض میشه?

مبادله کننده سیم کارت به دلیل سرقت 2FA ارز دیجیتال بیش از 20 میلیون دلار به زندان فرستاده شد

دوغ. اوه، بله - نکته خوب!

اردک. یا برنامه احراز هویت شما خراب می شود.

دوغ. بله.

اردک. بنابراین، اگر آنها یکی از آنها هستند، ممکن است دردسر بزرگی ایجاد شود.

بیایید امیدوار باشیم که این تنظیمات "MFA" نبودند…

... اما حذف جزئیات در آنجا به این معنی است که احتمالاً ارزش این را دارد که فرض کنیم آنها در میان دادههایی که به سرقت رفته بودند یا ممکن است بوده باشند.

دوغ. و در مورد حذفیات احتمالی، ما این شرط را داریم که «گذرواژههای شما لو رفته است. اما نگران نباشید، آنها نمک زده و هش شده بودند.»

اما نه همه نمک زدن و هش کردن و کشش همینطور است، آیا؟

اردک. خب به قسمت کشش نگفتند!

اینجاست که شما فقط یک بار رمز عبور را هش نمی کنید.

شما آن را هش می کنید، من نمی دانم... 100,100،5000 بار، یا 50 بار، یا XNUMX بار، یا یک میلیون بار، فقط برای اینکه کار را برای کلاهبرداران کمی سخت تر کنید.

و همانطور که شما می گویید... بله، همه نمک زدن و هش کردن برابر نیستند.

فکر میکنم شما اخیراً در پادکست در مورد نقضی صحبت کردهاید که در آن تعدادی رمز عبور سالتشده و هش شده به سرقت رفته است، و من فکر میکنم معلوم شد که نمک یک کد دو رقمی از «۰۰» تا «۹۹» است!

بنابراین، 100 میز رنگین کمانی مختلف تمام چیزی است که شما نیاز دارید…

... یک سوال بزرگ، اما شدنی است.

و جایی که هش *یک دور* MD5 بود، که میتوانید با میلیاردها هش در ثانیه انجام دهید، حتی در تجهیزات متوسط.

بنابراین، به عنوان یک کنار، اگر به اندازه کافی بدشانس بودید که خودتان از چنین نقضی رنج میبرید، که در آن گذرواژههای هششده مشتریان را از دست میدهید، توصیه میکنم در مورد تنظیمات الگوریتم و پارامتری که انجام میدهید، تلاش خود را انجام دهید. استفاده می کنند.

زیرا کمی به کاربران شما در مورد اینکه چه مدت طول می کشد تا کرک کردن را انجام دهند به کاربران شما آرامش می دهد و بنابراین چقدر دیوانه وار باید تمام رمزهای عبور خود را تغییر دهید!

دوغ. بسيار خوب.

البته ما توصیه هایی داریم که با این موارد شروع می شود: همه رمزهای عبور مربوط به خدماتی را که قبلاً در مورد آنها صحبت کردیم، تغییر دهید.

اردک. بله، این کاری است که باید انجام دهید.

این همان چیزی است که ما معمولاً هنگام سرقت رمزهای عبور هش شده توصیه می کنیم، حتی اگر به شدت هش شده باشند.

دوغ. OK را بزنید.

و ما داریم: هر دنباله کد 2FA مبتنی بر برنامه را که در حساب های خود استفاده می کنید، بازنشانی کنید.

اردک. بله، من فکر می کنم شما نیز ممکن است این کار را انجام دهید.

دوغ. OK را بزنید.

و ما داریم: کدهای پشتیبان جدید را بازسازی کنید.

اردک. وقتی این کار را با اکثر سرویسها انجام میدهید، اگر کدهای پشتیبان یک ویژگی هستند، کدهای قدیمی به طور خودکار دور ریخته میشوند و کدهای جدید به طور کامل جایگزین آنها میشوند.

دوغ. و آخرین ، اما مطمئناً مهم نیست: در صورت امکان به کدهای 2FA مبتنی بر برنامه تغییر دهید.

اردک. کدهای پیامکی این مزیت را دارند که هیچ راز مشترکی وجود ندارد. دانه ای وجود ندارد

این فقط یک عدد واقعا تصادفی است که انتهای دیگر هر بار تولید می کند.

این چیز خوبی در مورد چیزهای مبتنی بر پیامک است.

همانطور که گفتیم، چیز بد تعویض سیم کارت است.

و اگر باید دنباله کدهای مبتنی بر برنامه خود را تغییر دهید یا کدهای پیامک خود را کجا میروند…

... راه اندازی یک دنباله برنامه جدید 2FA بسیار بسیار ساده تر از تغییر شماره تلفن همراه است! [می خندد]

دوغ. OK را بزنید.

و همانطور که بارها گفته ام (ممکن است در جایی این خالکوبی روی سینه ام انجام شود)، ما این موضوع را زیر نظر خواهیم داشت.

اما، در حال حاضر، ما یک API افشاکننده T-Mobile داریم که مسئول سرقت …

(اجازه دهید یادداشت هایم را اینجا بررسی کنم: [بلند بلند خاموش از میکروفون] سی و هفت میلیون!؟!؟!)

...37 میلیون سوابق مشتری:

T-Mobile اعتراف کرد که 37,000,000 سوابق مشتری به سرقت رفته توسط "بازیگر بد"

اردک. بله.

این کمی آزاردهنده است، اینطور نیست؟ [خنده]

زیرا 37 میلیون عدد فوقالعاده بزرگی است... و از قضا، پس از سال 2022 میآید، سالی که T-Mobile پرداخت کرد. 500 میلیون دلار برای حل و فصل مسائل مربوط به نقض اطلاعاتی که T-Mobile در سال 2021 متحمل شده بود.

اکنون، خبر خوب، اگر بتوان آن را اینطور نامید، این است: آخرین بار، داده هایی که نقض شدند شامل مواردی مانند شماره های تامین اجتماعی [SSNs] و جزئیات گواهینامه رانندگی بود.

بنابراین این واقعاً همان چیزی است که شما ممکن است به آن چیزهای سرقت هویت "با درجه بالا" بپردازید.

این بار، نقض بزرگ است، اما درک من این است که جزئیات اولیه تماس الکترونیکی، از جمله شماره تلفن شما، همراه با تاریخ تولد است.

این تا حدودی به کمک کلاهبرداران در سرقت هویت کمک می کند، اما به اندازه چیزی مانند SSN یا یک عکس اسکن شده از گواهینامه رانندگی شما نزدیک نیست.

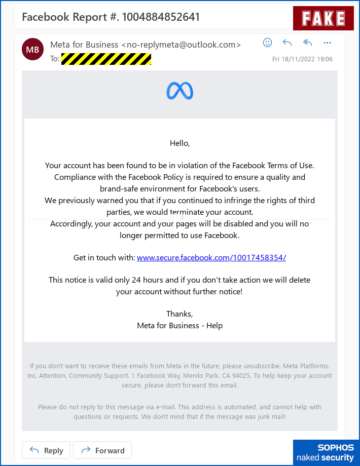

دوغ. بسیار خوب، اگر شما تحت تأثیر این موضوع هستید، نکاتی داریم که با این موارد شروع می شود: روی پیوندهای «مفید» در ایمیلها یا پیامهای دیگر کلیک نکنید.

من باید فرض کنم که یک تن ایمیل های هرزنامه و فیشینگ از این حادثه تولید می شود.

اردک. اگر همانطور که همیشه می گوییم از پیوندها اجتناب می کنید و راه خود را به آنجا پیدا می کنید، چه یک ایمیل قانونی باشد یا نه، با یک پیوند واقعی یا جعلی…

اگر روی لینک های خوب کلیک نکنید، روی لینک های بد هم کلیک نخواهید کرد!

دوغ. و این به خوبی با نکته دوم ما مطابقت دارد: قبل از اینکه کلیک کنید فکر کنید.

و سپس، البته، آخرین نکته ما: آن ایمیل های مشکوک را به تیم IT کاری خود گزارش دهید.

اردک. زمانی که کلاهبرداران حملات فیشینگ را شروع می کنند، کلاهبرداران معمولاً آن را برای یک نفر در داخل شرکت ارسال نمی کنند.

بنابراین، اگر اولین فردی که یک فیش را در شرکت شما میبیند، زنگ خطر را به صدا در میآورد، حداقل این شانس را دارید که به 49 نفر دیگر هشدار دهید!

دوغ. عالی.

خوب، برای شما کاربران iOS 12… اگر احساس میکنید از تمام وصلههای روز صفر اخیر کنار گذاشته شدهاید، ما یک داستان داریم برای شما امروز!

وصلههای اپل منتشر شدند - آیفونهای قدیمی بالاخره یک تعمیر قدیمی روز صفر دریافت میکنند!

اردک. ما داریم، داگ!

من کاملاً خوشحالم، زیرا همه می دانند که من عاشق گوشی قدیمی iOS 12 خود هستم.

ما لحظات بسیار خوبی را پشت سر گذاشتیم، و در دوچرخه سواری های طولانی و فوق العاده با همدیگر تا اینکه… [خنده]

... سرنوشت ساز که در آن من به اندازه کافی مجروح شدم تا بهبودی پیدا کنم، و تلفن آنقدر آسیب دید که دیگر به سختی می توانید از طریق شکاف های صفحه نمایش ببینید، اما هنوز کار می کند!

من آن را دوست دارم زمانی که به روز رسانی می شود!

دوغ. فکر می کنم این زمانی بود که این کلمه را یاد گرفتم لکه دار.

اردک. [مکث] چی؟!

که حتی یک کلمه برای تو؟

دوغ. نه!

اردک. فکر میکنم از نیروی هوایی سلطنتی در جنگ جهانی دوم میآید... که در حال «سقوط کردن یک هواپیما» بود.

بنابراین، یک وجود دارد غرق شدنو سپس، بسیار بالای یک دانگ، a می آید لکه دار، اگرچه هر دو صدای یکسانی دارند.

دوغ. باشه، گوچا

اردک. سورپرایز، شگفتانگیز - پس از مدتها نداشتن بهروزرسانی iOS 12، این تلفن پرنگ بهروزرسانی دریافت کرد…

... برای یک باگ روز صفر که باگ مرموزی بود که مدتی پیش فقط در iOS 16 رفع شد... [Whisper] خیلی مخفیانه توسط اپل، اگر یادتان باشد.

دوغ. اوه، من آن را به یاد دارم!

اپل بهروزرسانی امنیتی iOS را منتشر میکند که از همیشه سختتر است

اردک. این بهروزرسانی iOS 16 وجود داشت و مدتی بعد بهروزرسانیها برای آن منتشر شد همه دیگران پلتفرم های اپل، از جمله iOS 15.

و اپل گفت: "اوه، بله، در واقع، اکنون به آن فکر می کنیم، روز صفر بود. اکنون ما آن را بررسی کردهایم، اگرچه ما بهروزرسانی را برای iOS 16 انجام دادیم و کاری برای iOS 15 انجام ندادیم، اما مشخص شد که این باگ فقط برای iOS 15 و نسخههای قبلی اعمال میشود. [می خندد]

اپل همه چیز را اصلاح می کند، سرانجام رمز و راز iOS 16.1.2 را فاش می کند

پس، وای، چه معمای عجیبی بود!

اما حداقل در نهایت همه چیز را وصله کردند.

اکنون، به نظر می رسد، آن روز صفر قدیمی اکنون در iOS 12 وصله شده است.

و این یکی از آن روزهای صفر WebKit است که به نظر می رسد روشی که از آن در طبیعت استفاده می شود برای کاشت بدافزار است.

و مثل همیشه بوی چیزی شبیه نرم افزارهای جاسوسی می دهد.

به هر حال، این تنها باگی رفع شده در iOS 12 بود که در لیست ذکر شد – فقط آن یک روز صفر.

پلتفرمهای دیگر هرکدام اصلاحات زیادی داشتند.

خوشبختانه، به نظر می رسد که همه آنها فعال هستند. هیچ یک از آنها توسط اپل به عنوان "فعالانه در حال بهره برداری" فهرست نشده اند.

[مکث]

درست است، بیایید به یک چیز فوق العاده هیجان انگیز برویم، داگ!

من فکر میکنم که ما وارد "typios" شدهایم، اینطور نیست؟

دوغ. بله!

La سوال من از خودم میپرسیدم… [IRONIC] نمیتوانم به خاطر بیاورم که چه مدت است، و مطمئنم که افراد دیگر میپرسند، "چگونه میتواند امنیت DNS را بهبود بخشد؟"

امنیت جدی: چگونه تیپهای شناسایی ممکن است امنیت DNS را بهبود بخشد

اردک. [می خندد]

جالب اینجاست که این ایده ای است که برای اولین بار در سال 2008 ظاهر شد، در حدود زمانی که مرحوم دن کامینسکیکه در آن روزها یک محقق امنیتی مشهور بود، متوجه شد که خطرات قابل توجهی برای «حدس زدن پاسخ» برای سرورهای DNS وجود دارد که شاید بهره برداری از آنها بسیار ساده تر از آن چیزی باشد که مردم فکر می کردند.

جایی که شما به سادگی پاسخها را در سرورهای DNS میزنید، به این امید که اتفاقاً با درخواست خروجی که هنوز پاسخ رسمی دریافت نکرده است مطابقت داشته باشند.

شما فقط فکر می کنید، "خب، من مطمئن هستم که کسی در شبکه شما باید علاقه مند به رفتن به دامنه باشد naksec.test همین الان بنابراین اجازه دهید تعداد زیادی از پاسخها را برگردانم و بگویم: «هی، شما در مورد آن سؤال کردید naksec.test; ایناهاش"…

... و آنها یک شماره سرور [IP] کاملاً ساختگی را برای شما ارسال می کنند.

یعنی شما به جای رفتن به معامله واقعی به سرور من می آیید، بنابراین من اساساً سرور شما را بدون اینکه به سرور شما نزدیک شوم هک کردم!

و شما فکر می کنید، "خب، چگونه می توانید فقط *هر** پاسخی را ارسال کنید؟ مطمئناً نوعی کوکی رمزنگاری جادویی در درخواست DNS خروجی وجود دارد؟

این بدان معناست که سرور می تواند متوجه شود که پاسخ بعدی فقط کسی است که آن را ساخته است.

خوب، شما فکر می کنید ... اما به یاد داشته باشید که DNS اولین بار نور روز را دید 1987، داگ

و در آن زمان نه تنها امنیت چندان مهم نبود، بلکه با توجه به پهنای باند شبکه آن روز، جایی برای کوکیهای رمزنگاری طولانی مدت وجود نداشت.

بنابراین، درخواست های DNS، اگر شما به RFC 1035، توسط یک شماره شناسایی منحصر به فرد محافظت می شوند (به زبان ساده، داگ) که امیدواریم به طور تصادفی توسط فرستنده درخواست ایجاد شود.

حدس بزن چقدر طول می کشند، داگ…

دوغ. به اندازه کافی بلند نیست؟

اردک. 16 بیت

دوغ. اوههههههه

اردک. این خیلی کوتاه است... حتی در سال 1987 هم خیلی کوتاه بود!

اما 16 بیت *دو بایت کامل* است.

به طور معمول مقدار آنتروپی، همانطور که اصطلاحات اصطلاحی دارند، در یک درخواست DNS (بدون هیچ داده کوکی دیگری اضافه شده - یک درخواست DNS قدیمی، به سبک اصلی و قدیمی) دارید...

... شما یک شماره پورت منبع UDP 16 بیتی دارید (اگرچه نمی توانید از تمام 16 بیت استفاده کنید، بنابراین اجازه دهید آن را 15 بیت بنامیم).

و شما آن شماره شناسه 16 بیتی و تصادفی انتخاب شده را دارید... امیدواریم سرور شما به صورت تصادفی انتخاب کند و از دنباله ای قابل حدس زدن استفاده نکند.

بنابراین شما 31 بیت تصادفی دارید.

و اگرچه 231 [بیش از 2 میلیارد] درخواست های مختلفی است که باید بفرستید، این روزها به هیچ وجه غیرعادی نیست.

حتی در لپ تاپ قدیمی من، داگ، 2 را ارسال می کند16 [65,536] درخواست های مختلف UDP به یک سرور DNS مدت زمان تقریباً بسیار کوتاهی را می طلبد.

بنابراین، 16 بیت تقریباً آنی است و 31 بیت قابل انجام است.

بنابراین ایده، در سال 2008 این بود…

اگر نام دامنه مورد نظرتان را بگیریم، بگوییم، naksec.testو به جای انجام کاری که اکثر DNS Resolver ها انجام می دهند و می گویند: «من می خواهم جستجو کنم n-a-k-s-e-c dot t-e-s-t,” همه با حروف کوچک به این دلیل است که حروف کوچک زیبا به نظر می رسد (یا اگر می خواهید قدیمی باشید، همه با حروف بزرگ، زیرا DNS به حروف بزرگ و کوچک حساس نیست، یادتان هست)؟

چه می شود اگر به بالا نگاه کنیم nAKseC.tESt، با دنباله ای تصادفی انتخاب شده از حروف کوچک، بزرگ، بزرگ، کوچک و غیره، و ما به یاد می آوریم که از چه دنباله ای استفاده کرده ایم و منتظر می مانیم تا پاسخ بازگردد؟

زیرا پاسخ های DNS موظف به داشتن یک کپی از درخواست اصلی در خود هستند.

اگر بتوانیم برخی از داده های آن درخواست را به عنوان نوعی "سیگنال مخفی" استفاده کنیم، چه؟

با ترکیب کردن کیس، کلاهبرداران باید آن پورت منبع UDP را حدس بزنند. آنها باید آن شماره شناسایی 16 بیتی را در پاسخ حدس بزنند. *و* آنها باید حدس بزنند که ما چگونه miS-sPEll را انتخاب کردیم nAKsEc.TeST.

و اگر هر یک از این سه مورد را اشتباه بگیرند، حمله شکست میخورد.

دوغ. اوه باشه!

اردک. و گوگل تصمیم گرفت، "هی، بیایید این را امتحان کنیم."

تنها مشکل این است که در نامهای دامنه بسیار کوتاه (بنابراین آنها جالب هستند، نوشتن آنها آسان است و به راحتی قابل به خاطر سپردن هستند)، مانند توییتر t.co، شما فقط سه کاراکتر دریافت می کنید که می تواند مورد آنها تغییر کند.

این همیشه کمک نمی کند، اما به طور خلاصه، هرچه نام دامنه شما طولانی تر باشد، ایمن تر خواهید بود! [می خندد]

و من فقط فکر کردم که این یک داستان کوچک زیبا بود…

دوغ. با شروع غروب خورشید در برنامه امروز ما، یک نظر خواننده داریم.

اکنون، این نظر در پادکست هفته گذشته آمده است، S3 Ep118.

S3 Ep118: رمز عبور خود را حدس بزنید؟ اگر قبلاً دزدیده شده باشد نیازی نیست! [صوت + متن]

خواننده استفان می نویسد ... او اساسا می گوید:

من اخیراً شنیده ام که شما بچه ها در مورد مدیریت رمزهای عبور زیاد صحبت می کنید - تصمیم گرفتم خودم را انتخاب کنم.

من این رمزهای عبور امن را ایجاد می کنم. من میتوانم آنها را روی حافظه یا استیکها ذخیره کنم، فقط زمانی که نیاز به استخراج و استفاده از رمز عبور داشته باشم، استیک را به هم وصل کنم.

آیا رویکرد چوب نسبتاً کم خطر خواهد بود؟

حدس میزنم میتوانم با تکنیکهای رمزگذاری برای رمزگذاری و رمزگشایی اطلاعات روی چوب آشنا شوم، اما نمیتوانم احساس کنم که ممکن است من را فراتر از رویکرد سادهای که به دنبال آن هستم، بردارد.

خب، چه می گویی، پل؟

اردک. خوب، اگر شما را فراتر از رویکرد «ساده» می برد، به این معنی است که پیچیده خواهد بود.

و اگر پیچیده است، پس این یک تمرین یادگیری عالی است…

... اما شاید رمزگذاری رمز عبور چیزی نیست که شما می خواهید آن آزمایش ها را انجام دهید. [خنده]

دوغ. من باور دارم که قبلاً از شما شنیدهام که چندین بار در این برنامه میگفتید: «نیازی به رمزگذاری خود ندارید. چندین کتابخانه رمزگذاری خوب وجود دارد که می توانید از آنها استفاده کنید.

اردک. بله... اگر ممکن است به آن کمک کنید، رمزگذاری خود را نبافید، قلاب بافی نکنید، سوزن دوزی نکنید، یا دوخت متقاطع نکنید!

مشکلی که استفن در تلاش برای حل آن است این است: "من می خواهم یک درایو USB قابل جابجایی را برای داشتن رمزهای عبور اختصاص دهم - چگونه می توانم درایو را به روشی راحت رمزگذاری کنم؟"

و توصیه من این است که باید به سراغ چیزی بروید که رمزگذاری تمام دستگاه [FDE] *داخل سیستم عامل* را انجام دهد.

به این ترتیب، شما یک کارت USB اختصاصی دارید. آن را وصل میکنید و سیستم عامل میگوید: "این درهم است - من به رمز عبور نیاز دارم."

و سیستم عامل با رمزگشایی کل درایو سروکار دارد.

اکنون، میتوانید *فایل*های* رمزگذاری شده را در داخل *دستگاه* رمزگذاری شده* داشته باشید، اما به این معنی است که اگر دستگاه را گم کنید، کل دیسک، در حالی که نصب نشده و از رایانه شما جدا شده است، کلم خرد شده است.

و به جای اینکه سعی کنید درایور دستگاه خود را برای انجام این کار ببافید، چرا از یک درایور داخلی در سیستم عامل استفاده نکنید؟

این توصیه من است.

و اینجاست که هم آسان و هم در عین حال بسیار کمی پیچیده می شود.

اگر لینوکس را اجرا می کنید، پس از آن استفاده می کنید با تشکر [تنظیم کلید یکپارچه لینوکس].

در مک، این کار واقعاً آسان است: شما یک فناوری به نام دارید FileVault که در مک تعبیه شده است.

در ویندوز، معادل FileVault یا LUKS نامیده می شود از BitLocker; شما احتمالا در مورد آن شنیده اید

مشکل این است که اگر یکی از نسخه های Home ویندوز را دارید، نمی توانید آن لایه رمزگذاری فول دیسک را روی درایوهای قابل جابجایی انجام دهید.

برای اینکه بتوانید از رمزگذاری فول دیسک BitLocker استفاده کنید، باید بروید و هزینه اضافی را برای دریافت نسخه Pro یا ویندوز نوع تجاری خرج کنید.

من فکر می کنم که حیف است.

ای کاش مایکروسافت فقط میگفت: «ما شما را تشویق میکنیم تا آنجا که میتوانید در همه دستگاههایتان از آن استفاده کنید.»

زیرا حتی اگر اکثر مردم این کار را نکنند، حداقل برخی از مردم این کار را خواهند کرد.

پس این توصیه من است.

نکته پرت این است که اگر ویندوز دارید و مثلاً از یک فروشگاه مصرف کننده با نسخه Home یک لپ تاپ خریده اید، باید کمی پول اضافی خرج کنید.

زیرا، ظاهراً رمزگذاری درایوهای قابل جابجایی، اگر مشتری مایکروسافت هستید، به اندازه کافی برای ساختن در نسخه Home سیستم عامل مهم نیست.

دوغ. باشه خیلی خوبه

از شما، استفان، برای ارسال آن متشکرم.

اگر داستان، نظر یا سوال جالبی دارید که میخواهید ارسال کنید، مایلیم آن را در پادکست بخوانید.

میتوانید به tips@sophos.com ایمیل بزنید، میتوانید در مورد هر یک از مقالههای ما نظر دهید، یا میتوانید در شبکههای اجتماعی با ما تماس بگیرید: @NakedSecurity.

این برنامه امروز ماست - خیلی ممنون که گوش دادید.

برای پل داکلین، من داگ آموت هستم، تا دفعه بعد به شما یادآوری می کنم که…

هر دو. ایمن بمان

[مودم موزیکال]

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- پلاتوبلاک چین. Web3 Metaverse Intelligence. دانش تقویت شده دسترسی به اینجا.

- منبع: https://nakedsecurity.sophos.com/2023/01/26/s3-ep119-breaches-patches-leaks-and-tweaks-audio-text/

- 000

- 1

- 100

- 1996

- 2021

- 2022

- 2F به

- a

- قادر

- درباره ما

- در مورد IT

- بالاتر

- حساب

- حساب ها

- فعالیت

- واقعا

- اضافه

- اقرار کردن

- مزیت - فایده - سود - منفعت

- نصیحت

- پس از

- قرون

- AIR

- نیروی هوایی

- هشدار

- الگوریتم

- معرفی

- بسيار خوب

- هر چند

- همیشه

- در میان

- مقدار

- باستانی

- و

- پاسخ

- هر جا

- API

- نرم افزار

- اپل

- روش

- برنامه های

- دور و بر

- مقالات

- ارزیابی

- حمله

- حمله

- سمعی

- تصدیق

- نویسنده

- بطور خودکار

- به عقب

- پشتیبان گیری

- پشتیبان گیری

- بد

- پهنای باند

- اساسی

- اساسا

- زیرا

- شدن

- قبل از

- پشت سر

- بودن

- باور

- در زیر

- میان

- خارج از

- بزرگ

- بیلیون

- میلیاردها

- بیت

- خریداری شده

- شکاف

- نقض

- اشکال

- ساختن

- ساخته

- صدا

- نام

- مورد

- موارد

- مرکزی

- قطعا

- شانس

- تغییر دادن

- متغیر

- کاراکتر

- بررسی

- را انتخاب

- برگزیده

- کریسمس

- واضح

- نقل و انتقال بانکی

- ابر

- فضای ذخیره ابری

- رمز

- کشت

- COM

- بیا

- راحت

- توضیح

- شرکت

- به طور کامل

- بغرنج

- کامپیوتر

- اتصال

- مصرف کننده

- تماس

- مناسب

- بیسکویت ها

- سرد

- میتوانست

- دوره

- سقوط

- ایجاد

- کریپتو کارنسی (رمز ارزها )

- رمزنگاری

- مشتری

- امنیت سایبری

- داده ها

- نقض داده ها

- تاریخ

- روز

- روز

- مقدار

- معاملات

- مصمم

- وقف کن

- اختصاصی

- قطعی

- جزئیات

- پروژه

- دستگاه

- دستگاه ها

- مختلف

- دی ان اس

- نمی کند

- عمل

- دامنه

- نام دامنه

- نام های دامنه

- آیا

- DOT

- راندن

- راننده

- رانندگی

- قطره

- هر

- پیش از آن

- آسان تر

- هر دو

- الکترونیکی

- پست الکترونیک

- ایمیل

- تشویق

- رمزگذاری

- رمزگذاری

- کافی

- تمام

- به طور کامل

- محیط

- تجهیزات

- معادل

- اساسا

- حتی

- تا کنون

- هر کس

- همه چیز

- عالی

- بهره برداری

- سوء استفاده قرار گیرد

- اضافی

- عصاره

- چشم

- نتواند

- منصفانه

- آشنا

- ویژگی

- کمی از

- شکل گرفت

- سرانجام

- پیدا کردن

- نام خانوادگی

- رفع

- ثابت

- استحکام

- یافت

- از جانب

- عموما

- تولید می کنند

- تولید

- تولید می کند

- دریافت کنید

- دادن

- داده

- Go

- می رود

- رفتن

- خوب

- گوگل

- قابل اعتماد و متخصص

- بزرگ

- گروه

- در حال رشد

- هک

- دست ها

- رخ دادن

- اتفاق می افتد

- خوشحال

- مخلوط

- درهم

- داشتن

- شنیده

- شنوایی

- سرقت

- کمک

- کمک

- اینجا کلیک نمایید

- اصابت

- صفحه اصلی

- امید

- خوشبختانه

- امید

- چگونه

- چگونه

- HTTPS

- من می خواهم

- اندیشه

- شناسایی

- هویت

- مهم

- بهبود

- in

- حادثه

- شامل

- مشمول

- از جمله

- بطور باور نکردنی

- اطلاعات

- در عوض

- علاقه مند

- جالب

- اختراع

- IOS

- IP

- طعنه آمیز

- موضوع

- مسائل

- IT

- ژانویه

- اصطلاحات مخصوص یک صنف

- جاوه

- جاوا اسکریپت

- پیوستن

- نگاه داشتن

- کلید

- نوع

- گره خورده

- دانستن

- زبان

- لپ تاپ

- بزرگ

- نام

- برنامه LastPass

- دیر

- لایه

- نشت

- آموخته

- یادگیری

- قدرت نفوذ

- کتابخانه ها

- مجوز

- سبک

- ارتباط دادن

- لینک ها

- لینوکس

- ذکر شده

- استماع

- کوچک

- بار

- بارهای

- طولانی

- دیگر

- نگاه کنيد

- نگاه

- به دنبال

- مطالب

- از دست دادن

- خیلی

- عشق

- کم

- مک

- ساخته

- شعبده بازي

- ساخت

- ساخت

- نرم افزارهای مخرب

- مدیران

- سرود

- بسیاری

- مسابقه

- MD5

- به معنی

- حافظه

- ذکر شده

- پیام

- مایکروسافت

- قدرت

- میلیون

- گم

- موبایل

- تلفن همراه

- پول

- ماه

- بیش

- اکثر

- حرکت

- احراز هویت چند عاملی

- موسیقی

- موسیقی

- مرموز

- راز

- امنیت برهنه

- پادکست امنیتی برهنه

- نام

- نام

- نزدیک

- تقریبا

- نیاز

- شبکه

- جدید

- اخبار

- بعد

- به طور معمول

- یادداشت

- نوامبر

- عدد

- تعداد

- بلوط

- دفتر

- رسمی

- قدیمی

- ONE

- عملیاتی

- سیستم عامل

- فرصت

- سفارش

- عادی

- اصلی

- دیگر

- دیگران

- خارج از

- خود

- پرداخت

- پارامتر

- بخش

- حزب

- کلمه عبور

- کلمه عبور

- پچ های

- پل

- مردم

- شاید

- دوره

- شخص

- فیش

- فیشینگ

- حملات فیشینگ

- تلفن

- قیر

- سکو

- سیستم عامل

- افلاطون

- هوش داده افلاطون

- PlatoData

- پادکست

- پــادکـست

- نقطه

- بهم زدن

- محبوبیت

- ممکن

- پست ها

- زندان

- در هر

- بلادرنگ

- شاید

- مشکل

- محصولات

- برنامه

- برنامه

- برنامه نویسان

- برنامه نويسي

- محفوظ

- سوال

- بالا بردن

- تصادفی

- به طور تصادفی ایجاد شده است

- تصادفی بودن

- خواندن

- خواننده

- واقعی

- معامله واقعی

- اخیر

- تازه

- توصیه

- توصیه

- سوابق

- بهبود یافتن

- مربوط

- آزاد

- به یاد داشته باشید

- به طور مکرر

- جایگزین کردن

- پاسخ

- درخواست

- درخواست

- لازمه

- نجات

- پژوهشگر

- مسئوليت

- فاش می کند

- خطر

- خطرات

- نورد

- اتاق

- سلطنتی

- RSS

- دویدن

- در حال اجرا

- امن تر

- سعید

- نمک

- همان

- پرده

- دوم

- راز

- امن

- تیم امنیت لاتاری

- دانه

- به دنبال

- به نظر می رسد

- می بیند

- بخش

- در حال ارسال

- دنباله

- سرور

- سرویس

- خدمات

- تنظیم

- تنظیمات

- برپایی

- چند

- به اشتراک گذاشته شده

- کوتاه

- باید

- نشان

- قابل توجه

- ساده

- به سادگی

- SMS

- So

- آگاهی

- حل

- برخی از

- کسی

- چیزی

- یک جایی

- صدا

- منبع

- اسپم

- صحبت کردن

- خرج کردن

- Spotify

- نرم افزارهای جاسوسی

- شروع

- راه افتادن

- ماندن

- استفان

- هنوز

- به سرقت رفته

- ذخیره سازی

- opbevare

- داستان

- موضوع

- ارسال

- متعاقب

- چنین

- خورشید

- مسلما

- تعجب

- مشکوک

- سیستم

- T-موبایل

- گرفتن

- طول می کشد

- صحبت

- تیم

- فن آوری

- تکنیک

- پیشرفته

- La

- سرقت

- شان

- از این رو

- چیز

- اشیاء

- سوم

- این هفته

- فکر

- سه

- از طریق

- زمان

- بار

- نوک

- نکات

- به

- امروز

- با هم

- طرف

- زحمت

- تبدیل

- در نهایت

- درک

- مایه تاسف

- یکپارچه

- منحصر به فرد

- امتیوی

- بروزرسانی

- به روز رسانی

- URL

- us

- USB

- استفاده کنید

- کاربران

- نسخه

- صبر کنيد

- هشدار

- مبتنی بر وب

- وب کیت

- هفته

- معروف

- چی

- چه

- که

- در حین

- نجوا

- WHO

- ویکیپدیا

- وحشی

- اراده

- پنجره

- در داخل

- بدون

- کلمه

- مهاجرت کاری

- مشغول به کار

- جهان

- با ارزش

- خواهد بود

- نوشتن

- اشتباه

- سال

- شما

- شما

- خودت

- زفیرنت

- اشکال روز صفر

![S3 Ep116: آخرین تنگی برای LastPass؟ آیا کریپتو محکوم به فناست؟ [صوت + متن] S3 Ep116: آخرین تنگی برای LastPass؟ آیا کریپتو محکوم به فناست؟ [صوت + متن]](https://platoblockchain.com/wp-content/uploads/2023/01/s3-ep116-last-straw-for-lastpass-is-crypto-doomed-audio-text-360x220.jpg)

![S3 Ep114: جلوگیری از تهدیدات سایبری - قبل از اینکه شما را متوقف کنند آنها را متوقف کنید! [صوت + متن] S3 Ep114: جلوگیری از تهدیدات سایبری - قبل از اینکه شما را متوقف کنند، آنها را متوقف کنید! [صوت + متن] هوش داده PlatoBlockchain. جستجوی عمودی Ai.](https://platoblockchain.com/wp-content/uploads/2022/12/ns-1200-generic-featured-image-blue-digits-360x188.png)

![S3 Ep100.5: نقض Uber - یک متخصص صحبت می کند [صوت + متن] S3 Ep100.5: نقض Uber - یک متخصص صحبت می کند [صوتی + متن] هوش داده PlatoBlockchain. جستجوی عمودی Ai.](https://platoblockchain.com/wp-content/uploads/2022/09/1005-csezlaw-1200-360x188.png)