چند رمز نگار؟

پخش کننده صوتی زیر نیست؟ گوش بده مستقیما در Soundcloud

با داگ آموت و پل داکلین. موسیقی مقدماتی و بیرونی توسط ادیت ماج.

شما می توانید به ما گوش دهید Soundcloud, پادکست های اپل, پادکست های Google, Spotify و هر جایی که پادکست های خوب پیدا می شود. یا فقط رها کنید URL فید RSS ما به پادکچر مورد علاقه شما

رونوشت را بخوانید

دوغ. لامپ های نشتی، اشکالات WinRAR، و علامت سوال «حالت هواپیما، [HIGH RISING TONE]؟»

همه اینها و بیشتر در پادکست Naked Security.

[مودم موزیکال]

به پادکست خوش آمدید، همه.

من داگ آموت هستم. او پل داکلین است.

پل، افکار شما؟

اردک. افکار من این است، داگ، که…

... این نمایش بسیار خوبی از علامت بازجویی بود.

دوغ. آره، تقریباً سرم را به حالت افقی تبدیل کردم.

اردک. [می خندد] و سپس یک ضربه دارکوب کوچک فقط در پایین، PLOCK، فقط برای جلوه کامل.

دوغ. خوب، در مورد سؤالات صحبت می کنیم، ما یک سؤال عالی داریم ... من برای آن بسیار هیجان زده هستم این هفته در تاریخ فناوری.

اردک. اونجا خیلی خوبه

Seguemeister بازگشت!

دوغ. اگر کسی تا به حال نام خانم منرز را شنیده باشد، او مقاله نویس مشاوره جودیت مارتین است.

او 84 سال جوان است و هنوز مشاوره می دهد.

بنابراین در ستون 26 اوت 1984، او به یک سوال بسیار مهم پاسخ می دهد.

اکنون، من باید این را کلمه به کلمه بخوانم، زیرا نوشتن خیلی خوب است: این از computerhistory.org است، که اگر به تاریخچه فناوری علاقه دارید، یک سایت عالی است.

خانم منرز در ستون 26 آگوست خود با قلمرو جدیدی از آداب معاشرت روبرو می شود…

به یاد داشته باشید، این سال 1984 است!

... همانطور که او به نگرانی یک خواننده در مورد تایپ مکاتبات شخصی در رایانه شخصی پاسخ داد.

فرد نگران گفت که استفاده از رایانه راحتتر است، اما آنها نگران کیفیت پایین چاپگر ماتریس نقطهای خود و کپی کردن قسمتهایی از یک حرف به حرف دیگر هستند.

خانم منرز پاسخ داد که کامپیوترها، مانند ماشینهای تحریر، معمولاً برای مکاتبات شخصی نامناسب هستند.

ممکن است گیرنده نامه را با یک ورودی قرعه کشی اشتباه بگیرد.

اردک. [خنده بلند] آیا شما چهار آس دارید؟

در اینجا سه ... نامه شانس خود را بردارید و ببینید. [خنده بیشتر]

دوغ. و او خاطرنشان کرد:

اگر هر یک از دوستانتان ببیند که نامه شما به دیگری حاوی مواد یکسانی است، دیگر مشکلی در مکاتبه نخواهید داشت.

همانطور که در اینجا، شما مکاتبه با این دوست را تمام کرده اید، زیرا دوستی به پایان رسیده است.

اردک. بله سوال خودش جواب خواهد داد. [خنده]

دوغ. دقیقا.

خوب، بیایید وارد آن شویم.

در اینجا ما یک جفت باگ WinRAR داریم... WinRAR را به خاطر دارید؟

یکی این است که "یک مسئله امنیتی که شامل یک نوشتن خارج از محدوده است."

و شماره دو، "WinRAR می تواند یک فایل اشتباه را پس از اینکه کاربر روی یک آیتم در یک آرشیو مخصوص ساخته شده دوبار کلیک کرد راه اندازی کند."

پل، اینجا با WinRAR چه خبر است؟

از WinRAR استفاده می کنید؟ حتماً این اشکالات اجرای کد را اصلاح کنید…

اردک. خب، WinRAR... بسیاری از مردم این را از روزگار قدیم به یاد خواهند آورد، زمانی که آرشیوها معمولاً روی چند فلاپی قرار میگرفتند، یا تعداد زیادی پست کوچک جداگانه با متن کدگذاری شده در یک انجمن اینترنتی میآمدند.

WinRAR، اگر دوست دارید، استانداردی را برای آسان کردن جمعآوری بسیاری از منابع جداگانه تنظیم کنید، آنها را دوباره برای شما کنار هم قرار دهید و آنچه را که من فکر میکنم به عنوان "حجم بازیابی" نامیده میشود، داشته باشید.

این یک یا چند قسمت اضافی بود، به طوری که اگر یک یا چند قسمت اصلی آسیب ببیند، خراب شود یا حتی (همانطور که در مورد فلاپی دیسک ها یا تکه های آپلود شده در یک انجمن آنلاین تصور می کنید) به طور کامل از دست رفته باشد، برنامه می تواند به طور خودکار آن را بازسازی کند. بخش گم شده بر اساس داده های تصحیح خطا در این حجم بازیابی.

و، متأسفانه، در (من معتقدم) کدهای قدیمی در محصول که با سیستم بازیابی خطای سبک قدیمی سروکار دارد…

... تا آنجا که من می توانم آن را درک کنم (بدیهی است که آنها جزئیات دقیق این موضوع را ارائه نمی کنند)، شما یک آرشیو را برای کسی ارسال می کنید که دارای یک قسمت خراب است که WinRAR را مجبور می کند برود و از حجم بازیابی خود برای تلاش و رسیدگی به بیت استفاده کند. که آسیب دیده است

و در مدیریت داده های بازیابی، یک سرریز بافر وجود دارد که فراتر از انتهای بافر می نویسد، که می تواند باعث اجرای کد از راه دور شود.

این CVE-2023-40477 است، جایی که تلاش برای بازیابی از یک خطا باعث ایجاد یک خطا می شود که می تواند برای اجرای کد از راه دور مورد سوء استفاده قرار گیرد.

بنابراین اگر کاربر WinRAR هستید، مطمئن شوید که پچ کرده اید.

زیرا اخیراً توسط Zero Day Initiative و WinRAR یک افشای هماهنگ از این موضوع وجود داشت. همه می دانند که این اشکال تا به حال وجود دارد.

دوغ. اشکال دوم کمتر جدی است، اما با این وجود هنوز یک اشکال است…

اردک. ظاهراً این یکی توسط کلاهبرداران برای فریب دادن افراد به نصب بدافزار سرقت اطلاعات یا کلاهبرداری ارزهای دیجیتال استفاده شده است، چه کسی فکرش را میکرد؟

با توجه به اینکه من کاربر WinRAR نیستم، نتوانستم این را تست کنم، اما درک من این است که شما می توانید یک بایگانی را باز کنید و وقتی می خواهید به چیزی در آرشیو دسترسی پیدا کنید، *فایل اشتباه* را به اشتباه دریافت می کنید.

دوغ. خوب، پس اگر هنوز از WinRAR استفاده می کنید، نسخه 6.23.

داستان بعدی ما مربوط به "چگونه این اشکال را پیدا کردند؟" فایل.

محققان کشف کرده اند که چگونه می توان شما را فریب داد تا فکر کنید آیفون شما در حالت هواپیما است در حالی که در واقع داده های تلفن همراه را روشن نگه می دارید.

«مارها در حالت هواپیما» – اگر تلفنتان بگوید آفلاین است اما اینطور نیست، چه؟

اردک. من تصمیم گرفتم این را بنویسم زیرا یادآوری جالبی است که وقتی به نشانگرهای بصری ارائه شده توسط سیستم عامل یا یک برنامه تکیه می کنید، مثلاً در نوار وضعیت یا در آیفون، به اصطلاح مرکز کنترل، که دکمه هایی است که هنگام کشیدن انگشت از پایین صفحه به بالا دریافت می کنید…

یک نماد کوچک از یک هواپیما وجود دارد، و اگر روی آن ضربه بزنید، به حالت هواپیما می روید.

و بنابراین، محققان در Jamf متوجه شدند، با توجه به اینکه اکثر مردم اگر به طور موقت از آفلاین بودن تلفن خود مطمئن شوند، این جریان کاری است که انجام میدهند، «چقدر میتوانید به شاخصهایی مانند مرکز کنترل که روی آیفون خود به سمت بالا بکشید، تکیه کنید؟»

و آنها متوجه شدند که شما در واقع می توانید اکثر مردم را فریب دهید!

آنها راهی پیدا کردند که وقتی روی نماد هواپیما ضربه می زنید، قرار است به رنگ نارنجی در بیاید و تمام نمادهای دیگر که اتصال رادیویی را نشان می دهند باید کم رنگ شوند... خوب، آنها متوجه شدند که می توانند آن هواپیما را نارنجی کنند، اما آنها می تواند بیت داده تلفن همراه را که خاموش می شود سرکوب کند.

بنابراین به نظر می رسد که در حالت هواپیما هستید، اما در واقع اتصال داده تلفن همراه شما همچنان در پس زمینه معتبر است.

و سپس آنها استدلال کردند که اگر کسی واقعاً در مورد امنیت جدی است، آنها میگویند: "خب، من میخواهم مطمئن شوم که ارتباطم قطع شده است."

و من دقیقاً از گردش کاری که آنها در مقاله تحقیقاتی خود پیشنهاد می کنند پیروی می کردم، یعنی: مرورگر خود را باز می کردم و به سایتی (به عنوان مثال nakedsecurity.sophos.com) مراجعه می کردم و بررسی می کردم که سیستم به من خطایی داد و گفت: «شما در حالت هواپیما هستید. شما نمی توانید آنلاین شوید.»

من در آن لحظه تمایل داشتم باور کنم که واقعاً تلفنم را از شبکه جدا کرده ام.

اما محققان راهی برای فریب اپلیکیشنهای فردی پیدا کردند تا شما را متقاعد کنند که در حالت هواپیما هستید، در حالی که در واقع تنها کاری که انجام دادهاند این بود که دسترسی دادههای تلفن همراه به آن برنامه خاص را ممنوع کنند.

به طور معمول، وقتی وارد سافاری میشوید و میگویید که سافاری مجاز به استفاده از دادههای تلفن همراه من نیست، چیزی که قرار است دریافت کنید یک پیام خطایی در امتداد خطوط «داده موبایل برای سافاری خاموش است» است.

اگر هنگام آزمایش اتصال آن پیام را می دیدید، متوجه می شدید: «هی، یعنی داده های تلفن همراه به طور کلی هنوز روشن هستند. فقط برای این برنامه خاص خاموش است. این چیزی نیست که من می خواهم: من آن را برای همه می خواهم."

بنابراین آنها راهی برای جعل این پیام پیدا کردند.

صفحه ای را نشان می دهد که می گوید: "شما در حالت هواپیما هستید. شما نمی توانید آنلاین شوید.»

این یک یادآوری عالی است که گاهی اوقات نمی توانید آنچه را که روی صفحه می بینید باور کنید.

دو روش برای بررسی اینکه رایانه شما در وضعیت امنیتی است یا در سطح امنیتی که می خواهید در آن باشد کمک می کند.

فقط اگر کسی پشم را روی چشمان شما بکشد.

دوغ. بسیار خوب، بسیار خوشحالم که اعلام کنم ما آن را زیر نظر خواهیم داشت.

و در آخر، اما مطمئناً نه کم اهمیت ترین، هرکسی که یک دستگاه هوشمند راه اندازی می کند، تا به حال این روند را می داند.

دستگاه خود را به عنوان یک نقطه دسترسی منتقل می کند.

شما با تلفن خود به آن اکسس پوینت متصل می شوید، به آن بگویید نقطه دسترسی *شما* چیست، با رمز عبور Wi-Fi تکمیل می شود.

و چه چیزی ممکن است اشتباه باشد؟

خب، چند چیز، معلوم می شود، پل، ممکن است اشتباه پیش برود!

اردک. بله.

در این مقاله خاص، محققان بر روی محصولی به نام TP-Link Tapo L530E تمرکز کردند.

حالا، من نمیخواهم بهویژه به TP-Link در اینجا اشاره کنم... در مقاله، آنها گفتند که آن را انتخاب کردهاند، زیرا تا آنجا که میتوانستند ببینند (و محققین همگی ایتالیایی هستند) پرفروش ترین لامپ به اصطلاح هوشمند از طریق آمازون در ایتالیا.

دوغ. خوب، این هم جالب است... ما در مورد این دستگاه های اینترنت اشیا و تمام مشکلات امنیتی آنها صحبت می کنیم، زیرا فکر زیادی برای ایمن سازی آنها نمی شود.

اما شرکتی مانند TP-Link بزرگ و قابل قبول است.

و شما فرض میکنید که از میان شرکتهای دستگاههای اینترنت اشیا، این یکی از شرکتهای است که میتواند کمی بیشتر در پشت امنیت باشد.

اردک. بله، قطعاً برخی از اشتباهات کدنویسی وجود داشت که نباید در این آسیبپذیریها انجام میشد، و ما به آن خواهیم رسید.

و برخی از مسائل مربوط به احراز هویت وجود دارد که حل آنها برای یک دستگاه کوچک و ساده مانند یک لامپ تا حدودی دشوار است.

خبر خوب این است که همانطور که محققان در مقاله خود نوشتند، "ما از طریق برنامه تحقیقاتی آسیب پذیری آنها با TP-Link تماس گرفتیم و آنها اکنون در حال کار بر روی نوعی وصله هستند."

حالا نمیدانم چرا آنها تصمیم گرفتند آن را افشا کنند و همین الان روزنامه را منتشر کنند.

آنها نگفتند که آیا در مورد تاریخ افشای اطلاعات به توافق رسیده اند یا خیر، و نگفتند چه زمانی به TP-Link گفته اند و تا به حال چقدر به آنها فرصت داده اند، که به نظر من کمی حیف بود.

اگر قرار بود فاش کنند چون فکر میکردند TP-Link خیلی طول کشیده است، میتوانستند این را بگویند.

اگر زمان زیادی نگذشته بود، می توانستند کمی صبر کنند.

اما آنها هیچ کد کپی و جایگذاری ارائه نکردند که بتوانید از آن برای سوء استفاده از این آسیب پذیری ها استفاده کنید، بنابراین با این وجود درس های خوبی برای یادگیری از آن وجود دارد.

به نظر میرسد یکی از اصلیترین موارد این است که وقتی برای اولین بار لامپ را تنظیم میکنید، تلاش میشود تا مطمئن شوید که برنامه و لامپ هرکدام به این دلیل هستند که با نوع کد مناسب در ارتباط هستند. انتهای دیگر

اما با وجود اینکه تلاشهایی برای انجام این کار وجود دارد، اما به چیزی که ما به شوخی میتوانیم آن را «هش رمزنگاری کلیددار» بنامیم، متکی است... اما کلید سیمکشی است و همانطور که محققان دریافتند، حتی نیازی به جدا کردن آن نداشتند. کد برای یافتن کلید، زیرا تنها 32 بیت بود.

بنابراین آنها توانستند آن را با زور وحشیانه در 140 دقیقه بازیابی کنند.

دوغ. برای واضح بودن، یک مهاجم باید در محدوده شما باشد، و یک نقطه دسترسی سرکش را که شبیه لامپ شما است، راهاندازی کند و از شما بخواهد به آن وصل شوید.

و سپس آنها می توانند شما را وادار کنند که رمز عبور Wi-Fi خود را وارد کنید، و رمز عبور خود را در حساب TP-Link خود وارد کنید، و آنها این موارد را دریافت خواهند کرد.

اما آنها باید از نظر فیزیکی در محدوده شما باشند.

اردک. حمله از راه دور قابل نصب نیست.

اینطور نیست که کسی بتواند فقط یک لینک مشکوک از آن طرف دنیا برای شما بفرستد و همه آن داده ها را دریافت کند.

اما چند باگ دیگر نیز وجود داشت، داگ.

دوغ. بله، همانطور که گفته شد چندین مورد اشتباه پیش رفت.

به نظر می رسد که این عدم احراز هویت در فرآیند راه اندازی نیز انجام شده است.

اردک. بله.

بدیهی است که هنگام شروع نصب واقعاً مهم این است که ترافیک بین برنامه و دستگاه رمزگذاری شود.

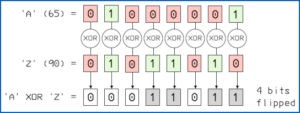

روش کار در این مورد به این صورت است که برنامه یک کلید عمومی RSA را به لامپ می فرستد و لامپ از آن برای رمزگذاری و ارسال یک کلید 128 بیتی AES برای جلسه استفاده می کند.

مشکل این است که یک بار دیگر، درست مانند آن تعویض اولیه، لامپ هیچ تلاشی برای برقراری ارتباط با برنامه نمی کند، "بله، من واقعا یک لامپ هستم."

با ایجاد آن اکسس پوینت جعلی در وهله اول، و دانستن کلید جادویی مبادله "آیا آنجا؟/بله، من اینجا هستم"... با بهره برداری از آن حفره، یک شیاد می تواند شما را به نقطه دسترسی اشتباه بکشاند.

و پس از آن دیگر احراز هویت وجود ندارد.

یک لامپ تقلبی می تواند برگردد و بگوید: "این کلید فوق سری است که فقط شما می دانید و من می دانم."

بنابراین شما در حال برقراری ارتباط امن هستید…

... با متقلب!

دوغ. مطمئناً، تا به حال، مشکلات ما تمام شده است، درست است؟

اردک. خب، دو آسیبپذیری دیگر هم پیدا کردند، و به نوعی، سومین موردی بود که من را بیشتر نگران کرد.

هنگامی که این کلید جلسه را برای ارتباط امن ایجاد کردید، فرض می کنید که فرآیند رمزگذاری را به درستی انجام می دهید.

و درک من این است که کدنویسان در TP-Link یک اشتباه اساسی در اجرای رمزنگاری مرتکب شدند.

آنها از AES در حالتی که CBC نامیده می شود یا حالت "زنجیره بندی بلوک رمز" استفاده کردند.

این حالتی است که به این معنی است که اگر بسته ای را با همان داده ها دو، سه، چهار یا بیشتر بار ارسال کنید، نمی توانید تشخیص دهید که همان داده است.

با داده های مکرر، حتی اگر مهاجم نداند داده چیست، می تواند ببیند که همان اتفاق بارها و بارها در حال وقوع است.

هنگامی که از AES در حالت CBC استفاده می کنید، روشی که این کار را انجام می دهید این است که قبل از شروع به رمزگذاری هر بسته، فرآیند رمزگذاری را با چیزی که IV یا "بردار اولیه سازی" نامیده می شود، آغاز می کنید.

حالا، کلید باید یک راز باشد.

اما بردار مقداردهی اولیه اینطور نیست: شما در واقع آن را در ابتدا در داده ها قرار می دهید.

نکته مهم این است که هر بار باید متفاوت باشد.

در غیر این صورت، اگر IV را تکرار کنید، وقتی همان دادهها را با همان کلید رمزگذاری میکنید، هر بار همان متن رمزی را دریافت میکنید.

که الگوهایی را در داده های رمزگذاری شده شما تولید می کند.

و داده های رمزگذاری شده هرگز نباید هیچ الگویی را نشان دهند. باید از یک جریان تصادفی چیزها قابل تشخیص نباشد.

به نظر می رسد کاری که این برنامه نویسان انجام دادند این بود که کلید و بردار اولیه سازی را درست در ابتدا تولید کردند و سپس هر زمان که داده ای برای ارسال داشتند، از همان کلید و همان بردار اولیه سازی مجدد استفاده می کردند.

[بسیار جدی] این کار را نکن!

و یک خاطره کمک خوب این است که کلمه دیگری را در اصطلاح رمزنگاری به خاطر بسپارید: "nonce" که مخفف "تعداد یک بار استفاده شده" است.

و اشاره درست در نام داگ است

دوغ. خوب، آیا ما اکنون همه چیز را پوشش داده ایم یا هنوز یک مشکل دیگر وجود دارد؟

اردک. آخرین مشکلی که محققان پیدا کردند، یعنی مشکل درست استفاده یا عدم استفاده از بردارهای مقداردهی اولیه (اگرچه در صورت عدم استفاده از آنها مشکل حادتری است)، این است که هیچ یک از درخواستها و پاسخهایی که به عقب و جلو فرستاده میشوند دارای مهر زمانی قابل اعتماد نیستند. این بدان معناست که امکان ارسال مجدد یک بسته داده قدیمی بدون اطلاع از موضوع وجود دارد.

به یاد داشته باشید، رمزگذاری شده است. شما نمی توانید داخل آن را بخوانید. شما نمی توانید یکی از خود را بسازید... اما می توانید یک بسته قدیمی را بردارید، مثلاً از دیروز، و امروز آن را دوباره پخش کنید، و می توانید ببینید (حتی زمانی که مهاجم نمی داند که بسته داده احتمالاً چه کاری انجام می دهد) چرا که احتمالاً ویرانی ایجاد می کند.

دوغ. بسیار خوب، بنابراین به نظر می رسد که تیم مهندسی TP-Link یک چالش سرگرم کننده در چند هفته یا ماه آینده در دستان خود دارد.

و با صحبت از سرگرم کننده، ریچارد این داستان را به صدا در می آورد و نسخه جدیدی از یک سوال قدیمی را می پرسد:

برای به روز رسانی یک لامپ به چند رمزنگار نیاز است؟

این سوال مرا به شدت غلغلک داد.

اردک. من هم همینطور. [می خندد]

فکر کردم، "اوه، باید این را پیش بینی می کردم."

دوغ. و پاسخ شما:

حداقل 280 برای اتصالات قدیمی و تا 2256 برای نورپردازی معاصر

زیبا جواب داد! [خنده]

اردک. این کنایه از استانداردهای رمزنگاری کنونی است، که در آن شما باید چیزی را داشته باشید که به طور گسترده به عنوان 128 بیت امنیت حداقل برای پیاده سازی های فعلی شناخته می شود.

اما ظاهراً در سیستم های قدیمی، حداقل 80 بیت امنیت، حداقل در حال حاضر، تقریباً کافی است.

پس این پس زمینه آن شوخی بود.

دوغ. عالی.

بسیار خوب، ریچارد، برای ارسال آن بسیار متشکرم.

اگر داستان، نظر یا سوال جالبی دارید که میخواهید ارسال کنید، مایلیم در پادکست بخوانید.

میتوانید به tips@sophos.com ایمیل بزنید، میتوانید در مورد هر یک از مقالههای ما نظر دهید، یا میتوانید در شبکههای اجتماعی به ما مراجعه کنید: @nakedsecurity.

این نمایش امروز ماست. خیلی ممنون که گوش دادید

برای پل داکلین، من داگ آموت هستم، تا دفعه بعد به شما یادآوری می کنم که…

هر دو. ایمن بمان

[مودم موزیکال]

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. خودرو / خودروهای الکتریکی، کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- PlatoHealth. هوش بیوتکنولوژی و آزمایشات بالینی. دسترسی به اینجا.

- ChartPrime. بازی معاملاتی خود را با ChartPrime ارتقا دهید. دسترسی به اینجا.

- BlockOffsets. نوسازی مالکیت افست زیست محیطی. دسترسی به اینجا.

- منبع: https://nakedsecurity.sophos.com/2023/08/24/s3-ep149-how-many-cryptographers-does-it-take-to-change-a-light-bulb/

- : دارد

- :است

- :نه

- :جایی که

- $UP

- 1984

- 23

- ٪۱۰۰

- 32

- 80

- 84

- a

- قادر

- درباره ما

- دسترسی

- حساب

- واقعا

- اضافی

- نصیحت

- AES

- پس از

- از نو

- در برابر

- موافقت کرد

- کمک

- هواپیما

- معرفی

- مجاز

- در امتداد

- بسيار خوب

- هر چند

- am

- آمازون

- an

- و

- اعلام

- دیگر

- پاسخ

- پاسخ

- هر

- هر کس

- هر جا

- نرم افزار

- اپل

- برنامه های

- بایگانی

- بایگانی

- هستند

- مقاله

- مقالات

- AS

- فرض

- At

- حمله

- سمعی

- اوت

- تصدیق

- نویسنده

- بطور خودکار

- دور

- به عقب

- زمینه

- بار

- مستقر

- BE

- زیرا

- شدن

- بوده

- قبل از

- پشت سر

- بودن

- باور

- در زیر

- میان

- خارج از

- بزرگ

- بیت

- مسدود کردن

- فوت

- پایین

- گسترده

- مرورگر

- نیروی بی رحم

- بافر

- سرریز بافر

- اشکال

- اشکالات

- اما

- by

- صدا

- نام

- آمد

- CAN

- انجام

- مورد

- علت

- علل

- مرکز

- قطعا

- به چالش

- تغییر دادن

- بررسی

- بررسی

- را انتخاب

- واضح

- رمز

- برنامه نویسی

- ستون

- COM

- بیا

- توضیح

- ارتباط

- ارتباط

- ارتباط

- شرکت

- شرکت

- کامل

- به طور کامل

- کامپیوتر

- کامپیوتر

- نگرانی

- علاقمند

- اتصال

- ارتباط

- اتصال

- ساختن

- شامل

- معاصر

- کنترل

- مناسب

- هماهنگ

- کپی برداری

- متناظر

- خراب

- میتوانست

- زن و شوهر

- پوشش داده شده

- ایجاد

- ایجاد

- کریپتو کارنسی (رمز ارزها )

- رمزنگاری

- جاری

- داده ها

- دسترسی به داده ها

- تاریخ

- روز

- روز

- مقدار

- قطعا

- جزئیات

- دستگاه

- دستگاه ها

- DID

- مختلف

- افشای

- افشاء

- منفصل

- کشف

- نمایش دادن

- صفحه نمایش

- do

- میکند

- نمی کند

- انجام شده

- آیا

- DOT

- داگ

- قطره

- هر

- ساده

- اثر

- تلاش

- پست الکترونیک

- رمزگذاری

- رمزگذاری

- پایان

- مهندسی

- کافی

- اطمینان حاصل شود

- ورود

- خطا

- تاسیس

- حتی

- تا کنون

- هر

- هر کس

- همه چیز

- کاملا

- مثال

- عالی

- تبادل

- برانگیخته

- اعدام

- بهره برداری

- سوء استفاده قرار گیرد

- بهره برداری از

- اضافی

- چشم

- چشم ها

- واقعیت

- جعلی

- بسیار

- شگفت انگیز

- شکل

- شکل گرفت

- پرونده

- پیدا کردن

- نام خانوادگی

- بار اول

- متمرکز شده است

- به دنبال

- برای

- استحکام

- نیروهای

- چهارم

- انجمن

- یافت

- چهار

- دوست

- دوستان

- دوستی

- از جانب

- کامل

- سرگرمی

- اساسی

- بیشتر

- سوالات عمومی

- عموما

- تولید می کنند

- دریافت کنید

- دادن

- داده

- می دهد

- دادن

- Go

- می رود

- رفتن

- خوب

- گوگل

- بزرگ

- تا حد زیادی

- بود

- اداره

- دست ها

- اتفاق می افتد

- آیا

- داشتن

- he

- سر

- شنیده

- کمک می کند

- او

- اینجا کلیک نمایید

- زیاد

- تاریخ

- اصابت

- سوراخ

- چگونه

- چگونه

- HTTPS

- i

- ICON

- آیکون

- یکسان

- if

- تصور کنید

- پیاده سازی

- پیاده سازی ها

- مهم

- in

- شیب دار

- شاخص ها

- فرد

- اول

- ابتکار عمل

- داخل

- نصب کردن

- جالب

- اینترنت

- به

- شامل

- اینترنت اشیا

- دستگاه اینترنت اشیا

- دستگاه های iot

- آیفون

- موضوع

- مسائل

- IT

- ایتالیایی

- ایتالیا

- ITS

- خود

- اصطلاحات مخصوص یک صنف

- تنها

- نگاه داشتن

- کلید

- دانستن

- دانا

- شناخته شده

- عدم

- چشم انداز

- نام

- یاد گرفتن

- کمترین

- ترک

- میراث

- کمتر

- درس

- نامه

- سطح

- سبک

- لامپ

- روشنایی

- پسندیدن

- احتمالا

- خطوط

- ارتباط دادن

- استماع

- کوچک

- طولانی

- مطالب

- خیلی

- با صدای بلند

- عشق

- ساخته

- شعبده بازي

- اصلی

- ساخت

- باعث می شود

- ساخت

- نرم افزارهای مخرب

- بسیاری

- علامت

- مارتین

- ماتریس

- ممکن است..

- me

- به معنی

- به معنای

- ذکر شده

- پیام

- قدرت

- ذهن

- دقیقه

- گم

- اشتباه

- موبایل

- حالت

- ماه

- بیش

- اکثر

- بسیار

- چندگانه

- موسیقی

- موسیقی

- my

- امنیت برهنه

- پادکست امنیتی برهنه

- نام

- از جمله

- نیاز

- نیازهای

- شبکه

- هرگز

- با این اوصاف

- جدید

- اخبار

- بعد

- نه

- هیچ

- اشاره کرد

- اکنون

- عدد

- of

- خاموش

- آنلاین نیست.

- قدیمی

- on

- یک بار

- ONE

- آنلاین

- فقط

- باز کن

- عملیاتی

- سیستم عامل

- or

- نارنجی

- اصلی

- دیگر

- ما

- خارج

- روی

- جفت

- مقاله

- بخش

- ویژه

- ویژه

- بخش

- کلمه عبور

- وصله

- الگوهای

- پل

- مردم

- شخصی

- تلفن

- از نظر جسمی

- محل

- افلاطون

- هوش داده افلاطون

- PlatoData

- بازیکن

- لذت

- پادکست

- پــادکـست

- نقطه

- فقیر

- ممکن

- احتمالا

- پست ها

- نخستین

- مشکل

- مشکلات

- روند

- تولید می کند

- محصول

- برنامه

- برنامه نویسان

- ارائه

- عمومی

- کلید عمومی

- منتشر کردن

- کشیدن

- قرار دادن

- قرار دادن

- کیفیت

- سوال

- سوالات

- رادیو

- تصادفی

- محدوده

- خواندن

- واقعا

- قلمرو

- دلیل

- تازه

- تشخیص

- بهبود یافتن

- بهبود

- اشاره دارد

- در نظر گرفته

- تکیه

- تکیه بر

- به یاد داشته باشید

- دور

- تکرار

- مکرر

- نمایندگی

- درخواست

- تحقیق

- محققان

- استفاده مجدد

- ریچارد

- راست

- طلوع

- rsa

- RSS

- سیاحت اکتشافی در افریقا

- سعید

- همان

- دید

- گفتن

- گفته

- می گوید:

- خراش

- پرده

- دوم

- راز

- امن

- امنیت

- تیم امنیت لاتاری

- دیدن

- به نظر می رسد

- می بیند

- ارسال

- در حال ارسال

- می فرستد

- فرستاده

- جداگانه

- جدی

- جلسه

- تنظیم

- محیط

- برپایی

- چند

- او

- کوتاه

- باید

- نشان

- طرف

- ساده

- سایت

- کوچک

- هوشمند

- So

- تا حالا

- آگاهی

- فروخته شده

- حل

- برخی از

- کسی

- چیزی

- تاحدی

- Soundcloud

- منابع

- صحبت کردن

- مخصوصاً

- خاص

- Spotify

- استاندارد

- استانداردهای

- شروع

- شروع می شود

- وضعیت

- ماندن

- هنوز

- داستان

- جریان

- به شدت

- ارسال

- نشان می دهد

- مفروض

- مطمئن

- مسلما

- قرعه کشی

- سیستم

- سیستم های

- گرفتن

- صورت گرفته

- صحبت

- شیر

- تیم

- فن آوری

- گفتن

- آزمون

- تست

- تشکر

- با تشکر

- که

- La

- جهان

- شان

- آنها

- سپس

- آنجا.

- اینها

- آنها

- چیز

- اشیاء

- فکر می کنم

- تفکر

- سوم

- این

- اگر چه؟

- فکر

- سه

- از طریق

- زمان

- بار

- به

- امروز

- با هم

- TONE

- هم

- ترافیک

- امتحان

- تبدیل

- تبدیل

- دو

- نوع

- به طور معمول

- فهمیدن

- درک

- متاسفانه

- تا

- بروزرسانی

- آپلود شده

- URL

- us

- استفاده کنید

- استفاده

- کاربر

- استفاده

- با استفاده از

- نسخه

- بسیار

- از طريق

- حجم

- آسیب پذیری ها

- آسیب پذیری

- می خواهم

- بود

- مسیر..

- راه

- we

- هفته

- هفته

- خوب

- رفت

- بود

- چی

- چه زمانی

- هر زمان که

- چه

- که

- در حین

- WHO

- چرا

- وای فای

- به طور گسترده ای

- اراده

- با

- در داخل

- بدون

- چوب

- کلمه

- گردش کار

- کارگر

- با این نسخهها کار

- جهان

- نگران

- خواهد بود

- نوشتن

- اشتباه

- نوشت

- سال

- بله

- دیروز

- شما

- جوان

- شما

- زفیرنت

- صفر

- روز صفر

![S3 Ep96: زوم 0 روزه، نشت AEPIC، پاداش Conti، امنیت مراقبت از سلامت [صوت + متن] S3 Ep96: زوم 0 روزه، نشت AEPIC، پاداش Conti، امنیت مراقبت از سلامت [صوت + متن] هوش داده PlatoBlockchain. جستجوی عمودی Ai.](https://platoblockchain.com/wp-content/uploads/2022/08/bn-1200-2-300x157.png)

![S3 Ep95: Slack Leak، حمله Github و رمزارز پس کوانتومی [صوت + متن] S3 Ep95: Slack Leak، هجوم Github و رمزارز پس کوانتومی [صوتی + متن] PlatoBlockchain Data Intelligence. جستجوی عمودی Ai.](https://platoblockchain.com/wp-content/uploads/2022/08/schroe-1200-300x157.png)