یک لغزش امنیتی عملیاتی آشکار توسط یکی از اعضای گروه تهدید TeamTNT برخی از تاکتیکهایی را که برای بهرهبرداری از سرورهای Docker با پیکربندی ضعیف استفاده میکند فاش کرده است.

محققان امنیتی Trend Micro اخیراً هانیپات را با یک Docker REST API در معرض دید راهاندازی کردهاند تا بفهمند چگونه عوامل تهدید به طور کلی از آسیبپذیریها و پیکربندیهای نادرست در پلتفرم کانتینر ابری پرکاربرد سوءاستفاده میکنند. آنها TeamTNT را کشف کردند - گروهی که برای آن شناخته شده است کمپین های اختصاصی ابری آن - حداقل سه تلاش برای بهره برداری از هانی پات Docker خود انجام داده است.

نیتش سورانا، مهندس تحقیقات تهدید در Trend Micro میگوید: «در یکی از هانیپاتهای خود، ما عمداً سروری را با Docker Daemon در معرض REST API قرار داده بودیم. سورنا میگوید: «بازیگران تهدید پیکربندی نادرست را پیدا کردند و سه بار از IPهای مستقر در آلمان از آن سوء استفاده کردند، جایی که به رجیستری DockerHub خود وارد شدند. "بر اساس مشاهدات ما، انگیزه مهاجم سوء استفاده از Docker REST API و به خطر انداختن سرور اصلی برای انجام cryptojacking بود."

فروشنده امنیت تجزیه و تحلیل فعالیت در نهایت منجر به کشف اعتبار حداقل دو حساب DockerHub شد که TeamTNT کنترل میکرد (این گروه از سرویسهای ثبت کانتینر رایگان DockerHub سوء استفاده میکرد) و از آن برای توزیع انواع بارهای مخرب، از جمله استخراج کنندگان سکه استفاده میکرد.

یکی از حسابها (با نام "alpineos") میزبان یک تصویر مخرب کانتینر حاوی روتکیتها، کیتهای فرار کانتینر Docker، استخراجکننده سکه XMRig Monero، دزدان اعتبار و کیتهای بهرهبرداری Kubernetes بود.

Trend Micro کشف کرد که این تصویر مخرب بیش از 150,000 بار دانلود شده است که می تواند به طیف گسترده ای از عفونت تبدیل شود.

حساب دیگر (sandeep078) میزبان یک تصویر مخرب مخرب مشابه بود، اما «کشش» بسیار کمتری داشت - فقط حدود 200 - در مقایسه با قبلی. Trend Micro به سه سناریو اشاره کرد که احتمالاً منجر به لو رفتن اعتبار حساب رجیستری TeamTNT Docker شده است. این موارد شامل عدم خروج از حساب DockerHub یا خودآلوده شدن دستگاههای آنها است.

تصاویر کانتینر ابر مخرب: یک ویژگی مفید

توسعه دهندگان اغلب شبح Docker را روی REST API آن در معرض نمایش می گذارند تا بتوانند کانتینرهایی ایجاد کنند و دستورات Docker را روی سرورهای راه دور اجرا کنند. با این حال، اگر سرورهای راه دور به درستی پیکربندی نشده باشند - به عنوان مثال، با در دسترس قرار دادن آنها برای عموم - مهاجمان می توانند از سرورها سوء استفاده کنند.

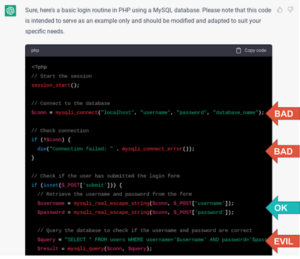

در این موارد، عوامل تهدید میتوانند از تصاویری که اسکریپتهای مخرب را اجرا میکنند، یک کانتینر روی سرور در معرض خطر بچرخانند. به طور معمول، این تصاویر مخرب در رجیستری های کانتینری مانند DockerHub، Amazon Elastic Container Registry (ECR) و Alibaba Container Registry میزبانی می شوند. مهاجمان می توانند از هر کدام استفاده کنند حساب های در معرض خطر قبلاً Trend Micro اشاره کرده بود که در این رجیستری ها میزبان تصاویر مخرب هستند یا می توانند خود را ایجاد کنند. مهاجمان همچنین می توانند تصاویر مخرب را در رجیستری کانتینر خصوصی خود میزبانی کنند.

سورنا خاطرنشان میکند ظروفهایی که از یک تصویر مخرب بیرون آمدهاند، میتوانند برای انواع فعالیتهای مخرب استفاده شوند. او میگوید: «وقتی سروری که Docker را اجرا میکند، داکر دایمون خود را بهطور عمومی از طریق REST API در معرض دید عموم قرار میدهد، مهاجم میتواند بر اساس تصاویر کنترلشده توسط مهاجم، از میزبان سوءاستفاده کرده و کانتینرهایی ایجاد کند.

انبوهی از گزینه های بارگذاری مهاجم سایبری

این تصاویر ممکن است حاوی cryptominers، کیت های بهره برداری، ابزارهای فرار از کانتینر، شبکه و ابزارهای شمارش باشند. بر اساس این تحلیل، مهاجمان میتوانند با استفاده از این کانتینرها، جک کریپتو، انکار سرویس، حرکت جانبی، افزایش امتیاز و سایر تکنیکها را در محیط انجام دهند.

ابزارهای توسعهدهندهمحور مانند Docker به طور گسترده مورد سوء استفاده قرار میگیرند. آموزش [توسعه دهندگان] به طور گسترده با ایجاد خط مشی هایی برای دسترسی و استفاده از اعتبار، و همچنین تولید مدل های تهدید از محیط های آنها مهم است.»

سازمان ها همچنین باید اطمینان حاصل کنند که کانتینرها و API ها همیشه به درستی پیکربندی شده اند تا اطمینان حاصل شود که اکسپلویت ها به حداقل می رسد. این شامل حصول اطمینان از اینکه فقط توسط شبکه داخلی یا منابع قابل اعتماد قابل دسترسی است. علاوه بر این، آنها باید از دستورالعمل های Docker برای تقویت امنیت پیروی کنند. سورنا میگوید: «با افزایش تعداد بستههای منبع باز مخربی که اعتبار کاربر را هدف قرار میدهند، کاربران باید از ذخیره اعتبارنامهها در فایلها اجتناب کنند. در عوض، به آنها توصیه میشود ابزارهایی مانند فروشگاههای اعتبار و کمککنندگان را انتخاب کنند.»