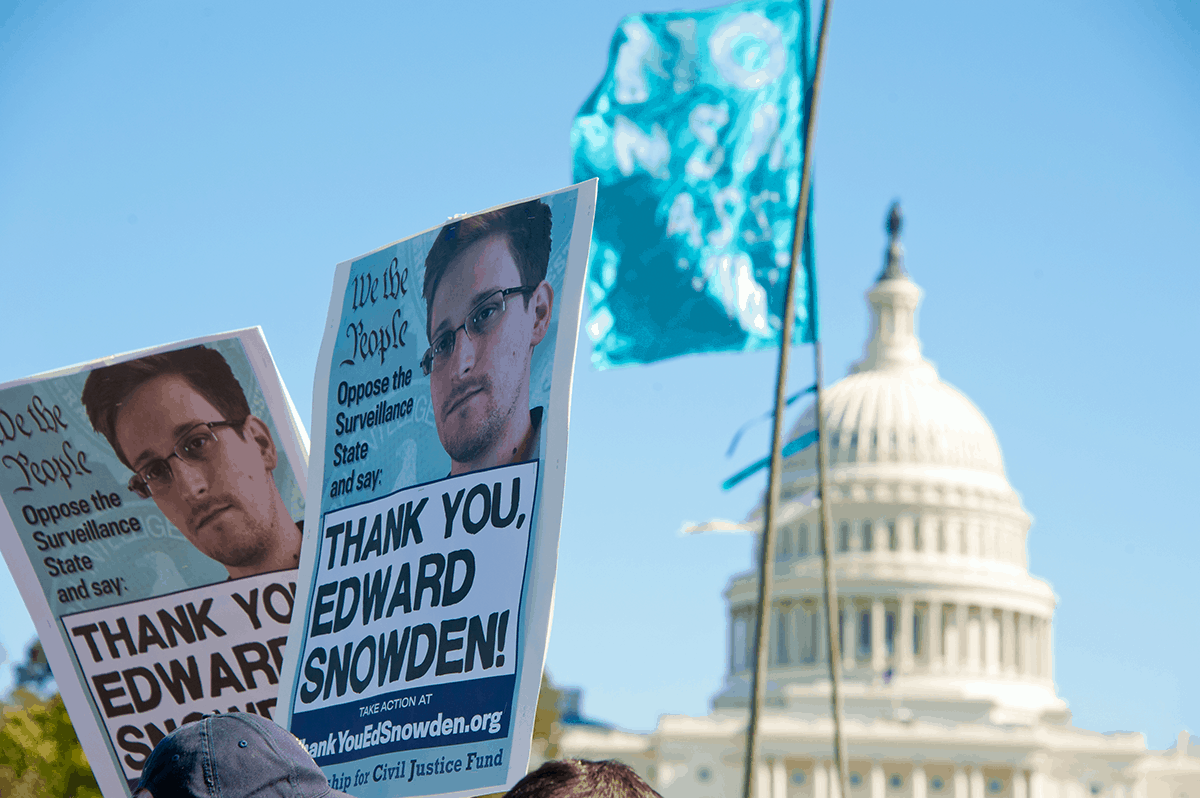

وقتی سال 2013 شروع شد، عموم مردم نمی دانستند ادوارد جوزف اسنودن کیست، اما در پایان سال، همه نام او را می دانستند. اسنودن، کارمند سابق سیا که مدتی را با NSA کار می کرد، تصمیم گرفت این کار را به اشتراک بگذارد اطلاعات بسیار طبقه بندی شده با چند روزنامه نگار برجسته، که سپس شکست اخبار به جهان.

اغراق نیست اگر بگوییم افشاگریهای شگفتانگیز اسنودن، جهان را آنطور که میشناسیم تغییر داده است، سازمانها و سیستمهای اطلاعاتی در سرتاسر جهان را روشن کرده و افراد بیشماری را وادار کرده است که طولانی و سخت درباره حریم خصوصی، ناشناس بودن و امنیت خود فکر کنند.

ما یک پرل هاربر سایبری داشتیم. نام او ادوارد اسنودن بود. - اشتون کارتر، وزیر دفاع سابق

بی شمار داستان نوشته شده اند و بحث در سالهای پس از فاش شدن این خبر، همه چیز در مورد اسنودن و اطلاعات شگفتآوری که او با جهان به اشتراک میگذاشت، دیدگاه خود را دارد. اقدامات او حتی منجر به توسعه قانون آزادی ایالات متحده، که برای محدود کردن مقدار و نوع داده های قابل نظارت و ثبت طراحی شده است.

با این حال، همانطور که افشای اطلاعات اسنودن فاش شد، واقعیت این است که جاسوسی و جمعآوری اطلاعات مخفی زیادی در پشت صحنه زندگی ما در جریان است. احتمالاً هنوز چیزهای زیادی وجود دارد که ما حتی نمی دانیم، اما اطلاعات اسنودن به باز کردن همه چیز کمک کرد. در اینجا برخی از تفکیک برخی از بزرگترین و مهم ترین افشاگری هایی که او به اشتراک گذاشته است.

NSA می تواند سوابق تماس ها و داده ها را از شرکت های تلفن درخواست کند

این در واقع یکی از اولین داستان های مهم به دنبال افشای اطلاعات اسنودن، اما هنوز هم یکی از مهمترین آنهاست. داستان اولیه نشان داد که Verizon، یکی از بزرگترین شرکت های تلفن در اطراف، مجبور شد اطلاعات و سوابق تقریباً همه مشتریان خود را در اختیار NSA قرار دهد.

بعداً دیدیم که Verizon نیست تنها شرکت درگیر این جور چیزها سایر شرکتهای تلفن بزرگ مانند Sprint و AT&T نیز سوابق و اطلاعات تلفن را بدون اینکه مشتریان بدانند چه خبر است به آژانس اطلاعاتی تحویل میدادند.

این مکاشفه بسیار زیاد بود و در آن زمان بحث های مهمی را ایجاد کرد و بسیاری از آن بحث ها تا به امروز ادامه دارد. رئیس جمهور آن زمان باراک اوباما برنامههای خود را برای بازنگری برنامههای جمعآوری دادههای NSA اعلام کرد که در نهایت منجر به توسعه قانون آزادی ایالات متحده میشود.

ایجاد موجی از نگرانی های حفظ حریم خصوصی

"وقتی از حریم خصوصی خود دست می کشید، قدرت خود را نیز رها می کنید." – ثور بنسون، روزنامه نگار

این اولین افشای بزرگ از اسنودن همچنین تأثیر زیادی بر دیدگاه های عمومی در مورد نظارت و حریم خصوصی داشت. پیش از آن، بسیاری از مردم از این تصور که NSA از تماسهای تلفنی آنها جاسوسی میکند و دادههای آنها را پشت سر آنها میبرد، خندهشان میگرفت.

به نظر می رسید که کل این ایده چیزی خارج از یک تئوری توطئه باشد، اما افشای اطلاعات اسنودن ثابت کرد که این موضوع بسیار واقعی است. از آنجا، عموم مردم شروع به تمرکز بیشتر روی محافظت از حریم خصوصی تلفن همراه خود به هر طریق ممکن کردند، و همچنین عمیقتر به حفظ حریم خصوصی و ناشناس ماندن آنلاین از طریق افزایش استفاده از VPN ها.

قدرت اسمورف ها

با چسبیدن به موضوع تلفن، افشای اطلاعات اسنودن همچنین به ما آموخت که GCHQ، که در اصل نسخه بریتانیایی NSA است، توانایی وحشتناکی برای کنترل واقعی تلفنهای افراد، حتی زمانی که آنها خاموش هستند، دارد. برای این کار از a استفاده می کنند یک سری ابزار شخصیتهای کارتونی آبی کوچولو که برای اولین بار در یک سریال کمیک قدیمی بلژیکی خلق شدند، به نام اسمورفها نامگذاری شدند.

اسمورف ها و کاری که انجام می دهند

زمانی فرا می رسد که دیگر «آنها از طریق تلفن من از من جاسوسی می کنند» نیست. در نهایت، "تلفن من از من جاسوسی می کند" خواهد بود. - فیلیپ کی دیک، نویسنده

اسنودن فاش کرد که GCHQ فهرست کاملی از ابزارهای اسمورف دارد که هر کدام کاربرد و هدف خاص خود را دارند. در اینجا چند نمونه آورده شده است:

- اسمورف رویایی – دارای قابلیت روشن یا خاموش کردن گوشی از راه دور

- اسمورف فضول – دارای قابلیت استفاده از میکروفون گوشی برای گوش دادن به مکالمات و نویز در منطقه

- ردیاب اسمورف – قابلیت ردیابی دقیق موقعیت شما را دارد

- اسمورف پارانوئید - برای پنهان کردن فعالیت های دیگر اسمورف ها برای جلوگیری از شناسایی کار می کند

همانطور که می بینیم، قدرت ایناسمورف ها کاملا وحشتناک است طبیعتاً این ابزارها و برنامههای نرمافزاری فقط برای استفاده علیه مجرمان و تروریستهای مظنون طراحی شدهاند، اما همین واقعیت که چنین فناوری وجود دارد برای ایجاد لرز در ستون فقرات بسیاری از افراد عمومی کافی بود.

PRISM

«دولت نمیخواهد هیچ سیستمی برای انتقال اطلاعات ناگسستنی بماند مگر اینکه تحت کنترل خودش باشد». - اسحاق آسیموف، داستان های بیوه های سیاه

تا کنون، یکی از ترسناک ترین افشاگری ها برای مردم آمریکا وجود این بود PRISM. PRISM نام رمزی بود که به یک برنامه NSA داده شد که در آن آژانس می توانست به طور موثر داده ها را از شرکت های بزرگ فناوری و اینترنتی مانند گوگل، فیس بوک و اپل درخواست کند.

معلوم شد که PRISM یک بوده است منبع اصلی اطلاعات برای گزارشهای NSA، و دانستن این موضوع برای عموم مردم وحشتناک بود. با این حال، مردم از طریق اعتراضات، بحثها و تظاهرات و همچنین تشویق یکدیگر به تمرکز بیشتر روی حفاظت از حریم خصوصی و ناشناس بودن آنلاین

انواع محتوایی که NSA می تواند جمع آوری کند شامل تاریخچه جستجو، دانلودها، ایمیل ها و موارد دیگر است. تمرکز این برنامه ردیابی مظنونان احتمالی تروریسم بود، اما این سیستم عملاً اجازه میدهد که تقریباً اطلاعات هر کاربر اینترنتی گرفته شود و این یک تهدید بزرگ برای حریم خصوصی افراد است.

NSA می تواند بسته ها را قبل از رسیدن به خانه شما رهگیری کند

یک شگفت انگیز گزارش چاپ شده در روزنامه آلمانی "Der Spiegel" فاش کرد که NSA لیست کاملی از سیستم ها و روش های نظارتی ترسناک را در اختیار دارد تا چشمان خود را در همه جا نگه دارند و از مردم جاسوسی کنند بدون اینکه آنها عاقل تر باشند.

این گزارش نشان داد که NSA توانست بسته هایی را که در راه بودند به سمت خانه یک فرد رهگیری کند. از آنجا، ماموران اطلاعاتی میتوانستند بستهها را باز کنند و ببینند چه چیزی داخل آن است، و همچنین ابزار جاسوسی و برنامههای نرمافزاری خود را اضافه کنند.

به این ترتیب، آنها میتوانستند بستههایی را پیدا کنند که به خانههای مظنونان میرفت، اشکالات و آثاری را به اقلام داخل آن اضافه کنند، و نظارت کنند که مظنون از این تجهیزات برای چه چیزی استفاده میکند و پشت درهای بسته چه میگذرد.

کاتالوگ ANT

گزارش اشپیگل در ادامه به برخی از ابزارهایی که میتوان استفاده کرد اشاره کرد و فهرست را با «کاتالوگ سفارش پستی» مقایسه کرد. ابزارها همه تحت نام اختصاری گروه بندی شدند ANTکه مخفف Advanced Network Technology است. هر ابزار نام رمز و فهرست محصول خود را در «کاتالوگ» دارد که عملکردها و کاربردهای آن را توضیح میدهد.

نمونه های ابزار ANT:

- SURLYSPAWN – قادر به ثبت ضربه های کلید روی کامپیوتر و انتقال آنها به صورت بی سیم، حتی زمانی که کامپیوتر به اینترنت متصل نیست

- CANDYGRAM – قابلیت تقلید از برج تلفن همراه GSM برای نظارت بر ارتباطات سلولی

- FIREWALK – این ابزار که دقیقاً شبیه یک سوکت اینترنت معمولی RJ45 طراحی شده است، می تواند داده های دستگاه را از طریق امواج رادیویی تزریق و نظارت کند.

- MONKEYCALENDAR - قادر به انتقال موقعیت جغرافیایی تلفن همراه از طریق یک پیام متنی مخفی

- COTTONMOUTH - این ابزارها که شبیه اتصالات USB و اترنت طراحی شده اند، می توانند کامپیوترها را هک کرده و دسترسی از راه دور را فراهم کنند.

دوباره، درست مانند ابزار Smurf که توسط GCHQ در بریتانیا استفاده میشود، این ابزارها و قطعات تجهیزات جاسوسی با نام رمز برای بسیاری از مردم بسیار ترسناک بود زیرا ثابت میکردند که ماموران NSA به تجهیزاتی دسترسی دارند که میتواند نظارت را فوقالعاده آسان کند. برای آنها و تقریباً به طور کامل برای اهداف آنها غیرقابل شناسایی است.

NSA حتی می تواند غول های فناوری را هک کند

An مقاله در واشنگتن پست اظهار داشت که NSA در واقع مراکز داده غول های فناوری بزرگ گوگل و یاهو را هک کرده است تا ارتباطات و ترافیک در این مراکز را زیر نظر بگیرد.

این یک افشاگری مخصوصاً ترسناک برای عموم مردم بود زیرا ثابت کرد که تقریباً هیچ محدودیتی برای توانایی ابزارهای جاسوسی NSA وجود ندارد. اگر حتی بزرگترین شرکتهای اینترنتی روی کره زمین را میتوان به این راحتی آشکار هک کرد، آیا واقعاً کسی امن بود؟

همچنین برای مردم شوکه کننده بود که می دیدند NSA آماده است تا از ابزارهای هک ثروت خود علیه شرکت های بزرگ آمریکایی استفاده کند. گوگل و یاهو هر دو بیانیههایی را منتشر کردند تا هرگونه آگاهی از این نظارت را رد کرده و شوک و ناامیدی خود را ابراز کنند، حتی یاهو اقدام برای رمزگذاری اتصالات آن

ماریسا میر، مدیر عامل سابق یاهو، اظهار داشت که یاهو هیچ گونه دسترسی به مراکز داده خود را در اختیار آژانس امنیت ملی قرار نخواهد داد و در گذشته هرگز چنین دسترسی نداشته است. این به اطمینان بسیاری از مردم و کاربران عمومی اینترنت کمک کرد، اما بسیاری از مردم همچنان نگران این بودند که شرکتهای بزرگ در پشت سر آنها معاملات مبهمی انجام میدهند.

آژانس امنیت ملی بریتانیا از اتصالات فیبر نوری در سراسر جهان جاسوسی می کند

همچنین مشخص شد که GCHQ، معادل NSA بریتانیا، از ابزارهای نظارتی مختلفی برای هک کابلهای فیبر نوری و اتصالات در سراسر جهان استفاده میکند. این همه با نام رمز انجام می شودفصل، که یک سیستم نظارتی است که از سال 2011 در حال اجرا است.

این سیستم اساساً GCHQ شامل قرار دادن رهگیرها بر روی چند صد کابل فیبر نوری بود که در داخل و خارج از بریتانیا می رفتند. این رهگیرها میتوانند دادهها را مستقیماً از کابلها ضبط کنند، و سپس مأموران اطلاعاتی آن دادهها را برای هر چیزی که ممکن است جالب یا شایسته بررسی بیشتر بدانند، از نزدیک مشاهده و تجزیه و تحلیل کنند.

بر اساس اطلاعات افشا شده اسنودن، اطلاعات جمع آوری شده توسط GCHQ از طریق Tempora نیز می تواند با NSA به اشتراک گذاشته شود و صدها هزار پیمانکار NSA می توانند به این داده ها نگاه کنند.

NSA لیست مخاطبین را جمع آوری می کند

هیچ زمانی در تاریخ بشر نبوده است که افراد زیادی به طور معمول دستگاه های ضبط و نظارت با خود حمل کنند. - استیون مگی، نویسنده

بخشی از اقدامات نظارتی و ضد تروریسم NSA نیز شامل این موارد می شود مجموعه ایمیل و لیست تماس های بی شماری از کاربران اینترنت و گوشی های هوشمند. افشای اطلاعات اسنودن نشان داد که سالانه 250 میلیون مورد از این لیست های تماس گرفته می شود.

توجه به این نکته مهم است که این سیستم فقط در خارج از کشور استفاده می شد و شهروندان غیر آمریکایی را هدف قرار می داد، اما واقعیت این است که وقتی به معنای واقعی کلمه صدها هزار نفر از این لیست ها در سراسر جهان جمع آوری می شوند و تعداد زیادی از آمریکایی ها نیز اتفاق می افتد. برای سفر در مکان های خارجی، اجتناب ناپذیر است که داده های آنها نیز در خطر باشد.

خبرچین بی مرز ثابت کرد که NSA از آمریکایی ها جاسوسی می کند

خبرچین بی کران (یا BOUNDLESSINFORMANT) نام رمزی است که به ابزار تجزیه و تحلیل کلان داده که توسط NSA استفاده می شود، داده شده است. این ابزار اساساً تمام ابردادههای جمعآوریشده توسط NSA در سراسر جهان را ردیابی میکند و نوعی «نقشه حرارتی» از این دادهها ایجاد میکند تا نشان دهد از کجا آمده و کدام کشورها بیشتر مورد هدف قرار میگیرند.

ابزار این را نشان داد میلیاردها هر ماه اطلاعات جمع آوری می شد و همچنین نشان می داد که چندین میلیارد قطعه از شهروندان ایالات متحده گرفته شده است. این در حالی بود که NSA به طور خاص داشت اظهار داشت: به کنگره که دادههای میلیونها شهروند آمریکایی را جمعآوری نکرده و حتی ظرفیت این کار را ندارد.

XKeyScore به NSA اجازه می دهد تا فعالیت آنلاین هر کسی را ردیابی کند

میتوانید ایمیلهای هر کسی را در دنیا بخوانید، هرکسی که آدرس ایمیلی برای او دارید. هر وبسایتی: میتوانید ترافیک ورودی و خروجی آن را تماشا کنید. هر رایانه ای که فرد روی آن می نشیند: می توانید آن را تماشا کنید. هر لپتاپی را که دنبال میکنید: میتوانید هنگام حرکت از جایی به مکان دیگر در سراسر جهان، آن را دنبال کنید. این یک راه حل برای دسترسی به اطلاعات NSA است.

ادوارد اسنودن اینگونه است توصیف قدرت XKeyScore، که شاید قوی ترین ابزار جاسوسی اینترنتی NSA در بین همه آنها باشد. این سیستم کامپیوتری که به نام XKS نیز شناخته می شود، برای جستجو و تجزیه و تحلیل داده های اینترنتی کاربران در سراسر جهان طراحی شده است و هر روز مقادیر زیادی از این داده ها جمع آوری می شود.

علاوه بر این، تمام این دادهها را میتوان با سایر سازمانهای اطلاعاتی به عنوان بخشی از «به اشتراک گذاشت.پنج چشمو "چهارده چشم" اتحادبنابراین آژانسهایی مانند GCHQ در بریتانیا یا ستاد اطلاعات دفاعی ژاپن نیز میتوانند به اطلاعات مربوط به عادات مرور، سابقه جستجو و استفاده عمومی از اینترنت دسترسی داشته باشند.

مبارزه با نظارت اینترنتی

با افشاگریهای دلخراش زیادی که از افشای اطلاعات اسنودن منتشر میشود، به ویژه در مورد نظارت اینترنتی از طریق سیستمهایی مانند XKeyScore، بسیاری از مردم میخواهند برای ایمنتر شدن آنلاین و خصوصی نگه داشتن دادههای خود اقدام کنند.

از همین رو ارقام تعداد افرادی که از شبکه های خصوصی مجازی (VPN) استفاده می کنند، جهش بزرگی را نشان می دهند. ارائه دهندگان VPN دوست دارند ExpressVPN و NordVPN اساسا می توانند اتصالات اینترنتی شما را رمزگذاری کنند و حضور آنلاین شما را پنهان کنند، به این معنی که حتی اگر تلاش هایی برای ردیابی فعالیت شما انجام شود، موفقیت آمیز نخواهد بود.

سایر VPN ها که ارزش بررسی دارند:

مزایا و معایب استفاده از VPN

| مزایا | منفی |

| حضور آنلاین خود را پنهان کنید و ارتباطات خود را برای ناشناس ماندن کامل رمزگذاری کنید | هزینه اشتراک ماهانه / سالانه |

| از هکرها و نرم افزارهای مخرب در امان بمانید. | سرعت اتصال گاهی اوقات می تواند متفاوت باشد، بسته به VPN که انتخاب می کنید |

| به محتوا و سرویسهای قفلشده یا محدود شده مانند Netflix دسترسی داشته باشید | |

| هنگام سفر از امنیت کامل لذت ببرید. |

NSA از رهبران جهانی جاسوسی می کند

دیدهایم که شرکتهای غولپیکر فناوری مانند گوگل و اپل از ابزارهای جاسوسی NSA در امان نیستند و همین را میتوان در مورد رهبران جهان مانند روسای جمهور و نخست وزیران. اسناد بسیاری از پروندههای اسنودن نشان میدهد که NSA بیش از 120 رهبر مختلف جهانی را در طول سالها هدف قرار داده است و از ارتباطات آنها جاسوسی کرده و در واقع به مکالمات تلفنی آنها گوش میدهد.

نمونه هایی از رهبرانی که هک شده اند:

امثال رئیس جمهور سابق برزیل دیلما روسففیلیپه کالدرون رئیس جمهور سابق مکزیک و صدراعظم فعلی آلمان آنگلا مرکل همه قربانی نظارت NSA شده اند. آژانس امنیت ملی حتی قادر به جاسوسی از جلسات بین چندین رهبر جهان در مواردی مانند این بود G8 و G20 قله ها

اثر ضربه ای

این نوع نظارت مستقیماً بر اعضای عادی مردم تأثیر نمی گذارد، اما افشاگری ها قبلاً منجر به افزایش تنش بین ایالات متحده و چندین کشور دیگر در سراسر جهان شده است. به عنوان مثال، زمانی که اسنودن فاش کرد که NSA بوده است جاسوسی از چین، به روابط دو کشور ضربه بزرگی وارد شد.

NSA به طور فعال در برابر رمزگذاری اینترنت کار می کند

باز هم، ما میتوانیم شاهد افشاگری ترسناک دیگری برای کاربران اینترنت در سراسر جهان باشیم، زیرا افشای اطلاعات اسنودن همچنین نشان میدهد که NSA تیمهایی از ماموران دارد. در هم شکستن رمزگذاری پرکاربرد و اقدامات امنیتی که به صورت آنلاین استفاده می شود.

در سندی از GCHQ آمده است:در یک دهه گذشته، NSA یک تلاش تهاجمی و چند جانبه را برای شکستن فناوریهای رمزگذاری اینترنتی که به طور گسترده مورد استفاده قرار میگیرند انجام داده است… حجم عظیمی از دادههای اینترنتی رمزگذاریشده که تاکنون دور ریخته شدهاند، اکنون قابل بهرهبرداری هستند..

این برنامه NSA با نام مستعار Bullrun بود و از ابزارهای مختلف هک مانند حملات brute-force برای شکستن سیستمهای رمزگذاری استاندارد مانند HTTPS و SSL استفاده میکرد که در سراسر اینترنت برای سیستمهایی مانند بانکداری آنلاین و خرید استفاده میشوند.

NSA تیم هکرهای "نیروهای ویژه" خود را دارد

علاوه بر داشتن هزاران ابزار و سیستم های هک بسیار قدرتمند، NSA همچنین می تواند از خدمات "عملیات دسترسی متناسب” تیم به اختصار TAO، این تیم متشکل از هکرهای نخبه است که می توانند از ابزارهای مختلفی (مانند ابزارهایی که در کاتالوگ ANT در بالا دیده می شود) برای هک کردن رایانه ها با سهولت شگفت آور استفاده کنند.

با وجود زرادخانه ای از سیستم ها و دستگاه های هک برای انتخاب، تیم TAO قادر است بدون توجه به آنلاین بودن یا آفلاین بودن رایانه ها به رایانه ها نفوذ کند. از آنجا، آنها میتوانند موقعیت مکانی، فعالیتهای اینترنتی، ضربههای کلید، ارتباطات و موارد دیگر را کنترل کنند و همچنین دستگاه را با اسبهای تروجان و سایر اشکال بدافزار آلوده کنند.

آژانس های اطلاعاتی حتی می توانند از طریق پرندگان خشمگین از شما جاسوسی کنند

ممکن است بیش از حد احمقانه به نظر برسد که درست باشد، اما گزارشها و فاشها همچنین بیان کردهاند که سازمانهای اطلاعاتی مانند NSA یا GCHQ بریتانیا میتوانند در واقع از نقصهایی در طراحی برخی برنامهها، از جمله بازیهای محبوب موبایل مانند استفاده کنند. پرندگان خشمگین، برای جاسوسی از کاربران گوشی های هوشمند. این برنامه ها با نام مستعار "برنامه های نشتی، و میلیون ها نمونه وجود دارد.

فقط با باز کردن یک بازی ساده، کاری که میلیون ها نفر هر روز هنگام سوار شدن با قطار به سمت محل کار یا استراحت سریع قهوه انجام می دهند، می توانید آن را فراهم کنید. سازمان های اطلاعاتی با داده های شخصی مانند سن، جنس، نام، آدرس ایمیل و حتی مکان فعلی شما.

چگونه اتفاق می افتد؟

این "نشت" اطلاعات همه به این دلیل است که بسیاری از برنامه ها اغلب برای ارائه عملکردهای اضافی مانند ادغام رسانه های اجتماعی و امکان به اشتراک گذاری امتیازات بالا یا بازی با دوستان، خواستار دسترسی به برخی از اطلاعات شخصی شما هستند. این برنامهها توسط کارشناسان امنیتی ساخته نمیشوند، بنابراین میتوانند با چند حفره کوچک برای سازمانهای اطلاعاتی یا هکرهای مخرب برای بهرهبرداری عرضه شوند.

اینکه سازمانهای اطلاعاتی تا چه حد میتوانند از برنامهها برای به دست آوردن اطلاعات درباره یک کاربر استفاده کنند، کاملاً مشخص نیست، اما اعتقاد بر این است که علاوه بر اطلاعات اولیه و مکان فعلی، مأموران میتوانند از برنامهها برای اطلاع از همسویی سیاسی، گرایش جنسی، درآمد، وضعیت تاهل، سطح تحصیلات، و بیشتر!

مثالهای برنامههای نشتی:

- توییتر

- نقشه های گوگل

- فلیکر

- فیس بوک

- اینستاگرام

- پینترست

- 7

- دسترسی

- عمل

- فعالیت ها

- اضافی

- عاملان

- معرفی

- امریکایی

- تحلیل

- اعلام کرد

- ناشناس

- نرم افزار

- اپل

- برنامه های

- بایگانی

- دور و بر

- AT & T

- بانکداری

- بی بی سی

- بزرگ داده

- بزرگترین

- بیلیون

- سیاه پوست

- انگلیسی

- اشکالات

- صدا

- ظرفیت

- کارتون

- مدیر عامل شرکت

- بررسی

- بسته

- رمز

- کشت

- آینده

- ارتباطات

- شرکت

- کامپیوتر

- کنگره

- اتصالات

- توطئه

- گفتگو

- کشور

- جنایتکاران

- جاری

- مشتریان

- سایبر

- داده ها

- تحلیل داده ها

- روز

- معاملات

- مناظره

- دفاع

- تحویل

- تقاضا

- پروژه

- دستگاه ها

- DID

- اسناد و مدارک

- آموزش

- پست الکترونیک

- رمزگذاری

- تجهیزات

- جاسوسی

- کارشناسان

- بهره برداری

- فیس بوک

- نام خانوادگی

- معایب

- تمرکز

- به دنبال

- فوربس

- آزادی

- بازی

- بازیها

- چرخ دنده

- سوالات عمومی

- جهانی

- گوگل

- دولت

- هک

- هکرها

- هک

- اینجا کلیک نمایید

- پنهان شدن

- زیاد

- نماد

- تاریخ

- صفحه اصلی

- چگونه

- HTTPS

- بزرگ

- صدها نفر

- اندیشه

- از جمله

- درآمد

- اطلاعات

- اطلاعات

- ادغام

- اطلاعات

- اینترنت

- تحقیق

- گرفتار

- IT

- ژاپن

- روزنامه نگاران

- لپ تاپ

- رهبری

- برجسته

- نشت

- نشت

- یاد گرفتن

- رهبری

- سطح

- سبک

- فهرست

- فهرست

- لیست

- محلی

- محل

- طولانی

- عمده

- ساخت

- نرم افزارهای مخرب

- رسانه ها

- جلسات

- اعضا

- میلیون

- موبایل

- شبکه

- شبکه

- اخبار

- ایده

- آنلاین

- باز کن

- سفارش

- دیگر

- تعمیرات اساسی

- مردم

- اطلاعات شخصی

- گوشی های

- سیاره

- بازیکن

- بسیاری

- محبوب

- قدرت

- رئيس جمهور

- خلوت

- خصوصی

- محصول

- برنامه

- برنامه ها

- تظاهرات

- عمومی

- خرید

- رادیو

- سوابق

- گزارش

- گزارش ها

- منابع

- خطر

- در حال اجرا

- امن

- جستجو

- تیم امنیت لاتاری

- تصاحب کردن

- سلسله

- خدمات

- ارتباط جنسی

- اشتراک گذاری

- به اشتراک گذاشته شده

- ساده

- گوشی های هوشمند

- گوشی های هوشمند

- So

- آگاهی

- رسانه های اجتماعی

- نرم افزار

- جاسوس

- با حداکثر سرعت دویدن

- استانداردهای

- شروع

- ایالات

- وضعیت

- اشتراک، ابونمان

- موفق

- نظارت

- سیستم

- سیستم های

- فن آوری

- پیشرفته

- موضوع

- تفکر

- زمان

- پیگردی

- ترافیک

- تروجان

- متحد

- انگلستان

- ایالات متحده

- us

- ایالات متحده

- USB

- کاربران

- چشم انداز

- مجازی

- VPN

- VPN ها

- واشنگتن

- تماشا کردن

- موج

- ثروت

- سایت اینترنتی

- WHO

- ویکیپدیا

- پیروزی

- مهاجرت کاری

- با این نسخهها کار

- جهان

- با ارزش

- یاهو

- سال

- سال

- یوتیوب

![25 بهترین خدمات میزبانی وب [2020] - بیت کوین پذیرفته شده است 25 بهترین خدمات میزبانی وب [2020] – هوش داده پلاتوبلاک چین پذیرفته شده توسط بیت کوین. جستجوی عمودی Ai.](https://platoblockchain.com/wp-content/uploads/2021/05/25-best-web-hosting-services-2020-bitcoin-accepted-300x168.png)

![بررسی CEX.IO [2020] - یک ارز رمزنگاری امن و اثبات شده بررسی CEX.IO [2020] - یک تبادل رمزنگاری امن و اثبات شده، هوش داده پلاتو بلاک چین. جستجوی عمودی Ai.](https://platoblockchain.com/wp-content/uploads/2021/05/cex-io-review-2020-a-safe-proven-crypto-exchange-300x168.png)

![بهترین VPN برای Google Chrome [2023] بهترین VPN برای Google Chrome [2023]](https://platoblockchain.com/wp-content/uploads/2023/12/best-vpns-for-google-chrome-2023-300x168.png)