کارشناسان امنیتی دو آسیبپذیری مورد انتظار را که تیم پروژه OpenSSL روز سهشنبه وصله کرد، بهعنوان مسائلی توصیف کردند که باید به سرعت برطرف شوند، اما لزوماً مستلزم حذف همه چیز و نوع دیگری از پاسخ اضطراری نیستند.

انتشار نسخه 3.0.7 از کتابخانه رمزنگاری تقریباً همه جا مورد استفاده، دو آسیبپذیری سرریز بافر را که در نسخههای OpenSSL 3.0.0 تا 3.0.6 وجود دارد، برطرف میکند.

پیش از افشای این خبر، کارشناسان امنیتی هشدار داده بودند که یکی از مسائل، در ابتدا به عنوان یک "بحرانی" مشخص شد مشکل اجرای کد از راه دور، می تواند مشکلی در سطح Heartbleed و همه جانبه ایجاد کند. خوشبختانه، به نظر نمی رسد که چنین باشد - و تیم پروژه OpenSSL در افشای این نقص گفت که تصمیم گرفته است تهدید را به "بالا" کاهش دهید بر اساس بازخورد سازمان هایی که این اشکال را آزمایش و تجزیه و تحلیل کرده اند.

یک جفت بافر سرریز می شود

اولین باگ (CVE-2022-3602) در واقع می تواند - تحت مجموعه ای از شرایط خاص - RCE را فعال کند، که در ابتدا باعث شد برخی از کارشناسان امنیتی نگران شوند که این نقص می تواند عواقب گسترده ای در صنعت داشته باشد. اما معلوم میشود که شرایط کاهشدهندهای وجود دارد: برای یکی، همانطور که در زیر توضیح داده شد، بهرهبرداری از آن دشوار است. همچنین، همه سیستم ها تحت تأثیر قرار نمی گیرند.

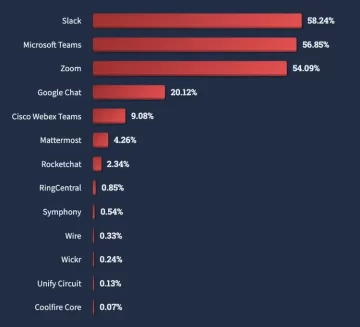

به طور خاص، به گفته مارک الزی، محقق ارشد امنیتی در Censys، به طور خاص، تنها مرورگرهایی مانند فایرفاکس و اینترنت اکسپلورر که از OpenSSL 3.0.0 تا 3.0.6 پشتیبانی می کنند، در حال حاضر تحت تأثیر قرار می گیرند. گوگل کروم که پیشروترین مرورگر اینترنت است، به طور قابل توجهی تحت تأثیر قرار نگرفته است.

او میگوید: «انتظار میرود به دلیل پیچیدگی حمله و محدودیتهایی که در نحوه انجام آن وجود دارد، تأثیر آن حداقل باشد». سازمانها باید آموزشهای فیشینگ خود را بررسی کنند و منابع اطلاعاتی تهدید را زیر نظر داشته باشند تا در صورت هدف قرار گرفتن چنین حملهای آماده باشند.»

برای راه اندازی، الکس ایلگایف، محقق ارشد امنیت در Cycode، خاطرنشان کرد که این نقص در برخی از توزیع های لینوکس قابل سوء استفاده نیست. ایلگایف میگوید، و بسیاری از پلتفرمهای سیستمعامل مدرن، حفاظتهای سرریز پشته را برای کاهش خطراتی مانند اینها در هر صورت اجرا میکنند.

آسیب پذیری دوم (CVE-2022-3786) که در حین ایجاد یک اصلاح برای نقص اصلی کشف شد، می تواند برای ایجاد شرایط انکار سرویس (DoS) استفاده شود. تیم OpenSSL این آسیبپذیری را با شدت بالا ارزیابی کرد، اما احتمال استفاده از آن برای بهرهبرداری RCE را رد کرد.

هر دو آسیب پذیری به عملکردی به نام گره خورده اند پونی کد برای رمزگذاری نام های دامنه بین المللی شده

«کاربران OpenSSL 3.0.0 – 3.0.6 هستند تشویق به ارتقاء به 3.0.7 در اسرع وقتتیم OpenSSL در وبلاگی که با افشای اشکال و انتشار نسخه جدید کتابخانه رمزنگاری همراه بود، گفت. "اگر کپی OpenSSL خود را از فروشنده سیستم عامل خود یا شخص ثالث دیگر دریافت می کنید، باید به دنبال دریافت نسخه به روز شده از آنها در اسرع وقت باشید."

خون دل دیگری نیست

افشای اشکال مطمئناً کاهش می یابد - حداقل در حال حاضر - نگرانی گسترده جرقه زد توسط تیم OpenSSL در هفته گذشته در مورد افشای اشکال قریب الوقوع آن. توصیف اولین نقص بهعنوان «بحرانی» بودن، بهویژه باعث شده بود که چندین باگ «Heartbleed» در سال ۲۰۱۴ مقایسه شود - تنها باگ دیگری در OpenSSL که رتبهبندی انتقادی را کسب کرده است. آن باگ (CVE-2014-2014) گستره وسیعی از اینترنت را تحت تأثیر قرار داد و حتی در حال حاضر نیز در بسیاری از سازمان ها به طور کامل رسیدگی نشده است.

جاناتان نادسن، سرپرست تحقیقات جهانی در مرکز تحقیقات امنیت سایبری سینوپسی، میگوید: «Heartbleed بهطور پیشفرض در هر نرمافزاری که از نسخه آسیبپذیر OpenSSL استفاده میکرد، در معرض دید قرار میگرفت و مهاجمان برای مشاهده کلیدهای رمزنگاری و رمزهای عبور ذخیرهشده در حافظه سرور به راحتی از آن بهرهبرداری میکردند». . دو آسیبپذیری که اخیراً در OpenSSL گزارش شدهاند، جدی هستند اما در یک اندازه نیستند.»

سوء استفاده از اشکالات OpenSSL سخت است…

نادسن میگوید برای بهرهبرداری از هر یک از نقصهای جدید، سرورهای آسیبپذیر باید تأیید اعتبار گواهی مشتری را درخواست کنند، که معمول نیست. او میگوید و کلاینتهای آسیبپذیر باید به یک سرور مخرب متصل شوند، که یک بردار حمله معمولی و قابل دفاع است.

وی خاطرنشان میکند: «موهای هیچکس نباید در مورد این دو آسیبپذیری آتش بگیرد، اما این دو آسیبپذیری جدی هستند و باید با سرعت و دقت مناسب با آنها برخورد کرد».

در یک پست وبلاگی، مرکز طوفان اینترنت SANS در عین حال به روز رسانی OpenSSL را به عنوان رفع بیش از حد بافر در طول فرآیند تأیید گواهی. برای اینکه یک اکسپلویت کار کند، گواهی باید حاوی یک نام مخرب رمزگذاری شده با Punycode باشد و این آسیب پذیری تنها پس از تأیید زنجیره گواهی فعال می شود.

SANS ISC خاطرنشان کرد: "یک مهاجم ابتدا باید بتواند یک گواهی مخرب امضا شده توسط یک مرجع گواهی که مشتری به آن اعتماد دارد، داشته باشد." "به نظر نمی رسد که این مورد در برابر سرورها قابل سوء استفاده باشد. برای سرورها، اگر سرور از کلاینت گواهی درخواست کند، این ممکن است قابل سوء استفاده باشد.

خط پایانی: ایلگایف از Cycode میگوید: احتمال بهرهبرداری کم است، زیرا بهرهبرداری از آسیبپذیری پیچیده است، همانطور که جریان و الزامات راهاندازی آن نیز پیچیده است. به علاوه، در مقایسه با سیستمهایی که از نسخههای قبل از 3.0 OpenSSL استفاده میکنند، بر تعداد نسبتاً کمی از سیستمها تأثیر میگذارد.

... اما کوشا باشید

ایلگایف با اشاره به یک اکسپلویت با کلیک صفر که گروه NSO برای یک آسیب پذیری در iOS توسعه داده است سال گذشته است.

او هشدار میدهد: «[همچنین]، همانطور که تیم OpenSSL میگوید، «هیچ راهی برای دانستن اینکه هر پلتفرم و ترکیب کامپایلر چگونه بافرها را در پشته مرتب کردهاند، وجود ندارد، و بنابراین اجرای کد از راه دور ممکن است همچنان در برخی از پلتفرمها امکانپذیر باشد».

و در واقع، الزی یک سناریو را برای چگونگی سوء استفاده مهاجمان از CVE-2022-3602 ترسیم می کند، نقصی که تیم OpenSSL در ابتدا آن را حیاتی ارزیابی کرده بود.

او میگوید: «یک مهاجم یک سرور مخرب را میزبانی میکند و تلاش میکند تا قربانیان را وادار کند تا با برنامهای آسیبپذیر به OpenSSL v3.x، به طور بالقوه از طریق تاکتیکهای فیشینگ سنتی، هویت آن را تأیید کنند. سمت.

آسیبپذیریهایی از این دست اهمیت داشتن a را برجسته میکند صورتحساب مواد نرم افزاری ایلگایف خاطرنشان می کند (SBOM) برای هر باینری استفاده شده. او میگوید: «نگاه کردن به مدیران بسته کافی نیست، زیرا این کتابخانه میتواند در پیکربندیهای مختلف پیوند داده و کامپایل شود که بر قابلیت بهرهبرداری تأثیر میگذارد».