گردآوری برخی از مفیدترین ابزارهایی که متخصصان امنیتی می توانند برای جستجو و نظارت بر دستگاه هایی که از طریق اینترنت در دسترس هستند استفاده کنند.

امنیت اینترنت یک نگرانی دائمی برای متخصصان فناوری و امنیت سایبری است. با افزایش روزافزون تعداد دستگاهها و خدمات آنلاین، داشتن دیدی واضح و دقیق از حضور آنلاین این دستگاهها و سرویسها به منظور محافظت از آنها و دادهها در برابر تهدیدات آنلاین بسیار مهم است. برخی از موتورهای جستجو برای دستگاه های متصل به اینترنت، مانند Shodan، Censys، Zoomeye، Fofa و BinaryEdge نقش مهمی در این کار دارند.

آنها به متخصصان امنیت سایبری و سایر متخصصان فناوری اجازه می دهند تا دید کامل و دقیقی از حضور آنلاین دستگاه ها و خدمات خود داشته باشند. هر یک اطلاعات دقیق در مورد هر دستگاه و سرویس، از جمله آدرس IP، سیستم عامل، نرم افزار و پورت های باز ارائه می دهد. علاوه بر این، آنها ویژگی های منحصر به فردی را ارائه می دهند که آنها را از سایر موتورهای جستجوی اینترنتی متمایز می کند.

با نظارت بر این دستگاه ها و سرویس ها، متخصصان امنیت سایبری می توانند اقداماتی را برای محافظت از آنها در برابر تهدیدات آنلاین انجام دهند، از جمله اسکن خودکار پورت ها، انتشار بدافزارها و اسکن آسیب پذیری ها. علاوه بر این، این موتورهای جستجو میتوانند برای سایر متخصصان فناوری که میخواهند حضور آنلاین برندهای خود را زیر نظر داشته باشند و از اعتبار آنلاین خود محافظت کنند نیز مفید باشند.

در این وبلاگ، به پنج ابزار از این دست، یعنی Shodan، Censys، Zoomeye، Fofa و BinaryEdge خواهیم پرداخت و ویژگیهای منحصر به فرد، کاربردها و اهمیت آنها برای امنیت دیجیتال را مورد بحث قرار خواهیم داد.

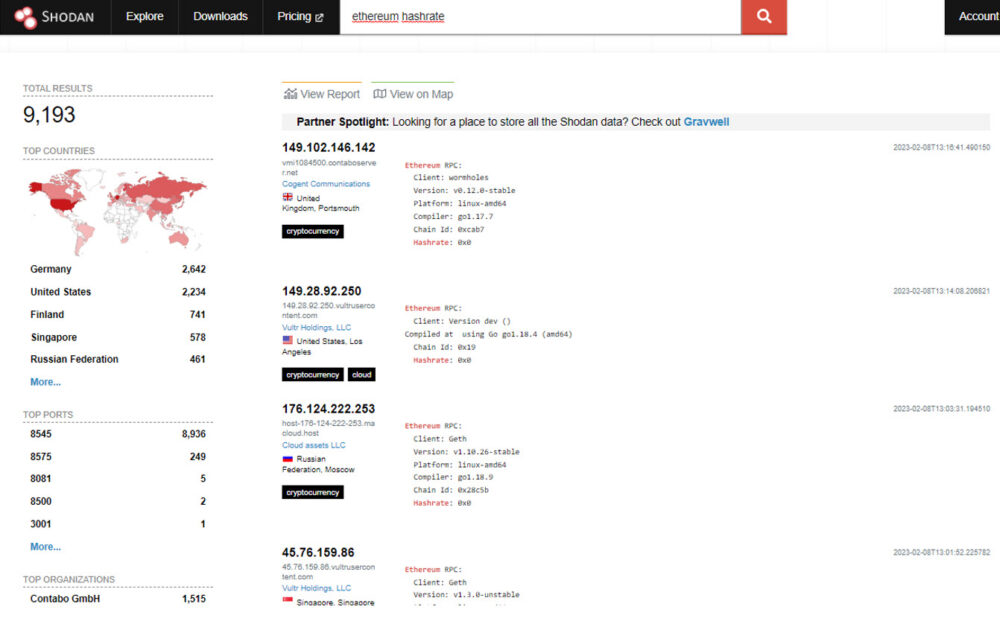

شدان

شدان به شما امکان می دهد دستگاه های متصل به اینترنت از جمله وب سرورها، دوربین های IP، روترها و موارد دیگر را پیدا کنید. Shodan از این نظر منحصر به فرد است که بر جستجوی این دستگاه ها تمرکز دارد و اطلاعات دقیقی را در مورد هر دستگاه از جمله آدرس IP، سیستم عامل، نرم افزار و پورت های باز ارائه می دهد. این ابزار ارزشمندی برای متخصصان امنیت سایبری است که میخواهند دستگاهها و سرویسهایی را که ممکن است در معرض آسیبپذیریهای امنیتی بالقوه قرار بگیرند، شناسایی کنند.

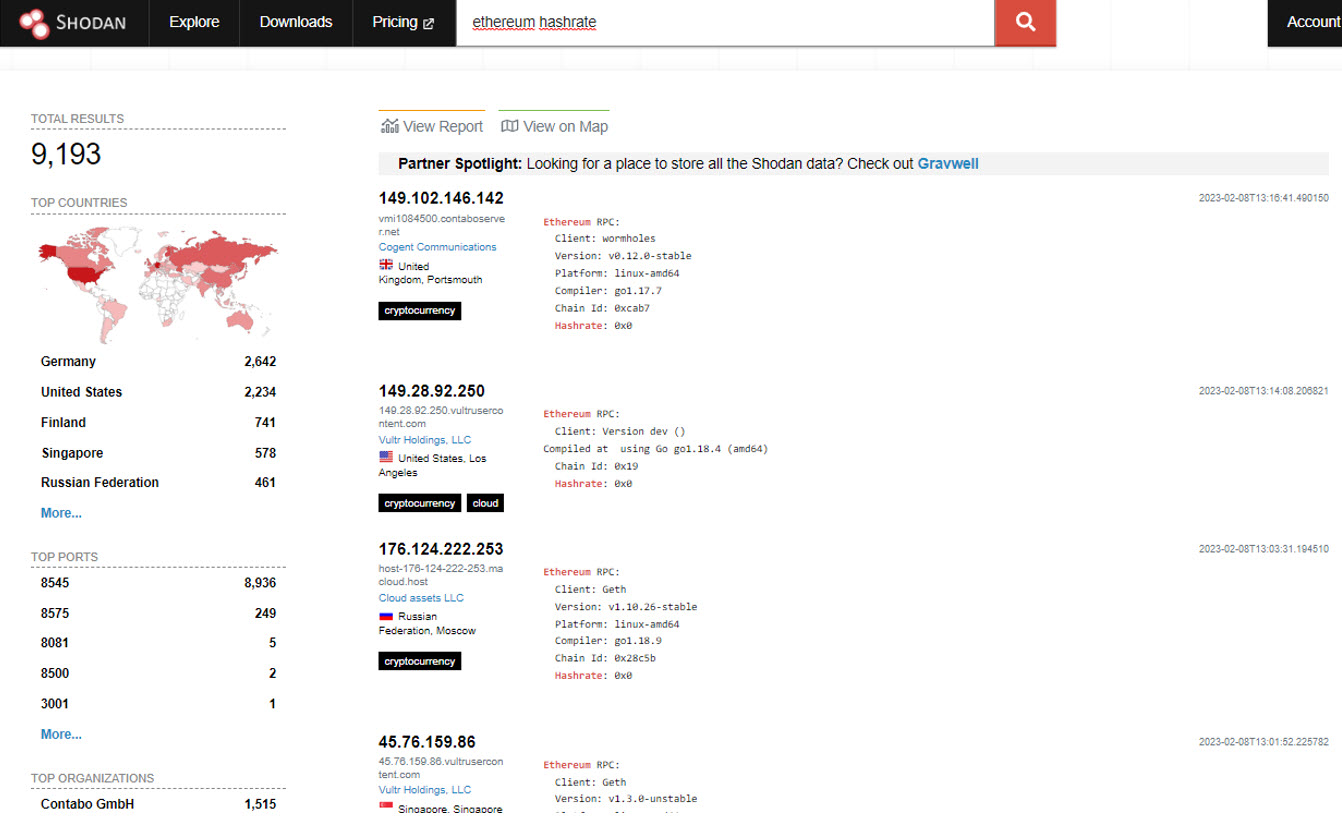

Censys

Censys موتور جستجوی دیگری است که بر جستجوی دستگاه های متصل به اینترنت تمرکز دارد. مانند Shodan، Censys اطلاعات دقیقی در مورد هر دستگاه، از جمله آدرس IP، سیستم عامل، نرم افزار و پورت های باز ارائه می دهد. با این حال، برخلاف Shodan، Censys بر امنیت دستگاه نیز تمرکز دارد و اطلاعاتی درباره آسیبپذیریهای شناخته شده و گواهیهای SSL ارائه میکند. این اطلاعات برای نظارت و ایمن سازی دستگاه ها و خدمات آنلاین ارزشمند است.

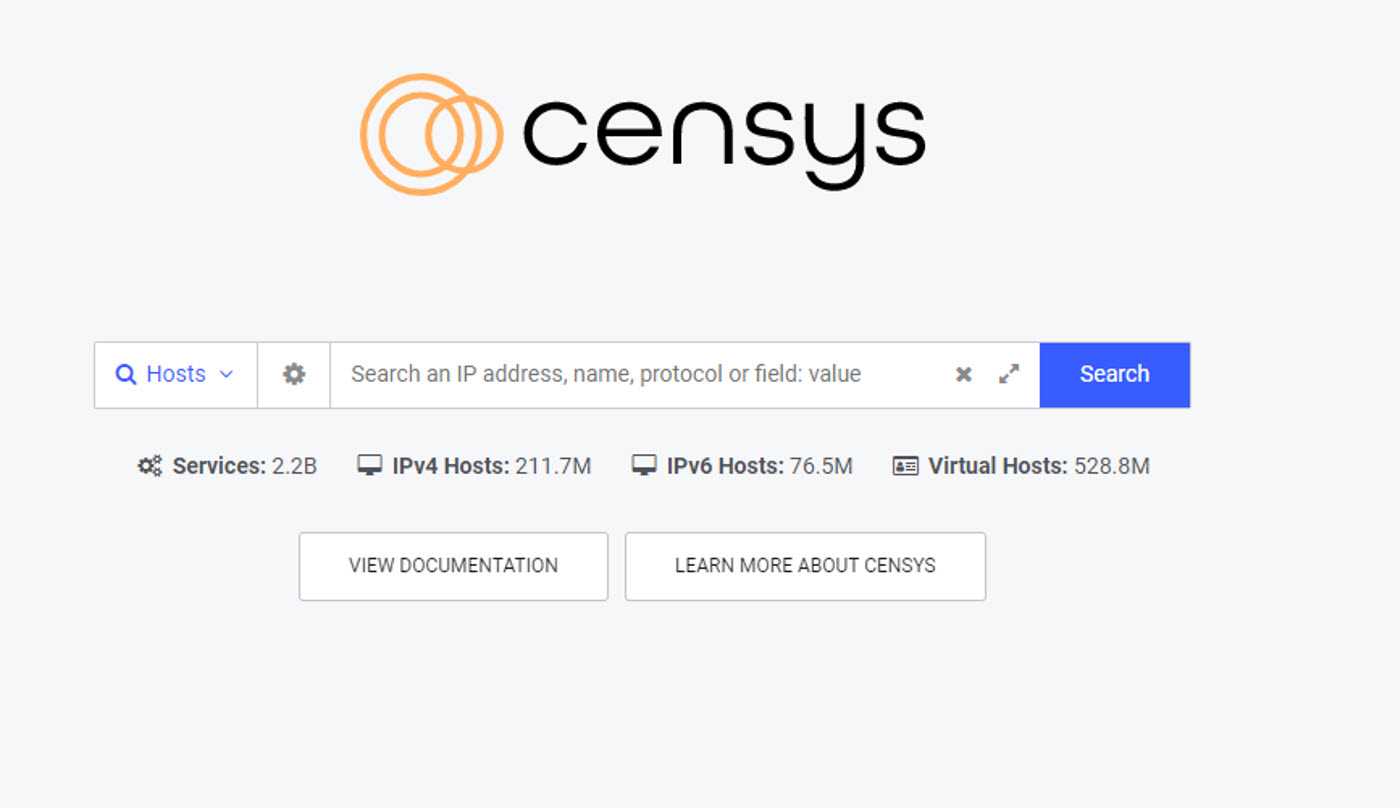

چشم زومی

چشم زومی یکی دیگر از پلت فرم های جستجوی محبوب برای دستگاه ها و خدمات متصل به اینترنت است. این به شما امکان می دهد دستگاه ها و خدمات آنلاین را جستجو و نظارت کنید و هشدارهای لحظه ای در مورد تغییرات در نتایج جستجوی آنها دریافت کنید. Zoomeye بر شناسایی دستگاه ها و خدمات آنلاین تمرکز می کند و اطلاعات دقیقی در مورد هر دستگاه ارائه می دهد.

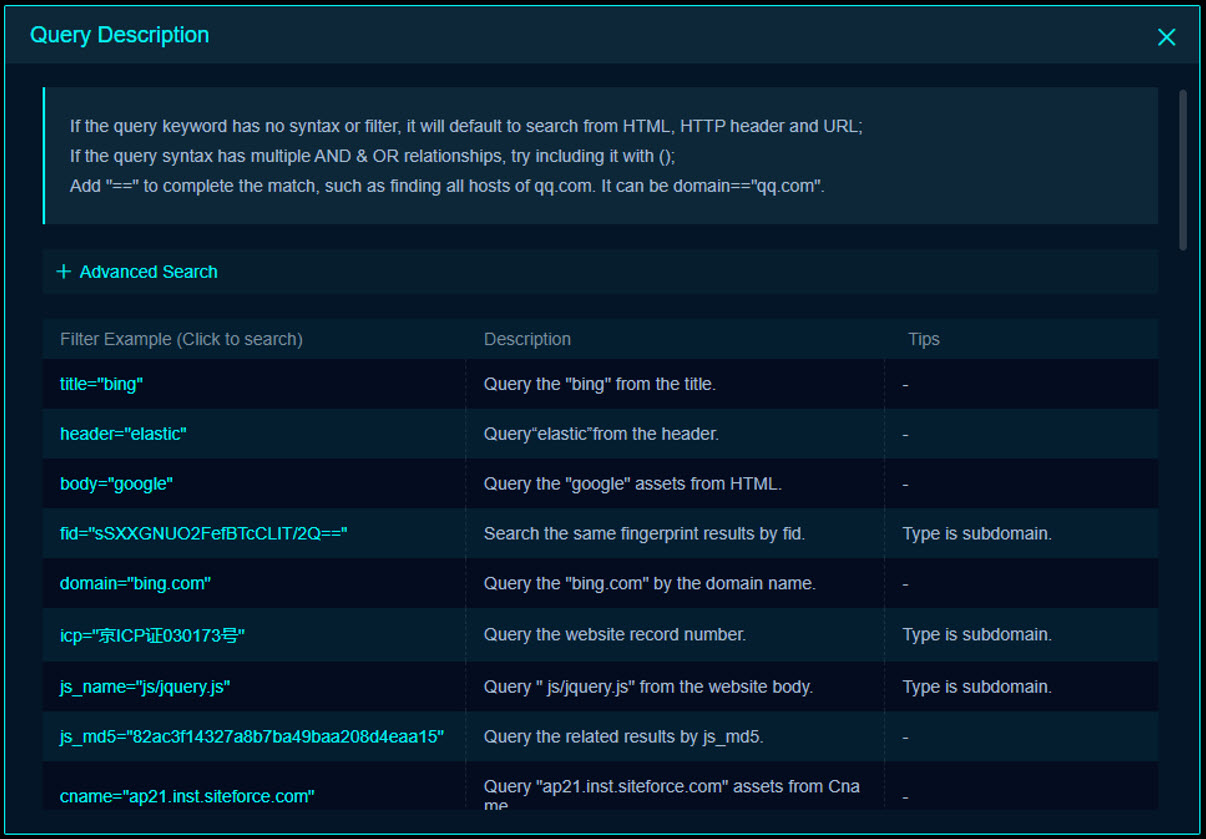

فوفا

فوفا اطلاعات دقیق در مورد هر دستگاه و خدمات ارائه می دهد، در حالی که اطلاعات مربوط به نام تجاری را نیز برجسته می کند. یکی از ویژگی های جالب، امکان استفاده از سینتکس جستجو با فیلترهای مختلف است که امکان استفاده از اسکریپت های خود و اجرای جستجوهای خاص تر را فراهم می کند.

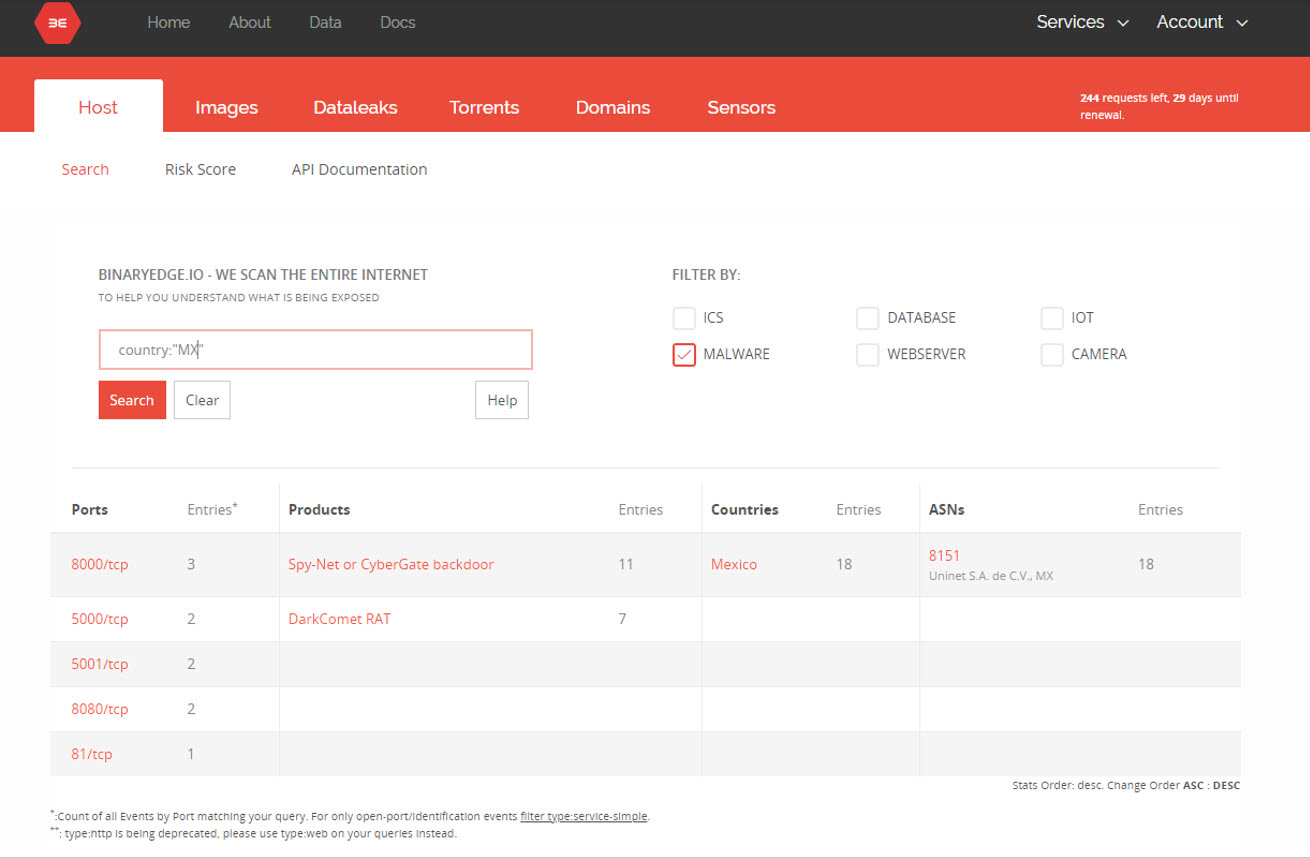

BinaryEdge

در نهایت، BinaryEdge یک موتور جستجوی امنیتی است که به کاربران اجازه می دهد تا هشدارهای لحظه ای در مورد تغییرات نتایج جستجوی خود دریافت کنند. مانند Shodan یا Censys، اطلاعات جمعآوریشده توسط BinaryEdge شامل پورتها و سرویسهای باز با آسیبپذیریهای احتمالی مرتبط، و همچنین دادههای مربوط به دسکتاپهای راه دور قابل دسترسی، گواهیهای SSL نامعتبر و اشتراکگذاریهای شبکه با پیکربندیهایی است که میتواند منجر به نقض امنیت شود. همچنین می توان بررسی کرد که آیا هر حساب ایمیلی در نشت داده دخالت دارد یا خیر.

امتیاز: GreyNoise

نویز خاکستری یک ابزار امنیت سایبری است که به کاربران اجازه می دهد تا ترافیک ناخواسته اینترنت را نظارت و تجزیه و تحلیل کنند. GreyNoise از الگوریتمهای یادگیری ماشین برای شناسایی و طبقهبندی فعالیتهای شبکهای که نویز در نظر گرفته میشوند یا میتوانند مخرب در نظر گرفته شوند، استفاده میکند. پلتفرم GreyNoise به طور مداوم به روز می شود تا آخرین تهدیدها و روندها در امنیت سایبری را منعکس کند.

برخلاف سایر موتورهای جستجوی ذکر شده در بالا، GreyNoise بر شناسایی و طبقهبندی فعالیتهای شبکه که نویز در نظر گرفته میشوند، مانند اسکن خودکار پورت، انتشار بدافزار و اسکن آسیبپذیری تمرکز دارد. GreyNoise همچنین یک API ارائه می دهد که به متخصصان امنیت سایبری اجازه می دهد تا اطلاعات ارائه شده توسط GreyNoise را در ابزارها و سیستم های موجود خود ادغام کنند.

نتیجه

این موتورهای جستجو ویژگیهای منحصربهفرد و ارزشمندی را برای امنیت سایبری و دیگر متخصصان فناوری که میخواهند دستگاهها و خدمات آنلاین خود را نظارت و محافظت کنند، ارائه میکنند. به ویژه برای آن دسته از شرکت هایی که نیاز به افزایش تلاش های اطلاعاتی تهدیدات خود دارند. هنگام در نظر گرفتن اینکه کدام یک از این اسکنرها برای نیازهای شما مناسب است، مهم است که ویژگی ها و قابلیت های خاص هر کدام را در نظر بگیرید و اینکه چگونه می توان از آنها برای رفع نیازهای خاص خود استفاده کرد.

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoAiStream. Web3 Data Intelligence دانش تقویت شده دسترسی به اینجا.

- ضرب کردن آینده با آدرین اشلی. دسترسی به اینجا.

- خرید و فروش سهام در شرکت های PRE-IPO با PREIPO®. دسترسی به اینجا.

- منبع: https://www.welivesecurity.com/2023/05/18/5-search-engines-internet-connected-devices-services/

- :است

- 8

- a

- درباره ما

- بالاتر

- در دسترس

- حساب

- دقیق

- فعالیت ها

- فعالیت

- اضافه

- نشانی

- در برابر

- تصویر، موسیقی

- الگوریتم

- اجازه دادن

- اجازه می دهد تا

- همچنین

- an

- تحلیل

- و

- دیگر

- هر

- جدا

- API

- برنامه های کاربردی

- هستند

- AS

- مرتبط است

- At

- خودکار

- BE

- نام تجاری

- نقض

- by

- دوربین

- CAN

- قابلیت های

- گواهینامه ها

- تبادل

- طبقه بندی کنید

- واضح

- شرکت

- کامل

- نگرانی

- متصل

- در نظر بگیرید

- در نظر گرفته

- با توجه به

- ثابت

- به طور مداوم

- میتوانست

- بسیار سخت

- امنیت سایبری

- داده ها

- نشت داده ها

- دقیق

- دستگاه

- دستگاه ها

- مختلف

- دیجیتال

- بحث و تبادل نظر

- هر

- تلاش

- پست الکترونیک

- موتور

- موتورهای حرفه ای

- به خصوص

- روزافزون

- موجود

- قرار گرفتن در معرض

- ویژگی

- امکانات

- فیلترها برای تصفیه آب

- پیدا کردن

- تمرکز

- برای

- از جانب

- خوش دست ترین

- آیا

- مشخص کردن

- چگونه

- اما

- HTTPS

- شناسایی

- شناسایی

- if

- اهمیت

- مهم

- in

- شامل

- از جمله

- افزایش

- اطلاعات

- ادغام

- اطلاعات

- جالب

- اینترنت

- متصل به اینترنت

- به

- گرفتار

- IP

- IP آدرس

- IT

- JPG

- شناخته شده

- آخرین

- رهبری

- نشت

- یادگیری

- پسندیدن

- نگاه کنيد

- دستگاه

- فراگیری ماشین

- باعث می شود

- نرم افزارهای مخرب

- حداکثر عرض

- ممکن است..

- دیدار

- ذکر شده

- مانیتور

- نظارت بر

- بیش

- از جمله

- نیاز

- نیازهای

- شبکه

- سر و صدا

- عدد

- of

- ارائه

- پیشنهادات

- on

- ONE

- آنلاین

- باز کن

- عملیاتی

- سیستم عامل

- or

- سفارش

- دیگر

- خود

- سکو

- افلاطون

- هوش داده افلاطون

- PlatoData

- بازی

- محبوب

- امکان

- ممکن

- پتانسیل

- حضور

- حرفه ای

- محافظت از

- فراهم می کند

- زمان واقعی

- گرفتن

- بازتاب

- با توجه

- دور

- شهرت

- نتایج

- راست

- نقش

- خلاصه

- دویدن

- پویش

- اسکریپت

- جستجو

- موتور جستجو

- موتورهای جستجو

- جستجو

- امنیت

- تیم امنیت لاتاری

- نقض امنیت

- سرور

- سرویس

- خدمات

- تنظیم

- سهام

- به طور مشابه

- نرم افزار

- برخی از

- خاص

- گسترش

- SSL

- مراحل

- چنین

- عرضه شده است

- نحو

- سیستم

- سیستم های

- گرفتن

- کار

- پیشرفته

- که

- La

- اطلاعات

- شان

- آنها

- اینها

- آنها

- این

- کسانی که

- تهدید

- تهدید

- به

- ابزار

- ابزار

- بالا

- بالا 5

- ترافیک

- روند

- منحصر به فرد

- بر خلاف

- ناخواسته

- به روز شده

- استفاده کنید

- استفاده

- کاربران

- ارزشمند

- بررسی

- چشم انداز

- آسیب پذیری ها

- آسیب پذیری

- اسکن آسیب پذیری

- می خواهم

- we

- وب

- خوب

- چه زمانی

- که

- در حین

- WHO

- وسیع

- اراده

- با

- شما

- شما

- زفیرنت