هکرهایی که در اوایل ماه اوت به Twilio و Cloudflare نفوذ کردند همچنین در همان کمپین به بیش از 130 سازمان دیگر نفوذ کردند و نزدیک به 10,000 مجموعه اعتبارنامه Okta و احراز هویت دو مرحله ای (2FA) را جاروبرقی جمع آوری کردند.

این بر اساس تحقیقات انجام شده توسط Group-IB است که نشان می دهد چندین سازمان معروف در میان کسانی بودند که در یک کمپین فیشینگ گسترده که آن را 0ktapus می نامد، هدف قرار گرفتند. فریب ها ساده بودند، مانند اعلان های جعلی که کاربران برای تنظیم مجدد رمزهای عبور خود نیاز داشتند. آنها از طریق متنهایی با پیوندهایی به سایتهای فیشینگ استاتیک ارسال شدند که صفحه احراز هویت Okta هر سازمان خاص را منعکس میکردند.

محققان در یک تحقیق گفتند: «علیرغم استفاده از روشهای کم مهارت، [گروه] توانست تعداد زیادی از سازمانهای معروف را به خطر بیندازد. امروز پست وبلاگ. علاوه بر این، هنگامی که مهاجمان یک سازمان را به خطر انداختند، به سرعت توانستند حملات زنجیره تامین بعدی را محور قرار داده و راه اندازی کنند، که نشان می دهد حمله از قبل با دقت برنامه ریزی شده بود.

چنین بود در مورد نقض Twilio که در 4 آگوست رخ داد. مهاجمان توانستند چندین کارمند را مهندسی اجتماعی کنند تا اعتبارنامه Okta خود را که برای یک ورود به سیستم در سراسر سازمان استفاده میشد، تحویل دهند و به آنها اجازه دسترسی به سیستمهای داخلی، برنامهها و دادههای مشتری را بدهد. این نقض حدود 25 سازمان پایین دستی را تحت تأثیر قرار داد که از تأیید صحت تلفن Twilio و سایر خدمات - از جمله سیگنال که بیانیه تایید می کند که حدود 1,900 کاربر ممکن است در این حادثه شماره تلفن آنها ربوده شود.

اکثر 130 شرکت مورد هدف SaaS و شرکت های نرم افزاری در ایالات متحده بودند - با توجه به ماهیت زنجیره تامین حمله.

به عنوان مثال، قربانیان دیگر در این کمپین شامل شرکت های بازاریابی ایمیلی Klaviyo و نام Mailchimp. در هر دو مورد، کلاهبرداران با نام، آدرس، ایمیل، و شماره تلفن مشتریان مرتبط با ارزهای دیجیتال خود، از جمله برای مشتری Mailchimp DigitalOcean (که متعاقباً ارائه دهنده را رها کرد).

In مورد Cloudflare، برخی از کارمندان دچار این حیله شدند، اما این حمله به لطف کلیدهای امنیتی فیزیکی صادر شده برای هر کارمندی که برای دسترسی به همه برنامه های داخلی لازم است، خنثی شد.

لیور یااری، مدیرعامل و یکی از بنیانگذاران Grip Security، خاطرنشان میکند که میزان و علت نقض فراتر از یافتههای گروه IB هنوز ناشناخته است، بنابراین قربانیان بیشتری ممکن است آشکار شوند.

او هشدار می دهد: «شناسایی همه کاربران یک برنامه SaaS همیشه برای یک تیم امنیتی آسان نیست، به ویژه آنهایی که کاربران از لاگین و رمز عبور خود استفاده می کنند. "کشف Shadow SaaS یک مشکل ساده نیست، اما راه حل هایی وجود دارد که می تواند رمزهای عبور کاربر را برای shadow SaaS کشف و بازنشانی کند."

زمان بازنگری در IAM است؟

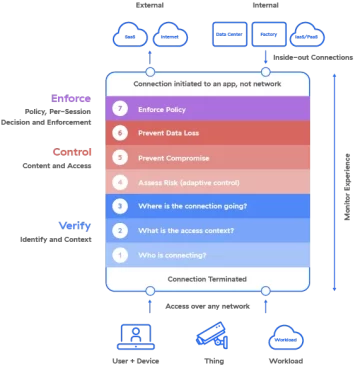

در کل، موفقیت این کمپین مشکل تکیه بر انسان برای شناسایی مهندسی اجتماعی و شکافهای موجود را نشان میدهد. هویت و مدیریت دسترسی (IAM) نزدیک می شود.

یااری میگوید: «این حمله نشان میدهد که IAM امروز چقدر شکننده است و چرا صنعت باید به فکر برداشتن بار ورود و رمز عبور از دوش کارکنانی باشد که در معرض مهندسی اجتماعی و حملات فیشینگ پیچیده هستند. «بهترین تلاشی که شرکتها میتوانند انجام دهند این است که کاربران همه رمزهای عبور خود را بازنشانی کنند. مخصوصا اوکتا"

به گفته ریچارد ملیک، مدیر گزارشدهی تهدیدات، این رویداد همچنین نشان میدهد که شرکتها بهطور فزایندهای به دسترسی کارکنان خود به نقاط پایانی تلفن همراه متکی هستند تا در نیروی کار توزیعشده مدرن کارآمد باشند و زمینه فیشینگ غنی و جدیدی را برای مهاجمانی مانند بازیگران 0ktapus ایجاد کنند. زیمپریوم.

او در بیانیهای نوشت: «از فیشینگ گرفته تا تهدیدات شبکه، برنامههای مخرب تا دستگاههای در معرض خطر، برای شرکتها بسیار مهم است که بپذیرند که سطح حمله تلفن همراه بزرگترین بردار محافظتنشده برای دادهها و دسترسی آنها است».