جهان با طوفانی کامل از فشارهای بازار - از ژئوپلیتیک گرفته تا نگرانی های اقتصادی گرفته تا محیط زیست مواجه است. به همین دلیل، بلاتکلیفی بر مشاغل و سازمانهای دولتی در همه جا تأثیر میگذارد و تأمینکنندگان برق و آب از این نیروها مصون نیستند.

برای مثال، رویدادهای آب و هوایی شدید، قابلیت اطمینان شبکه را مختل می کند، در حالی که یکپارچه سازی منابع انرژی توزیع شده مانند پانل های خورشیدی، ارائه خدمات قابل اعتماد و مدیریت بار را پیچیده می کند. بسیاری از شرکتها به دنبال تجزیه و تحلیل دادههای بلادرنگ هستند تا با ارائه بینشهای جدید، بهبود کارایی عملیاتی و ارائه محصولات و خدمات جدید به این چالشها رسیدگی کنند.

با این حال، با افزایش برنامه های تجزیه و تحلیل داده ها، ابزارهای کمکی خود را با مشکل مواجه می کنند افزایش تهدیدات امنیتی. یک برنامه تحلیلی قوی یک امر ضروری تجاری است، اما نگرانیهای مربوط به حریم خصوصی و امنیت باید برطرف شود تا این برنامهها با تمام قوا به جلو حرکت کنند. خبر خوب این است که شرکت های برقی نیازی به اختراع مجدد چرخ ندارند. در عوض، آنها باید این چالش ها را بشناسند و استراتژی های اثبات شده ای را برای محافظت از خود و مشتریان خود اتخاذ کنند.

Utilities یک هدف اصلی برای حملات سایبری هستند

آمارها و سرفصل ها تهدیدات امنیتی فزاینده ای را که شرکت های خدمات شهری با آن مواجه هستند را نشان می دهد. تحقیقات Skybox Security نشان داد که 87 درصد از شرکتهای برق حداقل یک مورد نقض امنیتی را تجربه کردهاند در 36 ماه گذشته

یکی از نمونه هایی که ارزش برجسته کردن دارد، حمله مخرب به یک ابزار مستقر در ایالات متحده است که منجر به از دست رفتن 90 درصد از سیستم های داخلی آن و از بین رفتن داده های تاریخی 25 ساله شد. خوشبختانه، هیچ تاثیری بر روی داده های مشتری یا عملیات شبکه وجود نداشت، اما این یک شرکت خدماتی نسبتا کوچک بود، که یادآور این است که هر کسی در معرض خطر است.

خطر واقعی است و چیزهای زیادی در خطر است، به خصوص وقتی صحبت از زیرساخت های حیاتی باشد. یک شکست موفق می تواند برق یا آب را قطع کند به هزاران ساکن

عصر فناوری عملیاتی (OT) - که بیشتر آن بیش از 25 سال قدمت دارد - یک نگرانی برای شرکت های برق است. به روز رسانی فناوری پیری سخت تر است و بهره برداری از آن را برای هکرها آسان تر می کند. همچنین، بسیاری از دستگاههایی که دادههای بلادرنگ را جمعآوری میکنند، فناوریهای شخص ثالث مانند ترموستاتهای هوشمند هستند و خارج از کنترل مستقیم شرکتها هستند. ترکیبی از سطح حمله بزرگتر و کنترل کمتر مساوی است با خطر بیشتر.

همانطور که برای همه شرکتهایی که به اطلاعات شناسایی شخصی (PPI) دسترسی دارند صادق است، شرکتهای خدماتی مسئول حفظ امنیت اطلاعات مشتریان هستند. ورایزونگزارش بررسی نقض داده ها در سال 2022نشان داد که در سال 2021، اطلاعات مشتریان 58 درصد از کل دادههای دزدیده شده از شرکتهای انرژی و تاسیسات را تشکیل میداد و به دنبال آن اطلاعات اعتباری (که بیشتر آنها احتمالاً برای سرقت دادههای مشتریان استفاده میشدند) قرار داشتند. اکنون که شرکتهای خدمات شهری بیشتر از همیشه دادهها را جمعآوری میکنند - و دادههایی که میتوان از آنها برای جمعآوری عادتهای افراد استفاده کرد (مثلاً وقتی در تعطیلات هستند یا وقتی از سر کار به خانه میروند) - ریسکها حتی بیشتر است.

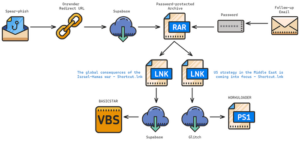

در حالی که بسیاری از هکرها به دنبال سود مالی هستند، احتمال حمله دولت-ملت نیز در ذهن شرکتهای برق وجود دارد. در اوایل سال جاری، وزارت امنیت داخلی ایالات متحده هشدار Shields Up را صادر کرد به ارائه دهندگان زیرساخت های حیاتی پس از دریافت نشانه هایی مبنی بر اینکه دولت روسیه به شدت تحریم شده ممکن است آنها را هدف قرار دهد: "هر سازمانی در ایالات متحده در معرض خطر تهدیدات سایبری است که می تواند خدمات ضروری را مختل کند و به طور بالقوه منجر به اثراتی بر امنیت عمومی شود."

گام های عملی برای دفع تهدیدات امنیت داده ها

جلوتر بودن از تهدیدات سایبری می تواند مانند یک نبرد سخت به نظر برسد، اما چندین گام وجود دارد که یک ابزار می تواند برای تقویت وضعیت امنیتی خود انجام دهد. در اینجا لیستی از پنج بهترین روشی که باید در رادار هر شرکتی وجود داشته باشد آورده شده است:

- محیط انسان را تقویت کنید. ایجاد فرهنگی که امنیت را در اولویت قرار دهد، مسلماً مهمترین گامی است که یک ابزار می تواند بردارد. اکثر حملات، حتی حملاتی که توسط دولت های ملی انجام می شود، از مسیر کمترین مقاومت عبور خواهد کرد. در بیشتر موارد، این یک کارمند است. دفاع استاندارد - فیلترهای هرزنامه، تشخیص نقطه پایانی و پاسخ، و غیره - دسترسی به یک کارمند را برای بازیگران بد چالشبرانگیزتر میکند، اما آنها بیخطا نیستند. کارمندان باید بدانند که چگونه مهندسی اجتماعی و کلاهبرداری های فیشینگ را شناسایی کرده و از آن اجتناب کنند.

- IT و OT را از یکدیگر محافظت کنید. ایجاد یک منطقه غیرنظامی (DMZ) بین محیط های IT و OT به جلوگیری از نفوذ مهاجمان به یک شبکه برای به دست آوردن جای پایی در شبکه دیگر کمک می کند. این شامل افزودن فایروال ها و دروازه ها برای محافظت از جایی است که داده ها می روند. حتی با یک DMZ، ابزارهای برقی باید گزینه های پشتیبان برای مهار نفوذ و ادامه عملیات داشته باشند.

- نقاط ضعف را به طور کامل تست کنید با بکارگیری اشخاص ثالث برای انجام تست نفوذ و آسیب پذیری. نکته کلیدی این است که شکاف های شبکه خود را قبل از افراد بد پیدا کنید.

- لایه های دفاعی اضافی را بر روی با ارزش ترین و آسیب پذیرترین دارایی ها قرار دهید. حفاظت از دارایی هایی را که به احتمال زیاد هدف قرار می گیرند، افزایش دهید. این را می توان به روش های مختلفی انجام داد، از جمله محدود کردن تعداد افرادی که به یک سیستم دسترسی دارند یا افزودن ویژگی های امنیتی اضافی مانند احراز هویت چند عاملی.

- برون سپاری یا تقویت تیم امنیتی خود را در نظر بگیرید اگر شما یک ابزار کوچک با منابع کمتر هستید. داشتن شریکی که شما را در طول سفر امنیتی شما راهنمایی کند، می تواند تفاوت را ایجاد کند.

تعادل داده ها با امنیت

امنیت در ذهن همه ابزارهای کاربردی است، اما باید به عنوان چیزی بیش از یک کادر علامت دار در نظر گرفته شود. فرهنگ امنیت و اجرای بهترین شیوههای صنعت میتواند در حفاظت از یک ابزار مفید و کاهش نگرانیهای مدیران با تجزیه و تحلیل دادههای بلادرنگ کمک زیادی کند. این امر بسیار مهم است زیرا برنامه های تجزیه و تحلیل داده های بلادرنگ برای همگام شدن با تقاضای فعلی و آینده ضروری است.

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. خودرو / خودروهای الکتریکی، کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- BlockOffsets. نوسازی مالکیت افست زیست محیطی. دسترسی به اینجا.

- منبع: https://www.darkreading.com/attacks-breaches/utilities-face-security-challenges-as-they-embrace-data-in-new-ways

- :است

- :نه

- :جایی که

- $UP

- 2021

- 25

- 36

- a

- دسترسی

- انجام

- بازیگران

- اضافه کردن

- اضافی

- نشانی

- اتخاذ

- پس از

- سن

- سازمان

- سالخورده

- پیش

- معرفی

- همچنین

- an

- علم تجزیه و تحلیل

- و

- دیگر

- هر

- هر کس

- هستند

- شاید، قابل بحث

- AS

- دارایی

- At

- حمله

- حمله

- تصدیق

- اجتناب از

- پشتیبان گیری

- بد

- نبرد

- BE

- زیرا

- قبل از

- بهترین

- بهترین شیوه

- میان

- بالا بردن

- جعبه

- شکاف

- کسب و کار

- کسب و کار

- اما

- by

- CAN

- موارد

- چالش ها

- به چالش کشیدن

- بررسی شده

- جمع آوری

- جمع آوری

- ترکیب

- می آید

- شرکت

- شرکت

- مصالحه

- نگرانی

- نگرانی ها

- انجام

- شامل

- ادامه دادن

- کنترل

- اعتبار

- بحرانی

- زیرساخت های بحرانی

- فرهنگ

- جاری

- مشتری

- اطلاعات مشتری

- مشتریان

- برش

- سایبر

- داده ها

- تجزیه و تحلیل داده ها

- نقض داده ها

- امنیت داده ها

- تحویل

- تحویل

- تقاضا

- بخش

- اداره امنیت میهن

- کشف

- دستگاه ها

- تفاوت

- مستقیم

- مختل کردن

- توزیع شده

- دان

- e

- پیش از آن

- آسان تر

- اقتصادی

- بازده

- در اغوش گرفتن

- کارمند

- کارکنان

- نقطه پایانی

- انرژی

- مهندسی

- محیطی

- نگرانی های زیست محیطی

- محیط

- برابر

- به خصوص

- ضروری است

- خدمات ضروری

- و غیره

- حتی

- حوادث

- تا کنون

- هر

- مثال

- مدیران

- با تجربه

- بهره برداری

- اضافی

- چهره

- در مواجهه

- نما

- امکانات

- احساس

- کمتر

- فیلترها برای تصفیه آب

- مالی

- پیدا کردن

- فایروال ها

- شرکت ها

- به دنبال

- برای

- نیروهای

- یافت

- از جانب

- کامل

- آینده

- افزایش

- شکاف

- دروازه ها

- جغرافیای سیاسی

- دریافت کنید

- Go

- می رود

- خوب

- دولت

- سازمان های دولتی

- بیشتر

- توری

- در حال رشد

- گارد

- راهنمایی

- هکرها

- سخت تر

- آیا

- داشتن

- عناوین

- به شدت

- کمک می کند

- اینجا کلیک نمایید

- بالاتر

- مشخص کردن

- مانع

- تاریخی

- صفحه اصلی

- وطن

- امنیت میهن

- چگونه

- چگونه

- HTTPS

- انسان

- i

- شناسایی

- if

- تأثیر

- تأثیرگذاری

- اثرات

- امری ضروری

- اجرای

- مهم

- بهبود

- in

- شامل

- از جمله

- افزایش

- نشانه ها

- صنعت

- اطلاعات

- شالوده

- بینش

- در عوض

- ادغام

- داخلی

- تحقیقات

- IT

- ITS

- سفر

- JPG

- نگاه داشتن

- نگهداری

- کلید

- دانستن

- بزرگتر

- کمترین

- کمتر

- پسندیدن

- احتمالا

- محدود کردن

- فهرست

- بار

- طولانی

- به دنبال

- خاموش

- خیلی

- ساخت

- ساخت

- مدیریت

- بسیاری

- بازار

- ممکن است..

- ذهن

- ذهن

- ماه

- بیش

- اکثر

- حرکت

- بسیار

- احراز هویت چند عاملی

- باید

- ملت

- لازم

- نیاز

- شبکه

- جدید

- محصولات جدید

- اخبار

- نه

- اکنون

- عدد

- of

- خاموش

- قدیمی

- on

- ONE

- به سوی

- قابل استفاده

- عملیات

- گزینه

- or

- کدام سازمان ها

- دیگر

- خارج

- خارج از

- برون سپاری

- پانل

- احزاب

- شریک

- گذشته

- مسیر

- نفوذ

- مردم

- کامل

- شخصا

- فیشینگ

- کلاهبرداری فیشینگ

- قطعه

- محل

- افلاطون

- هوش داده افلاطون

- PlatoData

- امکان

- بالقوه

- قدرت

- PPI

- شیوه های

- فشار

- جلوگیری از

- نخستین

- خلوت

- حریم خصوصی و امنیت

- محصولات

- برنامه

- برنامه ها

- محافظت از

- حفاظت

- حفاظت

- اثبات شده

- ارائه دهندگان

- عمومی

- رادار

- رمپ

- RE

- رسیدن به

- واقعی

- زمان واقعی

- داده های زمان واقعی

- اخذ شده

- شناختن

- نسبتا

- قابلیت اطمینان

- قابل اعتماد

- تحقیق

- ساکنان

- مقاومت

- منابع

- پاسخ

- مسئوليت

- نتیجه

- خطر

- تنومند

- روسی

- s

- ایمنی

- تحریم شده

- کلاهبرداری

- امن

- تیم امنیت لاتاری

- تهدیدات امنیتی

- سرویس

- خدمات

- چند

- باید

- کوچک

- هوشمند

- آگاهی

- مهندسی اجتماعی

- خورشیدی

- پانل های خورشیدی

- کسی

- اسپم

- سهام

- استاندارد

- ایالات

- بخار

- گام

- مراحل

- به سرقت رفته

- طوفان

- استراتژی ها

- موفق

- چنین

- سطح

- سیستم

- سیستم های

- گرفتن

- هدف

- هدف قرار

- هدف گذاری

- فن آوری

- پیشرفته

- آزمون

- نسبت به

- که

- La

- شان

- آنها

- خودشان

- آنجا.

- اینها

- آنها

- سوم

- اشخاص ثالث

- شخص ثالث

- این

- در این سال

- کسانی که

- هزاران نفر

- تهدید

- از طریق

- به

- با هم

- نسبت به

- درست

- تردید

- متحد

- ایالات متحده

- بروزرسانی

- us

- استفاده

- آب و برق

- سودمندی

- مرخصی

- ارزشمند

- ورایزون

- آسیب پذیری

- آسیب پذیر

- بود

- آب

- مسیر..

- راه

- هوا

- چرخ

- چه زمانی

- که

- در حین

- اراده

- با

- مهاجرت کاری

- جهان

- با ارزش

- سال

- سال

- شما

- شما

- زفیرنت