وقت خواندن: 6 دقیقه

در دنیای وب 3، تلاش های فیشینگ به اشکال مختلفی انجام می شود. از آنجایی که فناوری هنوز در حال توسعه است، انواع جدیدی از حملات ممکن است ایجاد شود. برخی از حملات، مانند ice phishing، مختص Web3 هستند، در حالی که برخی دیگر شبیه حملات فیشینگ اعتباری رایج تر در Web2 هستند.

قبل از اینکه بدانیم حمله فیشینگ یخی دقیقاً چیست و چگونه کار میکند، ابتدا بیایید بفهمیم که چگونه تراکنشها در بلاک چین امضا میشوند و سهم توکن چیست.

امضای یک معامله

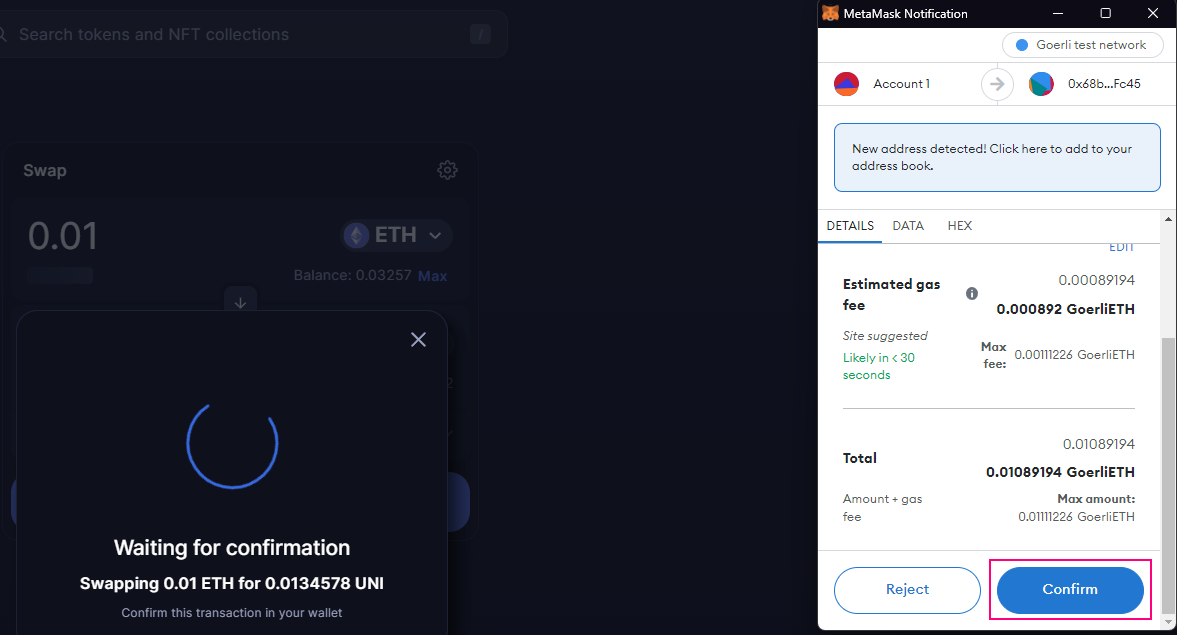

ما می توانیم با استفاده از کیف پول هایی مانند به برنامه های غیرمتمرکز متصل شویم Metamask برای اجرای اقداماتی مانند وام دادن، استقراض، خرید NFT و غیره. کاربران مخرب سعی می کنند از این واقعیت استفاده کنند که کاربران باید با استفاده از Metamask خود تراکنش ها را برای اجرای این اعمال امضا کنند.

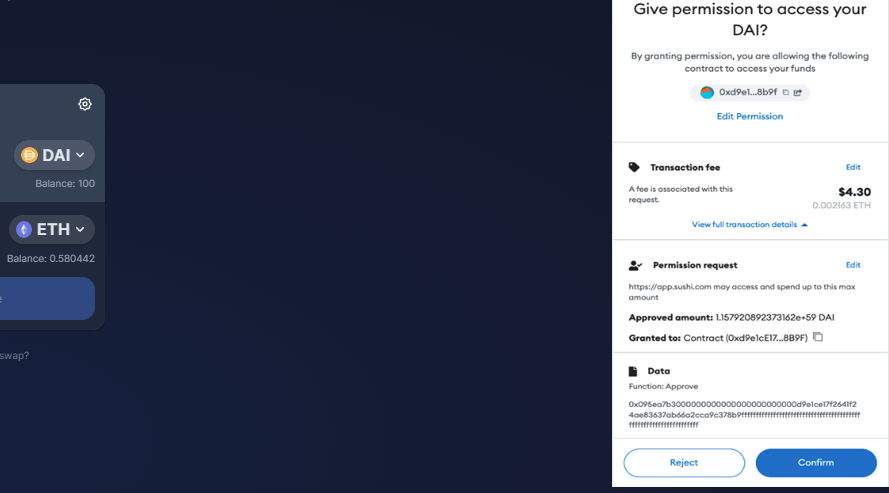

پاپآپ Metamask ظاهر میشود و از کاربر میپرسد که آیا میخواهد تراکنش را تأیید یا لغو کند، زمانی که یک برنامه باید عملیات زنجیرهای را انجام دهد. تصویر زیر را ببینید.

در مثال بالا، میتوانیم ببینیم که metamask هنگام تعویض ETH با توکنهای UNI، تأیید را از ما میخواهد. تراکنش پس از تایید ما انجام می شود. در نتیجه، درک اینکه چه فعالیتهایی را در برخی از تراکنشها مجاز میدانید، ممکن است دشوارتر باشد، بهویژه اگر به جای یک اقدام فوری، یک سری اقدامات را مجاز بدانیم. مهاجمان هنگام انجام فیشینگ روی یخ به دنبال سوء استفاده از این عدم وضوح هستند.

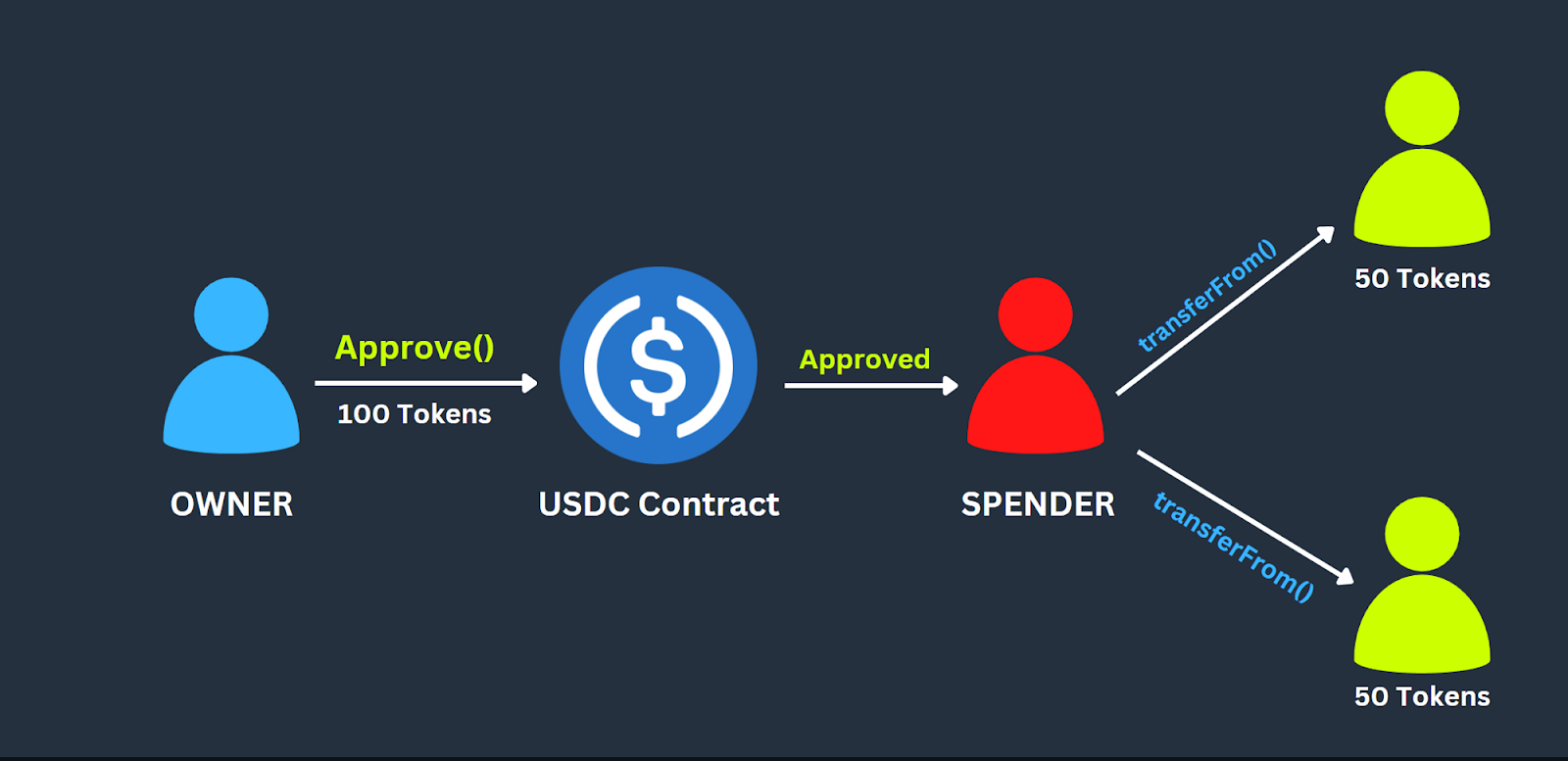

کمک هزینه توکن

تراکنشی که در آن یک مالک توکن به مصرف کننده توکن اجازه می دهد تا مبلغ توکن را از طرف صاحب توکن خرج کند. یک مالک می تواند کمک هزینه ای را برای آن ارائه دهد توکن های غیر قابل تعویض و تعویض. مالک حسابی است که مالک توکن ها است و به مصرف کننده کمک هزینه می دهد.

یخ فیشینگ چیست؟

به عبارت ساده، یخ فیشینگ شامل فریب دادن کاربر برای امضای یک تراکنش مخرب است تا مهاجم بتواند کنترل دارایی های رمزنگاری را به دست آورد.

روش "فیشینگ یخ" شامل سرقت کلیدهای خصوصی شخص دیگری نیست. در عوض، نیاز به تلاش برای فریب دادن کاربر برای تأیید تراکنش است که به مهاجم کنترل روی توکنهای کاربر را میدهد.

تاییدیهها یک نوع تراکنش مکرر هستند که امکان تعامل کاربران با پروتکلهای DeFi را فراهم میکنند. این امر فیشینگ یخی را به یک تهدید قابل توجه برای سرمایه گذاران Web3 تبدیل می کند زیرا تعامل با پروتکل های DeFi مستلزم اعطای مجوز برای تعامل است.

حمله چگونه کار می کند؟

مهاجم این حمله را در دو مرحله اجرا می کند:

1. فریب قربانی برای امضای تراکنش های تاییدیه:

مهاجمان وبسایتهای تقلبی را با جعل هویت یک DEX، مانند SushiSwap، یا بهعنوان صفحه کمکی برای یک محصول کریپتو میسازند.

مهاجم معمولاً این لینکهای مخرب را به هدایای تبلیغاتی و «انحصاری» NFTs، ایمیلهای فیشینگ، توییتها، Discords و غیره ارسال میکند و با ایجاد حس کاذب فوریت و تحریک FOMO (ترس) افراد را به سمت این وبسایتهای مخرب سوق میدهد. از دست دادن) در میان کاربران. مثال زیر را ببینید:

کلاهبرداران زمانی موفق میشوند که بتوانند کاربران را فریب دهند تا کیف پولها را به وبسایتهای مخرب خود متصل کنند و کاربران را برای امضای تأییدیه برای خرج کردن داراییهایشان دستکاری کنند.

2. سرقت توکن ها از کیف پول کاربران:

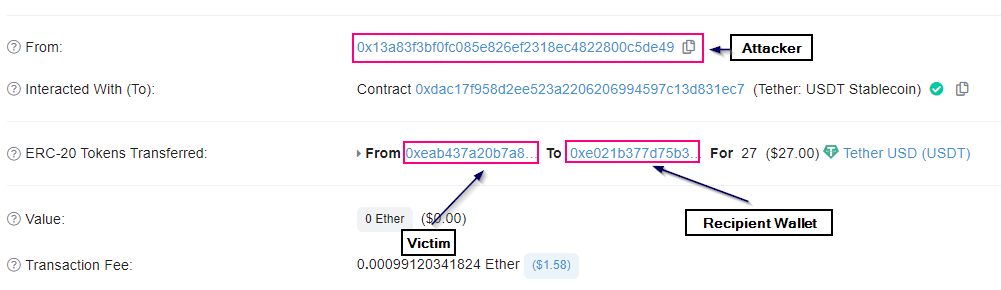

به محض اینکه کاربر توکن ها را به آدرس مهاجم مخرب تأیید کرد. مهاجم تابع transferFrom را فراخوانی می کند و همه توکن ها را به کیف پول خود منتقل می کند. کلاهبرداری معمولاً شامل حداقل دو کیف پول است. در ابتدا کیف پول Ice Phishing که کاربران تایید کرده بودند و سپس کیف پول گیرنده که مهاجم توکن ها را به آنجا منتقل می کرد.

مطالعه موردی Badger DAO

Badger یک پروتکل DeFi است که به شما امکان می دهد سود سپرده ها را بدست آورید. در 2 دسامبر 2021، BadgerDAO تحت یک حمله فیشینگ یخی قرار گرفت. کلید Badger's Cloudflare API در معرض خطر قرار گرفت و به مهاجم اجازه میداد زیرساخت جلویی را در اختیار بگیرد.

بنابراین مهاجم توانست اسکریپت مخرب را به قسمت جلویی تزریق کند. اکنون، کاربران سعی کردند به BadgerDAO متصل شوند و فکر می کردند که توکن هایی را برای دریافت بازدهی سپرده گذاری می کنند. با این حال، تراکنش واقعی آنها به مهاجمان اجازه دسترسی کامل به دارایی های خود را می داد.

مهاجمان میلیونها نفر را از حسابهای قربانیان برداشتند و بهطور مشخص افرادی را با موجودی بالاتر برای هدف انتخاب کردند. آنها فیلمنامهشان را در طول روز تغییر میدادند تا پنهان بمانند. در نهایت، BadgerDAO حمله را شناسایی کرد و قرارداد هوشمند را متوقف کرد، اما بهرهبرداران قبلاً حدود 121 میلیون دلار از 200 حساب کاربری سرقت کرده بودند.

چگونه از خود محافظت

روی لینک های مشکوک کلیک نکنید: برای جلوگیری از فیشینگ نشانیهای وب و اسکوترهای دامنه، فقط از URL تأیید شده برای دسترسی به dApps و خدمات استفاده کنید. URL پروژه معمولاً در صورت شک در حساب توییتر تأیید شده آنها موجود است.

قبل از امضا، تراکنش را تأیید کنید: خواندن جزئیات تراکنش قبل از امضای آن در Metamask یا هر کیف پول دیگری ضروری است تا اطمینان حاصل شود که اقدامات مورد نظر شما انجام می شود.

دارایی های رمزنگاری خود را از طریق کیف پول های متعدد مدیریت کنید: داراییهای ارزهای دیجیتال خود را توزیع کنید، سرمایهگذاریهای بلندمدت و NFTهای ارزشمند را در فضای سرد مانند کیف پولهای سختافزاری ذخیره کنید و در عین حال وجوهی را برای تراکنشهای معمولی و dAppهای فعالتر در یک کیف پول داغ متفاوت نگه دارید.

به طور دوره ای Allowance را بررسی و لغو کنید: بررسی دوره ای و لغو کمک هزینه های خود همیشه ایده خوبی است، به خصوص برای بازارهای NFT، هر زمان که به طور فعال از یک dapp استفاده نمی کنید. این امر شانس شما را برای از دست دادن پول به سوء استفاده یا حملات به حداقل می رساند و تأثیر کلاهبرداری های فیشینگ را کاهش می دهد. شما می توانید استفاده کنید ابطال.نقد or بررسی کننده تایید نشانه Etherscan برای آن است.

با کلاهبرداری ها به روز شوید تا از آنها جلوگیری کنید: مراقب کلاهبرداری ها باشید و هر گونه رفتار غیرعادی را گزارش کنید. گزارش کلاهبرداری به متخصصان امنیتی و مجریان قانون کمک می کند تا کلاهبرداران را قبل از اینکه آسیب زیادی وارد کنند، دستگیر کنند.

نتیجه

حملات فیشینگ روی یخ و سایر کلاهبرداریهای ارزهای دیجیتال احتمالاً با ادامه رشد بازار ارزهای دیجیتال شیوع بیشتری خواهند داشت. توجه و آموزش بهترین اقدامات احتیاطی امنیتی است. کاربران باید از نحوه عملکرد این کلاهبرداری ها آگاه باشند تا بتوانند اقدامات احتیاطی مناسب را برای ایمن نگه داشتن خود انجام دهند. همیشه ارزشمند است که یک لحظه بیشتر وقت بگذارید تا تأیید کنید URL که با آن در حال تعامل هستید هم در زنجیره و هم توسط یک منبع قابل اعتماد تأیید شده است.

پرسش های متداول

اگر به تلاش فیشینگ روی یخ مشکوک شدم، چه کاری باید انجام دهم؟

تأییدیه های خود را برای هر آدرسی که ممکن است کیف پول شما را به خطر انداخته باشد بررسی کرده و لغو کنید. https://etherscan.io/tokenapprovalchecker. همچنین تمام وجوه خود را به کیف پول های دیگر منتقل کنید.

چگونه می توانم از خودم در برابر فیشینگ یخ محافظت کنم؟

برای محافظت از خود در برابر حملات فیشینگ یخ، باید مراقب ایمیلها، پیامها و تماسهای تلفنی ناخواسته باشید، حتی اگر به نظر میرسد از یک منبع معتبر باشد. قبل از امضای تراکنش، آن را تأیید کنید.

چگونه تاییدیه های یک آدرس را لغو کنیم؟

شما می توانید ابطال.نقد or بررسی کننده تایید نشانه Etherscan برای حذف تاییدیه های یک آدرس

24 نمایش ها

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- پلاتوبلاک چین. Web3 Metaverse Intelligence. دانش تقویت شده دسترسی به اینجا.

- منبع: https://blog.quillhash.com/2023/01/19/what-are-ice-phishing-attacks-and-how-to-avoid-getting-hooked/

- 2021

- 7

- a

- قادر

- بالاتر

- دسترسی

- حساب

- حساب ها

- عمل

- اقدامات

- فعال

- فعالانه

- فعالیت ها

- اعمال

- نشانی

- آدرس

- مزیت - فایده - سود - منفعت

- معرفی

- اجازه دادن

- اجازه می دهد تا

- قبلا

- همیشه

- در میان

- مقدار

- و

- API

- نرم افزار

- ظاهر شدن

- برنامه های کاربردی

- مناسب

- تصویب

- دور و بر

- دارایی

- حمله

- حمله

- تلاشها

- توجه

- در دسترس

- تعادل

- قبل از

- در زیر

- بلاکچین

- قرض گرفتن

- تماس ها

- مورد

- پول دادن و سكس - پول دادن و كس كردن

- علت

- محتاط

- شانس

- را انتخاب

- وضوح

- CloudFlare را

- ذخیره سازی سرد

- بیا

- مشترک

- کامل

- در معرض خطر

- تکرار

- اتصال

- اتصال

- قابل توجه

- ساختن

- ادامه

- قرارداد

- کنترل

- پوشش

- ایجاد

- اعتبار

- عضو سازمانهای سری ومخفی

- رمزنگاری بازار

- رمزنگاری دارایی

- کریپتو کارنسی (رمز ارزها )

- دائو

- dapp

- DApps

- روز

- دسامبر

- غیر متمرکز

- برنامه های تقسیم شده

- DEFI

- پروتکل DEFI

- پروتکل های DeFi

- سپرده

- جزئیات

- در حال توسعه

- دگزامتازون

- مختلف

- مشکل

- توزیع کردن

- دامنه

- شک

- کسب درآمد

- آموزش

- تلاش

- دیگر

- ایمیل

- اجرای

- اطمینان حاصل شود

- به خصوص

- ضروری است

- و غیره

- ETH

- etherscan

- حتی

- در نهایت

- کاملا

- مثال

- اجرا کردن

- اجرا می کند

- بهره برداری

- سوء استفاده

- اضافی

- چشم

- ترس

- نام خانوادگی

- FOMO

- اشکال

- کلاهبرداران

- جعلی

- مکرر

- از جانب

- جلو

- پایان جلو

- تابع

- بودجه

- قابل تعویض

- افزایش

- دریافت کنید

- گرفتن

- فروشگاه

- داده

- Go

- خوب

- اعطا کردن

- اعطا شده

- کمک های مالی

- شدن

- سخت افزار

- کیف جیبی

- کمک

- بالاتر

- علاقجات

- HOT

- کیف پول گرم

- چگونه

- چگونه

- HTTPS

- ICE

- اندیشه

- تصویر

- فوری

- تأثیر

- in

- افراد

- شالوده

- در ابتدا

- در عوض

- تعامل

- تعامل

- فعل و انفعالات

- علاقه

- سرمایه گذاری

- سرمایه گذاران

- شامل

- IT

- پرش

- نگاه داشتن

- نگهداری

- کلید

- کلید

- دانا

- عدم

- قانون

- اجرای قانون

- امانت دادن

- لینک ها

- دراز مدت

- به دنبال

- شکست

- باعث می شود

- بازار

- بازارها

- پیام

- MetaMask

- روش

- میلیون

- میلیون ها نفر

- گم

- لحظه

- پول

- بیش

- چندگانه

- جدید

- NFT

- بازارهای NFT

- NFT

- روی زنجیره

- ONE

- کار

- عمل

- دیگر

- دیگران

- مالک

- مالک است

- ویژه

- مردم

- انجام

- اجازه

- فیشینگ

- حمله فیشینگ

- حملات فیشینگ

- کلاهبرداری فیشینگ

- تلفن

- تماس های تلفنی

- افلاطون

- هوش داده افلاطون

- PlatoData

- پاپ آپ

- شایع

- خصوصی

- کلیدهای خصوصی

- شاید

- محصول

- حرفه ای

- پروژه

- تبلیغاتی

- محافظت از

- پروتکل

- پروتکل

- ارائه

- خرید

- هل دادن

- کویل هاش

- خواندن

- به رسمیت شناخته شده

- را کاهش می دهد

- منظم

- قابل اعتماد

- ماندن

- از بین بردن

- گزارش

- گزارش

- مشهور

- نیاز

- نتیجه

- این فایل نقد می نویسید:

- طلوع

- امن

- کلاهبرداری

- کلاهبرداری

- تیم امنیت لاتاری

- حس

- سلسله

- خدمات

- باید

- امضاء

- امضاء شده

- امضای

- ساده

- پس از

- تنها

- هوشمند

- قرارداد هوشمند

- So

- برخی از

- کسی

- منبع

- خاص

- به طور خاص

- خرج کردن

- مراحل

- هنوز

- به سرقت رفته

- ذخیره سازی

- موفق شدن

- چنین

- سوشی سوشی

- مشکوک

- گرفتن

- هدف

- پیشرفته

- قوانین و مقررات

- La

- شان

- خودشان

- تفکر

- تهدید

- از طریق

- سراسر

- زمان

- به

- رمز

- نشانه

- هم

- معامله

- معاملات

- انتقال

- منتقل

- نقل و انتقالات

- درست

- توییت

- توییتر

- زیر

- فهمیدن

- UNI

- ناخواسته

- به روز شده

- ضرورت

- URL

- us

- استفاده کنید

- کاربر

- کاربران

- معمولا

- تایید شده

- ارزشمند

- تنوع

- تایید

- بررسی

- قربانی

- کیف پول

- کیف پول

- Web2

- Web3

- دنیای وب 3

- وب سایت

- چی

- چه

- که

- در حین

- اراده

- با این نسخهها کار

- جهان

- ارزشمند

- بازده

- شما

- شما

- خودت

- زفیرنت