زمان خواندن: 5 دقیقهیک دوراهی در مورد مجموعه رویداد محصولات تشخیص و پاسخ نقطه پایانی (EDR) وجود دارد. جمع آوری تمام رویدادهای ایجاد شده توسط نقاط پایانی به معنای تنگناهایی در نقطه پایانی و شبکه است. جمع آوری کمتر ممکن است منجر به از دست دادن رویدادهای مهم شود. جمع آوری بیشتر می تواند منجر به نقاط پایانی با عملکرد پایین شود.

فروشندگان فعلی EDR از جمله Crowdstrike از یک طرح رویداد از پیش تعریف شده استفاده می کنند که در آن همه در عوامل خود کدگذاری شده اند. Crowdstrike اعلام می کند که از 400 رویداد مختلف استفاده می کنند (که درصدی از آن رویدادهای خاص عامل خودشان است) که ثابت هستند، با قوانین از پیش تعریف شده مانند بررسی مکان های خاص فایل رجیستری و غیره.

در زیر دسته بندی رویدادهای برتر آنها آمده است:

- رویدادهای ثبت نام

- پرونده رویدادها

- رویدادهای رفتاری

- رویدادهای مرورگر

- عملیات کلیپ بورد

- رویدادهای فرآیند

- رویدادهای وظیفه برنامه ریزی شده

- رویدادهای خدماتی

- رویدادهای موضوع

- متغیرهای محیطی

- رویدادهای FW

- رویدادهای قوانین IOA

- رویدادهای NetShare

- رویدادهای USB

- رویدادهای تزریق

- رویدادهای شبکه

- گزارش رویداد ویندوز

- رویدادهای FS

- رویدادها را نصب کنید

- رویدادهای جاوا

- رویدادهای هسته

- رویدادهای ماژول

- رویدادهای LSASS

- اقدامات قرنطینه

- اقدامات باج افزار

- رویدادهای مشتری SMB

برای هر دسته، رویدادهای خاصی مانند PdfFileWritten، DmpFileWritten، DexFileWritten و غیره تولید میشوند، اما اینها همه عملیات نوشتن فایل هستند که فقط نوع فایل تغییر کرده است. همین امر برای رویدادهای رجیستری، رویدادهای سرویس و غیره نیز صدق می کند.

اما در مورد عملیات نوشتن فایل به نوع فایل ناشناخته یا عمومی چطور؟ در مورد نه فقط یک رویداد، بلکه یک سری رویداد چطور؟ یا فراوانی وقایع؟ یا الگوهایی از همان رویدادها که مهم هستند؟ در چنین مواردی، یک مدل رویداد ایستا مانند Crowdstrike دامنه بسیار محدودی برای شناسایی آن نوع جدید حملات APT دارد. میتوانیم مدل رویداد Crowdstrike را به عنوان «مجموعه رویداد مبتنی بر امضا» در نظر بگیریم که شباهت زیادی به اسکنرهای قدیمی AV مبتنی بر امضا دارد.

Comodo's Dragon Enterprise معرفی می کند "مدل سازی رویداد تطبیقی" که در آن رویدادها از توصیفگرهای پایه مانند تعریف می شوند

فرآیند:

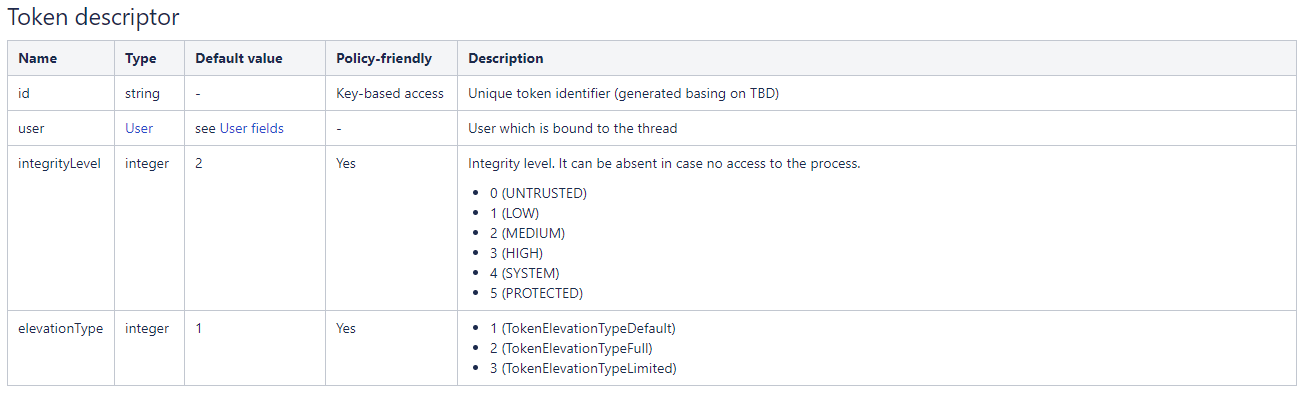

رمز:

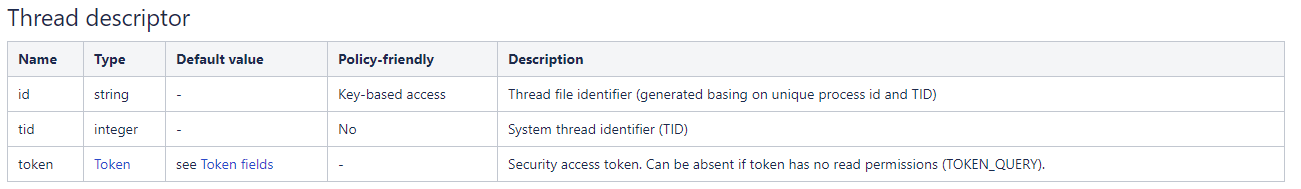

موضوع:

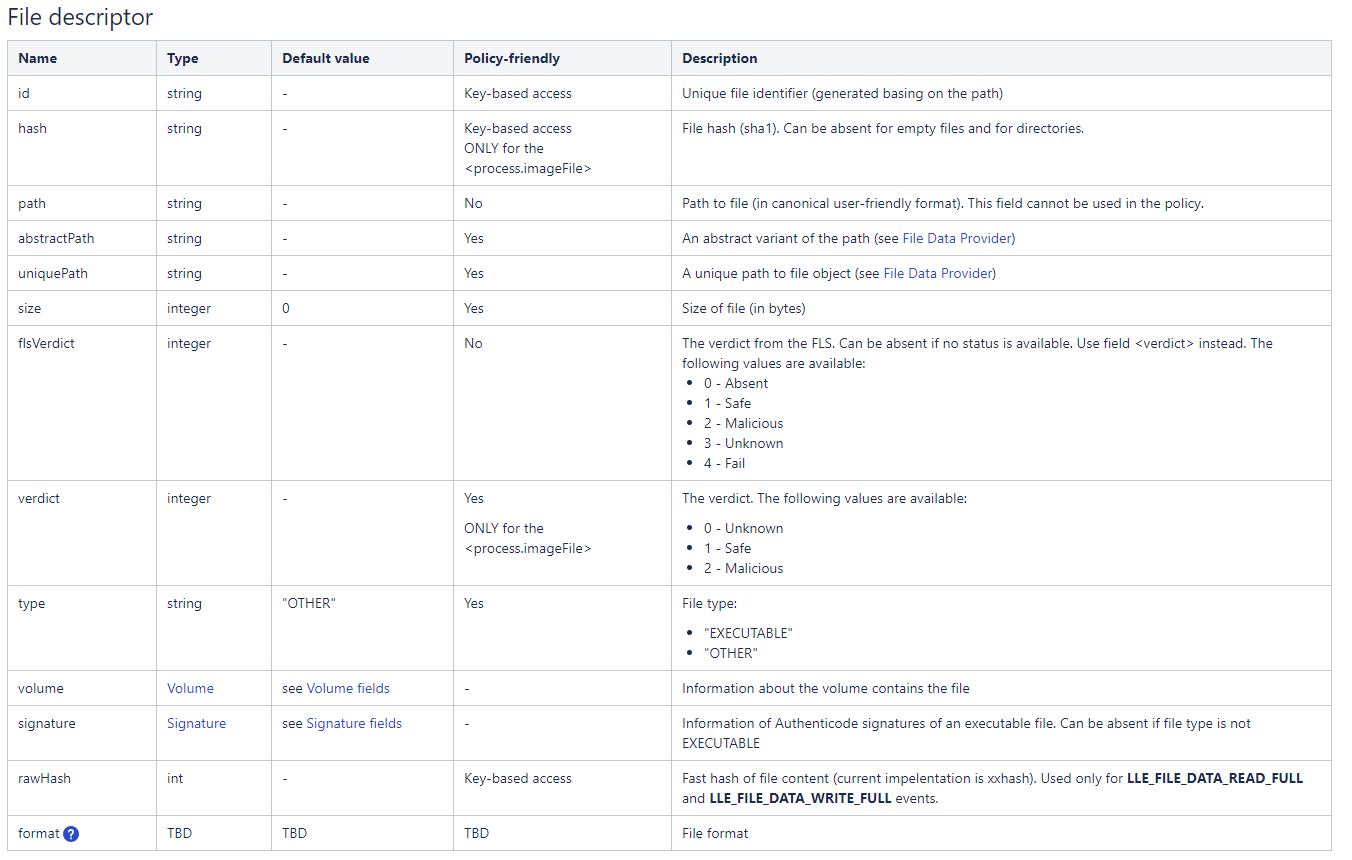

فایل:

برخی دیگر از توصیفگرها عبارتند از:

- کاربر

- ثبت

- حافظه

- شبکه ارتباطی

- خدمت رسانی،

- جلد،

- IP و غیره

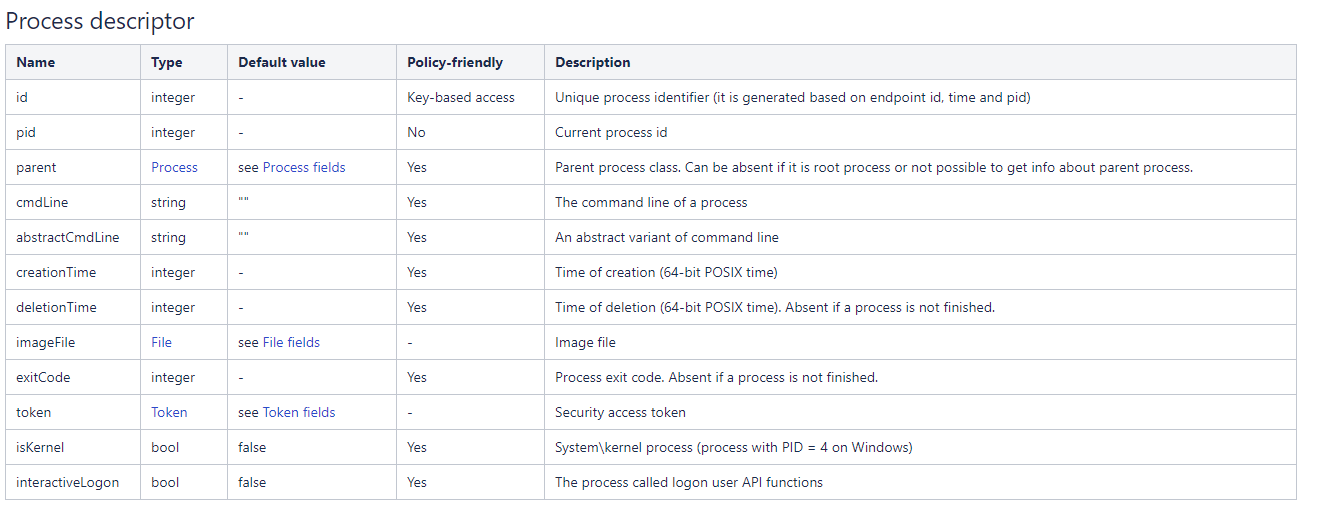

و رویدادهای سطح پایین (LLE) در نتیجه یک فعالیت ابتدایی ایجاد می شوند. اینها بر اساس رویدادهای خام از اجزای مختلف هستند، اما مقداری لایه انتزاعی از منبع رویداد و دادههای خاص API و کنترلکننده را ارائه میدهند. برای مثال، رویدادهای خام مختلف از کنترلکنندههای مختلف و با مجموعهای از فیلدهای متفاوت را میتوان به LLE از یک نوع تبدیل کرد.

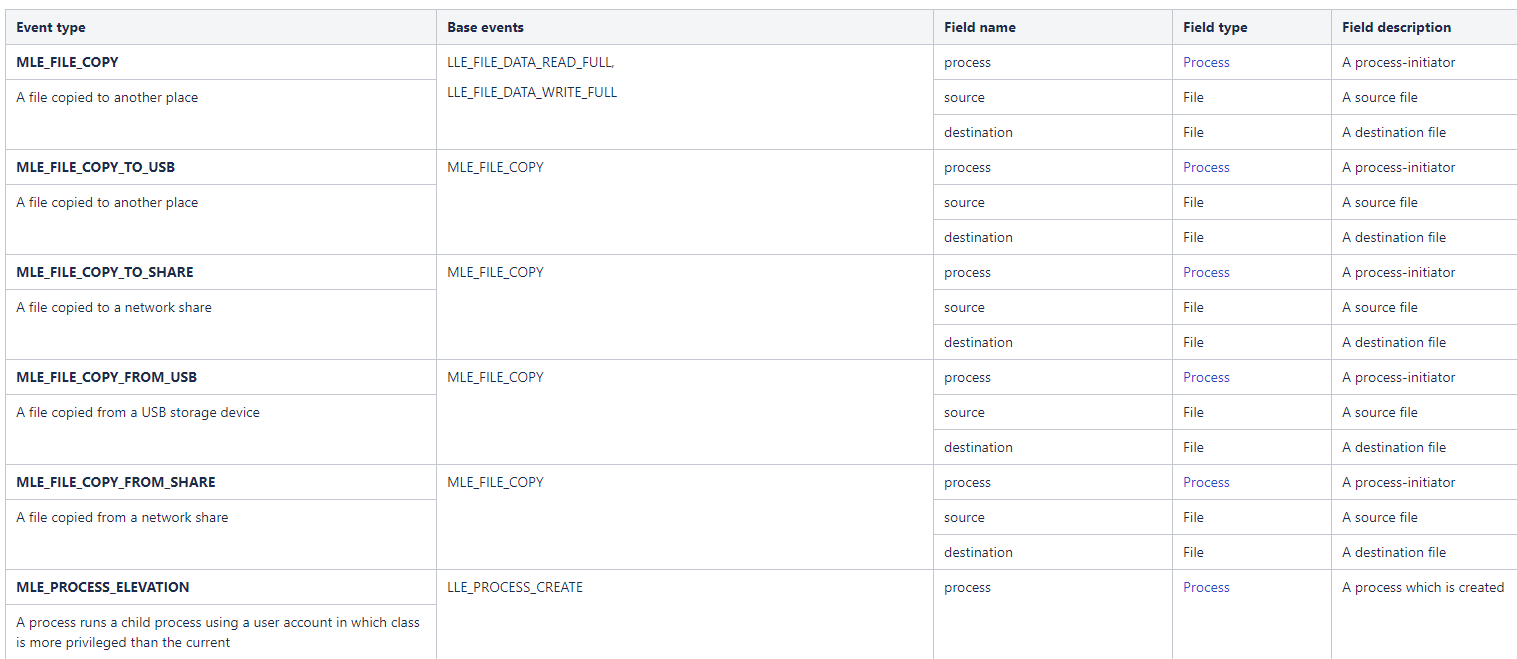

رویدادهای سطح متوسط (MLE) رویدادهایی هستند که در نتیجه دنباله ای از LLE ایجاد می شوند. چند نمونه در زیر آورده شده است:

آنها معمولاً توسط الگوهای محلی مطابق با مؤلفه ها ایجاد می شوند. هر توصیفگر رویداد دارای مجموعه ای از فیلدها است. با این حال، رویدادها دارای زمینه های مشترک استاندارد هستند.

توصیفگر رویداد در تطبیق خط مشی استفاده می شود. این خط مشی می تواند به فیلدهای موجود در قوانین شرط دسترسی داشته باشد و آنها را با مقادیر از پیش تعریف شده مقایسه کند. با این حال، همه فیلدهای رویداد را نمی توان برای بررسی خط مشی استفاده کرد.

برخی از فیلدها انواع اسکالر نیستند بلکه انواع پیچیده هستند (لغت نامه ها و دنباله ها). دسترسی به فیلدهای فرهنگ لغت با استفاده از «.» فراهم می شود. دسترسی به فیلدهای دنباله با استفاده از نماد "[] فراهم می شود. نمونه ها در زیر آمده است:

فرآیند.pid

process.parent.pid

process.accessMask[0]

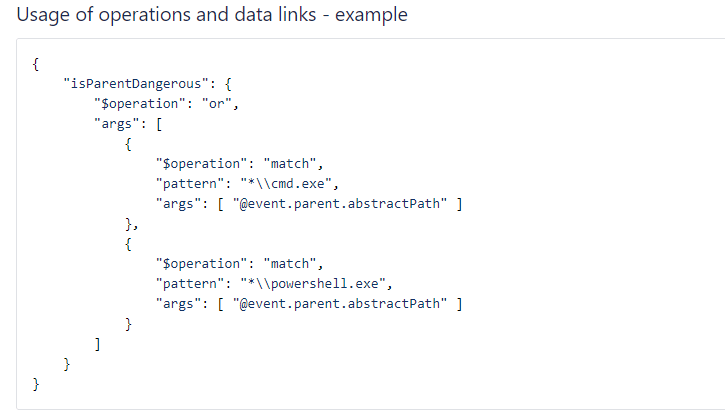

شکل 1 نمونه ای از سیاست های مدل سازی رویداد تطبیقی

اشیاء منطقی (مانند فرآیند، فایل، کاربر) در رویدادها به صورت دیکشنری با قالب از پیش تعریف شده نشان داده می شوند. قالب هر شی توضیح داده شده است و اگر مشخص شده باشد می توان از فیلدهای آن برای تطبیق خط مشی استفاده کرد. توصیفگر شی می تواند شامل فیلدهایی باشد که به اشیاء دیگر اشاره دارد.

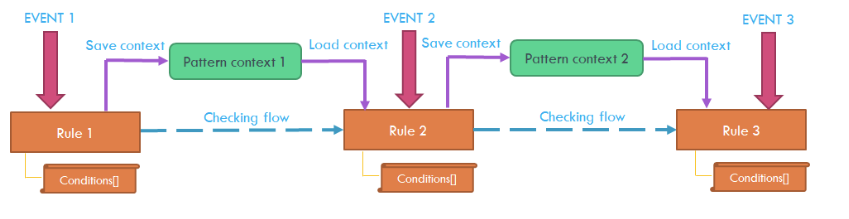

شکل 2 الگوهای زنجیره ای

با استفاده از این تعریف، Comodo Dragon Platform مجموعه رویدادهای مبتنی بر خط مشی را تعریف می کند که می تواند نه تنها برای خود نقطه پایانی اعمال شود، بلکه می تواند برای هر فرآیند، سرویس یا اقدامات کاربر متفاوت باشد. با این کار ما نه تنها میتوانیم همه چیزهایی را که Crowdstrike جمعآوری میکند جمعآوری کنیم، بلکه در طول حوادث نیز سازگار است. چرا باید همه رویدادهای نوشتن آتش را برای یک فرآیند قابل اعتماد جمع آوری و ارسال کنیم، اگر هنوز تزریق نشده است؟ اگر تزریق اتفاق بیفتد یا فورک دیگری اتفاق بیفتد، Dragon Platform شروع به جمعآوری تمام جزئیات برای آن فرآیند میکند و مجموعه فرآیند دیگر دست نخورده باقی میماند. در مورد رویدادهای سطح پایین در اینجا چند نمونه از رویدادهایی وجود دارد که Crowdstrike آنها را جمع آوری نمی کند:

- LLE_KEYBOARD_GLOBAL_READ

- LLE_KEYBOARD_BLOCK

- LLE_KEYBOARD_GLOBAL_WRITE

- LLE_VOLUME_LINK_CREATE

- LLE_DISK_LINK_CREATE

- LLE_DEVICE_LINK_CREATE

- LLE_VOLUME_RAW_WRITE_ACCESS

- LLE_DISK_RAW_WRITE_ACCESS

- LLE_CLIPBOARD_READ

- LLE_MICROPHONE_ENUM

- LLE_MICROPHONE_READ

- LLE_MOUSE_GLOBAL_WRITE

- LLE_MOUSE_BLOCK

- LLE_WINDOW_DATA_READ

- LLE_DESKTOP_WALLPAPER_SET

- LLE_USER_IMPERSONATION

- MLE_FILE_COPY_TO_USB

- MLE_FILE_COPY_TO_SHARE

- MLE_FILE_COPY_FROM_USB

- MLE_FILE_COPY_FROM_SHARE

- MLE_DANGEROUS_FILE_DOWNLOAD

- MLE_NETWORK_REQUEST_DATA_FROM_SHELL

- MLE_NETWORK_REQUEST_DATA_UNUSUAL_PORT

Dragon Enterprise همه تطابق الگوها را انجام می دهد به صورت پویا در نقطه پایانی، کنترل می کند که چه چیزی جمع آوری شود، چه چیزی مرتبط باشد، و می خواهد بر اساس تعاریف سیاست تطبیقی ارسال کند.

از سوی دیگر، Dragon Enterprise نیز به تجزیه و تحلیل سری زمانی رویدادهای مربوطه. مدلسازی رویداد تطبیقی ما همچنین درجات مختلف تناوب را در دادهها بررسی میکند، از جمله سیستماتیک فرآیند کاربر، فرآیند-فرآیند، یکپارچهسازی فرآیند-سیستم، و همچنین اثرات روز از هفته و زمان از روز، و استنباطهایی در مورد رویدادهای شناسایی شده (به عنوان مثال، محبوبیت یا سطح حضور).

مانند تهدیدات پایدار پیشرفته (APT)، تهدیدهای داخلی نیز باید در محدوده EDR در نظر گرفته شوند. رفتار انبوه تک تک افراد انسان معمولاً تناوب زمانی را در چندین مقیاس (روزانه، هفتگی و غیره) نشان میدهد که ریتم فعالیتهای انسانی زیربنایی را منعکس میکند و دادهها را غیرهمگن به نظر میرساند. در همان زمان، دادهها اغلب توسط چندین دوره «ترکیدن» رفتارهای غیرعادی خراب میشوند. مشکل یافتن و استخراج این رویدادهای غیرعادی توسط هر دو عنصر مشکل شده است. Dragon Enterprises از یادگیری بدون نظارت در این زمینه، بر اساس مدلهای فرآیند متغیر با زمان استفاده میکند که میتواند رویدادهای غیرعادی را نیز در نظر بگیرد. ما به طور انطباقآمیز و مستقل یادگیری جداسازی رویدادهای غیرمعمول «انفجار» را از آثار فعالیت عادی انسان ایجاد کردیم.

برای کسب اطلاعات بیشتر در مورد Comodo Dragon Enterprise در مقابل Crowdstrike به آن مراجعه کنید https://bit.ly/3fWZqyJ

پست مدلسازی رویداد تطبیقی پلتفرم Comodo Dragon چیست و چرا فکر میکنیم بهتر از Crowdstrike است به نظر می رسد برای اولین بار در اخبار Comodo و اطلاعات امنیت اینترنت.

- Coinsmart. بهترین صرافی بیت کوین و کریپتو اروپا.

- پلاتوبلاک چین. Web3 Metaverse Intelligence. دانش تقویت شده دسترسی رایگان.

- CryptoHawk. رادار آلت کوین امتحان رایگان.

- منبع: https://blog.comodo.com/endpoint-security/what-is-comodo-dragon-platforms-adaptive-event-modeling-and-why-its-better-than-crowdstrikes/

- a

- درباره ما

- دسترسی

- حساب

- اقدامات

- فعالیت

- پیشرفته

- عاملان

- معرفی

- اعلام

- اعمال می شود

- APT

- حضور

- AV

- بودن

- در زیر

- مسدود کردن

- موارد

- دسته بندی

- بررسی

- چک

- جمع آوری

- جمع آوری

- مجموعه

- مشترک

- پیچیده

- اجزاء

- کامپیوتر

- شرط

- گروه شاهد

- میتوانست

- روزانه

- داده ها

- شرح داده شده

- جزئیات

- شناسایی شده

- کشف

- مختلف

- مشکل

- نمایش دادن

- اژدها

- در طی

- اثرات

- عناصر

- نقطه پایانی

- سرمایه گذاری

- شرکت

- و غیره

- واقعه

- حوادث

- همه چیز

- مثال

- مثال ها

- نمایشگاه ها

- زمینه

- پیدا کردن

- آتش

- نام خانوادگی

- پیروی

- چنگال

- قالب

- از جانب

- اینجا کلیک نمایید

- اما

- HTTPS

- انسان

- تصویر

- مهم

- از جمله

- فرد

- اطلاعات

- محرم راز

- ادغام

- اینترنت

- امنیت اینترنت

- IT

- خود

- فقط یکی

- لایه

- یادگیری

- سطح

- محدود شده

- محلی

- مکان

- ساخته

- باعث می شود

- مطابق

- به معنی

- مدل

- مدل

- بیش

- شبکه

- اخبار

- طبیعی

- عمل

- عملیات

- دیگر

- خود

- الگو

- در صد

- دوره ها

- سکو

- سیاست

- محبوبیت

- مشکل

- روند

- محصولات

- ارائه

- ارائه

- خام

- بازتاب می دهد

- باقی مانده

- نمایندگی

- پاسخ

- قوانین

- همان

- تیم امنیت لاتاری

- سلسله

- سرویس

- تنظیم

- چند

- برخی از

- خاص

- استاندارد

- شروع می شود

- La

- تهدید

- زمان

- بالا

- انواع

- به طور معمول

- استفاده کنید

- معمولا

- فروشندگان

- در مقابل

- هفتگی

- چی

- چه شده است