Teknologiasuunnittelijat aloittavat rakentamalla tuotteen ja testaamalla sitä käyttäjillä. Tuote tulee ensin; käyttäjän syötteitä käytetään vahvistamaan sen elinkelpoisuus ja parantamaan sitä. Lähestymistapa on järkevä. McDonald's ja Starbucks tekevät samoin. Ihmiset eivät voi kuvitella uusia tuotteita, kuten he eivät voi kuvitella reseptejä kokematta niitä.

Mutta paradigma on laajentunut myös tietoturvateknologioiden suunnitteluun, jossa rakennamme ohjelmia käyttäjien suojaamiseksi ja sitten pyydämme käyttäjiä käyttämään niitä. Ja tässä ei ole järkeä.

Turvallisuus ei ole käsitteellinen idea. Ihmiset käyttävät jo sähköpostia, selaavat verkkoa, käyttävät sosiaalista mediaa ja jakavat tiedostoja ja kuvia. Tietoturva on parannus, joka on kerrostunut siihen verrattuna, mitä käyttäjät jo tekevät lähettäessään sähköposteja, selaillessaan ja jakaessaan verkossa. Se on samanlaista kuin pyytää ihmisiä käyttämään turvavyötä.

Aika katsoa turvallisuutta eri tavalla

Lähestymistapamme turvallisuuteen on kuitenkin kuin opettaisit kuljettajan turvallisuutta jättäen huomiotta ihmisten ajamisen. Tämä kaikki, mutta varmistaa, että käyttäjät joko sokeasti omaksuvat jotain uskoen sen olevan parempi tai toisaalta, kun ne pakotetaan, vain noudattavat sitä. Joka tapauksessa tulokset eivät ole optimaalisia.

Otetaan VPN-ohjelmiston tapaus. Näitä edistetään voimakkaasti käyttäjille välttämättömänä tietoturva- ja tietosuojatyökaluna, mutta useimmilla on rajoitettu pätevyyteen. Ne asettavat suojauksiinsa uskovat käyttäjät suuremmalle riskille, puhumattakaan siitä, että käyttäjät ottavat enemmän riskejä uskoen sellaisiin suojauksiin. Harkitse myös turvallisuustietoisuuskoulutusta, joka on nyt monien organisaatioiden valtuuttama. Ne, jotka pitävät koulutusta epäolennaisena heidän käyttötapauksiinsa, löytävät ratkaisuja, jotka johtavat usein lukemattomiin tietoturvariskeihin.

Kaikkeen tähän on syynsä. Suurin osa tietoturvaprosesseista on insinöörien suunnittelemia, joilla on tausta teknologiatuotteiden kehittämisestä. He lähestyvät turvallisuutta teknisenä haasteena. Käyttäjät ovat vain yksi toiminto järjestelmään, mikä ei eroa ohjelmistosta ja laitteistosta, jotka voidaan ohjelmoida suorittamaan ennustettavia toimintoja. Tavoitteena on sisältää toimintoja, jotka perustuvat ennalta määrättyyn malliin siitä, mitkä syötteet ovat sopivia, jotta tulokset ovat ennustettavissa. Mikään näistä ei perustu siihen, mitä käyttäjä tarvitsee, vaan heijastelee etukäteen määritettyä ohjelmointiohjelmaa.

Esimerkkejä tästä löytyy useimpiin tämän päivän ohjelmistoihin ohjelmoiduista suojaustoiminnoista. Ota sähköpostisovellukset, joista jotkut antavat käyttäjille mahdollisuuden tarkistaa saapuvan sähköpostin lähdeotsikon, tärkeän tietokerroksen, joka voi paljastaa lähettäjän henkilöllisyyden, kun taas toiset eivät. Tai mobiiliselaimet, joissa toiset taas antavat käyttäjien tarkistaa SSL-varmenteen laadun, kun taas toiset eivät, vaikka käyttäjillä on samat tarpeet eri selaimissa. Ei ole niin, että jonkun tarvitsee vahvistaa SSL tai lähdeotsikko vain, kun hän käyttää tiettyä sovellusta. Nämä erot heijastavat kunkin ohjelmointiryhmän erillistä näkemystä siitä, kuinka käyttäjän tulisi käyttää tuotettaan – tuote-ennen mentaliteetti.

Käyttäjät ostavat, asentavat tai noudattavat tietoturvavaatimuksia uskoen, että eri tietoturvateknologioiden kehittäjät täyttävät lupauksensa – minkä vuoksi jotkut käyttäjät ovat vieläkin vaativampia verkkotoimissaan käyttäessään tällaisia teknologioita.

Käyttäjälähtöisen suojausmenetelmän aika

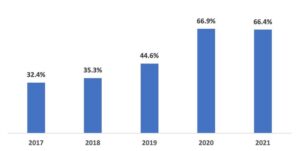

On välttämätöntä, että käännämme turvallisuusparadigman – asetamme käyttäjät etusijalle ja rakennamme sitten puolustusta heidän ympärilleen. Tämä ei johdu vain siitä, että meidän on suojeltava ihmisiä, vaan myös siitä, että edistämällä väärää suojelun tunnetta lietsomme riskejä ja teemme heistä haavoittuvampia. Organisaatiot tarvitsevat tätä myös kustannusten hallitsemiseksi. Vaikka maailman taloudet ovat horjuneet pandemioista ja sodista, organisaation turvallisuusmenot ovat viimeisen vuosikymmenen aikana lisääntyneet geometrisesti.

Käyttäjälähtöisen turvallisuuden tulee alkaa ymmärtämällä, miten ihmiset käyttävät tietokonetekniikkaa. Meidän on kysyttävä: Mikä tekee käyttäjistä haavoittuvia sähköpostin, viestien, sosiaalisen median, selaamisen ja tiedostojen jakamisen kautta tapahtuvalle hakkeroinnille?

Meidän on erotettava riskin perusteet ja löydettävä sen käyttäytymis-, aivo- ja tekniset juuret. Tämä on ollut tieto, jonka kehittäjät ovat jo pitkään jättäneet huomioimatta tietoturvatuotteitaan rakentaessaan, minkä vuoksi jopa kaikkein turvallisimmat yritykset joutuvat edelleen rikkoutumaan.

Kiinnitä huomiota online-käyttäytymiseen

Monet näistä kysymyksistä on jo vastattu. Turvallisuustiede on selittänyt, mikä tekee käyttäjistä alttiita sosiaaliselle suunnittelulle. Koska sosiaalinen suunnittelu kohdistuu erilaisiin online-toimintoihin, tietoa voidaan soveltaa selittämään monenlaisia käyttäytymismalleja.

Tunnistettujen tekijöiden joukossa ovat uskomukset kyberriskeihin - ideoita käyttäjien mielessään verkkotoimintojen riskeistä ja kognitiiviset prosessointistrategiat - kuinka käyttäjät kognitiivisesti käsittelevät tietoa, mikä sanelee kuinka paljon huomiota käyttäjät kiinnittävät tietoon verkossa. Toinen joukko tekijöitä ovat mediatottumukset ja rituaalit joihin osittain vaikuttavat laitetyypit ja osittain organisaation normit. Yhdessä uskomukset, käsittelytyylit ja tavat vaikuttavat siihen, laukaiseeko jokin verkkoviestintä – sähköposti, viesti, verkkosivu, teksti epäily.

Kouluta, mittaa ja seuraa käyttäjien epäilyjä

Epäilys on sitä levottomuutta, kun kohtaa jotain, tunne, että jokin on poissa. Se johtaa lähes aina tiedonhakuun ja, jos henkilö on aseistautunut oikeanlaisella tiedolla tai kokemuksella, johtaa petoksen havaitsemiseen ja korjaamiseen. Mittaamalla epäilyksiä sekä kognitiivisia ja käyttäytymiseen liittyviä tekijöitä, jotka johtavat tietojenkalasteluhaavoittuvuuteen, organisaatiot voivat diagnosoida, mikä teki käyttäjistä haavoittuvia. Nämä tiedot voidaan kvantifioida ja muuntaa riskiindeksiksi, jonka avulla he voivat tunnistaa suurimmassa vaarassa olevat. heikoimmat lenkit – ja suojella niitä paremmin.

Ottamalla nämä tekijät huomioon voimme seurata, kuinka käyttäjät osallistuvat erilaisten hyökkäysten kautta, ymmärtää, miksi heitä huijataan, ja kehittää ratkaisuja sen lieventämiseksi. Voimme luoda ratkaisuja ongelman ympärille loppukäyttäjien kokemien mukaan. Voimme luopua tietoturvavelvoitteista ja korvata ne käyttäjille sopivilla ratkaisuilla.

Sen jälkeen kun miljardeja on käytetty turvatekniikan tuomiseen käyttäjien eteen, olemme edelleen yhtä haavoittuvia kyberhyökkäyksille, jotka syntyi AOL-verkostossa 1990-luvulla. On aika muuttaa tämä – ja rakentaa tietoturva käyttäjien ympärille.

- blockchain

- cryptocurrency-lompakot

- cryptoexchange

- tietoverkkoturvallisuus

- verkkorikollisille

- tietoverkkojen

- Pimeää luettavaa

- sisäisen turvallisuuden osasto

- digitaaliset lompakot

- palomuuri

- Kaspersky

- haittaohjelmat

- McAfee

- NexBLOC

- Platon

- plato ai

- Platonin tietotieto

- Platon peli

- PlatonData

- platopeliä

- VPN

- verkkosivuilla turvallisuus