Liittovaltion viranomaiset jäljittivät ja takavarikoivat yli 94,000 XNUMX bitcoinia, jotka oli väitetysti varastettu Bitfinexiltä. Mutta kuinka he saivat käsiinsä pseudonyymeillä varustetut rahastot?

Yhdysvaltain oikeusministeriö (DOJ) ilmoitti asiasta helmikuussa 2022 selvitys että se oli onnistuneesti takavarikoinut suurimman osan bitcoineista, jotka valuivat vuonna 2016 kryptovaluuttapörssin Bitifinexin hakkeroinnissa saatuaan hallintaansa varastetut varat sisältävän lompakon.

Huolimatta ilmeisestä epätodennäköisyydestä saada takaisin kauan menneitä varoja, monimutkainen mutta deterministinen todisteiden kulku mahdollisti lainvalvontaviranomaisten saada kiinni Ilya Lichtensteinin ja Heather Morganin, pariskunnan, jonka väitetään yrittäneen hämärtää bitcoinien laitonta alkuperää, jota he olivat käyttäneet. flex kiiltävät elämäntavat monimutkaisen rahanpesuohjelman kautta.

Mutta se, mikä vaikutti huolellisesti harkitulta huijaukselta, osoittautui todella hauraaksi, täynnä virheitä, mikä helpotti Verohallinnon rikostutkintayksikköön (IRS-CI) nimetyn erikoisagentin Christopher Janczewskin työtä. Tämä työ johti lopulta siihen, että Janczewski teki a valitus tuomari Robin Meriweatherin kanssa syytteen nostamiseksi Lichtensteinia ja Morgania rahanpesun salaliitosta ja salaliitosta Yhdysvaltojen huijaamiseksi.

Tämä artikkeli sukeltaa syvälle lainvalvontatyön vivahteisiin, jotka paljastivat syytettyjen Bitfinex-hakkerien henkilöllisyyden, ja syytetyn pariskunnan vaiheisiin perustuen DOJ:n ja erikoisagentin Janczewskin toimittamiin tileihin. Koska tutkimuksen keskeisiä näkökohtia ei kuitenkaan ole paljastettu virallisissa asiakirjoissa, kirjoittaja esittää uskottavia skenaarioita ja mahdollisia selityksiä kysymyksiin, jotka jäävät vastaamatta.

Kuinka lainvalvontaviranomaiset takavarikoivat varastetun Bitfinex Bitcoinin?

Bitcoinin kannattajat ylpeilevät usein rahajärjestelmästä periaatteet joka mahdollistaa korkean tason suvereniteetin ja vastustuskyvyn sensuurille, mikä tekee Bitcoin-transaktioiden pysäyttämisen mahdottomaksi ja bitcoin-varastojen takavarikoinnin. Mutta jos se on totta, kuinka lainvalvontaviranomaiset pystyivät tässä tapauksessa ottamaan haltuunsa rahanpesun suorittajien bitcoinin?

Erikoisagentti Janczewskin tekemän valituksen mukaan lainvalvontaviranomaiset pääsivät Litchesteinin pilvitallennustilaan, jossa hän piti paljon ellei kaikkea toimintaansa liittyvistä arkaluontoisista tiedoista, kun hän yritti puhdistaa likaiset varat – mukaan lukien Litchesteinin yksityiset avaimet. Bitcoin-lompakko, jossa on suurin osa varastetusta BTC:stä.

Bitcoin-transaktioiden sensuurinkestävyys ja bitcoin-rahastojen suvereniteetti riippuvat niihin liittyvien varojen asianmukaisesta käsittelystä. yksityiset avaimet, koska ne ovat ainoa tapa siirtää bitcoineja lompakosta toiseen.

Vaikka Lichtensteinin yksityisiä avaimia säilytettiin pilvivarastossa, ne salattiin DOJ:n mukaan salasanalla niin kauan, että edistyneetkin hyökkääjät eivät todennäköisesti olisi pystyneet murtamaan sitä elinaikanaan. DoJ ei vastannut kommenttipyyntöön siitä, kuinka se pystyi purkamaan tiedoston salauksen ja päästä käsiksi yksityisiin avaimiin.

On olemassa muutamia uskottavia skenaarioita siitä, kuinka lainvalvontaviranomaiset pystyivät murtamaan Lichtensteinin salauksen. Vaikka symmetrinen salaus ei ole sinänsä turvaton, se, joka hyödyntää salaussalasanaa sekä salaus- että salauksenpurkutoiminnoissa, on vain yhtä turvallinen kuin sen salasana ja sen tallennuspaikka.

Siksi ensimmäinen mahdollisuus liittyy salasanan tallennustilan turvallisuuteen; lainvalvontaviranomaiset olisivat voineet saada pääsyn salasanaan jotenkin, eikä heidän tarvinnut raa'alla voimalla tunkeutua pilvessä olevien tiedostojen läpi. Vaihtoehtoinen tapa, jolla lainvalvontaviranomaiset voivat purkaa Lichtensteinin tiedostojen salauksen, voisi sisältää niin paljon enemmän henkilökohtaisia tietoja parista ja laskentatehoa kuin millään muulla kehittyneellä hyökkääjällä maailmassa, että räätälöity hyökkäys kohdistettujen tiedostojen salauksen purkamiseksi voisi itse asiassa olla käyttökelpoinen, vaikka se ei ole ristiriidassa. DoJ:n lausunnot. Emme myöskään tunne salausmenetelmässä käytettyä algoritmia – jotkut ovat vankempia kuin toiset ja saman algoritmin variaatiot aiheuttavat myös erilaisia turvallisuusriskejä – joten käytetty tietty algoritmi olisi voinut olla herkempi murtumaan, vaikka tämä olisi ristiriidassa DOJ väittää yllä olevasta murtumisesta.

Todennäköisin tapaus näistä kolmesta on kiistatta, että lainvalvontaviranomaisten ei tarvinnut alun perin purkaa tiedoston salausta, mikä on järkevää, varsinkin kun otetaan huomioon DOJ:n yllä olevat kommentit. Erikoisagentti Janczewski ja hänen tiiminsä olisivat voineet päästä salasanaan jotenkin, eikä heidän tarvitsisi raa'alla väkivallalla tunkeutua pilvitallennustilan tiedostojen läpi. Tätä voisi helpottaa kolmas osapuoli, jolle Lichtenstein uskoi salauksen purkusalasanan luomisen tai tallentamisen, tai pariskunnan jonkinlainen virhe, joka johti salasanan vaarantumiseen.

Miksi pitää yksityisiä avaimia pilvitallennustilassa?

Syy, miksi Liechtenstein pitää niin arkaluonteista tiedostoa online-tietokannassa, on epäselvä. Jotkut spekulaatiot liittyvät kuitenkin taustalla olevaan hakkerointiin - tekoon, jonka vuoksi pari on tehnyt emme lainvalvontaviranomaiset ovat veloittaneet - ja tarve säilyttää lompakon yksityiset avaimet pilvessä, "koska tämä mahdollistaa etäkäytön kolmannelle osapuolelle", sanoi Twitter thread Ergo OXT Researchista.

Yhteistyöoletus tukee myös symmetristä salausta. Vaikka epäsymmetrinen salaus on hyvin suunniteltu arkaluontoisten tietojen lähettämiseen ja vastaanottamiseen - koska tiedot salataan vastaanottajan julkisella avaimella ja ne voidaan purkaa vain vastaanottajan yksityisellä avaimella - symmetrinen salaus on täydellinen kiinteään tiedostoon pääsyn jakamiseen, koska salauksen purkusalasana voi jaetaan molempien osapuolten kesken.

Vaihtoehtoinen syy yksityisten avainten pitämiseen verkossa olisi yksinkertainen huolimattomuus. Hakkeri saattoi yksinkertaisesti uskoa salasanansa riittävän turvalliseksi ja pudonnut sen mukavuuden vuoksi pilvipalveluun, jota voi käyttää missä tahansa internetyhteydellä. Mutta tämä skenaario ei vieläkään vastaa kysymykseen, kuinka pariskunta pääsi käsiksi hakkerointiin liittyviin yksityisiin avaimiin.

Yksityisen avaimen pitäminen verkossa mukavuussyistä on järkevää, jos hakkereilla ei ollut riittävää teknistä tietämystä riittävän vahvan symmetrisen salausasetuksen varmistamiseksi tai jos he yksinkertaisesti olettivat, että heidän järjestelyään ei voitu rikkoa.

Bitfinex kieltäytyi kommentoimasta hakkereista tiedossa olevia yksityiskohtia tai sitä, onko heitä edelleen jäljitetty.

"Emme voi kommentoida minkään tutkittavana olevan tapauksen yksityiskohtia", Bitfinexin teknologiajohtaja Paolo Ardoino sanoi Bitcoin Magazine, lisäten, että "tällaiseen suureen tietoturvaloukkaukseen" liittyy väistämättä useita osapuolia.

Kuinka Lichtenstein ja Morgan jäivät kiinni?

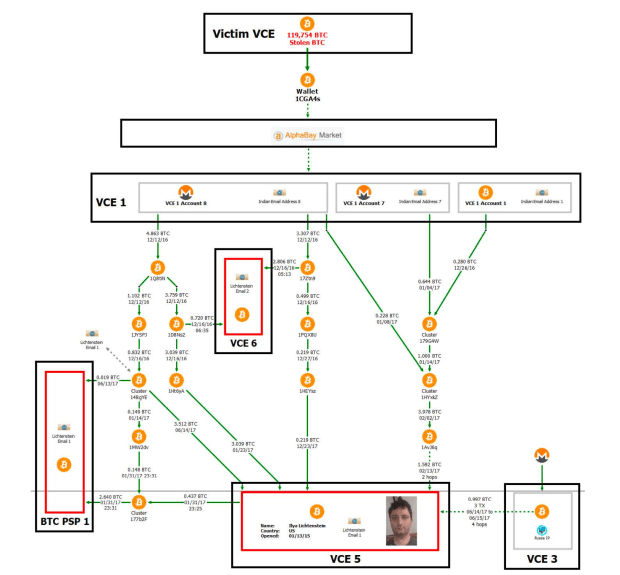

Valituksessa ja DOJ:n lausunnossa väitetään, että pariskunta käytti useita tekniikoita yrittääkseen pestä bitcoineja, mukaan lukien ketjuhyppely sekä pseudonyymien ja yritystilien käyttö useissa kryptovaluuttapörsseissä. Joten miten heidän liikkeensä havaittiin? Se tiivistyy enimmäkseen kuvioihin ja yhtäläisyyksiin yhdistettynä huolimattomuuteen. Bitfinex myös "työskenteli maailmanlaajuisten lainvalvontaviranomaisten ja lohkoketjuanalytiikkayritysten kanssa" auttaakseen varastetun bitcoinin takaisin saamisessa, Ardoino sanoi.

Lichtenstein avasi usein tilejä bitcoin-pörsseissä kuvitteellisilla henkilöllisyyksillä. Yhdessä erityistapauksessa hän väitti avanneen kahdeksan tiliä yhdessä pörssissä (Ergon mukaan Poloniex), jotka eivät aluksi vaikuttaneet toisiinsa liittyviltä eivätkä triviaalisti yhdistettävissä. Kaikilla näillä tileillä oli kuitenkin useita piirteitä, jotka valituksen mukaan paljastavat pariskunnan henkilöllisyyden.

Ensinnäkin kaikki Poloniex-tilit käyttivät samaa sähköpostipalveluntarjoajaa Intiassa ja niillä oli "samantyyppiset" sähköpostiosoitteet. Toiseksi, niihin päästiin samalla IP-osoitteella – merkittävällä punaisella lipulla, jonka vuoksi on triviaalia olettaa, että tilejä hallitsi sama taho. Kolmanneksi tilit luotiin suunnilleen samaan aikaan, lähellä Bitfinex-hakkerointia. Lisäksi kaikki tilit hylättiin, koska pörssi pyysi lisätietoja henkilökohtaisista tiedoista.

Valituksessa väitetään myös, että Lichtenstein yhdisti useita bitcoinin nostoja eri Poloniex-tileiltä yhdeksi Bitcoin-lompakkoklusteriksi, minkä jälkeen hän talletti tilille bitcoin-pörssissä (Ergon mukaan Coinbase), josta hän oli aiemmin toimittanut tietosi. -asiakas (KYC) tiedot.

"Tili vahvistettiin valokuvilla Lichtensteinin Kalifornian ajokortista ja selfie-tyylisestä valokuvasta", valituksen mukaan. "Tili rekisteröitiin sähköpostiosoitteeseen, joka sisältää Lichtensteinin etunimen."

Olettaen, että hän oli jo puhdistanut bitcoinin ja lähettänyt sen KYC'd-tilille, Lichtenstein kumosi salanimityksen, jonka aiemmat tilit olivat saavuttaneet Intiassa sijaitsevilla sähköpostitileillä, kun hän vihjasi lainvalvontaviranomaisille omistavansa varat noista alkuperäisistä tilistä. nostot, jotka ryhmiteltiin yhteen. Ja valituksessa väitetään, että Lichtenstein piti pilvivarastossaan myös laskentataulukkoa, joka sisälsi yksityiskohtaisia tietoja kaikista kahdeksasta Poloniex-tilistä.

Mitä tulee ketjun tietoihin, Ergo kertoi Bitcoin Magazine että passiivisen tarkkailijan on mahdotonta arvioida useiden valituksen väitteiden paikkansapitävyyttä, koska darknet-markkinapaikkaa AlphaBay käytettiin varhaisessa vaiheessa läpivientinä.

"Tutkinta on hyvin suoraviivaista, mutta se vaatii sisäpiiritietoa vankeustoimien välisistä kokonaisuuksista", Ergo kertoi. Bitcoin Magazine. "Esimerkiksi [Yhdysvaltain hallitus] ja ketjuvalvontayritykset ovat jakaneet AlphaBayn tapahtumahistorian, jolla ei ole todellista ketjun sormenjälkeä, eikä meillä ole pääsyä näihin tietoihin. Juuri tähän minun on lopetettava kaikki analyysit passiivisena tarkkailijana."

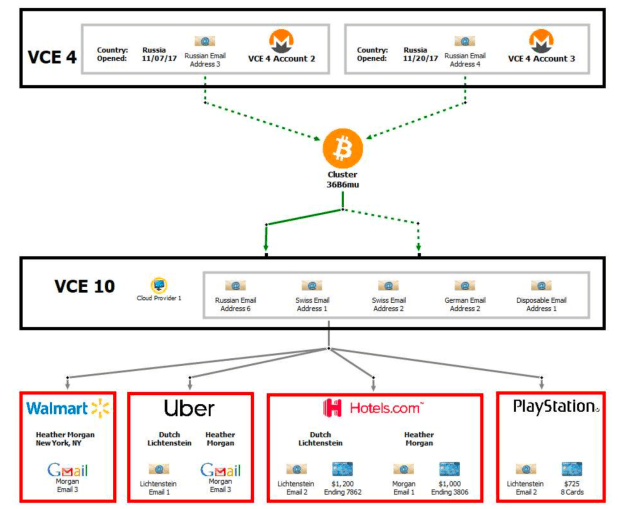

Toinen keskeinen tieto on lompakkoklusteri "36B6mu", joka muodostui bitcoin-nostoista kahdelta Bittrexin tililtä, Ergon mukaan, joka oli rahoitettu kokonaan Monero-talletuksilla. Lompakkoklusteria 36B6mu käytettiin sitten eri tilien rahoittamiseen muissa bitcoin-pörsseissä, jotka, vaikka ne eivät sisältäneet KYC-tietoja parista, valituksen mukaan viisi eri tiliä samassa pörssissä käyttivät samaa IP-osoitetta, jota isännöi pilvi. palveluntarjoaja New Yorkissa. Kun palveluntarjoaja luovutti tietonsa lainvalvontaviranomaisille, havaittiin, että IP-osoite oli vuokrattu Lichtensteinin nimissä olevalla tilillä ja sidottu hänen henkilökohtaiseen sähköpostiosoitteeseensa.

Ergo sanoi, että OXT-tiimi ei pystynyt vahvistamaan 36B6mu-klusteria koskevia väitteitä.

"Etsimme 36B6mu-osoitetta, joka vastaisi klusteria ja löysimme yhden osoitteen", Ergo sanoi jakaessaan linkki löytyneeseen osoitteeseen. "Mutta osoite ei ole osa perinteistä lompakkoklusteria. Lisäksi ajoitus ja määrät eivät näytä vastaavan valituksessa mainittuja."

"Ehkä se on kirjoitusvirhe? Joten emme voineet varsinaisesti vahvistaa mitään 36B6mu-klusterin kanssa", Ergo lisäsi.

Bitcoinin tietosuoja vaatii aikomusta – ja huomiota

Lukuun ottamatta osioita, joita ulkopuoliset tarkkailijat eivät voi itsenäisesti todentaa, valituksen analysoinnin jälkeen käy selväksi, että Lichtenstein ja Morgan ovat tallettaneet erilaisia luottamuksen tasoja asennukseen ja useisiin palveluihin, kun heidän väitetään yrittäneen käyttää hakkeroinnin bitcoinia.

Ensinnäkin Lichtenstein ja Morgan ylläpisivät arkaluontoisia asiakirjoja verkossa pilvitallennuspalvelussa, joka oli alttiina takavarikointiin ja haasteisiin. Tämä käytäntö lisää todennäköisyyttä, että asennus saattaa vaarantua, koska se tekee tällaisista tiedostoista etäkäytön ja tallettaa luottamusta keskitettyyn yritykseen - mikä ei ole koskaan hyvä idea. Kovemman turvallisuuden vuoksi tärkeät tiedostot ja salasanat tulee säilyttää offline-tilassa turvallisessa paikassa ja mieluiten levittää eri lainkäyttöalueille.

Luottamus vaaransi suurimman osan pariskunnan pyrkimyksistä siirtää bitcoin-rahastoja. Ensimmäinen palvelu, johon he luottivat, oli valtava darknet-markkina AlphaBay. Vaikka on epäselvää, kuinka lainvalvontaviranomaiset pystyivät havaitsemaan heidän AlphaBay-toimintansa - vaikka darknet-markkinat ovat kärsineet lisää kuin yksi tietoturvaloukkaus vuodesta 2016 lähtien – pariskunta näyttää kuitenkin uskoneen, ettei näin voisi koskaan tapahtua. Mutta ehkä tärkeintä on, että darknet-markkinat herättävät usein epäilyksiä ja ovat aina lainvalvontatyön pääpaino.

Oletukset ovat vaarallisia, koska ne voivat saada sinut luopumaan vartioinnista, mikä usein laukaisee virheaskelia, joita taitava tarkkailija tai hyökkääjä voi hyödyntää. Tässä tapauksessa Lichtenstein ja Morgan olettivat jossain vaiheessa käyttäneensä niin monia tekniikoita varojen lähteen hämärtämiseen, että he tunsivat olevansa turvassa tallettaessaan bitcoinin tileille, joilla oli heidän henkilökohtaisesti tunnistettavia tietojaan – tämä toiminta voi johtaa peräkkäin taaksepäin. vaikutus deanonymisoida useimmat elleivät kaikki aikaisemmat tapahtumat.

Toinen punainen lippu pariskunnan bitcoin-käsittelyssä liittyy eri lähteistä peräisin olevien varojen klusterointiin, mikä mahdollistaa ketjuanalyysiyritysten ja lainvalvontaviranomaisten uskottavan olettaa, että sama henkilö hallitsi näitä varoja – toinen takaperin deanonymisointimahdollisuus. Ei myöskään ole tietoa siitä, että pariskunta olisi käyttänyt miksauspalveluita, mikä ei voi poistaa menneisyyttä, mutta voi tarjota hyvää tulevaisuuteen katsovaa yksityisyyttä, jos se tehdään oikein. PayJoin on toinen työkalu, jota voidaan käyttää lisäämään yksityisyyttä bitcoineja kulutettaessa, vaikka pariskunnan käyttämisestä ei ole tietoa.

Lichtenstein ja Morgan yrittivät tehdä ketjuhyppelyä vaihtoehtona yksityisyyden hankkimiseen, tekniikkaa, jolla yritetään rikkoa ketjussa olevia sormenjälkiä ja siten heuristisia linkkejä. He suorittivat sen kuitenkin säilöntäpalvelujen – enimmäkseen bitcoin-vaihdon – kautta, mikä heikentää käytäntöä ja tuo tarpeettoman luotettavan kolmannen osapuolen, joka voidaan haastaa haasteeseen. Ketjuhyppely suoritetaan oikein vertaisasetusten tai atominvaihtojen kautta.

Lichtenstein ja Morgan yrittivät myös käyttää pseudonyymejä tai kuvitteellisia identiteettejä avatakseen tilejä bitcoin-pörsseissä salatakseen oikeita nimiään. Kuitenkin mallit näin saivat tarkkailijat tietoisemmiksi tällaisista tileistä, kun taas yleinen IP-osoite poisti epäilykset ja antoi lainvalvontaviranomaisille mahdollisuuden olettaa, että sama taho hallitsi kaikkia näitä tilejä.

Hyvä toimintavarmuus yleensä vaatii että jokainen identiteetti eristetään täysin muista käyttämällä omaa sähköpostipalveluntarjoajaansa ja osoitetta, jolla on oma yksilöllinen nimi ja mikä tärkeintä, käyttämällä erillistä laitetta. Yleensä vankka asennus edellyttää myös, että jokainen eri henkilöllisyys käyttää eri VPN-palveluntarjoajaa ja tiliä, joka ei pidä lokeja ja jolla ei ole mitään siteitä kyseisen käyttäjän todelliseen identiteettiin.

Koska Bitcoin on läpinäkyvä rahaverkko, varat voidaan helposti jäljittää maksujen välillä. Bitcoinin yksityinen käyttö vaatii siksi tietoa verkon toiminnasta ja äärimmäistä huolellisuutta ja ponnistelua vuosien mittaan, jotta varmistetaan mahdollisimman vähän virheitä ja noudatetaan selkeitä toimintaohjeita. Bitcoin ei ole anonyymi, mutta se ei myöskään ole viallinen; tämän valtion rahan käyttö vaatii aikomusta – ja huomiota.

Mitä tapahtuu palautuneelle Bitcoinille?

Vaikka Yhdysvaltain lainvalvontaviranomaiset ovat syytelleet paria kahdesta rikoksesta, tuomioistuimessa on edelleen tuomioprosessi sen selvittämiseksi, ovatko he syylliset vai eivät. Siinä tapauksessa, että pariskunta todetaan syylliseksi ja varat palautetaan Bitfinexille, pörssillä on toimintasuunnitelma, Ardoino kertoi. Bitcoin Magazine.

"Vuoden 2016 hakkeroinnin jälkeen Bitfinex loi BFX-rahakkeita ja antoi niitä asiakkaille, joita asia koskee, yhden kolikon kutakin menetettyä dollaria kohti", Ardoino sanoi. "Kahdeksan kuukauden kuluessa tietoturvaloukkauksesta Bitfinex lunasti kaikki BFX-tokenit dollareilla tai vaihtamalla digitaaliset rahakkeet, jotka voidaan vaihtaa yhdeksi iFinex Inc:n osakepääoman osakkeeksi. Noin 1 miljoonaa BFX-rahaketta muunnettiin."

BFX-merkkien kuukausittaiset lunastukset alkoivat syyskuussa 2016, Ardoino sanoi, ja viimeinen BFX-tunnus lunastettiin seuraavan vuoden huhtikuun alussa. Tokenilla oli kaupankäynti noin 0.20 dollarilla, mutta sen arvo nousi vähitellen lähes 1 dollariin.

"Bitfinex loi myös vaihdettavan RRT-tokenin tietyille BFX-haltijoille, jotka muuttivat BFX-rahakkeet iFinexin osakkeiksi", Ardoino selitti. ”Kun saamme varat takaisin, jaamme RRT:n haltijoille enintään yhden dollarin RRT:tä kohden. RRT:tä on jäljellä noin 30 miljoonaa."

Ardoinon mukaan RRT-haltijoilla on etuoikeus kaikista vuoden 2016 hakkeroinnista palautetuista omaisuudesta, ja pörssi voi lunastaa RRT:t digitaalisilla rahakkeilla, käteisellä tai muulla omaisuudella.

- 000

- 2016

- 2022

- Meistä

- pääsy

- Mukaan

- Tili

- poikki

- Toimia

- Toiminta

- toiminta

- lisä-

- osoite

- algoritmi

- Kaikki

- väitetään

- jo

- Vaikka

- määrä

- analyysi

- Analytics

- ilmoitti

- Toinen

- kaikkialla

- huhtikuu

- noin

- artikkeli

- osoitettu

- Atominvaihtosopimukset

- tulevat

- ovat

- Bitcoin

- bitcoin-tapahtumia

- Bitcoin-lompakko

- Bitfinex

- bittrex

- blockchain

- rikkominen

- BTC

- liiketoiminta

- Kalifornia

- pääoma

- joka

- kassa

- paini

- kiinni

- Sensuuri

- Ketjuanalyysi

- mahdollisuudet

- lataus

- peritään

- vaatimukset

- pilvi

- Cloud Storage

- Kolikko

- coinbase

- kommentit

- Yhteinen

- Yritykset

- yritys

- monimutkainen

- tietojenkäsittely

- laskentateho

- liitäntä

- Salaliitto

- ohjaus

- yhteistyö

- voisi

- Pari

- Tuomioistuin

- Rikollinen

- ratkaiseva

- kryptovaluutta

- Cryptocurrency Exchange

- Kryptocurrency vaihto

- CTO

- säilytyspalvelut

- Asiakkaat

- Darknet

- tiedot

- tietokanta

- oikeuslaitos

- laite

- DID

- eri

- digitaalinen

- jakelu

- asiakirjat

- ei

- Yhdysvaltojen oikeusministeriön

- dollari

- dollaria

- alas

- Pudota

- Varhainen

- helposti

- vaikutus

- salaus

- erityisesti

- tapahtuma

- esimerkki

- Vaihdetaan

- Vaihto

- sormenjälki

- Etunimi

- virtaus

- Keskittää

- jälkeen

- tulevaisuuteen

- löytyi

- toiminta

- rahasto

- rahastoiva

- rahoitus

- varat

- Global

- hyvä

- Hallitus

- suuntaviivat

- hakata

- hakkeri

- hakkerit

- Käsittely

- ottaa

- auttaa

- Korkea

- historia

- pitää

- haltijat

- Miten

- HTTPS

- valtava

- ajatus

- Identiteetti

- laiton

- kuva

- tärkeä

- mahdoton

- Inc.

- Mukaan lukien

- Kasvaa

- kasvoi

- Intia

- tiedot

- Insider

- Internet

- tutkimus

- IP

- IP-osoite

- IT

- liittyi

- lainkäyttöalueilla

- Oikeudenmukaisuus

- pito

- avain

- avaimet

- tuntemus

- tunnettu

- KYC

- Laki

- lainvalvontaviranomaisten

- johtaa

- Led

- Vaikutusvalta

- vipusuhteita

- Lisenssi

- elinikäinen

- linkit

- sijainti

- Pitkät

- merkittävä

- Enemmistö

- Tekeminen

- markkinat

- markkinat

- markkinat

- miljoona

- Monero

- raha

- Rahanpesun

- kk

- Morgan

- eniten

- liikkua

- liikkuvat

- nimet

- verkko

- New York

- virallinen

- verkossa

- avata

- Operations

- Tilaisuus

- Muut

- omistuksessa

- Salasana

- salasanat

- maksut

- ehkä

- henkilöstö

- kappale

- poloniex

- mahdollisuus

- mahdollinen

- teho

- ensisijainen

- yksityisyys

- yksityinen

- yksityinen avain

- Yksityiset avaimet

- prosessi

- omaisuus

- toimittaa

- julkinen

- julkinen avain

- kysymys

- nostaa

- todellinen maailma

- ennätys

- asiakirjat

- toipua

- kirjattu

- etäkäyttö

- edellyttää

- tutkimus

- tulot

- riskit

- turvallista

- Said

- taju

- Huijaus

- järjestelmä

- turvallinen

- turvallisuus

- takavarikoida

- takavarikoitiin

- tunne

- palvelu

- Palvelut

- Jaa:

- yhteinen

- osakkeet

- Yksinkertainen

- So

- hienostunut

- menot

- Kaupallinen

- levitä

- alkoi

- Lausunto

- lausuntoja

- Valtiot

- Varastossa

- varastettu

- Levytila

- vahva

- Onnistuneesti

- Tukee

- valvonta

- joukkue-

- Tekninen

- tekniikat

- laki

- Lähde

- maailma

- Kautta

- tied

- aika

- yhdessä

- symbolinen

- tokens

- kaupankäynti

- perinteinen

- kauppa

- Liiketoimet

- läpinäkyvä

- Luottamus

- meille

- Yhdysvaltain oikeusministeriö

- Yhdysvaltain hallitus

- unique

- Yhtenäinen

- Yhdysvallat

- käyttää

- arvo

- VPN

- Lompakko

- Mitä

- onko

- KUKA

- Referenssit

- maailman-

- vuosi

- vuotta