Tarinat ovat sekä surullisen kuuluisia että legendaarisia. Huutokaupassa ostetut ylimääräiset tietokonelaitteet sisältävät tuhansia tiedostoja, joissa on yksityisiä tietoja, mukaan lukien työntekijöiden terveystiedot, pankkitiedot ja muut tiedot, jotka kuuluvat useiden valtion ja paikallisten tietosuoja- ja tietosuojalakien piiriin. Kauan unohdetut virtuaalikoneet (VM:t) luottamuksellisten tietojen kanssa vaarantuvat - eikä kukaan tiedä. Yritysluokan reitittimet yritysverkkojen topologiatiedoilla myydään eBayssa. Mitä muuta yritykset paljastavat mahdollisille hyökkääjille, kun niin paljon luottamuksellisia tietoja on julkisesti saatavilla päivittäin?

Tosiasia on, että paljon tietoja paljastetaan säännöllisesti. Viime kuussa esimerkiksi kyberturvallisuustoimittaja ESET raportoitu että 56 % jälkimarkkinoilla myydyistä käytöstä poistetuista reitittimistä sisälsi arkaluontoista yritysmateriaalia. Tämä sisälsi konfigurointitietoja, kuten reitittimen todennusavaimet, IPsec- ja VPN-tunnistetiedot ja/tai hajautetut salasanat, valtuustiedot yhteyksiä varten kolmannen osapuolen verkkoihin ja yhteystiedot tiettyjä sovelluksia varten.

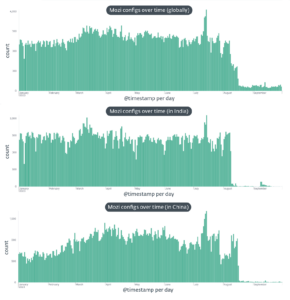

Pilvipohjaiset haavoittuvuudet, jotka johtavat tietovuotojin, ovat yleensä seurausta virheellisistä määrityksistä, sanoo Greg Hatcher, entinen National Security Agencyn opettaja ja nykyään hyökkääviin kyberoperaatioihin erikoistuneen kyberturvallisuuskonsulttiyrityksen White Knight Labsin toimitusjohtaja ja toinen perustaja. Joskus tiedot vaarannetaan tietoisesti mutta naiivisti, hän huomauttaa, kuten esimerkiksi oma koodi löytää tiensä ChatGPT:hen viime aikoina. Samsungin rikkomus.

Luottamuksellisia tietoja, kuten valtuustietoja ja yrityssalaisuuksia, tallennetaan usein GitHubiin ja muihin ohjelmistovarastoihin, Hatcher sanoo. Hyökkääjät voivat etsiä monivaiheista todennusta tai ohittaa kelvollisia valtuustietoja käyttämällä MFASweep-komentosarjaa, PowerShell-komentosarjaa, joka yrittää kirjautua useisiin Microsoftin palveluihin käyttämällä toimitettua tunnistesarjaa, joka yrittää tunnistaa, onko MFA käytössä. Evilginx, man-in-the-middle -hyökkäyskehys, jota käytetään sisäänkirjautumistietojen kalasteluun sekä istuntoevästeet; ja muita työkaluja. Nämä työkalut voivat löytää pääsyn haavoittuvuuksia useisiin järjestelmiin ja sovelluksiin ohittaen olemassa olevat suojauskokoonpanot.

Sekä laitteisto- että ohjelmistovarasto on välttämätöntä, Hatcher sanoo. Laitteistovaraston tulee sisältää kaikki laitteet, koska turvallisuustiimin on tiedettävä tarkalleen, mitä laitteistoa verkossa on ylläpito- ja vaatimustenmukaisuussyistä. Turvatiimit voivat käyttää a ohjelmistoomaisuusluettelo suojellakseen pilviympäristöjään, koska he eivät voi käyttää useimpia pilvipohjaisia laitteita. (Poikkeuksena on yksityinen pilvi, jossa on yrityksen omistamia laitteistoja palveluntarjoajan konesalissa, joka kuuluisi myös laitteistovaraston alle.)

Vaikka sovelluksia poistetaan käytöstä poistetuilta kiintolevyiltä, levyllä oleva Windows-käyttöjärjestelmän unattend.xml-tiedosto sisältää edelleen luottamuksellisia tietoja, jotka voivat johtaa tietomurtoihin, Hatcher sanoo.

"Jos saan sen käsiini ja paikallista järjestelmänvalvojan salasanaa käytetään uudelleen koko yritysympäristössä, voin nyt saada alustavan jalansijan", hän selittää. "Voin jo liikkua sivusuunnassa ympäri ympäristöä."

Arkaluonteiset tiedot eivät välttämättä jää piiloon

Levyjen fyysisen tuhoamisen jälkeen seuraava paras vaihtoehto on kirjoittaa koko levy päälle - mutta tämäkin vaihtoehto voidaan joskus voittaa.

Tel Avivissa toimivan Veriti.ai:n toinen perustaja ja tietosuojavastaava Oren Koren sanoo, että palvelutilit ovat usein huomiotta jätetty tietolähde, jota hyökkääjät voivat hyödyntää sekä tuotantopalvelimilla että kun eläkkeellä olevien palvelimien tietokannat jäävät näkyviin. Esimerkiksi vaarantuneet postinsiirtoagentit voivat toimia välihyökkäyksenä ja purkaa SMTP-tietojen salauksen, kun niitä lähetetään tuotantopalvelimista.

Vastaavasti muut palvelutilit voivat vaarantua, jos hyökkääjä pystyy määrittämään tilin ensisijaisen toiminnon ja löytämään suojauskomponentit, jotka on poistettu käytöstä tämän tavoitteen saavuttamiseksi. Esimerkkinä voisi olla data-analyysin poistaminen käytöstä, kun vaaditaan erittäin pientä latenssia.

Aivan kuten palvelutilit voivat vaarantua, jos ne jätetään ilman valvontaa, niin voivat myös orvot virtuaalikoneet. Hatcher sanoo, että suosituissa pilviympäristöissä virtuaalikoneita ei usein poisteta käytöstä.

"Punaisena tiimityöskentelijänä ja läpäisytestaajana rakastamme näitä asioita, koska jos saamme niihin pääsyn, voimme itse asiassa luoda pysyvyyttä pilviympäristössä ponnahtamalla sisään [ja] ponnahtamaan majakan johonkin niistä laatikoista, jotka voivat puhua takaisin. [komento- ja ohjaus]palvelimemme", hän sanoo. "Sitten voimme pitää tuosta pääsystä loputtomiin."

Yksi tiedostotyyppi, joka usein vaihtuu lyhyesti, on jäsentämätön data. Vaikka strukturoiduille tiedoille – online-lomakkeille, verkkolokeille, verkkopalvelinlokeille tai muille relaatiotietokantojen määrällisille tiedoille – on yleensä olemassa säännöt, jäsentämätön data voi olla ongelmallista, sanoo tiedotteessa. Mark Shainman, Securiti.ai:n hallintotuotteiden vanhempi johtaja. Nämä ovat tietoja ei-relaatiotietokannoista, datajärvistä, sähköpostista, puhelulokeista, Web-lokeista, ääni- ja videoviestinnästä, suoratoistoympäristöistä ja useista yleisistä tietomuodoista, joita käytetään usein laskentataulukoissa, asiakirjoissa ja grafiikassa.

"Kun ymmärrät, missä arkaluontoiset tietosi ovat olemassa, voit ottaa käyttöön erityisiä käytäntöjä, jotka suojaavat näitä tietoja", Shainman sanoo.

Käyttöoikeuskäytännöt voivat korjata haavoittuvuuksia

Tietojen jakamisen taustalla oleva ajatusprosessi tunnistaa usein mahdolliset haavoittuvuudet.

Shainman sanoo: "Jos jaan tietoja kolmannen osapuolen kanssa, otanko käyttöön tietyt salaus- tai peittokäytännöt, joten kun tiedot siirretään alavirtaan, he voivat hyödyntää kyseistä dataa, mutta sisällä olevia arkaluonteisia tietoja että ympäristö ei ole alttiina?"

Access Intelligence on joukko käytäntöjä, joiden avulla tietyt henkilöt voivat käyttää alustassa olevia tietoja. Nämä käytännöt ohjaavat kykyä tarkastella ja käsitellä tietoja asiakirjan käyttöoikeustasolla, ei esimerkiksi laskentataulukon solupohjaisesti. Lähestymistapa vahvistaa kolmannen osapuolen riskienhallinta (TPRM) sallimalla kumppaneiden pääsyn heidän kulutukseensa hyväksyttyihin tietoihin; tämän luvan ulkopuolella olevia tietoja ei voida tarkastella tai käsitellä, vaikka niitä käytettäisiin.

Asiakirjat, kuten NISTin erikoisjulkaisu 800-80 Median puhtaanapitoohjeet ja Enterprise Data Management (EDM) -neuvoston tietoturvakehykset voi auttaa tietoturva-ammattilaisia määrittämään hallintalaitteet laitteiston käytöstä poistamiseen ja tietojen suojaamiseen liittyvien haavoittuvuuksien tunnistamiseksi ja korjaamiseksi.

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- PlatoAiStream. Web3 Data Intelligence. Tietoa laajennettu. Pääsy tästä.

- Tulevaisuuden lyöminen Adryenn Ashley. Pääsy tästä.

- Osta ja myy osakkeita PRE-IPO-yhtiöissä PREIPO®:lla. Pääsy tästä.

- Lähde: https://www.darkreading.com/edge-articles/making-sure-lost-data-stays-lost

- :On

- :ei

- :missä

- 7

- a

- kyky

- pystyy

- Meistä

- pääsy

- Accessed

- Tili

- Tilit

- Toimia

- todella

- admin

- toimisto

- aineet

- AI

- Kaikki

- Salliminen

- mahdollistaa

- pitkin

- jo

- an

- analyysi

- ja

- sovellukset

- lähestymistapa

- hyväksytty

- OVAT

- AS

- etu

- At

- hyökkäys

- yrityksiä

- Huutokauppa

- audio-

- Authentication

- saatavissa

- takaisin

- Pankkitoiminta

- perusta

- BE

- majakka

- koska

- takana

- ovat

- PARAS

- sekä

- laatikot

- rikkomisesta

- mutta

- by

- soittaa

- CAN

- Voi saada

- ei voi

- keskus

- toimitusjohtaja

- ChatGPT

- päällikkö

- pilvi

- Perustaja

- koodi

- Yhteydenpito

- Yritykset

- noudattaminen

- osat

- Vaarantunut

- tietojenkäsittely

- Konfigurointi

- liitäntä

- Liitännät

- konsultointi

- kulutus

- sisälsi

- sisältää

- ohjaus

- valvonta

- keksit

- Yrityksen

- voisi

- neuvosto

- neuvoston

- katettu

- luoda

- Valtakirja

- cyber

- tietoverkkojen

- päivittäin

- tiedot

- tietojen analysointi

- Data Center

- tiedonhallinta

- tietokannat

- yksityiskohdat

- Määrittää

- Laitteet

- Johtaja

- do

- asiakirja

- asiakirjat

- eBay

- muu

- Työntekijä

- käytössä

- salaus

- yritys

- Koko

- ympäristö

- ympäristöissä

- laitteet

- olennainen

- Jopa

- täsmälleen

- esimerkki

- poikkeus

- olemassa

- olemassa

- selittää

- Käyttää hyväkseen

- avoin

- tosiasia

- Pudota

- filee

- Asiakirjat

- Löytää

- löytäminen

- varten

- Entinen

- lomakkeet

- Puitteet

- alkaen

- toiminto

- yleensä

- saada

- GitHub

- tavoite

- hallinto

- grafiikka

- Ryhmä

- käsissä

- Kova

- Palvelimet

- hajautettu

- Olla

- he

- terveys

- auttaa

- pitää

- pitää

- HTTPS

- i

- tunnistaa

- tunnistaa

- tunnistaminen

- if

- in

- sisältää

- mukana

- Mukaan lukien

- henkilöt

- pahamaineinen

- tiedot

- ensimmäinen

- Älykkyys

- tulee

- inventaario

- IT

- SEN

- jpg

- avaimet

- laji

- Ritari

- Tietää

- Labs

- Sukunimi

- Viive

- Lait

- johtaa

- Vuodot

- vasemmalle

- legendaarinen

- Taso

- Vaikutusvalta

- paikallinen

- log

- Kirjaudu sisään

- menetetty

- Erä

- rakkaus

- Koneet

- tehty

- huolto

- Tekeminen

- johto

- markkinat

- materiaali

- Media

- Tavata

- UM

- Microsoft

- ehkä

- Kuukausi

- eniten

- liikkua

- paljon

- monitekijäinen todennus

- moninkertainen

- paljous

- my

- kansallinen

- kansallinen turvallisuus

- tarpeet

- verkko

- verkot

- seuraava

- NIST

- Nro

- Huomautuksia

- nyt

- of

- pois

- hyökkäys

- upseeri

- usein

- on

- kerran

- ONE

- verkossa

- toiminta

- käyttöjärjestelmän

- Operations

- Vaihtoehto

- or

- Muut

- meidän

- ulkopuolella

- Voittaa

- kumppani

- puolue

- Salasana

- salasanat

- tunkeutuminen

- lupa

- sitkeys

- Phishing

- fyysisesti

- Paikka

- foorumi

- Platon

- Platonin tietotieto

- PlatonData

- politiikkaa

- Suosittu

- mahdollinen

- PowerShell

- ensisijainen

- yksityisyys

- yksityinen

- yksityiset tiedot

- prosessi

- Käsitelty

- tuotanto

- Tuotteemme

- patentoitu

- PROS

- suojella

- suojella

- protokolla

- mikäli

- toimittaja

- julkinen

- Julkaisu

- osti

- työntää

- laittaa

- määrällinen

- pikemminkin

- syistä

- äskettäinen

- asiakirjat

- punainen

- säännöllisesti

- liittyvä

- tarvitaan

- johtua

- Riski

- riskienhallinta

- säännöt

- s

- sanoo

- Haku

- toissijainen

- Jälkimarkkinat

- turvallisuus

- vanhempi

- sensible

- lähetetty

- servers

- palvelu

- Palveluntarjoaja

- Palvelut

- Istunto

- setti

- jakaminen

- Lyhyt

- shouldnt

- Yksinkertainen

- koska

- So

- Tuotteemme

- myyty

- jonkin verran

- lähde

- erityinen

- erikoistunut

- erityinen

- taulukkolaskentaohjelma

- Osavaltio

- pysyä

- Yhä

- tallennettu

- tarinat

- streaming

- jäsennelty

- niin

- ylijäämä

- järjestelmä

- järjestelmät

- Puhua

- joukkue-

- tiimit

- Puh

- kuin

- että

- -

- heidän

- sitten

- Nämä

- ne

- asiat

- kolmas

- kolmannen osapuolen

- tätä

- ne

- ajatus

- tuhansia

- kauttaaltaan

- että

- työkalut

- siirtää

- Sorvatut

- Kääntyminen

- tyyppi

- varten

- ymmärtää

- käyttää

- käytetty

- käyttämällä

- yleensä

- lajike

- eri

- myyjä

- Video

- Näytä

- Virtual

- VPN

- haavoittuvuuksia

- Tapa..

- we

- verkko

- Web-palvelin

- HYVIN

- Mitä

- kun

- joka

- vaikka

- valkoinen

- ikkunat

- with

- sisällä

- olisi

- XML

- Voit

- Sinun

- zephyrnet