Colonial Pipeline Ransomware Recovery -ohjelma

Yhdysvaltain oikeusministeriö 7. kesäkuuta 2021 ilmoitti että he olivat takavarikoineet 63.69 BTC 75 BTC-lunnaasta, Colonial Pipeline oli maksanut DarkSidelle. Tämä lunnaiden palautus on ensimmäinen, jonka äskettäin luotu DOJ Ransomware ja Digital Extortion Task Force on toteuttanut.

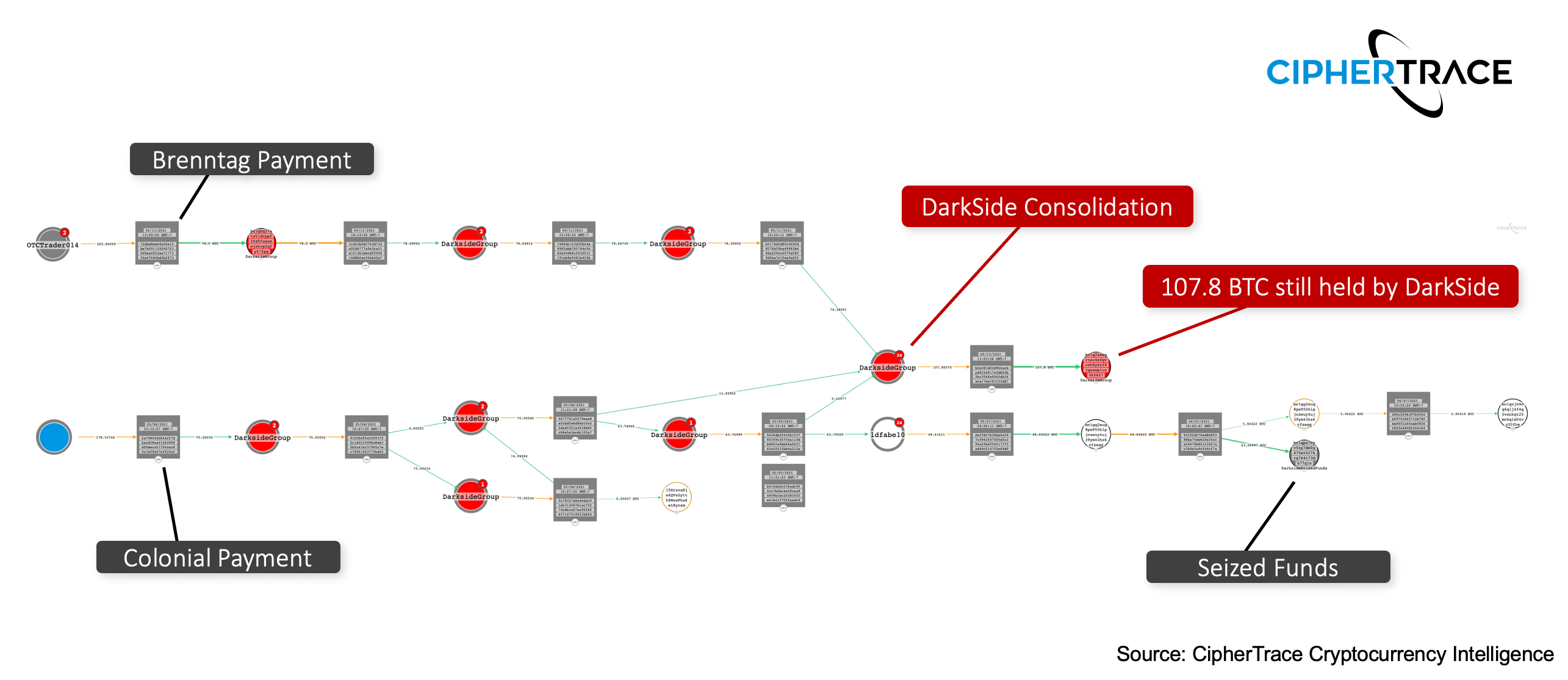

Vaikka FBI pystyi palauttamaan noin 85% Bitcoin Bitcoin on digitaalinen valuutta (jota kutsutaan myös salausvaluutaksi)… Lisää: maksettu DarkSidelle, tämä on vain noin puolet USD-ekvivalentista, joka alun perin maksettiin bitcoinin hinnan laskun vuoksi lunnaiden maksamisen jälkeen. Loput 11.3 BTC pysyivät eri DarkSide- tai DarkSide-tytäryhtiön hallinnoimissa osoitteissa, jotka on kuvattu alla olevassa kuvassa. Varojen virtauksen ja DarkSiden toiminnan Ransomware-as-a-Service (RaaS) -mallina analyysin perusteella käyttämättömät varat voivat olla DarkSide-operaattoreiden hallussa, kun taas takavarikoidut varat ovat hakkeroinnin suorittaneiden RaaS-tytäryhtiöiden hallussa. . On yleistä käytäntöä, että lunnasohjelmien operaattorit ottavat 15-30% leikkauksen lunnaista, jättäen loput RaaS-tytäryhtiöistä (ne, jotka toteuttavat hyökkäyksen).

Bitcoin on digitaalinen valuutta (jota kutsutaan myös salausvaluutaksi)… Lisää: maksettu DarkSidelle, tämä on vain noin puolet USD-ekvivalentista, joka alun perin maksettiin bitcoinin hinnan laskun vuoksi lunnaiden maksamisen jälkeen. Loput 11.3 BTC pysyivät eri DarkSide- tai DarkSide-tytäryhtiön hallinnoimissa osoitteissa, jotka on kuvattu alla olevassa kuvassa. Varojen virtauksen ja DarkSiden toiminnan Ransomware-as-a-Service (RaaS) -mallina analyysin perusteella käyttämättömät varat voivat olla DarkSide-operaattoreiden hallussa, kun taas takavarikoidut varat ovat hakkeroinnin suorittaneiden RaaS-tytäryhtiöiden hallussa. . On yleistä käytäntöä, että lunnasohjelmien operaattorit ottavat 15-30% leikkauksen lunnaista, jättäen loput RaaS-tytäryhtiöistä (ne, jotka toteuttavat hyökkäyksen).

Darkside-operaattorit konsolidoivat loput Colonial Pipeline -rahastoista monilla muilla lunnailla, mukaan lukien globaalin kemian jakeluyhtiö Brenntagin rahalla, jota oli hyökätty vain muutama päivä aiemmin. DOJ ei ole vielä tarttunut tähän DarkSide-varojen 107.8 BTC: n yhdistämiseen, ja se on ollut lepotilassa 13. toukokuuta lähtien.

Mukaan DarkSide-takavarikkomääräys, FBI: n San Francisco Field Divisionin tietoverkkorikollisuusryhmä käytti lohkoketjuanalyysiä määrittämään Colonial Pipeline -lunnaiden maksuvarojen virta. Tässä määräyksessä FBI ilmoitti myös, että heillä oli hallussaan salausvaluuttaosoitteen yksityinen avain, joka liitettiin 63.7 BTC: hen, suoraan jäljitettävissä Colonial Pipeline -lunnaiden maksuun. Nämä yksityiset avaimet saatiin todennäköisesti DarkSide-palvelinten äskettäisen takavarikoinnin seurauksena 13. toukokuuta tai sen ympäristössä ilmoitetaan tytäryhtiöille lähetetyillä viesteillä DarkSide RaaS -operaation.

Takavarikko kryptovaluutta Salausvaluutta (tai salausvaluutta) on digitaalinen omaisuus… Lisää: Suora, fyysinen pääsy lompakkoon ei ole yleistä. Salakirjoituksen takavarikoimiseksi lainvalvontaviranomaisilla on oltava pääsy yksityiseen avaimeen tai pääsy henkilöön, joka voi käyttää yksityistä avainta. Siksi suurin osa salauksesta takavarikoidaan joko vaihdon kautta, koska pörsseillä on yksityiset avaimet, tai sellaisen henkilön pidätyksen jälkeen, jolla on lompakko tai heidän omaisuutensa joukossa.

Salausvaluutta (tai salausvaluutta) on digitaalinen omaisuus… Lisää: Suora, fyysinen pääsy lompakkoon ei ole yleistä. Salakirjoituksen takavarikoimiseksi lainvalvontaviranomaisilla on oltava pääsy yksityiseen avaimeen tai pääsy henkilöön, joka voi käyttää yksityistä avainta. Siksi suurin osa salauksesta takavarikoidaan joko vaihdon kautta, koska pörsseillä on yksityiset avaimet, tai sellaisen henkilön pidätyksen jälkeen, jolla on lompakko tai heidän omaisuutensa joukossa.

Colonial Pipeline Ransomware -hyökkäys

7. toukokuuta 2021 Venäjällä toimiva tietoverkkorikollisuusryhmä DarkSide hyökkäsi Colonial Pipeline - osa Yhdysvaltojen kriittisen infrastruktuurin sektoria. Osana lunnasohjelmaa DarkSide-toimijat salasivat laitteita verkossa ja varastivat salaamattomia tiedostoja uhkaamalla vapauttaa ne yleisölle, jos yritys ei maksa. Mukaan blockchain Lohkoketju - bitcoinin ja muun c: n taustalla oleva tekniikka… Lisää: analyysi, seuraavana päivänä Colonial Pipeline maksoi 75 BTC-lunnaita, joiden arvo oli yli 4.2 miljoonaa dollaria tuolloin. Hyökkäyksen jälkeen Valkoinen talo antoi toimeenpanomääräyksen Yhdysvaltojen kyberturvallisuuden parantamisesta "jatkuvaa ja yhä kehittyneempää haitallista verkkokampanjaa vastaan, joka uhkaa julkista sektoria, yksityistä sektoria ja viime kädessä amerikkalaisten turvallisuutta ja yksityisyyttä".

Lohkoketju - bitcoinin ja muun c: n taustalla oleva tekniikka… Lisää: analyysi, seuraavana päivänä Colonial Pipeline maksoi 75 BTC-lunnaita, joiden arvo oli yli 4.2 miljoonaa dollaria tuolloin. Hyökkäyksen jälkeen Valkoinen talo antoi toimeenpanomääräyksen Yhdysvaltojen kyberturvallisuuden parantamisesta "jatkuvaa ja yhä kehittyneempää haitallista verkkokampanjaa vastaan, joka uhkaa julkista sektoria, yksityistä sektoria ja viime kädessä amerikkalaisten turvallisuutta ja yksityisyyttä".

Brenntag Ransomware -hyökkäys

Neljä päivää Colonial Pipeline -hyökkäyksen jälkeen maailmanlaajuinen kemikaalijakelutoimisto Brenntag kärsi ransomware-hyökkäyksestä, joka kohdistui heidän Pohjois-Amerikan divisioonaansa. 11. toukokuuta yhtiö maksoi lunnasohjelmien operaattoreille 78.5 BTC: n, tuolloin noin 4.4 miljoonaa dollaria. Samoin kuin Colonial Pipeline -hyökkäys, osana tätä hyökkäystä DarkSide-toimijat salasivat laitteita verkossa ja varastivat salaamattomia tiedostoja. Toisin kuin Colonial Pipeline, Brenntag-varoja ei ole vielä saatu takaisin.

Mikä on Ransomware-as-a-Service?

DarkSide on Ransomware-as-a-Service (RaaS) -operaatio. RaaS-toimintamalleissa haittaohjelmakehittäjät ovat kumppaneina kolmansien osapuolten tytäryhtiöiden tai hakkereiden kanssa, jotka ovat vastuussa pääsystä verkkoon, laitteiden salaamisesta ja lunnaiden maksamisesta neuvotellen uhrin kanssa. Tämän suhteellisen uuden mallin seurauksena lunnasohjelmia voivat nyt helposti käyttää huonot toimijat, joilla ei ole teknistä kykyä itse luoda haittaohjelmia, mutta jotka ovat enemmän kuin halukkaita ja kykeneviä tunkeutumaan kohteeseen.

Lunnaat maksetaan sitten tytäryhtiön ja operaattorin (kehittäjän) kesken. Tämä jako ransomware-operaattoreiden ja infektion aiheuttaneen tytäryhtiön välillä on usein merkki Ransomware-as-a-Service-malleista. Useimmissa RaaS-malleissa tämä jako on 15-30% operaattorille ja 70-85% tytäryhtiölle.

Ransomware-taistelu - mitä seuraavaksi?

NetWalkerin ja Darksiden kaltaisten ransomware-as-a-service-toimintojen nopeasta kasvusta on tullut tuottoisa liiketoiminta uhkatoimijoille. Nämä viimeaikaiset kriittisen infrastruktuurin vastaiset hyökkäykset todistavat, että lunnasohjelma ei vaikuta vain yksilöihin. Siksi oikeusministeriö 3. kesäkuuta julkaisi muistion kaikille liittovaltion syyttäjille ilmoittavien syyttäjien on nyt ilmoitettava lunnasohjelmatapahtumat samalla tavalla kuin me raportoimme kriittisistä uhista kansalliselle turvallisuudellemme. Tietojen jakaminen on avain lunnasohjelmien vastaiseen torjuntaan. Kesäkuun puolivälissä RaaS-operaattori REvil ilmoitti päivittäneensä eettisyyttään ja heidän odotettua käyttäytymistään harkitakseen lunnasohjelmien uhreja, kuten koulujen ja sairaaloiden pitämistä hyökkäysten rajoissa. Tämä päivitetty menetelmä oli todennäköisesti pyrkimys alentaa REvil-profiilia, jotta siitä ei tulisi ensisijainen kohde Yhdysvaltain DOJ: lle.

Blockchain-analytiikka tarjoaa kriittistä salausvaluutan älykkyyttä, jota tarvitaan ransomware-toimijoiden jäljittämiseen. Vain työskentelemällä yhdessä ransomware-työryhmän kaltaisten ryhmien kautta krypto-valuutan tiedustelupalvelut voivat torjua näitä kansainvälisiä uhkatoimijoita. On erittäin tärkeää paitsi seurata lunnasohjelmien etenemistä operaattoreiden löytämiseksi ja pysäyttämiseksi, myös karkaista järjestelmiä ja kouluttaa yleisöä siitä, miten nämä kompromissit tapahtuvat häiriöiden asianmukaiseksi lieventämiseksi. Tapaturmavastausyrityksillä on laaja tietokanta asiakkaiden lunnaista maksuista; Näiden varojen tunnistaminen ja seuraaminen voi auttaa rakentamaan ransomware-ryhmän täydellisen profiilin.

Koska ransomware-toimijat käyttävät maksujen vastaanottamiseen julkisia estoketjuja, kaikkia tapahtumia voidaan tarkastella ketjussa, mikä antaa lainvalvontaviranomaisille (tai kenellekään) mahdollisuuden jäljittää varojen virtausta. Lohkoketjuanalyysityökalun, kuten CipherTrace Inspectorin, käyttäminen tarjoaa jopa lisätietoa jäljitykseen ja tutkimukseen, kuten tunnistaa, milloin varat on talletettu pörssiin. Kun varat saapuvat keskitettyyn vaihtoon, lainvalvontaviranomaiset voivat pysäyttää varojen liikkeen pyytämällä vaihtoa jäädyttämään tilin, ja jos käyttäjien olisi suoritettava KYC-prosessi, voi olla mahdollista tunnistaa osoite takana oleva henkilö.

- 11

- 7

- pääsy

- Tili

- lisä-

- Suosittelijaksi

- Kaikki

- Kaikki tapahtumat

- Amerikka

- Amerikkalainen

- analyysi

- Analytics

- ilmoitti

- noin

- pidätys

- etu

- Bitcoin

- blockchain

- BTC

- Rakentaminen

- liiketoiminta

- Kampanjat

- aiheutti

- kemiallinen

- CipherTrace

- Yhteinen

- yritys

- vakauttaminen

- rikokset

- Crypto

- kryptovaluutta

- valuutta

- cyber

- tietoverkkorikollisuuden

- tietoverkkojen

- tietokannat

- päivä

- oikeuslaitos

- Kehittäjä

- kehittäjille

- Laitteet

- digitaalinen

- Digitaalinen omaisuus

- digitaalinen valuutta

- Häiriö

- Yhdysvaltojen oikeusministeriön

- eetos

- Vaihdetaan

- Vaihto

- johtaja

- toimeenpaneva määräys

- kiristys

- FBI

- Liitto-

- Etunimi

- virtaus

- Francisco

- Jäätyä

- koko

- varat

- Global

- Ryhmä

- Kasvu

- hakata

- hakkerit

- pitää

- sairaalat

- Talo

- Miten

- HTTPS

- tunnistaa

- Vaikutus

- Mukaan lukien

- tiedot

- Infrastruktuuri

- Älykkyys

- tutkimus

- IT

- Oikeudenmukaisuus

- Oikeuslaitos

- avain

- avaimet

- KYC

- Laki

- lainvalvontaviranomaisten

- haittaohjelmat

- miljoona

- malli

- kansallinen turvallisuus

- verkko

- Pohjoiseen

- Pohjois-Amerikka

- Operations

- tilata

- Muut

- kumppani

- Maksaa

- maksu

- maksut

- hallussapito

- hinta

- yksityisyys

- yksityinen

- yksityinen avain

- Yksityiset avaimet

- Profiili

- julkinen

- Lunnaat

- ransomware

- Ransomware -hyökkäys

- toipua

- elpyminen

- raportti

- vastaus

- rEvil

- San

- San Francisco

- Koulut

- turvallisuus

- takavarikoida

- takavarikoitiin

- So

- jakaa

- Valtiot

- varasti

- järjestelmät

- Kohde

- työryhmä

- Tekninen

- Elektroniikka

- uhka toimijat

- uhat

- aika

- Seuranta

- Liiketoimet

- Yhtenäinen

- Yhdysvallat

- us

- USD

- Käyttäjät

- Lompakko

- Valkoinen talo

- KUKA

- arvoinen