ESET-tutkijat tunnistivat aktiivisen StrongPity-kampanjan, jossa jaettiin Android Telegram -sovelluksen troijalaisversiota Shagle-sovelluksena – videokeskustelupalveluna, jolla ei ole sovellusversiota.

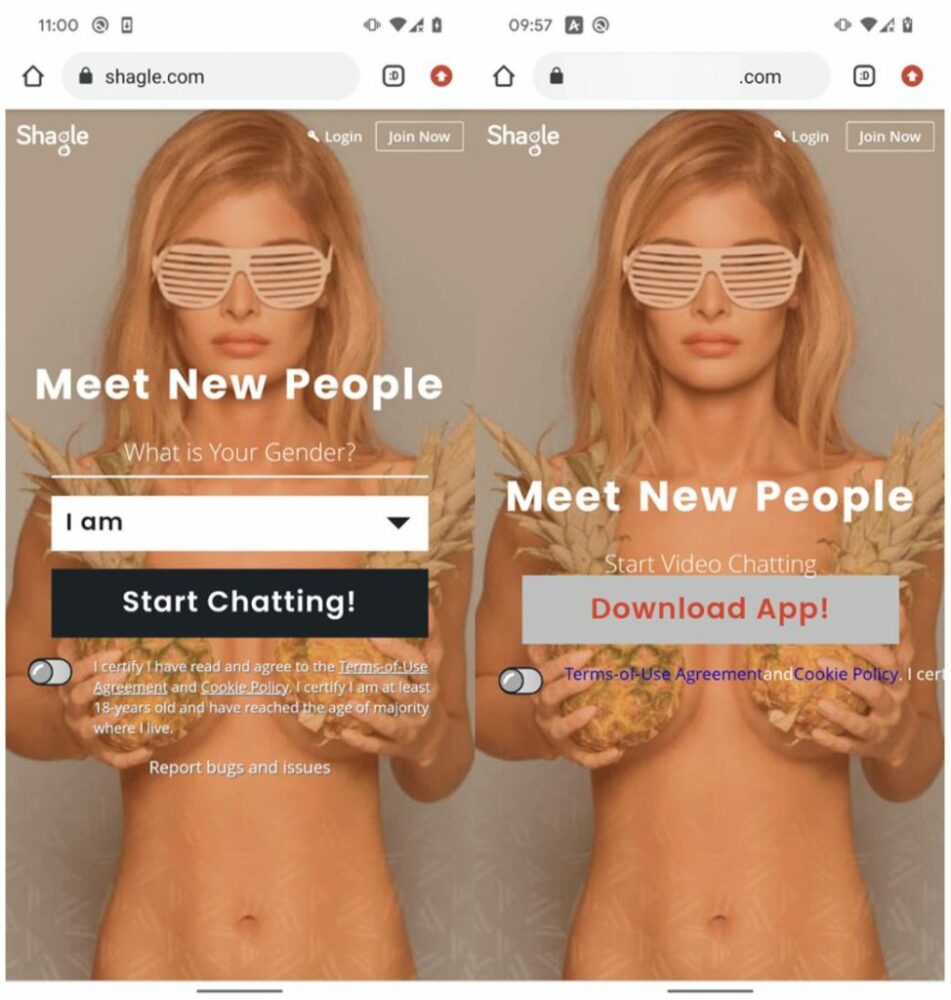

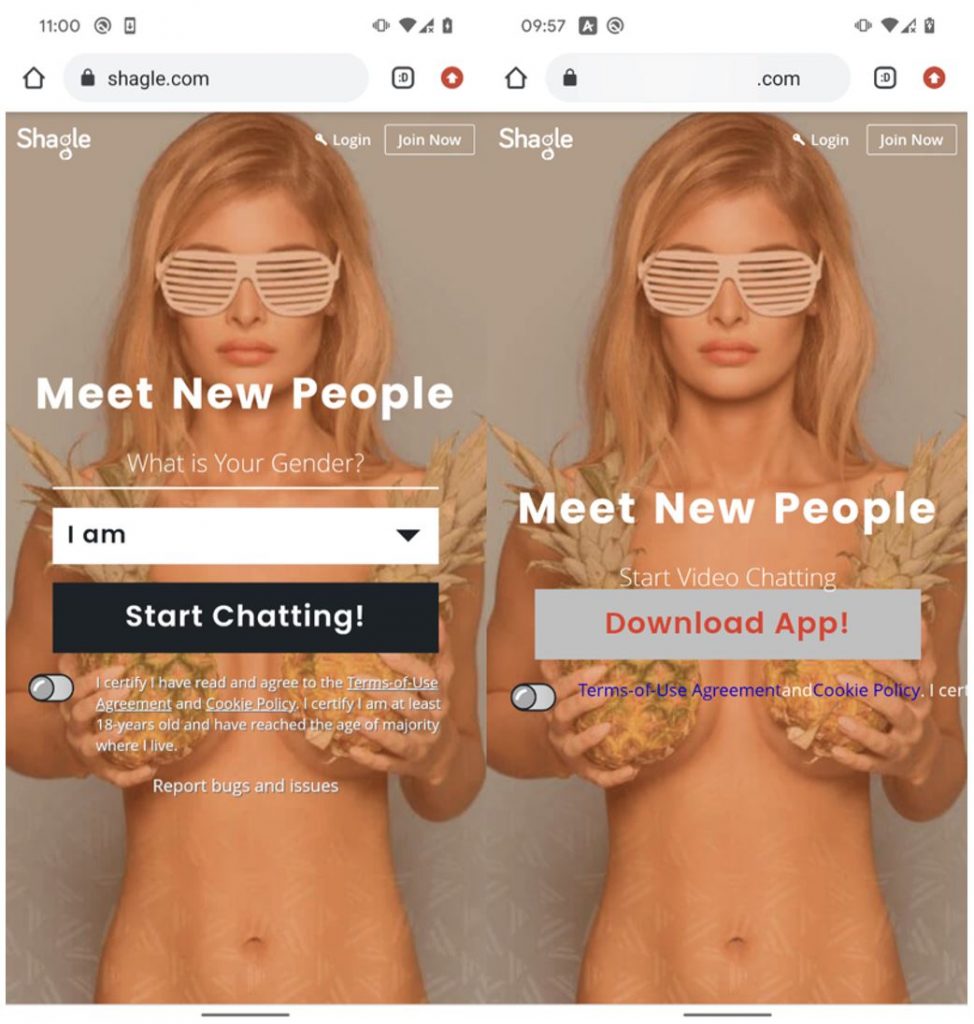

ESET-tutkijat tunnistivat aktiivisen kampanjan, jonka olemme pitäneet StrongPity APT -ryhmän ansioksi. Marraskuusta 2021 lähtien aktiivinen kampanja on levittänyt haitallista sovellusta verkkosivuston kautta, joka esiintyy Shaglena – satunnaisena videochat-palveluna, joka tarjoaa salattua viestintää tuntemattomien välillä. Toisin kuin täysin verkkopohjainen, aito Shagle-sivusto, joka ei tarjoa virallista mobiilisovellusta palvelujensa käyttämiseen, kopiointisivusto tarjoaa vain Android-sovelluksen ladattavaksi, eikä verkkopohjainen suoratoisto ole mahdollista.

- Vain yksi muu Android-kampanja on aiemmin liitetty StrongPityn ansioksi.

- Tämä on ensimmäinen kerta, kun kuvatut moduulit ja niiden toiminnallisuus on dokumentoitu julkisesti.

- Shagle-palvelua jäljittelevää kopiointisivustoa käytetään StrongPityn mobiilitakaovisovelluksen jakeluun.

- Sovellus on muokattu versio avoimen lähdekoodin Telegram-sovelluksesta, joka on pakattu uudelleen StrongPity-takaovikoodilla.

- Perustuen yhtäläisyyksiin aiemman StrongPity-takaovikoodin ja sovelluksen kanssa, joka on allekirjoitettu aikaisemman StrongPity-kampanjan varmenteella, katsomme tämän uhan StrongPity APT -ryhmälle.

- StrongPityn takaovi on modulaarinen, jossa kaikki tarvittavat binäärimoduulit on salattu AES:llä ja ladattu sen C&C-palvelimelta, ja siinä on erilaisia vakoiluominaisuuksia.

Haitallinen sovellus on itse asiassa täysin toimiva, mutta troijalainen versio laillisesta Telegram-sovelluksesta, joka kuitenkin esitetään olemattomana Shagle-sovelluksena. Me kutsumme sitä väärennetyksi Shagle-sovellukseksi, troijalaisiksi Telegram-sovellukseksi tai StrongPity-takaoveksi tämän blogikirjoituksen loppuosassa. ESET-tuotteet havaitsevat tämän uhan nimellä Android/StrongPity.A.

Tässä StrongPity-takaovessa on useita vakoiluominaisuuksia: sen 11 dynaamisesti laukeavaa moduulia vastaavat puheluiden tallentamisesta, tekstiviestien keräämisestä, puhelulokien luetteloista, yhteystietoluetteloista ja paljon muuta. Nämä moduulit dokumentoidaan ensimmäistä kertaa. Jos uhri myöntää haitallisen StrongPity-sovelluksen esteettömyyspalvelut, yksi sen moduuleista saa myös pääsyn saapuviin ilmoituksiin ja voi suodattaa viestintää 17 sovelluksesta, kuten Viber, Skype, Gmail, Messenger ja Tinder.

Kampanja on todennäköisesti hyvin kapeasti kohdennettu, koska ESET-telemetria ei vieläkään tunnista uhreja. Tutkimuksemme aikana copycat-verkkosivustolta saatavilla oleva analysoitu haittaohjelmaversio ei ollut enää aktiivinen, eikä sen asentaminen ja takaoven toiminnallisuuden käynnistäminen enää onnistunut, koska StrongPity ei ole hankkinut omaa API ID:tä troijalaiselle Telegram-sovellukselleen. Mutta tämä voi muuttua milloin tahansa, jos uhkatekijä päättää päivittää haitallisen sovelluksen.

Yleiskatsaus

Tämä StrongPity-kampanja keskittyy Android-takaoviin, joka toimitetaan verkkotunnuksesta, joka sisältää sanan "hollanti". Tämä sivusto jäljittelee laillista palvelua nimeltä Shagle at shagle.com. Kuvassa 1 näet molempien sivustojen kotisivut. Haitallinen sovellus toimitetaan suoraan esiintyvän verkkosivuston kautta, eikä sitä ole koskaan julkaistu Google Play -kaupasta. Se on laillisen Telegram-sovelluksen troijalainen versio, joka esitetään ikään kuin se olisi Shagle-sovellus, vaikka virallista Shagle Android -sovellusta ei tällä hetkellä ole.

Kuten näet kuvasta 2, väärennetyn sivuston HTML-koodi sisältää todisteita siitä, että se on kopioitu shagle.com sivusto 1. marraskuutast, 2021, käyttämällä automaattista työkalua HTTrack. Haitallinen verkkotunnus rekisteröitiin samana päivänä, joten kopiointisivusto ja väärennetty Shagle-sovellus ovat saattaneet olla ladattavissa kyseisestä päivämäärästä lähtien.

victimology

Heinäkuun 18th, 2022, yksi VirusTotalin YARA-säännöistämme laukesi, kun haitallinen sovellus ja linkki verkkosivustolle matkivat shagle.com ladattiin. Samalla saimme tiedon asiasta Twitter siitä näytteestä, vaikka se oli virheellistä johtuu Bahamutista. ESETin telemetriatiedot eivät vieläkään tunnista uhreja, mikä viittaa siihen, että kampanja on todennäköisesti kohdistettu kapeasti.

Nimeä

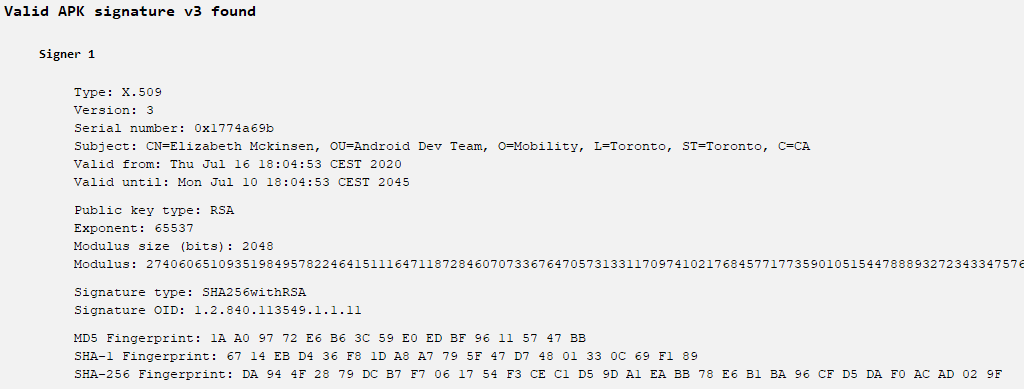

Shagle-sivuston jakama APK on allekirjoitettu samalla allekirjoitussertifikaatilla (katso kuva 3) kuin vuonna 2021 löydetty troijalainen syyrialainen e-gov-sovellus. Trend Micro, joka myös johtui StrongPitystä.

Kuva 3. Tämä varmenne allekirjoitti väärennetyn Shagle-sovelluksen ja troijalaisen syyrialaisen e-gov-sovelluksen

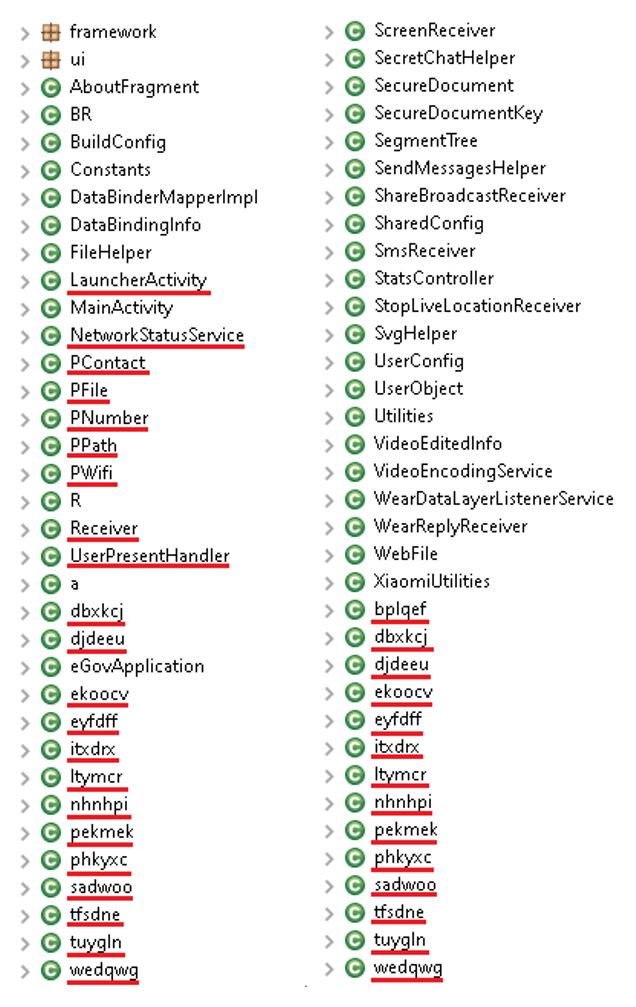

Väärennetyn Shagle-sovelluksen haitallinen koodi nähtiin StrongPityn edellisessä mobiilikampanjassa, ja se toteuttaa yksinkertaisen, mutta toimivan takaoven. Olemme nähneet, että tätä koodia käytetään vain StrongPityn järjestämissä kampanjoissa. Kuvassa 4 näet joitain lisätyistä haitallisista luokista, joissa monet hämärät nimet ovat jopa samat molempien kampanjoiden koodissa.

Kuva 4. Troijalaisen Syyrian e-gov -sovelluksen (vasemmalla) ja troijalaisen Telegram-sovelluksen (oikealla) luokkanimien vertailu

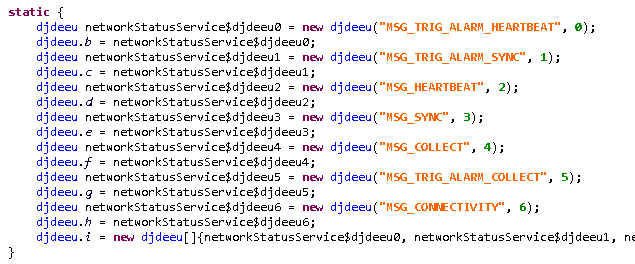

Vertaamalla tämän kampanjan takaoven koodia troijalaisen Syyrian sähköisen hallinnon sovelluksen koodiin (SHA-1: 5A5910C2C9180382FCF7A939E9909044F0E8918B), sillä on laajennettu toiminnallisuus, mutta samaa koodia käytetään samanlaisten toimintojen tarjoamiseen. Kuvassa 5 ja kuvassa 6 voit verrata molempien näytteiden koodia, joka vastaa viestien lähettämisestä komponenttien välillä. Nämä viestit ovat vastuussa takaoven haitallisen toiminnan käynnistämisestä. Siksi uskomme vahvasti, että väärennetty Shagle-sovellus on linkitetty StrongPity-ryhmään.

Kuva 5. Viestinvälittäjä, joka on vastuussa haitallisten toimintojen käynnistämisestä troijalaisessa Syyrian e-gov -sovelluksessa

Kuva 6. Viestinvälittäjä, joka vastaa haitallisten toimintojen käynnistämisestä väärennetyssä Shagle-sovelluksessa

Tekninen analyysi

Alkuperäinen pääsy

Kuten tämän blogikirjoituksen Yleiskatsaus-osiossa kuvataan, väärennetty Shagle-sovellus on isännöity Shagle-kopioijasivustolla, josta uhrien oli valittava ladata ja asentaa sovellus. Ei ollut mitään salailua, jonka mukaan sovellus olisi saatavilla Google Playsta, emmekä tiedä, kuinka mahdollisia uhreja houkuteltiin väärennetylle verkkosivustolle tai miten muutoin löydettiin siltä.

työkalusarja

Copycat-verkkosivuston kuvauksen mukaan sovellus on ilmainen ja tarkoitettu uusien ihmisten tapaamiseen ja keskusteluun. Ladattu sovellus on kuitenkin haitallisesti korjattu Telegram-sovellus, erityisesti Telegram-versio 7.5.0 (22467), joka oli ladattavissa noin 25. helmikuutath, 2022.

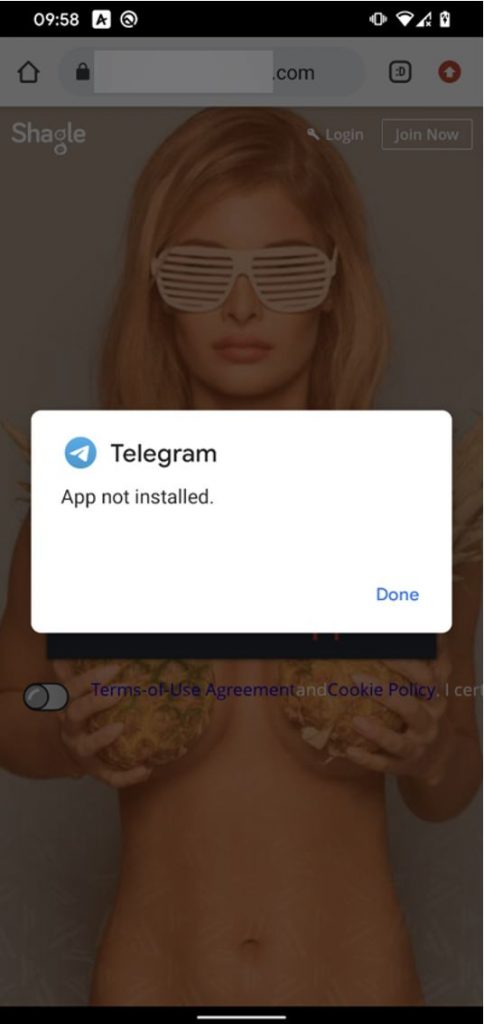

Telegramin uudelleen pakattu versio käyttää samaa paketin nimeä kuin laillinen Telegram-sovellus. Pakettien nimien oletetaan olevan yksilöllisiä tunnuksia jokaiselle Android-sovellukselle, ja niiden on oltava yksilöllisiä kaikilla laitteilla. Tämä tarkoittaa, että jos virallinen Telegram-sovellus on jo asennettu mahdollisen uhrin laitteeseen, tätä takaovellista versiota ei voi asentaa. katso kuva 7. Tämä voi tarkoittaa yhtä kahdesta asiasta – joko uhkatekijä kommunikoi ensin mahdollisten uhrien kanssa ja pakottaa heidät poistamaan Telegramin laitteistaan, jos se on asennettu, tai kampanja keskittyy maihin, joissa Telegramin käyttö on harvinaista viestintään.

Kuva 7. Jos virallinen Telegram-sovellus on jo asennettu laitteeseen, troijalaisversiota ei voida asentaa onnistuneesti

StrongPityn troijalaisen Telegram-sovelluksen olisi pitänyt toimia aivan kuten virallinen versio toimii viestinnässä, käyttämällä standardisovellusliittymiä, jotka on dokumentoitu hyvin Telegram-verkkosivustolla – mutta sovellus ei enää toimi, joten emme voi tarkistaa.

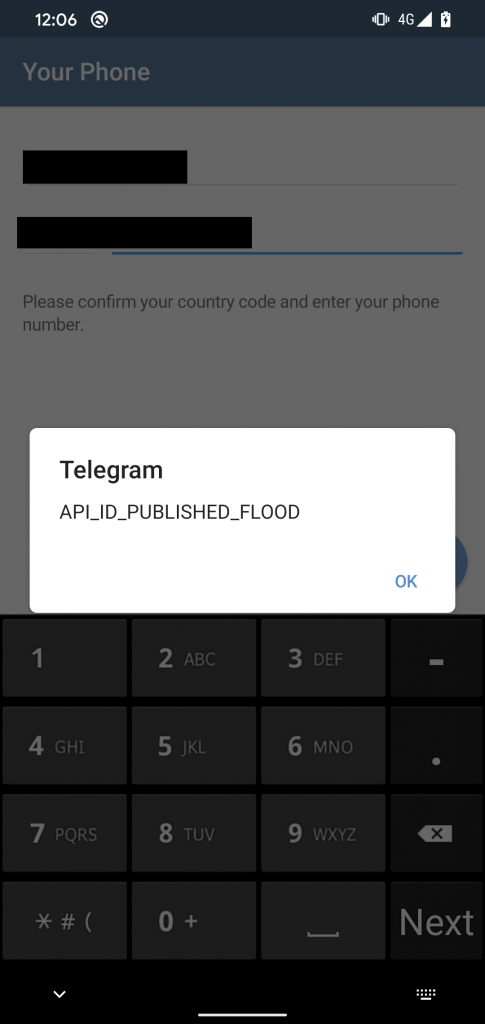

Tutkimuksemme aikana copycat-verkkosivustolta saatavilla oleva haittaohjelmien nykyinen versio ei ollut enää aktiivinen, eikä sen asentaminen ja sen takaoven toiminnallisuuden käynnistäminen ollut enää mahdollista. Kun yritimme rekisteröityä puhelinnumerollamme, uudelleen pakattu Telegram-sovellus ei voinut saada API ID:tä palvelimelta, joten se ei toiminut kunnolla. Kuten kuvasta 8 näkyy, sovellus näytti API_ID_PUBLISHED_FLOOD virhe.

Perustuu Telegramiin virheen dokumentaatio, näyttää siltä, että StrongPity ei ole saanut omaa API ID:tä. Sen sijaan se on käyttänyt Telegramin avoimen lähdekoodin koodin esimerkkiä API ID:stä alustavaan testaukseen. Telegram tarkkailee API ID:n käyttöä ja rajoittaa API ID:n mallia, joten sen käyttö julkaistussa sovelluksessa johtaa kuvassa 8 näkyvään virheeseen. Virheen takia ei ole mahdollista enää rekisteröityä ja käyttää sovellusta tai käynnistää sen haitallisia toimintoja . Tämä saattaa tarkoittaa, että StrongPity-operaattorit eivät ajatelleet tätä loppuun, tai ehkä uhrien vakoilemiseen oli tarpeeksi aikaa sovelluksen julkaisun ja Telegramin deaktivoinnin välillä APP ID:n liikakäytön vuoksi. Koska sovelluksen uutta ja toimivaa versiota ei koskaan julkaistu verkkosivuston kautta, se saattaa viitata siihen, että StrongPity on onnistuneesti asentanut haittaohjelman haluttuihin kohteisiin.

Tämän seurauksena väärennetty Shagle-sovellus, joka oli saatavilla väärennetyllä verkkosivustolla tutkimuksen aikana, ei ollut enää aktiivinen. Tämä voi kuitenkin muuttua milloin tahansa, jos uhkatoimijat päättävät päivittää haitallisen sovelluksen.

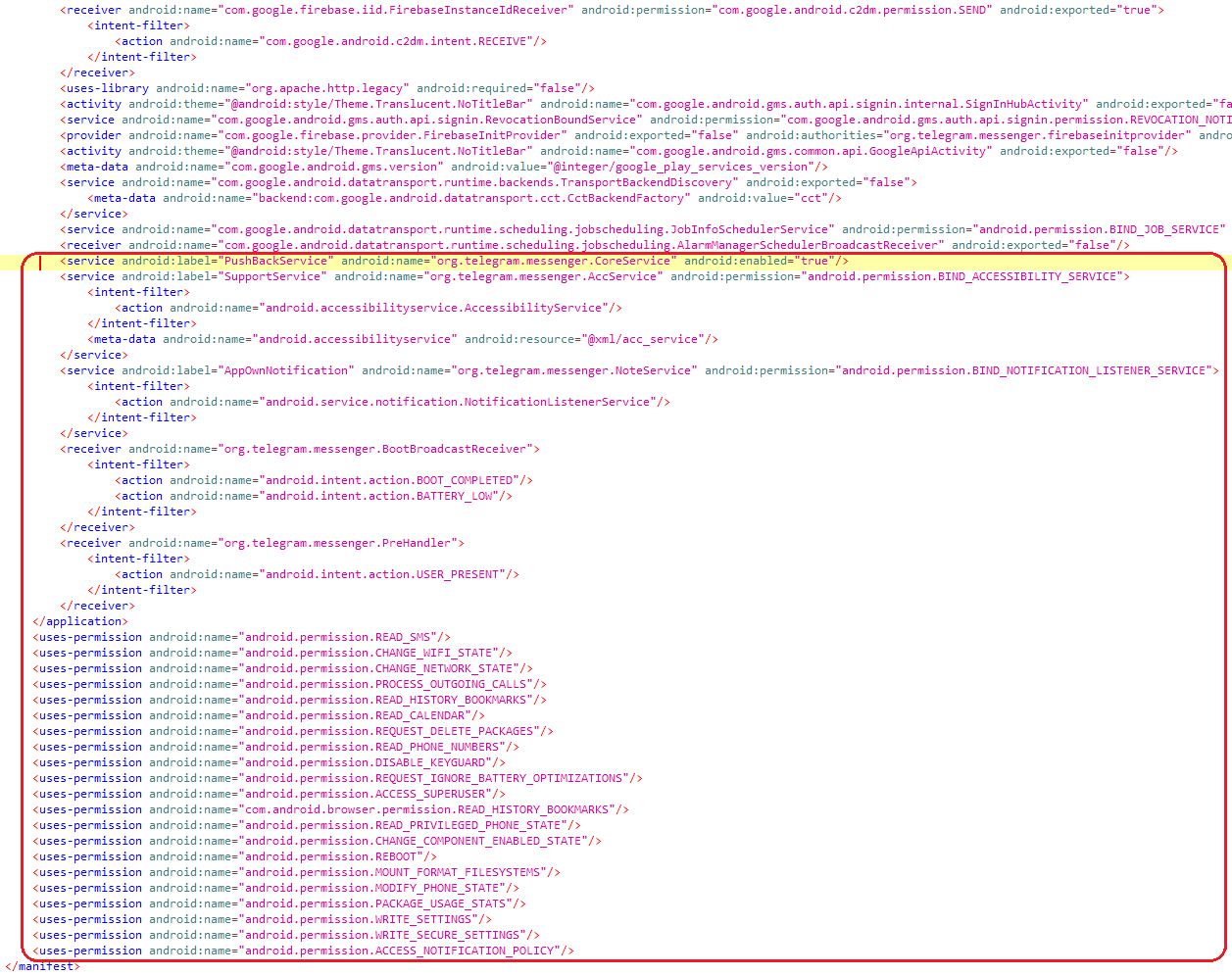

StrongPity-takaovikoodin komponentit ja sen vaatimat luvat liitetään Telegram-sovelluksen AndroidManifest.xml tiedosto. Kuten kuvasta 9 voidaan nähdä, tämän avulla on helppo nähdä, mitä käyttöoikeuksia haittaohjelma tarvitsee.

Android-luettelosta näemme, että haitallisia luokkia lisättiin org.telegram.messenger paketin näkyväksi osana alkuperäistä sovellusta.

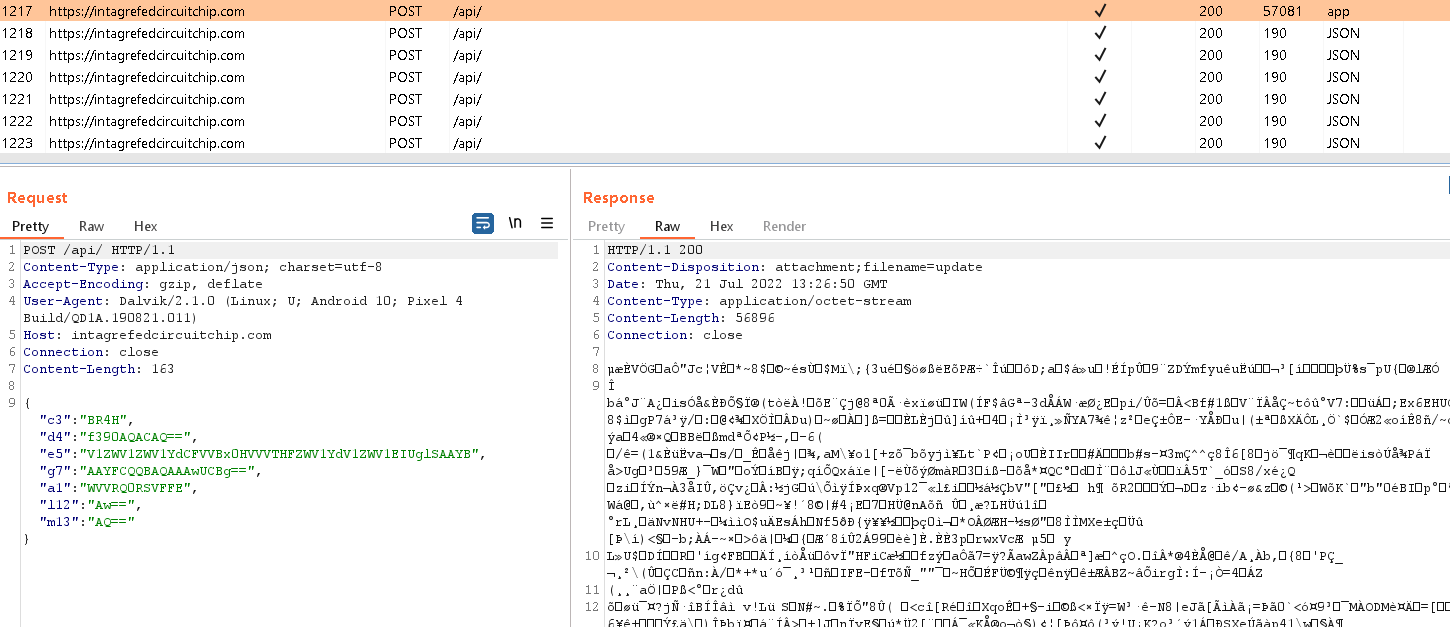

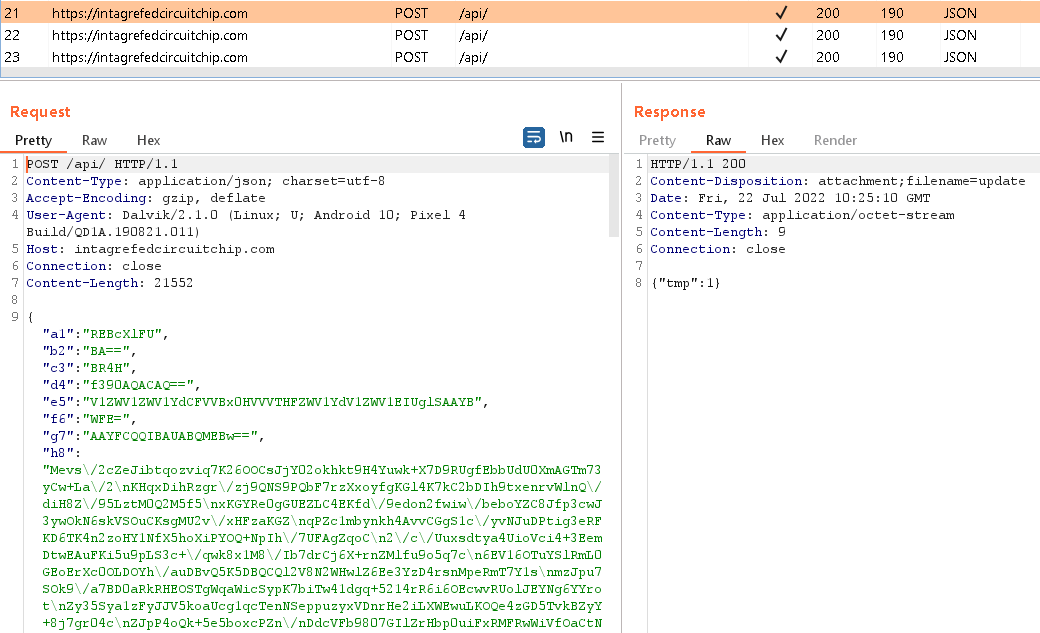

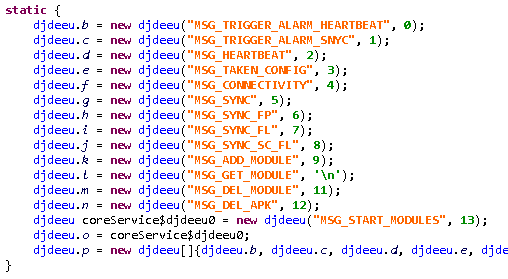

Alkuperäisen haitallisen toiminnon käynnistää yksi kolmesta lähetysvastaanottimesta, jotka suoritetaan määritettyjen toimien jälkeen – BOOT_COMPLETED, MATALA AKUN VARAUSTASOtai USER_PRESENT. Ensimmäisen käynnistyksen jälkeen se rekisteröi dynaamisesti lisälähetysvastaanottimia valvottavaksi SCREEN_ON, SCREEN_OFFja CONNECTIVITY_CHANGE Tapahtumat. Väärennetty Shagle-sovellus käyttää sitten IPC:tä (prosessien välinen viestintä) kommunikoidakseen komponenttiensa välillä erilaisten toimien käynnistämiseksi. Se ottaa yhteyttä C&C-palvelimeen HTTPS:n avulla lähettääkseen perustiedot vaarantuneesta laitteesta ja vastaanottaa AES-salatun tiedoston, joka sisältää 11 binaarimoduulia, jotka emosovellus suorittaa dynaamisesti. katso kuva 10. Kuten kuvasta 11 näkyy, nämä moduulit on tallennettu sovelluksen sisäiseen muistiin, /data/user/0/org.telegram.messenger/files/.li/.

Kuva 11. Palvelimelta vastaanotetut moduulit, jotka on tallennettu StrongPity-takaoven sisäiseen muistiin

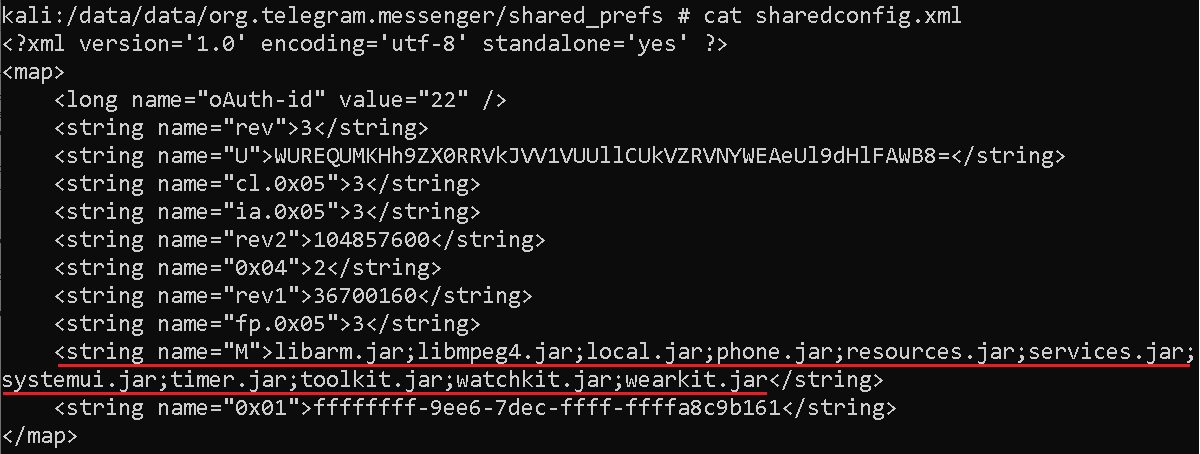

Jokainen moduuli vastaa eri toiminnoista. Luettelo moduulien nimistä on tallennettu paikallisiin jaettuihin asetuksiin shareconfig.xml tiedosto; katso kuva 12.

Moduulit laukaisevat dynaamisesti ylätason sovelluksen tarvittaessa. Jokaisella moduulilla on oma moduulinimi ja se vastaa erilaisista toiminnoista, kuten:

- libarm.jar (cm-moduuli) – tallentaa puhelut

- libmpeg4.jar (nt-moduuli) – kerää saapuvien ilmoitusviestien tekstiä 17 sovelluksesta

- paikallinen.jar (fm/fp-moduuli) – kerää tiedostoluettelon (tiedostopuun) laitteeseen

- phone.jar (ms-moduuli) – käyttää väärin esteettömyyspalveluita vakoillakseen viestintäsovelluksia salaamalla yhteyshenkilön nimen, chat-viestin ja päivämäärän

- resurssit.jar (sm-moduuli) – kerää laitteeseen tallennetut tekstiviestit

- services.jar (lo-moduuli) – hakee laitteen sijainnin

- systemui.jar (sy-moduuli) – kerää laite- ja järjestelmätietoja

- timer.jar (ia moduuli) – kerää luettelon asennetuista sovelluksista

- toolkit.jar (cn-moduuli) – kerää yhteystietoluettelon

- watchkit.jar (AC-moduuli) – kerää luettelon laitetileistä

- wearkit.jar (cl-moduuli) – kerää luettelon puhelulokeista

Kaikki saadut tiedot tallennetaan tyhjennykseen /data/user/0/org.telegram.messenger/databases/outdata, ennen kuin se salataan AES:llä ja lähetetään C&C-palvelimelle, kuten näet kuvasta 13.

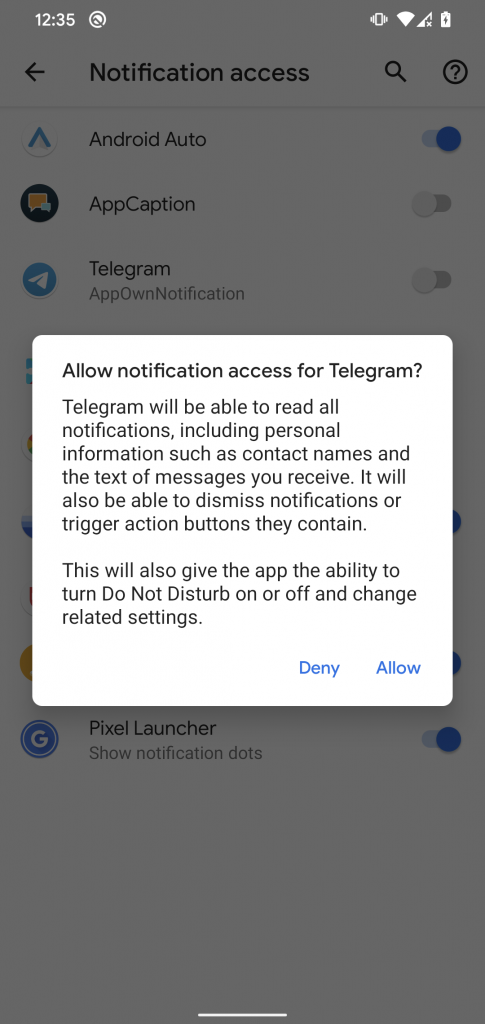

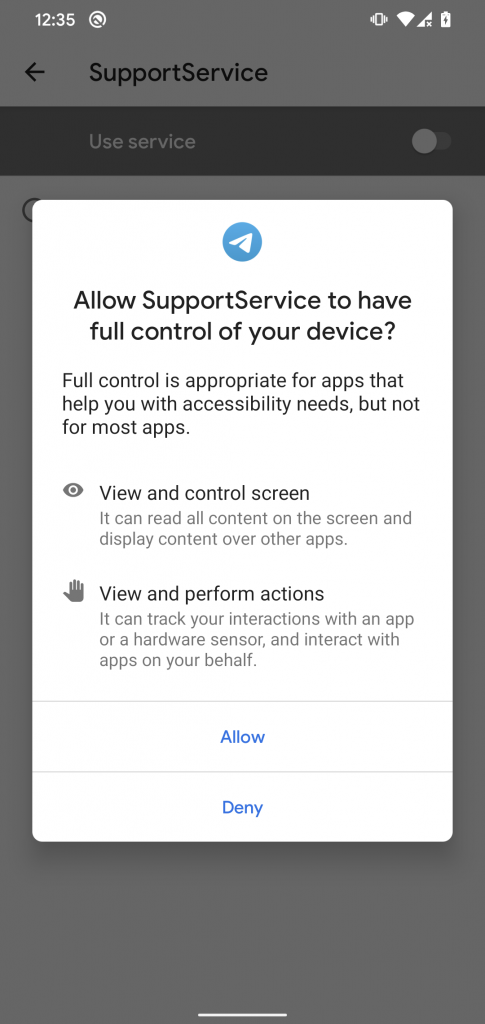

Tässä StrongPity-takaovessa on laajennetut vakoiluominaisuudet verrattuna ensimmäiseen mobiililaitteille löydettyyn StrongPity-versioon. Se voi pyytää uhria aktivoimaan esteettömyyspalvelut ja saamaan pääsyn ilmoituksiin; katso kuva 14. Jos uhri ottaa ne käyttöön, haittaohjelma vakoilee saapuvia ilmoituksia ja käyttää väärin esteettömyyspalveluita suodattaakseen chat-viestinnän muista sovelluksista.

Kuva 14. Haittaohjelmapyynnöt uhrilta, ilmoitusten käyttöoikeus ja saavutettavuuspalvelut

Ilmoituskäytön ansiosta haittaohjelma voi lukea vastaanotetut ilmoitusviestit, jotka tulevat 17 kohdistetusta sovelluksesta. Tässä on luettelo heidän pakettien nimistään:

- Sanansaattaja (com.facebook.orca)

- messenger lite (com.facebook.mlite)

- Viber – Turvalliset chatit ja puhelut (com.viber.voip)

- Skype (com.skype.raider)

- LINE: Puhelut ja viestit (jp.naver.line.android)

- Kik — Viesti- ja chat-sovellus (kik.android)

- tango-suoratoisto ja videokeskustelu (com.sgiggle.production)

- Hangouts (com.google.android.talk)

- Sähke (org.telegram.messenger)

- WeChat (com.tencent.mm)

- Snapchat (com. snapchat. android)

- Tinder (com.tinder)

- Vaellusuutiset ja sisältö (com .bsb. vaellus)

- instagram (com.instagram.android)

- Twitter (com.twitter.android)

- Gmail (com.google.android.gm)

- imo-kansainväliset puhelut ja chat (com.imo.android.imoim)

Jos laite on jo juurtunut, haittaohjelma yrittää hiljaa myöntää oikeudet WRITE_SETTINGS, WRITE_SECURE_SETTINGS, REBOOT, MOUNT_FORMAT_FILESYSTEMS, MODIFY_PHONE_STATE, PACKAGE_USAGE_STATS, READ_PRIVILEGED_PHONE_STATE, mahdollistaa esteettömyyspalvelut ja myöntää pääsyn ilmoituksiin. StrongPity-takaovi yrittää sitten poistaa SecurityLogAgent-sovelluksen käytöstä (com.samsung.android.securitylogagent), joka on virallinen järjestelmäsovellus, joka auttaa suojaamaan Samsung-laitteiden turvallisuutta ja poistaa käytöstä kaikki itse haittaohjelmasta tulevat sovellusilmoitukset, jotka voidaan näyttää uhrille tulevaisuudessa sovellusvirheiden, kaatumisten tai varoitusten yhteydessä. StrongPity-takaovi ei itse yritä roottaa laitetta.

AES-algoritmi käyttää CBC-tilaa ja kovakoodattuja avaimia ladattujen moduulien salauksen purkamiseen:

- AES-avain - aaaaa mitään mahdotontabbb

- AES IV – aaaothingimpos

Yhteenveto

StrongPity APT -ryhmän operoima mobiilikampanja jäljitteli Android-takaovinsa laillista palvelua. StrongPity pakkasi virallisen Telegram-sovelluksen uudelleen sisällyttämään siihen muunnelman ryhmän takaoven koodista.

Tämä haitallinen koodi, sen toiminnallisuus, luokkien nimet ja APK-tiedoston allekirjoittamiseen käytetty varmenne ovat samat kuin edellisessä kampanjassa; Siksi uskomme suurella varmuudella tämän toiminnan kuuluvan StrongPity-konserniin.

Tutkimuksemme aikaan kopiointisivustolla ollut näyte poistettiin käytöstä johtuen API_ID_PUBLISHED_FLOOD virhe, joka johtaa siihen, että haitallinen koodi ei laukea ja mahdolliset uhrit saattavat poistaa toimimattoman sovelluksen laitteistaan.

Koodianalyysi paljastaa, että takaovi on modulaarinen ja lisäbinäärimoduuleja ladataan C&C-palvelimelta. Tämä tarkoittaa, että käytettävien moduulien määrää ja tyyppiä voidaan muuttaa milloin tahansa StrongPity-ryhmän toimiessa kampanjapyyntöjen mukaan.

Analyysimme perusteella tämä näyttää olevan toinen versio StrongPityn Android-haittaohjelmasta; verrattuna ensimmäiseen versioon, se käyttää myös väärin esteettömyyspalveluita ja ilmoitusten pääsyä, tallentaa kerätyt tiedot paikalliseen tietokantaan, yrittää suorittaa su komentoja, ja suurimmassa osassa tiedonkeruuta käytetään ladattuja moduuleja.

IoC: t

Asiakirjat

| SHA-1 | Tiedoston nimi | ESET-tunnistusnimi | Kuvaus |

|---|---|---|---|

| 50F79C7DFABECF04522AEB2AC987A800AB5EC6D7 | video.apk | Android/StrongPity.A | StrongPity-takaovi (laillinen Android Telegram -sovellus, joka on pakattu uudelleen haitallisella koodilla). |

| 77D6FE30DAC41E1C90BDFAE3F1CFE7091513FB91 | libarm.jar | Android/StrongPity.A | StrongPity-mobiilimoduuli, joka vastaa puheluiden tallentamisesta. |

| 5A15F516D5C58B23E19D6A39325B4B5C5590BDE0 | libmpeg4.jar | Android/StrongPity.A | StrongPity-mobiilimoduuli, joka vastaa vastaanotettujen ilmoitusten tekstien keräämisestä. |

| D44818C061269930E50868445A3418A0780903FE | paikallinen.jar | Android/StrongPity.A | StrongPity-mobiilimoduuli, joka vastaa tiedostoluettelon keräämisestä laitteeseen. |

| F1A14070D5D50D5A9952F9A0B4F7CA7FED2199EE | phone.jar | Android/StrongPity.A | StrongPity-mobiilimoduuli, joka on vastuussa esteettömyyspalvelujen väärinkäytöstä muiden sovellusten vakoilemiseen. |

| 3BFAD08B9AC63AF5ECF9AA59265ED24D0C76D91E | resurssit.jar | Android/StrongPity.A | StrongPity-mobiilimoduuli, joka vastaa laitteeseen tallennettujen tekstiviestien keräämisestä. |

| 5127E75A8FAF1A92D5BD0029AF21548AFA06C1B7 | services.jar | Android/StrongPity.A | StrongPity-mobiilimoduuli, joka vastaa laitteen sijainnin selvittämisestä. |

| BD40DF3AD0CE0E91ACCA9488A2FE5FEEFE6648A0 | systemui.jar | Android/StrongPity.A | StrongPity-mobiilimoduuli, joka vastaa laite- ja järjestelmätietojen keräämisestä. |

| ED02E16F0D57E4AD2D58F95E88356C17D6396658 | timer.jar | Android/StrongPity.A | StrongPity-mobiilimoduuli, joka vastaa asennettujen sovellusten luettelon keräämisestä. |

| F754874A76E3B75A5A5C7FE849DDAE318946973B | toolkit.jar | Android/StrongPity.A | StrongPity-mobiilimoduuli, joka vastaa yhteystietoluettelon keräämisestä. |

| E46B76CADBD7261FE750DBB9B0A82F262AFEB298 | watchkit.jar | Android/StrongPity.A | StrongPity-mobiilimoduuli, joka vastaa laitetilien luettelon keräämisestä. |

| D9A71B13D3061BE12EE4905647DDC2F1189F00DE | wearkit.jar | Android/StrongPity.A | StrongPity-mobiilimoduuli, joka vastaa puhelulokien luettelon keräämisestä. |

verkko

| IP | Tarjoaja | Ensimmäinen nähty | Lisätiedot |

|---|---|---|---|

| 141.255.161[.]185 | namecheap | 2022-07-28 | intagrefedcircuitchip[.]com C & C |

| 185.12.46[.]138 | Porsaanpullia | 2020-04-21 | networksoftwaresegment[.]com C & C |

MITER ATT & CK -tekniikat

Tämä pöytä on rakennettu käyttämällä version 12 MITER ATT & CK -kehyksen puitteissa.

| Taktiikka | ID | Nimi | Kuvaus |

|---|---|---|---|

| Sitkeys | T1398 | Käynnistyksen tai kirjautumisen alustuskomentosarjat | StrongPity-takaovi vastaanottaa BOOT_COMPLETED lähetys on tarkoitus aktivoida laitteen käynnistyksen yhteydessä. |

| T1624.001 | Tapahtuman käynnistämä suoritus: Lähetysvastaanottimet | StrongPity-takaovitoiminto käynnistyy, jos jokin seuraavista tapahtumista tapahtuu: MATALA AKUN VARAUSTASO, USER_PRESENT, SCREEN_ON, SCREEN_OFFtai CONNECTIVITY_CHANGE. | |

| Puolustuksen kiertäminen | T1407 | Lataa uusi koodi Runtimessa | StrongPity-takaovi voi ladata ja suorittaa lisää binäärimoduuleja. |

| T1406 | Hämmentyneet tiedostot tai tiedot | StrongPity-takaovi käyttää AES-salausta ladattujen moduulien hämärtämiseen ja merkkijonojen piilottamiseen APK:ssa. | |

| T1628.002 | Piilota esineet: Käyttäjän kiertäminen | StrongPity-takaovi voi poistaa käytöstä kaikki haittaohjelmalta tulevat sovellusilmoitukset piilottaakseen sen läsnäolon. | |

| T1629.003 | Heikentää suojauksia: poista työkalut käytöstä tai muokkaa niitä | Jos StrongPity-takaovella on root se poistaa SecurityLogAgentin (com.samsung.android.securitylogagent) jos läsnä. | |

| Löytö | T1420 | Tiedostojen ja hakemistojen etsintä | StrongPity-takaovi voi luetella ulkoisessa tallennustilassa olevat tiedostot. |

| T1418 | Ohjelmistojen löytäminen | StrongPity-takaovi voi saada luettelon asennetuista sovelluksista. | |

| T1422 | Järjestelmän verkkoasetusten etsiminen | StrongPity-takaovi voi poimia IMEI-, IMSI-, IP-osoitteen, puhelinnumeron ja maan. | |

| T1426 | Järjestelmätietojen etsiminen | StrongPity-takaovi voi poimia tietoja laitteesta, mukaan lukien Internet-yhteyden tyyppi, SIM-kortin sarjanumero, laitetunnus ja yleiset järjestelmätiedot. | |

| Kokoelma | T1417.001 | Tulon sieppaus: Keylogging | StrongPity-takaovi kirjaa chat-viestien näppäinpainallukset ja kohdistettujen sovellusten puhelutiedot. |

| T1517 | Pääsy ilmoituksiin | StrongPity-takaovi voi kerätä ilmoitusviestejä 17 kohdistetusta sovelluksesta. | |

| T1532 | Arkistoi kerätyt tiedot | StrongPity-takaovi salaa tutkitut tiedot AES:n avulla. | |

| T1430 | Sijainninseuranta | StrongPity-takaovi seuraa laitteen sijaintia. | |

| T1429 | Äänenkaappaus | StrongPity-takaovi voi tallentaa puheluita. | |

| T1513 | screen Capture | StrongPity-takaovi voi tallentaa laitteen näytön käyttämällä MediaProjectionManager API. | |

| T1636.002 | Suojatut käyttäjätiedot: Puhelulokit | StrongPity-takaovi voi poimia puhelulokit. | |

| T1636.003 | Suojatut käyttäjätiedot: Yhteystietolista | StrongPity-takaovi voi poimia laitteen yhteystietoluettelon. | |

| T1636.004 | Suojatut käyttäjätiedot: SMS-viestit | StrongPity-takaovi voi poimia tekstiviestejä. | |

| Command and Control | T1437.001 | Sovelluskerrosprotokolla: Web -protokollat | StrongPity-takaovi käyttää HTTPS:ää viestiäkseen C&C-palvelimensa kanssa. |

| T1521.001 | Salattu kanava: Symmetrinen kryptografia | StrongPity-takaovi käyttää AES-salausta viestintään. | |

| exfiltration | T1646 | Suodatus C2 -kanavan yli | StrongPity-takaovi suodattaa tiedot HTTPS:n avulla. |

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- Platoblockchain. Web3 Metaverse Intelligence. Tietoa laajennettu. Pääsy tästä.

- Lähde: https://www.welivesecurity.com/2023/01/10/strongpity-espionage-campaign-targeting-android-users/

- 1

- 10

- 1040

- 11

- 2021

- 2022

- 7

- 9

- a

- pystyy

- Meistä

- AC

- pääsy

- saavutettavuus

- Tilit

- toimet

- aktiivinen

- lisä-

- lisä-

- osoite

- AES

- Jälkeen

- algoritmi

- Kaikki

- jo

- Vaikka

- analyysi

- ja

- android

- api

- API

- sovelluksen

- näyttää

- sovellukset

- sovellukset

- APT

- noin

- Automatisoitu

- saatavissa

- takaoven

- perustiedot

- koska

- ennen

- ovat

- Uskoa

- välillä

- lähettää

- rakennettu

- soittaa

- Puhelut

- Kampanja

- Kampanjat

- ei voi

- kaapata

- tapaus

- keskuksissa

- todistus

- muuttaa

- Kanava

- tarkastaa

- Valita

- luokka

- luokat

- selkeä

- koodi

- kerätä

- Kerääminen

- kokoelma

- tuleva

- Yhteinen

- tiedottaa

- Viestintä

- Yhteydenpito

- verrata

- verrattuna

- vertaamalla

- vertailu

- osat

- Vaarantunut

- luottamus

- Konfigurointi

- liitäntä

- ottaa yhteyttä

- Yhteydet

- sisältää

- pitoisuus

- maahan

- maa

- Nykyinen

- Tällä hetkellä

- tiedot

- tietokanta

- Päivämäärä

- päivä

- Pura

- toimitettu

- käyttöön

- on kuvattu

- kuvaus

- laite

- Laitteet

- DID

- eri

- suoraan

- vammaiset

- löysi

- jakaa

- jaettu

- jako-

- ei

- verkkotunnuksen

- download

- aikana

- kukin

- Aikaisemmin

- myöskään

- mahdollistaa

- mahdollistaa

- salattu

- salaus

- tarpeeksi

- täysin

- virhe

- virheet

- vakoilu

- Jopa

- Tapahtumat

- EVER

- näyttö

- suorittaa

- teloitus

- ulkoinen

- uute

- väärennös

- Ominaisuudet

- Kuva

- filee

- Asiakirjat

- Etunimi

- ensimmäistä kertaa

- sovittaa

- keskittyy

- Puitteet

- Ilmainen

- alkaen

- täysin

- toiminnallinen

- toiminnallisuus

- tehtävät

- tulevaisuutta

- Saada

- Galleria

- syntyy

- tietty

- Google Play

- Google Play Store

- myöntää

- avustukset

- Ryhmä

- Ryhmän

- auttaa

- tätä

- Piilottaa

- Korkea

- Koti

- isännöi

- Miten

- Kuitenkin

- HTML

- HTTPS

- ia

- tunnistettu

- tunnistaa

- työkoneet

- in

- sisältää

- mukana

- sisältää

- Mukaan lukien

- Saapuva

- tiedot

- ensimmäinen

- asentaa

- sen sijaan

- tahallisuus

- sisäinen

- Internet

- Internet-yhteys

- IP

- IP-osoite

- IT

- itse

- heinäkuu

- avain

- avaimet

- Tietää

- kerros

- Todennäköisesti

- rajat

- linja

- LINK

- liittyvät

- Lista

- Listat

- paikallinen

- sijainti

- kauemmin

- tehty

- TEE

- haittaohjelmat

- monet

- max-width

- välineet

- Tavata

- viesti

- viestien

- Viestit

- Messenger

- ehkä

- Puhelinnumero

- Mobiilisovellus

- tila

- muokattu

- modulaarinen

- Moduulit

- Moduulit

- monitori

- näytöt

- lisää

- eniten

- MS

- nimi

- nimetty

- nimet

- Naver

- välttämätön

- verkko

- Uusi

- uutiset

- ilmoituksen

- ilmoitukset

- marraskuu

- marraskuu 2021

- numero

- saatu

- saada

- hankkii

- kampanja

- virallinen

- ONE

- avoimen lähdekoodin

- avoimen lähdekoodin

- toimi

- toiminta

- operaattorit

- alkuperäinen

- Muut

- muuten

- yleiskatsaus

- oma

- paketti

- osa

- Ihmiset

- ehkä

- Oikeudet

- puhelin

- puheluista

- Platon

- Platonin tietotieto

- PlatonData

- Pelaa

- Pelaa Store

- pistettä

- muotokuva

- mahdollinen

- mahdollinen

- mieltymykset

- läsnäolo

- esittää

- esitetty

- edellinen

- aiemmin

- Tuotteemme

- asianmukaisesti

- suojella

- protokolla

- toimittaa

- mikäli

- tarjoaa

- julkisesti

- Julkaiseminen

- tarkoituksiin

- HARVINAINEN

- Lue

- sai

- vastaanottaa

- ennätys

- kirjataan

- äänitys

- asiakirjat

- kirjattu

- rekisterit

- julkaistu

- poistamalla

- pyyntö

- pyynnöt

- tarvitaan

- tutkimus

- Tutkijat

- vastuullinen

- REST

- johtua

- tulokset

- paljastaa

- juuri

- säännöt

- turvallista

- sama

- Samsung

- Näytön

- Toinen

- Osa

- turvallisuus

- näyttää

- lähettäminen

- sarja

- palvelu

- Palvelut

- yhteinen

- shouldnt

- merkki

- allekirjoitettu

- KYLLÄ

- samankaltainen

- yhtäläisyyksiä

- Yksinkertainen

- koska

- paikka

- Skype

- SMS

- snapchat

- So

- jonkin verran

- erityisesti

- vakoilusta

- standardi

- Alkaa

- käynnistyksen

- Yhä

- Levytila

- verkkokaupasta

- tallennettu

- varastot

- virta

- streaming

- voimakkaasti

- Onnistuneesti

- niin

- tarkoitus

- järjestelmä

- taulukko

- kohdennettu

- kohdistaminen

- tavoitteet

- Telegram

- Tencent

- Testaus

- -

- heidän

- asiat

- uhkaus

- uhka toimijat

- kolmella

- Kautta

- aika

- taula

- että

- työkalu

- laukaista

- laukeaa

- liipaisu

- viserrys

- unique

- Päivitykset

- ladattu

- Käyttö

- käyttää

- käyttäjä

- Käyttäjät

- variantti

- eri

- versio

- Viber

- Uhri

- uhrit

- Video

- videokeskustelu

- verkko

- Web-pohjainen

- Verkkosivu

- sivustot

- Mitä

- joka

- leveä

- tulee

- sana

- Referenssit

- työskenteli

- työskentely

- XML

- Voit

- zephyrnet