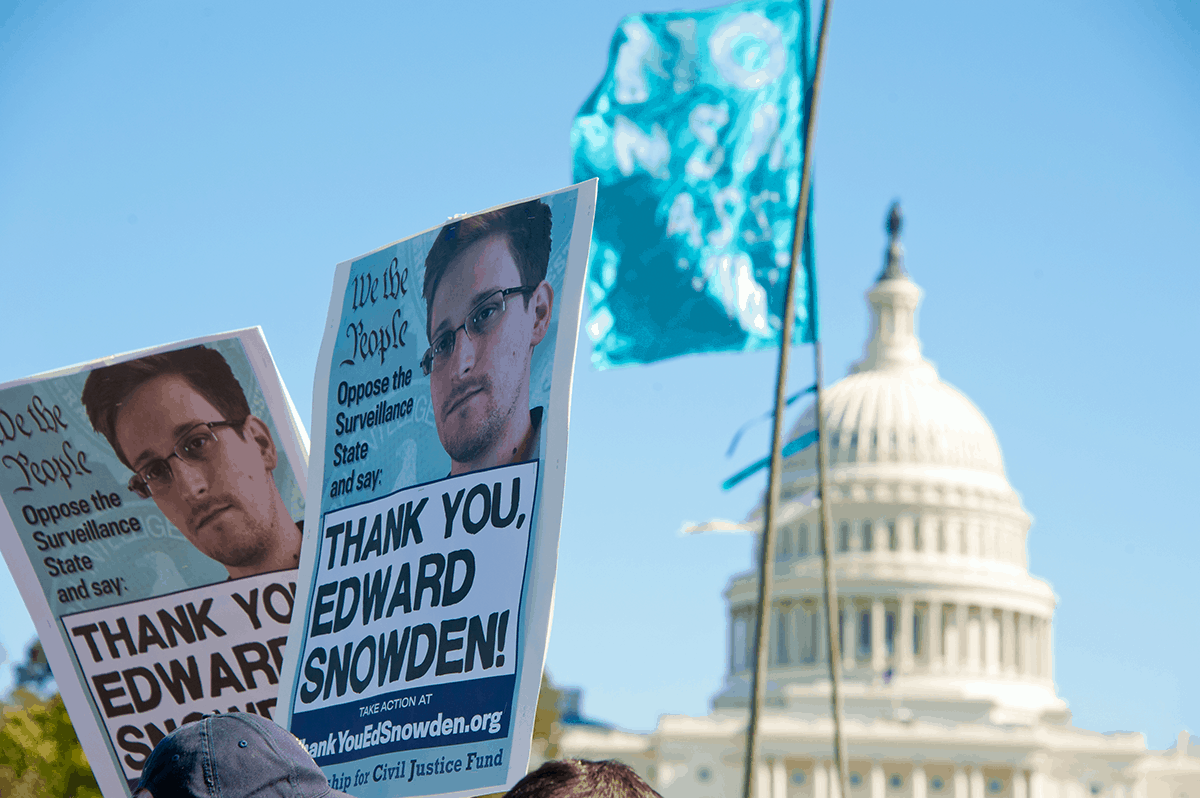

Vuoden 2013 alkaessa suurella yleisöllä ei ollut aavistustakaan kuka Edward Joseph Snowden oli, mutta vuoden loppuun mennessä kaikki tiesivät hänen nimensä. Snowden, entinen CIA: n työntekijä, joka vietti aikaa työskentelemään NSA: n kanssa, päätti jakaa erittäin turvaluokiteltu tieto useiden johtavien toimittajien kanssa, jotka sitten rikkoivat uutiset maailmalle.

Ei ole liioittelua sanoa, että Snowdenin hämmästyttävät paljastukset ovat muuttaneet maailmaa sellaisena kuin me sen tiedämme, heikentäen vallankumous tiedustelupalveluihin ja järjestelmiin kaikkialla maailmassa ja saanut lukemattomat ihmiset ajattelemaan pitkään ja kovasti omaa yksityisyyttään, nimettömyyttään ja turvallisuuttaan.

”Meillä oli cyber Pearl Harbor. Hänen nimensä oli Edward Snowden. ” - Ashton Carter, entinen puolustusministeri

lukematon tarinoita on kirjoitettu, ja keskustelut ovat raivostuneet vuodon alkamisesta lähtien, ja jokaisella on näkemyksensä Snowdenista ja mielikuvitustiedot, jotka hän jakoi maailmalle. Hänen toimintansa johtivat jopa Yhdysvaltain vapauslaki, jonka tarkoituksena oli rajoittaa valvottavien ja tallennettavien tietojen määrää ja tyyppiä.

Kuten Snowdenin vuodot paljastivat, tosiasia on kuitenkin, että elämämme kulissien takana tapahtuu paljon vakoilua ja salaa tietojen keräämistä. Vielä on todennäköisesti paljon, mitä emme edes tiedä, mutta Snowdenin tiedot auttoivat puhaltamaan koko asian auki. Tässä on erittely suurimmista ja tärkeimmistä paljastuksista, joita hän jakoi.

NSA voi vaatia puhelutietoja ja tietoja puhelinyhtiöiltä

Tämä oli itse asiassa yksi ensimmäiset suuret tarinat tulla esiin Snowden-vuotojen seurauksena, mutta se on silti yksi tärkeimmistä. Alkuperäinen tarina osoitti, että Verizon, yksi suurimmat puhelinyhtiöt noin, pakotettiin toimittamaan NSA: lle tietoja ja kirjaa lähes kaikille asiakkailleen.

Myöhemmin näimme, että Verizon ei ollut ainoa yritys mukana tällaisessa asiassa. Muut suuret puhelinyhtiöt, kuten Sprint ja AT&T, luovuttivat myös puhelintietoja ja tietoja tiedustelupalvelulle ilman, että asiakkailla oli aavistustakaan, mitä tapahtui.

Tämä paljastus oli valtava ja aiheutti tuolloin merkittävää keskustelua, ja monet näistä keskusteluista jatkuivat edelleen. Silloinen presidentti Barack Obama ilmoitti suunnittelevansa NSA: n tiedonkeruuohjelmien uudistamista, mikä johtaa lopulta Yhdysvaltain vapauslain kehittämiseen.

Käynnistetään tietosuojahuolen aalto

"Kun luovut yksityisyydestäsi, annat valtasi." - Thor Benson, toimittaja

Tällä ensimmäisellä suurella Snowden-vuodolla oli myös suuri vaikutus yleisön näkemyksiin valvonnasta ja yksityisyydestä. Ennen sitä monet ihmiset nauroivat ajatuksesta, jonka mukaan NSA vakoilee heidän puheluissaan ja vei tietojaan selkänsä taakse.

Koko käsitys vaikutti salaliitetoteoriasta, mutta Snowdenin vuodot osoittivat sen olevan totta. Sieltä kansalaiset alkoivat kiinnittää enemmän huomiota mobiililaitteiden yksityisyyden suojaamiseen kaikin mahdollisin tavoin, samoin kuin miettiä syvemmin yksityisyyttä ja nimettömyyttä verkossa lisääntyneen käytön avulla VPN-verkot.

Smurffien voima

Kiinnittyen puhelinteemaan Snowdenin vuodot opettivat meille myös, että GCHQ: lla, joka on pohjimmiltaan brittiläinen NSA: n versio, on kauhistuttava kyky todella hallita ihmisten puhelimia, jopa silloin, kun ne on kytketty pois päältä. Tätä varten he käyttävät a työkalusarja nimetty Smurffien mukaan, pienet siniset sarjakuvahahmot, jotka ensin luotiin vanhassa belgialaisessa sarjakuvassa.

Smurffit ja mitä ne tekevät

"Tulee aika, jolloin ei ole enää" He vakoilevat minua puhelimen kautta ". Loppujen lopuksi siitä tulee 'Puhelin vakoilee minua.' ' - Philip K. Dick, kirjoittaja

Snowden paljasti, että GCHQ: lla oli kokonainen luettelo Smurf-työkaluista, jokaisella oli oma käyttö ja tarkoitus. Tässä muutama esimerkki:

- Uninen Smurf - Kyky kytkeä puhelimet päälle tai pois päältä etäyhteyden kautta

- Nosy Smurf - Pystyy hyödyntämään puhelimen mikrofonia kuunnella keskusteluja ja melua paikallisella alueella

- Tracker Smurffi - Kyky seurata tarkkaan sijaintiasi

- Paranoidi Smurf - Toiminto piilottaa muiden Smurffien toiminnan havaitsemisen estämiseksi

Kuten voimme nähdä, näiden 'Smurffit on melko kauhistuttavaa. Luonnollisesti nämä työkalut ja ohjelmistot on suunniteltu käytettäväksi vain rikollisia ja epäiltyjä terroristeja vastaan, mutta se tosiasia, että tällainen tekniikka on olemassa, riitti lähettämään värisemisen useiden kansalaisten selkärangan alla.

Prism

"Hallitus ei halua, että mikään tiedonsiirtojärjestelmä pysyisi murtumattomana, ellei se ole oman valvonnan alainen." - Isaac Asimov, tarinoita mustista leskeistä

Ylivoimaisesti yksi pelottavimmista paljastuksista amerikkalaiselle yleisölle oli Prism. PRISM oli NSA-ohjelmalle annettu koodinimi, jossa virasto pystyi tehokkaasti vaatimaan tietoja suurilta teknologia- ja Internet-yrityksiltä, kuten Googlelta, Facebookilta ja Applelta.

PRISM, kävi ilmi, on ollut pääasiallinen lähde älykkyyttä NSA-raporttien laatimiseen, ja se oli kauhistuttavaa asiaa oppia. Ihmiset reagoivat kuitenkin mielenosoitusten, keskustelujen ja mielenosoitusten avulla ja rohkaisivat toisiaan aloittamaan keskittymisen voimakkaammin yksityisyyden suojaaminen ja nimettömyys verkossa.

Tyyppisiä sisältöjä, joita NSA voisi kerätä, olivat hakuhistoriat, lataukset, sähköpostit ja paljon muuta. Ohjelman painopiste oli mahdollisten terrorismista epäiltyjen jäljittämisessä, mutta järjestelmä käytännössä mahdollisti lähes kaikkien Internetin käyttäjien tietojen ottamisen, mikä teki siitä valtavan uhan ihmisten yksityisyydelle.

NSA voi siepata paketit ennen kuin ne tulevat kotiisi

Hämmästyttävä raportti Saksalaisessa Der Spiegel -lehdessä julkaistu paljasti, että NSA: lla on käytössä koko luettelo pelottavista valvontajärjestelmistä ja -menetelmistä, jotta ne voivat pitää silmänsä kaikkialla ja vakoilla ihmisiä ilman, että he ovat viisaita.

Raportti osoitti, että NSA pystyi sieppaamaan pakettitoimitukset, jotka olivat matkalla henkilön kotiin. Sieltä tiedusteluagentit voivat avata paketit ja nähdä, mikä oli sisällä, sekä lisätä omia vakoilutyökaluja ja ohjelmistoja.

Tällä tavoin he voisivat löytää tehokkaasti paketteja, jotka olivat menossa epäiltyjen kodeihin, lisätä virheitä ja jälkiä sisällä oleviin esineisiin ja seurata, mihin epäilty käytti laitteita ja mitä tapahtui suljettujen ovien takana.

ANT-luettelo

Der Spiegelin raportissa korostettiin joitain työkaluja, joita voidaan käyttää, vertaamalla luetteloa 'postimyyntiluetteloon'. Kaikki työkalut ryhmiteltiin lyhenteen alle ANT, joka tarkoittaa edistynyttä verkkoteknologiaa. Jokaisella työkalulla on oma koodinimensä ja tuoteluettelonsa luettelossa, joka kuvaa sen toiminnot ja käytöt.

Esimerkkejä ANT-työkaluista:

- SURLYSPAWN - Pystyy kirjaamaan näppäimistön painalluksia tietokoneelle ja siirtämään niitä langattomasti, vaikka tietokone ei ole yhteydessä Internetiin

- KANDYGRAMMA - Pystyy jäljittelemään GSM-matkapuhelintornia matkaviestinnän seuraamiseksi

- TULIPALKU - Suunniteltu näyttämään aivan kuten tavalliselta RJ45-Internet-pistorasialta, tämä työkalu voi injektoida ja seurata laitetietoja radioaaltojen kautta

- MONKEYCALENDAR - Pystyy siirtämään matkapuhelimen sijainnin salaisen tekstiviestin avulla

- VESIMOKKASIINIKÄÄRME - Suunniteltu näyttämään USB- ja Ethernet-liittimiltä, nämä työkalut voivat hakata tietokoneisiin ja tarjota etäyhteyden

Jälleen samoin kuin GCHQ: n Yhdistyneessä kuningaskunnassa käyttämät Smurf-työkalut, nämä koodinimityksellä vakoilutyökalut ja varusteet olivat erittäin pelottavia oppia monille ihmisille, koska ne osoittivat, että NSA-agentteilla oli käytettävissään välineitä, jotka voivat tehdä valvonnasta uskomattoman helpon. heille ja lähes täysin havaitsemattomia tavoitteilleen.

NSA voi jopa hakkeroida teknisiä jättiläisiä

An artikkeli Washington Postissa totesi, että NSA oli tosiasiallisesti tunkeutunut suurten tekniikkajätteiden Google ja Yahoo tietokeskuksiin seuratakseen viestintää ja liikennettä näissä keskuksissa.

Tämä oli erityisen pelottava paljastus suurelle yleisölle, koska se osoitti, että NSA: n vakoojatyökaluille ei juuri ollut rajoituksia. Jos jopa planeetan suurimpia Internet-yrityksiä voitaisiin hakkeroida niin ilmeisellä helppoudella, oliko kukaan todella turvassa?

Oli myös järkyttävää, että NSA oli valmis käyttämään runsaasti hakkerointityökaluja suuria amerikkalaisia yrityksiä vastaan. Google ja Yahoo julkaisivat molemmat julistukset kieltääksesi kaiken tietoisuuden valvonnasta ja ilmaistakseen järkytyksensä ja tyrmistyksensä jopa Yahoo: n kanssa ryhtyä toimiin salata sen yhteydet.

Yahoon entinen toimitusjohtaja Marissa Meyer totesi, että Yahoo ei tarjoa NSA: lle mitään pääsyä sen tietokeskuksiin eikä koskaan ollut. Tämä auttoi rauhoittamaan monia kansalaisia ja yleisiä Internetin käyttäjiä, mutta monet ihmiset olivat edelleen huolissaan siitä, että suuret yritykset tekivät varjoisat kaupat selkänsä takana.

Ison-Britannian NSA-vakoojat kuituoptisissa yhteyksissä ympäri maailmaa

GCHQ, Ison-Britannian NSA-vastaava, paljasti myös käyttävänsä erilaisia valvontatyökaluja hakkeroimaan kuituoptisia kaapeleita ja yhteyksiä ympäri maailmaa. Kaikki tehdään koodinimellä 'Tempora, joka on ollut valvontajärjestelmä, joka on toiminut vuodesta 2011.

Tämä järjestelmä käytännössä sisälsi GCHQ: n sijoittamalla sieppaimet useisiin satoihin valokuitukaapeleihin, jotka menevät sisään ja ulos Yhdistyneestä kuningaskunnasta. Nämä sieppaimet pystyivät tarttumaan tietoon suoraan kaapeleista, ja tiedustelupalvelijat tarkkailevat ja analysoivat sitten tarkkaan näitä tietoja kaikesta, mikä saattaa tuntua mielenkiintoiselta tai tutkimuksen arvoiselta.

Snowdenin vuotojen mukaan GCHQ: n Temporan kautta keräämiä tietoja voitaisiin myös jakaa NSA: n kanssa, ja sadat tuhannet NSA: n urakoitsijat voisivat tarkastella näitä tietoja.

NSA kerää yhteystietoja

"Ihmishistoriassa ei ole koskaan ollut aikaa, jolloin niin monet ihmiset rutiininomaisesti kantavat tallennus- ja valvontalaitteita." - Steven Magee, kirjoittaja

Osa NSA: n valvonta- ja terrorismin vastaisista toimenpiteistä sisältää myös kokoelma lukemattomia sähköposti- ja yhteystietoluetteloita Internet- ja älypuhelinten käyttäjiltä. Snowdenin vuodot osoittivat, että jopa 250 miljoonaa näistä kontaktiluetteloista voitiin ottaa vuosittain.

On tärkeää huomata, että tätä järjestelmää käytettiin vain ulkomailla ja se oli suunnattu muille kuin Yhdysvaltain kansalaisille, mutta tosiasia on, että kun kirjaimellisesti satoja tuhansia näitä luetteloita kerätään ympäri maailmaa, ja myös paljon amerikkalaisia tapahtuu matkustaakseen ulkomailla, on väistämätöntä, että myös heidän tietonsa ovat vaarassa.

Rajaton informaattori todisti, että NSA vakoili amerikkalaisia

Rajaton informaattori (tai BOUNDLESSINFORMANT) on NSA: n käyttämälle isolle data-analyysityökalulle annettu koodinimi. Tämä työkalu seuraa periaatteessa kaikkia NSA: n ympäri maailmaa keräämiä metatietoja ja muodostaa eräänlaisen "lämpökartan" kyseisistä tiedoista osoittaakseen, mistä ne ovat kotoisin ja mihin maihin kohdistetaan yleisimmin.

Työkalu osoitti sen miljardeja tietoja kerättiin joka kuukausi, ja se osoitti myös, että Yhdysvaltojen kansalaisilta otettiin useita miljardia kappaletta. Tämä oli huolimatta siitä, että NSA: lla oli erityisesti totesi kongressille, että se ei kerännyt tietoja miljoonista amerikkalaisista kansalaisista eikä edes pystynyt siihen.

XKeyScore antaa NSA: lle seurata kenen tahansa online-toimintaa

”Voit lukea kenen tahansa sähköpostin maailmassa, kenelle tahansa, jolle sinulla on sähköpostiosoite. Mikä tahansa verkkosivusto: Voit seurata liikennettä sinne ja siitä. Mikä tahansa tietokone, jossa henkilö istuu: Voit katsoa sitä. Mikä tahansa tietokone, jota seuraat: voit seurata sitä liikkuessaan paikasta toiseen ympäri maailmaa. Se on yhden luukun palvelu, jolla pääset NSA: n tietoihin. ”

Näin Edward Snowden kuvailee voima xkeyscore, joka on kenties tehokkain NSA: n Internet-vakoilutyökalu heistä kaikista. Tämä tietokonejärjestelmä, joka tunnetaan myös nimellä XKS, on suunniteltu etsimään ja analysoimaan käyttäjien Internet-tietoja ympäri maailmaa, ja valtavia määriä tietoja kerätään joka päivä.

Lisäksi kaikki nämä tiedot voidaan sitten jakaa muiden tiedustelupalvelujen kanssa osana 'Viisi silmää'ja' neljätoista silmää ' liittoutumia, joten virastot, kuten Yhdistyneen kuningaskunnan GCHQ tai Japanin puolustustiedustelupää, voivat myös saada tietoja henkilön selaustavoista, hakuhistoriasta ja Internetin yleisestä käytöstä.

Taistelu Internetin valvontaa vastaan

Koska Snowden-vuodoista tulee niin paljon tuskallisia paljastuksia, etenkin mitä tulee XKeyScore-kaltaisten järjestelmien kautta tapahtuvaan internetvalvontaan, monet ihmiset haluavat toimia turvallisempana verkossa ja pitää tietonsa yksityisenä.

Siksi tilasto ovat osoittaneet suurta harppausta ihmisten määrässä, jotka käyttävät virtuaalisia yksityisiä verkkoja (VPN). VPN-palveluntarjoajat pitävät ExpressVPN ja NordVPN kykenevät lähinnä salaamaan Internet-yhteytesi ja piilottamaan läsnäolosi verkossa, mikä tarkoittaa, että vaikka toimintaa yritettäisiin seurata, ne eivät olisi onnistuneita.

Muut tarkistamisen arvoiset VPN: t

Hyödyt ja haitat VPN: n käytöstä

| Plussat | MIINUKSET |

| Piilota online-läsnäolo ja salaa yhteydet täydelliseen nimettömyyteen | Kuukauden / vuoden tilausmaksut |

| Pysy turvassa hakkereilta ja haittaohjelmilta. | Yhteysnopeudet voivat joskus vaihdella valitsemastasi VPN: stä riippuen |

| Pääset alueellisesti lukittuun tai rajoitettuun sisältöön ja palveluihin, kuten Netflix | |

| Nauti täydellisestä turvallisuudesta matkoillasi. |

NSA vakoojia maailman johtajista

Olemme nähneet, että jättiläiset teknologiayritykset, kuten Google ja Apple, eivät ole turvassa NSA: n vakoojatyökaluilta, ja sama voidaan sanoa maailman johtajat kuten presidentit ja pääministerit. Monet Snowdenin tiedostoista peräisin olevat asiakirjat ovat paljastaneet, että NSA on kohdistanut yli 120 erilaista maailmanlaajuista johtajaa vuosien varrella, vakoilemalla heidän viestintään ja kuunnellessaan puhelinkeskustelujaan.

Esimerkkejä hakkeroituista johtajista:

Brasilian entisen presidentin kaltaiset Dilma Rousseff, entinen Meksikon presidentti Felipe Calderon ja nykyinen Saksan liittokansleri Angela Merkel kaikki ovat olleet NSA: n valvonnan uhreja. NSA pystyi jopa vakoilemaan useiden maailman johtajien välisiä tapaamisia G8 ja G20 huippukokouksissa.

Knock-On-efekti

Tällainen valvonta ei vaikuta suoraan tavallisiin kansalaisiin, mutta paljastukset ovat jo johtaneet jännitteiden lisääntymiseen Yhdysvaltojen ja useiden muiden maiden välillä ympäri maailmaa. Esimerkiksi kun Snowden paljasti, että NSA oli ollut vakoilee Kiinaa, maiden väliseen suhteeseen annettiin iso isku.

NSA toimii aktiivisesti Internet-salausta vastaan

Voimme jälleen kerran nähdä uuden pelottavan paljastuksen Internetin käyttäjille ympäri maailmaa, koska Snowdenin vuodot paljastivat myös, että NSA: lla oli agenttiryhmiä, joiden tehtäväksi hajottaa laajasti verkossa käytettyjä salaus- ja turvatoimenpiteitä.

GCHQ: n asiakirjassa todettiin: “Viimeisen vuosikymmenen aikana NSA on johtanut aggressiiviseen, monitahoiseen pyrkimykseen rikkoa laajalti käytettyjä Internet-salaustekniikoita ... Suuri määrä salattua Internet-tietoa, joka on tähän mennessä hylätty, on nyt hyödynnettävissä. ".

Tämä NSA-ohjelma sai lempinimen Bullrun, ja se käytti erilaisia hakkerointityökaluja, kuten brute-force-hyökkäyksiä, jotta päästäisiin läpi tavallisissa salausjärjestelmissä, kuten HTTPS ja SSL, joita käytetään kaikkialla Internetissä järjestelmiin, kuten verkkopankkitoiminta ja ostot.

NSA: lla on oma hakkereiden ryhmä

Sen lisäksi, että NSA: lla on lukemattomia erittäin tehokkaita hakkerointityökaluja ja -järjestelmiä, se voi myös käyttää ”Räätälöidyt käyttötoimet" tiimi. Lyhennettynä TAO: lle, tämä joukkue koostuu eliitin hakkereista, jotka voivat käyttää erilaisia työkaluja (kuten yllä olevassa ANT-luettelossa nähdyt) työstämään tietokoneita hämmästyttävän helposti.

TAO-tiimi pystyy murtautumaan tietokoneisiin riippumatta siitä, ovatko ne online- tai offline-tilassa, sillä hakkerointijärjestelmien ja -laitteiden joukosta voit valita. Sieltä he voivat tarkkailla sijaintia, Internet-toimintaa, näppäinpainalluksia, viestintää ja muuta, samoin kuin tartuttaa laitetta troijalaisilla ja muilla haittaohjelmilla.

Tiedustelutoimistot voivat jopa vakoilla sinua vihaisten lintujen kautta

Se voi kuulostaa liian hullualta ollakseen totta, mutta raporteissa ja vuodoissa on myös todettu, että NSA: n tai Ison-Britannian GCHQ: n kaltaiset tiedustelupalvelut voivat tosiasiallisesti hyödyntää virheitä tiettyjen sovellusten suunnittelussa, mukaan lukien suositut mobiilipelit, kuten Vihaiset linnut, vakoilla älypuhelinten käyttäjiä. Näiden sovellusten lempinimi onvuotavat sovellukset, ja siellä on miljoonia esimerkkejä.

Voisit tarjota vain avaamalla yksinkertaisen pelin, sellaisen asian, jota miljoonat ihmiset tekevät päivittäin ajaessaan junalla töihin tai ottamalla nopean kahvitauon, tiedustelupalvelut henkilötietoilla, kuten ikäsi, sukupuoliasi, nimeäsi, sähköpostiosoitettasi ja jopa nykyistä sijaintiasi.

Kuinka se tapahtuu?

Nämä tiedot "vuodot" johtuvat siitä tosiasiasta, että monet sovellukset vaativat usein pääsyä joihinkin henkilökohtaisiin tietoihisi lisätoimintojen tarjoamiseksi, kuten sosiaalisen median integrointi ja kyky jakaa korkeat pisteet tai pelata ystävien kanssa. Tietoturva-asiantuntijat eivät tee näitä sovelluksia, joten niiden mukana voi olla muutama pieni reikä tiedustelupalvelujen tai haittaohjelmien hyödyntäjille.

Ei ole täysin selvää, missä määrin tiedustelutoimistot voivat käyttää sovelluksia käyttäjän tietojen saamiseksi, mutta uskotaan, että perustietojen ja nykyisen sijainnin lisäksi agentit voisivat käyttää sovelluksia myös oppiaksesi poliittisesta linjauksestasi, seksuaalisesta suuntautumisestasi, tulot, siviilisääty, koulutustaso ja paljon muuta!

Esimerkkejä vuotavista sovelluksista:

- Google Maps

- Flickr

- 7

- pääsy

- Toiminta

- toiminta

- lisä-

- aineet

- Kaikki

- Amerikkalainen

- analyysi

- ilmoitti

- nimettömyys

- sovelluksen

- omena

- sovellukset

- Archive

- noin

- AT & T:

- Pankkitoiminta

- bbc

- Big Data

- Suurimmat

- Miljardi

- Musta

- Brittiläinen

- Bugs

- soittaa

- Koko

- sarjakuva

- toimitusjohtaja

- tarkkailun

- suljettu

- koodi

- kahvi

- tuleva

- Yhteydenpito

- Yritykset

- tietokoneet

- Kongressi

- Liitännät

- Salaliitto

- keskustelut

- maahan

- rikolliset

- Nykyinen

- Asiakkaat

- cyber

- tiedot

- tietojen analysointi

- päivä

- Tarjoukset

- keskustelu

- Puolustus

- toimitukset

- Kysyntä

- Kehitys

- Laitteet

- DID

- asiakirjat

- koulutus

- salaus

- laitteet

- vakoilu

- asiantuntijat

- Käyttää hyväkseen

- Etunimi

- puutteita

- Keskittää

- seurata

- Forbes

- Vapaus

- peli

- Pelit

- vaihde

- general

- Global

- Hallitus

- hakata

- hakkerit

- hakkerointi

- tätä

- Piilottaa

- Korkea

- Korostaa

- historia

- Koti

- Miten

- HTTPS

- valtava

- Sadat

- ajatus

- Mukaan lukien

- Tulo

- tiedot

- tiedot

- integraatio

- Älykkyys

- Internet

- tutkimus

- osallistuva

- IT

- Japani

- journalistit

- kannettava tietokone

- johtaa

- johtava

- vuotaa

- Vuodot

- OPPIA

- Led

- Taso

- valo

- Lista

- listaus

- Listat

- paikallinen

- sijainti

- Pitkät

- merkittävä

- Tekeminen

- haittaohjelmat

- Media

- kokoukset

- Jäsenet

- miljoona

- Puhelinnumero

- verkko

- verkot

- uutiset

- Käsite

- verkossa

- avata

- tilata

- Muut

- huolto

- Ihmiset

- henkilökohtaiset tiedot

- puhelimet

- kone

- soitin

- paljon

- Suosittu

- teho

- puheenjohtaja

- yksityisyys

- yksityinen

- Tuotteet

- Ohjelma

- Ohjelmat

- Protestit

- julkinen

- ostot

- radio

- asiakirjat

- raportti

- Raportit

- resurssi

- Riski

- juoksu

- turvallista

- Haku

- turvallisuus

- takavarikoida

- Sarjat

- Palvelut

- sukupuoli

- Jaa:

- yhteinen

- Yksinkertainen

- älypuhelin

- älypuhelimet

- So

- sosiaalinen

- sosiaalinen media

- Tuotteemme

- vakoojia

- Pikajuoksu

- standardit

- Alkaa

- Valtiot

- Tila

- tilaus

- onnistunut

- valvonta

- järjestelmä

- järjestelmät

- teknologia

- Elektroniikka

- teema

- Ajattelu

- aika

- Seuranta

- liikenne

- Troijalainen

- Yhtenäinen

- Yhdistynyt kuningaskunta

- Yhdysvallat

- us

- USA

- usb

- Käyttäjät

- Näytä

- Virtual

- VPN

- VPN-verkot

- Washington

- Katso

- Aalto

- Rikkaus

- Verkkosivu

- KUKA

- wikipedia

- voittaa

- Referenssit

- toimii

- maailman-

- arvoinen

- Yahoo

- vuosi

- vuotta

- youtube

![5 parasta Bitcoin-urheiluvedonlyöntisivustoa [2023] (analysoitu ja hyväksytty) 5 parasta Bitcoin-urheiluvedonlyöntisivustoa [2023] (analysoitu ja hyväksytty)](https://platoblockchain.com/wp-content/uploads/2023/12/best-5-bitcoin-sports-betting-sites-2023-analyzed-approved-300x168.png)

![25 parasta web-hosting-palvelua [2020] - Bitcoin hyväksytään 25 parasta verkkohotellipalvelua [2020] – Bitcoinin hyväksymä PlatoBlockchain Data Intelligence. Pystysuuntainen haku. Ai.](https://platoblockchain.com/wp-content/uploads/2021/05/25-best-web-hosting-services-2020-bitcoin-accepted-300x168.png)