Yhdistelmä kätevimmistä työkaluista, joita tietoturva-ammattilaiset voivat käyttää Internetistä saatavilla olevien laitteiden etsimiseen ja valvontaan

Internetin turvallisuus on jatkuva huolenaihe teknologian ja kyberturvallisuuden ammattilaisille. Koska verkkolaitteiden ja -palveluiden määrä kasvaa jatkuvasti, on tärkeää, että sinulla on selkeä ja tarkka näkemys näiden laitteiden ja palveluiden online-näkyvyydestä, jotta ne ja tiedot voidaan suojata online-uhilta. Joillakin Internetiin yhdistettyjen laitteiden hakukoneilla, kuten Shodan, Censys, Zoomeye, Fofa ja BinaryEdge, on ratkaiseva rooli tässä tehtävässä.

Niiden avulla kyberturvallisuuden ja muiden teknologian ammattilaiset voivat saada täydellisen ja tarkan kuvan laitteidensa ja palveluidensa online-näkyvyydestä. Jokainen tarjoaa yksityiskohtaista tietoa jokaisesta laitteesta ja palvelusta, mukaan lukien niiden IP-osoite, käyttöjärjestelmä, ohjelmisto ja avoimet portit. Lisäksi ne tarjoavat ainutlaatuisia ominaisuuksia, jotka erottavat ne muista Internet-hakukoneista.

Valvomalla näitä laitteita ja palveluita kyberturvallisuuden ammattilaiset voivat ryhtyä toimiin suojatakseen niitä online-uhkilta, mukaan lukien automaattinen porttitarkistus, haittaohjelmien leviäminen ja haavoittuvuustarkistus. Lisäksi nämä hakukoneet voivat olla hyödyllisiä myös muille teknologian ammattilaisille, jotka haluavat valvoa tuotemerkkiensä online-läsnäoloa ja suojata verkkomainetta.

Tässä blogikirjoituksessa tarkastelemme viittä tällaista työkalua, nimittäin Shodan, Censys, Zoomeye, Fofa ja BinaryEdge, ja keskustelemme niiden ainutlaatuisista ominaisuuksista, sovelluksista ja niiden merkityksestä digitaaliselle turvallisuudelle.

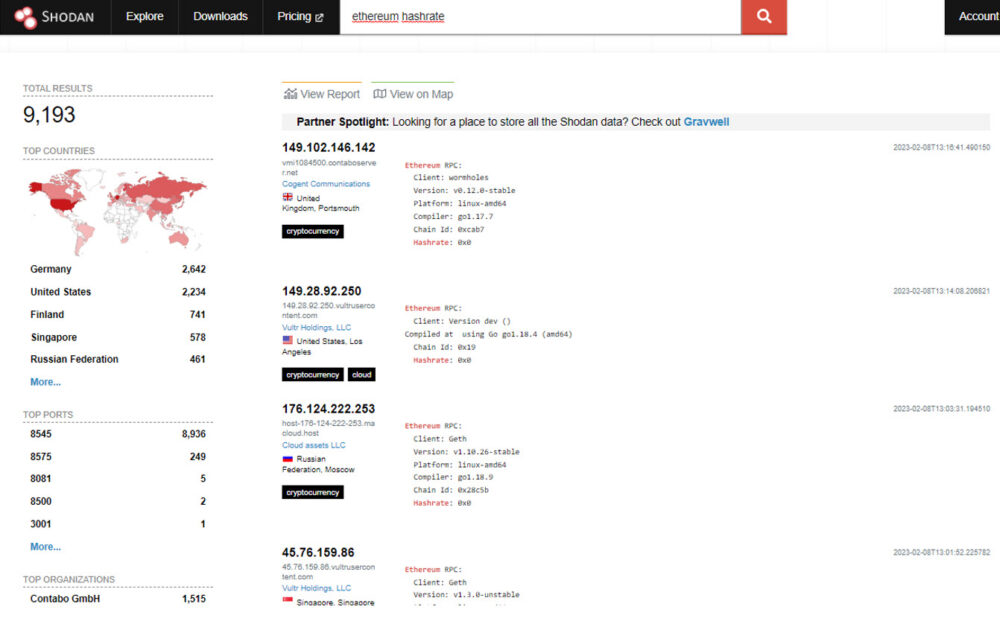

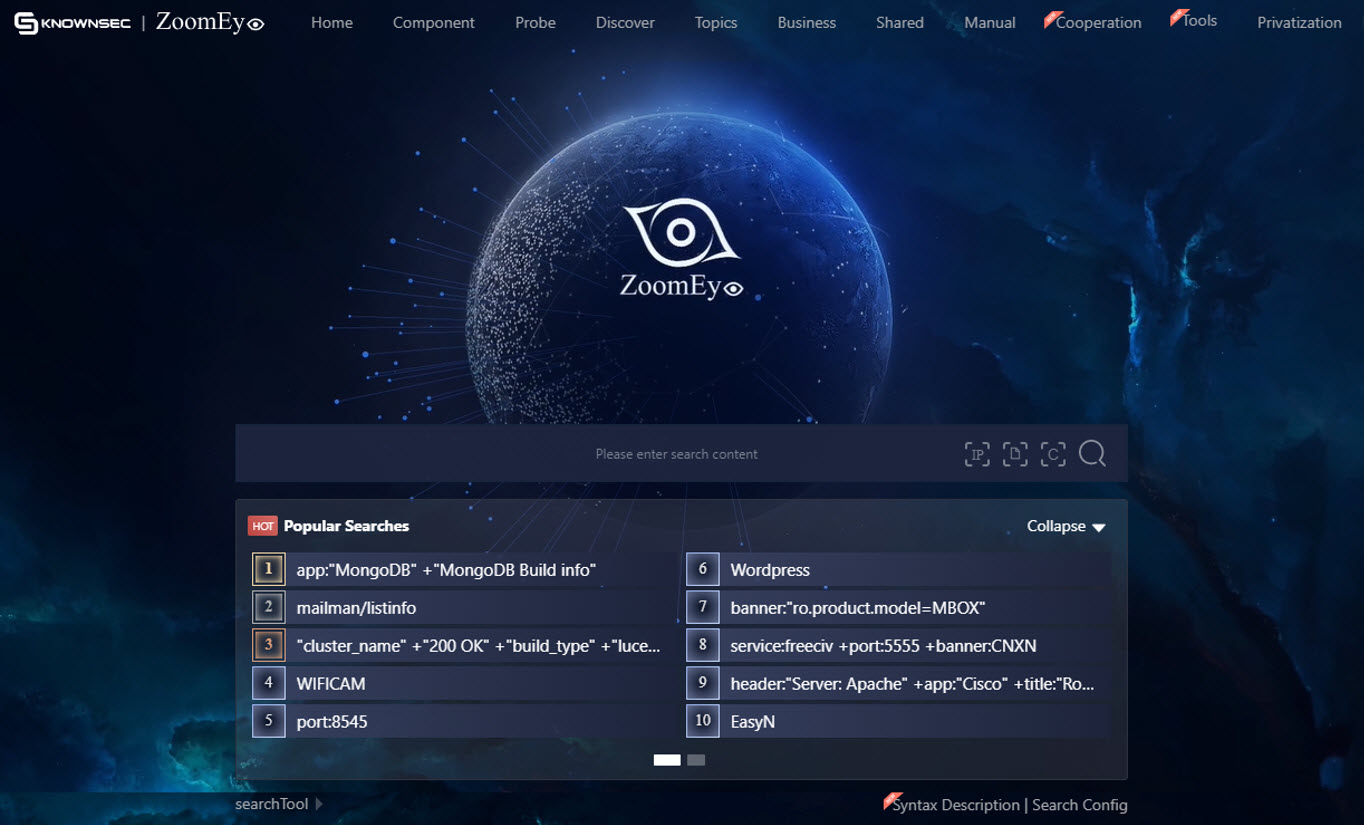

shodanin

shodanin avulla voit etsiä Internetiin kytkettyjä laitteita, kuten verkkopalvelimia, IP-kameroita, reitittimiä ja paljon muuta. Shodan on ainutlaatuinen, koska se keskittyy näiden laitteiden etsimiseen ja tarjoaa yksityiskohtaista tietoa jokaisesta laitteesta, mukaan lukien IP-osoite, käyttöjärjestelmä, ohjelmisto ja avoimet portit. Se on arvokas työkalu kyberturvallisuuden ammattilaisille, jotka haluavat tunnistaa laitteet ja palvelut, jotka voivat olla alttiina mahdollisille tietoturva-aukoille.

Censys

Censys on toinen hakukone, joka keskittyy Internetiin yhdistettyjen laitteiden etsimiseen. Shodanin tavoin Censys tarjoaa yksityiskohtaista tietoa jokaisesta laitteesta, mukaan lukien IP-osoite, käyttöjärjestelmä, ohjelmisto ja avoimet portit. Toisin kuin Shodan, Censys keskittyy kuitenkin myös laiteturvallisuuteen ja tarjoaa tietoa tunnetuista haavoittuvuuksista ja SSL-sertifikaateista. Nämä tiedot ovat arvokkaita laitteiden ja verkkopalveluiden valvonnassa ja turvaamisessa.

Zoomeye

Zoomeye on toinen suosittu hakualusta Internetiin yhdistetyille laitteille ja palveluille. Sen avulla voit etsiä ja seurata online-laitteita ja -palveluita ja vastaanottaa reaaliaikaisia hälytyksiä niiden hakutuloksissa tapahtuvista muutoksista. Zoomeye keskittyy online-laitteiden ja -palvelujen tunnistamiseen ja tarjoaa yksityiskohtaista tietoa jokaisesta laitteesta.

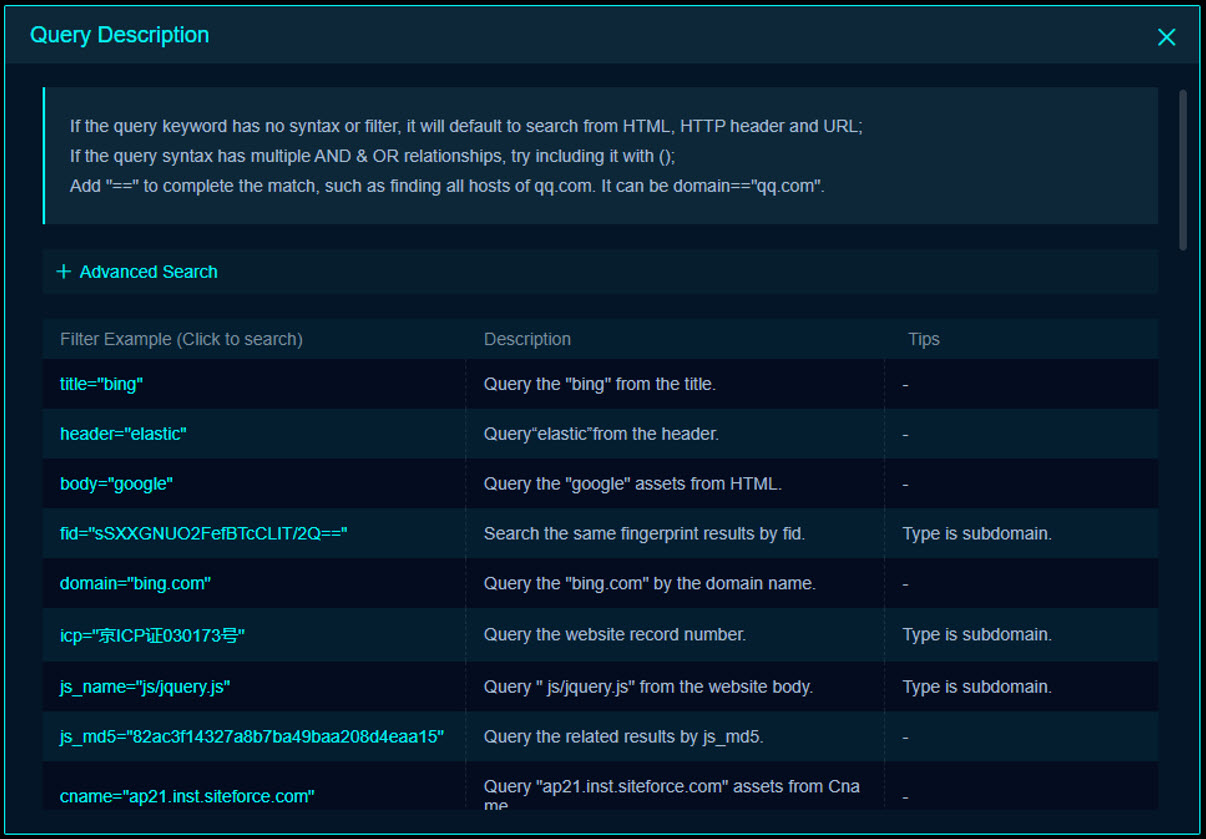

vetelä

vetelä tarjoaa yksityiskohtaista tietoa jokaisesta laitteesta ja palvelusta, mutta korostaa myös tuotemerkkiä koskevia tietoja. Yksi mielenkiintoinen ominaisuus on mahdollisuus käyttää hakusyntaksia eri suodattimilla, mikä mahdollistaa omien skriptien käyttämisen ja tarkempien hakujen suorittamisen.

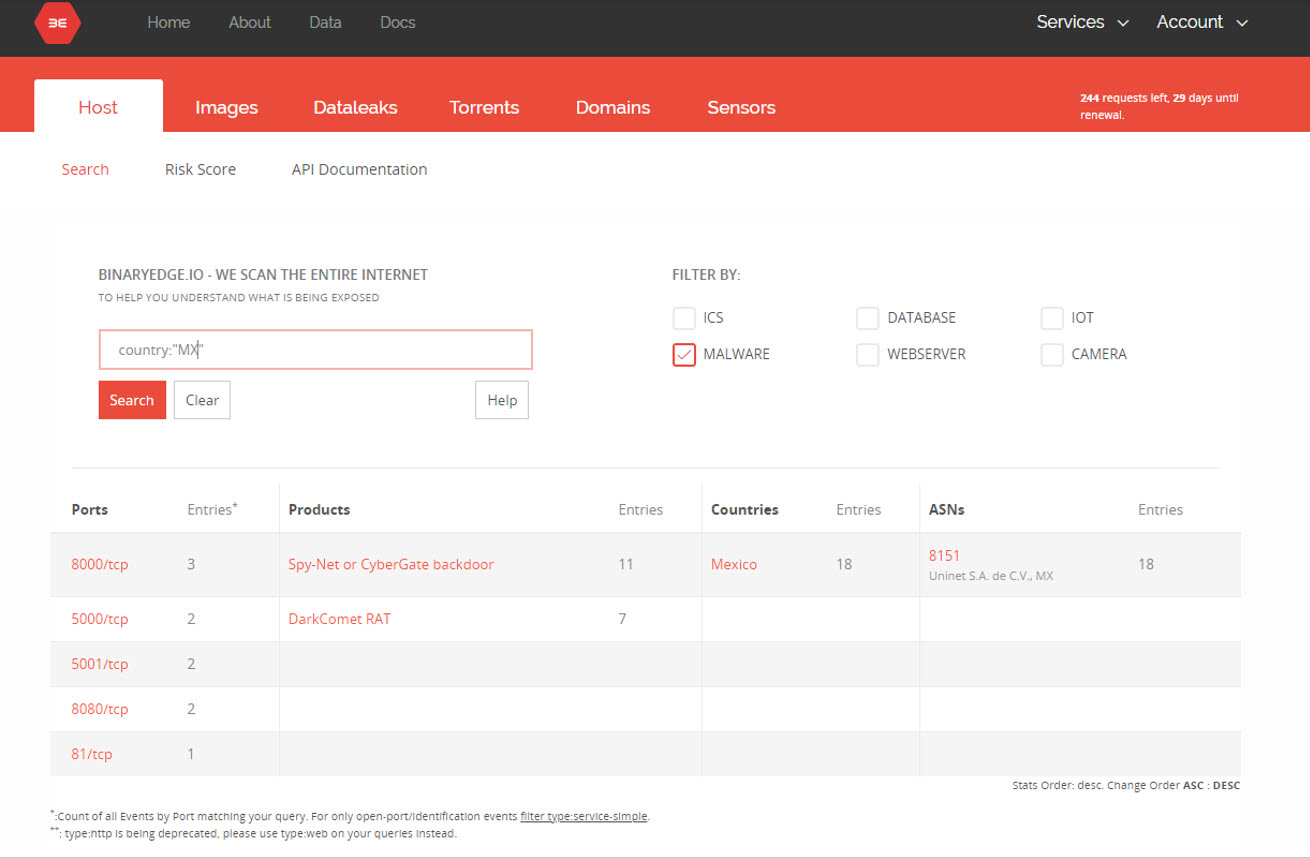

BinaryEdge

Lopuksi, BinaryEdge on tietoturvahakukone, jonka avulla käyttäjät voivat saada reaaliaikaisia hälytyksiä hakutuloksissaan tapahtuvista muutoksista. Samoin kuin Shodan tai Censys, BinaryEdgen keräämät tiedot sisältävät avoimia portteja ja palveluita, joihin liittyy mahdollisia haavoittuvuuksia, sekä tietoja käytettävissä olevista etätyöpöytätietokoneista, virheellisiä SSL-varmenteita ja verkkoosuuksia, joiden kokoonpanot voivat johtaa tietoturvaloukkauksiin. On myös mahdollista tarkistaa, liittyykö tietovuotoon jokin sähköpostitili.

Bonus: GreyNoise

GreyNoise on kyberturvallisuustyökalu, jonka avulla käyttäjät voivat seurata ja analysoida ei-toivottua Internet-liikennettä. GreyNoise käyttää koneoppimisalgoritmeja tunnistamaan ja luokittelemaan verkon toimintaa, jota pidetään meluna tai jota voidaan pitää haitallisena. GreyNoise-alustaa päivitetään jatkuvasti vastaamaan uusimpia kyberturvallisuuden uhkia ja trendejä.

Toisin kuin muut yllä mainitut hakukoneet, GreyNoise keskittyy tunnistamaan ja luokittelemaan meluksi katsottavia verkkotoimintoja, kuten automaattista porttitarkistusta, haittaohjelmien leviämistä ja haavoittuvuuksien tarkistusta. GreyNoise tarjoaa myös API:n, jonka avulla kyberturvallisuuden ammattilaiset voivat integroida GreyNoisen toimittamat tiedot olemassa oleviin työkaluihinsa ja järjestelmiinsä.

Yhteenveto

Nämä hakukoneet tarjoavat ainutlaatuisia ja arvokkaita ominaisuuksia kyberturvallisuuden ja muille teknologian ammattilaisille, jotka haluavat valvoa ja suojata online-laitteitaan ja -palveluitaan. erityisesti niille yrityksille, joiden on lisättävä uhkatiedusteluaan. Harkittaessa, mikä näistä skannereista sopii tarpeisiisi, on tärkeää ottaa huomioon kunkin ominaisuudet ja ominaisuudet sekä se, miten niitä voidaan käyttää vastaamaan erityistarpeitasi.

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- PlatoAiStream. Web3 Data Intelligence. Tietoa laajennettu. Pääsy tästä.

- Tulevaisuuden lyöminen Adryenn Ashley. Pääsy tästä.

- Osta ja myy osakkeita PRE-IPO-yhtiöissä PREIPO®:lla. Pääsy tästä.

- Lähde: https://www.welivesecurity.com/2023/05/18/5-search-engines-internet-connected-devices-services/

- :On

- 8

- a

- Meistä

- edellä

- saatavilla

- Tili

- tarkka

- toiminta

- toiminta

- Lisäksi

- osoite

- vastaan

- Hälytykset

- algoritmit

- sallia

- mahdollistaa

- Myös

- an

- analysoida

- ja

- Toinen

- Kaikki

- erilleen

- api

- sovellukset

- OVAT

- AS

- liittyvä

- At

- Automatisoitu

- BE

- merkki

- rikkomisesta

- by

- kamerat

- CAN

- kyvyt

- todistukset

- Muutokset

- luokitella

- selkeä

- Yritykset

- täydellinen

- Koskea

- kytketty

- Harkita

- harkittu

- ottaen huomioon

- vakio

- alituisesti

- voisi

- ratkaiseva

- tietoverkkojen

- tiedot

- tietovuoto

- yksityiskohtainen

- laite

- Laitteet

- eri

- digitaalinen

- pohtia

- kukin

- ponnisteluja

- Moottori

- Moottorit

- erityisesti

- jatkuvasti lisääntyvä

- olemassa

- avoin

- Ominaisuus

- Ominaisuudet

- suodattimet

- Löytää

- keskittyy

- varten

- alkaen

- kätevin

- Olla

- korostus

- Miten

- Kuitenkin

- HTTPS

- tunnistaa

- tunnistaminen

- if

- merkitys

- tärkeä

- in

- sisältää

- Mukaan lukien

- Kasvaa

- tiedot

- yhdistää

- Älykkyys

- mielenkiintoinen

- Internet

- Internet-yhteys

- tulee

- osallistuva

- IP

- IP-osoite

- IT

- jpg

- tunnettu

- uusin

- johtaa

- vuotaa

- oppiminen

- pitää

- katso

- kone

- koneoppiminen

- TEE

- haittaohjelmat

- max-width

- Saattaa..

- Tavata

- mainitsi

- monitori

- seuranta

- lisää

- nimittäin

- Tarve

- tarpeet

- verkko

- Melu

- numero

- of

- kampanja

- Tarjoukset

- on

- ONE

- verkossa

- avata

- toiminta

- käyttöjärjestelmän

- or

- tilata

- Muut

- oma

- foorumi

- Platon

- Platonin tietotieto

- PlatonData

- Pelaa

- Suosittu

- mahdollisuus

- mahdollinen

- mahdollinen

- läsnäolo

- ammattilaiset

- suojella

- tarjoaa

- reaaliaikainen

- vastaanottaa

- heijastaa

- suhteen

- kaukosäädin

- maine

- tulokset

- oikein

- Rooli

- ratsia

- ajaa

- skannaus

- skriptejä

- Haku

- hakukone

- Hakukoneet

- haku

- turvaaminen

- turvallisuus

- turvallisuus rikkomukset

- servers

- palvelu

- Palvelut

- setti

- osakkeet

- samalla lailla

- Tuotteemme

- jonkin verran

- erityinen

- leviäminen

- SSL

- Askeleet

- niin

- toimitetaan

- syntaksi

- järjestelmä

- järjestelmät

- ottaa

- Tehtävä

- Elektroniikka

- että

- -

- tiedot

- heidän

- Niitä

- Nämä

- ne

- tätä

- ne

- uhkaus

- uhat

- että

- työkalu

- työkalut

- ylin

- top 5

- liikenne

- Trendit

- unique

- toisin kuin

- toivottuja

- päivitetty

- käyttää

- käytetty

- Käyttäjät

- arvokas

- todentaa

- Näytä

- haavoittuvuuksia

- alttius

- haavoittuvuuden tarkistus

- haluta

- we

- verkko

- HYVIN

- kun

- joka

- vaikka

- KUKA

- leveä

- tulee

- with

- Voit

- Sinun

- zephyrnet