ESET-tutkijat löysivät Japanin poliittisiin yksiköihin kohdistuneen huijauskampanjan muutama viikko ennen parlamentin vaaleja ja paljastivat samalla aiemmin kuvaamattoman MirrorFacen valtuustietovarastajan.

ESET-tutkijat löysivät huijauskampanjan, joka käynnistettiin viikkoja edeltäneiden viikkojen aikana Japanin parlamenttivaalit heinäkuussa 2022 APT-ryhmä, jota ESET Research seuraa nimellä MirrorFace. Kampanja, jolle olemme nimenneet Operation LiberalFace, kohdistui Japanin poliittisiin kokonaisuuksiin; Tutkimuksemme paljasti, että tietyn poliittisen puolueen jäsenet olivat erityisen huomion kohteena tässä kampanjassa. ESET Research paljasti yksityiskohtia tästä kampanjasta ja sen takana olevasta APT-ryhmästä AVAR 2022 konferenssi tämän kuukauden alussa.

- Kesäkuun 2022 lopussa MirrorFace käynnisti kampanjan, jonka olemme nimenneet Operation LiberalFace, ja joka kohdistui Japanin poliittisiin kokonaisuuksiin.

- Kohteisiin lähetettiin huijaussähköpostiviestejä, jotka sisälsivät ryhmän lippulaivan takaoven LODEINFO:n.

- LODEINFOa käytettiin lisähaittaohjelmien toimittamiseen, uhrin tunnistetietojen suodattamiseen ja uhrin asiakirjojen ja sähköpostien varastamiseen.

- Operaatiossa LiberalFace käytettiin aiemmin kuvaamatonta valtuustietojen varastajaa, jonka olemme nimenneet MirrorStealeriksi.

- ESET Research teki analyysin kompromissin jälkeisistä toimista, mikä viittaa siihen, että havaitut toimet tehtiin manuaalisesti tai puolimanuaalisesti.

- Tämän kampanjan tiedot jaettiin osoitteessa AVAR 2022 konferenssi.

MirrorFace on kiinaa puhuva uhkatoimija, joka kohdistuu Japanissa sijaitseviin yrityksiin ja organisaatioihin. Vaikka jonkin verran spekuloidaan, että tämä uhkatoimija voisi liittyä APT10:een (Macnica, Kaspersky), ESET ei voi liittää sitä mihinkään tunnettuun APT-ryhmään. Siksi seuraamme sitä erillisenä kokonaisuutena, jolle olemme antaneet nimemme MirrorFace. Erityisesti MirrorFace ja LODEINFO, sen patentoidut haittaohjelmat, joita käytetään yksinomaan kohteisiin Japanissa, ovat olleet raportoitu suunnattu medialle, puolustukseen liittyville yrityksille, ajatushautoille, diplomaattijärjestöille ja akateemisille instituutioille. MirrorFacen tavoitteena on vakoilu ja kiinnostavien tiedostojen suodattaminen.

Määritämme Operation LiberalFacen MirrorFacen seuraavien indikaattoreiden perusteella:

- Tietojemme mukaan MirrorFace käyttää yksinomaan LODEINFO-haittaohjelmia.

- Operation LiberalFacen tavoitteet ovat linjassa perinteisen MirrorFace-kohdistuksen kanssa.

- Toisen vaiheen LODEINFO-haittaohjelmanäyte otti yhteyttä C&C-palvelimeen, jota seuraamme sisäisesti osana MirrorFace-infrastruktuuria.

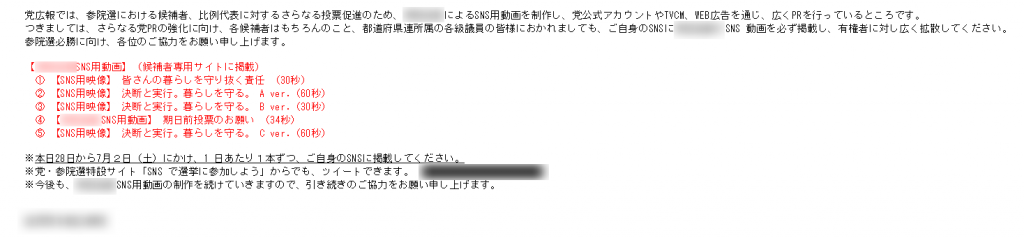

Yksi Operation LiberalFacessa lähetetyistä huijaussähköpostiviesteistä esiintyi tietyn japanilaisen poliittisen puolueen PR-osaston virallisena viestinä, joka sisälsi pyynnön, joka liittyi House of Councilors -vaaleihin, ja se lähetettiin kuuluisan poliitikon puolesta. Kaikki huijausviestit sisälsivät haitallisen liitteen, joka suorituksen jälkeen otti LODEINFO:n käyttöön vaarantuneelle koneelle.

Lisäksi havaitsimme, että MirrorFace on käyttänyt aiemmin dokumentoimatonta haittaohjelmaa, jolle olemme antaneet nimeksi MirrorStealer, varastaakseen kohteensa tunnistetiedot. Uskomme, että tämä on ensimmäinen kerta, kun tämä haittaohjelma on kuvattu julkisesti.

Tässä blogikirjoituksessa käsittelemme havaittuja kompromissin jälkeisiä toimintoja, mukaan lukien LODEINFOlle lähetetyt C&C-komennot toimintojen suorittamiseksi. Tiettyjen kyseisellä koneella suoritettujen toimintojen perusteella uskomme, että MirrorFace-operaattori antoi komentoja LODEINFO:lle manuaalisesti tai puolimanuaalisesti.

Alkuperäinen pääsy

MirrorFace aloitti hyökkäyksen 29. kesäkuutath, 2022, jakaa haitallisia liitteitä sisältäviä huijausviestejä kohteille. Sähköpostin aihe oli SNS用動画 拡散のお願い (käännös Google-kääntäjästä: [Tärkeää] Pyyntö videoiden levittämiseksi SNS:lle). Kuva 1 ja kuva 2 esittävät sen sisällön.

Japanilaisen poliittisen puolueen PR-osastoksi väitetty MirrorFace pyysi vastaanottajia jakamaan liitteenä olevia videoita omissa sosiaalisen median profiileissaan (SNS – Social Network Service) vahvistaakseen entisestään puolueen PR-toimintaa ja varmistaakseen voiton valtuustohuoneessa. Lisäksi sähköpostissa on selkeät ohjeet videoiden julkaisustrategiasta.

Koska valtuuston vaalit pidettiin 10. heinäkuutath, 2022, tämä sähköposti osoittaa selvästi, että MirrorFace etsi mahdollisuutta hyökätä poliittisten tahojen kimppuun. Lisäksi sähköpostin tietty sisältö osoittaa, että kohteena on tietyn poliittisen puolueen jäsenet.

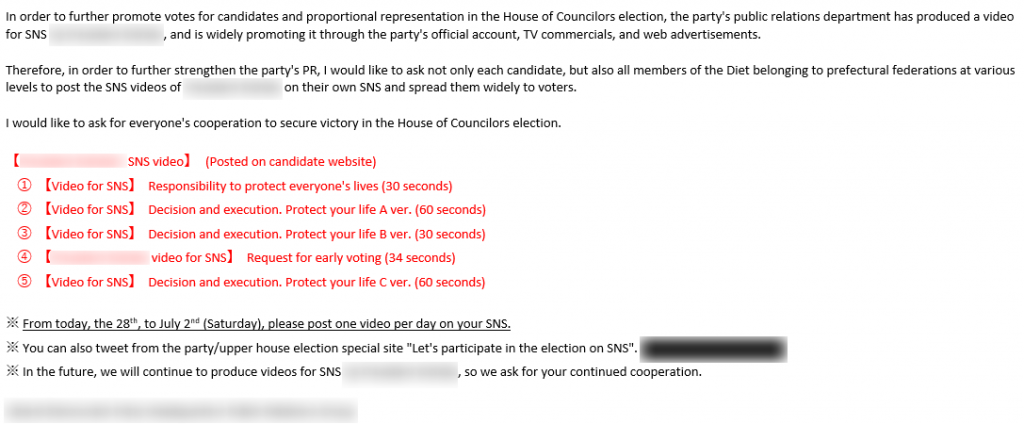

MirrorFace käytti kampanjassa myös toista huijaussähköpostia, jossa liite oli otsikoitu 【参考】220628発・選挙管理委員会宛文書(添書分). Exe (käännös Google-kääntäjästä: [Viite] 220628 Asiakirjat ministeriöltä vaalihallintokomitealle (liite).exe. Liitteenä oleva houkutusasiakirja (näkyy kuvassa 3) viittaa myös House of Councilors -vaaleihin.

Molemmissa tapauksissa sähköpostit sisälsivät haitallisia liitteitä itsepurkautuvien WinRAR-arkistojen muodossa petollisilla nimillä SNS用動画 拡散のお願い. Exe (käännös Google-kääntäjästä: Pyyntö SNS.exe-videoiden levittämiseksi) ja 【参考】220628発・選挙管理委員会宛文書(添書分). Exe (käännös Google-kääntäjästä: [Viite] 220628 Asiakirjat ministeriöltä vaalihallintokomitealle (liite).exe vastaavasti.

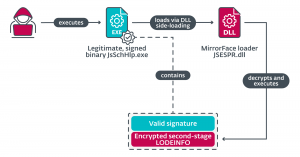

Nämä EXE:t poimivat arkistoidun sisällönsä % TEMP% kansio. Erityisesti neljä tiedostoa puretaan:

- K7SysMon.exeK7 Computing Pvt Ltd:n kehittämä hyvänlaatuinen sovellus, joka on alttiina DLL-hakutilausten kaappaukselle

- K7SysMn1.dll, haitallinen latausohjelma

- K7SysMon.Exe.db, salattu LODEINFO-haittaohjelma

- Huijausasiakirja

Sitten houkutusasiakirja avataan kohteen huijaamiseksi ja hyvänlaatuiselta näyttämiseksi. Viimeisenä askeleena K7SysMon.exe suoritetaan, joka lataa haitallisen latausohjelman K7SysMn1.dll pudonnut sen viereen. Lopuksi lataaja lukee sisällön K7SysMon.Exe.db, purkaa sen ja suorittaa sen sitten. Huomaa, että myös Kaspersky havaitsi tämän lähestymistavan, ja se kuvattiin heidän julkaisussaan raportti.

työkalusarja

Tässä osiossa kuvataan Operation LiberalFacessa käytetty MirrorFace-haittaohjelma.

LODEINFO

LODEINFO on MirrorFace-takaovi, jota kehitetään jatkuvasti. JPCERT kertoi ensimmäisestä versiosta LODEINFO (v0.1.2), joka ilmestyi noin joulukuussa 2019; sen toiminnot mahdollistavat kuvakaappausten kaappaamisen, näppäinlokituksen, tappamisprosessit, tiedostojen poistamisen ja lisätiedostojen ja komentojen suorittamisen. Sen jälkeen olemme havainneet useita muutoksia jokaiseen sen versioon. Esimerkiksi versio 0.3.8 (jonka havaitsimme ensimmäisen kerran kesäkuussa 2020) lisäsi komennon ransom (joka salaa määritetyt tiedostot ja kansiot) ja versio 0.5.6 (jonka havaitsimme heinäkuussa 2021) lisäsi komennon. config, jonka avulla käyttäjät voivat muokata sen rekisteriin tallennettuja määrityksiä. Yllä mainitun JPCERT-raportoinnin lisäksi yksityiskohtainen analyysi LODEINFO-takaovesta julkaisi aiemmin tänä vuonna. Kaspersky.

Operaatiossa LiberalFace havaitsimme MirrorFace-operaattoreita käyttävän sekä tavallista LODEINFO-ohjelmaa että niin kutsuttua toisen vaiheen LODEINFO-haittaohjelmaa. Toisen vaiheen LODEINFO voidaan erottaa tavallisesta LODEINFOsta katsomalla yleistä toiminnallisuutta. Erityisesti toisen vaiheen LODEINFO hyväksyy ja suorittaa PE-binaarit ja shell-koodin toteutettujen komentojen ulkopuolella. Lisäksi toisen vaiheen LODEINFO voi käsitellä C&C-komennon config, mutta komennon toiminnallisuus lunnaat puuttuu.

Lopuksi C&C-palvelimelta vastaanotettu data eroaa tavallisen LODEINFO:n ja toisen vaiheen välillä. Toisen vaiheen LODEINFO:ssa C&C-palvelin liittää satunnaisen verkkosivun sisällön todellisiin tietoihin. Katso kuva 4, kuva 5 ja kuva 6, jotka kuvaavat vastaanotetun datan eroa. Huomaa, että lisätty koodinpätkä eroaa jokaisen vastaanotetun datavirran osalta toisen vaiheen C&C:stä.

MirrorStealer

MirrorStealer, sisäinen nimi 31558_n.dll by MirrorFace, on valtuustietojen varastaja. Tietojemme mukaan tätä haittaohjelmaa ei ole kuvattu julkisesti. Yleensä MirrorStealer varastaa kirjautumistiedot eri sovelluksista, kuten selaimista ja sähköpostiohjelmista. Mielenkiintoista on, että yksi kohdistetuista sovelluksista on Becky!, sähköpostiohjelma, joka on tällä hetkellä saatavilla vain Japanissa. Kaikki varastetut tunnukset on tallennettu %TEMP%31558.txt ja koska MirrorStealer ei pysty suodattamaan varastettuja tietoja, sen tekeminen riippuu muista haittaohjelmista.

Kompromissin jälkeiset toimet

Tutkimuksemme aikana pystyimme havaitsemaan joitain komentoja, jotka annettiin vaarantuneille tietokoneille.

Alkuympäristön havainnointi

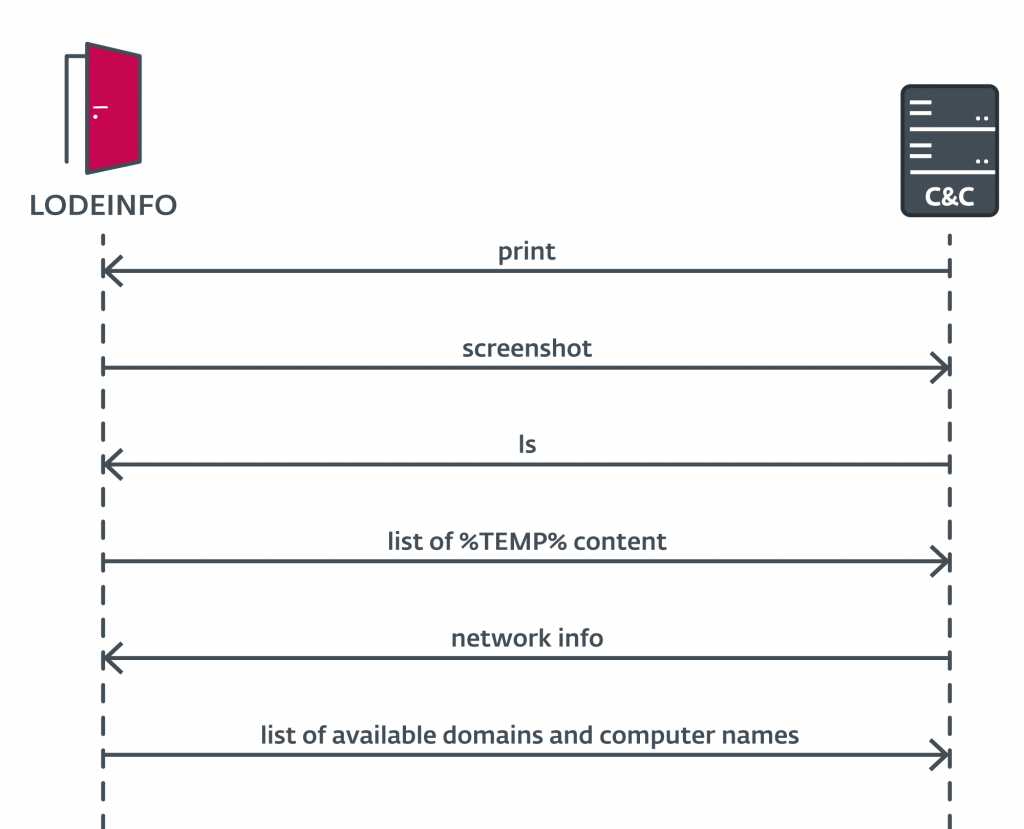

Kun LODEINFO käynnistettiin vaarantuneissa koneissa ja ne olivat onnistuneesti muodostaneet yhteyden C&C-palvelimeen, käyttäjä alkoi antaa komentoja (katso kuva 7).

Ensin käyttäjä antoi yhden LODEINFO-komennoista, painaa, tallentaaksesi vaarantuneen koneen näytön. Tätä seurasi toinen käsky, ls, nähdäksesi nykyisen kansion sisällön, jossa LODEINFO sijaitsi (eli % TEMP%). Heti sen jälkeen operaattori käytti LODEINFOa verkkotietojen hankkimiseen ajamalla net view ja verkkonäkymä / verkkotunnus. Ensimmäinen komento palauttaa luettelon verkkoon kytketyistä tietokoneista, kun taas toinen palauttaa luettelon käytettävissä olevista toimialueista.

Tunnistetietojen ja selaimen evästeiden varastaminen

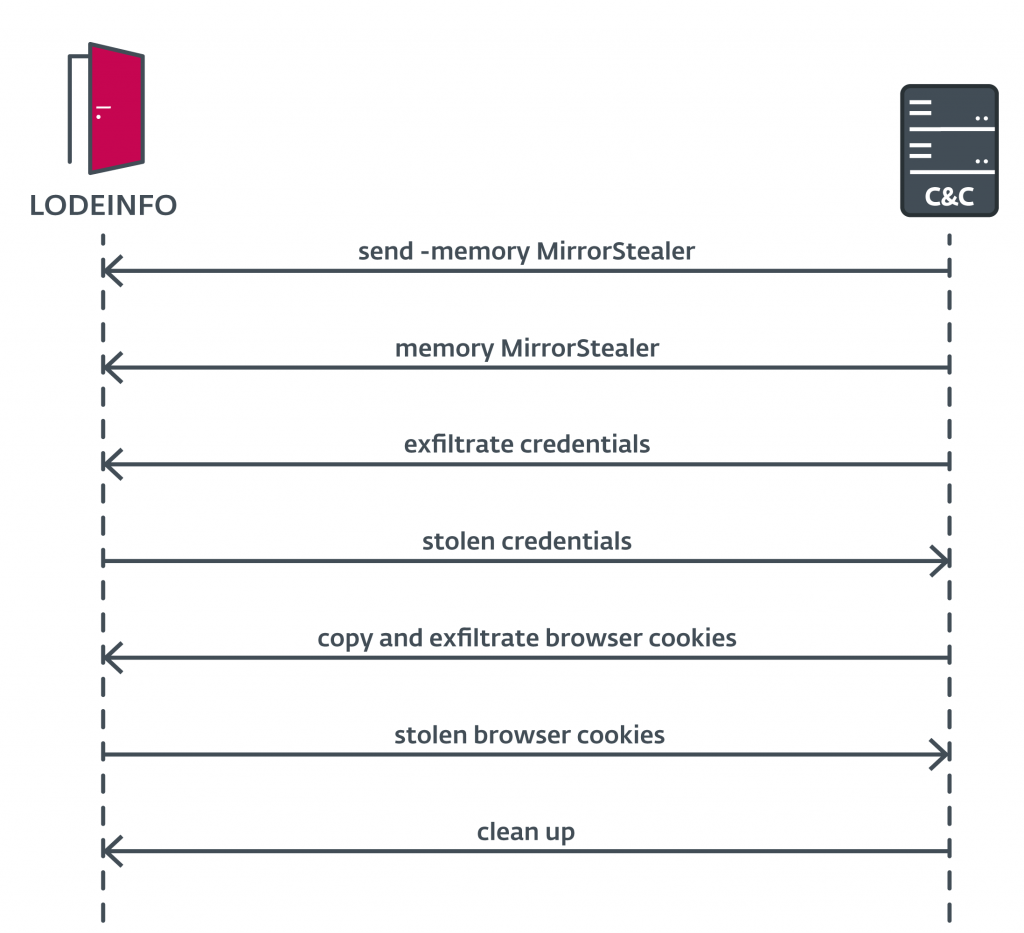

Kerättyään nämä perustiedot operaattori siirtyi seuraavaan vaiheeseen (katso kuva 8).

Kuva 8. LODEINFO:lle lähetettyjen ohjeiden kulku valtuustietovarastajan käyttöönottamiseksi, tunnistetietojen ja selaimen evästeiden keräämiseksi ja niiden suodattamiseksi C&C-palvelimelle

Operaattori antoi LODEINFO-komennon lähetä alikomennon kanssa -muisti toimittaa MirrorStealer haittaohjelmat vaarantuneelle koneelle. Alikomento -muisti käytettiin osoittamaan LODEINFOlle, että MirrorStealer pysyy muistissaan, mikä tarkoittaa, että MirrorStealer-binaaria ei koskaan pudotettu levylle. Tämän jälkeen komento muisti myönnettiin. Tämä komento käski LODEINFO:ta ottamaan MirrorStealerin ja pistämään sen syntyneeseen cmd.exe prosessi ja suorita se.

Kun MirrorStealer oli kerännyt valtuustiedot ja tallentanut ne %temp%31558.txt, operaattori käytti LODEINFO-ohjelmaa valtuustietojen suodattamiseen.

Operaattori oli kiinnostunut myös uhrin selaimen evästeistä. MirrorStealerilla ei kuitenkaan ole kykyä kerätä niitä. Siksi operaattori suodatti evästeet manuaalisesti LODEINFO:n kautta. Ensin operaattori käytti LODEINFO-komentoa dir luetteloidaksesi kansioiden sisällön % LocalAppData% GoogleChrome-käyttäjätiedot ja %LocalAppData%MicrosoftEdgeUser Data. Tämän jälkeen operaattori kopioi kaikki tunnistetut evästetiedostot tiedostoon % TEMP% kansio. Seuraavaksi operaattori suodatti kaikki kerätyt evästetiedostot LODEINFO-komennolla rekv. Lopuksi operaattori poisti kopioidut evästetiedostot % TEMP% kansio yrittää poistaa jäljet.

Asiakirjojen ja sähköpostien varastaminen

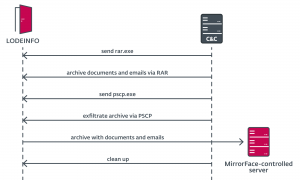

Seuraavassa vaiheessa käyttäjä suodatti erilaisia asiakirjoja sekä tallennettuja sähköposteja (katso kuva 9).

Tätä varten operaattori käytti ensin LODEINFO:a toimittaakseen WinRAR-arkiston (rar.exe). käyttämällä rar.exe, operaattori keräsi ja arkistoi kansioista kiinnostavat tiedostot, joita on muokattu 2022-01-01 jälkeen %USERPROFILE% ja C:$Recycle.Bin. Operaattori oli kiinnostunut kaikista sellaisista tiedostoista, joiden pääte oli .doc*, .ppt*, .xls*, .jtd, .eml, .*xpsja . Pdf.

Huomaa, että yleisten asiakirjatyyppien lisäksi MirrorFace oli kiinnostunut myös tiedostoista, joissa on .jtd laajennus. Tämä edustaa japanilaisen tekstinkäsittelyohjelman asiakirjoja Ichitaro kehittämä JustSystems.

Kun arkisto oli luotu, operaattori toimitti Secure Copy Protocol (SCP) -asiakkaan PuTTY jatkui (pscp.exe) ja suodatti sen sitten juuri luodun RAR-arkiston palvelimelle osoitteessa 45.32.13[.]180. Tätä IP-osoitetta ei ollut havaittu aiemmassa MirrorFace-toiminnassa, eikä sitä ole käytetty C&C-palvelimena missään havaitsemissamme LODEINFO-haittaohjelmissa. Heti sen jälkeen, kun arkisto oli suodatettu, operaattori poistettiin rar.exe, pscp.exe, ja RAR-arkisto siivoamaan toiminnan jäljet.

Toisen vaiheen LODEINFO:n käyttöönotto

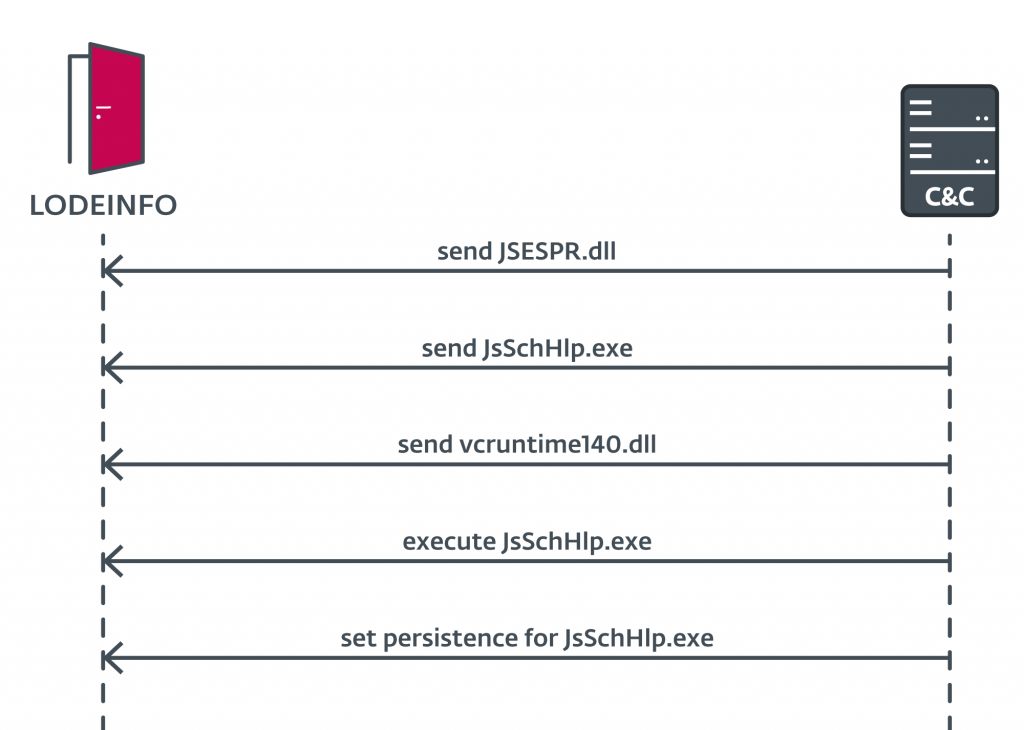

Viimeinen havaitsemamme vaihe oli toisen vaiheen LODEINFO:n toimittaminen (katso kuva 10).

Operaattori toimitti seuraavat binaarit: JSESPR.dll, JsSchHlp.exeja vcruntime140. dll vaarantuneelle koneelle. Alkuperäinen JsSchHlp.exe on hyvänlaatuinen sovellus, jonka on allekirjoittanut JUSTSYSTEMS CORPORATION (aiemmin mainitun japanilaisen tekstinkäsittelyohjelman Ichitaro valmistaja). Tässä tapauksessa MirrorFace-operaattori kuitenkin käytti väärin tunnettua Microsoftin digitaalisen allekirjoituksen vahvistusta kysymys ja lisäsi RC4-salattua dataa JsSchHlp.exe digitaalinen allekirjoitus. Mainitun ongelman vuoksi Windows pitää edelleen muokattua JsSchHlp.exe olla pätevästi allekirjoitettu.

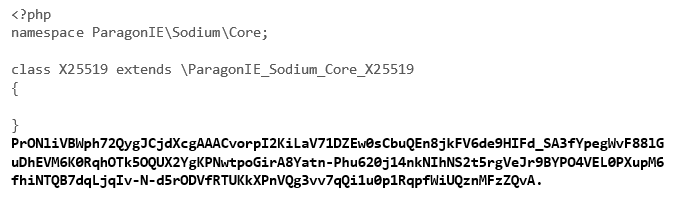

JsSchHlp.exe on myös herkkä DLL-sivulataukselle. Siksi suorituksen yhteydessä istutettu JSESPR.dll on ladattu (katso kuva 11).

JSESPR.dll on haitallinen latausohjelma, joka lukee liitetyn hyötykuorman JsSchHlp.exe, purkaa sen ja suorittaa sen. Hyötykuorma on toisen vaiheen LODEINFO, ja kun se oli suoritettu, käyttäjä käytti tavallista LODEINFOa asettaakseen toisen vaiheen pysyvyyden. Erityisesti operaattori juoksi reg.exe apuohjelma arvon lisäämiseen nimeltä JsSchHlp että ajaa rekisteriavain, jolla on polku kohteeseen JsSchHlp.exe.

Meistä kuitenkin näyttää siltä, että operaattori ei onnistunut saamaan toisen vaiheen LODEINFOa kommunikoimaan kunnolla C&C-palvelimen kanssa. Tästä syystä toisen vaiheen LODEINFOa hyödyntävän operaattorin muut vaiheet jäävät meille tuntemattomiksi.

Mielenkiintoisia havaintoja

Tutkimuksen aikana teimme muutamia mielenkiintoisia havaintoja. Yksi niistä on se, että operaattori teki muutamia virheitä ja kirjoitusvirheitä antaessaan komentoja LODEINFO:lle. Esimerkiksi operaattori lähetti merkkijonon cmd /c hakemisto "c:use" LODEINFOlle, jonka luultavasti pitikin olla cmd /c hakemisto "c:users".

Tämä viittaa siihen, että käyttäjä antaa komentoja LODEINFO:lle manuaalisesti tai puolimanuaalisesti.

Seuraava havaintomme on, että vaikka operaattori teki muutaman siivouksen poistaakseen jäljet kompromissista, operaattori unohti poistaa %temp%31558.txt – loki, joka sisältää varastetut käyttäjätiedot. Näin ollen ainakin tämä jälki jäi vaarantuneeseen koneeseen ja se osoittaa meille, että kuljettaja ei ollut perusteellinen puhdistusprosessissa.

Yhteenveto

MirrorFace pyrkii edelleen arvokkaisiin kohteisiin Japanissa. Operaatio LiberalFacessa se kohdistui erityisesti poliittisiin yksiköihin käyttämällä edukseen tulevia House of Councilors -vaaleja. Mielenkiintoisempaa on, että löydöksemme osoittavat, että MirrorFace keskittyi erityisesti tietyn poliittisen puolueen jäseniin.

Operation LiberalFace -tutkimuksen aikana onnistuimme paljastamaan lisää MirrorFacen TTP:itä, kuten lisähaittaohjelmien ja työkalujen käyttöönottoa ja käyttöä arvokkaiden tietojen keräämiseen ja suodattamiseen uhreilta. Lisäksi tutkimuksemme paljasti, että MirrorFace-operaattorit ovat hieman huolimattomia, jättäen jälkiä ja tekevät erilaisia virheitä.

ESET Research tarjoaa myös yksityisiä APT-tiedusteluraportteja ja tietosyötteitä. Jos sinulla on kysyttävää tästä palvelusta, käy osoitteessa ESET Threat Intelligence sivu.

IoC: t

Asiakirjat

| SHA-1 | Tiedostonimi | ESET-tunnistusnimi | Kuvaus |

|---|---|---|---|

| F4691FF3B3ACD15653684F372285CAC36C8D0AEF | K7SysMn1.dll | Win32/Agent.ACLP | LODEINFO kuormaaja. |

| DB81C8719DDAAE40C8D9B9CA103BBE77BE4FCE6C | K7SysMon.Exe.db | N / A | Salattu LODEINFO. |

| A8D2BE15085061B753FDEBBDB08D301A034CE1D5 | JsSchHlp.exe | Win32/Agent.ACLP | JsSchHlp.exe johon on liitetty salattu toisen vaiheen LODEINFO suojaushakemisto. |

| 0AB7BB3FF583E50FBF28B288E71D3BB57F9D1395 | JSESPR.dll | Win32/Agent.ACLP | Toisen vaiheen LODEINFO-kuormaaja. |

| E888A552B00D810B5521002304D4F11BC249D8ED | 31558_n.dll | Win32/Agent.ACLP | MirrorStealer valtuustietojen varastaja. |

verkko

| IP | Tarjoaja | Ensin nähty | Lisätiedot |

|---|---|---|---|

| 5.8.95[.]174 | G-Core Labs SA | 2022-06-13 | LODEINFO C&C-palvelin. |

| 45.32.13[.]180 | AS-CHOOPA | 2022-06-29 | Palvelin tietojen suodattamiseen. |

| 103.175.16[.]39 | Gigabit Hosting Sdn Bhd | 2022-06-13 | LODEINFO C&C-palvelin. |

| 167.179.116[.]56 | AS-CHOOPA | 2021-10-20 | www.ninesmn[.]com, toisen vaiheen LODEINFO C&C -palvelin. |

| 172.105.217[.]233 | Linode, LLC | 2021-11-14 | www.aesorunwe[.]com, toisen vaiheen LODEINFO C&C -palvelin. |

MITER ATT & CK -tekniikat

Tämä pöytä on rakennettu käyttämällä version 12 MITRE ATT&CK -kehyksestä.

Huomaa, että vaikka tämä blogiviesti ei tarjoa täydellistä yleiskuvaa LODEINFO-ominaisuuksista, koska nämä tiedot ovat jo saatavilla muissa julkaisuissa, alla oleva MITER ATT&CK -taulukko sisältää kaikki siihen liittyvät tekniikat.

| Taktiikka | ID | Nimi | Kuvaus |

|---|---|---|---|

| Ensimmäinen käyttöoikeus | T1566.001 | Phishing: Spearphishing Attachment | Haitallinen WinRAR SFX -arkisto on liitetty phishing-sähköpostiin. |

| Teloitus | T1106 | Alkuperäinen sovellusliittymä | LODEINFO voi suorittaa tiedostoja käyttämällä CreateProcessA API. |

| T1204.002 | Käyttäjän suoritus: Haitallinen tiedosto | MirrorFace-operaattorit luottavat siihen, että uhri avaa sähköpostilla lähetetyn haitallisen liitteen. | |

| T1559.001 | Prosessien välinen viestintä: Komponenttiobjektimalli | LODEINFO voi suorittaa komentoja Component Object Modelin kautta. | |

| Sitkeys | T1547.001 | Käynnistyksen tai kirjautumisen automaattinen käynnistys: Rekisterin suoritusavaimet / Käynnistyskansio | LODEINFO lisää merkinnän HKCU Run avain pysyvyyden varmistamiseksi.

Huomasimme, että MirrorFace-operaattorit lisäsivät merkinnän manuaalisesti HKCU Run avain varmistaaksesi jatkuvuuden toisen vaiheen LODEINFOlle. |

| Puolustuksen kiertäminen | T1112 | Muokkaa rekisteriä | LODEINFO voi tallentaa kokoonpanonsa rekisteriin. |

| T1055 | Prosessi ruiskutus | LODEINFO voi pistää shellkoodin sisään cmd.exe. | |

| T1140 | Poista tiedostojen tai tietojen salaus/dekoodaus | LODEINFO-lataaja purkaa hyötykuorman salauksen käyttämällä yksitavuista XOR:ta tai RC4:ää. | |

| T1574.002 | Kaappauksen suorituskulku: DLL:n sivulataus | MirrorFace sivulataa LODEINFO:n pudottamalla haitallisen kirjaston ja laillisen suoritettavan tiedoston (esim. K7SysMon.exe). | |

| Löytö | T1082 | Järjestelmätietojen etsiminen | LODEINFO ottaa sormenjäljet vaarantuneesta koneesta. |

| T1083 | Tiedostojen ja hakemistojen etsintä | LODEINFO voi hankkia tiedosto- ja hakemistolistauksia. | |

| T1057 | Prosessin etsintä | LODEINFO voi luetella käynnissä olevia prosesseja. | |

| T1033 | Järjestelmän omistajan/käyttäjän haku | LODEINFO voi saada uhrin käyttäjätunnuksen. | |

| T1614.001 | System Location Discovery: System Language Discovery | LODEINFO tarkistaa järjestelmän kielen varmistaakseen, että se ei ole käynnissä koneessa, joka on asetettu käyttämään englantia. | |

| Kokoelma | T1560.001 | Arkistoi kerätyt tiedot: Arkistoi apuohjelman kautta | Havaitsimme MirrorFace-operaattoreiden arkistoivan kerättyjä tietoja RAR-arkistaattorilla. |

| T1114.001 | Sähköpostikokoelma: Paikallinen sähköpostikokoelma | Havaitsimme MirrorFace-operaattoreiden keräävän tallennettuja sähköpostiviestejä. | |

| T1056.001 | Tulon sieppaus: Keylogging | LODEINFO suorittaa näppäinkirjauksen. | |

| T1113 | screen Capture | LODEINFO voi saada kuvakaappauksen. | |

| T1005 | Paikallisen järjestelmän tiedot | Havaitsimme MirrorFace-operaattoreiden keräävän ja suodattavan kiinnostavia tietoja. | |

| Command and Control | T1071.001 | Sovelluskerrosprotokolla: Web -protokollat | LODEINFO käyttää HTTP-protokollaa kommunikoidakseen C&C-palvelimensa kanssa. |

| T1132.001 | Tietojen koodaus: Vakiokoodaus | LODEINFO käyttää URL-turvallista base64:ää C&C-liikenteen koodaamiseen. | |

| T1573.001 | Salattu kanava: Symmetrinen kryptografia | LODEINFO käyttää AES-256-CBC:tä C&C-liikenteen salaamiseen. | |

| T1001.001 | Tietojen hämärtäminen: Roskaposti | Toisen vaiheen LODEINFO C&C lisää roskapostin lähetettyihin tietoihin. | |

| exfiltration | T1041 | Suodatus C2 -kanavan yli | LODEINFO voi suodattaa tiedostoja C&C-palvelimelle. |

| T1071.002 | Sovelluskerroksen protokolla: Tiedostonsiirtoprotokollat | Tarkastelimme MirrorFacea käyttämällä SCP:tä (Secure Copy Protocol) kerättyjen tietojen suodattamiseen. | |

| Vaikutus | T1486 | Tiedot on salattu vaikutusta varten | LODEINFO voi salata tiedostoja uhrin koneella. |

- blockchain

- coingenius

- cryptocurrency-lompakot

- cryptoexchange

- tietoverkkoturvallisuus

- verkkorikollisille

- tietoverkkojen

- sisäisen turvallisuuden osasto

- digitaaliset lompakot

- ESET-tutkimus

- palomuuri

- Kaspersky

- haittaohjelmat

- McAfee

- NexBLOC

- Platon

- plato ai

- Platonin tietotieto

- Platon peli

- PlatonData

- platopeliä

- VPN

- Me elämme turvallisuutta

- verkkosivuilla turvallisuus

- zephyrnet