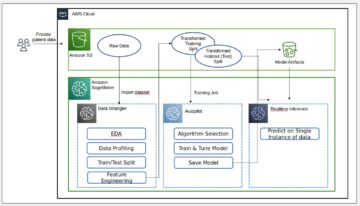

La création d'une solution prête pour la production dans AWS implique une série de compromis entre les ressources, le temps, les attentes du client et les résultats commerciaux. Le Framework AWS Well-Architected vous aide à comprendre les avantages et les risques des décisions que vous prenez lors de la création de charges de travail sur AWS. En utilisant le Framework, vous découvrirez les recommandations opérationnelles et architecturales actuelles pour concevoir et exploiter des charges de travail fiables, sécurisées, efficaces, rentables et durables dans AWS.

Un projet de traitement intelligent de documents (IDP) combine généralement la reconnaissance optique de caractères (OCR) et le traitement du langage naturel (NLP) pour lire et comprendre un document et extraire des entités ou des phrases spécifiques. Ce Objectif personnalisé bien architecturé par IDP vous fournit les conseils nécessaires pour relever les défis communs que nous constatons sur le terrain. En répondant à une série de questions dans cette optique personnalisée, vous identifierez les risques potentiels et serez en mesure de les résoudre en suivant le plan d'amélioration.

Cet article se concentre sur le pilier Sécurité de la solution IDP. En commençant par l'introduction du pilier de sécurité et des principes de conception, nous examinons ensuite la conception et la mise en œuvre de la solution avec quatre domaines prioritaires : le contrôle d'accès, la protection des données, la gestion des clés et des secrets et la configuration de la charge de travail. En lisant cet article, vous découvrirez le pilier de sécurité du cadre bien architecturé et son application aux solutions IDP.

Les principes de conception

Le pilier sécurité englobe la capacité d'une solution IDP à protéger les documents d'entrée, les systèmes de traitement de documents et les actifs de sortie, en tirant parti des technologies AWS pour améliorer la sécurité tout en traitant les documents de manière intelligente.

Tous les services AWS AI (par exemple, Extrait d'Amazon, Amazon comprendreou Amazon Comprehend Medical) utilisés dans les solutions IDP sont des services d'IA entièrement gérés dans lesquels AWS sécurise leur infrastructure physique, leurs points de terminaison d'API, leur système d'exploitation et leur code d'application, et gère la résilience et le basculement des services dans une région donnée. En tant que client AWS, vous pouvez donc vous concentrer sur l'utilisation de ces services pour accomplir vos tâches IDP, plutôt que sur la sécurisation de ces éléments. Il existe un certain nombre de principes de conception qui peuvent vous aider à renforcer la sécurité de votre charge de travail IDP :

- Mettre en place une base identitaire forte – Mettez en œuvre le principe du moindre privilège et appliquez la séparation des tâches avec une autorisation appropriée pour chaque interaction avec vos ressources AWS dans les applications IDP. Centralisez la gestion des identités et visez à éliminer la dépendance aux informations d’identification statiques à long terme.

- Maintenir la traçabilité – Les services d’IA utilisés dans IDP sont intégrés à AWS CloudTrail, qui vous permet de surveiller, d'alerter et d'auditer les actions et les modifications apportées à votre environnement IDP avec une faible latence. Leur intégration avec Amazon Cloud Watch vous permet d'intégrer la collecte de journaux et de métriques à votre système IDP pour enquêter et prendre automatiquement des mesures.

- Automatisez les recommandations de sécurité actuelles – Les mécanismes de sécurité automatisés basés sur des logiciels améliorent votre capacité à évoluer en toute sécurité, plus rapidement et de manière plus rentable. Créez des architectures IDP sécurisées, y compris la mise en œuvre de contrôles définis et gérés sous forme de code dans des modèles contrôlés par version à l'aide AWS CloudFormation.

- Protéger les données en transit et au repos – Le chiffrement en transit est pris en charge par défaut pour tous les services AI requis pour IDP. Faites attention à la protection des données au repos et des données produites dans les sorties IDP. Classez vos données en niveaux de sensibilité et utilisez des mécanismes, tels que le cryptage, la tokenisation et le contrôle d'accès, le cas échéant.

- Accorder les autorisations de moindre privilège aux personnes – L’IDP réduit considérablement le besoin d’accès direct et de traitement manuel des documents. Impliquer uniquement les personnes nécessaires pour effectuer les tâches de validation ou d'augmentation des cas réduit le risque de mauvaise gestion des documents et d'erreur humaine lors du traitement de données sensibles.

- Préparez-vous aux événements de sécurité – Préparez-vous à un incident en mettant en place une politique et des processus de gestion des incidents et d’enquête qui correspondent aux exigences de votre organisation. Exécutez des simulations de réponse aux incidents et utilisez des outils automatisés pour augmenter votre vitesse de détection, d’enquête et de récupération.

Zones de concentration

Avant de concevoir une charge de travail IDP, vous devez mettre en place des pratiques pour répondre à vos exigences de sécurité. Ce poste se concentre sur le pilier Sécurité avec quatre domaines d’intervention :

- Contrôle d'accès – Dans une application IDP, le contrôle d’accès est l’élément clé pour garantir la sécurité des informations. Il ne s'agit pas seulement de garantir que seuls les utilisateurs autorisés peuvent accéder à l'application, mais également de garantir que les autres services peuvent uniquement accéder à l'environnement et interagir les uns avec les autres de manière suffisamment sécurisée.

- Protection des données – Étant donné que le chiffrement des données en transit est pris en charge par défaut pour tous les services d'IA requis pour l'IDP, la protection des données dans une application IDP se concentre davantage sur le chiffrement des données au repos et la gestion des informations sensibles telles que les informations personnellement identifiables (PII).

- Gestion des clés et des secrets – L'approche de chiffrement que vous utilisez pour sécuriser votre flux de travail IDP peut inclure différentes clés pour chiffrer les données et autoriser les utilisateurs sur plusieurs services et systèmes associés. L'application d'un système complet de gestion des clés et des secrets fournit des mécanismes durables et sécurisés pour protéger davantage votre application et vos données IDP.

- Configuration de la charge de travail – La configuration de la charge de travail implique plusieurs principes de conception, notamment l'utilisation de services de surveillance et d'audit pour maintenir la traçabilité des transactions et des données dans votre charge de travail IDP, la mise en place de procédures de réponse aux incidents et la séparation des différentes charges de travail IDP les unes des autres.

Contrôle d'accès

Dans le domaine d’intervention du contrôle d’accès, tenez compte des recommandations actuelles suivantes :

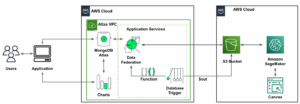

- Utilisez les points de terminaison d'un VPC pour établir une connexion privée avec les services liés à l'IDP – Vous pouvez utiliser Amazon Texttract, Amazon Comprehend et Service de stockage simple Amazon (Amazon S3) via un réseau routable à l'échelle mondiale ou conservez votre trafic réseau au sein du réseau AWS en utilisant des points de terminaison VPC. Pour suivre les recommandations de sécurité actuelles, vous devez conserver votre trafic IDP au sein de vos VPC et établir une connexion privée entre votre VPC et Amazon Textract ou Amazon Comprehend en créant des points de terminaison d'interface VPC. Vous pouvez également accéder à Amazon S3 à partir de votre VPC à l'aide des points de terminaison d'un VPC de passerelle.

- Mettre en place un fournisseur d'identité centralisé – Pour authentifier les utilisateurs et les systèmes auprès de votre application IDP, la configuration d'un fournisseur d'identité centralisé facilite la gestion de l'accès à plusieurs applications et services IDP. Cela réduit le besoin de plusieurs ensembles de titres de compétences et offre la possibilité de s'intégrer aux processus de ressources humaines (RH) existants.

- Utilisez les rôles IAM pour contrôler l'accès et appliquer l'accès au moindre privilège – Pour gérer l'accès des utilisateurs aux services IDP, vous devez créer des rôles IAM pour l'accès des utilisateurs aux services dans l'application IDP et attacher les stratégies et balises appropriées pour obtenir un accès au moindre privilège. Les rôles doivent ensuite être attribués aux groupes appropriés tels que gérés dans votre fournisseur d'identité. Vous pouvez également utiliser des rôles IAM pour attribuer des autorisations d'utilisation du service, en utilisant ainsi des informations d'identification éphémères AWS Security Token Service (STS) pour appeler les API de service. Dans les cas où les services AWS doivent être appelés à des fins d'IDP à partir de systèmes ne fonctionnant pas sur AWS, utilisez Rôles AWS IAM partout pour obtenir des informations d'identification de sécurité temporaires dans IAM pour les charges de travail exécutées en dehors d'AWS.

- Protégez Amazon Textract et Amazon Comprehend dans votre compte contre l'usurpation d'identité entre services – Une application IDP utilise généralement plusieurs services AWS, de sorte qu'un service peut en appeler un autre. Par conséquent, vous devez empêcher les services croisés »député confus»scénarios. Nous vous recommandons d'utiliser le

aws:SourceArnet deaws:SourceAccountdes clés de contexte de condition globale dans les stratégies de ressources pour limiter les autorisations qu'Amazon Textract ou Amazon Comprehend accorde à un autre service sur la ressource.

Protection des données

Voici quelques recommandations actuelles à prendre en compte en matière de protection des données :

- Suivez les recommandations actuelles pour sécuriser les données sensibles dans les magasins de données – IDP implique généralement plusieurs magasins de données. Les données sensibles de ces magasins de données doivent être sécurisées. Les recommandations de sécurité actuelles dans ce domaine impliquent la définition de contrôles IAM, de multiples façons de mettre en œuvre des contrôles de détection sur les bases de données, le renforcement de la sécurité de l'infrastructure entourant vos données via le contrôle de flux réseau et la protection des données via le cryptage et la tokenisation.

- Chiffrer les données au repos dans Amazon Textract – Amazon Textract utilise Transport Layer Security (TLS) et les points de terminaison VPC pour chiffrer les données en transit. La méthode de chiffrement des données au repos à utiliser par Amazon Textract est le chiffrement côté serveur. Vous pouvez choisir parmi les options suivantes :

- Chiffrement côté serveur avec Amazon S3 (SSE-S3) – Lorsque vous utilisez des clés gérées par Amazon S3, chaque objet est chiffré avec une clé unique. Comme garantie supplémentaire, cette méthode chiffre la clé elle-même avec une clé primaire qu'elle alterne régulièrement.

- Chiffrement côté serveur avec AWS KMS (SSE-KMS) – Il existe des autorisations distinctes pour l'utilisation d'un Service de gestion des clés AWS (AWS KMS) qui offre une protection contre l'accès non autorisé à vos objets dans Amazon S3. SSE-KMS vous fournit également une piste d'audit dans CloudTrail qui indique quand votre clé KMS a été utilisée et par qui. De plus, vous pouvez créer et gérer des clés KMS uniques à vous, à votre service et à votre région.

- Chiffrer la sortie de l'API asynchrone Amazon Textract dans un compartiment S3 personnalisé – Lorsque vous démarrez une tâche Amazon Textract asynchrone en appelant

StartDocumentTextDetectionorStartDocumentAnalysis, un paramètre facultatif dans l'action API est appeléOutputConfig. Ce paramètre vous permet de spécifier le compartiment S3 pour stocker la sortie. Un autre paramètre d'entrée facultatifKMSKeyIdvous permet de spécifier la clé gérée par le client (CMK) KMS à utiliser pour chiffrer la sortie. - Utiliser le chiffrement AWS KMS dans Amazon Comprehend – Amazon Comprehend fonctionne avec AWS KMS pour fournir un chiffrement amélioré de vos données. L'intégration avec AWS KMS vous permet de chiffrer les données dans le volume de stockage pour

Start*et deCreate*travaux, et il crypte les résultats de sortie deStart*tâches en utilisant votre propre clé KMS.- À utiliser via le Console de gestion AWS, Amazon Comprehend chiffre les modèles personnalisés avec sa propre clé KMS.

- À utiliser via le Interface de ligne de commande AWS (AWS CLI), Amazon Comprehend peut chiffrer des modèles personnalisés à l'aide de sa propre clé KMS ou d'une clé CMK fournie, et nous recommandons cette dernière.

- Protéger les informations personnelles dans la sortie IDP – Pour les documents comprenant des informations personnelles, toutes les informations personnelles contenues dans la sortie IDP doivent également être protégées. Vous pouvez soit sécuriser les PII de sortie dans votre magasin de données, soit rédiger les PII dans votre sortie IDP.

- Si vous avez besoin de stocker les informations personnelles dans votre IDP en aval, envisagez de définir des contrôles IAM, de mettre en œuvre des contrôles de protection et de détection sur les bases de données, de renforcer la sécurité de l'infrastructure entourant vos données via le contrôle du flux réseau et de mettre en œuvre la protection des données via le cryptage et la tokenisation.

- Si vous n'avez pas besoin de stocker les informations personnelles dans votre IDP en aval, envisagez de supprimer les informations personnelles dans votre sortie IDP. Vous pouvez concevoir un Étape de rédaction des informations personnelles à l'aide d'Amazon Comprehend dans votre flux de travail IDP.

Gestion des clés et des secrets

Tenez compte des recommandations actuelles suivantes pour la gestion des clés et des secrets :

- Utilisez AWS KMS pour mettre en œuvre une gestion sécurisée des clés pour les clés cryptographiques – Vous devez définir une approche de chiffrement qui inclut le stockage, la rotation et le contrôle d’accès des clés, ce qui contribue à assurer la protection de votre contenu. AWS KMS vous aide à gérer les clés de chiffrement et s'intègre à de nombreux services AWS. Il fournit un stockage durable, sécurisé et redondant pour vos clés KMS.

- Utilisez AWS Secrets Manager pour mettre en œuvre la gestion des secrets – Un flux de travail IDP peut contenir des secrets tels que des informations d'identification de base de données dans plusieurs services ou étapes. Vous avez besoin d'un outil pour stocker, gérer, récupérer et potentiellement faire pivoter ces secrets. AWS Secrets Manager vous aide à gérer, récupérer et alterner les informations d'identification de base de données, les informations d'identification d'application et d'autres secrets tout au long de leur cycle de vie. Le stockage des informations d'identification dans Secrets Manager permet d'atténuer le risque d'une éventuelle exfiltration des informations d'identification par toute personne pouvant inspecter le code de votre application.

Configuration de la charge de travail

Pour configurer la charge de travail, suivez ces recommandations actuelles :

- Séparez plusieurs charges de travail IDP à l'aide de différents comptes AWS – Nous recommandons d'établir des garde-fous communs et une isolation entre les environnements (tels que la production, le développement et les tests) et les charges de travail via une stratégie multi-comptes. AWS fournit des outils pour gérez vos charges de travail à grande échelle grâce à une stratégie multi-comptes pour établir cette frontière d’isolement. Lorsque vous disposez de plusieurs comptes AWS sous gestion centrale, vos comptes doivent être organisés selon une hiérarchie définie par des groupements d'unités organisationnelles (UO). Les contrôles de sécurité peuvent ensuite être organisés et appliqués aux unités d'organisation et aux comptes membres, établissant ainsi des contrôles préventifs cohérents sur les comptes membres de l'organisation.

- Consigner les appels d'API Amazon Textract et Amazon Comprehend avec CloudTrail – Amazon Texttract et Amazon Comprehend sont intégrés à CloudTrail. Les appels capturés incluent les appels de la console de service et les appels de votre propre code vers les points de terminaison de l'API des services.

- Établir des procédures de réponse aux incidents – Même avec des contrôles complets, préventifs et de détection, votre organisation doit toujours disposer de processus pour répondre et atténuer l’impact potentiel des incidents de sécurité. Mettre les outils et les contrôles en place avant un incident de sécurité, puis pratiquer régulièrement la réponse aux incidents par le biais de simulations, vous aidera à vérifier que votre environnement peut prendre en charge une enquête et une récupération en temps opportun.

Conclusion

Dans cet article, nous avons partagé les principes de conception et les recommandations actuelles pour le pilier de sécurité dans la création de solutions IDP bien architecturées.

Pour les prochaines étapes, vous pouvez en savoir plus sur le Framework AWS Well-Architected et référez-vous à notre Conseils pour le traitement intelligent des documents sur AWS pour concevoir et créer votre application IDP. Veuillez également contacter votre équipe de compte pour un examen bien architecturé de votre charge de travail IDP. Si vous avez besoin de conseils d'experts supplémentaires, contactez l'équipe de votre compte AWS pour engager un architecte de solutions spécialisé IDP.

AWS s'engage à utiliser l'objectif IDP Well-Architected en tant qu'outil vivant. À mesure que les solutions IDP et les services AWS AI associés évoluent, nous mettrons à jour l'objectif IDP Well-Architected en conséquence.

À propos des auteurs

Xérès Ding est un architecte senior de solutions spécialisées en intelligence artificielle (IA) et en apprentissage automatique (ML) chez Amazon Web Services (AWS). Elle possède une vaste expérience en apprentissage automatique avec un doctorat en informatique. Elle travaille principalement avec des clients du secteur public sur divers défis commerciaux liés à l'IA/ML, les aidant à accélérer leur parcours d'apprentissage automatique sur le cloud AWS. Lorsqu’elle n’aide pas les clients, elle aime les activités de plein air.

Xérès Ding est un architecte senior de solutions spécialisées en intelligence artificielle (IA) et en apprentissage automatique (ML) chez Amazon Web Services (AWS). Elle possède une vaste expérience en apprentissage automatique avec un doctorat en informatique. Elle travaille principalement avec des clients du secteur public sur divers défis commerciaux liés à l'IA/ML, les aidant à accélérer leur parcours d'apprentissage automatique sur le cloud AWS. Lorsqu’elle n’aide pas les clients, elle aime les activités de plein air.

Brijesh Pati est un architecte de solutions d'entreprise chez AWS. Son objectif principal est d'aider les entreprises clientes à adopter les technologies cloud pour leurs charges de travail. Il possède une expérience en développement d'applications et en architecture d'entreprise et a travaillé avec des clients de divers secteurs tels que le sport, la finance, l'énergie et les services professionnels. Ses intérêts incluent les architectures sans serveur et l'IA/ML.

Brijesh Pati est un architecte de solutions d'entreprise chez AWS. Son objectif principal est d'aider les entreprises clientes à adopter les technologies cloud pour leurs charges de travail. Il possède une expérience en développement d'applications et en architecture d'entreprise et a travaillé avec des clients de divers secteurs tels que le sport, la finance, l'énergie et les services professionnels. Ses intérêts incluent les architectures sans serveur et l'IA/ML.

Rui Cardoso est un architecte de solutions partenaires chez Amazon Web Services (AWS). Il se concentre sur l'IA/ML et l'IoT. Il travaille avec les partenaires AWS et les accompagne dans le développement de solutions dans AWS. Lorsqu'il ne travaille pas, il aime faire du vélo, de la randonnée et apprendre de nouvelles choses.

Rui Cardoso est un architecte de solutions partenaires chez Amazon Web Services (AWS). Il se concentre sur l'IA/ML et l'IoT. Il travaille avec les partenaires AWS et les accompagne dans le développement de solutions dans AWS. Lorsqu'il ne travaille pas, il aime faire du vélo, de la randonnée et apprendre de nouvelles choses.

Mia Chang est un architecte de solutions spécialisé en ML pour Amazon Web Services. Elle travaille avec des clients de la région EMEA et partage les meilleures pratiques pour exécuter des charges de travail IA/ML sur le cloud grâce à son expérience en mathématiques appliquées, en informatique et en IA/ML. Elle se concentre sur les charges de travail spécifiques à la PNL et partage son expérience en tant que conférencière et auteure de livres. Pendant son temps libre, elle aime faire de la randonnée, jouer à des jeux de société et préparer du café.

Mia Chang est un architecte de solutions spécialisé en ML pour Amazon Web Services. Elle travaille avec des clients de la région EMEA et partage les meilleures pratiques pour exécuter des charges de travail IA/ML sur le cloud grâce à son expérience en mathématiques appliquées, en informatique et en IA/ML. Elle se concentre sur les charges de travail spécifiques à la PNL et partage son expérience en tant que conférencière et auteure de livres. Pendant son temps libre, elle aime faire de la randonnée, jouer à des jeux de société et préparer du café.

Suyin Wang est un architecte de solutions spécialisé en IA/ML chez AWS. Elle possède une formation interdisciplinaire en apprentissage automatique, en services d'information financière et en économie, ainsi que des années d'expérience dans la création d'applications de science des données et d'apprentissage automatique qui ont résolu des problèmes commerciaux réels. Elle aime aider les clients à identifier les bonnes questions commerciales et à créer les bonnes solutions IA/ML. Dans ses temps libres, elle aime chanter et cuisiner.

Suyin Wang est un architecte de solutions spécialisé en IA/ML chez AWS. Elle possède une formation interdisciplinaire en apprentissage automatique, en services d'information financière et en économie, ainsi que des années d'expérience dans la création d'applications de science des données et d'apprentissage automatique qui ont résolu des problèmes commerciaux réels. Elle aime aider les clients à identifier les bonnes questions commerciales et à créer les bonnes solutions IA/ML. Dans ses temps libres, elle aime chanter et cuisiner.

Tim Condello est un architecte senior de solutions spécialisées en intelligence artificielle (IA) et en apprentissage automatique (ML) chez Amazon Web Services (AWS). Son objectif est le traitement du langage naturel et la vision par ordinateur. Tim aime prendre les idées des clients et les transformer en solutions évolutives.

Tim Condello est un architecte senior de solutions spécialisées en intelligence artificielle (IA) et en apprentissage automatique (ML) chez Amazon Web Services (AWS). Son objectif est le traitement du langage naturel et la vision par ordinateur. Tim aime prendre les idées des clients et les transformer en solutions évolutives.

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- La source: https://aws.amazon.com/blogs/machine-learning/build-well-architected-idp-solutions-with-a-custom-lens-part-2-security/

- :possède

- :est

- :ne pas

- :où

- $UP

- 100

- 120

- 150

- 7

- a

- capacité

- Capable

- A Propos

- accélérer

- accès

- accomplir

- en conséquence

- Compte

- hybrides

- atteindre

- à travers

- Action

- actes

- d'activités

- Supplémentaire

- En outre

- adopter

- Avantage

- à opposer à

- devant

- AI

- Services d'IA

- AI / ML

- objectif

- Alerte

- aligner

- Tous

- permet

- le long de

- aussi

- Amazon

- Amazon comprendre

- Extrait d'Amazon

- Amazon Web Services

- Amazon Web Services (AWS)

- an

- et de

- Une autre

- tous

- chacun.e

- api

- Apis

- Application

- Le développement d'applications

- applications

- appliqué

- Application

- une approche

- approprié

- architectural

- architecture

- SONT

- Réservé

- domaines

- artificiel

- intelligence artificielle

- Intelligence artificielle (AI)

- AS

- Outils

- attribué

- At

- joindre

- précaution

- audit

- audit

- auteur

- autorisation

- autoriser

- autorisé

- Automatisation

- automatiquement

- Automation

- AWS

- Client AWS

- fond

- BE

- car

- avantages.

- LES MEILLEURS

- les meilleures pratiques

- jusqu'à XNUMX fois

- planche

- Jeux de société

- livre

- limite

- construire

- Développement

- la performance des entreprises

- mais

- by

- Appelez-nous

- appelé

- appel

- Appels

- CAN

- capturé

- maisons

- central

- centralisée

- globaux

- Modifications

- caractère

- reconnaissance des caractères

- Selectionnez

- conditions

- Classer

- le cloud

- code

- Café

- collection

- moissonneuses-batteuses

- engagé

- Commun

- comprendre

- complet

- ordinateur

- Informatique

- Vision par ordinateur

- condition

- Congrès

- configuration

- connexion

- Considérer

- cohérent

- Console

- contact

- contenu

- contexte

- des bactéries

- contrôles

- rentable

- engendrent

- La création

- CRÉDENTIEL

- Lettres de créance

- cryptographique

- Courant

- Customiser

- des clients

- Clients

- données

- protection des données

- science des données

- Base de données

- bases de données

- traitement

- décisions

- Réglage par défaut

- Vous permet de définir

- défini

- définir

- Degré

- Conception

- principes de conception

- conception

- Détection

- développement

- Développement

- différent

- Accès direct

- do

- document

- INSTITUTIONNELS

- Ne pas

- chacun

- plus facilement

- Économie

- Éducation

- efficace

- non plus

- éléments

- éliminé

- EMEA

- employant

- emploie

- permet

- englobe

- crypté

- chiffrement

- énergie

- imposer

- s'engager

- améliorée

- assurer

- assurer

- Entreprise

- entités

- Environment

- environnements

- erreur

- établir

- établissement

- Pourtant, la

- évolue

- examiner

- exemple

- exfiltration

- existant

- attente

- d'experience

- expert

- les

- Une vaste expérience

- extrait

- champ

- finance

- la traduction de documents financiers

- l'information financière

- flux

- Focus

- se concentre

- mettant l'accent

- suivre

- Abonnement

- Pour

- quatre

- Framework

- gratuitement ici

- De

- d’étiquettes électroniques entièrement

- plus

- Games

- porte

- donné

- donne

- Global

- Groupes

- l'orientation

- Poignées

- Vous avez

- ayant

- he

- aider

- aider

- aide

- ici

- hiérarchie

- sa

- hr

- HTML

- http

- HTTPS

- humain

- Ressources Humaines

- et idées cadeaux

- identifier

- Identite

- gestion de l'identité

- if

- Impact

- Mettre en oeuvre

- la mise en oeuvre

- la mise en œuvre

- améliorer

- amélioration

- in

- incident

- réponse à l'incident

- comprendre

- inclut

- Y compris

- Améliore

- secteurs

- d'information

- sécurité de l'information

- Infrastructure

- contribution

- intégrer

- des services

- Intègre

- l'intégration

- Intelligence

- Intelligent

- Traitement intelligent des documents

- interagir

- l'interaction

- intérêts

- Interfaces

- développement

- Introduction

- enquêter

- enquête

- impliquer

- impliquant

- IOT

- seul

- IT

- SES

- lui-même

- Emploi

- Emplois

- chemin

- jpg

- XNUMX éléments à

- ACTIVITES

- clés

- langue

- principalement

- Latence

- couche

- APPRENTISSAGE

- apprentissage

- au

- niveaux

- Les cycles de la vie

- LIMIT

- Gamme

- vie

- enregistrer

- long-term

- Style

- aime

- Faible

- click

- machine learning

- principalement

- maintenir

- a prendre une

- FAIT DU

- gérer

- gérés

- gestion

- manager

- les gérer

- manière

- Manuel

- de nombreuses

- mathématiques

- Mai..

- mécanismes

- Découvrez

- membre

- méthode

- métrique

- mauvaise manipulation

- Réduire les

- ML

- numériques jumeaux (digital twin models)

- Surveiller

- Stack monitoring

- PLUS

- plusieurs

- Nature

- Traitement du langage naturel

- nécessaire

- Besoin

- Besoins

- réseau et

- trafic réseau

- Nouveauté

- next

- nlp

- nombre

- objet

- objets

- obtenir

- OCR

- of

- on

- ONE

- uniquement

- d'exploitation

- opérationnel

- Opportunités

- reconnaissance optique de caractères

- Options

- or

- organisation

- organisationnel

- Organisé

- OS

- Autre

- nos

- ande

- Résultat

- sortie

- sorties

- au contrôle

- propre

- paramètre

- partie

- les partenaires

- partenaires,

- Payer

- Personnes

- autorisations

- Personnellement

- phd

- les expressions clés

- Physique

- Pilier

- Place

- plan

- Platon

- Intelligence des données Platon

- PlatonDonnées

- veuillez cliquer

- politiques

- politique

- possible

- Post

- défaillances

- l'éventualité

- pratiques

- Préparer

- empêcher

- primaire

- principe

- principes

- Privé

- privilège

- d'ouvrabilité

- procédures

- les process

- traitement

- Produit

- Vidéo

- professionels

- Projet

- protéger

- protégé

- protection

- Protecteur

- fournir

- à condition de

- de voiture.

- fournit

- public

- des fins

- mettre

- Putting

- fréquemment posées

- rapidement

- plutôt

- nous joindre

- Lire

- en cours

- monde réel

- reconnaissance

- recommander

- recommandations

- récupération

- réduit

- reportez-vous

- région

- régulièrement

- en relation

- fiable

- dépendance

- exigent

- conditions

- Exigences

- la résilience

- résoudre

- ressource

- Resources

- Réagir

- réponse

- REST

- Résultats

- Avis

- bon

- Analyse

- risques

- rôle

- régulièrement

- Courir

- pour le running

- évolutive

- Escaliers intérieurs

- scénarios

- Sciences

- secret

- secrets

- secteur

- sécurisé

- sécurisé

- en toute sécurité

- Sécurise

- sécurisation

- sécurité

- jeton de sécurité

- sur le lien

- supérieur

- sensible

- Sensibilité

- séparé

- séparation

- Série

- Sans serveur

- service

- Services

- Sets

- mise

- commun

- Partages

- elle

- devrait

- Spectacles

- étapes

- sur mesure

- Solutions

- quelques

- Speaker

- spécialiste

- groupe de neurones

- vitesse

- Sports

- étapes

- Commencer

- Commencez

- statique

- étapes

- Étapes

- Encore

- storage

- Boutique

- STORES

- stockage

- de Marketing

- Renforcer

- renforcement

- STRONG

- tel

- Support

- Appareils

- Alentours

- durable

- combustion propre

- Système

- tacle

- Prenez

- prise

- tâches

- équipe

- Les technologies

- modèles

- temporaire

- tester

- que

- qui

- La

- leur

- Les

- puis

- Là.

- ainsi

- donc

- Ces

- des choses

- this

- Avec

- tout au long de

- Tim

- fiable

- opportun

- à

- jeton

- tokenization

- outil

- les outils

- Traçabilité

- circulation

- trail

- Transactions

- transit

- transport

- Tournant

- non autorisé

- sous

- comprendre

- expérience unique et authentique

- unités

- Mises à jour

- Utilisation

- utilisé

- d'utiliser

- Utilisateur

- utilisateurs

- Usages

- en utilisant

- d'habitude

- validation

- divers

- vérifier

- via

- vision

- le volume

- était

- façons

- we

- web

- services Web

- quand

- qui

- tout en

- WHO

- sera

- comprenant

- dans les

- travaillé

- workflow

- de travail

- vos contrats

- années

- Vous n'avez

- Votre

- zéphyrnet