Temps de lecture : 3 minutes

Temps de lecture : 3 minutes

Qu'est-ce qui est pire, avoir votre réseau compromis par un hacker ou avoir votre réseau compromis par un hacker sans le savoir?

Menaces persistantes avancées et de attaques du jour zéro peuvent passer inaperçues pendant des jours et des semaines, même sur les réseaux d'entreprises qui ont fortement investi dans les logiciels de sécurité, ce qui représente une menace catastrophique pour les données sensibles des employés et les systèmes d'information critiques pour l'entreprise.

Les administrateurs réseau d'aujourd'hui sont confrontés à la tâche peu enviable de s'assurer que les employés sont protégés contre une marée croissante de logiciels malveillants, d'attaques de piratage, d'ingénierie sociale et de phishing. C'est un environnement imprévisible et toxique qui confronte au quotidien même les administrateurs les mieux préparés à un défi unique.

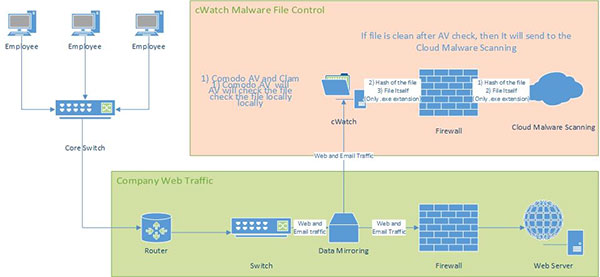

Comodo cWatch relève ce défi en fournissant une notification immédiate et une visibilité sur les épidémies de logiciels malveillants sur l'ensemble du trafic réseau et de messagerie. Une fois l'application installée et configurée sur un serveur local, cWatch utilise une combinaison propriétaire de cloud et local analyses antivirus, une analyse du comportement en temps réel, une recherche automatique de fichiers et plusieurs vérifications de liste noire pour identifier rapidement et avec précision les menaces inconnues.

Une fois configuré, tout le trafic réseau sera examiné par les technologies cWatch suivantes:

Service de recherche de fichiers basé sur le cloud - Service de réputation de fichiers qui vérifie instantanément une signature de fichiers par rapport à la toute dernière base de données pour déterminer si elle est fiable, malveillante ou inconnue.

Comodo automatisé Analyse des logiciels malveillants (CAMAS) -A analyse du comportement basée sur le cloud service qui améliore la détection des menaces zero-day en testant rigoureusement les actions d'exécution des fichiers inconnus

ClamAV - ClamAV est conçu pour analyser les passerelles de messagerie à la recherche de fichiers malveillants et fournit une autre couche de protection en plus de Comodo Antivirus

Vérification de la liste noire - Vérifications en temps réel pour savoir si les domaines, URL et adresses IP visités par vos utilisateurs sont signalés comme malveillants par les principaux services de liste noire.

cWatch est une solution innovante et entièrement optimisée qui fournit une analyse quasi instantanée du trafic sans perte de vitesse du réseau pour les utilisateurs finaux. cWatch analyse un miroir du trafic réseau et exploite des technologies de surveillance basées sur le cloud constamment mises à jour qui utilisent une fraction des ressources et de la bande passante des scanners traditionnels basés sur l'hôte.

Supposons qu'un employé se connecte à une page Web et tente de télécharger un exécutable

- cWatch télécharge l'exécutable sur le serveur cWatch et exécute une vérification en temps réel sur notre serveur de recherche de fichiers (FLS) pour vérifier la fiabilité du fichier.

- Si le fichier est sur la liste blanche (connu comme bon), le téléchargement est autorisé à continuer

- Si le fichier est sur la liste noire (connu comme mauvais), l'utilisateur reçoit un avertissement et le téléchargement est bloqué

- Si le fichier est inconnu, cWatch enveloppe l'exécutable avec notre technologie de confinement et fournit cette version modifiée à l'utilisateur final.

À partir de là, l'exécutable s'exécutera sur le point de terminaison dans son propre conteneur / bac à sable. Il s'exécutera dans un environnement isolé à partir duquel il ne pourra pas modifier les autres processus exécutés sur le point de terminaison ni accéder aux données utilisateur. Cela garantit que le téléchargement est sécurisé car il n'est pas possible pour le fichier d'infecter le point de terminaison, même s'il s'avère être malveillant.

Simultanément, le fichier sera téléchargé dans les laboratoires Comodo où il sera soumis à une série de tests automatisés et manuels. Ceux-ci inclus analyses antivirus, analyse comportementale, analyse heuristique et inspection manuelle.

Pour plus d'informations contacter Comodo à enterprisesolutions@comodo.com

Ressources associées:

Zero Trust

Qu'est-ce que Zero Day Malware?

Analyse des logiciels malveillants

COMMENCER L'ESSAI GRATUIT OBTENEZ GRATUITEMENT VOTRE SCORECARD DE SÉCURITÉ INSTANTANÉE

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoAiStream. Intelligence des données Web3. Connaissance Amplifiée. Accéder ici.

- Frapper l'avenir avec Adryenn Ashley. Accéder ici.

- Achetez et vendez des actions de sociétés PRE-IPO avec PREIPO®. Accéder ici.

- La source: https://blog.comodo.com/it-security/cwatch-delivers-umatched-awareness-zero-day-threats-malware/

- :possède

- :est

- :ne pas

- :où

- a

- A Propos

- à propos de ça

- accès

- avec précision

- actes

- adresses

- administrateurs

- Après

- à opposer à

- Tous

- an

- Analyses

- selon une analyse de l’Université de Princeton

- et de

- Une autre

- Application

- SONT

- AS

- At

- Attaques

- Tentatives

- Automatisation

- Automatique

- Mal

- Bande passante

- basé

- base

- BE

- car

- était

- LES MEILLEURS

- Blog

- by

- CAN

- ne peut pas

- catastrophique

- challenge

- vérifier

- Contrôles

- cliquez

- le cloud

- combinaison

- Nouvelles de Comodo

- Sociétés

- Compromise

- connecte

- constamment

- CONFINEMENT

- continuellement

- Tous les jours

- données

- Base de données

- journée

- jours

- offre

- sûr

- un

- Détection

- domaines

- download

- téléchargements

- Employés

- employés

- fin

- Endpoint

- ENGINEERING

- Assure

- Environment

- Pourtant, la

- événement

- Visage

- Déposez votre dernière attestation

- Fichiers

- marqué

- Abonnement

- Pour

- fraction

- gratuitement ici

- De

- obtenez

- Go

- Bien

- pirate

- piratage

- Vous avez

- ayant

- fortement

- http

- HTTPS

- identifier

- if

- Immédiat

- in

- comprendre

- d'information

- Systèmes D'Information

- technologie innovante

- Installé

- instantané

- immédiatement

- Internet

- Internet Security

- investi

- IP

- adresses IP

- isolé

- IT

- SES

- jpg

- conservé

- connaissance

- connu

- Labs

- Nouveautés

- couche

- les leviers

- locales

- rechercher

- perte

- majeur

- Fabrication

- malware

- Manuel

- Se rencontre

- miroir

- modifié

- modifier

- Stack monitoring

- PLUS

- plusieurs

- réseau et

- trafic réseau

- réseaux

- nouvelles

- aucune

- déclaration

- of

- on

- or

- Autre

- nos

- plus de

- propre

- phishing

- PHP

- Platon

- Intelligence des données Platon

- PlatonDonnées

- Point

- possible

- préparé

- les process

- propriétaire

- protection

- fournit

- aportando

- vite.

- réal

- en temps réel

- réputation

- Resources

- Courir

- pour le running

- balayage

- fiche d'évaluation

- sécurisé

- sécurité

- envoyer

- sensible

- Série

- service

- Services

- montré

- Réseaux sociaux

- Ingénierie sociale

- Logiciels

- sur mesure

- Solutions

- vitesse

- Système

- Tâche

- Les technologies

- Technologie

- Essais

- tests

- Action de grâce

- qui

- La

- puis

- Ces

- this

- menace

- des menaces

- Tide

- fiable

- à

- top

- traditionnel

- circulation

- confiance

- expérience unique et authentique

- inconnu

- imprévisible

- a actualisé

- téléchargé

- utilisé

- Utilisateur

- utilisateurs

- Usages

- version

- très

- définition

- visité

- avertissement

- Semaines

- que

- qui

- whitelist

- sera

- comprenant

- pire

- Votre

- zéphyrnet

- zéro

- Zero Day