-

Co-écrit avec Isaiah Washington

Dans l'histoire naissante de la crypto, les participants ont connu de nombreux piratages, escroqueries et pertes. La technologie Blockchain se durcit, mais il est encore tôt et la courbe d'apprentissage pour rester en sécurité est abrupte. Alors que les réseaux cryptographiques se concentrent sur l'exécution transparente et instantanée des transactions, la coordination des constructeurs et des utilisateurs se déroule en grande partie hors chaîne, ce qui entraîne des risques avec chaque couche humaine ajoutée au processus. Avec l'implosion auto-infligée de CeFi en 2022, y compris FTX, Blockfi, Celsius, Voyager, Genesis et 3AC, il est très clair que la crypto a un problème de personnes. Ces contreparties de confiance ont cherché à promouvoir l'adoption d'actifs cryptographiques sans l'infrastructure pour aider à accéder aux réseaux en toute sécurité.

Afin de résoudre le problème des personnes de crypto, trois choses doivent se produire. Premièrement, les utilisateurs doivent garder le contrôle de leurs actifs même lorsqu'ils sont en contact avec des contreparties et des prestataires de services. Deuxièmement, les développeurs doivent se concentrer sur l'achèvement de la pile de développeurs d'applications décentralisées. Troisièmement, nous devons être en mesure d'analyser, de surveiller et de cibler les activités illicites afin d'arrêter et, espérons-le, de prévenir de futurs incidents. L'écosystème travaille dur sur #1 et #2 mais #3 est une opportunité de marché majeure. De nombreux produits de cybersurveillance ne génèrent pas de renseignements automatisés viables car ils analysent des données obsolètes. Au moment où une action est commise sur la chaîne, il est trop tard pour être une information utile ; le piratage du protocole s'est produit, la liquidité a disparu et le tirage au sort est terminé, ou les fonds ont été mélangés sans aucun moyen de connecter les terminaux et de récupérer ce qui a été volé. Nous pensons qu'il est essentiel de résoudre l'espace blanc entre la coordination en chaîne et hors chaîne pour l'avancement de la cryptographie.

Entrer Trombe, une société de renseignement sur les menaces et de cybersécurité qui crée des API de données qui fournissent des métadonnées sociales complètes et structurées pour cibler les manipulations et les manipulateurs de marché suspectés. Les produits de renseignement de Cloudburst collectent, structurent, analysent et fournissent des données pertinentes pour surveiller, détecter et prévoir la manipulation des prix et la fraude sur le marché des actifs numériques et au-delà. Les solutions existantes de renseignement et de surveillance de la blockchain se concentrent exclusivement sur l'activité et la criminalistique en chaîne, ignorant une opportunité majeure d'analyser les données Web2 conventionnelles qui peuvent signaler une activité frauduleuse et manipulatrice en chaîne et les personnes qui l'orchestrent avant même qu'elle ne se produise. Cloudburst comble cette lacune.

La manipulation des prix, la fraude et l'exploitation des vulnérabilités sont quelques-uns des principaux problèmes qui bloquent l'adoption sécurisée de la cryptographie sur le marché de masse par les institutions, les entreprises, les consommateurs et les régulateurs. Des marchés bien éclairés et transparents augmenteront considérablement la probabilité de conformité réglementaire. Comme mentionné dans notre février 2023 Pièce de sécurité Web3, rien qu'en 2022, plus de 3 milliards de dollars de crypto-monnaie ont été volés. De plus, la recherche a montré que plus de 120 milliards de dollars de volume de transactions annuel, soit environ 1 % du volume total annualisé des échanges de crypto, est attribuable à la manipulation des prix de la crypto-monnaie basée sur le "pump and dump", une dynamique également à l'esprit des régulateurs dans le États-Unis (CFTC) ainsi que UE (MiCA), et obliger les bons acteurs à acheter des outils de surveillance associés afin de mettre en lumière les mauvais acteurs et de les extirper. Si vous saviez qu'il y avait un stratagème de manipulation derrière un actif qui vous intéresse, l'achèteriez-vous ? Autoriseriez-vous vos clients à y accéder ?

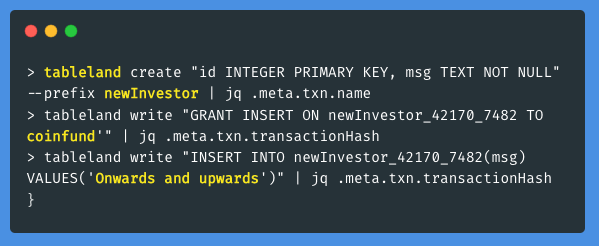

CoinFund est ravi d'annoncer que nous nous sommes récemment associés à Cloudburst Technologies, basé à New York, en dirigeant leur financement d'extension de démarrage, immédiatement après un Graine ronde dirigé par Strategic Cyber Ventures avec la participation de Coinbase Ventures, pour soutenir le développement continu de la technologie et son déploiement auprès des régulateurs, des institutions financières et des plateformes de cryptographie qui ont l'intention de protéger les intérêts de leurs clients et électeurs. Dans le secteur vertical de l'analyse de données, la conformité a été le point idéal, car les clients incluent tous ceux qui aident leurs utilisateurs à s'engager avec la cryptographie. Il s'agit d'un marché énorme et aujourd'hui, Cloudburst propose deux principaux produits de point de terminaison d'API pour les clients ayant des ambitions lisibles par machine : (1) surveillance du marché en temps réel et analyse prédictive et (2) recherche et attribution KYC/investigative. Le premier ensemble de produits de CloudBurst identifie les jetons cryptographiques suspectés d'être pompés/vidés, les échanges ciblés, les prévisions de prix et les participants à la manipulation. Ils prévoient également la précision et l'ampleur prospective des efforts de coordination de la manipulation. Les terminaux s'intègrent aux systèmes des entreprises commerciales et des gouvernements ; Cloudburst prévoit également de créer sa propre interface utilisateur/expérience utilisateur pour les clients ayant besoin d'une expérience de plate-forme. Ces produits sont pilotés par un processus d'acquisition de données entièrement automatisé et extrêmement robuste, évolutif et en temps réel ; la société exploite les canaux et les groupes de coordination sociale à travers le web profond et sombre dans une variété de langues, y compris l'anglais, le français, le russe, le mandarin/cantonais, l'arabe, le farsi et au-delà.

Cloudburst permet au secteur public, aux régulateurs et aux agences de renseignement d'identifier et de localiser les mauvais acteurs qui manipulent les prix, et d'aider à éclairer les décisions d'application et les poursuites pénales. Les banques et les plateformes de trading peuvent désormais démontrer de manière probabiliste un risque réduit de s'engager avec des acteurs frauduleux et des schémas de manipulation. Les sociétés de négoce pourront utiliser les données exclusives pour éclairer les décisions d'investissement et également éviter les lieux ou les projets présentant un risque historique plus élevé de manipulation des prix via des ventes fictives compte tenu des coûts de glissement des fausses liquidités.

Cloudburst est fondé par un vétéran de l'industrie du renseignement sur les menaces Evan Kohlmann, un entrepreneur exceptionnellement expérimenté et talentueux avec une expérience dans le développement de systèmes automatisés pour l'acquisition stratégique et efficace de données, la distillation et l'extraction de renseignements. Avant de fonder Cloudburst, Evan a fondé Point de rupture depuis sa chambre en 2011, une plateforme de cyber-intelligence de premier plan qui compte plus de 350 employés et a récemment été acquise par Audax. Evan applique maintenant les leçons tirées de son expérience antérieure au développement des produits et de la stratégie de Cloudburst pour apporter clarté et sécurité aux marchés de la cryptographie.

Cloudburst est un pionnier dans la création de produits de renseignement prédictif sur les menaces destinés à la fois au secteur public et aux cas d'utilisation financière avec des économies de coûts potentiellement importantes et des probabilités prédictives basées sur des événements quantifiables. Il couvre de manière unique à la fois l'analyse et l'attribution. Selon Perspectives du marché à venir, Threat Intelligence sur le marché traditionnel représente un marché de 11.6 milliards de dollars qui croît à un TCAC de 16.9 %. Le marché mondial immédiatement adressable de Cloudburst se vend aux organisations gouvernementales/de réglementation, aux institutions financières et aux plateformes d'investissement. Cependant, l'applicabilité de la technologie de base de Clouburst s'étend au-delà des renseignements sur les menaces et à l'analyse prédictive basée sur les données, un marché qui est plusieurs fois plus vaste.

Pour que la crypto accomplisse son destin, le web3 exige la transparence de la structure du marché. Les solutions traditionnelles ne vont pas assez loin pour protéger les utilisateurs lorsqu'ils négocient ou stockent tout, du Bitcoin à leurs données personnelles. Le régime hérité est encombré de contrôle d'accès, mais si Web3 peut installer ses normes ouvertes décentralisées, il y aura un besoin massif de surveillance et de prévention de la fraude pour une très, très longue queue de nouveaux marchés. Cloudburst est armé d'une vision claire et d'une expérience exceptionnelle pour combler ce vide et contribuer à l'évolution du paysage financier de la prochaine génération. Chez CoinFund, nous sommes déterminés à rendre la crypto omniprésente et nous sommes fiers de soutenir cette entreprise et fondatrice exceptionnelle qui nous aidera à y arriver.

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Automobile / VE, Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- Décalages de bloc. Modernisation de la propriété des compensations environnementales. Accéder ici.

- La source: https://blog.coinfund.io/detecting-and-predicting-price-manipulation-and-fraud-in-digital-assets-why-coinfund-invested-in-837d57687453?source=rss—-f5f136d48fc3—4

- :possède

- :est

- :ne pas

- $UP

- 1

- 16

- 19

- 20

- 2011

- 2020

- 2022

- 2023

- 24

- 3AC

- 40

- 7

- a

- Capable

- abstraction

- accès

- Selon

- Compte

- abstraction de compte

- précision

- la réalisation de

- a acquise

- acquisition

- à travers

- Action

- activité

- acteurs

- ajoutée

- En outre

- adressable

- adresser

- Adoption

- avancement

- AG

- âge

- agences

- devant

- AI

- Aide

- largage

- AL

- alex

- permettre

- seul

- aussi

- am

- ambitions

- an

- analytique

- il analyse

- ainsi que

- Annoncer

- annuel

- annualisé

- tous

- chacun.e

- api

- Application

- Application

- AR

- Arabe

- SONT

- armé

- Arthur

- Arthur Hayes

- article

- AS

- atout

- Outils

- assumé

- Astar

- At

- auteur

- Automatisation

- éviter

- RETOUR

- fond

- Mal

- Banane

- Banks

- basé

- base

- BE

- car

- était

- before

- derrière

- CROYONS

- ci-dessous

- jusqu'à XNUMX fois

- Au-delà

- Bitcoin

- blockchain

- Technologie blockchain

- BlockFi

- blocage

- Blog

- Bleu

- tous les deux

- apporter

- construire

- constructeurs

- Développement

- taureau

- Bull Run

- mais

- acheter

- by

- CA

- cagr

- CAN

- cas

- CeFi

- Celsius

- CFTC

- chaîne

- Voies

- ChatGPT

- Civilization

- clarté

- clair

- CLIENTS

- CO

- coinbase

- Coinbase Ventures

- coinfund

- recueillir

- commercial

- engagé

- Société

- complet

- compléter

- conformité

- complet

- NOUS CONTACTER

- Les consommateurs

- a continué

- des bactéries

- conventionnel

- coordination

- Core

- Prix

- les économies de coûts

- Costs

- contreparties

- Housses

- Criminel

- critique

- Crypto

- Adoption de la crypto

- Marchés de Crypto

- JETONS CRYPTO

- crypto-trading

- volume de trading crypto

- crypto-assets

- cryptocurrencies

- crypto-monnaie

- Prix de la crypto-monnaie

- courbe

- Clients

- cyber

- Cybersécurité

- Foncé

- Places de marché

- données

- accès aux données

- Analyse de Donnée

- Base de données

- jours

- dc

- Décentralisé

- décisions

- profond

- livrer

- démontrer

- Conception

- déterminé

- Développeur

- mobiles

- développement

- Développement

- numérique

- Actif numérique

- Actifs numériques

- monde numérique

- La remise

- Ne pas

- entraîné

- conduite

- Dynamic

- chacun

- "Early Bird"

- gagner

- facilité

- risque numérique

- efficace

- efforts

- employés

- responsabilise

- Endpoint

- mise en vigueur

- s'engager

- engageant

- ENGINEERING

- Anglais

- assez

- Entreprise

- entreprises

- Entrepreneur

- EU

- Europa

- Pourtant, la

- événement

- peut

- évolution

- exceptionnel

- Échanges

- uniquement au

- exécution

- existant

- se développe

- d'experience

- expérimenté

- exploitation

- exprimé

- extension

- extrêmement

- plus juste

- non

- loin

- fc

- Fonctionnalité

- Février

- remplir

- la traduction de documents financiers

- Institutions financières

- financement

- entreprises

- Prénom

- s'adapter

- Focus

- concentré

- suivre

- Abonnement

- Pour

- Prévision

- forensics

- formulaire

- Fondée

- fondateur

- fonder

- fraude

- PRÉVENTION DE LA FRAUDE

- frauduleux

- Français

- De

- FTX

- Remplir

- d’étiquettes électroniques entièrement

- Notions de base

- fonds

- avenir

- FX

- écart

- gardiennage

- ge

- générateur

- génération

- Genèse

- obtenez

- donné

- Global

- marché global

- GM

- Go

- disparu

- Bien

- Gouvernement

- gq

- Groupes

- Croissance

- entaille

- hacks

- arriver

- arrive

- Dur

- Vous avez

- vous aider

- augmentation

- sa

- historique

- Histoire

- appuyez en continu

- Avec optimisme

- HEURES

- Comment

- How To

- Cependant

- hr

- HT

- HTML

- HTTPS

- majeur

- humain

- i

- ia

- ID

- identifie

- identifier

- if

- ii

- illicite

- activité illicite

- immédiatement

- imploser

- in

- comprendre

- Y compris

- Améliore

- industrie

- informer

- d'information

- Infrastructure

- installer

- instantané

- les établissements privés

- intégrer

- Intelligence

- l'intention

- interagir

- intérêt

- intéressé

- développement

- investi

- sueñortiendo

- un investissement

- attrayant

- IP

- IT

- SES

- JD

- jeffrey

- jj

- JL

- jo

- jp

- jpg

- JV

- paysage d'été

- Langues

- gros

- principalement

- plus importantes

- En retard

- couche

- conduisant

- APPRENTISSAGE

- savant

- apprentissage

- LED

- à gauche

- Legacy

- leçon

- Cours

- Leçons apprises

- LG

- Li

- lumière

- probabilité

- Liquidité

- papier léger

- ll

- ln

- Location

- pertes

- baisser

- LP

- click

- Entrée

- majeur

- a prendre une

- Fabrication

- Manipulation

- de nombreuses

- Marché

- les manipulations de marché

- Structure du marché

- Marchés

- Masse

- massif

- largeur maximale

- Mai..

- moyenne

- mentionné

- Métadonnées

- Mica

- m.

- l'esprit

- minimal

- mixte

- Surveiller

- Stack monitoring

- mr

- MS

- MT

- must

- MX

- my

- naissant

- ne

- Besoin

- réseaux

- les réseaux de neurones

- Nouveauté

- next

- NFT

- aucune

- maintenant

- nombreux

- NV

- NY

- a eu lieu

- Chances

- of

- Offres Speciales

- on

- Sur chaîne

- activité en chaîne

- Onboarding

- ouvert

- Opportunités

- or

- de commander

- organisations

- nos

- ande

- plus de

- propre

- pantera

- participants

- participation

- en partenariat

- chemin

- Patron de Couture

- Personnes

- personnel

- données à caractère personnel

- image

- Place

- plans

- plateforme

- Plateformes

- Platon

- Intelligence des données Platon

- PlatonDonnées

- portefeuille

- prévoir

- Prédictions

- Analyses prédictives

- empêcher

- Prévention

- prix

- Tarifs

- Avant

- Problème

- d'ouvrabilité

- processus

- Produits

- projets

- promouvoir

- propriétaire

- éventuel

- protéger

- protocole

- proud

- fournir

- fournisseurs

- procuration

- public

- achat

- en temps réel

- en temps réel

- récemment

- record

- Récupérer

- Prix Réduit

- régime

- Régulateurs

- régulateurs

- Conformité réglementaire

- en relation

- libéré

- pertinent

- représente

- Exigences

- a besoin

- un article

- réponses

- conserver

- bon

- Analyse

- robuste

- Roulent

- racine

- tirage de tapis

- Courir

- russe

- des

- en toute sécurité

- Sécurité

- vente

- Épargnes

- évolutive

- Escaliers intérieurs

- les escroqueries

- programme

- Schémas

- Sdk

- fluide

- Rechercher

- Deuxièmement

- secteur

- en toute sécurité

- sécurisation

- sécurité

- seed

- Disponible

- service

- les fournisseurs de services

- service

- set

- plusieurs

- briller

- devrait

- montré

- Signal

- de façon significative

- glissement

- Réseaux sociaux

- Solutions

- RÉSOUDRE

- quelques

- recherché

- Space

- Spot

- empiler

- Standard

- Normes

- rester

- Encore

- volé

- Arrêter

- stockage

- Stratégique

- de Marketing

- progrès

- structure

- structuré

- Support

- surveillance

- sucré

- Système

- prend

- talentueux

- Robinets

- Target

- des campagnes marketing ciblées,

- TD

- TechCrunch

- Les technologies

- Technologie

- qui

- La

- Le CoinFund

- leur

- Les

- Là.

- Ces

- thèse

- l'ont

- des choses

- Troisièmement

- this

- menace

- trois

- ravi

- fiable

- TM

- à

- aujourd'hui

- Tokens

- trop

- les outils

- Total

- vers

- tp

- suivre

- Commerce

- Plateformes

- volume d'échanges

- traditionnel

- les trains

- Transactions

- Transparence

- communication

- oui

- confiance

- tv

- deux

- TX

- omniprésent

- UF

- ui

- Uk

- UN

- uniquement

- us

- utilisé

- utilisateurs

- en utilisant

- utiliser

- ux

- variété

- VC

- Ve

- Entreprises

- lieux

- vertical

- très

- vétéran

- via

- viable

- vues

- vision

- le volume

- voyageur

- vp

- vr

- vs

- vulnérabilité

- W

- était

- Washington

- Façon..

- we

- web

- Web2

- Web3

- Site Web

- WELL

- ont été

- quand

- tout en

- blanc

- WHO

- why

- sera

- comprenant

- sans

- de travail

- world

- pourra

- Vous n'avez

- Votre

- zéphyrnet